Lỗ hổng nghiêm trọng trong sản phẩm của Cisco cho phép truy cập trái phép root

Thông tin chi tiết

Cisco vừa phát hành cảnh báo về một lỗ hổng nghiêm trọng – CVE-2025-20309 – ảnh hưởng đến Cisco Unified Communications Manager (Unified CM) và Unified CM Session Management Edition (SME). Lỗ hổng này cho phép kẻ tấn công không cần xác thực có thể truy cập hệ thống dưới quyền root thông qua tài khoản mặc định, đã được lập trình sẵn và không thể thay đổi hoặc xóa.

Mã CVE: CVE-2025-20309

Mức độ nghiêm trọng: Nguy hiểm cao (CVSS v3: 10)

Ảnh hưởng: Cho phép kẻ tấn công từ xa không cần xác thực đăng nhập vào hệ thống với quyền root, thông qua cổng SSH.

Sản phẩm bị ảnh hưởng

- Cisco Unified CM và Unified CM SME phiên bản Engineering Special (ES) từ 15.0.1.13010-1 đến 15.0.1.13017-1 bị ảnh hưởng.

| Cisco Unified CM & SME Release | Phiên bản đã khắc phục |

| 12.5 | Không bị ảnh hưởng |

| 14 | Không bị ảnh hưởng |

| 15.0.1.13010-1 → 13017-1 | 15SU3 (07/2025) hoặc patch: ciscocm.CSCwp27755_D0247-1.cop.sha512 |

Khả năng bị khai thác và dấu hiệu tấn công (IoC)

Lỗ hổng này cho phép đối tượng tấn công:

Truy cập hệ thống với đặc quyền cao nhất (root)

Tiến hành cài mã độc, truy cập trái phép vào dữ liệu nhạy cảm

Lateral movement để mở rộng phạm vi tấn công trong hệ thống nội bộ.

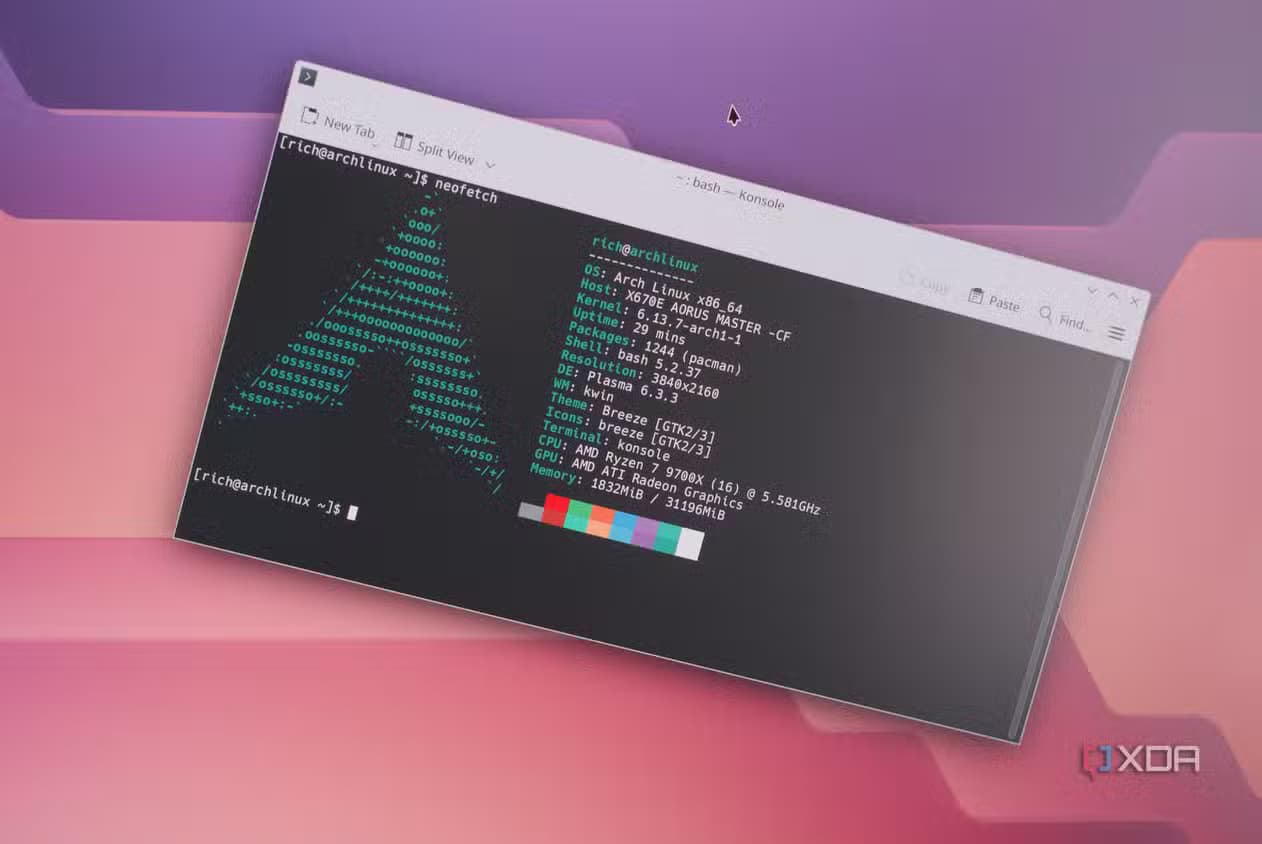

Các dấu hiệu bị xâm nhập (IoC) bao gồm các bản ghi log cho thấy hoạt động đăng nhập SSH thành công bằng tài khoản root trong tệp /var/log/active/syslog/secure. Cisco khuyến cáo khách hàng kiểm tra hệ thống bằng lệnh CLI sau:

file get activelog syslog/secureKhai thác thành công sẽ được ghi nhận trong tệp

/var/log/active/syslog/securevới lần truy cập SSH từ userroot.VD log nhận biết dấu hiệu(IoC):

Apr 6 10:38:43 xxx authpriv 6 sshd: pam_unix(sshd:session): session opened for user root by (uid=0)

Khuyến nghị

Phía FPT Threat Intelligent cấp thiết khuyến nghị các biện pháp để khắc phục lỗ hổng trên:

Cập nhật bản vá ngay lập tức:

Cisco đã phát hành bản cập nhật khắc phục cho các sản phẩm bị ảnh hưởng.

Truy cập trang Cisco Security Advisory để tải bản vá tương ứng.

Kiểm tra và giám sát kết nối SSH:

Rà soát các kết nối SSH bất thường đến thiết bị.

Đảm bảo rằng không có truy cập trái phép sử dụng tài khoản tĩnh.

Tắt SSH nếu không sử dụng:

- Với hệ thống không yêu cầu SSH, nên vô hiệu hóa để giảm bề mặt tấn công.

Đánh giá lại chính sách quản lý tài khoản:

Tránh sử dụng tài khoản hardcoded.

Sử dụng xác thực mạnh (multi-factor authentication) nếu khả thi.

Tăng cường giám sát log và cảnh báo:

Kết nối hệ thống với SIEM để theo dõi hành vi bất thường.

Thiết lập alert nếu có truy cập root qua SSH.