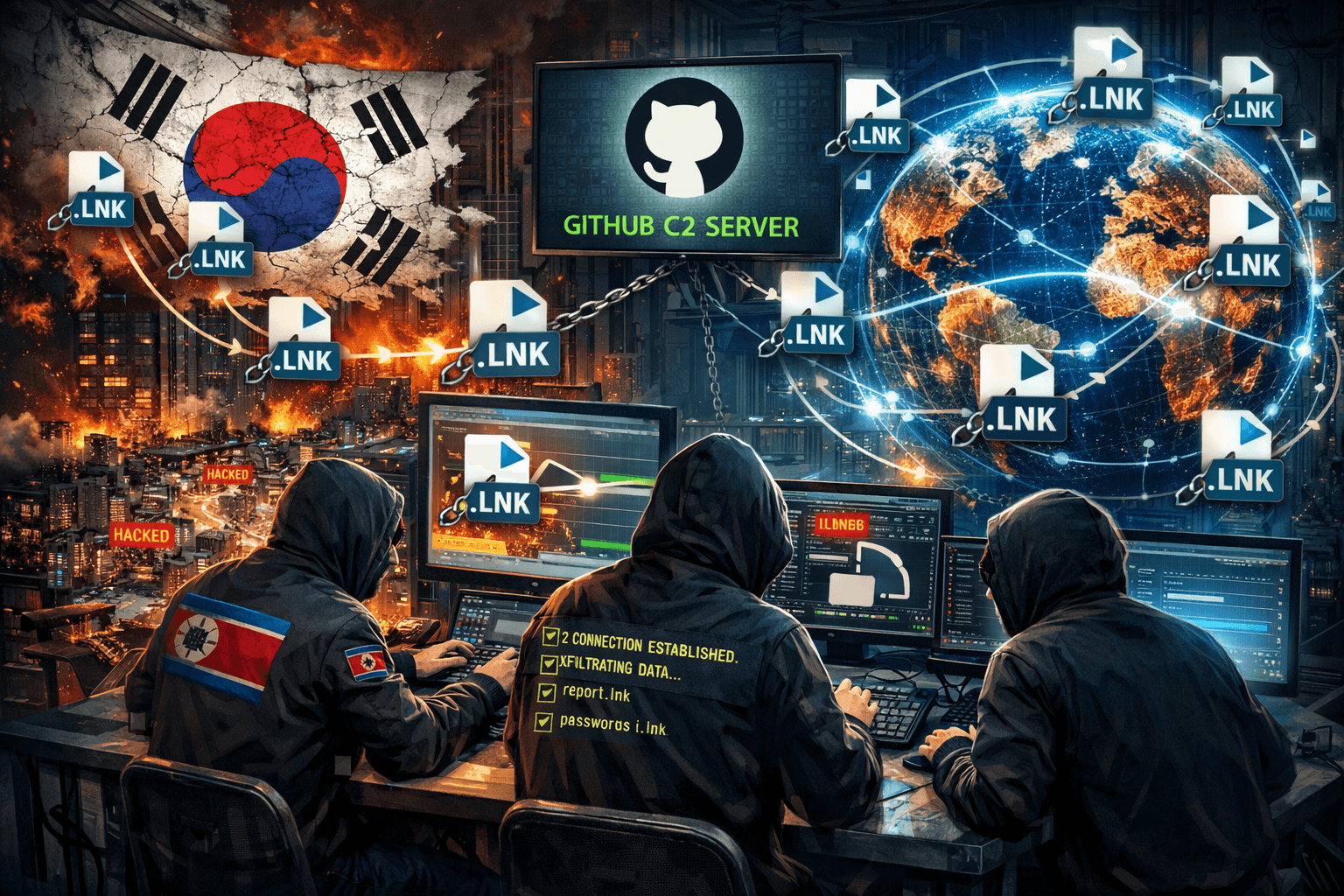

Chiến Dịch Tấn Công DPRK: Lạm Dụng LNK File và GitHub C2 Nhắm Vào Hàn Quốc

1. Tóm tắt điều hành

FortiGuard Labs vào đầu tháng 4/2026 công bố chiến dịch tấn công có liên quan đến Cộng hòa Dân chủ Nhân dân Triều Tiên (DPRK), nhắm mục tiêu chủ yếu vào các tổ chức tại Hàn Quốc. Chiến dịch này nổi bật ở chỗ khai thác GitHub — một nền tảng tin cậy toàn cầu — làm hạ tầng Command and Control (C2), khiến traffic độc hại hòa lẫn với lưu lượng hợp lệ và vượt qua các biện pháp lọc thông thường.

Điểm khởi đầu là file LNK (Windows shortcut) ngụy trang thành tài liệu PDF hợp lệ, phát tán qua email phishing nhắm vào nhân viên các công ty Hàn Quốc. Khi nạn nhân mở file, một chuỗi tấn công đa giai đoạn được kích hoạt: LNK giải mã và thực thi PowerShell script ẩn, script này vừa kiểm tra môi trường phân tích, vừa thiết lập persistence qua Scheduled Task, đồng thời exfiltrate thông tin hệ thống lên GitHub dưới dạng private repository.

Chiến dịch có thể truy vết từ năm 2024, với các phiên bản sớm liên quan đến phân phối XenoRAT. Các phiên bản mới nhất loại bỏ metadata định danh, tăng cường obfuscation và mở rộng mạng lưới tài khoản GitHub phục vụ C2. Metadata trong LNK file — đặc biệt tên "Hangul Document" — gợi liên kết với các nhóm APT bảo trợ bởi nhà nước Triều Tiên như Kimsuky, APT37, và Lazarus.

Rủi ro với tổ chức sử dụng Windows và có user tiếp xúc email: Cao. Không yêu cầu lỗ hổng zero-day — chỉ cần một click vào file LNK là chuỗi tấn công bắt đầu. GitHub thường được whitelist trong môi trường doanh nghiệp, khiến exfiltration khó bị phát hiện bằng phương pháp lọc domain thông thường.

2. Thông tin mối đe dọa

2.1 Tổng quan chiến dịch

| Thuộc tính | Chi tiết |

|---|---|

| Tên chiến dịch | DPRK LNK-GitHub C2 Campaign |

| Threat Actor | DPRK-affiliated (Kimsuky / APT37 / Lazarus — chưa attribution chính xác) |

| Mục tiêu địa lý | Hàn Quốc (South Korea) |

| Ngành bị nhắm | Tài chính, công nghệ, đầu tư, blockchain/AI (dựa trên decoy PDF titles) |

| Thời gian hoạt động | Ít nhất từ 2024, tăng cường đầu 2026 |

| Phát hiện bởi | FortiGuard Labs (Cara Lin) — công bố 02/04/2026 |

| Severity | CAO |

| Nguồn chính | FortiGuard Labs |

2.2 Attribution

Metadata phân tích được từ các LNK file — đặc biệt pattern "Hangul Document" trong cột Name — nhất quán với kỹ thuật của các nhóm APT do nhà nước Triều Tiên bảo trợ: Kimsuky, APT37, và Lazarus. Ngoài ra, việc sử dụng GitHub C2 để phân phối XenoRAT và biến thể MoonPeak đã được ghi nhận trước đây bởi ENKI và Trellix và được gán cho Kimsuky. AhnLab cũng ghi nhận một chuỗi tấn công LNK tương tự từ Kimsuky dẫn đến Python-based backdoor.

⚠️ Lưu ý: Attribution chưa được xác nhận dứt khoát. Báo cáo mô tả chiến dịch là "DPRK-related" — có thể liên quan đến nhiều nhóm chia sẻ TTP hoặc infrastructure.

2.3 Mục tiêu cụ thể

Dựa trên tiêu đề các file PDF mồi nhử thu thập được, threat actor nhắm vào các công ty trong lĩnh vực:

Công nghệ AI / Blockchain:

TRAMS WINBOT AI Strategic Proposal.pdf.lnkĐầu tư / Quỹ:

상세 제안서 - 미래에셋 X AYC Fund.pdf.lnk(Mirae Asset × AYC Fund)Fintech / Web3:

(CONFIDENTIAL) AIN x Mine Korea 2026.pdf.lnkBảo mật / IOTRUST:

CONFIDENTIAL IOTRUST OFFER.pdf.lnk

Mục tiêu chiến lược là mở rộng hoạt động giám sát dài hạn (long-term surveillance) đối với các tổ chức tại Hàn Quốc — không phải tấn công phá hoại tức thời.

3. Phân tích kỹ thuật

3.1 Véc-tơ tấn công ban đầu (Initial Access)

Phishing email mang theo file LNK được obfuscate, ngụy trang thành tài liệu PDF thông thường. Victim click file → LNK thực thi ngầm trong background trong khi hiển thị PDF mồi nhử để đánh lạc hướng.

Hình 1: File LNK chứa PowerShell script nhúng bên trong — Nguồn: FortiGuard Labs

3.2 Giai đoạn 1 — LNK File (Loader)

Tiến hóa qua các phiên bản:

Phiên bản sớm (2024): Sử dụng character concatenation đơn giản để che giấu địa chỉ GitHub C2 và access token. Dễ phát hiện — script rõ ràng là chạy PowerShell command từ GitHub.

Phiên bản trung gian: Thêm basic character decoding function. Metadata vẫn tồn tại: tên file, kích thước, modification date, và đặc biệt cột "Name" thường ghi "Hangul Document" — dấu hiệu nhận dạng qua threat hunting.

Hình 2: LNK file phiên bản trung gian — metadata "Hangul Document" vẫn còn — Nguồn: FortiGuard Labs

Phiên bản mới nhất (2026): Loại bỏ toàn bộ metadata định danh. Chỉ còn hàm giải mã p1 nhận 3 tham số: location, length, và XOR key. Hàm này giải mã cả decoy PDF và PowerShell script cho giai đoạn tiếp theo.

Hình 3: LNK file phiên bản mới nhất — payload đã encode, metadata bị xóa — Nguồn: FortiGuard Labs

3.3 Giai đoạn 2 — PowerShell Script (Core Malware)

PowerShell script được giải mã từ LNK thực hiện 4 nhiệm vụ chính:

a) Anti-analysis / Sandbox Evasion

Script quét danh sách process đang chạy để phát hiện VM, debugger, và forensic tool. Danh sách gồm hơn 40 process:

vmxnet, vmusrvc, vmsrvc, vmtoolsd, vmwaretray, vboxservice, vboxtray,

idaq, idaq64, autoruns, dumpcap, de4dot, hookexplorer, ilspy, lordpe,

dnspy, petools, autorunsc, resourcehacker, filemon, regmon,

procexp, procexp64, tcpview, tcpview64, Procmon, Procmon64,

vmmap, vmmap64, portmon, processlasso, Wireshark, Fiddler,

ida, ida64, ImmunityDebugger, WinDump, x64dbg, x32dbg, OllyDbg, ProcessHacker

Nếu phát hiện bất kỳ process nào trong danh sách → script tự terminate ngay lập tức.

Hình 4: PowerShell script kiểm tra process để phát hiện sandbox/debugger — Nguồn: FortiGuard Labs

b) Payload Deployment

Sau khi xác nhận môi trường sạch, script:

Reconstruct và Base64-decode một loạt encoded string

Lưu plaintext payload vào thư mục ngẫu nhiên trong

%Temp%Drop một VBScript file

Hình 5: VBScript được drop vào thư mục %Temp% — Nguồn: FortiGuard Labs

c) Persistence via Scheduled Task

$action = New-ScheduledTaskAction -Execute 'wscript.exe' `

-Argument ('"' + $vbsFilePath + '"')

$trigger = New-ScheduledTaskTrigger -Once -At (Get-Date).AddMinutes(5) `

-RepetitionInterval (New-TimeSpan -Minutes 30)

$settings = New-ScheduledTaskSettingsSet -Hidden

Register-ScheduledTask `

-TaskName "Technical Paper for Creata Chain Task S-1-12-12-3-1231241245BVSKLERh-SD234GHSI56" `

-Action \(action -Trigger \)trigger -Settings $settings

Task chạy wscript.exe với VBScript mỗi 30 phút, được đặt tên giống tài liệu kỹ thuật để tránh nghi ngờ.

d) Initial Exfiltration — System Info

Script thu thập:

OS version và build number

Last boot time

Danh sách process đang chạy

Lưu vào log file format: <timestamp>-<IP_address>-BEGIN.log, sau đó upload lên GitHub:

hxxps://api[.]github[.]com/repos/motoralis/singled/contents/kcca/technik

Sử dụng hardcoded access token: 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

Hình 6: Script exfiltrate thông tin hệ thống lên GitHub qua API — Nguồn: FortiGuard Labs

3.4 Cơ sở hạ tầng tấn công (C2 Infrastructure)

Threat actor sử dụng mạng lưới tài khoản GitHub được quản lý có chiến lược:

| GitHub Account | Vai trò | Trạng thái |

|---|---|---|

motoralis |

Primary operational hub — repo singled |

Hoạt động tích cực từ 2025 |

God0808RAMA |

Secondary C2 | Hoạt động |

Pigresy80 |

Secondary C2 | Hoạt động |

entire73 |

Dormant / Backup | Ít hoạt động nhiều tháng |

pandora0009 |

Secondary C2 | Hoạt động |

brandonleeodd93-blip |

Mới kích hoạt — redundancy | Kích hoạt vài tuần trước |

Chiến lược hạ tầng:

Sử dụng private repository → payload và log exfiltration ẩn khỏi public view

Traffic chạy qua HTTPS tới github.com → hòa lẫn với lưu lượng developer thông thường

GitHub thường được whitelist trong môi trường enterprise → exfiltration không bị block

Hình 7: Tài khoản GitHub motoralis — primary C2 hub với surge hoạt động trùng với đợt phishing — Nguồn: FortiGuard Labs

3.5 Giai đoạn 3 — PowerShell Script (Live C2 Channel)

Script giai đoạn 3 duy trì kết nối C2 liên tục:

hxxps://raw[.]githubusercontent[.]com/motoralis/singled/main/kcca/paper[.]jim

Script được thực thi định kỳ qua Scheduled Task đã thiết lập, cho phép attacker:

Deliver thêm module hoặc instruction

Execute command từ xa

Monitor victim theo thời gian thực

Hình 8: PowerShell script giai đoạn 3 — duy trì C2 channel qua raw.githubusercontent.com — Nguồn: FortiGuard Labs

Keep-alive script: Thu thập network configuration và upload định kỳ:

hxxps://api[.]github[.]com/repos/motoralis/singled/contents/jjyun/network/<Date>_<Time>-<IP_Address>-Real.log

Hình 9: Keep-alive script ghi log network config theo format Date_Time-IP-Real.log — Nguồn: FortiGuard Labs

3.6 Kill Chain / Attack Flow

| Bước | Giai đoạn | Hành động chi tiết | MITRE ID |

|---|---|---|---|

| 1 | Initial Access | Gửi phishing email có đính kèm LNK file ngụy trang thành PDF | T1566.001 |

| 2 | Execution | Nạn nhân click → LNK thực thi PowerShell ẩn, hiển thị decoy PDF | T1204.002, T1059.001 |

| 3 | Defense Evasion | LNK decode payload bằng hàm XOR p1(location, length, xorKey) |

T1027 |

| 4 | Defense Evasion | PowerShell quét process list, terminate nếu phát hiện sandbox/debugger | T1497.001 |

| 5 | Execution | PowerShell Base64-decode VBScript, drop vào %Temp%\<random>\ |

T1059.005, T1140 |

| 6 | Persistence | Tạo Scheduled Task chạy VBScript mỗi 30 phút | T1053.005 |

| 7 | Discovery | Thu thập OS version, last boot time, running process list | T1082, T1057 |

| 8 | Exfiltration | Upload BEGIN.log lên GitHub API (motoralis/singled/kcca/technik) |

T1567.001 |

| 9 | C2 | Fetch instructions từ raw.githubusercontent.com/motoralis/singled/main/kcca/paper.jim |

T1102.002 |

| 10 | Collection | Keep-alive script thu thập network config định kỳ | T1016 |

| 11 | Exfiltration | Upload Real.log định kỳ lên GitHub theo format Date_Time-IP-Real.log |

T1567.001 |

Hình 10: Toàn bộ attack chain — từ phishing LNK đến persistent C2 qua GitHub — Nguồn: FortiGuard Labs

4. TTPs — MITRE ATT&CK

| Tactic | Technique ID | Tên kỹ thuật | Mô tả trong ngữ cảnh chiến dịch |

|---|---|---|---|

| Initial Access | T1566.001 | Spearphishing Attachment | LNK file đính kèm email phishing, ngụy trang thành tài liệu PDF hợp lệ |

| Execution | T1204.002 | User Execution: Malicious File | Nạn nhân tự click mở LNK file |

| Execution | T1059.001 | PowerShell | PowerShell script chạy ẩn ngay khi LNK được mở |

| Execution | T1059.005 | VBScript | VBScript được drop và thực thi bởi wscript.exe |

| Defense Evasion | T1027 | Obfuscated Files or Information | XOR encoding trong LNK arguments; Base64 encoding cho VBScript payload |

| Defense Evasion | T1140 | Deobfuscate/Decode Files or Information | Hàm p1 XOR decode payload trực tiếp trong LNK |

| Defense Evasion | T1497.001 | Virtualization/Sandbox Evasion: System Checks | Quét 40+ process phân tích, terminate nếu phát hiện |

| Defense Evasion | T1218.005 | System Binary Proxy Execution: Mshta / wscript | Dùng wscript.exe để execute VBScript, tránh tạo PE file |

| Persistence | T1053.005 | Scheduled Task/Job: Scheduled Task | Task "Technical Paper for Creata Chain Task..." chạy mỗi 30 phút |

| Discovery | T1082 | System Information Discovery | Thu thập OS version, build number, last boot time |

| Discovery | T1057 | Process Discovery | Liệt kê running process, ghi vào BEGIN.log |

| Discovery | T1016 | System Network Configuration Discovery | Keep-alive script thu thập network config |

| Collection | T1074.001 | Data Staged: Local Data Staging | Log file staged tại %Temp% trước khi exfiltrate |

| Command & Control | T1102.002 | Web Service: Bidirectional Communication | GitHub API dùng cho cả nhận lệnh lẫn exfiltration |

| Exfiltration | T1567.001 | Exfiltration Over Web Service: GitHub | Upload BEGIN.log và Real.log lên private GitHub repository |

5. Đánh giá mức độ nghiêm trọng

Mức độ: CAO (HIGH)

| Tiêu chí | Đánh giá | Ghi chú |

|---|---|---|

| Phạm vi tác động | Cao | Nhắm vào nhiều ngành tại Hàn Quốc; khả năng mở rộng sang khu vực |

| Độ tinh vi | Cao | LolBins, XOR encoding, sandbox evasion, GitHub C2, private repo |

| Khả năng phát hiện | Khó | Traffic ẩn trong HTTPS tới github.com — thường bị whitelist |

| Tác động thực tế | Trung bình–Cao | Exfiltration thông tin hệ thống; tiềm năng escalate thành espionage dài hạn |

| Yêu cầu khai thác | Thấp | Chỉ cần user click — không cần lỗ hổng zero-day |

| Mức độ persistence | Cao | Scheduled Task mỗi 30 phút, keep-alive, nhiều GitHub account backup |

6. Nhận định & Dự báo

Phần này phản ánh đánh giá của analyst dựa trên dữ liệu thu thập được, kết hợp ngữ cảnh threat landscape. Các nhận định suy luận được đánh dấu rõ ràng.

6.1 Nhận định về chiến dịch

Chiến dịch này thể hiện sự chuyển dịch có chủ đích của các nhóm APT liên quan DPRK từ việc triển khai custom malware phức tạp sang mô hình "minimum footprint" — ưu tiên native Windows tools (PowerShell, VBScript, Scheduled Tasks) và trusted cloud services (GitHub). Đây là hướng tiến hóa nhất quán với xu hướng đã quan sát được từ Kimsuky và Lazarus trong 18 tháng qua.

Việc sử dụng GitHub không đơn giản là cơ hội — đây là quyết định kiến trúc có tính toán: GitHub có TLS cert hợp lệ, IP range ổn định, và gần như không bao giờ bị block trong môi trường corporate. Private repository đảm bảo payload và stolen data không lộ ra ngoài. Đây là mô hình C2 đặc biệt khó xử lý: block GitHub có thể gây ra gián đoạn hoạt động bình thường của tổ chức.

Pattern "keep-alive với network log" gợi ý mục tiêu không phải là tấn công phá hoại tức thời mà là duy trì persistent access để phục vụ intelligence collection dài hạn — nhất quán với profile của Kimsuky vốn được biết đến với các chiến dịch espionage tập trung vào Hàn Quốc.

6.2 Mục tiêu tiếp theo có thể bị nhắm (Analyst Assessment)

Dựa trên decoy PDF titles thu thập được (AI strategic proposal, investment fund, blockchain):

Khả năng cao: Các công ty startup công nghệ, quỹ đầu tư mạo hiểm, và tổ chức fintech tại Hàn Quốc sẽ tiếp tục là mục tiêu ưu tiên — phù hợp với nhu cầu thu thập thông tin kinh tế của DPRK.

Khả năng trung bình: Chiến dịch có thể mở rộng sang Nhật Bản và Đài Loan — hai thị trường công nghệ/đầu tư lân cận có profile mục tiêu tương tự.

Cần theo dõi: Nếu GitHub bị block hoặc phát hiện rộng rãi, threat actor có thể pivot sang Gitlab, Bitbucket, hoặc Azure DevOps làm C2 thay thế — đây là pattern đã quan sát được với các chiến dịch tương tự.

6.3 Mức độ nguy hiểm với tổ chức Việt Nam

Tại thời điểm hiện tại, mục tiêu rõ ràng tập trung vào Hàn Quốc. Tuy nhiên:

Có rủi ro gián tiếp nếu tổ chức Việt Nam có đối tác, subsidiary, hoặc joint venture tại Hàn Quốc — email phishing có thể lan theo chuỗi cung ứng.

Các tổ chức Việt Nam trong lĩnh vực công nghệ, blockchain, và đầu tư quốc tế nên cảnh giác — các nhóm APT DPRK có lịch sử mở rộng mục tiêu khi đã thành thạo TTP trên một khu vực.

Bất kỳ tổ chức nào whitelist GitHub trong egress policy đều tiềm tàng rủi ro nếu chiến dịch tương tự nhắm vào mình.

6.4 Xu hướng rộng hơn

Chiến dịch này là một phần của xu hướng lớn hơn: APT groups ngày càng tận dụng legitimate cloud services (GitHub, OneDrive, Google Drive, Dropbox, Notion) làm C2 để vượt qua các biện pháp phòng thủ dựa trên domain reputation và TLS inspection. Điều này đặt ra thách thức căn bản cho mô hình phòng thủ truyền thống.

Phương pháp "LolBins + trusted cloud C2" có detection rate thấp hơn đáng kể so với custom malware và đang được nhiều nhóm APT adopt — không chỉ các nhóm liên quan DPRK.

7. Khuyến nghị & Biện pháp phòng thủ

7.1 Hành động ngay lập tức (0–24h)

Threat Hunting — tìm kiếm dấu hiệu xâm phạm hiện tại:

// KQL — Tìm Scheduled Task bất thường chứa "wscript.exe" và VBS trong Temp

DeviceProcessEvents

| where ProcessCommandLine has_all ("wscript.exe", "Temp")

| where InitiatingProcessFileName in~ ("svchost.exe", "taskeng.exe", "taskhostw.exe")

| project Timestamp, DeviceName, ProcessCommandLine, InitiatingProcessCommandLine

| order by Timestamp desc

// KQL — Tìm PowerShell gọi GitHub API (exfiltration pattern)

DeviceNetworkEvents

| where RemoteUrl has "api.github.com/repos"

| where InitiatingProcessFileName =~ "powershell.exe"

| project Timestamp, DeviceName, RemoteUrl, InitiatingProcessCommandLine

| order by Timestamp desc

// KQL — Tìm LNK file execution tạo ra child process PowerShell

DeviceProcessEvents

| where InitiatingProcessFileName =~ "explorer.exe"

| where FileName =~ "powershell.exe"

| where ProcessCommandLine has_any ("-enc", "-EncodedCommand", "XOR", "FromBase64String")

| project Timestamp, DeviceName, ProcessCommandLine, InitiatingProcessCommandLine

Kiểm tra Scheduled Tasks:

# Tìm Scheduled Task bất thường chứa wscript.exe

Get-ScheduledTask | Where-Object {

$_.Actions.Execute -like "*wscript*" -or

$_.Actions.Arguments -like "*Temp*"

} | Select-Object TaskName, TaskPath, @{n='Execute';e={$_.Actions.Execute}} | Format-List

Block GitHub Accounts liên quan đến C2:

Liên hệ GitHub Security để report và yêu cầu suspend các account: motoralis, God0808RAMA, Pigresy80, entire73, pandora0009, brandonleeodd93-blip

Thu hồi/Revoke GitHub token bị compromise:

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

→ Token này đã bị public, tuy nhiên cần verify xem có trong environment của mình không.

7.2 Detection Rules

Sigma Rule — LNK File Spawning Encoded PowerShell:

title: LNK File Spawning Obfuscated PowerShell

id: a1b2c3d4-e5f6-7890-abcd-ef1234567890

status: experimental

description: Phát hiện LNK file tạo ra PowerShell với encoded/obfuscated command — pattern của DPRK LNK campaigns

references:

- https://www.fortinet.com/blog/threat-research/dprk-related-campaigns-with-lnk-and-github-c2

author: SOC Analyst Team

date: 2026-04-10

tags:

- attack.initial_access

- attack.t1566.001

- attack.execution

- attack.t1059.001

- attack.defense_evasion

- attack.t1027

logsource:

category: process_creation

product: windows

detection:

selection:

ParentImage|endswith: '\explorer.exe'

Image|endswith: '\powershell.exe'

CommandLine|contains:

- '-enc '

- '-EncodedCommand'

- 'FromBase64String'

- 'XOR'

lnk_parent:

ParentCommandLine|contains: '.lnk'

condition: selection and lnk_parent

falsepositives:

- Legitimate admin scripts executed from shortcut files

level: high

Sigma Rule — Suspicious Scheduled Task with VBScript in Temp:

title: Suspicious Scheduled Task VBScript Temp Execution

id: b2c3d4e5-f6a7-8901-bcde-f12345678901

status: experimental

description: Phát hiện Scheduled Task chạy wscript.exe với VBScript trong %Temp% — persistence mechanism của DPRK campaign

references:

- https://www.fortinet.com/blog/threat-research/dprk-related-campaigns-with-lnk-and-github-c2

author: SOC Analyst Team

date: 2026-04-10

tags:

- attack.persistence

- attack.t1053.005

- attack.execution

- attack.t1059.005

logsource:

category: process_creation

product: windows

detection:

selection:

ParentImage|endswith:

- '\svchost.exe'

- '\taskeng.exe'

- '\taskhostw.exe'

Image|endswith: '\wscript.exe'

CommandLine|contains:

- '\Temp\'

- '\AppData\Local\Temp\'

condition: selection

falsepositives:

- Legitimate software using wscript in temp (rare)

level: high

Sigma Rule — GitHub API Exfiltration via PowerShell:

title: PowerShell Exfiltration to GitHub API

id: c3d4e5f6-a7b8-9012-cdef-123456789012

status: experimental

description: Phát hiện PowerShell gửi dữ liệu lên GitHub API — pattern exfiltration của DPRK campaign

references:

- https://www.fortinet.com/blog/threat-research/dprk-related-campaigns-with-lnk-and-github-c2

author: SOC Analyst Team

date: 2026-04-10

tags:

- attack.exfiltration

- attack.t1567.001

- attack.command_and_control

- attack.t1102.002

logsource:

category: network_connection

product: windows

detection:

selection:

Image|endswith: '\powershell.exe'

DestinationHostname|contains:

- 'api.github.com'

- 'raw.githubusercontent.com'

DestinationPort: 443

filter_legitimate:

CommandLine|contains:

- 'chocolatey'

- 'winget'

- 'scoop'

condition: selection and not filter_legitimate

falsepositives:

- Legitimate DevOps automation via PowerShell

level: medium

7.3 Phòng ngừa dài hạn

Email & File:

Cấu hình email gateway chặn hoặc quarantine file

.lnkđính kèm email từ ngoài tổ chứcBật tính năng Content Disarm and Reconstruction (CDR) nếu có để strip active code khỏi file trước khi deliver

Huấn luyện nhận thức người dùng (security awareness training) về LNK file disguised as PDF — đây là kỹ thuật phishing hiệu quả cao

PowerShell & Script:

Bật PowerShell Script Block Logging và Module Logging trên toàn bộ endpoint

Enforce Constrained Language Mode cho PowerShell trên máy không phải admin

Monitor

wscript.exevàcscript.exeexecution — đặc biệt khi process parent làsvchost.exe

GitHub & Cloud C2:

Không block GitHub hoàn toàn (gây ảnh hưởng hoạt động) mà thay vào đó:

Monitor và alert khi PowerShell hoặc script process gọi

api.github.comhoặcraw.githubusercontent.comImplement User and Entity Behavior Analytics (UEBA) để phát hiện anomalous GitHub API calls

Enforce SSL inspection cho traffic tới GitHub nếu policy cho phép

Scheduled Tasks:

Monitor việc tạo Scheduled Task mới, đặc biệt với

wscript.exevà path trong%Temp%Restrict quyền tạo Scheduled Task cho non-admin user nếu không cần thiết

7.4 Tài liệu tham khảo

FortiGuard Labs — DPRK-Related Campaigns with LNK and GitHub C2 (02/04/2026)

Security Affairs — Phishing LNK files and GitHub C2 power new DPRK cyber attacks (06/04/2026)

The Hacker News — DPRK-Linked Hackers Use GitHub as C2 (09/04/2026)

CSO Online — North Korean hackers abuse LNKs and GitHub repos

8. Chỉ số xâm phạm (IOCs)

Lưu ý: Các URL và domain được defang (dấu

.trong ngoặc vuông) để tránh kích hoạt ngoài ý muốn. Revoke token nếu phát hiện trong environment của bạn.

8.1 Domain / URL — C2 Endpoints

| URL | Mô tả | Nguồn |

|---|---|---|

hxxps://api[.]github[.]com/repos/motoralis/singled/contents/kcca/technik |

Upload initial system log (BEGIN.log) | FortiGuard Labs |

hxxps://raw[.]githubusercontent[.]com/motoralis/singled/main/kcca/paper[.]jim |

Fetch C2 instructions / additional modules | FortiGuard Labs |

hxxps://api[.]github[.]com/repos/motoralis/singled/contents/jjyun/network/<Date>_<Time>-<IP_Address>-Real.log |

Upload network keep-alive logs | FortiGuard Labs |

hxxps://api[.]github[.]com/repos/motoralis |

Primary C2 repository root | FortiGuard Labs |

8.2 GitHub Accounts — C2 Infrastructure

| Account | Vai trò | Ghi chú |

|---|---|---|

motoralis |

Primary C2 hub | Hoạt động từ 2025 |

God0808RAMA |

Secondary | Hoạt động |

Pigresy80 |

Secondary | Hoạt động |

entire73 |

Dormant backup | Ít hoạt động |

pandora0009 |

Secondary | Hoạt động |

brandonleeodd93-blip |

Mới kích hoạt | Redundancy |

8.3 Credentials — C2 Access Token

| Loại | Giá trị | Ghi chú |

|---|---|---|

| GitHub Personal Access Token | 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 |

Hardcoded trong PowerShell script. Đã bị public — revoke nếu có trong env |

8.4 File Hashes — LNK Files (SHA-256)

| SHA-256 | Tên file | Ghi chú |

|---|---|---|

af0309aa38d067373c54b2a7774a32f68ab72cb2dbf5aed74ac784b079830184 |

TRAMS WINBOT AI Strategic Proposal.pdf.lnk |

Mồi nhử AI/Tech |

9c3f2bd300ad2ef8584cc48adc47aab61bf85fc653d923e106c73fc6ec3ea1dc |

전략적 파트너십 상세 제안서.pdf.lnk |

Mồi nhử Partnership Proposal |

f20fde3a9381c22034f7ecd4fef2396a85c05bfd54f7db3ad6bcd00c9e09d421 |

상세 제안서 - 미래에셋 X AYC Fund.pdf.lnk |

Mồi nhử Investment Fund |

484a16d779d67c7339125ceac10b9abf1aa47f561f40058789bfe2acda548282 |

CONFIDENTIAL IOTRUST OFFER.pdf.lnk |

Mồi nhử Security Offer |

c0866bb72c7a12a0288f434e16ba14eeaa35d3c4cff4a86046c553c15679c0b5 |

(CONFIDENTIAL) AIN x Mine Korea 2026.pdf.lnk |

Mồi nhử Web3/Blockchain |

8.5 File System Artifacts

| Path | Mô tả |

|---|---|

%Temp%\<random_folder>\ |

Thư mục drop VBScript và payload |

%Temp%\<timestamp>-<IP>-BEGIN.log |

Initial system info exfiltration log |

Scheduled Task: Technical Paper for Creata Chain Task S-1-12-12-3-* |

Persistence mechanism — chạy wscript.exe mỗi 30 phút |

8.6 Malware Detection Signature

| Vendor | Signature Name |

|---|---|

| FortiGuard Antivirus | LNK/Agent.ALN!tr |