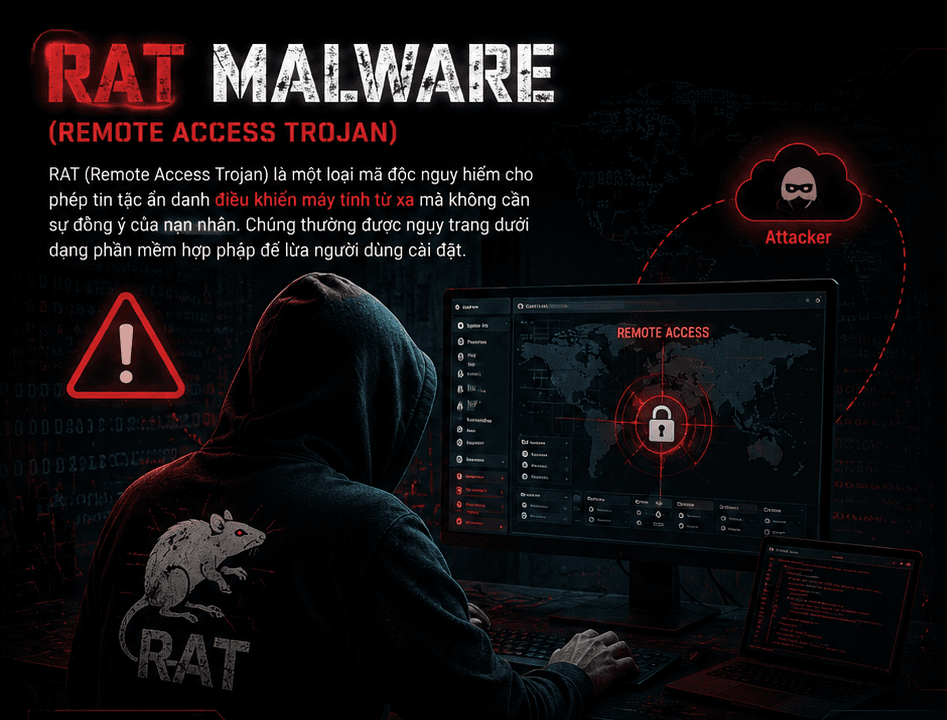

ZeroDayRAT: Nền tảng Spyware di động thế hệ mới bùng nổ trên Telegram và là mối đe dọa toàn cầu

Mở đầu

Các nhà nghiên cứu an ninh mạng thời gian gần đây đã công bố chi tiết về ZeroDayRAT, một nền tảng mobile spyware thế hệ mới đang được bán công khai trên Telegram, sở hữu khả năng gián điệp thời gian thực, đánh cắp dữ liệu, kiểm soát thiết bị và trộm tài chính trên cả Android lẫn iOS.

Điều đáng lo ngại, nền tảng này được xây dựng chuyên nghiệp như một “dịch vụ thương mại”, với kênh bán hàng – hỗ trợ – cập nhật dành riêng cho người mua, đưa hoạt động gián điệp di động tiến gần mô hình Spyware-as-a-Service.

1. ZeroDayRAT – Bộ công cụ gián điệp di động hoàn chỉnh

ZeroDayRAT hỗ trợ:

Android 5 → 16

iOS đến phiên bản 26, bao gồm iPhone 17 Pro

Không cần kỹ năng kỹ thuật cao; người mua nhận được:

Bộ builder tạo file APK/payload iOS

Bảng điều khiển (panel) tự host

Các kênh Telegram cung cấp update và support

Cách phát tán phổ biến

Smishing (SMS chứa link độc hại)

Phishing email

Chợ ứng dụng giả mạo

Link chia sẻ qua WhatsApp, Telegram

Nạn nhân tải ứng dụng “hợp pháp”, nhưng thực chất là bản spyware được build riêng cho từng khách hàng.

2. Khả năng thu thập dữ liệu và giám sát người dùng

Sau khi xâm nhập, ZeroDayRAT ngay lập tức gửi dữ liệu về panel.

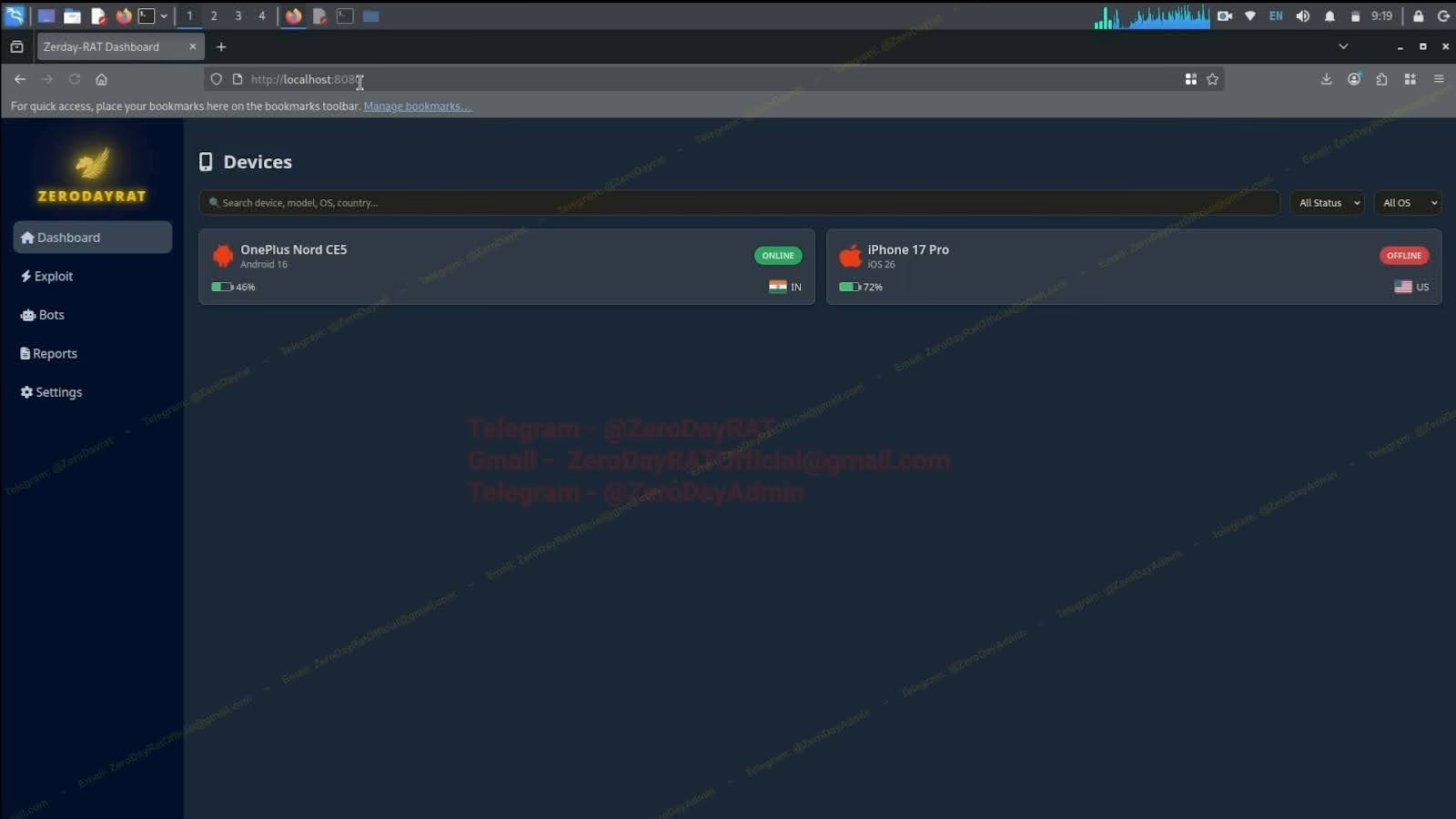

2.1. Trang tổng quan thiết bị (Device Overview)

Tại đây kẻ tấn công thấy toàn bộ thông tin thiết bị:

Model, phiên bản OS, pin, quốc gia

SIM, nhà mạng, số của cả 2 SIM

Thời gian sử dụng ứng dụng

Dòng thời gian hoạt động (timeline)

Tin nhắn SMS gần nhất

Khả năng này đủ để lập hồ sơ người dùng (profiling): họ tương tác với ai, thói quen dùng app, giờ hoạt động, dịch vụ ngân hàng nào được sử dụng…

2.2. Theo dõi vị trí thời gian thực

ZeroDayRAT thu thập GPS liên tục, hiển thị:

Vị trí hiện tại

Lịch sử di chuyển

Bản đồ Google Maps nhúng trực tiếp trong panel

Thiết bị bị biến thành “máy theo dõi” đúng nghĩa.

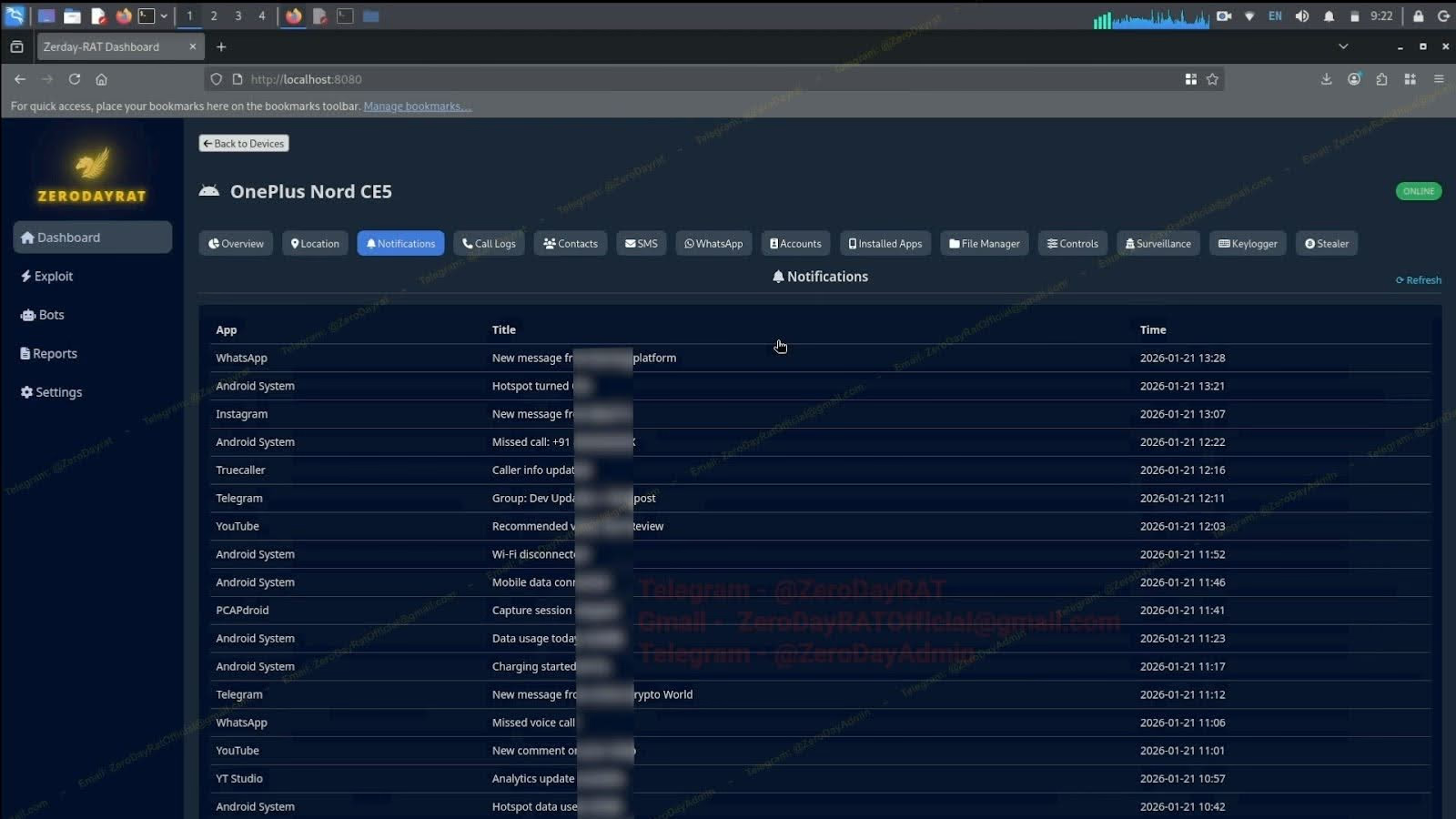

2.3. Thu thập thông báo (Notifications)

Spyware tự động ghi lại:

WhatsApp

Instagram

Telegram

YouTube

Cuộc gọi nhỡ

Tin nhắn từ ngân hàng

Sự kiện hệ thống…

Không cần mở app, kẻ tấn công vẫn đọc được toàn bộ.

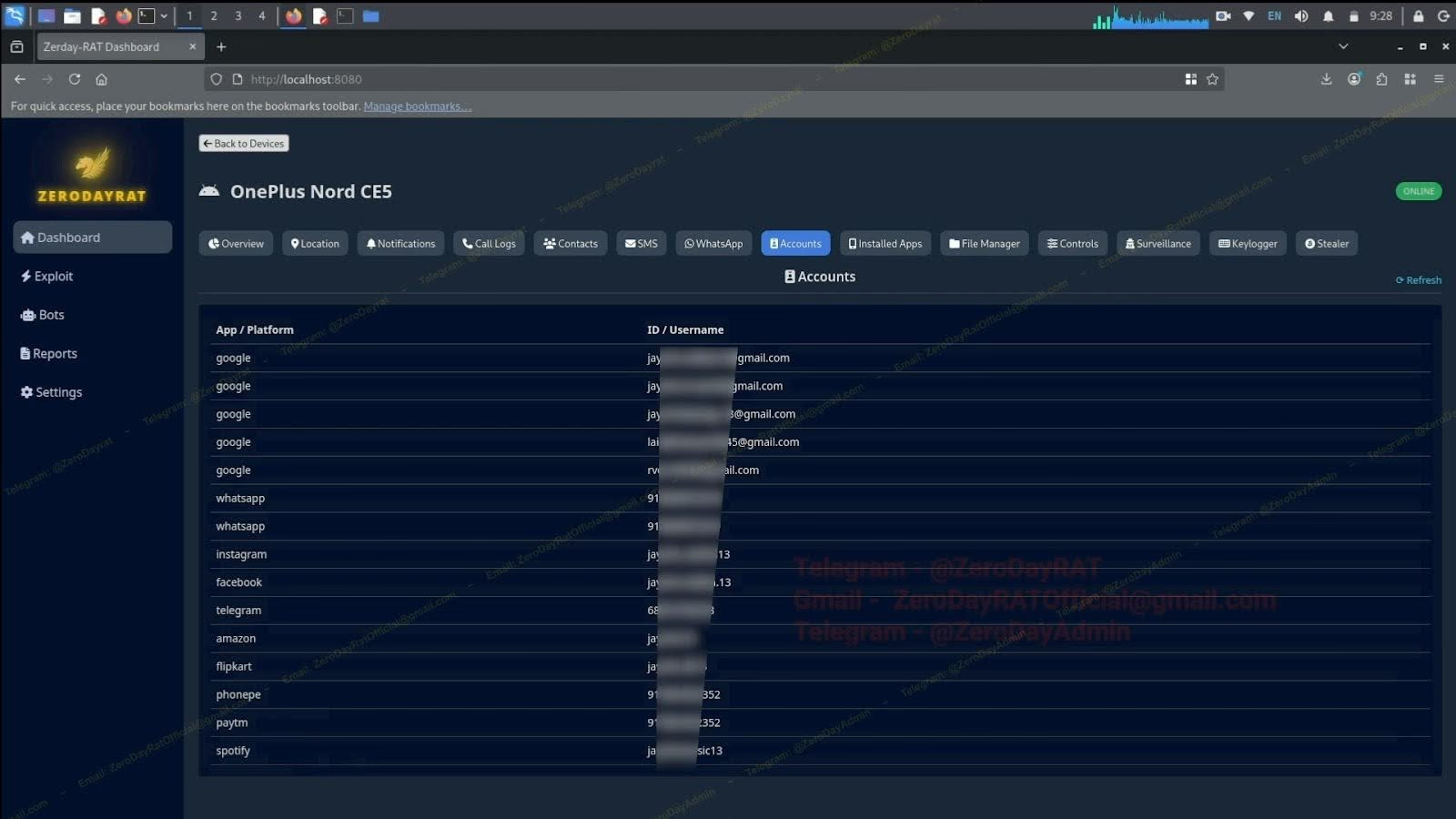

2.4. Thu thập toàn bộ tài khoản đăng nhập

Tab Accounts liệt kê tất cả tài khoản trên thiết bị:

Google, Facebook, Instagram, Amazon, Spotify, Telegram, Paytm, PhonePe, Flipkart…

Kẻ tấn công có đủ dữ liệu để:

Chiếm quyền tài khoản

Lừa đảo hướng mục tiêu

Tấn công chiếm đoạt tài chính

2.5. Đọc, gửi và chặn mã OTP

ZeroDayRAT:

Đọc toàn bộ SMS

Tìm và thu thập OTP

Cho phép gửi SMS từ SIM của nạn nhân

→ 2FA dựa trên SMS bị vô hiệu hóa hoàn toàn.

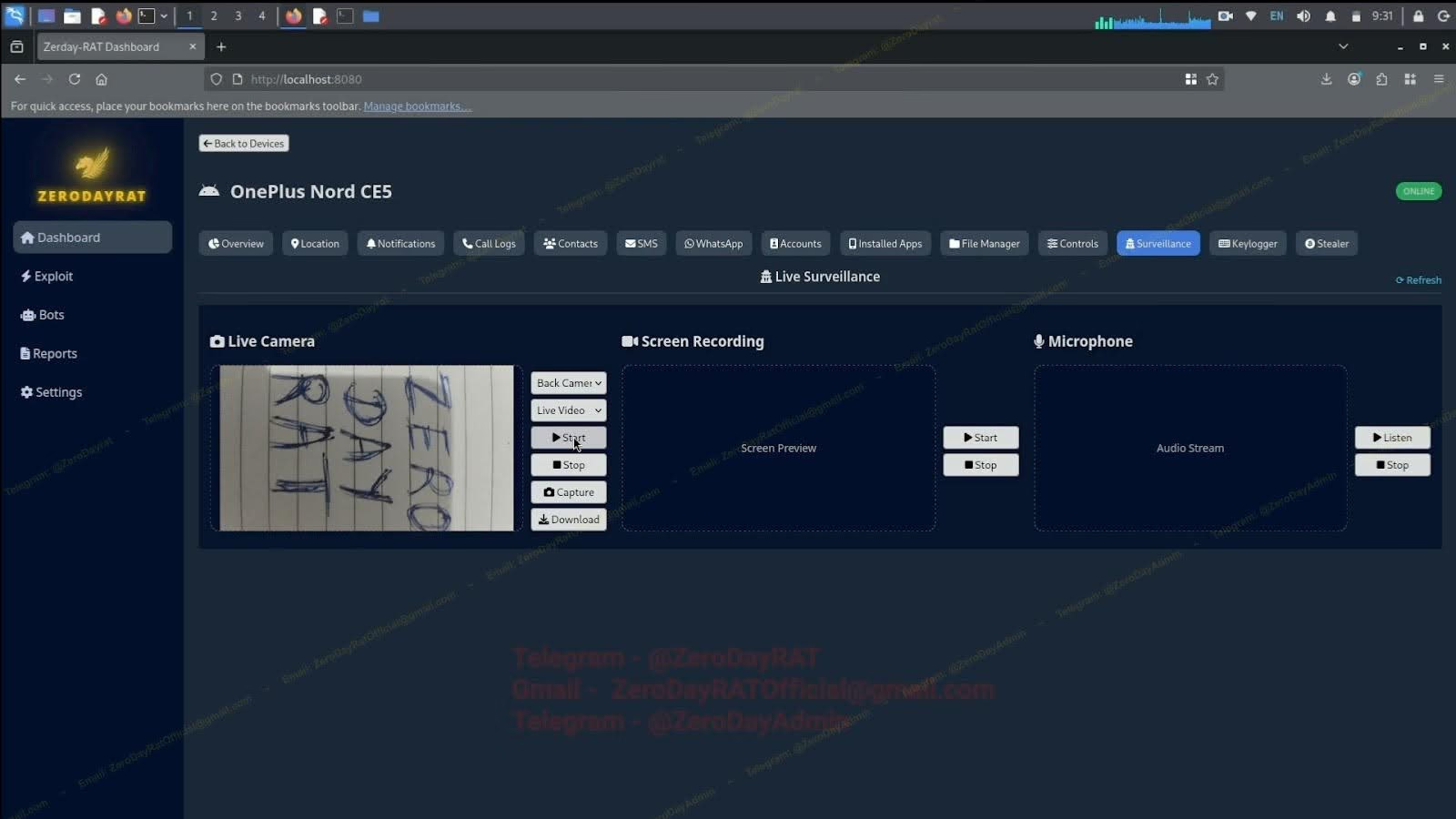

3. Gián điệp trực tiếp: Camera – Mic – Ghi màn hình

ZeroDayRAT cung cấp khả năng kiểm soát thiết bị theo thời gian thực:

Stream camera trước/sau

Ghi màn hình (screen recording)

Thu âm microphone

Xem màn hình live preview

Keylogger với timestamp đến từng mili-giây

Kẻ tấn công có thể xem – nghe – theo dõi mọi hành động của nạn nhân theo thời gian thực.

4. Đánh cắp tài chính: Ngân hàng và Crypto

Khả năng trộm tài chính trở thành trọng tâm của ZeroDayRAT.

4.1. Crypto Stealer

Spyware quét các ví:

MetaMask

Trust Wallet

Binance

Coinbase

Nó tự động thay thế địa chỉ ví trong clipboard để chuyển tiền sang ví của hacker.

4.2. Bank Stealer

Tấn công các app như:

Google Pay

Apple Pay

PayPal

PhonePe

Banking app quốc gia

Các kỹ thuật sử dụng:

Overlay attack

Thu thập thông tin đăng nhập

Chặn OTP

Điều khiển thiết bị từ xa

→ Cho phép rút tiền, chuyển khoản, chiếm đoạt tài khoản ngân hàng.

5. ZeroDayRAT trong bối cảnh làn sóng malware di động toàn cầu

Sự xuất hiện của ZeroDayRAT diễn ra song song với hàng loạt chiến dịch malware phức tạp khác, cho thấy môi trường di động đang bị tội phạm mạng khai thác mạnh hơn bao giờ hết. Một số chiến dịch nổi bật gần đây:

Lợi dụng Hugging Face để phân phối APK độc (RAT TrustBastion) là một App dropper tải thêm malware từ Hugging Face, sau đó yêu cầu quyền Accessibility để:

Gián điệp

Đánh cắp thông tin đăng nhập

Điều khiển thiết bị

Arsink RAT sử dụng Google Apps Script + Firebase: Phát tán qua Telegram, Discord, MediaFire, tập trung vào: Egypt, Indonesia, Iraq, Yemen, Türkiye.

Anatsa (TeaBot) ẩn trong ứng dụng đọc tài liệu trên Google Play: Hơn 50.000 lượt tải xuống trước khi bị gỡ.

deVixor: trojan ngân hàng + ransomware nhắm người dùng Iran, có khả năng:

Khóa thiết bị

Đòi tiền chuộc

Thu thập dữ liệu

Dùng Google Firebase + bot Telegram

ShadowRemit lừa đảo chuyển tiền xuyên biên giới: Giả danh ứng dụng chuyển tiền Google Play → bypass hệ thống tài chính hợp pháp.

Chiến dịch tại Ấn Độ nhắm vào dịch vụ chính phủ: Phát tán qua WhatsApp → chiếm quyền thiết bị và cài miner.

Triada dùng trang cập nhật Chrome giả: Lạm dụng các tài khoản quảng cáo hợp pháp để redirect độc hại.

GhostChat / GhostPairing – Spyware nhắm nạn nhân hẹn hò tại Pakistan, ngoài đánh cắp dữ liệu, nhóm vận hành còn tấn công:

ClickFix (DLL)

Chiếm quyền WhatsApp không cần mã QR

Phantom – Click fraud trojan dùng TensorFlow.js: Tự động click quảng cáo bằng ML trong WebView ẩn.

NFCShare – Tấn công thẻ NFC: Giả danh Deutsche Bank → đánh cắp dữ liệu thẻ NFC.

6. Bùng nổ malware NFC – xu hướng nguy hiểm nhất hiện nay

Theo Group-IB, 2024–2025 chứng kiến sự bùng nổ của malware NFC relay (Ghost Tap).

Ba nhóm lớn:

TX-NFC (25.000+ subscriber Telegram)

X-NFC (5.000+)

NFU Pay (600+)

Thiệt hại ghi nhận:

355.000 USD giao dịch gian lận

Mobile wallet bị chiếm quyền

Mule dùng thẻ “ảo” để rút tiền toàn cầu

Hình thức tấn công:

Lừa nạn nhân cài APK NFC

Yêu cầu họ chạm thẻ của mình lên điện thoại

Dữ liệu thẻ bị relay real-time đến thiết bị mule

Mule thực hiện giao dịch như thể có thẻ thật

7. Mức độ đe dọa

ZeroDayRAT đánh dấu bước chuyển lớn từ:

“Spyware tinh vi dành cho quốc gia”

→ sang

“Ai cũng có thể mua spyware mạnh như quốc gia trên Telegram”.

Tác động:

Đối với cá nhân

Mất quyền riêng tư hoàn toàn

Bị theo dõi 24/7

Rủi ro mất danh tính, mất tài khoản

Bị trộm tiền ngân hàng, crypto

Đối với doanh nghiệp

Rò rỉ thông tin nội bộ

Mất tài khoản ứng dụng doanh nghiệp

Xâm nhập hệ thống thông qua BYOD

Tấn công chuỗi cung ứng từ tài khoản bị xâm nhập

8. Khuyến nghị bảo mật

Đối với cá nhân

Không cài app qua link gửi SMS/WhatsApp/Telegram

Vô hiệu hóa cài đặt ứng dụng ngoài (side-loading)

Ưu tiên dùng 2FA bằng app (Authenticator), không dùng SMS

Kiểm tra quyền ứng dụng bất thường (Accessibility, Notification, Device Admin)

Cài mobile antivirus/EDR đáng tin cậy

Đối với doanh nghiệp

Áp dụng Mobile Threat Defense (MTD) / Mobile EDR

Chặn side-loading ở thiết bị doanh nghiệp

Giám sát lưu lượng bất thường từ thiết bị BYOD

Cảnh báo khi phát hiện quyền nguy hiểm: Accessibility, Notification Listener

Triển khai chính sách bảo mật Mobile Zero Trust

Kết luận

ZeroDayRAT chỉ là một phần trong bức tranh ngày càng đen tối của an ninh di động. Khi spyware mạnh đến mức kiểm soát toàn bộ thiết bị từ trình duyệt, lại được bán công khai trên Telegram, người dùng cá nhân và doanh nghiệp buộc phải nâng mức độ cảnh giác lên một cấp độ mới.

Hệ sinh thái di động – vốn là trung tâm của cuộc sống hiện đại – đang trở thành “điểm nóng” mới của tội phạm mạng.

Tham khảo

Breaking Down ZeroDayRAT - New Spyware Targeting Android and iOS

New ZeroDayRAT Mobile Spyware Enables Real-Time Surveillance and Data Theft