AI Trong Hai Chiến Tuyến: Vũ Khí Của Kẻ Tấn Công Và Lỗ Hổng Trong Code Của Bạn

Tóm Tắt

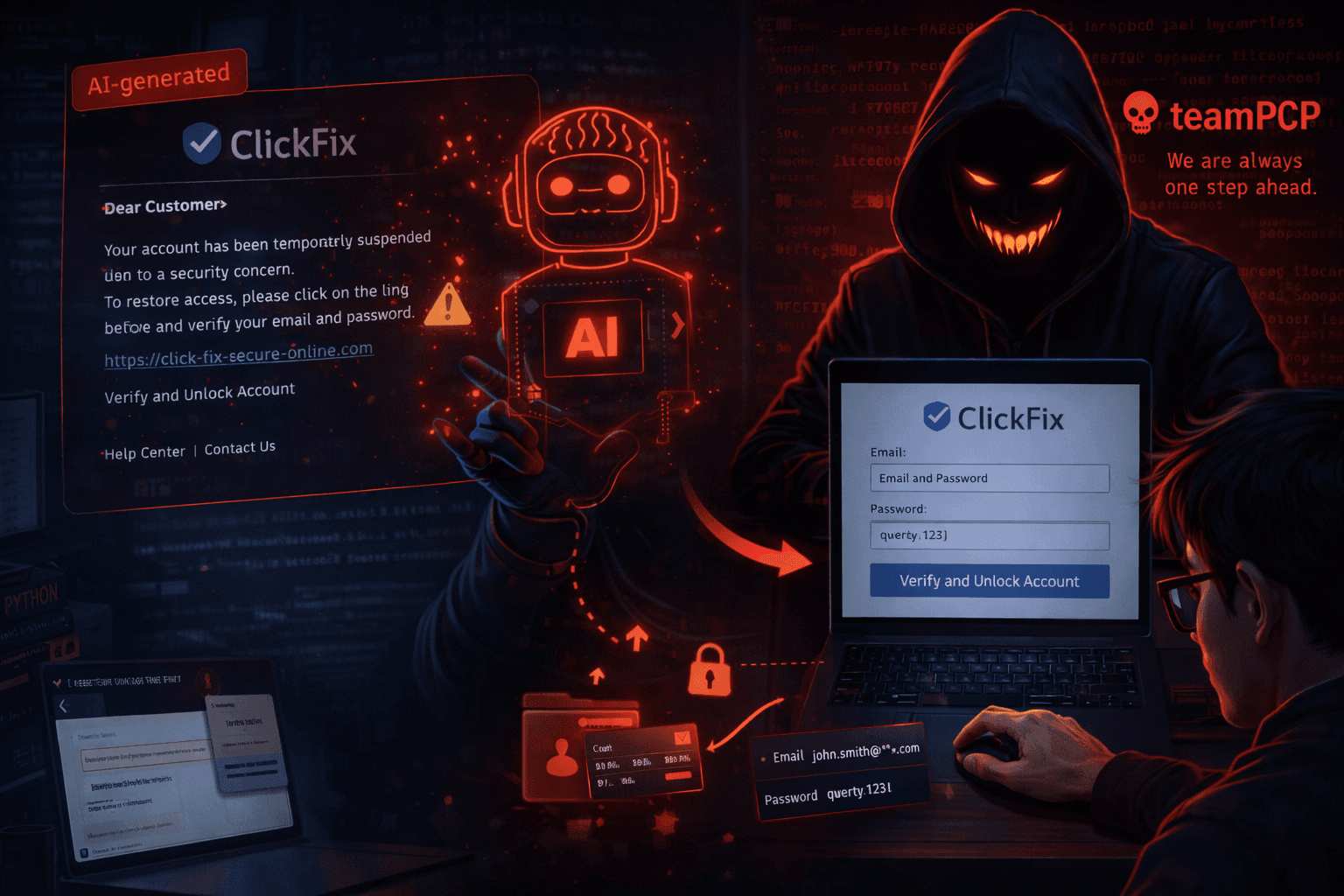

Ba sự kiện riêng biệt trong vài tháng qua, khi đặt cạnh nhau, phác thảo một bức tranh đáng lo ngại về hướng đi của mối đe dọa hiện đại: DeepLoad — malware credential stealer dùng AI tạo obfuscation để né static detection và lây lan vào enterprise qua ClickFix; PHALT#BLYX — chiến dịch ClickFix mới nhắm vào ngành hospitality châu Âu bằng fake Blue Screen of Death triển khai DCRat; và dữ liệu từ Veracode và Georgia Tech xác nhận AI-generated code đang đưa lỗ hổng vào production với tốc độ chưa từng có.

Điểm hội tụ của cả ba: AI đang được khai thác đồng thời ở cả hai phía của chiến tuyến — accelerate developer productivity và amplify attacker capability. Và cả hai vecto đó đang gặp nhau tại điểm đến cuối cùng là tổ chức của bạn.

Hành động ưu tiên: Kiểm tra WMI subscriptions trên tất cả Windows endpoints đã tiếp nhận phishing trong 30 ngày qua, bật PowerShell Script Block Logging nếu chưa có, và audit quy trình code review để phủ AI-generated code.

1. DeepLoad: Khi AI Viết Malware Để Né AI-Powered Defense

Attack Chain

Báo cáo từ ReliaQuest (tháng 3/2026) mô tả DeepLoad là một credential stealer enterprise-grade với một đặc điểm nổi bật: cấu trúc evasion của nó được thiết kế có chủ đích để vô hiệu hóa từng lớp control mà phần lớn tổ chức đang dựa vào.

Infection bắt đầu bằng ClickFix — kẻ tấn công hiển thị một trang lỗi browser giả mạo, thuyết phục nhân viên paste một PowerShell command vào Windows Run dialog để "khắc phục sự cố". Một thao tác. Không cần khai thác lỗ hổng phần mềm. Không cần đặc quyền admin ban đầu.

Command đó thực hiện bốn việc cùng lúc:

- Tạo scheduled task để loader tự khởi động lại sau mỗi reboot

- Dùng

mshta.exe— Windows utility hợp lệ — để fetch payload từ infrastructure của attacker - Kích hoạt

filemanager.exe(tên được chọn để blend vào process list) — standalone credential stealer chạy trên C2 channel riêng - Cài một malicious browser extension thu thập passwords và session tokens theo thời gian thực

Staging domains được quan sát phục vụ malicious content trong vòng 22 phút sau khi go live — con số này nói lên rằng IOC-based blocking dựa vào threat feeds với độ trễ hàng giờ hoặc hàng ngày thực tế không có giá trị với campaign này.

AI-Generated Obfuscation: Signature-Based Detection Đã Không Còn Đủ

Đây là phần đáng chú ý nhất về mặt kỹ thuật. PowerShell loader của DeepLoad được độn bằng hàng nghìn phép gán biến vô nghĩa — code syntactically hợp lệ nhưng không thực hiện bất kỳ logic nào. Logic thực sự — một đoạn XOR decryption routine ngắn — nằm ở cuối script và decrypt shellcode hoàn toàn trong memory, không ghi bất kỳ thứ gì ra disk.

ReliaQuest nhận định với high confidence rằng lớp obfuscation này được tạo bởi AI. Implication không nhỏ: thay vì một analyst ngồi viết junk code thủ công, AI có thể regenerate lớp padding này thành một variant mới với signature khác trong vài giây. Defenders không còn có thể đuổi theo từng variant — họ phải hunt behavior thay vì pattern.

Để né file-based detection tiếp tục, DeepLoad dùng Add-Type của PowerShell để compile một C# injector trực tiếp trên máy nạn nhân, tạo ra một DLL với tên ngẫu nhiên. DLL này được biên dịch fresh mỗi lần thực thi — signature-based tools không có gì để match.

Payload sau đó inject vào LockAppHost.exe — Windows process quản lý lock screen. Đây là lựa chọn có tính toán: LockAppHost.exe không có lý do gì để khởi tạo outbound network connections, nên phần lớn security tools không monitor nó. Bất kỳ kết nối ra ngoài nào từ process này đều là anomaly rõ ràng — nhưng chỉ nếu bạn đang theo dõi nó.

Persistence Vượt Qua Remediation Thông Thường

Đây là điểm làm incident responder đau đầu nhất: trong một trường hợp được xác nhận, DeepLoad tái xuất hiện ba ngày sau khi host trông đã sạch hoàn toàn.

Cơ chế: một WMI event subscription được plant trong quá trình initial compromise. WMI subscriptions nằm ngoài phạm vi của quy trình remediation thông thường — xóa scheduled tasks, xóa temporary files, reinstall browser extension không đụng đến WMI. Subscription âm thầm drop filemanager.exe trở lại vào thư mục Downloads của user mà không cần bất kỳ tương tác nào.

Hệ quả thực tiễn: nếu bạn không explicitly audit và xóa WMI event subscriptions trước khi trả host về production, host đó chưa sạch.

Lây Lan Qua USB

Trong vòng 10 phút sau initial infection, DeepLoad đã ghi hơn 40 file vào USB drive được kết nối — được ngụy trang thành Chrome setup, Firefox installer, AnyDesk shortcut. Attacker infrastructure có dedicated /t1_usb tracking path, cho thấy USB propagation là feature được thiết kế có chủ đích, không phải side effect. Bất kỳ machine nào user cắm USB vào sau đó là một potential victim mới.

2. PHALT#BLYX: ClickFix Tiến Hóa Thêm Một Bước — Fake BSOD

Tổng Quan Chiến Dịch

Trong khi DeepLoad dùng fake browser error, PHALT#BLYX (được track bởi Securonix, phát hiện tháng 12/2025) đẩy ClickFix lên một mức thuyết phục khác bằng cách lạm dụng một trong những hình ảnh đáng sợ nhất với người dùng Windows: màn hình xanh chết chóc (BSOD).

Mục tiêu: ngành hospitality châu Âu, thời điểm triển khai chiến dịch: cao điểm mùa lễ. Kết quả cuối: triển khai DCRat — một remote access trojan có liên kết với Russian-speaking developers, cho phép remote access toàn diện và deploy secondary payloads.

Kill Chain Chi Tiết

Bước 1 — Phishing email giả Booking.com:

Nạn nhân nhận email thông báo hủy đặt phòng đột ngột với số tiền phạt tính bằng Euro — detail này xác nhận campaign đang nhắm vào tổ chức châu Âu. Email chứa link dẫn đến một clone site của Booking.com (ví dụ: low-house[.]com) được thiết kế đủ chính xác để qua mắt nhân viên đang bận trong mùa cao điểm.

Bước 2 — Fake "page loading" error: Khi nạn nhân click "See Details", website hiển thị lỗi page loading, yêu cầu click "Refresh". Đây là bước tạo tâm lý quen thuộc — người dùng đã được điều kiện hóa để refresh khi web chậm.

Bước 3 — Fake CAPTCHA → Fake BSOD: Browser chuyển sang full-screen mode và hiển thị màn hình BSOD giả mạo hoàn chỉnh. Nạn nhân được hướng dẫn mở Windows Run dialog (Win + R) và nhấn Ctrl+V — command độc hại đã được tự động copy vào clipboard từ bước trước. Nhấn Enter là đủ để bắt đầu infection.

Điểm đáng chú ý: BSOD thật không bao giờ cung cấp recovery instructions hay yêu cầu người dùng nhập lệnh. Nhưng với nhân viên front desk dưới áp lực giải quyết tranh chấp khách hàng, đây là detail họ có thể bỏ qua.

Bước 4 — Multi-stage payload delivery:

Command PowerShell download một .NET project file (.proj) và compile nó bằng MSBuild.exe — công cụ build hợp lệ của Microsoft. Đây là kỹ thuật Living Off The Land (LoTL) tinh vi: không drop binary ngoại lai, dùng compiler của chính Windows để tạo malware ngay trên máy nạn nhân. File được compile sau đó tải DCRat.

Bước 5 — DCRat installation: DCRat cung cấp cho kẻ tấn công: remote shell, file transfer, keylogging, screenshot capture, và khả năng load secondary plugins. Cyrillic debug strings và cấu trúc code có điểm tương đồng với AsyncRAT cho thấy nguồn gốc Russian-speaking developers.

IOC — PHALT#BLYX

# Phishing/redirect domains

low-house[.]com

oncameraworkout[.]com

# Suspicious processes to monitor

MSBuild.exe ← nếu spawned bởi mshta.exe hoặc PowerShell, cần điều tra

mshta.exe ← bất kỳ outbound connection nào từ process này

# File indicators

*.proj files trong %TEMP% hoặc %ProgramData%

Internet Shortcut (.url) files trong Startup folder

Suspicious entries trong %ProgramData%

3. AI-Generated Code: Lỗ Hổng Đang Vào Production Ở Tốc Độ Chưa Từng Có

Bức Tranh Hiện Tại

Nếu DeepLoad và PHALT#BLYX cho thấy AI đang được weaponize ở phía tấn công, thì dữ liệu từ nghiên cứu năm 2025–2026 phác thảo một vấn đề song song ở phía phòng thủ: AI-generated code đang tạo ra lỗ hổng với tốc độ mà quy trình security review truyền thống không theo kịp.

Một số con số đáng chú ý:

Veracode test hơn 100 LLM trên 4 ngôn ngữ (Java, Python, C#, JavaScript): 45% code samples đưa vào OWASP Top 10 vulnerabilities. Java là ngôn ngữ tệ nhất với 72% security failure rate. AI-generated code có 2.74x nhiều vulnerabilities hơn code viết bởi con người.

Apiiro phân tích Fortune 50 enterprises: 322% nhiều privilege escalation paths hơn trong AI-generated code so với human-written code. 153% nhiều design flaws hơn. Tính đến tháng 6/2025, AI-generated code đang thêm hơn 10.000 security findings mới mỗi tháng — tăng 10 lần so với tháng 12/2024.

Georgia Tech's Vibe Security Radar (track từ tháng 5/2025): tháng 1/2026 có 6 CVE trực tiếp từ AI-generated code, tháng 2 tăng lên 15, tháng 3 lên 35 CVE trong một tháng. Tính đến ngày 20/03/2026: 74 CVE xác nhận trong tổng số 43.849 advisory được phân tích có thể quy trực tiếp cho AI-generated code. Researcher Hanqing Zhao nhấn mạnh đây là lower bound, không phải tỷ lệ.

Tại Sao AI Code Lại Insecure?

Câu trả lời nằm ở cách LLM học và generate code. AI coding tools không hiểu security intent — chúng reproduce code dựa trên prevalence trong training data. Nếu training data chứa nhiều code vulnerable hơn code secure cho một pattern nhất định, model sẽ suggest code vulnerable. Đây không khác gì copy-paste từ Stack Overflow mà không review, chỉ là ở scale lớn hơn và nhanh hơn.

Một vấn đề cụ thể: AI có xu hướng ingest vulnerable hoặc deprecated dependencies vào các project mới khi giải quyết coding task. Một dependency được pull trong year 2019 và không được maintain có thể trông "đúng" với AI — nó xuất hiện trong training data và giải quyết bài toán về mặt chức năng. Security context không nằm trong reasoning.

Điều đáng lo ngại hơn: một Snyk survey cho thấy gần 80% developers nghĩ AI-generated code an toàn hơn — một false sense of security nguy hiểm. Kết quả: code được push vào production với ít scrutiny hơn, không phải nhiều hơn.

Điểm Giao Thoa Với Threat Landscape

Đây là nơi ba chủ đề trong bài này kết nối: DeepLoad được thiết kế bởi kẻ tấn công biết rằng defenders đang dựa vào static scanning và signature matching. Nếu defenders đang generate security code bằng AI nhưng AI code có 45% failure rate, và attackers đang dùng AI để tạo ra malware né detection — thì cuộc đua đang nghiêng về phía nào?

Nguyên tắc cơ bản cũng bị đảo lộn: nếu AI code có thể introduce supply chain vulnerabilities (như Endor Labs và TechTarget đều document), và ClickFix campaigns như PHALT#BLYX đang target developers và enterprise staff với increasing sophistication — thì một developer vibe-coding một internal tool và một kẻ tấn công dùng ClickFix để gain foothold vào developer machine của họ là hai vecto song hành, không phải riêng biệt.

4. Nhận Định

Ba thread này hội tụ ở một điểm mà chúng tôi cho là cần được nói thẳng: quy trình security mà phần lớn tổ chức đang dùng được xây dựng để chống lại một threat model đã cũ.

Static scanning không bắt được malware generated fresh mỗi lần execution. Signature matching không bắt được variant được tạo lại bằng AI trong vài giây. WMI-based persistence không bị loại bỏ bởi "xóa scheduled tasks và reimage". Browser-based ClickFix không bị chặn bởi mail filter. Và AI-generated code không tự động secure chỉ vì developer không phải là người viết từng dòng.

Về DeepLoad cụ thể: cả hai incident trong báo cáo ReliaQuest đều có một điểm chung là một người dùng bình thường, không phải admin, đã paste một command vào Windows Run dialog. Đây không phải lỗ hổng kỹ thuật — đây là social engineering gap. Security awareness training về ClickFix chưa đủ phổ biến so với awareness về phishing email truyền thống.

Với các tổ chức trong khu vực Đông Nam Á: hospitality và travel sector là mục tiêu rõ ràng của PHALT#BLYX — và đây là ngành đang tăng trưởng mạnh tại Việt Nam. Nhân viên front desk xử lý đặt phòng, nhận email từ Booking.com, và thường chịu áp lực cao vào peak season — đây là perfect target cho lure thiết kế của campaign này. Adaptation của campaign sang tiếng Việt và lure địa phương (VND thay vì EUR) không đòi hỏi effort lớn từ phía attacker.

Trend lớn hơn: ClickFix đang trở thành delivery mechanism ưa thích vì nó bypass cả email filtering lẫn web proxy. Nếu người dùng là người chạy lệnh, không có security control nào ở giữa. Gần như mọi dạng lure đã được thử nghiệm trong các ClickFix campaign: fake CAPTCHA, fake browser update, fake Office error, fake VPN reconnect, và bây giờ là BSOD. Không có dấu hiệu dừng lại.

5. Khuyến Nghị

Ngay lập tức (0–24h)

Với DeepLoad / ClickFix exposure:

# Audit WMI event subscriptions — đây là hidden persistence thường bị bỏ sót

Get-WMIObject -Namespace root\subscription -Class __EventFilter

Get-WMIObject -Namespace root\subscription -Class __EventConsumer

Get-WMIObject -Namespace root\subscription -Class __FilterToConsumerBinding

# Xóa unauthorized subscription (thay <Name> bằng tên thực tế)

Get-WMIObject -Namespace root\subscription -Class __FilterToConsumerBinding | `

Where-Object { $_.Filter -like "*<suspicious_name>*" } | Remove-WmiObject

# Kiểm tra LockAppHost.exe có network activity không

# (trong EDR/Sysmon: process = LockAppHost.exe AND event_type = network)

# Bật PowerShell Script Block Logging (nếu chưa có)

$regPath = "HKLM:\SOFTWARE\Policies\Microsoft\Windows\PowerShell\ScriptBlockLogging"

New-Item -Path $regPath -Force | Out-Null

Set-ItemProperty -Path $regPath -Name "EnableScriptBlockLogging" -Value 1

Rotate credentials trên tất cả hosts có dấu hiệu ClickFix execution trong 30 ngày qua (nhìn lại Event Log cho mshta.exe hoặc PowerShell với -ExecutionPolicy Bypass).

Audit USB drives kết nối với bất kỳ host nào nghi ngờ trong cùng khoảng thời gian.

Ngắn hạn (1–7 ngày)

Detection rules cần triển khai:

# Splunk/Elastic — Detect ClickFix execution pattern

process_name="mshta.exe" AND parent_process_name IN ("explorer.exe", "cmd.exe")

AND cmdline LIKE "*.hta*"

# Flag LockAppHost.exe spawning children hoặc initiating network

process_name="LockAppHost.exe" AND (event_type="process_create" OR event_type="network")

# Flag MSBuild.exe spawned bởi script engine (PHALT#BLYX pattern)

process_name="MSBuild.exe" AND parent_process_name IN ("powershell.exe", "mshta.exe", "wscript.exe")

# WMI persistence creation

event_id=5861 AND source="Microsoft-Windows-WMI-Activity"

Security awareness: Brief nhanh cho tất cả users: không bao giờ paste command vào Windows Run dialog hoặc PowerShell từ hướng dẫn trên website, kể cả khi site trông giống Booking.com, Microsoft, hay bất kỳ vendor nào.

Với hospitality sector: Review email filtering rules để flag Booking.com impersonation, đặc biệt email có link đến domain khác booking.com nhưng chứa từ khóa "reservation", "cancellation", "charge".

Dài hạn

Về AI-generated code security:

Establish AI Code Security Policy với ít nhất ba tầng kiểm soát:

Prohibited for AI generation (phải viết tay và review kỹ): authentication logic, authorization frameworks, cryptographic implementations, secrets management, payment processing.

Permitted with mandatory SAST scan: CRUD operations, API integrations, UI components, utility functions. Tất cả AI-generated code phải qua SAST gate trong CI/CD trước khi merge.

Prompting hygiene: Yêu cầu developers include security context trong prompts. Veracode research cho thấy một generic security reminder trong prompt cải thiện correct + secure code rate từ 56% lên 66% với Claude Opus 4.5 Thinking. Nhỏ nhưng measurable.

Về ClickFix và social engineering:

- Monitor

mshta.exeexecution từ non-standard parent processes — không có business justification cho điều này trong phần lớn môi trường enterprise - Cân nhắc block

mshta.exehoàn toàn nếu organization không có use case hợp lệ (dùng AppLocker hoặc Windows Defender Application Control) - Implement Application Control để restrict PowerShell execution policy — user standard không cần

-ExecutionPolicy Bypass

Về visibility trên developer endpoints:

EDR phải phủ developer laptop, không chỉ servers. Trong cả DeepLoad và supply chain campaigns gần đây (LiteLLM, Trivy), developer workstations là target có giá trị cao nhất — đây là nơi credentials của tất cả systems đang phát triển tồn tại.

6. IOC Tổng Hợp

DeepLoad

# Processes cần monitor

LockAppHost.exe ← nếu có network activity hoặc spawn child processes

filemanager.exe ← tên được chọn để blend vào process list, nhưng không thuộc Windows

mshta.exe ← bất kỳ outbound connection hoặc unusual parent

# Behaviors

PowerShell Add-Type compilation → random-named DLL trong %TEMP%

WMI event subscription creation (Event ID 5861)

USB write activity với filenames chứa: chrome, firefox, anydesk, setup, installer

Scheduled task creation từ mshta.exe hoặc PowerShell với -ExecutionPolicy Bypass

PHALT#BLYX (ClickFix BSOD)

# Domains

low-house[.]com

oncameraworkout[.]com

# File patterns

*.proj files trong temp directories

Internet Shortcut (.url) files trong %AppData%\Microsoft\Windows\Start Menu\Programs\Startup

# Process behavior

MSBuild.exe spawned by mshta.exe, wscript.exe, hoặc powershell.exe

7. Tài Liệu Tham Khảo

- ReliaQuest — Threat Spotlight: DeepLoad Malware Pairs ClickFix Delivery with AI-Generated Evasion (2026-03-31)

- The Hacker News — DeepLoad Malware Uses ClickFix and WMI Persistence to Steal Browser Credentials (2026-03-31)

- CyberScoop — Researchers say credential-stealing campaign used AI to build evasion 'at every stage' (2026-03-31)

- Dark Reading — AI-Powered 'DeepLoad' Steals Credentials, Evades Detection (2026-03-31)

- Securonix — Analyzing PHALT#BLYX: How Fake BSODs and Trusted Build Tools are Used to Construct a Malware Infection (2026-01-05)

- BleepingComputer — ClickFix attack uses fake Windows BSOD screens to push malware (2026-01-07)

- The Hacker News — Fake Booking Emails Redirect Hotel Staff to Fake BSoD Pages Delivering DCRat (2026-01-07)

- TechTarget — Security risks of AI-generated code and how to manage them (2025-05-29)

- Veracode — 2025 GenAI Code Security Report (2025-08)

- Infosecurity Magazine — Researchers Sound the Alarm on Vulnerabilities in AI-Generated Code (2026-03-27)

- The Register — Using AI to code does not mean your code is more secure (2026-03-26)

- Dark Reading — As Coders Adopt AI Agents, Security Pitfalls Lurk in 2026 (2025-12-30)