BlackFile: Nhóm Tống Tiền Không Cần Malware Đang Nhắm Vào Retail và Hospitality Bằng Một Cuộc Gọi Điện Thoại

BlackFile: Nhóm Tống Tiền Không Cần Malware Đang Nhắm Vào Retail và Hospitality Bằng Một Cuộc Gọi Điện Thoại

Hầu hết mọi incident response playbook đều bắt đầu từ câu hỏi: malware nào đã vào? BlackFile buộc bạn phải viết lại câu hỏi đó từ đầu.

Nhóm này không có malware. Không có exploit. Không có dropper. Không có persistent agent nào trên endpoint. Toàn bộ attack chain bắt đầu bằng một cuộc gọi điện thoại và kết thúc với dữ liệu của tổ chức nằm trên leak site trong vòng vài giờ, trước khi nạn nhân nhận được yêu cầu tiền chuộc bảy chữ số.

Tóm tắt rủi ro

Palo Alto Networks Unit 42 và RH-ISAC (Retail and Hospitality Information Sharing and Analysis Center) ngày 23-24/04/2026 công bố báo cáo chung về nhóm extortion mới mang tên BlackFile, được theo dõi dưới các alias CL-CRI-1116 (Unit 42), UNC6671 (Mandiant) và Cordial Spider (CrowdStrike). Nhóm hoạt động từ ít nhất tháng 1/2026, tập trung tấn công ngành retail và hospitality từ tháng 2/2026.

Unit 42 đánh giá với moderate confidence rằng BlackFile có liên kết với The Com, một mạng lưới tội phạm mạng nói tiếng Anh đã có tiền lệ trong các hoạt động tống tiền và tuyển dụng người trẻ vào hoạt động tội phạm. Mandiant xác nhận đang tham gia response cho nhiều incident liên quan đến BlackFile. CrowdStrike ghi nhận Cordial Spider hoạt động từ ít nhất tháng 10/2025.

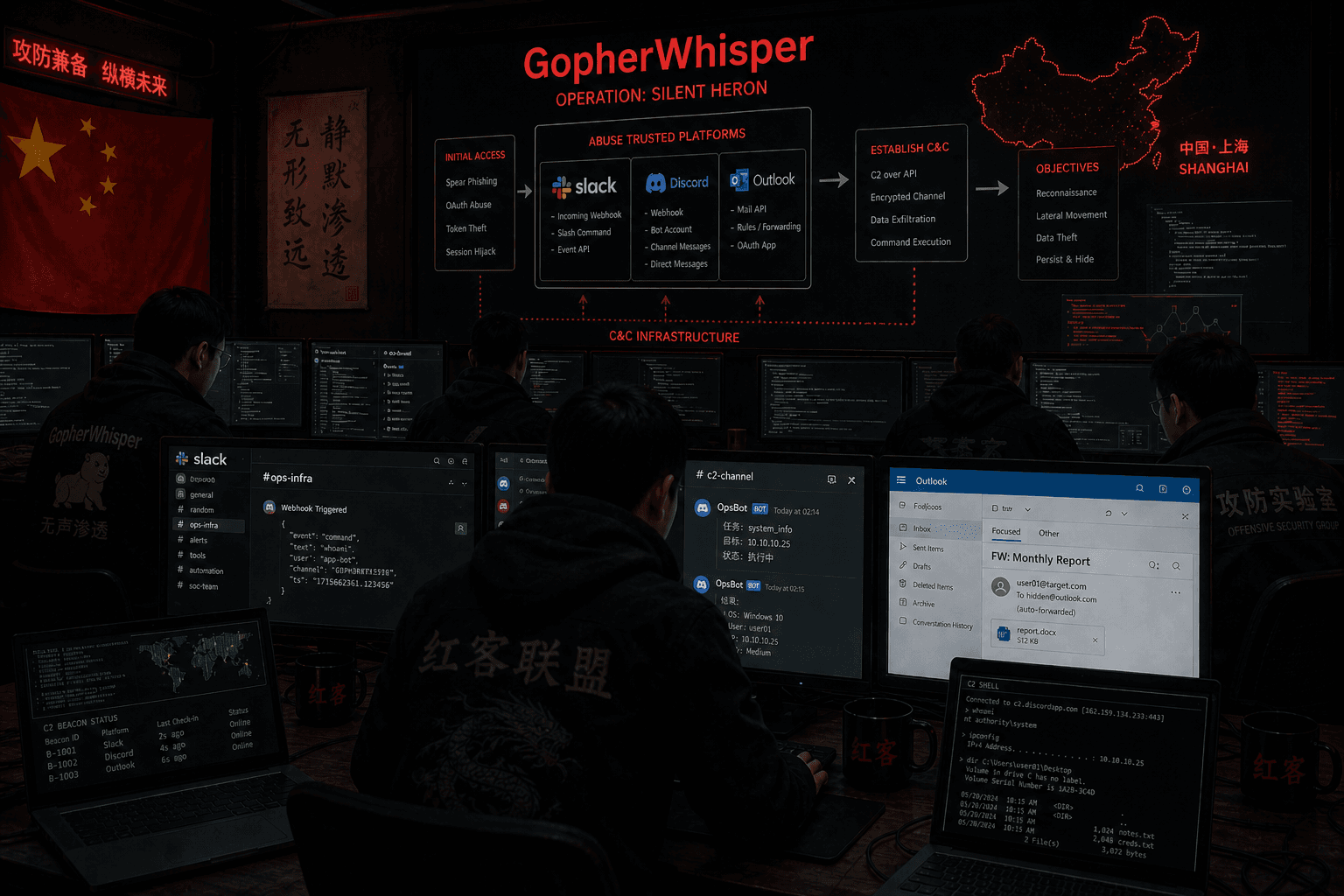

Điều làm BlackFile khác biệt hoàn toàn so với phần lớn threat actor hiện tại là nhóm này hoạt động thuần túy trên lớp SaaS và identity, không để lại bất kỳ malicious binary nào trên disk. Điều này có nghĩa là mọi signature-based detection, file hash blocklist, và AV scanning đều không có tác dụng. Attack surface thực sự là helpdesk call center và cấu hình MFA policy của tổ chức.

Rủi ro tổng thể: data theft dẫn đến extortion với ransom demand bảy chữ số, kèm nguy cơ swatting nhắm vào C-suite khi đàm phán trì hoãn.

Bối cảnh: Vishing là attack vector đang tăng tốc

BlackFile không phải nhóm duy nhất đang khai thác điện thoại như attack vector chính trong năm 2026. Vào tháng 1/2026, Google Threat Intelligence Group và Okta đã cảnh báo về làn sóng vishing attack từ nhiều nhóm khác nhau, trong đó có ShinyHunters với chiến dịch đánh vào Okta SSO rồi lateral move vào Salesforce.

CrowdStrike báo cáo thêm một nhóm liên quan là Snarky Spider (UNC6661), cùng xuất thân từ The Com, hoạt động theo pattern gần giống BlackFile nhưng nhắm vào tập khách hàng rộng hơn. Hai nhóm này có operational overlap đáng kể và cùng dùng AiTM phishing page để relay credential real-time.

Lý do retail và hospitality bị nhắm đặc biệt nặng nề trong giai đoạn này không khó hiểu. Nhân viên frontline tại các ngành này thường xuyên nhận cuộc gọi từ IT central về POS system, VPN credential reset, hay account verification, khiến ranh giới giữa cuộc gọi hợp lệ và vishing mờ đi đáng kể. Đồng thời, các tổ chức này duy trì Salesforce CRM chứa hàng triệu customer record và PII, là loại data có giá trị cao nhất cho double-extortion.

Thông tin campaign

| Thuộc tính | Chi tiết |

| Threat actor | BlackFile, CL-CRI-1116 (Unit 42), UNC6671 (Mandiant), Cordial Spider (CrowdStrike), O-UNC-045 |

| Liên kết | The Com (moderate confidence, Unit 42) |

| Thời gian hoạt động | Từ tháng 1/2026, tập trung retail/hospitality từ tháng 2/2026 |

| Loại tấn công | Data theft extortion, không có ransomware/encryption |

| Target sector | Retail, hospitality, healthcare, technology, transportation, logistics |

| Phương thức initial access | Vishing, AiTM phishing page |

| Công cụ | Không có custom malware. Salesforce API, Microsoft Graph API (Sites.Read.All), SharePoint download functions, residential proxies |

| Ransom demand | Seven figures (triệu USD) |

| Exfiltration destination | Attacker-controlled server, sau đó publish lên dark web leak site |

| Áp lực thêm | Swatting nhắm vào C-suite |

| Nguồn phát hiện | Palo Alto Networks Unit 42, RH-ISAC, Mandiant, CrowdStrike |

Timeline chiến dịch

| Thời điểm | Sự kiện |

| Tháng 10/2025 | CrowdStrike bắt đầu theo dõi Cordial Spider |

| Tháng 1/2026 | BlackFile/CL-CRI-1116 bắt đầu hoạt động theo Unit 42 |

| Tháng 1/2026 | Google Threat Intelligence Group và Okta cảnh báo làn sóng vishing từ nhiều nhóm |

| Tháng 1/2026 | Mandiant report về UNC6671 và UNC6661 (Snarky Spider) như expansion của ShinyHunters tactics |

| Tháng 2/2026 | BlackFile bắt đầu tập trung tấn công retail và hospitality |

| Tháng 4/2026 | Ít nhất một chục retail chain bị tấn công theo RH-ISAC |

| 23-24/04/2026 | Unit 42 và RH-ISAC công bố báo cáo chung, sector-wide alert |

| 01/05/2026 | CrowdStrike và Mandiant public thêm report về Cordial Spider và Snarky Spider |

| Hiện tại | Chiến dịch vẫn đang active |

Phân tích kỹ thuật: Attack chain không có malware

Giai đoạn 1: Vishing từ spoofed VoIP number

Mọi thứ bắt đầu bằng một cuộc gọi điện thoại. Attacker dùng spoofed VoIP number kết hợp fraudulent Caller ID Name (CNAM) để hiển thị đúng tên và số nội bộ của IT helpdesk khi gọi cho nhân viên mục tiêu. Trên màn hình điện thoại của nạn nhân, cuộc gọi trông hoàn toàn hợp lệ.

Trong cuộc gọi, attacker đóng vai IT support với kịch bản đã được chuẩn bị: thông báo về sự cố bảo mật, cần verify account, cần reset VPN credential, hoặc bất kỳ lý do nào buộc nhân viên phải đăng nhập ngay lập tức. Kịch bản được thiết kế để tạo urgency, áp lực thời gian, và cảm giác rằng không phối hợp sẽ gây hậu quả.

Cuộc gọi được điều phối bởi một nhóm người nói tiếng Anh tự nhiên, đủ để thuyết phục nhân viên không nghi ngờ. Theo CrowdStrike, nhóm còn xóa existing device của victim trước khi register device mới, tránh kích hoạt duplicate device alert.

Giai đoạn 2: AiTM phishing page thu thập credential real-time

Trong cuộc gọi, attacker yêu cầu nhân viên truy cập một URL cụ thể để "verify account" hoặc "cài đặt VPN mới". URL này dẫn đến trang phishing giả mạo corporate SSO portal, được xây dựng dưới dạng Adversary-in-the-Middle (AiTM) proxy.

Khi nhân viên nhập credential và one-time password (OTP/TOTP) vào trang giả, thông tin được relay real-time đến attacker. Attacker sử dụng credential đó ngay lập tức để đăng nhập vào hệ thống thật trước khi OTP hết hạn. Vì toàn bộ quá trình diễn ra trong vài chục giây, MFA được bypass hoàn toàn mà không cần exploit bất kỳ lỗ hổng nào trong hệ thống MFA.

Giai đoạn 3: Device registration để bypass MFA vĩnh viễn

Sau khi có session hợp lệ ban đầu, attacker đăng ký device của mình vào Microsoft Entra ID (Azure AD) dưới tên account vừa compromise. Một khi device được register, mọi lần đăng nhập tiếp theo từ device đó sẽ không cần MFA nữa, vì hệ thống xem đây là trusted device của user.

Để che giấu hành động này, attacker cấu hình inbox rule tự động xóa email thông báo về device registration mới. Trong hầu hết tổ chức, email thông báo là cơ chế cảnh báo duy nhất khi có device lạ được thêm vào account, vì vậy việc suppress email này loại bỏ cơ hội phát hiện cuối cùng của người dùng.

Đây là bước mà Unit 42 mô tả là cơ chế persistence chính của nhóm: từ thời điểm này, attacker có thể đăng nhập bất kỳ lúc nào từ device đã register mà không cần thêm bất kỳ social engineering nào.

Giai đoạn 4: Lateral movement lên executive account

Sau khi có foothold từ employee account cấp thấp, attacker scrape internal employee directory để lấy contact list của các executive và high-privilege user. Thông tin này được dùng cho social engineering tiếp theo, thường qua cuộc gọi khác đến employee khác, yêu cầu họ chuyển tiếp email, cung cấp credential, hay thực hiện action cụ thể dưới danh nghĩa executive.

Mục tiêu là leo thang từ standard employee account lên account của C-suite hoặc IT admin, có quyền truy cập rộng hơn nhiều vào SaaS environment. Unit 42 ghi nhận rằng sau khi compromise được executive account, session của attacker trông giống hệt legitimate executive activity vì đó là credential thật, trên device đã trusted, từ IP qua residential proxy trông như home user thông thường.

Giai đoạn 5: SaaS data discovery và exfiltration qua API hợp lệ

Đây là giai đoạn mà "không có malware" trở thành vấn đề lớn nhất cho defender. Với session có privilege cao, attacker thực hiện:

Trên Microsoft SharePoint qua Graph API với permission Sites.Read.All, attacker search toàn bộ SharePoint site collection với keyword "confidential" và "SSN" để identify file có giá trị cao. Sau đó dùng standard SharePoint download function để exfiltrate file. Từ góc độ audit log, đây trông giống một executive đang tải tài liệu về làm việc.

Trên Salesforce, attacker dùng Salesforce API export function để pull CSV dataset của customer record, employee phone number, và business report. Salesforce API là tính năng hợp lệ mà tổ chức cấp cho user có quyền truy cập, vì vậy API call không tự kích hoạt alert.

Toàn bộ quá trình được thực hiện qua SSO-authenticated session với residential proxy để che giấu IP thật. Traffic pattern trông như một executive đang làm việc từ nhà, không phải attacker đang exfiltrate dữ liệu.

Giai đoạn 6: Publish lên leak site trước khi liên hệ nạn nhân

Điểm đặc biệt trong playbook của BlackFile là thứ tự: data được publish lên dark web leak site trước khi nạn nhân nhận được ransom demand. Thông thường trong double-extortion ransomware, dữ liệu chỉ bị publish sau khi nạn nhân từ chối trả tiền. BlackFile đảo ngược thứ tự này.

Ransom demand đến qua compromised employee email account hoặc Gmail address ngẫu nhiên, yêu cầu bảy chữ số. Kèm theo là link đến leak site nơi dữ liệu đã được publish một phần, như bằng chứng về khả năng và tín hiệu rằng toàn bộ dataset sẽ bị publish nếu không trả tiền.

Khi đàm phán trì hoãn hoặc nạn nhân từ chối, một số case ghi nhận swatting nhắm vào C-suite: attacker thực hiện false emergency call đến cảnh sát, báo có súng hoặc tình trạng nguy hiểm tại địa chỉ của executive, dẫn đến việc lực lượng vũ trang đến nhà hoặc văn phòng. Đây là leo thang từ digital intimidation sang physical intimidation.

Tại sao "không có malware" là vấn đề lớn hơn "có malware"

Phần lớn security investment trong enterprise hiện tại được xây dựng xung quanh giả định rằng attacker sẽ để lại artifact trên disk: malicious binary, dropper, DLL sideload, hay ít nhất là modified registry key. EDR phát hiện process injection, AV phát hiện malicious hash, SIEM alert khi có suspicious child process. Toàn bộ detection framework này vô dụng khi attacker chỉ dùng API call hợp lệ từ credential hợp lệ.

Vấn đề thực sự không phải là thiếu detection tool mà là thiếu visibility vào behavior của human actor trong SaaS environment. Khi một executive tải 50.000 file từ SharePoint, hệ thống có alert không? Khi Salesforce API được gọi để export toàn bộ customer database, có ai nhận được notification không? Câu trả lời trong phần lớn tổ chức là không, vì đây là hành động mà người dùng có quyền thực hiện.

BlackFile khai thác chính xác khoảng trống này: trusted user, trusted device, trusted API, trusted session. Không có gì để flag nếu bạn chỉ nhìn vào layer technical. Chỉ có behavior mới có thể phát hiện, và behavior detection trong SaaS environment vẫn là điểm yếu của phần lớn tổ chức.

MITRE ATT&CK Mapping

| Tactic | Technique ID | Technique Name | Triển khai trong chiến dịch |

| Initial Access | T1566.004 | Phishing: Spearphishing Voice | Vishing từ spoofed VoIP number giả mạo IT helpdesk |

| Initial Access | T1078.004 | Valid Accounts: Cloud Accounts | Dùng credential hợp lệ thu được qua AiTM phishing |

| Credential Access | T1111 | Multi-Factor Authentication Interception | AiTM relay OTP/TOTP real-time trước khi hết hạn |

| Credential Access | T1621 | Multi-Factor Authentication Request Generation | Social engineering để nhân viên approve MFA prompt |

| Persistence | T1098.005 | Account Manipulation: Device Registration | Register attacker-controlled device vào Entra ID để bypass MFA |

| Defense Evasion | T1564.008 | Hide Artifacts: Email Hiding Rules | Inbox rule xóa notification về device registration |

| Defense Evasion | T1090.002 | Proxy: External Proxy | Residential proxy để che giấu IP và bypass IP reputation filter |

| Defense Evasion | T1550.004 | Use Alternate Authentication Material: Web Session Cookie | Dùng stolen session cookie để duy trì access |

| Discovery | T1069.003 | Permission Groups Discovery: Cloud Groups | Scrape internal employee directory để map executive và admin account |

| Discovery | T1087.004 | Account Discovery: Cloud Account | Enumerate user account trong Entra ID và SaaS platform |

| Collection | T1213.002 | Data from Information Repositories: SharePoint | Microsoft Graph API với Sites.Read.All để scrape SharePoint |

| Collection | T1213.003 | Data from Information Repositories: Code Repositories | Search Salesforce CRM với keyword "confidential", "SSN" |

| Collection | T1530 | Data from Cloud Storage | Export CSV dataset từ Salesforce API |

| Exfiltration | T1567.002 | Exfiltration to Cloud Storage | Upload data lên attacker-controlled server qua browser hoặc API |

| Impact | T1657 | Financial Theft | Seven-figure extortion demand qua compromised email hoặc Gmail |

Detection: Khi không có malware để tìm

Detection cho BlackFile phụ thuộc vào visibility vào identity, device, và SaaS behavior, không phải endpoint. Đây là thay đổi về mindset quan trọng.

Signal 1: Device registration bất thường theo sau helpdesk interaction

# Microsoft Entra ID / Azure AD audit log

ActivityDisplayName: "Register device"

OR ActivityDisplayName: "Add device"

AND time_correlation: within 30 minutes of

ActivityDisplayName: "Sign-in" from new IP

# Alert đặc biệt khi device registration theo sau

# successful login từ IP khác với device trước đó của user

Đây là signal tin cậy nhất và cũng sớm nhất trong attack chain. Device registration không phải hành động hàng ngày của người dùng thông thường.

Signal 2: Inbox rule xóa email thông báo

# Microsoft 365 / Exchange audit log

Operation: "New-InboxRule" OR "Set-InboxRule"

AND RuleParameters containing: "delete" OR "move to deleted"

AND RuleParameters containing: "device" OR "registration" OR "new sign-in"

# PowerShell

Search-UnifiedAuditLog -Operations "New-InboxRule" -StartDate (Get-Date).AddDays(-7)

| Where-Object {$_.AuditData -match "delete|trash|junk"}

Signal 3: Salesforce bulk export bất thường

# Salesforce Event Monitoring

EventType: "ApiTotalUsage" OR "ReportExport"

AND User bất thường hoặc ngoài giờ làm việc

AND record_count > [threshold]

# Query đặc biệt: search term chứa "confidential" hoặc "SSN"

EventType: "SearchActivity"

AND SearchQuery LIKE "%confidential%" OR "%SSN%"

Signal 4: Microsoft Graph API với Sites.Read.All scope bất thường

# Azure AD / Entra sign-in log

Resource: "Microsoft Graph"

AND Scope contains: "Sites.Read.All"

AND Application: non-whitelisted app name

AND User: không thuộc IT/developer team

# SharePoint audit: bulk download bởi user không phải backup service

Operation: "FileDownloaded"

AND User: [flag nếu user download > threshold files trong X phút]

Signal 5: Residential proxy IP trong SSO login

# Entra ID sign-in log

IPAddress: thuộc residential proxy range

AND UserAgent: browser thông thường (không phải service account)

AND User: C-suite hoặc high-privilege account

# Enrichment: kiểm tra IP qua threat intelligence feed

# Proxycheck.io, IPHub, IPQS để xác định proxy/VPN IP

Hunting query tổng hợp

-- Detect impossible travel sau device registration

SELECT user, ip_address, location, timestamp, action

FROM identity_logs

WHERE action IN ('device_registration', 'sharepoint_bulk_download', 'salesforce_export')

AND user IN (

SELECT user FROM identity_logs

WHERE action = 'device_registration'

AND timestamp > NOW() - INTERVAL 24 HOURS

)

ORDER BY user, timestamp;

-- Alert khi có: device registration + inbox rule creation + bulk download

-- trong cùng một user session trong 2 giờ

Phát hiện qua call log

# Nếu tổ chức log helpdesk call metadata:

# Hunt spike cuộc gọi đến từ số không có trong corporate directory

# Đặc biệt các cuộc gọi liên quan đến: password reset, device setup,

# VPN troubleshoot từ caller ID không thuộc range nội bộ

# Sau vishing incident: correlate thời điểm cuộc gọi với

# thời điểm device registration xảy ra trong Entra ID

Nhận định

Helpdesk là attack surface chưa được hardened đúng mức

Security team thường đo security posture bằng các chỉ số kỹ thuật: EDR coverage, patch compliance, vulnerability scan score. Rất ít tổ chức đo helpdesk staff's resistance to social engineering hay review call handling policy như một security control. BlackFile khai thác khoảng trống này một cách trực tiếp.

Nhân viên helpdesk ở vị trí cực kỳ rủi ro vì công việc của họ yêu cầu họ tin tưởng người gọi và giải quyết vấn đề nhanh chóng. Những đặc điểm này là thế mạnh trong môi trường bình thường và là điểm yếu khi đối mặt với vishing. Training về phishing email không giải quyết được vấn đề này vì call channel hoạt động theo quy tắc tâm lý hoàn toàn khác với email channel.

SaaS API abuse là blind spot của phần lớn SIEM

Phần lớn enterprise SIEM được tune để detect network anomaly, endpoint behavior, và authentication event. Visibility vào "một user đang export bao nhiêu record từ Salesforce" hay "Graph API đang được dùng để scrape bao nhiêu SharePoint site" thường không có, hoặc nếu có thì threshold chưa được thiết lập.

BlackFile đang hoạt động trong chính blind spot này. Và không giống binary malware có thể bị block bằng hash, API call hợp lệ từ credential hợp lệ không thể bị chặn mà không ảnh hưởng đến legitimate business operation.

The Com connection đặt ra câu hỏi về attribution phức tạp

Unit 42 chỉ đánh giá liên kết với The Com ở mức moderate confidence, không high confidence. Điều này quan trọng vì The Com là tập hợp lỏng lẻo của nhiều cá nhân và nhóm nhỏ, không phải một tổ chức có hierarchy rõ ràng. Nhiều nhóm có TTP tương tự nhau vì họ chia sẻ kỹ thuật, tool, và thậm chí cả playbook trong cùng circle. Attribution từng cluster cụ thể trong The Com thường khó xác định chắc chắn.

Điều này có hệ quả thực tế: khi một cluster bị disrupt hay public, các thành viên khác trong cùng network có thể tiếp tục với alias mới. Defender cần focus vào TTP chứ không chỉ vào entity name.

Swatting là leo thang ngoài khả năng của security team

Swatting nhắm vào executive là loại risk mà security team không được đào tạo để xử lý. Đây không còn là cyber incident, đây là physical safety incident. Tổ chức bị tấn công bởi BlackFile cần phối hợp với law enforcement ngay từ đầu, không chỉ để điều tra incident mà còn để có sẵn kế hoạch đối phó với swatting threat.

Một số tổ chức đã chủ động thông báo trước với cảnh sát địa phương về nguy cơ swatting khi biết mình là target của extortion group. Đây là bước không nằm trong bất kỳ incident response playbook tiêu chuẩn nào nhưng cần được xem xét khi đối mặt với threat actor sử dụng swatting như một tactic.

Khuyến nghị hành động

Immediate (0-24h)

Audit toàn bộ device registration trong 90 ngày qua trong Entra ID và so sánh với baseline:

# Pull device registration events từ Entra ID audit log

Connect-MgGraph -Scopes "AuditLog.Read.All"

Get-MgAuditLogDirectoryAudit -Filter "activityDisplayName eq 'Register device'" |

Select-Object ActivityDateTime, InitiatedBy, TargetResources |

Export-Csv device_registrations.csv

# Review bất kỳ device nào được register và sau đó

# kết hợp với bulk data access trong cùng timeframe

Kiểm tra inbox rule đáng ngờ trong Microsoft 365:

# Hunt inbox rule xóa security notification

Get-Mailbox -ResultSize Unlimited | ForEach-Object {

Get-InboxRule -Mailbox $_.PrimarySmtpAddress |

Where-Object {$_.DeleteMessage -eq $true -or

$_.MoveToFolder -match "Deleted|Trash|Junk"}

} | Select-Object Name, MailboxOwnerID, DeleteMessage, MoveToFolder

Review Salesforce Event Monitoring và SharePoint audit log 30 ngày qua tìm bulk export bất thường từ user account không phải backup service.

Short-term (1-7 ngày)

Hardening device registration policy:

# Microsoft Entra ID -> Devices -> Device Settings

# "Users may join devices to Azure AD": Set to specific group (IT team only)

# Hoặc: Require MFA device compliance TRƯỚC KHI device được register

# Conditional Access Policy:

# Require compliant device + require approved app

# cho tất cả SaaS access từ non-managed device

Implement phishing-resistant MFA:

TOTP (Authenticator app) và SMS OTP đều bị bypass bởi AiTM real-time relay. Hardware security key (FIDO2/WebAuthn, ví dụ YubiKey) hoặc passkey là loại MFA duy nhất mà AiTM không thể relay vì credential được bind vào domain của site đích. Nếu user login vào fake domain, hardware key sẽ không phát sinh response hợp lệ.

Ưu tiên roll out FIDO2 cho executive account và IT helpdesk staff trước.

Thiết lập Salesforce và SharePoint API monitoring:

# Salesforce: Enable Event Monitoring (có thể cần license bổ sung)

# Alert khi:

# - Bulk export > 10,000 records trong một session

# - Search query chứa "SSN", "confidential", "passport", "salary"

# - Export từ account không thuộc approved list

# SharePoint: Enable audit logging nếu chưa có

Set-SPOSite -Identity [SiteURL] -AuditFlags All

# Alert khi single user download > 100 files trong 10 phút

# từ non-automated account

Review và update call handling policy:

Ba quy tắc cứng cần áp dụng ngay cho helpdesk và bất kỳ ai nhận cuộc gọi liên quan đến IT support:

Thứ nhất, IT helpdesk không bao giờ yêu cầu nhân viên truy cập URL và đăng nhập trong cuộc gọi. Nếu caller yêu cầu điều này, đó là social engineering. Hãy kết thúc cuộc gọi và gọi lại qua số nội bộ đã biết.

Thứ hai, mọi action liên quan đến account thay đổi, bao gồm password reset, device registration và MFA update, đều cần verification qua một channel thứ hai độc lập, không phải chỉ trong cùng một cuộc gọi.

Thứ ba, caller không thể được verify qua caller ID hoặc số điện thoại vì cả hai đều có thể bị spoof. Verification phải qua thông tin chỉ legitimate user biết, không phải thông tin có thể tìm được từ employee directory.

Chạy vishing simulation:

Training về vishing khác hoàn toàn với phishing simulation. Nhân viên cần thực hành qua scenario roleplay, không chỉ đọc policy document. Ưu tiên frontline staff có helpdesk interaction rate cao.

Long-term

Đưa SaaS UEBA (User and Entity Behavior Analytics) vào roadmap security. Sản phẩm như Microsoft Sentinel UEBA, Exabeam, hay Varonis có khả năng baseline normal behavior của từng user trong SaaS environment và alert khi có deviation. Đây là loại visibility mà BlackFile-class attack không thể tránh khỏi, vì behavioral anomaly sẽ xuất hiện bất kể credential có hợp lệ hay không.

Thiết lập MFA policy audit định kỳ để phát hiện "MFA fatigue" setup: khi quá nhiều notification được cấu hình và nhân viên bắt đầu approve prompt mà không kiểm tra. Số lượng MFA push nhận được trung bình mỗi ngày là chỉ số quan trọng cần theo dõi.

Đưa SWATting response vào incident response plan, bao gồm cả việc proactively alert local law enforcement khi tổ chức nhận được extortion demand từ group đã biết sử dụng tactic này.

Indicators of Compromise

Lưu ý: BlackFile hoạt động không để lại malware indicator. IOC có giá trị nhất là behavioral pattern, không phải file hash hay domain.

# Behavioral IOC (ưu tiên cao nhất)

Device registration trong Entra ID theo sau bởi:

- Inbox rule xóa security notification trong cùng account

- Bulk SharePoint download hoặc Salesforce export trong 24h tiếp theo

Graph API permission Sites.Read.All được sử dụng bởi:

- Non-sanctioned application

- User không thuộc IT hoặc developer team

Salesforce search query chứa: "confidential", "SSN", "passport"

từ account không phải regular business user

Incoming call pattern: spoofed number sau đó tương ứng với

device registration event trong Entra ID

# Network IOC

Residential proxy IP trong login event của C-suite account

(enrichment cần thiết để classify IP)

# Extortion channel indicator

Ransom demand qua Gmail address ngẫu nhiên

Ransom demand qua compromised internal email account của victim

Reference đến dark web leak site trong extortion message

Danh sách IP IOC đầy đủ từ RH-ISAC (21 IP đã xác nhận) có thể được download trực tiếp từ thành viên RH-ISAC hoặc qua liên hệ với Unit 42 MXDR team.

Nguồn tham khảo:

- Extortion in the Enterprise: Defending Against BlackFile Attacks — Palo Alto Networks Unit 42 và RH-ISAC (Lee Clark, Matt Brady, Cuong Dinh)

- New BlackFile extortion gang targets retail and hospitality orgs — BleepingComputer

- BlackFile actively extorting data-theft victims in retail and hospitality sector — CyberScoop

- Cybercrime Groups Using Vishing and SSO Abuse in Rapid SaaS Extortion Attacks — The Hacker News (CrowdStrike Cordial Spider và Snarky Spider report)

- BlackFile Group Targets Retail and Hospitality with Vishing Attacks — Infosecurity Magazine