Trigona Ransomware Bỏ Rclone, Tự Xây Công Cụ Exfiltration Riêng Để Qua Mặt Detection

Trigona Ransomware Bỏ Rclone, Tự Xây Công Cụ Exfiltration Riêng Để Qua Mặt Detection

Có một ngưỡng mà khi threat actor vượt qua, mọi thứ thay đổi. Không phải khi họ bắt đầu tấn công, không phải khi họ triển khai ransomware, mà là khi họ quyết định đầu tư thời gian phát triển công cụ riêng thay vì dùng những gì có sẵn.

Trigona ransomware vừa vượt qua ngưỡng đó trong các cuộc tấn công tháng 3/2026.

Tóm tắt rủi ro

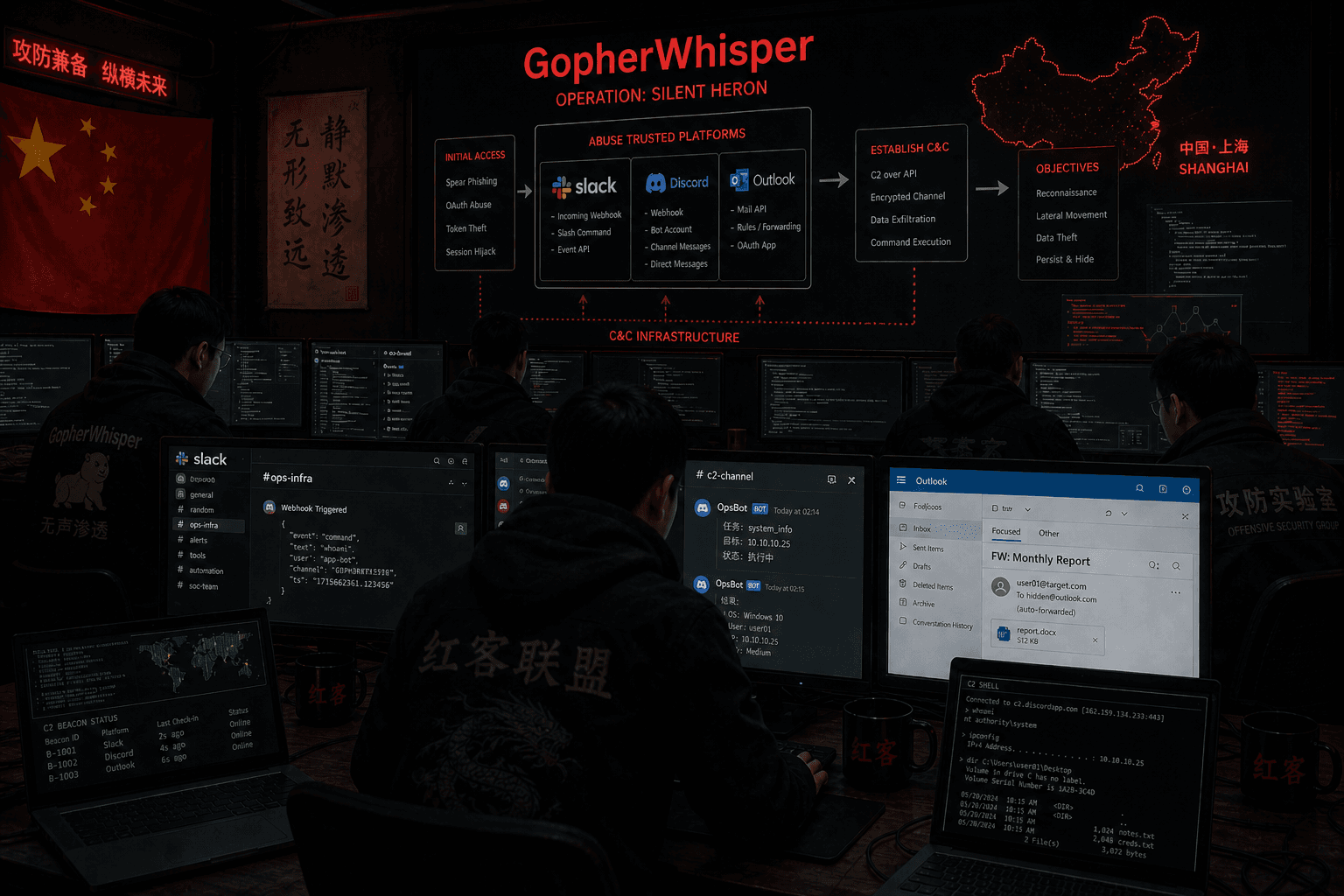

Symantec Threat Hunter Team quan sát trong tháng 3/2026 rằng các affiliate của Trigona ransomware đã thay thế các công cụ exfiltration phổ biến như Rclone và MegaSync bằng một tool tùy chỉnh mang tên uploader_client.exe. Đây là bước leo thang đáng kể trong technical maturity của nhóm và là tín hiệu cảnh báo cho toàn bộ cộng đồng defender.

Trong cùng chiến dịch, nhóm triển khai một bộ công cụ BYOVD (Bring Your Own Vulnerable Driver) quy mô lớn để vô hiệu hóa endpoint protection trước khi exfiltrate dữ liệu, sử dụng AnyDesk để duy trì remote access, Mimikatz và Nirsoft utilities để thu thập credential.

Rủi ro trực tiếp cho tổ chức là double-extortion ransomware: dữ liệu bị đánh cắp trước khi mã hóa, sau đó bị dùng làm đòn bẩy đòi tiền chuộc. Với công cụ exfiltration mới được thiết kế tối ưu cho tốc độ và evasion, window phát hiện càng thu hẹp lại.

Hành động ưu tiên ngay là hunt uploader_client.exe và các driver vulnerable đã biết trong môi trường, block C2 IP 163.172.105[.]82 tại perimeter, và review kernel driver audit log.

Bối cảnh: Trigona và hành trình tái xuất sau khi bị triệt phá

Trigona RaaS xuất hiện lần đầu tháng 10/2022, được Trend Micro theo dõi dưới tên Water Ungaw. Nhóm vận hành mô hình RaaS điển hình với affiliate revenue share từ 20% đến 50% cho mỗi cuộc tấn công thành công. Trong giai đoạn hoạt động ban đầu, nhóm mua initial access từ broker trên RAMP forum, nhắm vào Windows và Linux, và nhận thanh toán tiền chuộc bằng Monero để tránh truy vết.

Tháng 10/2023, Ukrainian Cyber Alliance tuyên bố đã triệt phá leak site của Trigona. Nhóm tạm lắng xuống nhưng không biến mất, sau đó tái hoạt động với leak site mới theo xác nhận của Acronis. Đây là pattern quen thuộc trong ransomware ecosystem: law enforcement disruption làm chậm chứ không ngăn chặn hoàn toàn.

Điểm đáng chú ý về lịch sử kỹ thuật của Trigona là nhóm từng dùng Rclone để exfiltrate dữ liệu lên pCloud. Rclone là open-source utility hợp lệ, dùng rộng rãi để sync cloud storage. Nhưng chính vì được dùng quá phổ biến trong ransomware operations, nó đã bị hầu hết security solution phát hiện tốt. Sự chuyển dịch sang custom tool trong tháng 3/2026 là câu trả lời trực tiếp cho thực tế này.

Symantec track nhóm vận hành Trigona dưới tên Rhantus.

Thông tin campaign

| Thuộc tính | Chi tiết |

| Threat actor | Rhantus (Symantec tracking name), vận hành Trigona RaaS |

| Thời gian quan sát | Tháng 3/2026 |

| Loại tấn công | Double-extortion ransomware với custom exfiltration tool |

| Điểm kỹ thuật nổi bật | Custom uploader thay thế off-the-shelf tools, BYOVD kernel-level defense evasion |

| Exfiltration C2 | 163.172.105[.]82 port 1080 |

| Payload cuối | Trigona ransomware (file extension ._locked) |

| Ransom currency | Monero |

| Nguồn phát hiện | Symantec Threat Hunter Team, Broadcom |

Phân tích kỹ thuật: uploader_client.exe

Thiết kế tổng quan

uploader_client.exe là command-line utility giao tiếp với attacker-controlled server qua địa chỉ hardcode trong binary. Phân tích của Symantec kết luận đây là công cụ custom-developed, không phải public tool được đổi tên hay repackage.

Một trường hợp quan sát được cho thấy công cụ được dùng để nhắm vào thư mục chứa invoice và PDF có giá trị cao trên networked drive, cho thấy nhóm thực hiện targeted data selection trước khi exfiltrate thay vì copy toàn bộ file system.

Bốn tính năng kỹ thuật cốt lõi

Parallel stream upload: Tool mặc định dùng 5 kết nối song song cho mỗi file. Thay vì gửi tuần tự từng file, 5 TCP stream chạy đồng thời có thể bão hòa băng thông khả dụng và rút ngắn đáng kể thời gian exfiltration tổng thể. Với folder invoice lớn hay database dump, sự khác biệt giữa 1 stream và 5 stream có thể là vài giờ so với vài chục phút.

Connection rotation: Tool rotate TCP connection sau khi một lượng dữ liệu nhất định được gửi, mặc định là 2.048 MB. Kỹ thuật này nhắm trực tiếp vào một loại detection rule phổ biến: alert khi có long-lived, high-volume connection đến một IP duy nhất. Bằng cách rotate connection định kỳ, traffic pattern trông giống nhiều phiên giao tiếp ngắn thay vì một bulk transfer kéo dài.

Granular file filtering: Flag --exclude-ext cho phép loại bỏ các file không có giá trị như .mp3, .mp4, .avi. Đây không chỉ là tối ưu tốc độ mà còn là noise reduction cho phía attacker: bandwidth được dành cho document, spreadsheet, PDF thay vì media file. Trong các cuộc tấn công double-extortion, chất lượng data đánh cắp quan trọng hơn số lượng vì nó quyết định leverage trong đàm phán.

Integrated authentication: Tool dùng shared authentication key để verify client với server, ngăn unauthorized access vào stolen data repository từ bên ngoài. Đây là operational security concern thực tế: attacker không muốn data vừa đánh cắp bị competitor hay researcher tải về.

Pre-exfiltration: Tắt mắt bảo vệ trước khi lấy dữ liệu

Trước khi deploy uploader, nhóm thực hiện một quá trình impair defenses có hệ thống với hai lớp: kernel-level driver và specialized security killing tools.

Lớp 1: HRSword làm kernel driver service

Attacker cài đặt HRSword, component của Huorong Network Security Suite, một antivirus hợp lệ của Trung Quốc, như một kernel driver service. Đây là kỹ thuật lạm dụng legitimate software: thay vì viết malicious driver có thể bị phát hiện bởi driver signing verification, attacker dùng driver đã được ký bởi vendor uy tín để có kernel access.

Từ kernel level, HRSword có thể terminate process của security software theo cách mà user-mode tool không thể thực hiện, vì kernel code chạy với privilege cao hơn bất kỳ security agent nào đang chạy trong user space.

Lớp 2: BYOVD toolkit quy mô lớn

Hỗ trợ cho HRSword là một bộ công cụ BYOVD nhiều thành phần, được thực thi với elevated privilege qua PowerRun:

| Tool | Chức năng chính |

| PCHunter | Process manipulation, bypass security hooks ở kernel level |

| Gmer | Rootkit detection repurposed để disable security agent |

| YDark | Phát hiện và vô hiệu hóa hidden security agent |

| WKTools | Kernel-level process termination qua vulnerable driver wktools.sys |

| DumpGuard | Undermine defensive memory monitoring |

| StpProcessMonitorByovd | BYOVD technique để bypass process protection |

| PowerRun | Execute các tool trên với elevated privilege |

BYOVD là kỹ thuật ngày càng phổ biến trong ransomware pre-encryption phase: thay vì tự viết kernel exploit, attacker dùng driver đã được ký bởi vendor hợp lệ nhưng có lỗ hổng để gain kernel access. Windows driver signing enforcement không giúp ích gì vì driver có signature hợp lệ.

Credential harvesting song song

Trong khi defense evasion đang diễn ra, nhóm cũng thực hiện credential harvesting song song:

Mimikatz để dump Windows credential từ memory. Các Nirsoft password recovery utilities bao gồm Remote DesktopPassView, VNCPassView, MessengerPass, Mailpassview, WebBrowserPassView và Dialup Pass để thu thập credential từ application và browser. AnyDesk được dùng để duy trì remote access qua toàn bộ quá trình.

Việc kết hợp kernel-level defense evasion với comprehensive credential harvesting cho thấy nhóm không chỉ nhắm đến một lần encryption mà đang thu thập đủ access để có thể persistent trong network hoặc lateral move sang các hệ thống khác nếu cần.

Tại sao custom tooling là dấu hiệu đáng lo ngại hơn bản thân công cụ

Cái giá của proprietary malware

Phát triển custom tool không phải quyết định rẻ. Nó đòi hỏi developer có kỹ năng, thời gian test và debug, infrastructure để host, và operational security để giữ tool không bị phát hiện. Đây là investment mà các affiliate RaaS thông thường không bỏ ra vì Rclone hay MegaSync đã làm được việc với chi phí bằng zero.

Khi một nhóm quyết định đầu tư vào custom tooling, điều đó phản ánh một trong hai kịch bản: hoặc họ đã bị block đủ nhiều lần bởi detection của off-the-shelf tools đến mức nó ảnh hưởng đến revenue, hoặc họ đang scale up operations đến mức độ mà stealth trở thành priority chiến lược.

Cả hai kịch bản đều báo hiệu một nhóm đang maturation, không phải stagnation.

Trend rộng hơn: off-the-shelf tools đang mất hiệu quả

Rclone, MegaSync, MEGAcmd, WinRAR dùng để nén trước khi gửi, tất cả đều có detection signature tốt trong phần lớn security solution hiện tại vì chúng đã được document trong hàng trăm incident response report. Khi attacker biết rằng dùng Rclone nghĩa là tự báo hiệu cho defender, lựa chọn tự nhiên là xây tool mà không ai có signature cho.

Theo dữ liệu từ GuidePoint Security, nạn nhân ransomware tăng khoảng 58% trong năm 2025, nhưng tỷ lệ nạn nhân trả tiền chuộc giảm xuống mức thấp nhất từ trước đến nay ở 28%. Áp lực revenue đang tăng trong khi detection cải thiện. Custom tooling là response tự nhiên của những nhóm muốn duy trì ROI.

Đây không phải lần đầu pattern này xuất hiện trong ransomware landscape. Năm 2025, Interlock group ra mắt "Hotta Killer", một process termination tool tùy chỉnh exploit zero-day trong gaming anti-cheat driver để disable endpoint protection. Trigona custom uploader và Hotta Killer đến từ hai nhóm khác nhau, nhưng cùng thể hiện một xu hướng: ransomware affiliate đang invest vào R&D thay vì chỉ mua access và deploy commodity tool.

Double-edged sword cho attacker

Khi tool bị phát hiện và hash được public, mọi security vendor đều có thể thêm signature ngay. Custom tool mất advantage ẩn danh ngay tại thời điểm bị phát hiện và không thể được update bởi một community rộng hơn như với open-source tool.

Tuy nhiên từ góc độ defender, đây không phải consolation lớn. Lần đầu tiên tool được deploy là lần nguy hiểm nhất vì không có signature nào, không có detection nào, và không có IOC nào để hunt. Và với chiến dịch ransomware, chỉ cần một lần thành công là đủ.

MITRE ATT&CK Mapping

| Tactic | Technique ID | Technique Name | Triển khai trong chiến dịch |

| Initial Access | T1133 | External Remote Services | AnyDesk được dùng để establish và maintain remote access |

| Execution | T1059.001 | PowerShell | PowerRun thực thi security killing tools với elevated privilege |

| Persistence | T1543.003 | Windows Service | HRSword được cài như kernel driver service |

| Privilege Escalation | T1068 | Exploitation for Privilege Escalation | BYOVD qua vulnerable driver wktools.sys và ke64.sys |

| Defense Evasion | T1562.001 | Impair Defenses: Disable or Modify Tools | PCHunter, Gmer, YDark, WKTools terminate endpoint protection |

| Defense Evasion | T1014 | Rootkit | Kernel-level tools bypass user-mode protection của security agent |

| Defense Evasion | T1036 | Masquerading | HRSword dùng legitimate security suite làm vỏ bọc |

| Credential Access | T1003.001 | OS Credential Dumping: LSASS Memory | Mimikatz dump Windows credential từ LSASS |

| Credential Access | T1555 | Credentials from Password Stores | Nirsoft utilities thu thập credential từ browser và application |

| Discovery | T1083 | File and Directory Discovery | Targeted folder browsing tìm invoice và high-value PDF |

| Collection | T1560 | Archive Collected Data | Granular file filtering loại bỏ media file trước exfiltration |

| Exfiltration | T1048 | Exfiltration Over Alternative Protocol | uploader_client.exe custom tool qua port 1080 TCP đến C2 |

| Exfiltration | T1030 | Data Transfer Size Limits | Connection rotation sau 2.048 MB để tránh high-volume detection |

| Impact | T1486 | Data Encrypted for Impact | Trigona ransomware mã hóa file, thêm extension ._locked |

| Impact | T1657 | Financial Theft | Double-extortion: đòi tiền chuộc cả cho decryption key lẫn không publish data |

Detection

Phát hiện uploader_client.exe

File hash của uploader_client.exe đã được Symantec public. Tuy nhiên, hunt chỉ dựa trên hash không đủ vì attacker có thể recompile với thay đổi nhỏ để thay đổi hash. Behavioral detection quan trọng hơn:

# Hunt outbound connection từ unknown executable đến single IP qua port 1080

# Port 1080 là SOCKS proxy port, ít dùng trong legitimate business traffic

event: network.connection

AND destination.port: 1080

AND NOT process.name: [approved_proxy_tools]

# Hunt pattern parallel connection: nhiều TCP stream đến cùng IP trong cùng thời điểm

# với data volume lớn

event: network.connection

AND destination.ip: 163.172.105.82

# Block C2 tại perimeter

iptables -A OUTPUT -d 163.172.105.82 -j DROP

# Hoặc tương đương trên firewall platform của tổ chức

Phát hiện BYOVD driver loading

Đây là tín hiệu quan trọng nhất và sớm nhất trong kill chain. Các vulnerable driver được load trước khi security tool bị tắt, nghĩa là nếu detect được bước này thì còn kịp respond.

# Sysmon Event ID 6: Driver loaded

# Hunt driver load từ path không phải System32 hoặc program files

event.id: 6

AND NOT file.path: ("C:\\Windows\\System32\\*" OR "C:\\Program Files\\*")

AND file.pe_imphash: [known_vulnerable_driver_hashes]

# Hunt cụ thể các driver trong IOC list

file.name: ("wktools.sys" OR "ke64.sys")

# Hunt HRSword components

file.name: ("HRSword*" OR "hrsword*")

process.name: "HRSwordExtractor.exe"

Phát hiện security tool termination

Sau khi driver được load, attacker sử dụng nó để terminate security process. Đây là signal rõ ràng:

# Windows Event Log: Security process terminated unexpectedly

# Tìm trong System log hoặc Security log

# EDR alert: known security process PID không còn active

# mà không có graceful shutdown event

# Hunt PCHunter, Gmer execution

process.name: ("PCHunter*" OR "Gmer.exe" OR "YDark*" OR "WKTools*")

Phát hiện credential harvesting

# LSASS access không phải từ legitimate process

event: process_access

AND target.process: "lsass.exe"

AND NOT source.process: [known_legitimate_lsass_accessors]

# Nirsoft utilities execution

process.name: ("RemoteDesktopPassView*" OR "VNCPassView*" OR

"WebBrowserPassView*" OR "mailpv.exe" OR "mspass.exe")

Phát hiện AnyDesk trong ngữ cảnh đáng ngờ

AnyDesk là legitimate tool và nhiều tổ chức dùng cho IT support. Điểm cần chú ý là context:

# AnyDesk được install và chạy lần đầu ngoài giờ hành chính

# hoặc từ user account không thuộc IT support team

process.name: "AnyDesk.exe"

AND NOT user.name: [approved_IT_accounts]

AND time: (NOT business_hours)

# AnyDesk process spawn child process đáng ngờ

parent.process: "AnyDesk.exe"

AND child.process: ("cmd.exe" OR "powershell.exe" OR "wscript.exe")

File system indicators

# Hunt file extension ._locked (Trigona encryption marker)

find / -name "*._locked" 2>/dev/null | head -20

# Hunt ransom note

find / -name "how_to_decrypt.txt" -o -name "how_to_decrypt.hta" 2>/dev/null

# Hunt StartBat và các staging file

find / -name "StartBat*" -o -name "uploader_client.exe" 2>/dev/null

Nhận định

Custom exfiltration tool đặt ra câu hỏi về detection strategy

Phần lớn detection rule cho data exfiltration trong môi trường doanh nghiệp vẫn dựa vào signature của known tools như Rclone, MEGAcmd, hoặc pattern của cloud storage API call. Khi attacker deploy custom binary giao tiếp trực tiếp với private server qua port 1080, signature-based detection sẽ không bắt được nó.

Những gì có thể detect là behavioral: large outbound transfer từ server không phải backup server, nhiều parallel TCP connection đến một IP lạ, executable mới xuất hiện trong môi trường và ngay lập tức thực hiện network activity. Đây là tín hiệu cần hunting rule, không phải signature rule.

Khoảng cách giữa hai approach này là nơi attacker đang khai thác.

BYOVD scale đáng lo ngại hơn bản thân các tool

Trong chiến dịch này, attacker không dùng một hoặc hai BYOVD tool mà deploy cả một bộ sáu công cụ có chức năng overlap và bổ sung cho nhau. Mỗi tool xử lý một khía cạnh khác nhau của defense evasion: PCHunter cho process manipulation, YDark cho hidden agent detection, DumpGuard cho memory monitor bypass.

Thiết kế này không phải ngẫu nhiên. Nó có nghĩa là ngay cả khi một trong số các tool bị chặn, các tool còn lại vẫn tiếp tục phá vỡ lớp bảo vệ cụ thể của chúng. Redundancy trong attack chain là tư duy của attacker có kinh nghiệm, không phải script kiddie.

Trigona re-emergence sau 2023 disruption cho thấy điều gì

Ukrainian Cyber Alliance tuyên bố triệt phá Trigona tháng 10/2023. Ba năm sau, nhóm không chỉ tái hoạt động mà còn làm điều mà trước đây họ không làm: đầu tư vào custom tooling. Disruption không phá vỡ nhóm, nó có thể đã thúc đẩy họ nâng cấp capabilities.

Pattern này tương tự những gì quan sát được với LockBit sau law enforcement action năm 2024: nhóm quay trở lại, recruit affiliate mới, và trong nhiều trường hợp, tái xuất với TTPs được cải thiện. Disruption tạo ra friction nhưng không tạo ra deterrence khi các thành viên cốt lõi vẫn tự do.

Khuyến nghị hành động

Immediate (0-24h)

Block C2 tại perimeter ngay lập tức:

# Firewall rule cho C2 IP đã xác nhận

163.172.105[.]82 port 1080 # Exfiltration C2

# Thêm vào threat intelligence feed của SIEM

# và block list của proxy/firewall

Hunt trên toàn bộ fleet cho các file indicator:

# EDR console hoặc SIEM

file.name: "uploader_client.exe"

file.sha256: "396aa1f8f308010a3c76a53965d0eddd35e41176eacd1194745d9542239ca8dc"

# Hunt vulnerable driver được load gần đây

file.name: ("wktools.sys" OR "ke64.sys")

event: driver_load

AND time: last_72h

Nếu tìm thấy bất kỳ indicator nào, treat as active incident. Isolate host ngay trước khi điều tra để ngăn lateral movement.

Short-term (1-7 ngày)

Hardening BYOVD attack surface:

Microsoft Driver Block List là danh sách driver vulnerable đã biết mà Windows có thể chặn. Verify nó đang được enable:

# Kiểm tra Windows Defender Application Control (WDAC) status

Get-CIPolicy -FilePath "$env:SystemRoot\System32\CodeIntegrity\SiPolicy.p7b"

# Enable Memory Integrity (Hypervisor-Protected Code Integrity)

# Settings -> Windows Security -> Device Security -> Core Isolation -> Memory Integrity: ON

# Hoặc qua Group Policy:

# Computer Configuration -> Administrative Templates ->

# System -> Device Guard -> Turn On Virtualization Based Security

Audit AnyDesk và remote access tools:

Inventory tất cả instance AnyDesk đang chạy trong môi trường. Nếu AnyDesk không phải approved IT tool, uninstall. Nếu là approved tool, enforce policy chỉ IT account mới có thể accept incoming connection.

Setup detection cho large outbound transfer:

# Alert khi outbound data từ server vượt ngưỡng bất thường

# trong khoảng thời gian ngắn

network.bytes_out > 500MB

AND time_window: 30min

AND NOT destination.ip: [approved_backup_destinations]

AND NOT destination.ip: [approved_cloud_storage]

Review kernel driver audit:

# Xem danh sách kernel driver đang load

driverquery /FO CSV /SI | ConvertFrom-Csv |

Where-Object {$_.State -eq "Running"} |

Select-Object "Display Name", "Path" |

Sort-Object Path

Bất kỳ driver nào không thuộc C:\Windows\System32\drivers\ mà không có business justification rõ ràng đều cần review.

Long-term

Chuyển detection strategy từ signature-based sang behavioral cho exfiltration phase. Signature của Rclone hay MegaSync chạy tốt trong năm 2023, nhưng Trigona vừa chứng minh rằng attacker sẵn sàng build tool mới khi signature detection quá tốt. Behavioral detection, bao gồm large outbound transfer bất thường, parallel connection đến unknown IP, executable mới xuất hiện và ngay lập tức làm network I/O, bền vững hơn nhiều trước custom tooling.

Đưa BYOVD vào threat model nghiêm túc hơn. Memory Integrity (HVCI) là control hiệu quả nhất chống BYOVD nhưng yêu cầu hardware compatibility và có thể ảnh hưởng đến performance trên một số hệ thống cũ. Đánh giá rollout HVCI theo priority, bắt đầu từ server tier và high-value endpoint.

Thiết lập policy cụ thể cho remote access tool: chỉ IT-approved tools, chỉ IT-approved account, log tất cả session, và alert khi new instance được install ngoài approved process. AnyDesk, TeamViewer và các tool tương tự là attack surface thực sự trong môi trường enterprise, không chỉ là IT convenience tool.

Theo dõi Trigona/Rhantus TTP evolution. Nhóm đã chứng minh sẵn sàng iterate. Custom uploader là bước đầu tiên, bước tiếp theo có thể là custom loader, custom C2 protocol, hoặc custom ransomware binary thay vì variant tiêu chuẩn. Mỗi public disclosure của custom tool là thời điểm attacker cân nhắc iteration tiếp theo.

Indicators of Compromise

# Exfiltration C2

163.172.105[.]82 port 1080

# File hashes (SHA256)

# Custom exfiltration tool

396aa1f8f308010a3c76a53965d0eddd35e41176eacd1194745d9542239ca8dc uploader_client.exe

# Vulnerable drivers

1433aa8210b287b8d463d958fc9ceeb913644f550919cfb2c62370773799e5a5 wktools.sys

c64964944b4c1f649ae8f694964b3a212dc1028341ab71836306a456fba0b3f4 ke64.sys

# HRSword components

6ce228240458563d73c1c3cbbd04ef15cb7c5badacc78ce331848f5431b406cc HRSword

b3774ba01a3096348fd76a7072407b9f07bb9589e0f5ba31ca576689bbbe94e4 HRSword

eee885e5dae750848d0903d179cacd81149ceecec83c2ec4ad4545531de3cfdf HRSwordExtractor

99c4775ed813f354c9e53f42797226d82b26f44d19e81036c9e55222d1744189 HRSword

# Defense evasion tools

0ce7badb26174b6129fb13d7e255e582f84d8aaedeabcd02c80d84a609144068 PCHunter

207b11f7dc4f17e4e5a9c25dbfb6a785a7456d7c381ecea7c729d8d924be1fb9 PCHunter

274ca13168b38590c230bddc2d606bbe8c26de8a6d79156a6c7d07265efe0fdf PCHunter

2b214bddaab130c274de6204af6dba5aeec7433da99aa950022fa306421a6d32 PCHunter

4a44d0c6cf5de515dd296f05ff6674d1a340fccf6b4c11612d27be2d3baa82b0 PCHunter

4adbb1906762c757764ffc5fa64af96e091966f4f5a43aae12fcc4f05f1c26b5 StpProcessMonitorByovd

87bf4b152d9548f415f12f353f988b5442729e7f24e2902ddfd0baa4a944354a DumpGuard

8a2f4907159a68867b22bc772590ebcafcfa656a23951228ecd89e4f598472b0 DumpGuard

d4339a5b9d15211dbc85424cf7fa8ff825033ea3378506d8ecb19b016db5b4ff YDark

647b2f12486343fe065dc4abbb11e2338589eb099c72792b5a05e64a5e2937fc YDarkDriver

f5390674f0f49fe8af116396828c3de6729347ebc3c772d87618e55629aec06c YDark

e8a3e804a96c716a3e9b69195db6ffb0d33e2433af871e4d4e1eab3097237173 Gmer

f27eab3157451e31db71169e71f76d28325193218f9dc8f421136d4a20165feb WKTools

b066ca2702853c2fcbf686897c18f6d315be7ae753007ac2c1d73c87b0a30de9 PowerRun

# Credential harvesting tools

6688fb3039ad6df606d76a897ef1072cdc78b928335c6bfa691d99498caf5c4b Mimikatz

5be325905df8aab7089ab2348d89343f55a2f88dadd75de8f382e8fa026451bd Mailpassview

816d7616238958dfe0bb811a063eb3102efd82eff14408f5cab4cb5258bfd019 VNCPassView

7a313840d25adf94c7bf1d17393f5b991ba8baf50b8cacb7ce0420189c177e26 MessengerPass

c41216eee9756a1dcc546df4fe97defc05513eed64ce6ac05f1501b50e6f96cc WebBrowserPassView

598555a7e053c7456ee8a06a892309386e69d473c73284de9bbc0ba73b17e70a DialupPass

205818e10c13d2e51b4c0196ca30111276ca1107fc8e25a0992fe67879eab964 RemoteDesktopPassView

# Remote access

0b679027e38f3d9ca554085be0e762c651e83e6414401b56635cdf3765ca1dac AnyDesk

72fc3d03065922b9a03774bbd1873e5e7f3a5a2abf5dcf7bfb2e98aceed53a9d AnyDesk

73cd405b5bfc99ec5cf33467d4be7fc7e39ae18337568ee10173c17ba6e8f0d7 AnyDesk

d833e8fc97b3c865ebfb96a48da9ec446148cb5ad7e66ca5c47cd693f7923888 AnyDesk

# Miscellaneous

771de264c5d7e1e5ac85f00c42e9fe3b439bcbd4f9aa11e4fd7bc0d87fa2344e MalExtractor

35f28a31a47b0bcd92722265473d66ffef6c4bd460c71c36b57df2ac0d02f671 MalExtractor

c7d994eb2042633172bd8866c9f163be531444ce3126d5f340edd25cbdb473d4 NetScan

6bac99f56e54d5195783513ae6954a4a8509d7bc397c94f405266b5df9cd96cb ParsVbs

df5a574254637d2880633b0582e956b23f66efc6781e825c65e1ccfaa6c58809 StartBat

49a7b3cf426d1f35a2138c0a6cec397688d223d7f2bcbbeed53b511a328a97be CommandTxt

# File system artifacts

Extension ._locked trên file bị mã hóa

how_to_decrypt.txt hoặc how_to_decrypt.hta (ransom note)

uploader_client.exe trong thư mục temp hoặc user profile

Nguồn tham khảo:

- Trigona Affiliates Deploy Custom Exfiltration Tool to Streamline Data Theft — Symantec Threat Hunter Team, Broadcom

- Trigona ransomware adopts custom tool to steal data and evade detection — Security Affairs (Pierluigi Paganini)

- Trigona ransomware attackers use novel tool for data exfiltration — SC World

- Ransomware Spotlight: Trigona — Trend Micro (lịch sử hoạt động và TTP ban đầu)

- Ransomware Hackers Develop Custom Exfiltration Tool to Steal Sensitive Data — CyberSecurityNews