Chiến Dịch Tấn Công Phishing Tinh Vi Khai Thác Giao Thức Hợp Pháp OAuth Redirect.

Tổng quan

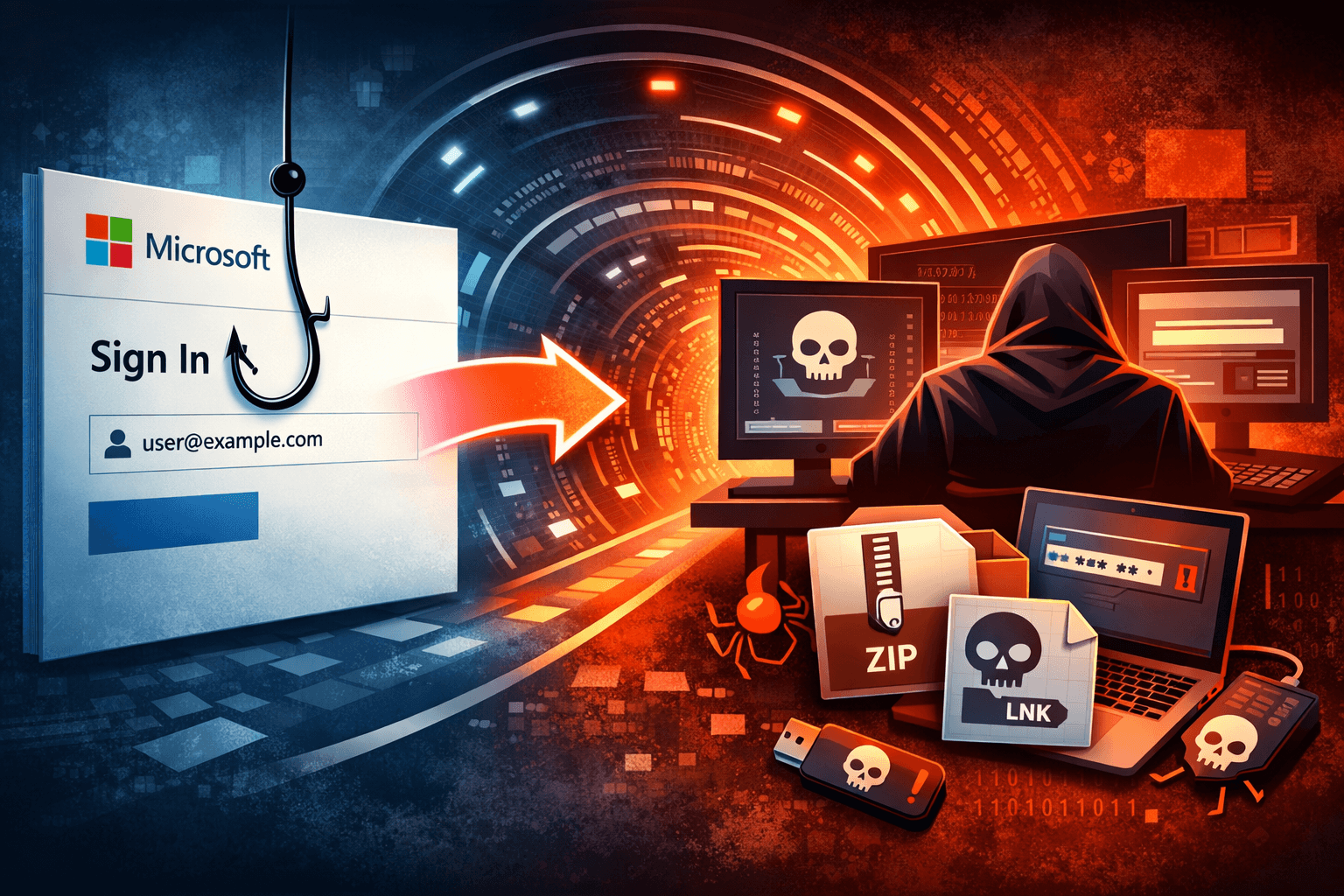

Microsoft vừa công bố phát hiện về một chiến dịch tấn công tinh vi khai thác cơ chế chuyển hướng hợp pháp của giao thức OAuth – một tiêu chuẩn xác thực được sử dụng rộng rãi toàn cầu. Điều đáng lo ngại là các kẻ tấn công KHÔNG cần đánh cắp mật khẩu hay vượt qua xác thực đa yếu tố (MFA) – họ lợi dụng chính hành vi hoạt động đúng tiêu chuẩn của giao thức để dẫn người dùng đến các trang web độc hại.

ĐIỂM MẤU CHỐT CẦN GHI NHỚ | Đây không phải là lỗ hổng phần mềm. OAuth hoạt động đúng như thiết kế – nhưng kẻ tấn công đang lạm dụng chính thiết kế đó. Không có bản vá nào có thể khắc phục hoàn toàn; giải pháp nằm ở quản trị chính sách, nhận thức người dùng và giám sát đa lớp. |

BỐI CẢNH VÀ MỨC ĐỘ NGUY HIỂM

OAuth là gì và tại sao lại bị lợi dụng?

OAuth 2.0 là giao thức ủy quyền chuẩn công nghiệp cho phép người dùng đăng nhập vào ứng dụng thứ ba bằng tài khoản Google, Microsoft hoặc các nhà cung cấp danh tính lớn khác mà không cần chia sẻ mật khẩu. Giao thức này có một tính năng hợp lệ: khi xảy ra lỗi trong luồng xác thực, nhà cung cấp danh tính sẽ tự động chuyển hướng (redirect) trình duyệt người dùng đến một URL đã đăng ký trước – được gọi là redirect URI.

Kẻ tấn công đã nhận ra rằng: nếu họ đăng ký một ứng dụng OAuth với redirect URI trỏ đến máy chủ độc hại, rồi cố tình kích hoạt lỗi trong luồng OAuth, hệ thống sẽ vô tình 'giúp' họ đưa nạn nhân đến đích mong muốn – hoàn toàn hợp lệ về mặt kỹ thuật và thông qua domain uy tín như login.microsoftonline.com hay accounts.google.com.

TẠI SAO NGUY HIỂM HƠN PHISHING THÔNG THƯỜNG? | URL trong email phishing thường bắt đầu bằng domain hợp pháp của Microsoft hoặc Google. Các bộ lọc email, sandbox và trình duyệt rất khó phát hiện. Người dùng quen với việc thấy các URL xác thực Microsoft/Google nên ít nghi ngờ hơn. |

PHÂN TÍCH KỸ THUẬT: CÁC GIAI ĐOẠN TẤN CÔNG

Chiến dịch này được Microsoft mô tả gồm 5 giai đoạn liên tiếp, từ phân phối email độc hại đến chiếm quyền kiểm soát thiết bị đầu cuối:

Giai đoạn 1 | Phân phối Email | Kẻ tấn công gửi email phishing với các chủ đề đánh vào tâm lý: yêu cầu ký tài liệu điện tử, thông báo an sinh xã hội, lịch họp Teams giả mạo, cảnh báo đặt lại mật khẩu, hoặc báo cáo nhân sự khẩn. Một số chiến dịch nhúng URL vào file PDF đính kèm để qua mặt bộ lọc email. URL được tạo ra trông giống hệt liên kết OAuth hợp lệ. |

Giai đoạn 2 | Xác thực OAuth Ẩn | Khi nạn nhân nhấp liên kết, trình duyệt gửi yêu cầu OAuth đến máy chủ Microsoft/Google với tham số prompt=none (không hiển thị giao diện) và scope không hợp lệ. Điều này cố ý gây ra lỗi để kích hoạt cơ chế chuyển hướng lỗi của OAuth. |

Giai đoạn 3 | Chuyển hướng Lỗi OAuth | Máy chủ xác thực hợp pháp (Microsoft/Google) nhận lỗi và tự động chuyển hướng trình duyệt đến redirect URI đã đăng ký – tức là domain do kẻ tấn công kiểm soát. URL kết quả chứa thông tin lỗi và có thể chứa email của nạn nhân được mã hóa trong tham số state. |

Giai đoạn 4 | Phân phối Mã độc | Sau khi chuyển hướng thành công, nạn nhân bị đưa đến trang phishing hoặc tự động tải xuống file ZIP chứa mã độc. Một số chiến dịch sử dụng khung phishing EvilProxy – một công cụ tấn công trung gian có thể đánh cắp session cookie, vượt qua MFA. |

Giai đoạn 5 | Chiếm quyền Thiết bị | File ZIP chứa shortcut (.LNK) độc hại. Khi mở, nó thực thi PowerShell chạy lệnh trinh sát hệ thống, sau đó giải nén và kích hoạt steam_monitor.exe hợp pháp để side-load crashhandler.dll độc hại. DLL này kết nối đến máy chủ điều khiển từ xa (C2) của kẻ tấn công. |

PHÂN TÍCH THAM SỐ URL

Dưới đây là phân tích URL OAuth bị lạm dụng nhắm vào Microsoft Entra ID, làm rõ vai trò của từng tham số trong chiến thuật tấn công:

Tham số | Mục đích | Lý do kẻ tấn công sử dụng |

/common/ | Nhắm đến tất cả tenant | Tăng phạm vi tấn công tối đa, không cần biết tenant cụ thể |

response_type=code | Kích hoạt luồng OAuth đầy đủ | Buộc máy chủ phải xử lý toàn bộ logic xác thực |

prompt=none | Xác thực im lặng, không UI | Không có cửa sổ đăng nhập, người dùng không nhận ra bất thường |

scope=<invalid> | Scope không tồn tại | Cố ý gây lỗi để kích hoạt redirect tự động |

state=<email> | Truyền email nạn nhân | Tự điền email vào trang phishing, tăng độ tin cậy giả mạo |

KỸ THUẬT NGỤY TRANG VÀ MÃ HÓA

Kẻ tấn công sử dụng nhiều kỹ thuật mã hóa thông tin trong tham số state để qua mặt các hệ thống phát hiện tự động:

• Plaintext: Email gửi trực tiếp không mã hóa (dành cho mục tiêu kém bảo mật)

• Hex string: Chuyển đổi sang dạng thập lục phân (ví dụ: 'a' thành '61')

• Base64: Mã hóa chuẩn Base64, dễ giải mã nhưng đủ để qua bộ lọc đơn giản

• Sơ đồ tuỳ chỉnh: Ví dụ 11=a, 12=b... – tạo ra bảng mã riêng khó nhận diện tự động

Kỹ thuật mã hóa tham số state không chỉ giúp qua mặt hệ thống phát hiện mà còn cho phép trang phishing tự động điền email của nạn nhân, làm tăng đáng kể độ tin cậy của trang giả mạo.

ĐỐI TƯỢNG MỤC TIÊU VÀ TÁC ĐỘNG

Ai đang bị nhắm đến?

Microsoft xác nhận chiến dịch nhắm chủ yếu vào các tổ chức chính phủ và khu vực công. Đây là nhóm mục tiêu có giá trị cao vì:

• Thường xử lý dữ liệu nhạy cảm quốc gia và thông tin công dân

• Có nhiều người dùng quen với quy trình xác thực Microsoft/Google theo yêu cầu bắt buộc

• Một số cơ quan chưa triển khai đầy đủ chính sách Zero Trust hoặc giám sát danh tính nâng cao

• Vi phạm dữ liệu tại cơ quan chính phủ có thể gây hậu quả chính trị và an ninh quốc gia

Hậu quả tiềm tàng

• Đánh cắp session cookie, vượt qua MFA để chiếm tài khoản (Account Takeover)

• Cài đặt ransomware hoặc mã độc tinh vi (DLL side-loading, memory-only payload)

• Trinh sát nội bộ: thu thập thông tin cấu trúc mạng, danh sách tiến trình đang chạy

• Thiết lập kênh C2 bền vững để duy trì quyền kiểm soát lâu dài

KHUYẾN NGHỊ BẢO MẬT

1. Quản trị Ứng dụng OAuth

• Giới hạn quyền người dùng tự đăng ký ứng dụng OAuth – yêu cầu phê duyệt từ quản trị viên

• Định kỳ rà soát danh sách ứng dụng OAuth đã được cấp phép trong tenant

• Thu hồi ngay quyền truy cập của ứng dụng không dùng đến hoặc có quyền quá mức

• Triển khai chính sách đồng ý ứng dụng (App Consent Policy) chặt chẽ

2. Chính sách Truy cập và Danh tính

• Áp dụng Conditional Access Policy để hạn chế truy cập từ thiết bị không tuân thủ

• Bật Microsoft Entra ID Protection để phát hiện đăng nhập bất thường

• Giám sát log đăng nhập tìm kiếm mẫu lỗi OAuth bất thường (interaction_required, access_denied)

• Triển khai FIDO2 / passkey để giảm phụ thuộc vào xác thực dựa trên session

3. Bảo vệ Điểm cuối (Endpoint)

• Triển khai EDR có khả năng phát hiện PowerShell đáng ngờ và DLL side-loading

• Hạn chế thực thi file LNK từ các vị trí tải xuống (Downloads, Temp)

• Giám sát kết nối mạng đến các domain mới hoặc không phổ biến

• Bật chính sách Attack Surface Reduction (ASR) trên Microsoft Defender

4. Nâng cao Nhận thức Người dùng

• Đào tạo nhân viên nhận diện: URL OAuth hợp pháp không nên tự động tải file

• Hướng dẫn kiểm tra redirect URI sau khi nhấp liên kết xác thực

• Thiết lập kênh báo cáo email đáng ngờ nhanh chóng (report phishing button)

• Tổ chức diễn tập phishing để đánh giá mức độ nhận thức thực tế

Tham khảo

Phishing campaign exploits OAuth redirection to bypass defenses

OAuth redirection abuse enables phishing and malware delivery