Chiến dịch Tấn Công Ransomware Vào Hệ Thống Cảnh Báo Khẩn Cấp CodeRED Của OnSolve

Trong bối cảnh chuyển đổi số đang diễn ra mạnh mẽ, các hệ thống thông báo khẩn cấp và quản lý khủng hoảng đã trở thành công cụ thiết yếu giúp doanh nghiệp và tổ chức duy trì sự an toàn cho cộng đồng và nhân viên. Tuy nhiên, một vụ tấn công mạng nghiêm trọng gần đây tại Mỹ đã làm rung chuyển ngành này, nhắc nhở chúng ta rằng không hệ thống nào là bất khả xâm phạm. Vào ngày 25 tháng 11 năm 2025, tấn công vào nền tảng OnSolve CodeRED – một hệ thống cảnh báo khẩn cấp được sử dụng rộng rãi bởi chính quyền địa phương, cảnh sát và lực lượng cứu hỏa trên toàn nước Mỹ. Vụ việc không chỉ gây gián đoạn dịch vụ mà còn dẫn đến rò rỉ dữ liệu cá nhân, nhấn mạnh những rủi ro tiềm ẩn đối với các tổ chức Việt Nam đang áp dụng các giải pháp tương tự.`

TỔNG QUAN

1. Tổng Quan Về Vụ Tấn Công: Điều Gì Đã Xảy Ra?

OnSolve CodeRED là nền tảng dựa trên đám mây (cloud-based) do công ty quản lý rủi ro Crisis24 sở hữu, được thiết kế để gửi thông báo khẩn cấp đến cư dân qua các kênh như cuộc gọi thoại, SMS, email, thông báo ứng dụng di động và hệ thống cảnh báo quốc gia. Hệ thống này hỗ trợ các cơ quan chính phủ địa phương, cảnh sát và cứu hỏa gửi cảnh báo về thời tiết xấu, mất tích trẻ em, đe dọa khủng bố hoặc các tình huống khẩn cấp khác, giúp cứu sống hàng triệu người.

Vào đầu tháng 11 năm 2025, một nhóm tội phạm mạng có tổ chức đã xâm nhập vào môi trường CodeRED. Theo xác nhận từ Crisis24, cuộc tấn công đã gây hư hại nghiêm trọng đến hệ thống, buộc công ty phải vô hiệu hóa vĩnh viễn (decommission) môi trường CodeRED cũ. Điều này dẫn đến gián đoạn rộng rãi trên toàn quốc Mỹ, ảnh hưởng đến hàng trăm quận huyện, thành phố và cơ quan an toàn công cộng. Các tổ chức không thể gửi thông báo khẩn cấp, đặt ra rủi ro lớn cho cộng đồng trong các tình huống thực tế.

Cụ thể:

Thời điểm tấn công: Nhóm hacker xâm nhập hệ thống vào ngày 1 tháng 11 năm 2025 và mã hóa (encrypt) các tệp dữ liệu vào ngày 10 tháng 11.

Phạm vi ảnh hưởng: Chỉ giới hạn ở môi trường CodeRED, không lan sang các hệ thống khác của Crisis24. Tuy nhiên, dữ liệu đã bị đánh cắp bao gồm tên, địa chỉ, email, số điện thoại và mật khẩu của người dùng CodeRED (chủ yếu là đại diện cơ quan chính phủ).

Phản ứng ban đầu: Crisis24 đã thông báo cho khách hàng qua các tuyên bố và FAQ, khẳng định cuộc tấn công đã được kiểm soát và không có dấu hiệu dữ liệu bị công khai rộng rãi lúc đầu.

Hàng loạt cơ quan như Thành phố University Park (Texas), Quận Douglas (Colorado) và nhiều địa phương khác đã công bố thông báo, cảnh báo cư dân về gián đoạn và khuyên thay đổi mật khẩu nếu tái sử dụng ở các tài khoản khác.

2. Nhóm Hacker Đứng Sau: INC Ransom Và Chiến Thuật Của Chúng

Mặc dù Crisis24 chỉ mô tả kẻ tấn công là "nhóm tội phạm mạng có tổ chức", các nhà nghiên cứu đã xác định INC Ransom – một nhóm ransomware-as-a-service (RaaS) – là thủ phạm. INC Ransom ra đời từ tháng 7 năm 2023, hoạt động theo mô hình "dịch vụ ransomware" nơi các hacker độc lập có thể thuê công cụ để tấn công và chia lợi nhuận.

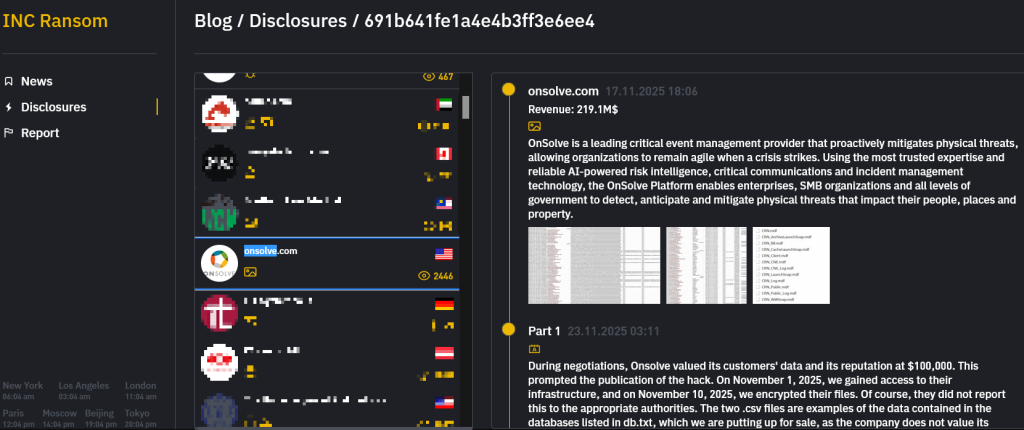

Nhóm này đã tạo một mục nhập trên trang rò rỉ dữ liệu Tor của mình dành cho OnSolve, kèm theo ảnh chụp màn hình chứng minh họ sở hữu dữ liệu khách hàng, bao gồm email và mật khẩu dạng văn bản rõ (clear-text passwords). INC Ransom tuyên bố:

Họ đã mã hóa dữ liệu sau khi không nhận được khoản tiền chuộc.

Đang bán dữ liệu đánh cắp trên thị trường đen.

Đã công bố một phần dữ liệu mẫu, bao gồm cả cuộc đàm phán tiền chuộc (Crisis24 đề nghị 100.000 USD, sau tăng lên 150.000 USD nhưng bị từ chối).

INC Ransom đã tấn công đa dạng ngành nghề trên toàn cầu, từ giáo dục, y tế đến chính phủ. Các nạn nhân nổi bật bao gồm:

Yamaha Motor Philippines (sản xuất xe máy).

Dịch vụ Y tế Quốc gia Scotland (NHS).

Tập đoàn bán lẻ thực phẩm Ahold Delhaize (Hà Lan và châu Âu).

Bộ phận Giải pháp Kinh doanh Xerox (Mỹ).

Tại Việt Nam, dù chưa ghi nhận nạn nhân trực tiếp của INC Ransom, các doanh nghiệp trong lĩnh vực sản xuất, y tế và chính phủ (như các hệ thống cảnh báo thiên tai) cần cảnh giác cao độ, vì nhóm này nhắm đến các mục tiêu có dữ liệu nhạy cảm và khả năng trả tiền chuộc.

3. Kịch Bản Tấn Công Ransomware Điển Hình: Dựa Trên Vụ INC Ransom Vào OnSolve CodeRED

Kịch bản tấn công của INC Ransom (một nhóm RaaS ra đời từ tháng 7/2023) theo chuỗi 7 giai đoạn theo khung MITRE ATT&CK. Nhóm này đã tấn công đa ngành, từ y tế (NHS Scotland) đến sản xuất (Yamaha Philippines), sử dụng công cụ hợp pháp để lẩn tránh phát hiện. Dưới đây là timeline và phân tích chi tiết vụ OnSolve:

Timeline

| Thời Điểm | Sự Kiện | Tác Động |

| 01/11/2025 | Xâm nhập ban đầu vào hệ thống OnSolve CodeRED. | Kẻ tấn công kiểm soát môi trường legacy (cũ). |

| Từ 01/11 đến 10/11/2025 | Thu thập dữ liệu và di chuyển ngang (lateral movement). | Đánh cắp tên, địa chỉ, email, số điện thoại, mật khẩu rõ văn bản (clear-text). |

| 10/11/2025 | Triển khai mã hóa (encryption). | Hệ thống bị khóa, gián đoạn gửi cảnh báo khẩn cấp toàn quốc Mỹ. |

| Sau 10/11/2025 | Đàm phán tiền chuộc thất bại (Crisis24 đề nghị 100.000-150.000 USD). | Không nhận tiền, chuyển sang bán dữ liệu. |

| 22-25/11/2025 | Công bố trên trang Tor leak site, đăng ảnh chụp dữ liệu mẫu. | Ảnh hưởng đến hàng trăm cơ quan chính phủ; một số chấm dứt hợp đồng. |

Phân Tích Chi Tiết Kịch Bản Tấn Công (Attack Chain)

INC Ransom theo mô hình "double extortion" (mã hóa + rò rỉ dữ liệu), với các bước sau:

Reconnaissance (Thu Thập Thông Tin): Kẻ tấn công quét mạng công khai để xác định lỗ hổng. Với OnSolve, có thể qua OSINT (tình báo nguồn mở) về hệ thống đám mây. Tại Việt Nam, chúng thường dùng công cụ như Shodan để tìm cổng mở trên server doanh nghiệp.

Initial Access (Xâm Nhập Ban Đầu): Khai thác lỗ hổng đã biết, như CVE-2023-3519 trên Citrix NetScaler (một lỗ hổng phổ biến năm 2023). Hoặc qua phishing: Gửi email giả mạo chứa liên kết độc hại. Trong vụ OnSolve, xâm nhập ngày 1/11/2025 có thể qua lỗ hổng hệ thống cũ. Ở Việt Nam, 70% vụ ransomware bắt đầu bằng email lừa đảo, theo Kaspersky.

Persistence (Duy Trì Truy Cập): Sử dụng tài khoản hợp pháp bị đánh cắp hoặc công cụ như HackTool.PS1.VeeamCreds để lấy credential. INC Ransom dùng SystemSettingsAdminFlows.exe để tắt Windows Defender. Điều này cho phép chúng "ẩn náu" 9 ngày trước khi mã hóa.

Privilege Escalation (Nâng Quyền): Di chuyển từ tài khoản thấp lên admin bằng LOLBINs (Living Off The Land Binaries – công cụ hệ thống hợp pháp như PowerShell). Chúng quét mạng nội bộ để tìm server quan trọng.

Defense Evasion (Lẩn Tránh Phát Hiện): Sử dụng HackTool.Win32.ProcTerminator.A để giết tiến trình antivirus. Xóa log và file sao lưu để ngăn khôi phục. INC Ransom mã hóa dữ liệu bằng AES, với hai chế độ: "fast" (bỏ qua file lớn) và "medium" (bỏ qua file nhỏ).

Lateral Movement & Data Exfiltration (Di Chuyển Ngang Và Đánh Cắp Dữ Liệu): Sử dụng RDP hoặc SMB để lan sang máy khác. Trong vụ OnSolve, đánh cắp dữ liệu cá nhân của người dùng CodeRED (không lan sang hệ thống khác). Dữ liệu được tải lên server điều khiển trước khi mã hóa.

Impact (Tác Động Và Tống Tiền): Mã hóa file, để lại note "INC-README.TXT/HTML" đòi tiền. Nếu không trả, công bố dữ liệu trên dark web. Với OnSolve, dẫn đến decommission hệ thống cũ, khôi phục từ backup tháng 3/2025 (mất dữ liệu 8 tháng), gián đoạn cảnh báo khẩn cấp.

Kịch bản này tinh vi vì kết hợp công cụ hợp pháp, làm khó phát hiện bằng antivirus truyền thống.

4.Hậu Quả

Vụ tấn công không chỉ gây gián đoạn mà còn để lại những tổn thất lâu dài:

Gián đoạn dịch vụ: Hàng triệu cư dân Mỹ mất khả năng nhận cảnh báo khẩn cấp, buộc các cơ quan phải tìm giải pháp thay thế tạm thời.

Rò rỉ dữ liệu: Dữ liệu cá nhân bị đánh cắp có thể dẫn đến lừa đảo (phishing), đánh cắp danh tính hoặc tấn công tiếp theo. Mật khẩu rõ ràng làm tăng rủi ro nếu người dùng tái sử dụng chúng.

Mất dữ liệu vĩnh viễn: Crisis24 đang khôi phục từ bản sao lưu ngày 31 tháng 3 năm 2025, nghĩa là các tài khoản và dữ liệu từ tháng 4 đến tháng 11 sẽ bị mất. Người dùng phải đăng ký lại trên hệ thống mới "CodeRED by Crisis24".

Kết quả Crisis24 phải chấp nhận:

Xây dựng hệ thống mới trên môi trường riêng biệt, đã qua kiểm toán bảo mật toàn diện và kiểm tra xâm nhập (penetration testing).

Thông báo cho khách hàng và cơ quan thực thi pháp luật; cuộc điều tra vẫn đang diễn ra.

Một số cơ quan như Sở Cảnh sát Quận Douglas (Colorado) đã chấm dứt hợp đồng với OnSolve và tìm nhà cung cấp mới.

KHUYẾN NGHỊ

Vụ việc CodeRED là lời cảnh tỉnh rõ nét cho các doanh nghiệp Việt Nam, nơi chuyển đổi số đang bùng nổ nhưng an ninh mạng vẫn là "gót chân Achilles". Theo Bộ Thông tin và Truyền thông Việt Nam, các vụ tấn công ransomware tăng 300% trong năm 2024, chủ yếu nhắm vào dữ liệu cá nhân và hệ thống quan trọng. Dưới đây là các khuyến nghị cụ thể để phòng tránh và giảm nhẹ từ cuộc tấn công trên:

a. Đa Dạng Hóa Và Sao Lưu Dữ Liệu

Bài học: Bản sao lưu cũ 8 tháng của Crisis24 dẫn đến mất dữ liệu lớn.

Áp dụng: Thực hiện sao lưu 3-2-1 (3 bản sao, 2 loại thiết bị, 1 bản ngoài hiện trường). Kiểm tra khôi phục định kỳ. Ví dụ, các doanh nghiệp logistics như Viettel Post nên sao lưu dữ liệu khách hàng hàng tuần.

b. Quản Lý Mật Khẩu Và Xác Thực

Bài học: Mật khẩu dạng clear text dễ bị rò rỉ, dễ bị khai thác nếu tái sử dụng.

Áp dụng: Áp dụng chính sách mật khẩu mạnh (ít nhất 12 ký tự, không tái sử dụng), sử dụng trình quản lý mật khẩu và xác thực hai yếu tố (2FA). Các ngân hàng Việt Nam như Vietcombank đã thành công với mô hình này.

c. Phát Hiện Và Phản Ứng Nhanh Chóng

Bài học: Xâm nhập kéo dài 9 ngày trước khi mã hóa.

Áp dụng: Triển khai hệ thống giám sát (SIEM) và diễn tập phản ứng sự cố (incident response). Theo Luật An ninh Mạng 2018, doanh nghiệp Việt phải báo cáo sự cố trong 24 giờ.

d. Đào Tạo Và Nhận Thức Nhân Viên

Bài học: Tấn công nhắm vào lỗ hổng con người hoặc hệ thống cũ.

Áp dụng: Tổ chức đào tạo hàng quý về phishing và an ninh mạng. Các tổ chức như VinGroup có thể học hỏi từ các chương trình của Cục An toàn Thông tin (A05).

e. Hợp Tác Với Nhà Cung Cấp Và Cơ Quan Nhà Nước

Bài học: Phụ thuộc vào nhà cung cấp bên thứ ba (third-party) tăng rủi ro.

Áp dụng: Kiểm tra hợp đồng với nhà cung cấp về tiêu chuẩn bảo mật (ISO 27001). Tại Việt Nam, tham gia Trung tâm Giám sát An toàn Không gian Mạng Quốc gia (NCSC) để nhận cảnh báo sớm.