UAT-8302 — Nhóm APT Trung Quốc Dùng Kho Malware Dùng Chung Để Tấn Công Chính Phủ Toàn Cầu

Mục lục

1. Tóm tắt chiến dịch

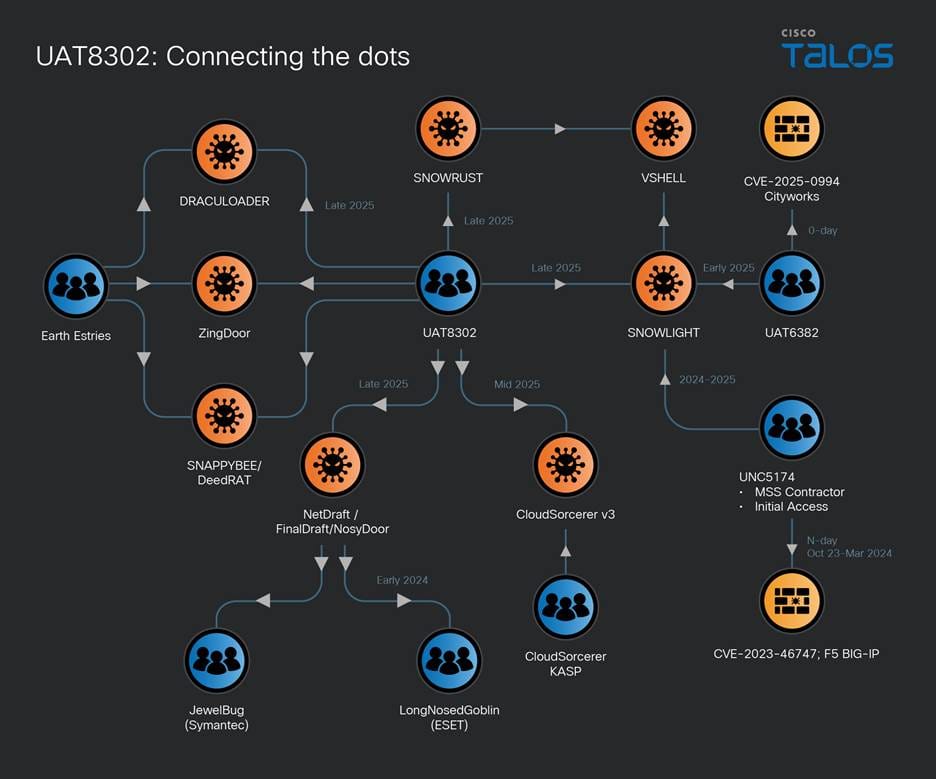

Ngày 05/05/2026, Cisco Talos công bố phân tích về UAT-8302 — một APT group gắn liền với Trung Quốc, đang nhắm vào các cơ quan chính phủ tại Nam Mỹ (từ cuối 2024) và Đông Nam Âu (2025). Đây không phải nhóm tấn công sử dụng malware tự phát triển độc lập: UAT-8302 deploy một tập hợp công cụ được dùng chung giữa nhiều APT cluster Trung Quốc, phản ánh mô hình chia sẻ công cụ tập trung giữa các nhóm có cùng tasker.

Điểm kỹ thuật đặc biệt nhất là NetDraft — .NET variant của backdoor FINALDRAFT/SquidDoor, sử dụng Microsoft Graph API và OneDrive làm C2. Bên cạnh đó, UAT-8302 còn deploy CloudSorcerer v3 (đọc C2 từ GitHub/GameSpot), VSHELL qua SNOWLIGHT stager, và một Rust-based stager mới theo dõi là SNOWRUST. Mục tiêu nhất quán: duy trì persistent access lâu dài, thu thập credential, và exfiltrate thông tin từ môi trường chính phủ.

Attribution: Cisco Talos — confidence HIGH. Các công cụ UAT-8302 sử dụng có liên hệ trực tiếp với Jewelbug/REF7707/CL-STA-0049, LongNosedGoblin (ESET), Earth Estries, Earth Naga, UNC5174, và UAT-6382.

Rủi ro với tổ chức tại Việt Nam: Khu vực Đông Nam Á là mục tiêu của nhiều cluster thuộc cùng hệ sinh thái APT này (LongNosedGoblin đã tấn công chính phủ Đông Nam Á và Nhật Bản). Các kỹ thuật abusing Microsoft Graph API và legitimate cloud services đặc biệt khó phát hiện bằng perimeter detection truyền thống.

2. Timeline sự kiện

| Thời điểm | Sự kiện |

|---|---|

| Từ 03/2023 | Cluster CL-STA-0049/REF7707 (cùng hệ sinh thái) tấn công chính phủ, quốc phòng, viễn thông, hàng không tại Đông Nam Á và Nam Mỹ |

| 11/2024 | Elastic Security Labs phát hiện FINALDRAFT/PATHLOADER trong chiến dịch REF7707, nhắm Bộ Ngoại giao Nam Mỹ |

| 02/2025 | Elastic công bố báo cáo kỹ thuật về FINALDRAFT; Unit 42 track cùng cluster dưới tên CL-STA-0049/Squidoor |

| Cuối 2024 | UAT-8302 bắt đầu tấn công chính phủ Nam Mỹ |

| 2025 | UAT-8302 mở rộng sang cơ quan chính phủ Đông Nam Âu |

| 05/05/2026 | Cisco Talos công bố báo cáo toàn diện về UAT-8302, disclosure SNOWRUST (Rust-based stager mới) |

| 05/2026 | The Hacker News tổng hợp và phổ biến đến cộng đồng rộng hơn |

3. Kill Chain / Attack Flow

Phase 1 — Initial Access (T1190, T1078) UAT-8302 khai thác cả zero-day lẫn n-day vulnerability trên edge device và web server (IIS), hoặc sử dụng credential hợp lệ đã compromise. Tương tự các cluster liên quan, certutil được dùng để download payload qua WinRM Remote Shell (WinrsHost.exe).

Phase 2 — Discovery & Reconnaissance (T1082, T1018, T1069) Ngay sau foothold, triển khai recon script whatpc.ps1 qua scheduled task, kết hợp các tool chuyên biệt:

# whatpc.ps1 — chạy qua scheduled task với SYSTEM privilege

schtasks /create /tn 'ReconLiteDebug' /tr 'powershell -ExecutionPolicy Bypass -WindowStyle Hidden -File c:\windows\temp\whatpc.ps1' /sc ONCE /st 08:25 /ru SYSTEM /f

# Lệnh recon tiêu biểu

whoami /groups

whoami /priv

net user /domain

net group Domain Admins /domain

nltest /domain_trusts

ipconfig /all

NETSTAT -ano

Network discovery bổ sung:

# Ping sweep

for /l %i in (1,1,254) do @ping -n 1 -w 300 192.168.1.%i | find TTL= && echo 192.168.1.%i is alive > C:\Windows\Temp\alive_hosts.txt

# SMB scan

for /l %i in (1,1,254) do @net use \\192.168.1.%i\IPC$ >nul 2>&1 && echo %i open >> C:\Windows\Temp\portscan.txt

Phase 3 — Credential Access (T1003, T1552)

adconnectdump.py— dump credential từ Azure AD Connect/Entra IDSharpGetUserLoginIPRP— extract login information từ domain controller (tool viết bằng Simplified Chinese)certutil -user -store My/CA/Root— enumerate certificate storeTrích xuất credential từ MobaXterm SSH client qua MobaXtermDecryptor Phase 4 — Lateral Movement (T1021.002, T1047)

# WMI-based remote execution

wmic /node:<IP> process call create "cmd.exe /c c:\programdata\e1.bat"

# Scheduled task lateral movement

schtasks /S <IP> /U <user> /P <pass> /create /tn 'Runbat' /tr 'c:\windows\temp\run.bat' /sc ONCE /st 5:12 /ru SYSTEM /f

Phase 5 — Persistence & Malware Deployment (T1053.005, T1574.002) Ba malware chính được deploy song song qua cơ chế DLL sideloading:

NetDraft — .NET variant FINALDRAFT, C2 qua Microsoft Graph API / OneDrive

CloudSorcerer v3 — C2 qua GitHub/GameSpot → OneDrive/Dropbox

VSHELL — via SNOWLIGHT/SNOWRUST stager, sideload qua

wininet.dllPhase 6 — Collection & Exfiltration (T1560, T1041)AD snapshot qua AD Explorer (

ae.exe -snapshot)Event log collection, audit policy dump

Data exfiltration qua C2 channel (MS Graph API, Dropbox, OneDrive)

PowerShell queries toàn bộ AD users, computers, groups với attribute đầy đủ

Figure 1. Sơ đồ liên hệ giữa UAT-8302 và các APT cluster Trung Quốc khác (Cisco Talos).

4. Phân tích kỹ thuật

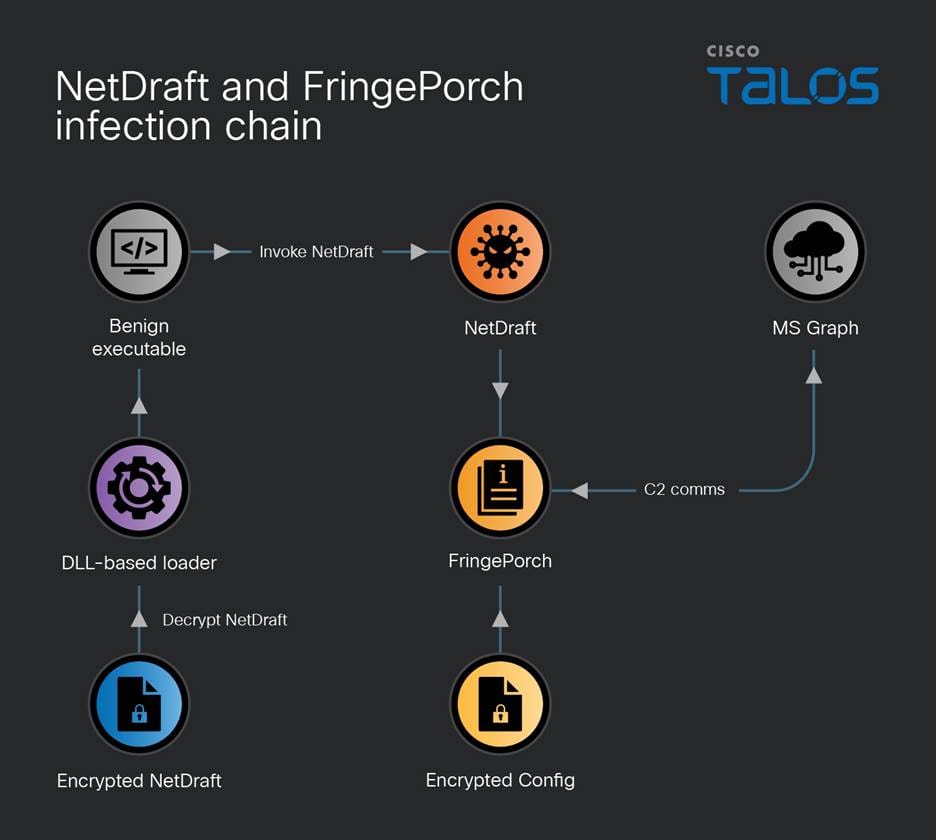

4.1 NetDraft — .NET Variant của FINALDRAFT/SquidDoor

NetDraft (còn gọi là NosyDoor theo ESET) là .NET port của backdoor FINALDRAFT — malware được phát triển và vận hành bởi cluster Jewelbug/REF7707/CL-STA-0049. Đây là điểm liên kết APT quan trọng nhất trong chiến dịch.

Cơ chế C2 qua Microsoft Graph API:

FINALDRAFT/NetDraft dùng Microsoft Outlook làm kênh C2 bằng cách tương tác với Outlook draft email folder qua Microsoft Graph API. Operator gửi lệnh xuống bằng cách ghi vào draft email, bot đọc draft → execute → ghi kết quả vào draft mới. Traffic này blend hoàn toàn với HTTPS hợp lệ đến graph.microsoft.com.

FINALDRAFT → OAuth token → Microsoft Graph API → Outlook Drafts folder

← Đọc lệnh từ draft ←

→ Ghi kết quả vào draft mới →

NetDraft dùng OneDrive (thay vì Outlook) cho cùng mục đích, lưu trữ OAuth token trong registry path phụ thuộc vào privilege level.

Infection chain:

Figure 2. NetDraft và FringePorch infection chain (Cisco Talos).

Benign executable sideload malicious DLL loader

DLL loader decode NetDraft từ data file đi kèm

NetDraft load trong context của process hợp lệ

Embedded library FringePorch (nén bằng Fody/Costura) được decompress và instrument tại runtime Capabilities của NetDraft + FringePorch:

Thực thi lệnh tùy ý trên endpoint

Execute .NET assembly từ C2 trong process context của NetDraft

Upload/download file

File management (rename, enumerate, set timestamps)

Execute .NET plugin qua

Plugin.RunVì thiếu persistence mechanism, C2 lập tức gửi lệnh tạo scheduled task sau khi kết nối:

schtasks /create /ru system /tn Microsoft\Windows\Maps\{a086ff1e-d6dc-45f7-b3e4-6udknw82sa} /sc hourly /mo 2 /tr 'C:\ProgramData\Microsoft\Microsoft\Appunion.exe' /F

Liên hệ APT: Cùng NetDraft/NosyDoor đã được LongNosedGoblin dùng để tấn công chính phủ Đông Nam Á và Nhật Bản; Erudite Mogwai/LuckyStrike Agent dùng để nhắm các tổ chức IT Nga năm 2024.

4.2 CloudSorcerer v3

CloudSorcerer v3 là phiên bản mới nhất của backdoor mà Kaspersky đã tiết lộ năm 2024 — được dùng để tấn công cơ quan chính phủ Nga. Việc UAT-8302 deploy version này xác nhận rằng tool này đang được chia sẻ hoặc cập nhật tập trung.

Cơ chế deployment (DLL sideloading):

Yandex.exe -r -p:test.ini -s:12

VMtools.exe -r -p:VM.ini -s:12

Cả hai executable sideload mspdb60.dll, DLL này decrypt file .ini chứa shellcode CloudSorcerer v3.

Logic phân nhánh theo process name:

| Process | Hành động |

|---|---|

dpapimig.exe |

Thu thập system info, inject vào explorer.exe, nhận lệnh qua named pipe |

spoolsv.exe |

Contact GitHub lấy C2 info, nhận và execute lệnh từ C2 |

| Bất kỳ process khác | Inject vào dpapimig.exe, spoolsv.exe để kick-off malicious chain |

Cách lấy thông tin C2: CloudSorcerer v3 đọc blob được encode từ GitHub repository hoặc GameSpot profile do threat actor kiểm soát. Blob này được decode để lấy:

URL C2 do UAT-8302 control trực tiếp, hoặc

Access token đến OneDrive/Dropbox dùng làm C2 infrastructure

4.3 VSHELL via SNOWLIGHT và SNOWRUST

Infection chain:

Benign executable sideload

wininet.dll(malicious)DLL đọc BIN file, inject shellcode vào

explorer.exeShellcode là SNOWLIGHT stager: download payload, XOR decode với key

0x99, execute VSHELL Talos phát hiện cùng stager (single-byte XOR0x99) được UAT-6382 sử dụng để deliver VSHELL qua CVE-2025-0994 (Cityworks zero-day) năm đầu 2025 — xác nhận SNOWLIGHT là shared tool.

SNOWRUST là Rust-based stager mới mà Talos track lần đầu trong chiến dịch này, thực hiện cùng chức năng staging nhưng viết bằng Rust.

4.4 Scanning & Lateral Movement Toolset

UAT-8302 sử dụng tập hợp tool mã nguồn mở, đa phần viết bằng hoặc có gốc từ cộng đồng Chinese-language:

| Tool | Chức năng | Ghi chú |

|---|---|---|

gogo |

Network scanner (GoLang) | Open-source, written in Simplified Chinese |

QScan |

Port scanner | Chinese-language repository |

naabu |

Port discovery | ProjectDiscovery |

dddd |

Automated recon | Chinese-language origin |

httpx |

Web service discovery | ProjectDiscovery |

nbtscan |

NetBIOS scanner | Standard tool |

SharpGetUserLoginIPRP |

DC login info extraction | Chinese-language repository |

adconnectdump.py |

Azure AD Connect credential dump | Python-based |

MobaXtermDecryptor |

SSH credential extraction | Target MobaXterm |

AD Explorer (ae.exe) |

Active Directory snapshot | Sysinternals |

| Impacket | Various credential/auth attacks | Standard red-team |

4.5 Bức Tranh Chia Sẻ Công Cụ Giữa Các APT Cluster

Đây là điểm phân tích đặc biệt nhất của báo cáo Talos. UAT-8302 không tự phát triển tất cả công cụ — họ có quyền truy cập vào kho công cụ dùng chung của hệ sinh thái APT Trung Quốc:

| Malware/Tool | Xuất xứ / Cluster khác cùng dùng |

|---|---|

| NetDraft/NosyDoor | Jewelbug/REF7707, LongNosedGoblin, Erudite Mogwai |

| CloudSorcerer v3 | Tấn công chính phủ Nga 2024 (Kaspersky) |

| SNAPPYBEE/DeedRAT + ZingDoor | Earth Estries (Trend Micro) |

| Draculoader | Earth Estries, Earth Naga |

| SNOWLIGHT + VSHELL | UAT-6382 (CVE-2025-0994), UNC5174, UNC6586 |

5. IOC & Artifacts

File Artifacts

# Malware components (tên file tiêu biểu)

Appunion.exe - NetDraft loader (benign-looking name)

mspdb60.dll - CloudSorcerer malicious loader DLL

wininet.dll - VSHELL malicious loader DLL

test.ini / VM.ini - Encrypted CloudSorcerer shellcode

*.bin - VSHELL/SNOWLIGHT payload

# Recon scripts

whatpc.ps1 - System recon PowerShell script

ping_scan.bat - Ping sweep batch

run_scan.bat - Network scan orchestrator

nbtscan.exe - NetBIOS scanner

# Credential tools

adconnectdump.py - Azure AD Connect credential extractor

ae.exe - AD Explorer (snapshot tool)

S.exe - SharpGetUserLoginIPRP

C2 Infrastructure Pattern

# CloudSorcerer v3 C2 resolution

GitHub repository - Đọc encoded blob chứa C2 info

GameSpot profile - Alternate dead-drop cho C2 info

OneDrive / Dropbox - Dùng làm C2 backend (access token từ blob)

# NetDraft C2

Microsoft Graph API - graph.microsoft.com (HTTPS hợp lệ)

OneDrive - File-based C2 communication

Registry Artifacts

# NetDraft OAuth token storage

HKCU\... (non-admin context)

HKLM\... (admin context)

# Path cụ thể: [NEEDS VERIFICATION - không được công bố đầy đủ]

Scheduled Task Artifacts

# NetDraft persistence

Task name: Microsoft\Windows\Maps\{a086ff1e-d6dc-45f7-b3e4-6udknw82sa}

Command: C:\ProgramData\Microsoft\Microsoft\Appunion.exe

Schedule: Hourly, every 2 hours

Run as: SYSTEM

# Recon task

Task name: ReconLiteDebug / RunWhatPC

Command: powershell -ExecutionPolicy Bypass -WindowStyle Hidden -File c:\windows\temp\whatpc.ps1

Run as: SYSTEM

6. MITRE ATT&CK Mapping

| Tactic | Technique | ID | Ghi chú |

|---|---|---|---|

| Initial Access | Exploit Public-Facing Application | T1190 | IIS web shell, edge device exploit |

| Initial Access | Valid Accounts | T1078 | Credential hợp lệ đã compromise |

| Execution | Windows Management Instrumentation | T1047 | WMI remote process creation |

| Execution | Scheduled Task/Job | T1053.005 | Lateral movement + persistence |

| Persistence | Scheduled Task/Job: Scheduled Task | T1053.005 | NetDraft hourly scheduled task |

| Privilege Escalation | Hijack Execution Flow: DLL Side-Loading | T1574.002 | NetDraft, CloudSorcerer, VSHELL |

| Defense Evasion | Masquerading | T1036 | Benign executable names |

| Defense Evasion | Obfuscated Files or Information | T1027 | Encrypted shellcode trong .ini/.bin |

| Credential Access | OS Credential Dumping | T1003 | Impacket, adconnectdump.py |

| Credential Access | Credentials from Password Stores | T1555 | MobaXtermDecryptor |

| Discovery | Account Discovery: Domain Account | T1087.002 | LDAP queries, PowerShell AD cmdlets |

| Discovery | Network Service Discovery | T1046 | gogo, naabu, httpx, QScan |

| Discovery | System Information Discovery | T1082 | whatpc.ps1, systeminfo |

| Lateral Movement | Remote Services: SMB/WMI | T1021.002 | WMI + schtasks lateral |

| Collection | Archive Collected Data | T1560 | 7zip AD snapshot |

| Collection | Data from Local System | T1005 | Event logs, AD snapshot, credentials |

| C2 | Application Layer Protocol: Web Protocols | T1071.001 | HTTPS to MS Graph API |

| C2 | Web Service: Dead Drop Resolver | T1102.001 | GitHub/GameSpot → C2 info |

| C2 | Web Service: Bidirectional Communication | T1102.002 | OneDrive/Dropbox/Outlook drafts |

| Exfiltration | Exfiltration Over C2 Channel | T1041 | Qua MS Graph / cloud service |

7. Nhận định chuyên gia

UAT-8302 là minh chứng rõ nhất cho mô hình "contractor ecosystem" trong APT Trung Quốc: thay vì mỗi nhóm tự phát triển toolset riêng biệt, các cluster chia sẻ công cụ từ một kho chung, có thể do một team phát triển tập trung hoặc qua mạng lưới trao đổi công cụ giữa các nhóm có cùng tasker (likely cơ quan tình báo nhà nước).

Kỹ thuật C2 thông qua Microsoft Graph API / Outlook drafts là một trong những approach stealthiest hiện tại. Không một thiết bị perimeter nào có thể phân biệt được traffic graph.microsoft.com:443 của NetDraft với traffic Outlook hợp lệ của người dùng — chúng đi qua cùng endpoint, cùng certificate, cùng port. Detection chỉ khả thi ở endpoint level (behavior của process đang gọi Graph API) hoặc ở identity layer (OAuth token bất thường, OAuth app registration không được phê duyệt).

Điều đáng chú ý là cùng một malware family (FINALDRAFT/NetDraft/NosyDoor/Squidoor) được ba team nghiên cứu khác nhau (Elastic, ESET, Unit 42) phát hiện độc lập và đặt tên khác nhau trước khi Talos tổng hợp. Điều này phản ánh mức độ hoạt động của cluster này trên phạm vi địa lý rộng — đủ để nhiều nhóm TI vấp phải song song.

Góc nhìn từ Việt Nam: LongNosedGoblin — cluster được ESET xác định dùng cùng NosyDoor/NetDraft — đã tấn công chính phủ Đông Nam Á và Nhật Bản. Đây không phải threat actor xa xôi với môi trường khu vực VN. Các tổ chức chính phủ, viễn thông, và năng lượng tại VN cần đặt UAT-8302 và ecosystem liên quan vào danh sách threat actor cần monitor chủ động, không phải phản ứng.

Về phía defensive: môi trường Microsoft 365 phổ biến tại các tổ chức VN tạo ra attack surface y hệt những gì NetDraft khai thác. Kỹ thuật "C2 qua Outlook drafts" đặt ra yêu cầu phải monitor OAuth application registration và Graph API usage — không phải chỉ network traffic.

8. Khuyến nghị

Immediate (0–24h)

Hunt các artifact đã biết trong môi trường — đặc biệt scheduled task với pattern Microsoft\Windows\Maps\{GUID} chạy từ C:\ProgramData, và file whatpc.ps1, ping_scan.bat trong C:\Windows\Temp:

// KQL — Sentinel: Phát hiện scheduled task đáng ngờ

DeviceProcessEvents

| where ProcessCommandLine has_any ("schtasks", "/create")

and ProcessCommandLine has_any ("ProgramData", "AppData")

and ProcessCommandLine has "SYSTEM"

| where InitiatingProcessFileName !in~ ("msiexec.exe", "setup.exe")

// KQL — Sentinel: Phát hiện OAuth token write bất thường (NetDraft pattern)

CloudAppEvents

| where ActionType == "Add service principal credentials"

or ActionType == "Consent to application"

| where RawEventData has "graph.microsoft.com"

Short-term (1–7 ngày)

Review toàn bộ OAuth application được đăng ký trong Azure AD / Entra ID tenant — đặc biệt app nào có permission Mail.ReadWrite, Files.ReadWrite, hoặc Sites.ReadWrite.All mà không được IT phê duyệt. Kiểm tra DLL sideloading: các executable không thuộc Microsoft hoặc vendor known đang load DLL từ cùng directory. Monitor outbound HTTPS đến graph.microsoft.com từ process không phải Office application hợp lệ.

Long-term

Triển khai Conditional Access policy giới hạn OAuth consent: người dùng không được tự consent ứng dụng third-party truy cập Microsoft Graph. Enable Microsoft Defender for Cloud Apps để monitor Graph API usage anomaly. Với team TI: cập nhật threat actor list bao gồm toàn bộ ecosystem (Jewelbug, REF7707, LongNosedGoblin, Earth Estries, UAT-6382, UNC5174) vì chúng dùng chung công cụ — indicator của một cluster có thể xuất hiện trong intrusion của cluster khác.

9. Tài liệu tham khảo

Cisco Talos — UAT-8302 and its box full of malware (05/05/2026): https://blog.talosintelligence.com/uat-8302/

The Hacker News — China-Linked UAT-8302 Targets Governments Using Shared APT Malware Across Regions (05/2026): https://thehackernews.com/2026/05/china-linked-uat-8302-targets.html

Elastic Security Labs — You've Got Malware: FINALDRAFT Hides in Your Drafts (02/2025): https://www.elastic.co/security-labs/finaldraft

The Hacker News — FINALDRAFT Malware Exploits Microsoft Graph API for Espionage on Windows and Linux (02/2025): https://thehackernews.com/2025/02/finaldraft-malware-exploits-microsoft.html

Unit 42 / Palo Alto Networks — Squidoor: Suspected Chinese Threat Actor's Backdoor Targets Global Organizations (03/2025): https://unit42.paloaltonetworks.com/advanced-backdoor-squidoor/

ESET — LongNosedGoblin Tries to Sniff Out Governmental Affairs in Southeast Asia and Japan: https://www.welivesecurity.com/en/eset-research/longnosedgoblin-tries-sniff-out-governmental-affairs-southeast-asia-japan/

Kaspersky — CloudSorcerer: New APT Cloud Actor (2024): https://securelist.com/cloudsorcerer-new-apt-cloud-actor/113056/

MITRE ATT&CK — Web Service: Dead Drop Resolver (T1102.001): https://attack.mitre.org/techniques/T1102/001/