FlowerStorm: Công cụ lừa đảo tài khoản Microsoft365 thay thế Rockstar2FA

Just a SOC Analyst ^^

Sau khi Rockstar2FA - một công cụ chuyển dùng để đánh cắp tài khoản Microsoft - biến mất khỏi bản đồ an ninh mạng, thì một công cụ mới mang tên FlowerStorm lại phát triển một cách đáng kinh ngạc với các dấu hiệu giống như công cụ Rockstar2FA trước đó.

Công cụ Rockstar2FA là gì?

Rockstar 2FA, một nền tảng lừa đảo dưới dạng dịch vụ (Phishing-as-a-Service - PhaaS) hỗ trợ các cuộc tấn công Adversary-in-the-Middle (AiTM) nhằm đánh cắp thông tin xác thực Microsoft 365. Công cụ này cho phép kẻ tấn công vượt qua biện pháp bảo vệ xác thực đa yếu tố (MFA) bằng cách chặn cookie phiên hợp lệ. Nạn nhân bị dẫn dụ đến một trang đăng nhập giả mạo, nơi thông tin đăng nhập của họ bị thu thập và chuyển tiếp đến Microsoft để lấy cookie phiên. Cookie này sau đó được sử dụng để truy cập trực tiếp vào tài khoản mục tiêu, bỏ qua cả MFA.

Theo Trustwave, Rockstar 2FA là phiên bản nâng cấp của các bộ công cụ lừa đảo DadSec và Phoenix từ năm 2023, và trở nên phổ biến trong cộng đồng tội phạm mạng từ tháng 8/2024. Với mức giá $200 cho hai tuần hoặc $180 để gia hạn API, nền tảng này cung cấp nhiều tính năng mạnh mẽ như hỗ trợ Microsoft 365, Hotmail, Godaddy và SSO. Nó cũng có khả năng sinh mã nguồn ngẫu nhiên để tránh bị phát hiện, tích hợp Cloudflare Turnstile Captcha, cùng giao diện quản trị với tính năng theo dõi thời gian thực và sao lưu.

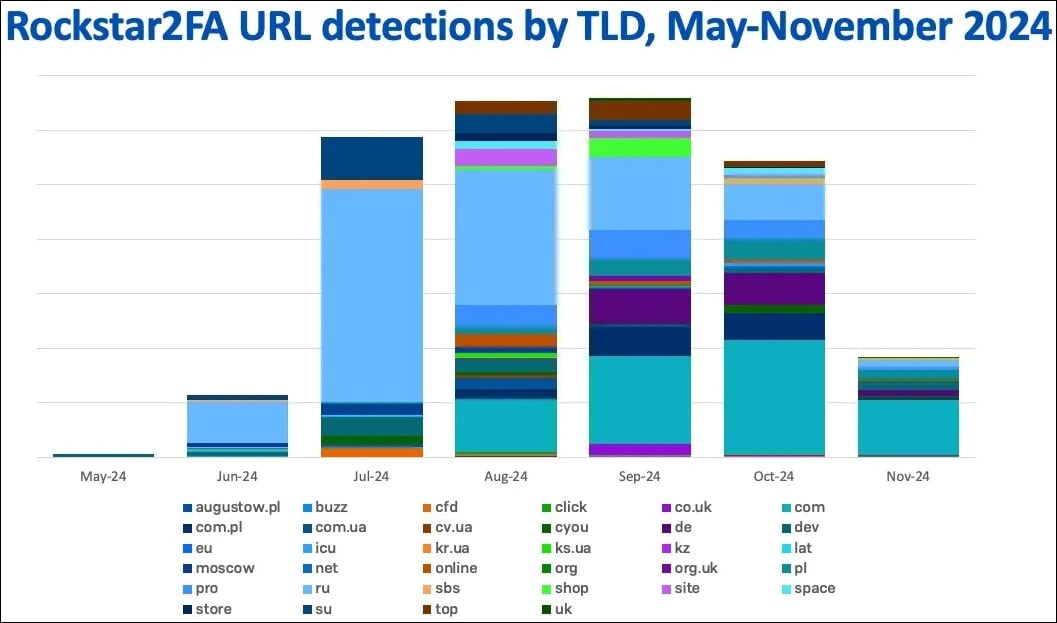

Từ tháng 5/2024, Rockstar 2FA đã thiết lập hơn 5.000 tên miền lừa đảo để hỗ trợ các chiến dịch phishing quy mô lớn. Các email lừa đảo thường sử dụng nội dung như thông báo chia sẻ tài liệu, cảnh báo IT, yêu cầu đặt lại mật khẩu hoặc thông báo bảng lương, kết hợp mã QR, dịch vụ rút gọn liên kết và tệp PDF để vượt qua bộ lọc bảo mật.

Hình 1. Số lượng các TLD liên quan đến Rockstar2FA

FlowerStorm, dịch vụ thay thế của Rockstar2FA?

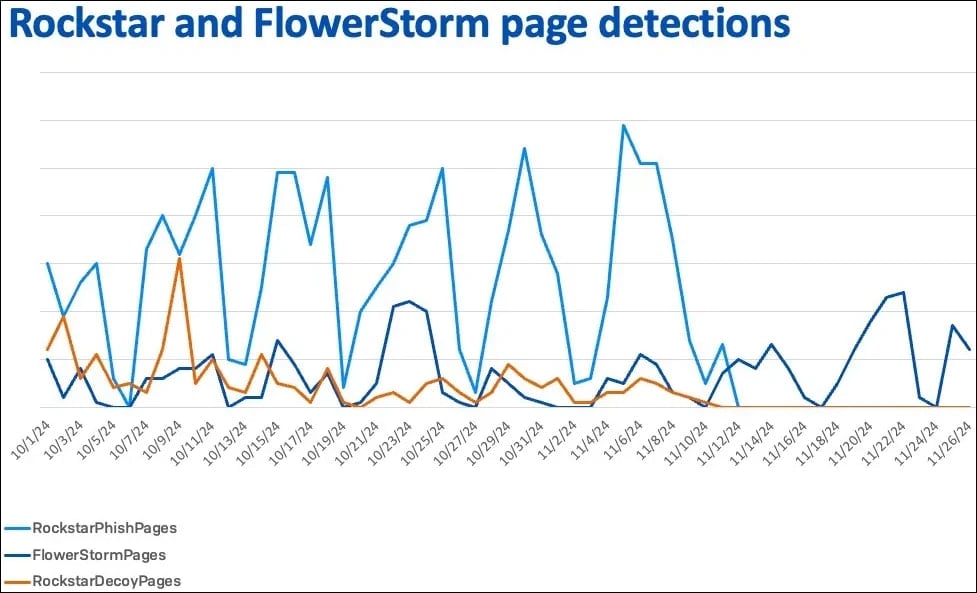

Theo các nhà nghiên cứu của Sophos, Rockstar2FA đã gặp sự cố sập một phần cơ sở hạ tầng vào ngày 11 tháng 11 năm 2024, khiến nhiều trang của dịch vụ không thể truy cập được. Sophos cho biết điều này dường như không phải là hành vi có chủ đích mà là do lỗi kỹ thuật. Vài tuần sau, FlowerStorm, dịch vụ có nhiều chức năng tương tự đã nhanh chóng thu hút được sự chú ý.

Sophos đã xác định một số điểm tương đồng giữa Rockstar2FA và FlowerStorm, cho thấy chúng có thể có chung nguồn gốc vì có sự giống nhau về cách hoạt động:

Cả hai công cụ đều sử dụng các trang web lừa đảo mô phỏng các trang đăng nhập hợp pháp để thu thập thông tin xác thực và MFA tokens. Chúng cũng cùng sử dụng các backend servers được lưu trữ trên các tên miền như .ru và .com.

Cấu trúc HTML của các trang lừa đảo này rất giống nhau, đều có tính năng tạo văn bản ngẫu nhiên trong phần bình luận, tính năng Cloudflare Turnstile Captcha và các lời nhắc như "Initializing browser security protocols". Điểm khác biệt là Rockstar2FA sử dụng chủ đề ô tô trên trang web lừa đảo, trong khi FlowerStorm sử dụng chủ đề thực vật, nhưng về cơ bản giống nhau về mặt thiết kế.

Hai công cụ này cũng thu thập các thông tin xác thực giống nhau, ví dụ như email, mật khẩu và session tracking tokens. Chúng cũng có những công cụ để xác thực mail và MFA sau khi đã đánh cắp được thông tin của nạn nhân.

Hình 2. Sự tương đồng về số lượng trang web lừa đảo của 2 công cụ này

Mức độ ảnh hưởng

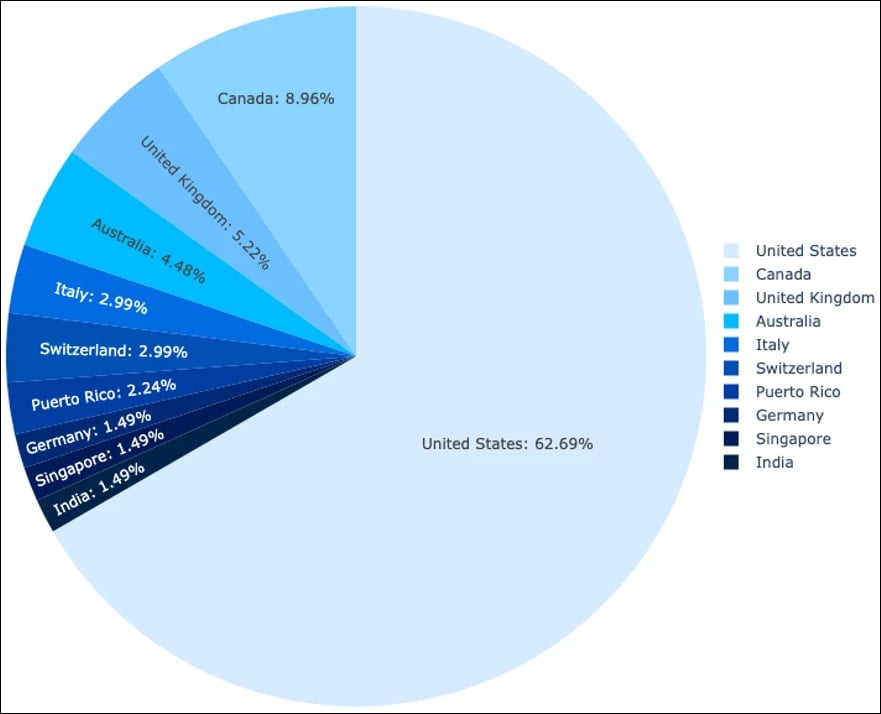

Từ số liệu của Sophos cho thấy khoảng 63% các tổ chức và 84% người dùng bị FlowerStorm nhắm mục tiêu có trụ sở tại Mỹ.

Hình 3. Các quốc gia mục tiêu của FlowerStorm

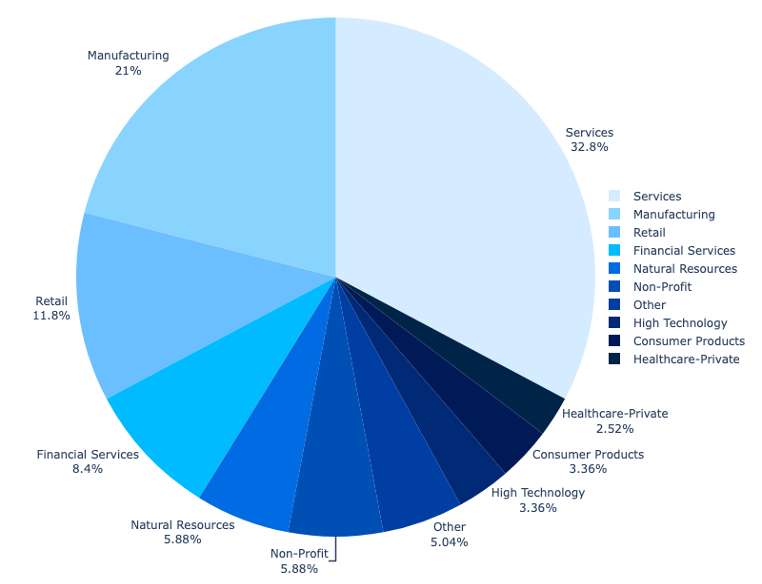

Số liệu cũng cho thấy, mảng dịch vụ đang bị chiến dịch này nhắm tới nhiều nhất (33%), theo sau đó là sản xuất (21%), bán lẻ (12%) và dịch vụ tài chính (8%).

Hình 4. Các lĩnh vực mà FlowerStorm nhắm đến

Khuyến nghị

Phía FPT Threat Intelligence khuyến nghị tổ chức và cá nhân một số cách để phòng chống chiến dịch này:

Sử dụng xác thực đa yếu tố (MFA): Để bảo vệ chống lại các cuộc tấn công lừa đảo, hãy sử dụng MFA với mã thông báo FIDO2 chống AiTM.

Triển khai giải pháp lọc email: Tăng cường triển khai các giải pháp lọc email để ngăn chặn các email độc hại và phát hiện các hoạt động bất thường.

Sử dụng bộ lọc DNS: Sử dụng bộ lọc DNS để chặn quyền truy cập vào các tên miền đáng ngờ như .ru, .moscow và .dev.