Kho lưu trữ GitHub giả mạo do AI hỗ trợ đang thúc đẩy việc phân phối SmartLoader và LummaStealer

Một chiến dịch mới nổi đang khai thác các kho lưu trữ GitHub giả mạo để phân phối SmartLoader, sau đó được sử dụng để cung cấp Lumma Stealer và các tải trọng độc hại khác. Chiến dịch này tận dụng danh tiếng đáng tin cậy của GitHub để trốn tránh sự phát hiện, sử dụng nội dung do AI tạo ra để làm cho các kho lưu trữ giả mạo có vẻ hợp pháp.

Chiến dịch tận dụng danh tiếng đáng tin cậy của GitHub để trốn tránh sự phát hiện, sử dụng nội dung do AI tạo ra để làm cho các kho lưu trữ giả mạo có vẻ hợp pháp. Các tệp ZIP độc hại chứa các tập lệnh Lua bị xáo trộn thực thi các tải trọng có hại khi giải nén.

Nếu cuộc tấn công thành công, những kẻ đe dọa có thể đánh cắp thông tin nhạy cảm như ví tiền điện tử, tiện ích mở rộng xác thực hai yếu tố (2FA), thông tin đăng nhập và thông tin nhận dạng cá nhân (PII) khác có khả năng dẫn đến trộm cắp danh tính và gian lận tài chính.

Tội phạm mạng đang thích ứng từ việc sử dụng tệp đính kèm GitHub sang tạo toàn bộ kho lưu trữ, kết hợp các chiến thuật kỹ thuật xã hội và lừa đảo do AI hỗ trợ.

Chi tiết kỹ thuật

Mồi nhử ban đầu

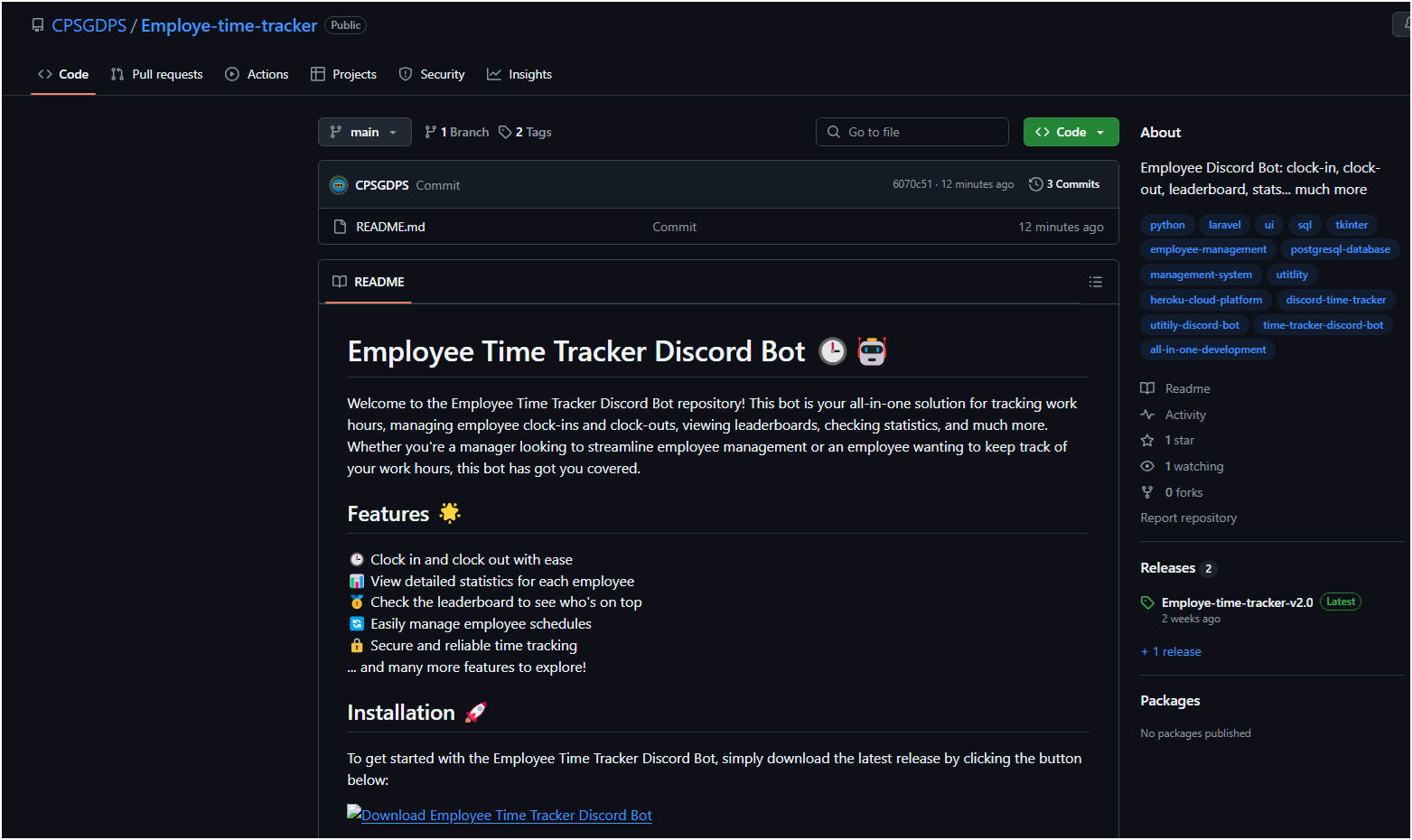

Chiến dịch phần mềm độc hại bắt đầu với một kho lưu trữ GitHub giả mạo được thiết kế để có vẻ hợp pháp, thường bắt chước các công cụ hoặc phần mềm phổ biến. Bằng cách khai thác danh tiếng đáng tin cậy của GitHub, những kẻ tấn công đánh lừa người dùng tải xuống các tệp độc hại. Các tác nhân độc hại sử dụng AI để tạo các tệp README và tài liệu thuyết phục, làm cho các kho lưu trữ này có vẻ chuyên nghiệp và xác thực—do đó làm tăng khả năng người dùng sẽ tin tưởng và cài đặt nội dung độc hại.

Các kho lưu trữ giả mạo nổi bật do định dạng nội dung README của nó, có vẻ như được AI hỗ trợ rất nhiều, như được thể hiện bằng các dấu hiệu rõ ràng như sử dụng biểu tượng cảm xúc quá mức, cách diễn đạt không tự nhiên, logo được liên kết và nội dung có cấu trúc. Kho lưu trữ chỉ chứa tệp README và tất cả các siêu liên kết đều chuyển hướng đến các tệp độc hại được che giấu một cách chiến lược trong phần phát hành, khiến chúng ít bị chú ý hơn đối với những người dùng không nghi ngờ.

Mục tiêu chính của các kho lưu trữ này là dụ người dùng tải xuống các tệp ZIP có chứa tải trọng SmartLoader một cách vô tình. Sau khi được giải nén, tệp ZIP chứa bốn thành phần:

lua51.dll: trình thông dịch thời gian chạy LUAJIT

luajit.exe: tệp thực thi trình tải Lua

userdata.txt: một tập lệnh Lua độc hại

Launcher.bat: một tệp hàng loạt được sử dụng để thực thi luajit.exe với "userdata.txt” được truyền dưới dạng đối số

Trong khi các tệp thực thi và DLL không độc hại, tệp hàng loạt được thiết kế đặc biệt để khởi chạy luajit.exe, đến lượt nó thực thi tập lệnh Lua được ẩn trong userdata.txt. Tập lệnh này đóng vai trò là tải trọng độc hại thực sự, chịu trách nhiệm xâm phạm hệ thống của nạn nhân.

Từ SmartLoader đến Lumma Stealer

Trong quá trình thực thi thông thường, trình tải cung cấp phần mềm độc hại LummaStealer làm tải trọng cuối cùng. Nó truy xuất một tệp từ GitHub, lưu nó dưới dạng search.exe, sau đó thực thi LummaStealer. Tệp thực thi này loại bỏ các tệp cần thiết và chạy một tập lệnh AutoIt được mã hóa ẩn trong các tệp Excel.

SmartLoader có khả năng thổi phồng các tệp khi tải tải trọng, tăng kích thước tệp lên khoảng 1GB.

Sau khi truy xuất và thực thi các tệp đã tải xuống, nó sẽ bắt đầu một loạt các lệnh tạo và thực thi các tệp bổ sung, thiết lập giai đoạn cho tải trọng LummaStealer. Nó sẽ thực hiện các hành vi độc hại như tạo các tệp độc hại trong thư mục %TEMP%, nối vào một tập lệnh hàng loạt và thực thi nó:

textcmd /c copy /bc..\Entertaining.xls + ..\Divide.xls + ..\Providence.xls + ..\Shakespeare.xls + ..\Adolescent.xls + ..\Divided.xls + ..\Unnecessary.xls + ..\Karma.xls

Nó cũng sẽ thực hiện nhiều lệnh khám phá phần mềm bảo mật thông qua findstr, chẳng hạn như:

textfindstr /I "opssvc wrsa"

findstr "AvastUI AVGUI bdservicehost nsWscSvc ekrn SophosHealth"

Từ tập lệnh hàng loạt, nó sẽ tạo một tệp khác có tên là “Research.com” trong thư mục %TEMP%, là một trình thông dịch AutoIT bị đặt tên sai. Cuối cùng, nó sẽ thực hiện gỡ lỗi trình duyệt bằng lệnh này trước khi tiếp cận máy chủ C&C của nó:

text"C:\Program Files (x86)\Microsoft\Edge\Application\msedge.exe" --profile-directory="Default" --remote-debugging-port=9222

Cuối cùng, LummaStealer tiếp cận máy chủ C&C) của nó tại pasteflawwed[.]world. Kênh liên lạc này được sử dụng để lọc nhật ký và thông tin nhạy cảm khác được thu thập từ hệ thống bị nhiễm.

Tội phạm mạng có thể sử dụng phần mềm độc hại được phân phối qua GitHub để thực hiện các cuộc tấn công có tính hủy diệt cao, đặc biệt là khi kết hợp với các mối đe dọa nâng cao như Lumma Stealer, có thể thu thập thông tin từ trình duyệt web, xâm phạm ví tiền điện tử và tiện ích mở rộng 2FA, đồng thời đánh cắp dữ liệu nhạy cảm như thông tin đăng nhập, thông tin tài chính và PII khác. Điều này có thể khiến nạn nhân dễ bị trộm cắp danh tính, gian lận tài chính và truy cập trái phép vào các tài khoản quan trọng, dẫn đến hậu quả tài chính và cá nhân nghiêm trọng. Hơn nữa, những kẻ đe dọa có thể khai thác dữ liệu bị đánh cắp này hơn nữa bằng cách bán nó cho những tên tội phạm mạng khác để kiếm lợi nhuận, làm tăng thêm rủi ro cho nạn nhân.

Giảm thiểu rủi ro

Để bảo vệ chống lại các mối đe dọa như SmartLoader và các chiến dịch phần mềm độc hại tương tự, các cá nhân và tổ chức nên xem xét các phương pháp hay nhất sau:

Chỉ tải xuống phần mềm từ các nguồn chính thức: Tránh các trang web của bên thứ ba, torrent và kho lưu trữ cung cấp phần mềm miễn phí hoặc bẻ khóa.

Xác minh tính xác thực của kho lưu trữ: Kiểm tra người đóng góp hợp pháp, lịch sử kho lưu trữ và các dấu hiệu của tài liệu do AI tạo ra hoặc đáng ngờ.

Bật các tính năng bảo mật: Sử dụng các giải pháp bảo mật điểm cuối có thể phát hiện và chặn các tải xuống độc hại.

Phân tích tệp trước khi thực thi: Sử dụng các công cụ hộp cát để quét các tệp không xác định trước khi chạy chúng.

Triển khai các biện pháp kiểm soát bảo mật mạng: Chặn các kho lưu trữ GitHub độc hại đã biết và hạn chế tải xuống tệp từ các nguồn chưa được xác minh.

Theo dõi hoạt động bất thường: Sử dụng các công cụ quản lý thông tin và sự kiện bảo mật để phát hiện các lần thực thi tập lệnh trái phép và các kết nối đi bất thường.

Giáo dục nhân viên về rủi ro kỹ thuật xã hội: Tiến hành đào tạo nâng cao nhận thức về bảo mật để ngăn nhân viên rơi vào các kho lưu trữ giả mạo.

Thực thi các chính sách kiểm soát ứng dụng: Áp dụng các biện pháp để ngăn chặn việc thực thi các ứng dụng và tập lệnh trái phép.

Kết luận

Chiến dịch đang diễn ra sử dụng các kho lưu trữ GitHub giả mạo để phân phối SmartLoader và Lumma Stealer làm nổi bật các chiến thuật đang phát triển của tội phạm mạng. Bằng cách lạm dụng danh tiếng đáng tin cậy của GitHub, những kẻ tấn công có thể sử dụng các kỹ thuật kỹ thuật xã hội và nội dung do AI tạo ra để dụ nạn nhân tải xuống các tệp độc hại. Sự thay đổi từ các tệp đính kèm GitHub truyền thống sang các kho lưu trữ đầy đủ thể hiện khả năng thích ứng của chúng trong việc trốn tránh sự phát hiện và duy trì khả năng phục hồi hoạt động.

Khi các mối đe dọa trên mạng tiếp tục phát triển, các tổ chức và người dùng cá nhân phải luôn cảnh giác trước những chiến thuật lừa đảo như vậy. Chiến dịch này nhấn mạnh tầm quan trọng của việc xác minh các nguồn phần mềm, đặc biệt khi đối phó với các nền tảng mã nguồn mở.

Tham khảo