Lỗ hổng nghiêm trọng bỏ qua xác thực trong phần mềm PAN - OS

Giới thiệu

Theo báo cáo mới nhất vào tháng 2 năm 2025 của Palo Alto Networks, một chiến dịch tấn công nhắm vào tường lửa PAL-OS bằng cách khai thác lỗ hổng CVE-2025-0108 cho phép những kẻ tấn công bỏ qua xác thực.

Đây là một vấn đề bảo mật mức nghiệm trọng và tác động đến giao diện web quản lý PAN-OS từ đó cho phép kẻ tấn công không xác thực trên mạng bỏ qua xác thực và thực thi một số tập lệnh PHP đáng ngờ, có khả năng ảnh hưởng đến tính toàn vẹn và bảo mật của hệ thống.

Tổng quan lỗ hổng

Mã CVE: CVE-2025-0108

Mức độ nghiêm trọng: 8.8 (Cao)

Mô tả: Lỗ hổng cho phép kẻ tấn công không xác thực, có quyền truy cập mạng đến giao diện web quản lý, bỏ qua xác thực và thực thi một số script PHP

Các phiên bản bị ảnh hưởng

PAN-OS 11.2: Tất cả các phiên bản trước 11.2.4-h4.

PAN-OS 11.1: Tất cả các phiên bản trước 11.1.6-h1.

PAN-OS 10.2: Tất cả các phiên bản trước 10.2.13-h3.

PAN-OS 10.1: Tất cả các phiên bản trước 10.1.14-h9.

Các giai đoạn tấn công

Cách mà những kẻ tấn công thực hiện khai thác lỗ hổng lần này sẽ chủ yếu thông qua 3 bước chính được ghi nhận:

Truy cập mạng: Kẻ tấn công phải có quyền truy cập cấp mạng vào giao diện quản lý PAN, thường có sẵn khi giao diện được hiển thị bên ngoài.

Tạo các Request độc hại: Sử dụng các công cụ như Curl hoặc tập lệnh tùy chỉnh, kẻ tấn công gửi các yêu cầu bỏ qua các mã thông báo xác thực thích hợp.

Tạo các đoạn mã PHP độc hại: Với hàng rào xác thực bị bỏ qua, kẻ tấn công gọi các tập lệnh PHP nhạy cảm để trích xuất dữ liệu cấu hình hoặc thay đổi cài đặt tường lửa.

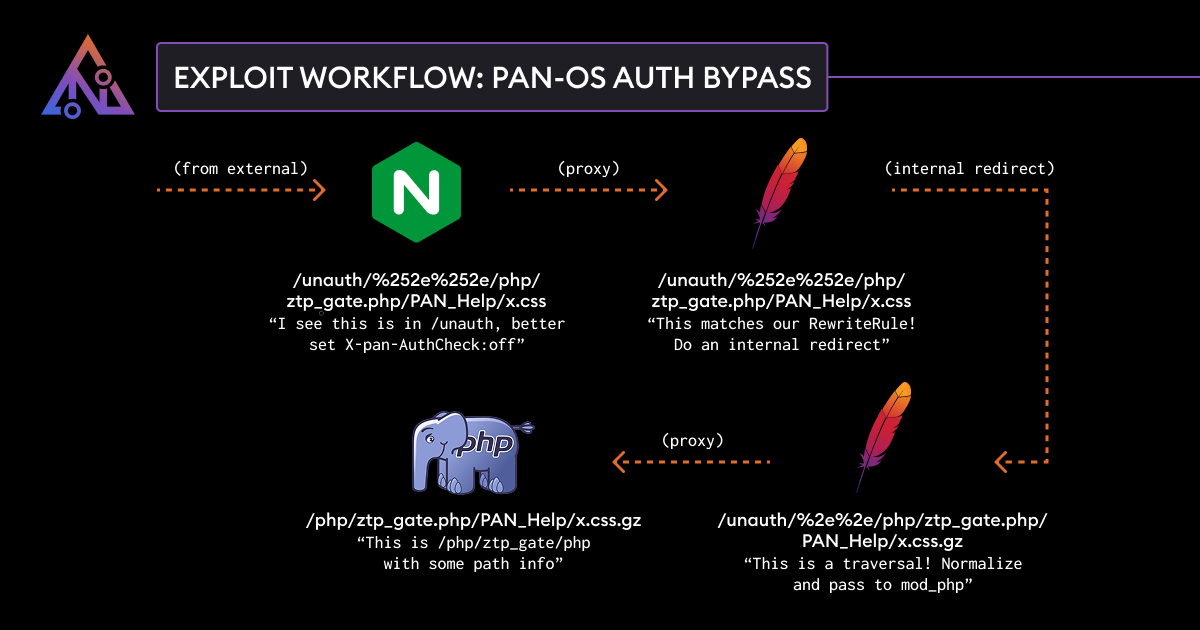

Nguyên nhân gốc rễ của CVE - 2025‑0108 nằm trong việc xử lý không nhất quán giữa các yêu cầu web của các thành phần giao diện quản lý PAN - OS, bao gồm Nginx, Apache và ứng dụng PHP được nhúng.

Các dòng này là cấu hình proxy_set_header trong Nginx, được dùng để thiết lập hoặc ghi đè các header HTTP khi Nginx hoạt động như một reverse proxy.

Các thiết lập này có thể được dùng trong một số attack vectors, chẳng hạn như:

Bypass xác thực trên tường lửa hoặc hệ thống WAF.

Che giấu nguồn gốc của yêu cầu để tránh bị phát hiện.

Tấn công hệ thống proxy bằng cách gửi request giả mạo.

Theo như báo cáo mới nhất được ghi nhận, một đoạn cấu hình sử dụng các directive trong Nginx để kiểm soát biến $panAuthCheck, có thể liên quan đến cơ chế xác thực của hệ thống Palo Alto Networks (PAN-OS) hoặc một hệ thống bảo mật khác.

Nếu kẻ tấn công dùng truy cập

/php/logout.php, biến$panAuthCheckcũng bị tắt.Điều này có thể ảnh hưởng đến cách hệ thống xử lý đăng xuất, có thể là một vấn đề bảo mật nếu logout bị can thiệp hoặc bị bỏ qua.

Tiếp theo những kẻ tấn công sẽ sử dụng chính cấu hình dành cho Apache HTTP Server để thực hiện khai thác các bước tiếp theo trong đó có

Vô hiệu hóa DirectorySlash:

“DirectorySlash off”DirectorySlash là một tính năng tự động thêm dấu

/vào cuối URL nếu thiếu, sau đó thực hiện redirect.Vấn đề là Apache sử dụng hostname từ input của người dùng để redirect, điều này vô tình dẫn đến lỗ hổng Open Redirect hoặc Host Header Injection. Nếu kẻ tấn công kiểm soát Host header, có thể tạo ra redirect đến một trang độc hại.

Ví dụ: http://victim.com/admin → http://victim.com/admin/ (Apache tự động thêm

/)

Cấu hình quyền truy cập:

Require all granted- Điều này có thể cho phép tất những kẻ tấn công thực hiện truy cập vào tài nguyên

Sau đó những kẻ tấn công sẽ gửi một đoạn mã PHP nhằm thực hiện

Bypass xác thực bằng

X-PAN-AuthCheck: offKhai thác Path Traversal hoặc Direct Access

Fake

REMOTE_HOSTđể giả localhost

Bước tiếp theo những kẻ tấn công có thể dễ dàng thực hiện một số hành vi khai thác mà chúng mong muốn thông qua việc sử dụng “Curl“. Kẻ tấn công có thể thực hiện hành vi khai thác lỗ hổng Path Traversal hoặc bypass xác thực

%252e%252e: Điều này giúp kẻ tấn công "traversal" (đi lùi) lên thư mục cha bỏ qua xác thựcTruy cập tệp

ztp_gate.php- đây có thể là một script cấu hình tự động Zero-Touch Provisioning (ZTP) của Palo Alto Networks PAN-OS.- Nếu không yêu cầu xác thực, kẻ tấn công có thể gửi request để lấy thông tin nhạy cảm hoặc thay đổi cấu hình.

Sau khi khai thác những kẻ tấn công có thể dễ dàng thực hiện tiến hành

Truy cập các file quan trọng khác:

GET /unauth/%252e%252e/etc/passwd HTTP/1.1GET /unauth/%252e%252e/php/config.php HTTP/1.1

Gửi yêu cầu để thay đổi cấu hình

Nếu

ztp_gate.phpcó API hoặc form gửi dữ liệu, attacker có thể dùng:curl -X POST -d "new_config=<malicious_config>"https://target.com/unauth/%252e%252e/php/ztp_gate.phpTừ đó chiếm quyền kiểm soát thiết bị.

Tấn công Remote Code Execution (RCE)

curl -X GET "https://target.com/unauth/%252e%252e/php/ztp_gate.php?cmd=id"Từ đó có thể chạy mã độc trên hệ thống PAN-OS

Khuyến nghị

CVE-2025-0108 là lỗ hổng bỏ qua xác thực nghiêm trọng ảnh hưởng đến PAN-OS của Palo Alto Networks, có thể bị khai thác bởi kẻ tấn công chưa xác thực để truy cập vào các tập lệnh PHP cụ thể. Để bảo vệ hệ thống, các biện pháp khuyến nghị bao gồm:

1. Nâng cấp lên phiên bản PAN-OS đã được vá lỗi:

PAN-OS 11.2 → cập nhật lên 11.2.4-h4 trở lên

PAN-OS 11.1 → cập nhật lên 11.1.6-h1 trở lên

PAN-OS 10.2 → cập nhật lên 10.2.13-h3 trở lên

PAN-OS 10.1 → cập nhật lên 10.1.14-h9 trở lên

2. Hạn chế truy cập vào giao diện quản lý web

Chỉ cho phép truy cập từ các địa chỉ IP đáng tin cậy (các subnet nội bộ hoặc VPN).

Vô hiệu hóa quyền truy cập từ internet vào giao diện quản lý web để giảm thiểu nguy cơ tấn công.

3. Áp dụng các biện pháp bảo vệ bổ sung

Nếu chưa thể cập nhật ngay, hãy cấu hình firewall rule để chặn truy cập trái phép.

Bật multi-factor authentication (MFA) nếu có thể để tăng cường bảo mật.

Kết luận

CVE-2025-0108 là một lỗ hổng bảo mật nghiêm trọng trong phần mềm PAN-OS của Palo Alto Networks, cho phép kẻ tấn công chưa xác thực truy cập trái phép vào giao diện quản lý web và thực thi một số tập lệnh PHP nhất định. Mặc dù việc thực thi này không cho phép thực thi mã từ xa, nhưng nó có thể ảnh hưởng tiêu cực đến tính toàn vẹn và bảo mật của hệ thống.

Lỗ hổng này đã được báo cáo là đang bị khai thác trong thực tế, đặc biệt khi kết hợp với các lỗ hổng khác như CVE-2024-9474 và CVE-2025-0111. Do đó, việc áp dụng các biện pháp bảo vệ là cực kỳ quan trọng để đảm bảo an toàn cho hệ thống của bạn.