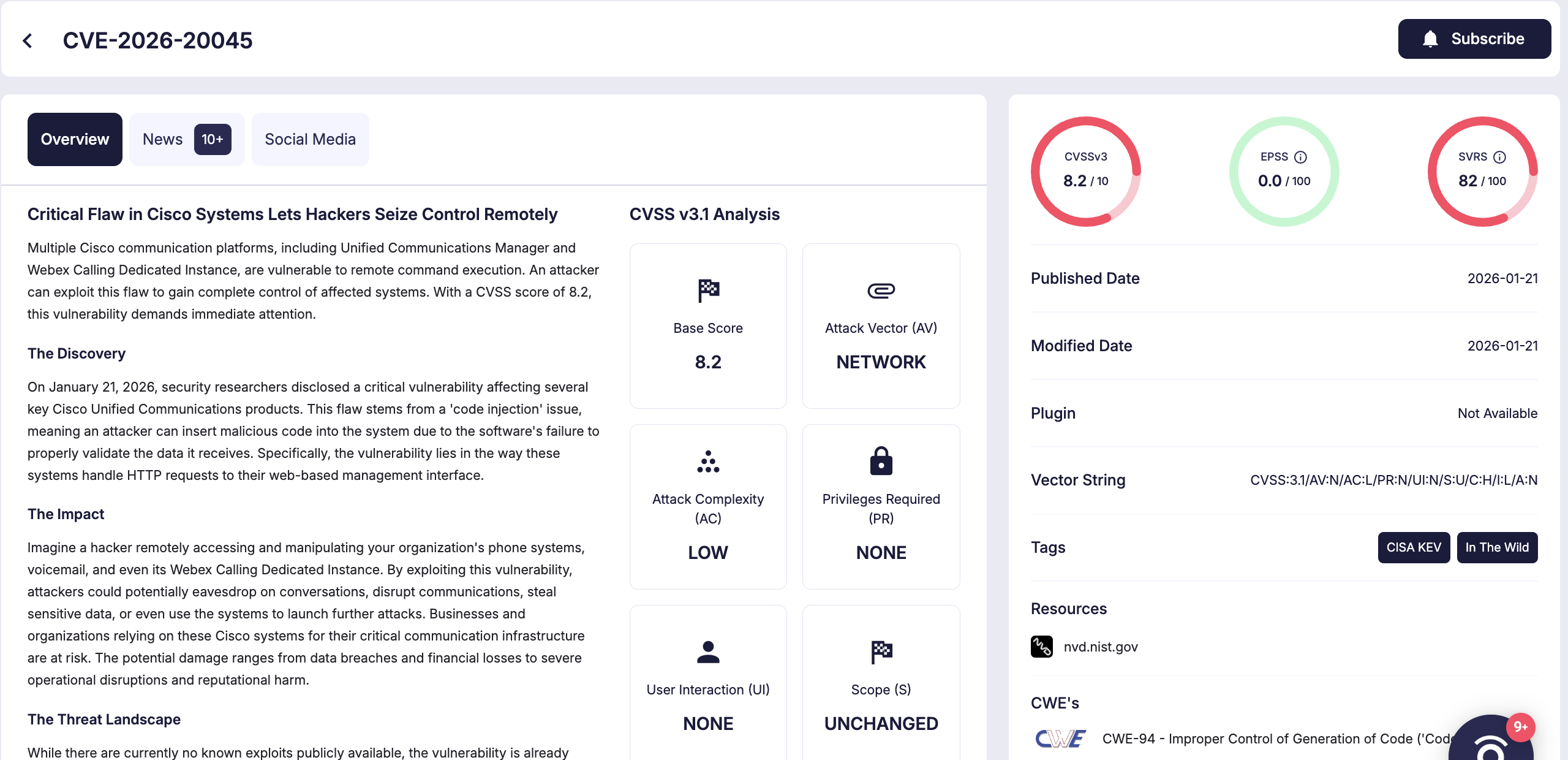

Lỗ hổng Zero-day nghiêm trọng trong sản phẩm của Cisco

Vừa qua hãng Cisco đã phát hành bản vá khẩn cấp cho CVE-2026-20045, một lỗ hổng thực thi mã từ xa (RCE) nghiêm trọng tồn tại trong các sản phẩm Unified Communications. Đáng chú ý, lỗ hổng này đã và đang bị tin tặc khai thác trên thực tế như một lỗ hổng zero-day nguy hiểm. Các sản phảm thuộc platform collaboration and calling của hãng như môi trường Unified Communications Manager (Unified CM) và Webex Calling là các mục tiêu khai thác chính.

Thông tin chi tiết

Định danh lỗ hổng:

CVE-2026-20045Điểm CVSS(3.1): 8.2

Mức độ nghiêm trọng: CRITICAL - Cực kỳ nghiêm trọng

Mô tả: Việc xử lý dữ liệu đầu vào từ các gói HTTP request sai cách là nguyên nhân chính hình thành nên CVE-2026-20045. Kẻ tấn công ẩn danh (unauthenticated attacker) có thể lợi dụng và khai thác lỗ hổng này bằng cách gửi một chuỗi các HTTP request độc hại tới giao diện quản trị web của những thiết bị mục tiêu, qua đó chiếm quyền truy cập cấp người dùng vào hệ điều hành của thiết bị mà không cần bất kỳ tương tác nào từ phía người dùng. Từ bước đệm này, kẻ tấn công có thể thực hiện leo thang đặc quyền lên mức root (quyền cao nhất) của thiết bị, đồng thời triển khai và khởi chạy các đoạn mã cho phép thực thi từ xa nhằm kiểm soát hoàn toàn thiết bị mục tiêu.

Phiên bản bị ảnh hưởng: Cisco Unified Communications Manager (Unified CM), Cisco Unified Communications Manager Session Management Edition (Unified CM SME), Dịch vụ Cisco Unified Communications Manager IM & Presence (Unified CM IM&P), Cisco Unity Connection và Cisco Webex Calling Dedicated Instance.

Nền tảng Unified Communications đóng vai trò xương sống cho các hoạt động kinh doanh cốt lõi như gọi điện, nhắn tin, hội họp trong môi trường doanh nghiệp. Một cuộc tấn công thành công có thể dẫn đến gián đoạn dịch vụ, mở đường truy cập trái phép vào hệ thống nội bộ, lộ lọt dữ liệu, hoặc tạo điều kiện cho kẻ tấn công cài cắm các backdoor (cửa hậu) để duy trì quyền kiểm soát lâu dài.

Vì CVE-2026-20045 cho phép kẻ tấn công leo thang đặc quyền lên mức cao nhất, do đó mức độ ảnh hưởng không chỉ dừng lại ở bản thân ứng dụng bị lỗi mà còn đe dọa trực tiếp đến các hệ thống khác được kết nối trong mạng lưới doanh nghiệp.

Việc vá lỗi kịp thời, giảm thiểu bề mặt tấn công (hạn chế để lộ hệ thống ra Internet) và giám sát liên tục là những yếu tố then chốt để hạn chế rủi ro từ các lỗ hổng đang bị khai thác tích cực như trường hợp này.

Tổng quát quá trình khai thác CVE-2026-20045 có thể được chia thành các giai đoạn sau:

- Thu thập thông tin (Reconnaissance)

Mục tiêu: Kẻ tấn công tìm kiếm các máy chủ Cisco Unified Communications (Unified CM, Webex Calling...) có giao diện quản trị web đang mở công khai trên Internet.

Hành động: Sử dụng các công cụ quét cổng (như Nmap, Masscan) hoặc các công cụ tìm kiếm thiết bị IoT (như Shodan, Censys) để tìm các IP phản hồi giao diện web của Cisco.

- Gửi mã khai thác (Delivery & Exploitation)

Tạo chuỗi các HTTP request (Crafted HTTP requests) chứa mã độc.

Gửi trực tiếp các yêu cầu đến giao diện quản trị web của thiết bị mà không cần hành động đăng nhập hay xác thực nào.

- Thực thi mã ban đầu (Initial Code Execution)

Kết quả: Do lỗi xác thực đầu vào, hệ thống "hiểu nhầm" dữ liệu độc hại là lệnh hợp lệ và thực thi nó.

Quyền hạn: Tại bước này, kẻ tấn công giành được quyền truy cập vào hệ điều hành nền tảng (underlying OS) với tư cách là người dùng cấp thấp (user-level access) như quyền của dịch vụ web đang chạy.

- Leo thang đặc quyền (Privilege Escalation)

Mục tiêu: Chiếm quyền cao nhất để kiểm soát toàn bộ thiết bị.

Hành động: Từ quyền truy cập cấp thấp đã có ở bước 3, kẻ tấn công tiếp tục khai thác sâu hơn để nâng lên quyền Root.

- Hậu khai thác (Post-Exploitation)

Cài đặt backdoor để duy trì truy cập ngay cả khi lỗ hổng đã được vá.

Nghe lén cuộc gọi, đánh cắp dữ liệu người dùng, thay đổi cấu hình hệ thống.

Sử dụng thiết bị Cisco làm bàn đạp để tấn công sâu hơn vào mạng nội bộ doanh nghiệp (Lateral Movement).

Khuyến nghị & Khắc phục

Cisco đã phát hành các bản cập nhật bảo mật để khắc phục lỗ hổng CVE-2026-20045, và việc áp dụng các bản vá này cần được coi là ưu tiên khẩn cấp hàng đầu. Đội ngũ FPT Threat Intelligence khuyến nghị người dùng và quản trị viên cần cân nhắc thực hiện ngay các hành động sau:

Cập nhật bản vá: Cài đặt các bản vá hiện có cho tất cả các hệ thống bị ảnh hưởng, bao gồm: Unified CM, Unity Connection và Webex Calling Dedicated Instance.

Giới hạn truy cập: Hạn chế quyền truy cập vào các giao diện quản trị bằng cách sử dụng các rule tường lửa, phân đoạn mạng (network segmentation) hoặc kiểm soát truy cập (ACLs).

Giám sát bảo mật: Rà soát log để phát hiện các yêu cầu HTTP bất thường hoặc đáng ngờ đang nhắm vào các dịch vụ Unified Communications.

Ngắt kết nối Internet: Tuyệt đối tránh để lộ giao diện quản trị ra Internet công cộng trừ khi thực sự cần thiết. Trong trường hợp bất khả kháng phải công khai, người dùng và quản trị viên cần giới hạn truy cập chặt chẽ bằng danh sách IP cho phép (IP allowlists).