Cặp đôi lỗ hổng nghiêm trọng tồn tại trong các sản phẩm của Fortinet

Vừa qua, hãng Fortinet vừa cập nhật thêm thông tin về cặp đôi lỗ hổng nghiêm trọng CVE-2025-59718 và CVE-2025-59719 từng xuất hiện trước đó một tháng.

Thông tin chi tiết

Tóm tắt nhanh về hai lỗ hổng nghiêm trọng:

Định danh lỗ hổng:

CVE-2025-59718vàCVE-2025-59719Điểm CVSS(3.1): 9.8

Mức độ nghiêm trọng: CRITICAL - Cực kỳ nghiêm trọng

Mô tả tóm tắt: Hai lỗ hổng đều được sinh ra do quá trình kiểm tra chữ ký mật mã không đúng cách (improper verification of cryptographic signature) trong khi xử lý các thông điệp phản hồi SAML (SAML response message). Kẻ tấn công không xác thực (unauthenticated attacker) có thể lợi dụng và vượt qua cơ chế xác minh đăng nhập SSO trên FortiCloud thông qua các phản hồi SAML độc hại.

Phiên bản bị ảnh hưởng:

| Sản phẩm | Phiên bản bị ảnh hưởng | Khuyến nghị cập nhật |

| FortiOS 7.6 | 7.6.0 đến 7.6.3 | Cập nhật lên 7.6.4 hoặc mới hơn |

| FortiOS 7.4 | 7.4.0 đến 7.4.8 | Cập nhật lên 7.4.9 hoặc mới hơn |

| FortiOS 7.2 | 7.2.0 đến 7.2.11 | Cập nhật lên 7.2.12 hoặc mới hơn |

| FortiOS 7.0 | 7.0.0 đến 7.0.17 | Cập nhật lên 7.0.18 hoặc mới hơn |

| FortiProxy 7.6 | 7.6.0 đến 7.6.3 | Cập nhật lên 7.6.4 hoặc mới hơn |

| FortiProxy 7.4 | 7.4.0 đến 7.4.10 | Cập nhật lên 7.4.11 hoặc mới hơn |

| FortiProxy 7.2 | 7.2.0 đến 7.2.14 | Cập nhật lên 7.2.15 hoặc mới hơn |

| FortiProxy 7.0 | 7.0.0 đến 7.0.21 | Cập nhật lên 7.0.22 hoặc mới hơn |

| FortiSwitchManager 7.2 | 7.2.0 đến 7.2.6 | Cập nhật lên 7.2.7 hoặc mới hơn |

| FortiSwitchManager 7.0 | 7.0.0 đến 7.0.5 | Cập nhật lên 7.0.6 hoặc mới hơn |

| FortiWeb 8.0 | 8.0.0 | Cập nhật lên 8.0.1 hoặc mới hơn |

| FortiWeb 7.6 | 7.6.0 đến 7.6.4 | Cập nhật lên 7.6.5 hoặc mới hơn |

| FortiWeb 7.4 | 7.4.0 đến 7.4.9 | Cập nhật lên 7.4.10 hoặc mới hơn |

Mặc dù tính năng đăng nhập FortiCloud SSO không được bật mặc định trong phần cài đặt của các sản phẩm trên. Tuy nhiên, khi quản trị viên đăng ký thiết bị những thiết bị có trong hệ thống với FortiCare từ giao diện GUI, tính năng này sẽ tự động được kích hoạt trừ khi quản trị viên chủ động tắt tuỳ chọn “Allow administrative login using FortiCloud SSO” trong trang đăng ký.

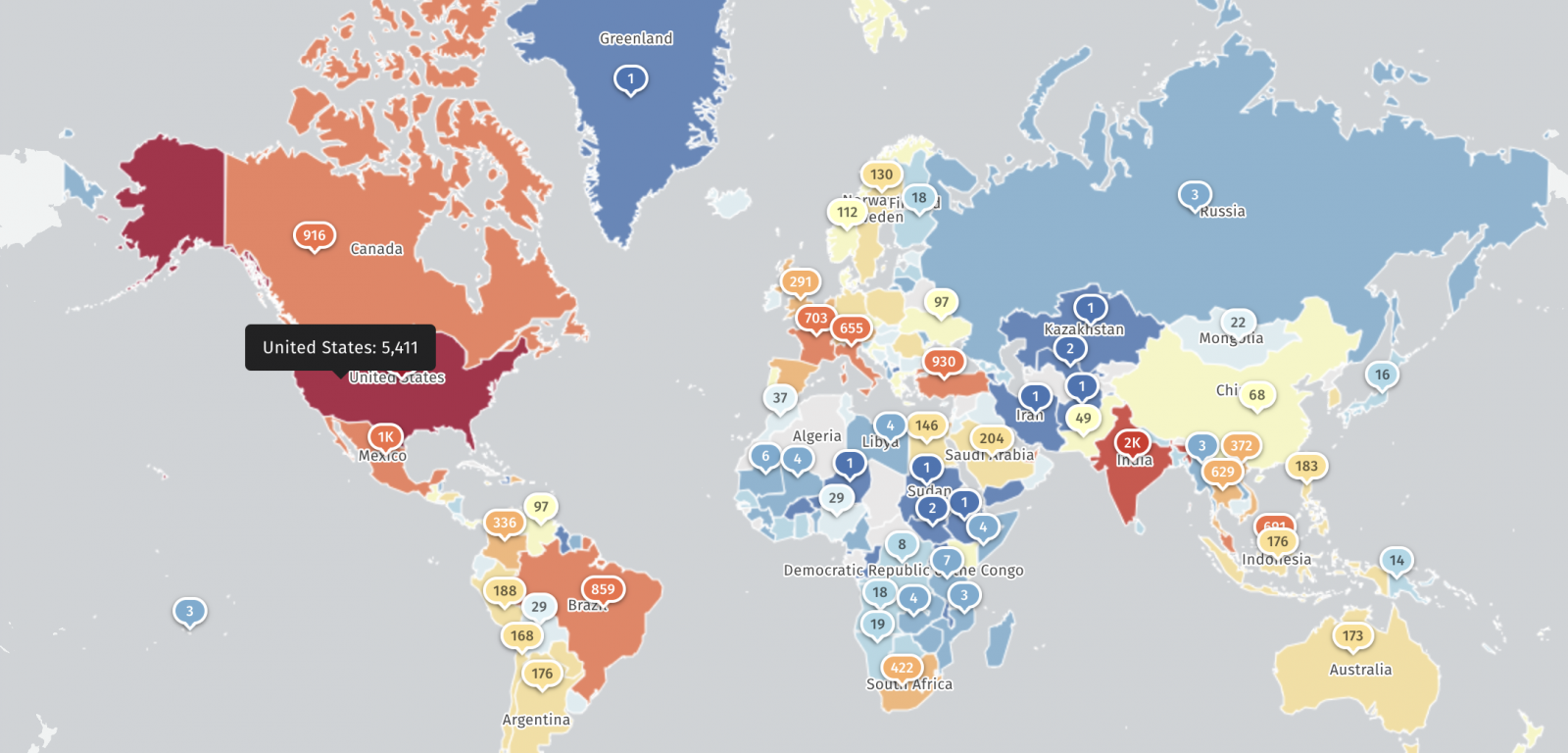

Tuy vậy, theo thống kê mới nhất của Shadowserver, hiện số lượng các thiết bị có sử dụng FortiCloud SSO được kết nối với mạng internet trên toàn cầu là hơn 11.000 thiết bị. Con số này được cho là đã giảm hơn một nửa so với giữa tháng 12 năm 2025 khi số lượng thiết bị mà tổ chức này thống kê được là 25.000 thiết bị.

Đáng chú ý, đội ngũ các chuyên gia an ninh mạng của Fortinet những ngày vừa qua đã ra cảnh báo về một khả năng xuất hiện các cuộc tấn công mới, nhắm vào các thiết bị đã được cập nhật lên phiên bản mới nhất từ thời điểm sau phát hành bản vá. Nguyên nhân xuất phát từ một số các khách hàng của Fortinet đã báo cáo nhiều hành vi đăng nhập bất thường có lợi dụng khai thác FortiCloude SSO, hãng cũng cho biết một số cuộc tấn công đã thành công vượt qua được lớp xác thực bảo mật này, đồng thời cũng cho biết sẽ sớm đưa ra giải pháp khắc phục và bản vá thích ứng.

Khuyến nghị & Khắc phục

Đứng trước mối nguy mà cặp đôi lỗ hổng nghiêm trọng này mang lại, Fortinet khuyến nghị người dùng và các quản trị viên hệ thống cần:

Cập nhật thông tin mới nhất từ Fortinet: Cập nhật các thông báo, bài viết chính thức có liên quan tới cặp lỗ hổng này trên trang chủ của Fortinet. Mặt khác, tiến hành cập nhật bản vá mới nhất cho các sản phẩm đang sử dụng.

Giới hạn quyền truy cập quản trị: Tiến hành vô hiệu hoá quản trị thiết bị thông qua Internet với phương pháp tối ưu nhất là truy cập ngoài băng tần (out-of-band access). Nếu không thể thực hiện và triển khai phương án này, người dùng và quản trị viên nên áp dụng chính sách local-in để giới hạn các địa chỉ IP được phép truy cập vào giao diện quản trị.

Gợi ý rule mẫu có thể được áp dụng:

config firewall address edit "10.10.10.0" set subnet 10.10.10.0 255.255.255.0 next end config firewall local-in-policy edit 1 set intf "port1" set srcaddr "10.10.10.0" set dstaddr "all" set service "HTTPS" set schedule "always" set action accept next endVô hiệu hoá đăng nhập bằng FortiCloud SSO: Người dùng và quản trị viên có thể lựa chọn vô hiệu hoá tính năng đăng nhập bằng FortiCloud SSO. Tuy nhiên đây chỉ là biện pháp tạm thời, không thể phát huy hiệu quả nếu như không kết hợp với áp dụng chính sách local-in được đề cập ở trên.

Vô hiệu hoá thông qua giao diện GUI: Truy cập System -> Settings -> Switch và chuyển mục "Allow administrative login using FortiCloud SSO" sang Off.

Vô hiệu hoá thông qua giao diện CLI:

config system global set admin-forticloud-sso-login disable end

Nếu phát hiện dấu hiệu xâm nhập, hãy coi hệ thống đã bị chiếm quyền và cần lập tức: Cập nhật firmware mới nhất, khôi phục cấu hình sạch (rà soát kỹ các tài khoản/VPN lạ), thay đổi toàn bộ mật khẩu hệ thống (bao gồm cả tài khoản LDAP/AD liên kết) và liên hệ với bộ phận bảo mật.

IOCs

Dưới đây là một số IOC phía Fortinet cung cấp làm cơ sở để phát hiện các cuộc tấn công:

| Phân loại | Chi tiết |

| Tài khoản SSO khả nghi | cloud-noc@mail.io; cloud-init@mail.io |

| Địa chỉ IP | 104.28.244.115; 104.28.212.114; 37.1.209.19; 217.119.139.50 |

| Tài khoản admin giả mạo | audit, backup, itadmin, secadmin, hoặc support |