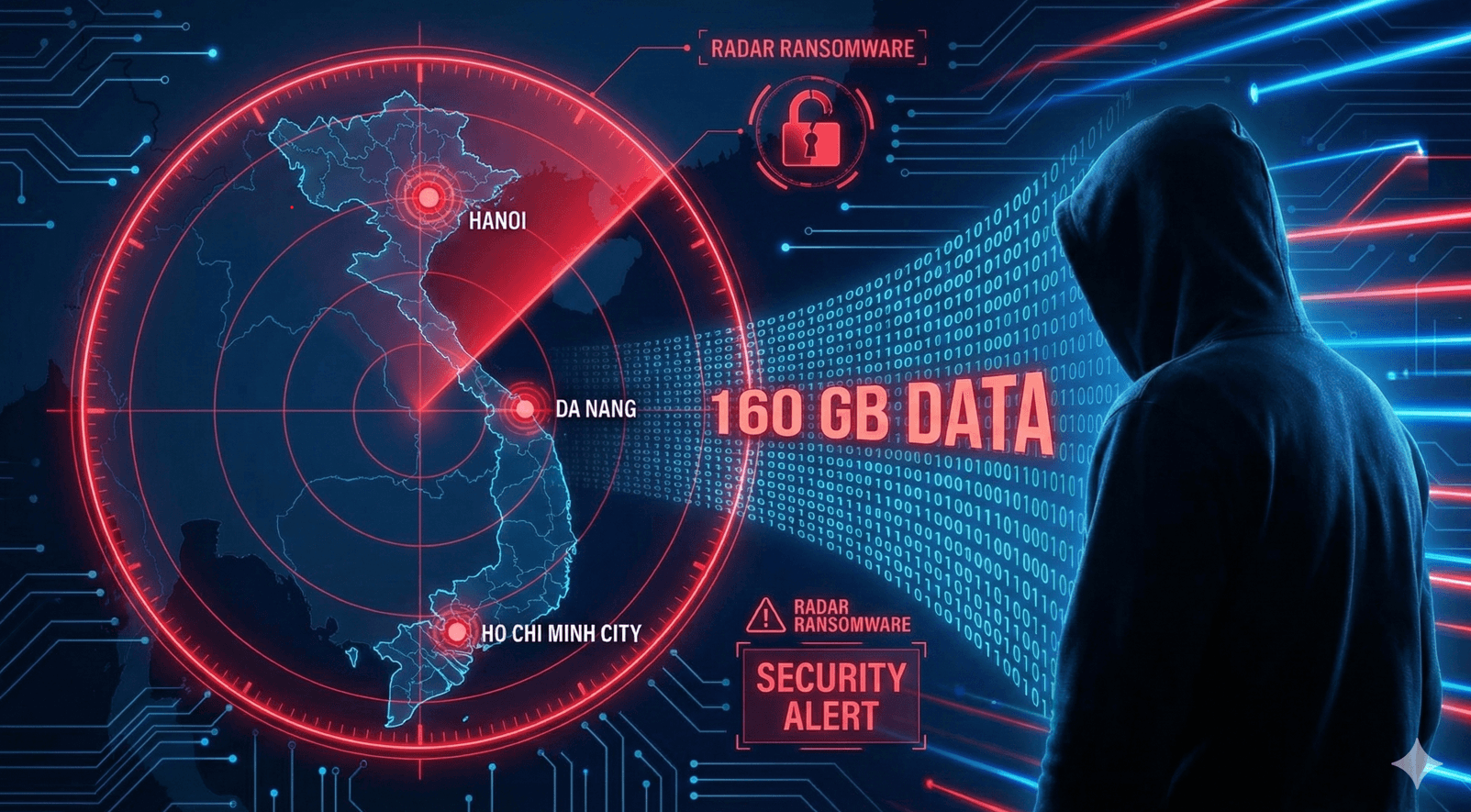

Nhóm ransomware RADAR tấn công vào doanh nghiệp Việt Nam – Hơn 160 GB dữ liệu nhạy cảm bị đánh cắp.

Ngày 01/12/2025, nhóm ransomware RADAR – một trong những nhóm mới nổi nguy hiểm nhất năm 2025 – đã chính thức công bố Công ty TNHH Xây dựng là nạn nhân mới nhất trên leak site của chúng. Với hơn 160 GB dữ liệu bị đánh cắp, bao gồm hàng chục nghìn file tài chính, hợp đồng và thông tin nhân sự, đây là vụ tấn công nghiêm trọng nhắm vào doanh nghiệp Việt Nam, phản ánh xu hướng gia tăng các cuộc tấn công ransomware vào ngành xây dựng châu Á.

TỔNG QUAN

1. Thông tin vụ việc (đã được xác nhận từ nhiều nguồn tình báo đe dọa)

Thời gian phát hiện công khai: 01/12/2025, lúc 11:45:52 UTC (khoảng 18:45 giờ Việt Nam).

Hạn chót nhóm tin tặc đưa ra: 13/12/2025 (12 ngày đếm ngược từ ngày công bố).

Khối lượng dữ liệu bị đánh cắp: >160 GB, hơn 50.000 files, trong đó ~9 GB (khoảng 2.000 files) được đánh dấu là "highly sensitive trade secrets".

Loại dữ liệu bị lộ (dựa trên file tree công khai): – Tài liệu tài chính, báo cáo kế toán và hồ sơ doanh nghiệp. – Hợp đồng NDA, chi tiết dự án, bản vẽ kỹ thuật và báo giá thầu. – Dữ liệu nhân sự (HR data): Thông tin cá nhân của các nhân viên bị lộ, bao gồm email và tài khoản hệ thống. – Các file khác: Hồ sơ nội bộ, dữ liệu dự án xây dựng và thông tin đối tác.

Hiện trạng (tính đến 04/12/2025): Dữ liệu chưa bị public toàn bộ, nhưng RADAR đã đăng "proof" dưới dạng file tree và một file mẫu "Files Marked Confidential" trên leak site. Nhóm sử dụng mô hình double-extortion: mã hóa hệ thống và đe dọa leak dữ liệu. Chưa có thông báo chính thức từ nạn nhân, nhưng các công cụ theo dõi dark web ghi nhận các mentions, các tài khoản compromised và dấu vết malware logs

Vụ việc được phát hiện qua các nền tảng tình báo như Ransomware.live và RedPacket Security, với các bài đăng trên X (Twitter) từ các tài khoản theo dõi ransomware như @RansomwareLive và @FalconFeedsio xác nhận ngay lập tức.

2. RADAR ransomware là ai? Lịch sử và đặc điểm hoạt động

RADAR (còn gọi là Dispossessor) là nhóm ransomware mới nổi từ giữa năm 2025, hoạt động theo mô hình Ransomware-as-a-Service (RaaS), nơi các "affiliates" có thể thuê mã độc để tấn công. Nhóm chính thức "rebrand" từ Dispossessor vào tháng 9/2025, với leak site có giao diện màu đỏ sẫm tương tự LockBit cũ.

Lịch sử ngắn gọn:

Xuất hiện: Tháng 9/2025, nhưng có dấu vết hoạt động từ đầu năm dưới tên Dispossessor.

Số nạn nhân: Ít nhất 43 tổ chức trên toàn cầu (Mỹ, châu Âu, châu Á, Úc), tập trung vào SMBs (doanh nghiệp vừa và nhỏ) trong lĩnh vực sản xuất, giáo dục, y tế, tài chính và xây dựng. Đến tháng 12/2025, RADAR nằm trong top 10 nhóm hoạt động tích cực, với hơn 350 nạn nhân được công bố trong năm (dù một phần từ các nhóm khác).

Chiến thuật: Khai thác mật khẩu yếu, thiếu MFA để xâm nhập VPN/RDP; di chuyển ngang (lateral movement) để lấy quyền admin; exfiltrate dữ liệu trước khi mã hóa. Nhóm thường liên lạc trực tiếp qua email/điện thoại để gây áp lực. Yêu cầu ransom trung bình 5–25 BTC (Monero), nhưng không công khai số tiền cụ thể cho nạn nhân.

Xu hướng 2025: Q4/2025 chứng kiến sự phân mảnh của hệ sinh thái ransomware, với RADAR lấp chỗ trống sau sự sụp đổ của LockBit và RansomHub. Nhóm nhắm mạnh vào châu Á (Việt Nam, Indonesia, Thái Lan), chiếm 20% nạn nhân.

FBI đã phối hợp với NCA (Anh) và BLKA (Đức) để tháo dỡ 24 server của nhóm vào tháng 10/2025, nhưng RADAR vẫn hoạt động mạnh mẽ.

3. Tác động ảnh hưởng

Vụ việc này không chỉ ảnh hưởng đến công ty trên mà còn lan tỏa rủi ro đến đối tác và ngành xây dựng Việt Nam:

Có thể mất lợi thế cạnh tranh: Hồ sơ dự án và báo giá có thể bị lộ → Đối thủ có thể sao chép chiến lược thầu, dẫn đến mất hợp đồng.

Thiệt hại tài chính và hoạt động: Ransomware thường gây gián đoạn hệ thống, như vụ Bouygues Construction (Pháp) năm 2020 mã hóa 237 máy tính và exfil 1.000 TB dữ liệu. Ngành xây dựng Việt Nam đã chứng kiến tăng 800% breach từ 2020–2024.

Rủi ro cá nhân và uy tín: Các nhân viên lộ thông tin → Nguy cơ phishing, đánh cắp danh tính. Khách hàng mất lòng tin, ảnh hưởng dự án lớn như Hitachi ABB.

Khuyến nghị

Từ vụ trên phía FPT Threat Intelligence đưa ra 8 bài học sau đây cho các doanh nghiệp tổ chức Việt Nam như sau:

| Bài học | Hành động cụ thể | Lý do (dựa trên TTPs của RADAR) |

| 1. Segment mạng nội bộ | Phân chia VLAN cho HR, tài chính, dự án; không dùng chung server. | Ngăn lateral movement sau xâm nhập ban đầu. |

| 2. Triệt để MFA | Áp dụng cho VPN, RDP, email (Microsoft Authenticator hoặc YubiKey). | 90% breach từ mật khẩu yếu/MFA thiếu. |

| 3. Backup offline | Lưu air-gapped hàng tuần, test restore hàng tháng. | Phục hồi nhanh mà không trả ransom (chỉ 1% nạn nhân trả tiền thành công). |

| 4. EDR/XDR bắt buộc | Triển khai SentinelOne, CrowdStrike hoặc Cortex XSOAR. | Phát hiện exfiltration sớm (RADAR thường lén lút 2–4 tuần). |

| 5. Không dùng admin hàng ngày | Áp dụng nguyên tắc least privilege; audit quyền định kỳ. | RADAR khai thác admin để exfil dữ liệu. |

| 6. Giám sát dark web | Sử dụng Have I Been Pwned Enterprise, SocRadar hoặc Flare. | Phát hiện sớm các mentions |

| 7. Đào tạo chống phishing | Huấn luyện nhận diện spear-phishing (RADAR dùng email giả mạo). | 75% breach từ credential exposure. |

| 8. Kế hoạch IR | Xây dựng Incident Response Plan; hợp tác VNCERT/A05. | Báo cáo breach theo PDPD trong 72 giờ. |