NÓNG: Một Tập đoàn Công nghệ Việt Nam bị tấn công ransomware

Just a SOC Analyst ^^

Theo tin tức an ninh mạng mới nhất mà FPT Threat Intelligence thu thập được, CMC Corperation — một Tập đoàn Công nghệ tại VN — đã trở thành nạn nhân của một cuộc tấn công ransomware do nhóm crypto24 thực hiện. Vụ vi phạm dữ liệu này, được phát hiện vào ngày 2025-04-12 08:52:39, rấy lên hồi chuông cảnh tỉnh về mức độ nguy hiểm ngày càng gia tăng của các cuộc tấn công mạng có chủ đích (APT) nhắm vào các tổ chức trọng yếu tại Việt Nam.

Hình 1. Tóm tắt báo cáo về sự cố ransomware (theo HookPhish)

Thông tin về nhóm Crypto24

Hiện tại, đang có rất ít thông tin và các bài phân tích kỹ thuật về mã độc cũng như nhóm APT này, dưới đây điểm một vài thông tin đáng chú ý mà nhóm FPT Threat Intelligence thu thập được:

Loại mã độc

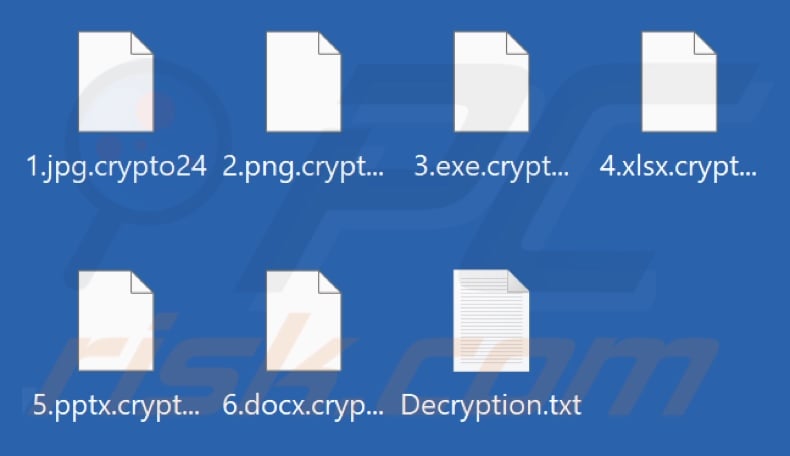

Crypto24 là một loại ransomware – mã độc tống tiền, chuyên mã hóa dữ liệu của nạn nhân và yêu cầu trả tiền chuộc để khôi phục lại. Sau khi lây nhiễm, Crypto24 tiến hành mã hóa toàn bộ tệp tin và thêm đuôi mở rộng “.crypto24” vào tên tập tin.

Hình 2. Các tập tin bị mã hóa bởi Crypto24 ransomware

Đồng thời, mã độc tạo ra một tập tin ghi chú tống tiền có tên Decryption.txt:

Người dùng bị thông báo rằng dữ liệu đã bị mã hóa và đã bị đánh cắp.

Để lấy lại dữ liệu, nạn nhân buộc phải mua “khóa giải mã” từ nhóm tấn công.

Nhóm tấn công cảnh báo rằng:

Việc đổi tên hoặc sửa đổi tệp bị khóa có thể khiến chúng không thể khôi phục được.

Nếu không trả tiền chuộc, dữ liệu sẽ bị rò rỉ công khai trên các trang rò rỉ như .onion mà nhóm kiểm soát.

IOCs

Theo dữ liệu thu thập được từ các nguồn theo dõi leak site trên Dark Web, nhóm ransomware crypto24 đã vận hành một trang .onion với tiêu đề Public Data Storage. Trang này được phát hiện truy cập lần cuối vào 02:31 sáng ngày 15/04/2025 và hiện tại không còn hoạt động. Đây có thể là địa chỉ được sử dụng để lưu trữ hoặc công bố dữ liệu đánh cắp từ các nạn nhân, như một phần của chiến lược gây áp lực đòi tiền chuộc.

Hình 3. Thông tin về IOCs của Crypto24 ransomware

Các nạn nhân của nhóm Crypto24

Các nạn nhân của nhóm ransomware Crypto24 được phát hiện đầu tiên vào 08/04/2025 và từ các cuộc tấn công cho thấy nhóm đang đẩy mạnh chiến dịch độc hại trên phạm vi toàn cầu, nhắm vào các tổ chức thuộc nhiều lĩnh vực: công nghệ, tài chính, dịch vụ pháp lý và dữ liệu doanh nghiệp. Dưới đây là danh sách 07 tổ chức đã được xác nhận là nạn nhân của nhóm này (cập nhật đến ngày 15/04/2025):

CMC Corporation (Việt Nam)

Ngày phát hiện: 12/04/2025

Mức độ ảnh hưởng: 2 TB dữ liệu bị đánh cắp từ MariaDB, MongoDB, RARS-DB,... tại trung tâm dữ liệu

ModulusGroup, Ludi-SFM (Indonesia)

- Dữ liệu khách hàng casino, cơ sở dữ liệu ERP, mã nguồn dự án hệ thống.

Taxplan (Canada)

- Các tài liệu và cơ sở dữ liệu liên quan đến thuế và phần mềm quản lý thuế.

Mochtar Karuwin Komar (Indonesia) – Văn phòng luật

- Hồ sơ pháp lý, thông tin tài chính, hợp đồng, dữ liệu tư vấn khách hàng.

Technoforte Software Pvt Ltd (Ấn Độ)

- Mã nguồn dự án chính Palms (bao gồm cả phiên bản mobile).

International Business Service (Ấn Độ)

- Hình ảnh thẻ căn cước, dữ liệu nhân sự, hồ sơ thanh toán của khoảng 3.000 nhân viên.

Iris Neofinanciera (Colombia)

- Toàn bộ file Google Drive, dữ liệu trò chuyện, tài liệu nhân sự 5 năm, cơ sở dữ liệu SQL và thông tin cá nhân của khách hàng.

Hình 4. Các quốc gia có nạn nhân của mã độc này (theo Ransomware.live)

Khuyến nghị

Phía FPT Threat Intelligence khuyến nghị tổ chức và cá nhân một số cách để phòng chống chiến dịch tấn công đặc biệt nguy hiểm này:

Giám sát mạng và phát hiện xâm nhập: Triển khai hệ thống giám sát mạng (NIDS/NDR) để phát hiện bất thường, lưu lượng mã hóa bất thường và các hành vi nghi vấn liên quan đến ransomware.

Sao lưu dữ liệu an toàn: Đảm bảo có các bản sao lưu ngoại tuyến để phục hồi dữ liệu trong trường hợp bị mã hóa.

Cập nhật hệ thống: Luôn cập nhật các bản vá bảo mật mới nhất để bảo vệ hệ thống khỏi các lỗ hổng có thể bị khai thác.

Quản lý quyền hạn: Giới hạn quyền truy cập của người dùng, áp dụng phân đoạn mạng để ngăn chặn kẻ tấn công di chuyển ngang trong hệ thống.

Bảo mật tài khoản: Sử dụng mật khẩu mạnh, duy nhất và kích hoạt xác thực đa yếu tố (MFA) để bảo vệ thông tin đăng nhập.

Mã hóa dữ liệu: Thực hiện mã hóa dữ liệu nhạy cảm để bảo vệ khỏi nguy cơ bị đánh cắp hoặc rò rỉ.

Giảm thiểu bề mặt tấn công: Vô hiệu hóa các chức năng không cần thiết để giảm nguy cơ bị khai thác.

Nâng cao nhận thức bảo mật: Đào tạo nhân viên về rủi ro bảo mật và phương thức tấn công mà tội phạm mạng thường sử dụng.

Theo dõi Dark Web và các leak site: Sử dụng dịch vụ tình báo mã độc (Threat Intelligence) để phát hiện sớm thông tin tổ chức bị rò rỉ trên các trang .onion hoặc diễn đàn hacker.

Kiểm tra nhật ký hệ thống thường xuyên: Phân tích các log truy cập, log xác thực và hành vi bất thường trên máy chủ để phát hiện sớm hành vi leo thang đặc quyền hoặc di chuyển ngang trong mạng.

Kiểm thử xâm nhập định kỳ: Thực hiện kiểm thử thâm nhập (Pentest) định kỳ để phát hiện và khắc phục các lỗ hổng có thể bị ransomware lợi dụng.

Lên kế hoạch ứng phó sự cố (IR Plan): Xây dựng và diễn tập kịch bản ứng phó khi xảy ra tấn công ransomware, đảm bảo các nhóm liên quan biết cách cô lập, phục hồi và báo cáo sự cố kịp thời.