Osiris: Ransomware mới đang âm thầm vô hiệu hóa antivirus bằng driver độc hại

Osiris một ransomware mới được phát hiện vào tháng 11/2025 đang âm thầm phá hủy hệ thống của bạn cho dù đã cài đủ Antivirus.

Tổng quan

Trong thế giới ransomware hiện nay, nơi các nhóm tấn công liên tục sao chép, đổi tên và tái sử dụng công cụ cũ thì Osiris xuất hiện như một lời nhắc nhở lạnh lùng rằng cuộc chơi vẫn đang tiến hóa. Không ồn ào, không tuyên bố rầm rộ trên các diễn đàn ngầm, Osiris đã lựa chọn cách xâm nhập âm thầm vào hệ thống, vô hiệu hóa lớp phòng thủ cốt lõi bằng driver độc hại, đánh cắp dữ liệu trước khi mã hóa và để lại phía sau một hạ tầng tê liệt.

Đặc biệt vào tháng 11 năm 2025, khi các nhà phân tích đã ghi nhận chiến dịch Osiris nhắm vào một tập đoàn kinh doanh chuỗi thực phẩm lớn tại Đông Nam Á. Dù là ransomware mới nhưng các công cụ và kỹ thuật sử dụng cho thấy đây là nhóm threat actor có kinh nghiệm, với nhiều dấu hiệu liên kết đến Inc ransomware group và Medusa ransomware.

Bài phân tích bên dưới sẽ cho các bạn một cái nhìn tổng quan và chi tiết nhất về Osiris Malware, từ tác động của mã độc này đến mục tiêu cũng như luồng thực hiện mà những kẻ tấn công đang âm thầm thực hiện trên hệ thống của bạn.

Mục tiêu và Tác động

Nhắm vào doanh nghiệp lớn ngành F&B tại Đông Nam Á.

Mã hóa dữ liệu kết hợp đánh cắp thông tin (double extortion).

Vô hiệu hóa phần mềm bảo mật thông qua kỹ thuật BYOVD.

Exfiltration dữ liệu lên cloud storage trước khi mã hóa.

Kỹ thuật BYOVD

Như đã nói thì chiến dịch lần này kẻ tấn công sẽ thực hiện kỹ thuật BYOVD - Bring Your Own Vulnerable Driver để phá hoại và xâm nhập hệ thống mục tiêu. Vậy đây là kỹ thuật gì?

BYOVD (Bring Your Own Vulnerable Driver) là một kỹ thuật tấn công ở mức kernel, trong đó kẻ tấn công tự mang theo (bring your own) một driver hợp pháp nhưng tồn tại lỗ hổng bảo mật, sau đó nạp driver này vào hệ thống nạn nhân để:

Leo thang đặc quyền lên Ring 0 (kernel mode).

Vô hiệu hóa antivirus / EDR.

Bỏ qua các cơ chế bảo vệ của hệ điều hành.

Thực thi hành vi mà user-mode malware không thể làm được.

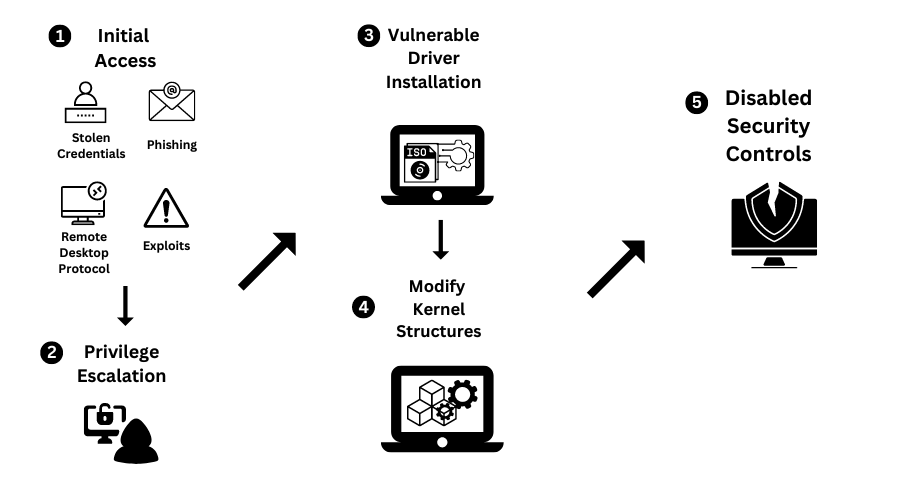

Một chuỗi tấn công của BYOVD sẽ thông qua 5 giai đoạn cụ thể với mỗi một giai đoạn đều sẽ mang ảnh hưởng riêng của chúng.

Bước 1: Xâm nhập ban đầu.

Bước 2: Đưa driver dễ bị tấn công vào hệ thống.

Bước 3: Load driver.

Bước 4: Khai thác lỗ hổng trong driver.

Bước 5: Thực hiện hành vi độc hại.

Luồng tần công

Với giai đoạn đầu tiên là quá trình xâm nhập ban đầu vào hệ thống, tại đây những kẻ tấn công sẽ cố gắng giành được điểm đặt chân đầu tiên (initial foothold) trong hệ thống nạn nhân. Với một số kỹ thuật truyền thông được ghi nhận như: Phishing email, RDP exposed, khai thác dịch vụ public-facing chưa vá hay tải mã độc qua loader / dropper thì kẻ tấn công sẽ có được quyền truy cập vào hệ thống mục tiêu.

Sau khi đã xâm nhập thành công chúng bắt đầu thiết lập môi trường để tải thêm công cụ và chuẩn bị tấn công mở rộng. Ở giai đoạn này sẽ tải các backdoor hoặc tool quản trị từ xa (RAT, remote agent).

Bên cạnh đó chúng sẽ thiết lập các cơ chế duy trì trên hệ thống mục tiêu với việc sử dụng các tiến trình hợp pháp của Windows: Scheduled Task, Service hoặc Registry Run Key. Trong chiến dịch đã ghi nhận 2 domain C2 được những kẻ tấn công sử dụng để duy trì và nhận dữ liệu:

ausare.net

wesir.net

Đến với giai đoạn tiếp theo là triển khai BYOVD, đây được xem là một trong những mắt xích quan trọng nhất giúp cho chiến dịch thành công. Kẻ tấn công đã thiết lập Poortry/Abyssworker driver giả mạo Malwarebytes anti-exploit driver. Hiểu đơn giản là chúng load driver hợp pháp nhưng có lỗ hổng. Với hành vi như thế kẻ tấn công có thể dễ dàng:

Kill process bảo mật.

Disable callback.

Bypass self-protection.

Đây được xem như là “trái tim“ của chiến dịch, khi lớp phòng thủ đã được hạ thì dĩ nhiên mọi điều diễn ra sau đó cũng sẽ vô cùng thuận lợi với kẻ tấn công.

Ngay sau bước này kẻ tấn công sẽ mở rộng phạm vi kiểm soát của chúng lên toàn bộ hệ thống và doamin. Tại đây kẻ tấn công sẽ thực hiện Dump credential (LSASS, token) để lấy Domain admin và Service account. Một khi đã có được những thông tin này thì chúng tiếp tục di chuyển ngang hàng trong mạng nội bộ: SMB, RDP hoặc Remote execution.

Tiếp theo mục tiêu của chúng sẽ là thu thập file quan trọng: Tài chính, hợp đồng hay dữ liệu khách hàng và thực hiện upload lên cloud cũng như server trung gian. Như bạn cũng biết đến với bước này thì backup không còn đủ để sửa chữa những gì đang xảy ra nữa.

Đương nhiên cuối cùng là mã hóa dữ liệu thông qua hybrid: ECC + AES-128-CTR, mỗi file sử dụng AES key riêng. File bị mã hóa được thêm extension .Osiris.

Để tăng sức ảnh hưởng lên mục tiêu kẻ tấn công tiếp tục đe dọa công bố dữ liệu, đếm ngược thời gian hoặc chứng minh dữ liệu có thật nhằm gia tăng sức ép lên con mồi và đòi tiền chuộc.

Kết luận

Osiris không đơn thuần là một biến thể ransomware mới, mà là minh chứng rõ ràng cho sự tiến hóa của các chiến dịch tấn công mạng hiện đại. Việc kết hợp kỹ thuật BYOVD để vô hiệu hóa giải pháp bảo mật, đánh cắp dữ liệu trước khi mã hóa và phá hủy cơ chế phục hồi cho thấy ransomware ngày nay đã trở thành một chuỗi tấn công có tổ chức, nhiều lớp và được chuẩn bị kỹ lưỡng.

Điều đáng lo ngại không nằm ở bản thân Osiris, mà ở xu hướng mà nó đại diện: tin tặc đang khai thác chính những thành phần được hệ điều hành tin cậy nhất như driver và công cụ hợp pháp để qua mặt phòng thủ truyền thống. Trong bối cảnh đó, các mô hình bảo mật dựa vào antivirus đơn lẻ hay phản ứng sau sự cố đã không còn đủ hiệu quả.

Bài học rút ra là rõ ràng: phòng thủ phải đi trước tấn công. Việc kiểm soát driver, giám sát hành vi bất thường, quản lý quyền truy cập chặt chẽ và duy trì chiến lược sao lưu an toàn không còn là “khuyến nghị”, mà là yêu cầu bắt buộc. Osiris chỉ là một cái tên mới trong danh sách ransomware, nhưng những kỹ thuật mà nó sử dụng nhiều khả năng sẽ còn tiếp tục xuất hiện dưới các hình thức tinh vi hơn trong tương lai.

Khuyến nghị

Bảo vệ hệ thống

Luôn cập nhật Windows và driver từ nguồn chính thống (Windows Update).

Không cài driver, phần mềm crack, keygen → đây là con đường rất phổ biến để ransomware xâm nhập.

Sử dụng antivirus có khả năng chống BYOVD (Defender với Memory Integrity bật, hoặc EDR uy tín).

Sao lưu dữ liệu

Backup theo nguyên tắc 3-2-1:

3 bản sao

2 loại lưu trữ khác nhau

1 bản offline / không cắm thường xuyên

Không để ổ backup luôn kết nối máy tính.

Đề phòng với những tệp tin / email lạ

Không mở file đính kèm lạ (đặc biệt

.exe,.zip,.iso,.lnk).Cẩn trọng email giả mạo IT, hóa đơn, thông báo bảo mật.

Tắt macro trong Office nếu không thực sự cần.

Quản lý truy cập

Bật MFA cho RDP, VPN, email, admin

Không để RDP public Internet.

Áp dụng least privilege (không dùng admin hằng ngày).

IOCs

File Hash

fff586c95b510e6c8c0e032524026ef22297869a86d14075cd601ca8e20d4a16

c74509fcae41fc9f63667dce960d40907f81fae09957bb558d4c3e6a786dde7d

fc39cca5d71b1a9ed3c71cca6f1b86cfe03466624ad78cdb57580dba90847851

d78f7d9b0e4e1f9c6b061fb0993c2f84e22c3e6f32d9db75013bcfbba7b64bc3

824e16f0664aaf427286283d0e56fdc0e6fa8698330fa13998df8999f2a6bb61

231e6bee1ee77d70854c1e3600342d8a69c18442f601cd201e033fa13cb8d5a5

44748c22baec61a0a3bd68b5739736fa15c479a3b28c1a0f9324823fc4e3fe34

Ce719c223484157c7f6e52c71aadaf496d0dad77e40b5fc739ca3c51e9d26277

8c378f6200eec750ed66bde1e54c29b7bd172e503a5874ca2eead4705dd7b515

79bd876918bac1af641be10cfa3bb96b42c30d18ffba842e0eff8301e7659724

C189595c36996bdb7dce6ec28cf6906a00cbb5c5fe182e038bf476d74bed349e

5c2f663c8369af70f727cccf6e19248c50d7c157fe9e4db220fbe2b73f75c713

44e007741f7650d1bd04cca3cd6dfd4f32328c401f95fb2d6d1fafce624cc99e

D524ca33a4f20f70cb55985289b047defc46660b6f07f1f286fa579aa70cf57a

5bd82a1b2db1bdc8ff74cacb53823edd8529dd9311a4248a86537a5b792939f8

534bd6b99ed0e40ccbefad1656f03cc56dd9cc3f6d990cd7cb87af4cceebe144

39a0565f0c0adc4dc5b45c67134b3b488ddb9d67b417d32e9588235868316fac

Malicious Domain

ausare.net

wesir.net