Ẩn mình dưới Windows: HoneyMyte đã biến kernel thành pháo đài như thế nào?

Một chiến dịch tấn công tinh vi với rootkit hoạt động ở kernel-mode nhắm đến tổ chức chính phủ tại Đông Nam Á và Đông Á vừa được ghi nhận.

Tổng quan

Trong bối cảnh mà các giải pháp phòng thủ tập chung nhiều vào phát hiện hành vi đáng ngờ ở user-mode - một môi trường thực thi nơi phần lớn ứng dụng và tiến trình thông thường của hệ điều hành Windows hoạt động, bao gồm trình duyệt, ứng dụng văn phòng, dịch vụ hệ thống và cả đa số mã độc truyền thống thì nhiều nhóm tấn công APT đã dịch chuyển xu hướng qua một tầng sâu hơn của hệ điều hành để có thể duy trì backdoor và kiểm soát toàn phần hệ thống mục tiêu. Chiến dịch mới nhất của HoneyMyte (hay nhóm Mustang Panda) là một minh chứng rõ ràng cho xu hướng này.

Theo các nhà phân tích của Kaspersky GReAT, nhóm tin tặc này đã tạo một rootkit kernel-mode được ký số hợp lệ nhằm bảo vệ backdoor chính của chúng trước các cơ chế phát hiện và gỡ lỗi truyền thống của AV. Thay vì chỉ dựa vào các kỹ thuật né tránh ở không gian người dùng, nhóm tấn công đã chiếm quyền kiểm soát trực tiếp nhân Windows, từ đó kiểm soát luồng I/O, registry, tiến trình và toàn bộ vòng đời của payload độc hại.

Đôi nét về HoneyMyte

HoneyMyte là ai

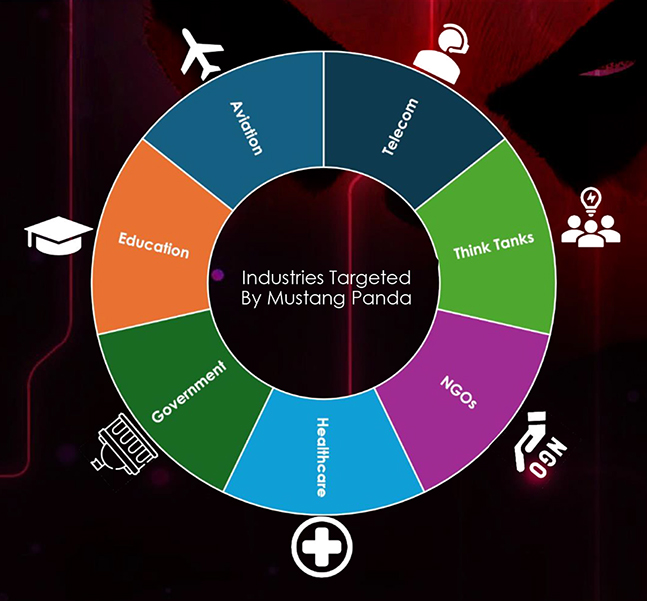

Cho những ai chưa biết thì HoneyMyte là một nhóm tin tặc bắt nguồn từ Trung Quốc hay còn được biết đến với cái tên quen thuộc hơn: Mustang Panda, Bronze President hay RedDelta. Điểm nổi bật của nhóm này là những vụ tấn công có chủ đích nhắm vào các tổ chức chính phủ , cơ quan nhà nước hay các tổ chức nhạy cảm tại Đông Nam Á và Đông Á trong đó có cả Việt Nam.

Động cơ chính của HoneyMyte không mang tính tài chính mà tập trung vào thu thập thông tin, theo dõi lâu dài và duy trì hiện diện bí mật trong hệ thống nạn nhân.

Lịch sử hoạt động

Nổi lên từ trước năm 2020 với những chiến dịch nhỏ lẻ, nhưng càng ngày nhóm tin tặc này đã cho thấy chúng thật sự đáng sợ ra sao khi có hàng loạt những “chiến công“ trong lĩnh vực tội phạm mạng trải qua nhiều giai đoạn khác nhau.

Giai đoạn đầu (trước 2020): Backdoor truyền thống & spear-phishing.

Trong những năm đầu, HoneyMyte chủ yếu sử dụng:

Email spear-phishing với tài liệu đính kèm độc hại (DOC, RTF, LNK)

Các backdoor user-mode tương đối phổ biến như PlugX hoặc biến thể loader tùy chỉnh

Ở giai đoạn này, kỹ thuật của nhóm vẫn dựa nhiều vào lừa đảo người dùng và khai thác hành vi, với mức độ ẩn mình trung bình.

Giai đoạn 2020–2022: Mở rộng công cụ & tăng tính bền vững.

Từ khoảng năm 2020, HoneyMyte bắt đầu:

Phát triển và triển khai backdoor riêng, trong đó đáng chú ý là ToneShell

Kết hợp nhiều phương thức persistence như:

registry run keys

scheduled tasks

dịch vụ Windows

Nhóm cũng đẩy mạnh khai thác chuỗi lây nhiễm nhiều lớp, cho thấy sự đầu tư rõ rệt về mặt vận hành và kiểm soát hạ tầng C2.

Giai đoạn 2023–2024: Tập trung né tránh EDR.

Khi các giải pháp EDR/XDR trở nên phổ biến hơn, HoneyMyte điều chỉnh chiến thuật bằng cách:

Tăng cường obfuscation và in-memory execution

Giảm dấu vết trên đĩa (fileless hoặc semi-fileless)

Giả mạo lưu lượng C2 (TLS-like traffic)

Mục tiêu lúc này là kéo dài thời gian tồn tại trong hệ thống (dwell time) thay vì mở rộng nhanh.

Giai đoạn 2025: Bước nhảy sang Kernel-Mode.

Chiến dịch được Kaspersky công bố năm 2025 đánh dấu bước tiến quan trọng nhất trong lịch sử HoneyMyte:

Nhóm triển khai rootkit kernel-mode dưới dạng driver Windows được ký số hợp lệ

Rootkit đóng vai trò:

bảo vệ backdoor ToneShell

chặn gỡ bỏ tiến trình và file

kiểm soát I/O, registry và handle truy cập

Mục tiêu và tác động

Nhắm vào các tổ chức chính phủ Đông Nam Á và Đông Á.

Triển khai backdoor ToneShell để điều khiển hệ thống từ xa.

Ẩn mình khỏi các công cụ bảo mật bằng rootkit cấp kernel.

Phục vụ hoạt động gián điệp mạng dài hạn.

Chi tiết chiến dịch

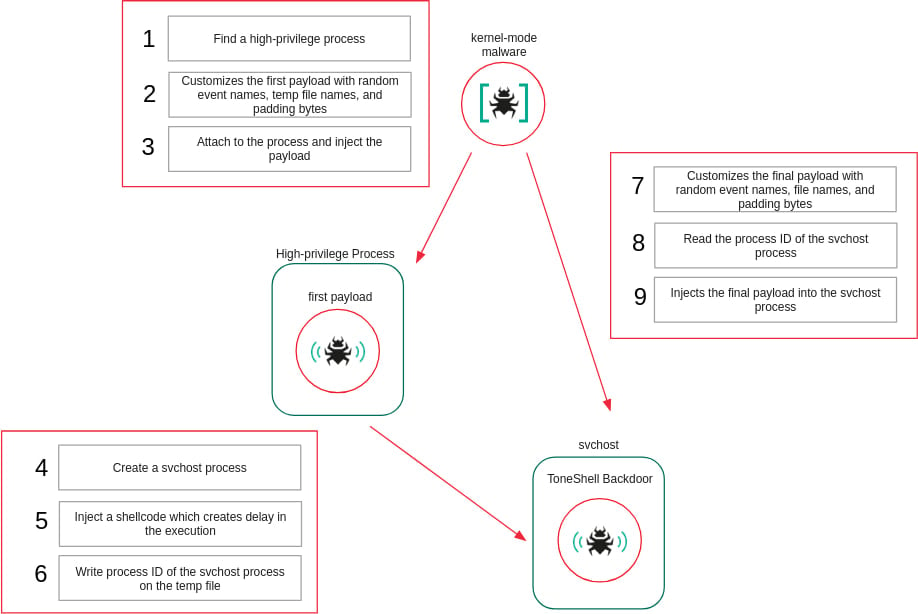

Như đã đề cập trước đó thì chiến dịch HoneyMyte được thiết kế theo mô hình nhiều tầng (multi-layered attack), trong đó kernel-mode rootkit đóng vai trò trung tâm, tầng có đặc quyền cao nhất trên hệ thống. Khác với malware user-mode chỉ có thể tương tác gián tiếp với hệ thống, rootkit kernel-mode có toàn quyền kiểm soát cách hệ điều hành vận hành, giám sát và phản ứng.

Trên Windows, rootkit kernel-mode thường được triển khai dưới dạng:

Driver hệ thống (.sys)

Mini-filter driver

Hoặc module được nạp trực tiếp vào kernel memory

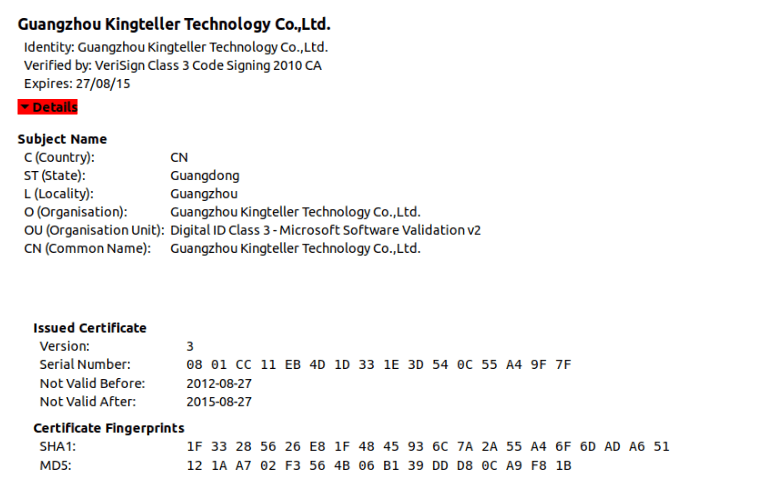

Chính vì lợi dụng điểm này mà nhóm tin tặc đã chuẩn bị một Driver độc hại “ProjectConfiguration.sys“ với chữ ký số bị đánh cắp để thực hiện chiến dịch.

Điểm đáng chú ý là driver này được nhóm tin tặc sử dụng chứng chỉ ký số của công ty Guangzhou Kingteller Technology Co., Ltd. (chứng chỉ hợp lệ nhưng hết hạn từ 2015).

Sau đó chúng sẽ nạp driver vào kernel thông qua cơ chế hợp lệ. Điểm then chốt của giai đoạn này là:

Driver được ký số bằng chứng chỉ hợp lệ nhưng cũ / bị lộ

Vượt qua Driver Signature Enforcement

Khi đã load, driver chạy với đặc quyền cao nhất (Ring-0)

Một phần nữa ở giai đoạn đầu Rootkit kernel-mode đã kích hoạt các cơ chế bảo vệ và kiểm soát thông qua kỹ thuật dynamic API resolution bằng hash value để che giấu hành vi thực sự. Điểm hay là HoneyMyte chưa cần C2 ở bước này mà chỉ tập trung xây dựng một “lá chắn” phòng thủ. Một polynomial rolling hash đã được triển khai đây được xem là kỹ thuật rất phổ biến trong:

malware

rootkit kernel-mode

shellcode

packer / loader

Giai đoạn tiếp theo của chiến dịch là khả năng tự bảo vệ của Rootkit. Mã độc mà nhóm tin tặc sử dụng có nhiều cơ chế khác nhau để tự bảo vệ:

Bảo vệ file driver: chặn mọi thao tác xóa hoặc đổi tên file driver bằng callback pre-operation.

Bảo vệ registry key: đăng ký RegistryCallback để chặn truy cập vào các key liên quan đến service của malware.

Bảo vệ process: sử dụng ObRegisterCallbacks để ngăn chặn bất kỳ process nào truy cập vào process đã bị inject backdoor.

Vô hiệu hóa WdFilter (driver của Microsoft Defender) bằng cách thay đổi altitude về 0.

Sau khi đã tự bảo vệ và thiết lập Kernel-Level control cần thiết, HoneyMyte sẽ thực hiện triển khai giai đoạn nguy hiểm nhất của chiến dịch - phân phối ToneShell (tạo backdoor User-Mode).

Giai đoạn này nhằm đạt được 3 mục tiêu cốt lõi:

Thực thi ToneShell trong user-mode để giao tiếp C2 và thực hiện lệnh.

Ẩn ToneShell bên trong một tiến trình hợp pháp.

Đặt tiến trình đó dưới sự bảo vệ của kernel rootkit.

Đầu tiên nhóm tin tặc sẽ tạo hoặc chọn tiến trình svchost.exe để thực hiện inject shellcode delay vào đó. Tại sao chúng lại chọn svchost.exe đó là vì:

Đây là tiến trình hệ thống hợp pháp.

Chạy nhiều instance.

Có network activity tự nhiên.

Với việc Inject shellcode vào svchost có thể đem lại:

Khó phân biệt hành vi độc hại.

Giảm khả năng bị alert bởi Rule trên các hệ thống trực giám sát ATTT.

Sau khi đã chuẩn bị xong, HoneyMyte APT bắt đầu quá trình Inject ToneShell backdoor vào process svchost.exe đã tạo. Như đã nói trước đó thì ToneShell này sẽ ẩn mình qua rootkit bên cạnh đó nó có nhiệm vụ:

Resolve API user-mode cần thiết.

Chuẩn bị môi trường memory.

Gọi loader thật sự.

Cuối cùng thì ToneShell thực hiện các kết nối C2 qua TCP port 443 và sử dụng fake TLS 1.3 header để ngụy trang traffic. Bên cạnh đó backdoor chính sẽ làm nhiệm vụ hỗ trợ:

Upload hoặc download file mã độc đi kèm.

Remote shell và điều khiển session từ xa.

Kết luận

Việc HoneyMyte chuyển sang sử dụng kernel-mode loader để triển khai ToneShell đã đánh dấu bước tiến hóa đáng kể trong chiến thuật của nhóm này. Rootkit cấp kernel cho phép malware vượt qua các kiểm tra bảo mật ở user-mode và ẩn mình khỏi các công cụ giám sát. Các tổ chức cần triển khai giải pháp EDR tiên tiến, giám sát hoạt động bất thường ở kernel level, và thực hiện memory forensics để phát hiện các mối đe dọa tinh vi này.

Khuyến nghị

Cẩn trọng khi mở email và tập tin đính kèm

Không mở file, đường link từ email không rõ nguồn gốc.

Đặc biệt cảnh giác với file có đuôi

.doc,.pdf,.zip,.exeđược gửi bất ngờ.

\=> Đây là con đường lây nhiễm phổ biến nhất của nhiều chiến dịch tấn công.

Không cài phần mềm và driver không rõ nguồn

Chỉ tải phần mềm từ trang web chính thức.

Tránh dùng phần mềm crack, công cụ bẻ khóa.

Không cài driver lạ khi hệ thống yêu cầu bất thường.

Luôn cập nhật hệ điều hành một cách an toàn.

Bật cập nhật tự động cho Windows.

Cài đặt đầy đủ các bản vá bảo mật.

Hạn chế sử dụng tài khoản quản trị (Administrator)

Dùng tài khoản thường cho công việc hằng ngày

Chỉ sử dụng quyền quản trị khi thật sự cần thiết

Sử dụng phần mềm bảo mật đáng tin cậy

Cài antivirus/EDR uy tín và luôn bật bảo vệ thời gian thực.

Không tắt phần mềm bảo mật để cài ứng dụng không rõ nguồn.

Chú ý các dấu hiệu bất thường của máy tính

Máy chậm bất thường.

Có kết nối mạng dù không sử dụng.

Xuất hiện tiến trình lạ trong Task Manager.

IOC

File Hash

36f121046192b7cac3e4bec491e8f1b5

fe091e41ba6450bcf6a61a2023fe6c83

abe44ad128f765c14d895ee1c8bad777

Domain C2

avocadomechanism[.]com

potherbreference[.]com