BackConnect, vũ khí mới của các nhóm mã độc tống tiền Black Basta và Cactus

Sơ bộ về mã độc BackConnect, nhóm Black Basta và Cactus

Gần đây, các nhà nghiên cứu từ Zscaler, một công ty bảo mật cloud tại Mỹ, phát hiện ra mối liên hệ giữa hai nhóm mã độc tống tiền là Black Basta và Cactus. Cả hai đều sử dụng phương thức tấn công xã hội (Social Engineering) giống nhau rất tinh vi thông qua Microsoft Teams và dùng BackConnect, một mã độc proxy, để truy cập vào các mạng doanh nghiệp. Nghiên cứu sâu hơn cho thấy Zloader đã tạo ra một mã độc proxy mới tên BackConnect, chứa đoạn mã giống với Qbot (QakBot), giúp tội phạm mạng kết nối từ xa, che giấu hành vi, đánh cắp dữ liệu và leo thang tấn công trong mạng nạn nhân mà không bị phát hiện. Tất cả mã độc Zloader, Qbot và BackConnect được cho rằng là liên quan đến các hoạt động của nhóm mã độc Black Basta. Cũng theo một báo cáo mới nhất bởi Trend Micro thì họ cũng phát hiện ra rằng nhóm mã độc Cactus cũng sử dụng BackConnect để thực hiện tấn công.

Cách thức tấn công của Black Basta

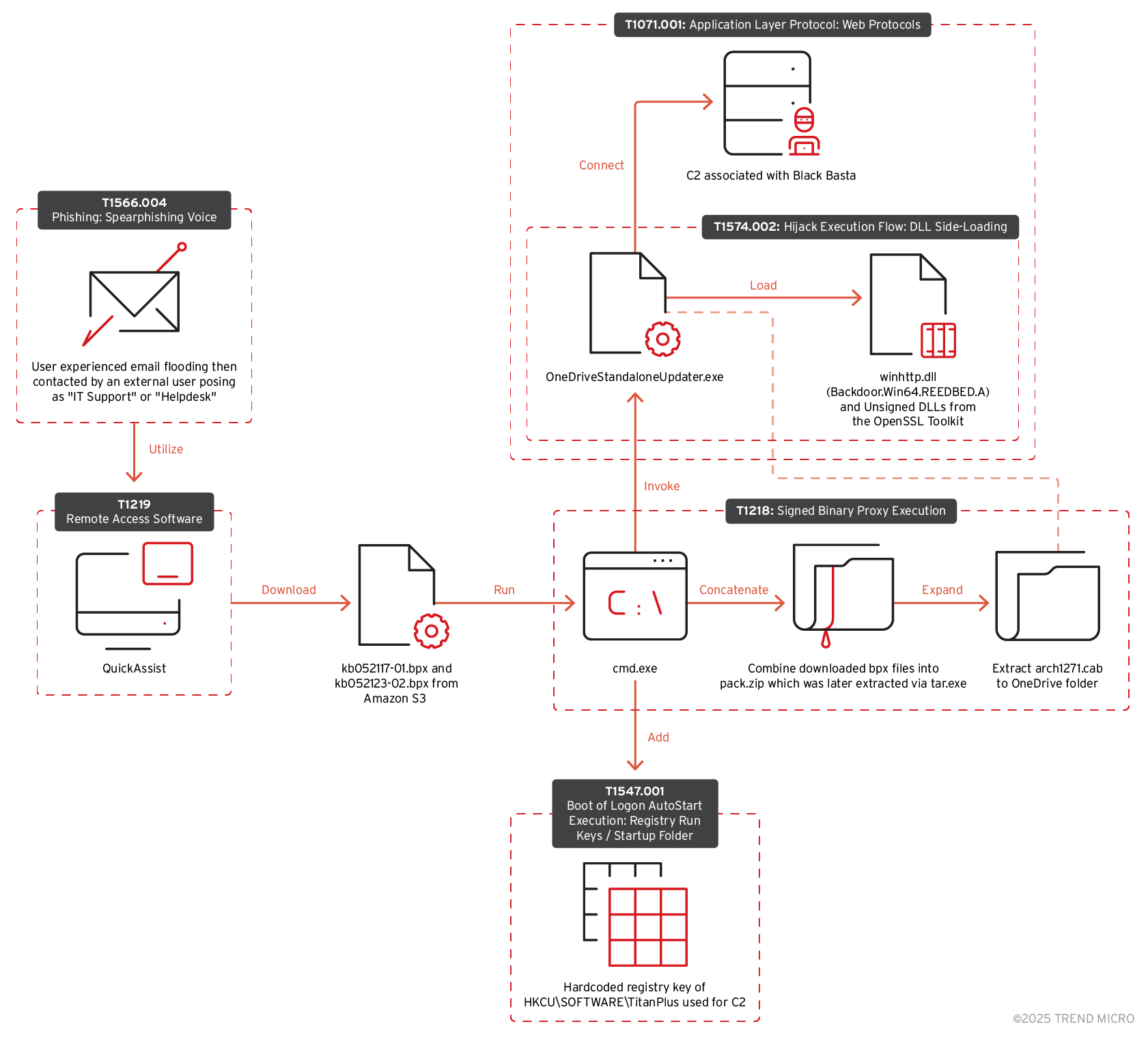

Khi các nhà nghiên cứu tới từ Trend Micro điều tra, họ phát hiện ra rằng có một kỹ thuật được sử dụng bởi mã độc DarkGate, hòm thư của nạn nhân sẽ gặp phải tình trạng ngập email. Sau đó kẻ tấn công từ bên ngoài sẽ đóng giả làm nhân viên IT hoặc nhân viên hỗ trợ liên hệ với nạn nhân và liên hệ thông qua Microsoft Teams. Trong khi liên hệ qua Teams, nạn nhân sẽ bị thuyết phục cho phép kẻ tấn công truy cập thông qua Quick Assist. Khi sử dụng tính năng này, nạn nhân sẽ cho phép chia sẻ quyền điều khiển thiết bị với kẻ tấn công. Microsoft đã đưa ra khuyến cáo việc các kẻ tấn công giả mạo làm nhân viên IT để chiếm quyền điều khiển thông qua tính năng trên. Giờ đây, cách thức này lại được sử dụng bởi Black Basta.

Sau đó, kẻ tấn công sẽ tải 2 file .bpx độc hại từ các kho lưu trữ cloud và tên file .bpx sẽ khác nhau cho mỗi lần tấn công. Sau khi tải về, 2 file .bpx này sẽ được ghép lại thành 1 file .zip tên là “pack.zip“ có thể giải nén bằng Tar. Sau khi giải nén “pack.zip“, 2 file .cab được tạo ở C:\Users\<user>\AppData\Local\Temp. Sau đó tiếp tục giải nén file .cab vào trong thư mục OneDrive bằng câu lệnh:

expand "C:\Users\<user>\AppData\Local\Temp\<filename>.cab" -F:* "C:\Users\<user>\AppData\Local\Microsoft\OneDrive"

Sau khi giải nén vào trong thư mục OneDrive, các file sau được tạo trong đó:

C:\Users\<user>\AppData\Local\Microsoft\OneDrive\winhttp.dll

C:\Users\<user>\AppData\Local\Microsoft\OneDrive\libssl-3-x64.dll

C:\Users\<user>\AppData\Local\Microsoft\OneDrive\vcruntime140.dll

C:\Users\<user>\AppData\Local\Microsoft\OneDrive\OneDriveStandaloneUpdater.exe

C:\Users\<user>\AppData\Local\Microsoft\OneDrive\libcrypto-3-x64.dll

OneDriveStandaloneUpdate.exe sau đó sẽ được chạy thông qua câu lệnh

"C:\Users\<user>\AppData\Local\Microsoft\OneDrive\OneDriveStandaloneUpdater.exe" -Embedding

File winhttp.dll là một loader, sử dụng để giải mã backdoor trong file settingsbackup.dat có trong pack.zip. Sau khi update, một vài file thiết lập đã bị sửa đổi:

C:\Users\<user>\AppData\Local\Temp\.ses

C:\Users\<user>\AppData\Local\Microsoft\OneDrive\StandaloneUpdater\PreSignInSettingsConfig.json

C:\Users\<user>\AppData\Local\Microsoft\OneDrive\StandaloneUpdater\Update.xml

Khi OneDriveStandaloneUpdater.exe được chạy, nó kết nối tới IP 38.180.25[.]3. IP này được đánh giá là độc hại.

Ngoài ra, kẻ tấn công còn thêm vào registry để lưu địa chỉ IP của BackConnect:

reg add "HKCU\SOFTWARE\TitanPlus" /v 1 /t REG_SZ /d "38.180.25.3A443;45.8.157.199A443;5.181.3.164A443" /f

Các IP 38.180.25[.]3, 45.8.157[.]199 và 5.181.3[.]164 được thêm vào registry được đánh giá độc hại, liên quan đến máy chủ C&C và Black Basta.

Cách thức tấn công của Cactus

Với nhóm mã độc Cactus, cách thức tấn công cũng tương tự với nhóm Black Basta. Sau khi thực hiện lây nhiễm thành công, mã độc sẽ thực hiện thực hiện một vài kỹ thuật để lây lan:

Server Message Block (SMB) và Windows Remote Management (WinRM): Sử dụng SMB thông qua các thư mục chia sẻ và WinRM để thực thi các lệnh và script từ xa, cho phép đi qua tất cả mạng trong hệ thống.

Tấn công máy chủ ESXi bằng cách thiết lập một mã độc proxy SystemBC tên là socks.out, tạo một phiên SSH quyền root.

Sử dụng phần mềm WinSCP để truyền file từ domain tên là pumpkinrab[.]com (208[.]115[.]200[.]146)

Khuyến nghị

FPT Threat Intelligence khuyến nghị người dùng:

Nếu thấy có dấu hiệu hộp thư bị ngập bởi các email lạ cần báo cho đội IT của công ty để hỗ trợ.

Cẩn trọng trước các tin nhắn đến từ người lạ, đặc biệt từ những tài khoản lạ tự xưng là nhân viên IT hoặc hỗ trợ thuyết phục chia sẻ Quick Assist.

Cập nhật danh sách các IOC bên dưới đây để ngăn chặn sớm các hành vi tấn công.

IOC

| SHA256 | Filename | Detection |

| b79c8b7fabb650bcae274b71ee741f4d2d14a626345283a268c902f43edb64fd | winhttp.dll | Backdoor.Win64.REEDBED.A |

| 60bca9f0134b9499751f6a5b754a9a9eff0b44d545387fffc151b5070bd3a26a | wscapi.dll | |

| 623a43b826f95dc109f7b46303c6566298522b824e86a928834f12ac7887e952 | run2.bat |

5.181.159[.]48

45.128.149[.]32

207.90.238[.]46

45.8.157[.]158

195.123.233[.]19

178.236.247[.]173

195.123.241[.]24

20.187.1[.]254

5.78.41[.]255

38.180.192[.]243

207.90.238[.]52

89.185.80[.]251

91.90.195[.]91

45.8.157[.]162

20.82.136[.]218

45.8.157[.]146

5.181.3[.]164

195.123.233[.]148

45.8.157[.]199

89.185.80[.]86

195.211.96[.]135

38.180.25[.]3

38.180.135[.]232

185.190.251[.]16

pumpkinrab[.]com

hxxps://sfu11[.]s3[.]us-east-2[.]amazonaws[.]com/js/kb052117-01[.]bpx

hxxps://sfu11[.]s3[.]us-east-2[.]amazonaws[.]com/js/kb052123-02[.]bpx

hxxps[://]filters14[.]s3[.]us-east-2[.]amazonaws[.]com/