BlackLock Ransomware: "Bóng ma đa nền tảng" đang rình rập hệ thống của bạn

Ngày nay bên cạnh các hoạt động lừa đảo trên không gian mạng thì các biến thể Ransomeware cũng nổi lên nhanh chóng và vô cùng nguy hiểm. Và đương nhiên không thể không nói đến BlackLock - một nhóm ransomware-as-a-service (RaaS). Tức là cung cấp mã độc mã hóa dữ liệu cho các đối tác (affiliates) để thực hiện tấn công, còn nhóm đứng sau thì chia tiền chuộc thu được.

Nhóm này được ghi nhận hoạt động kể từ tháng 03 năm 2024 dưới tên ban đầu là ElDorado (hoặc Eldorado). Sau đó, nhóm đổi tên thành BlackLock vào cuối năm 2024 nhằm tái định vị trí trong giới Hacker và mở rộng hoạt động.

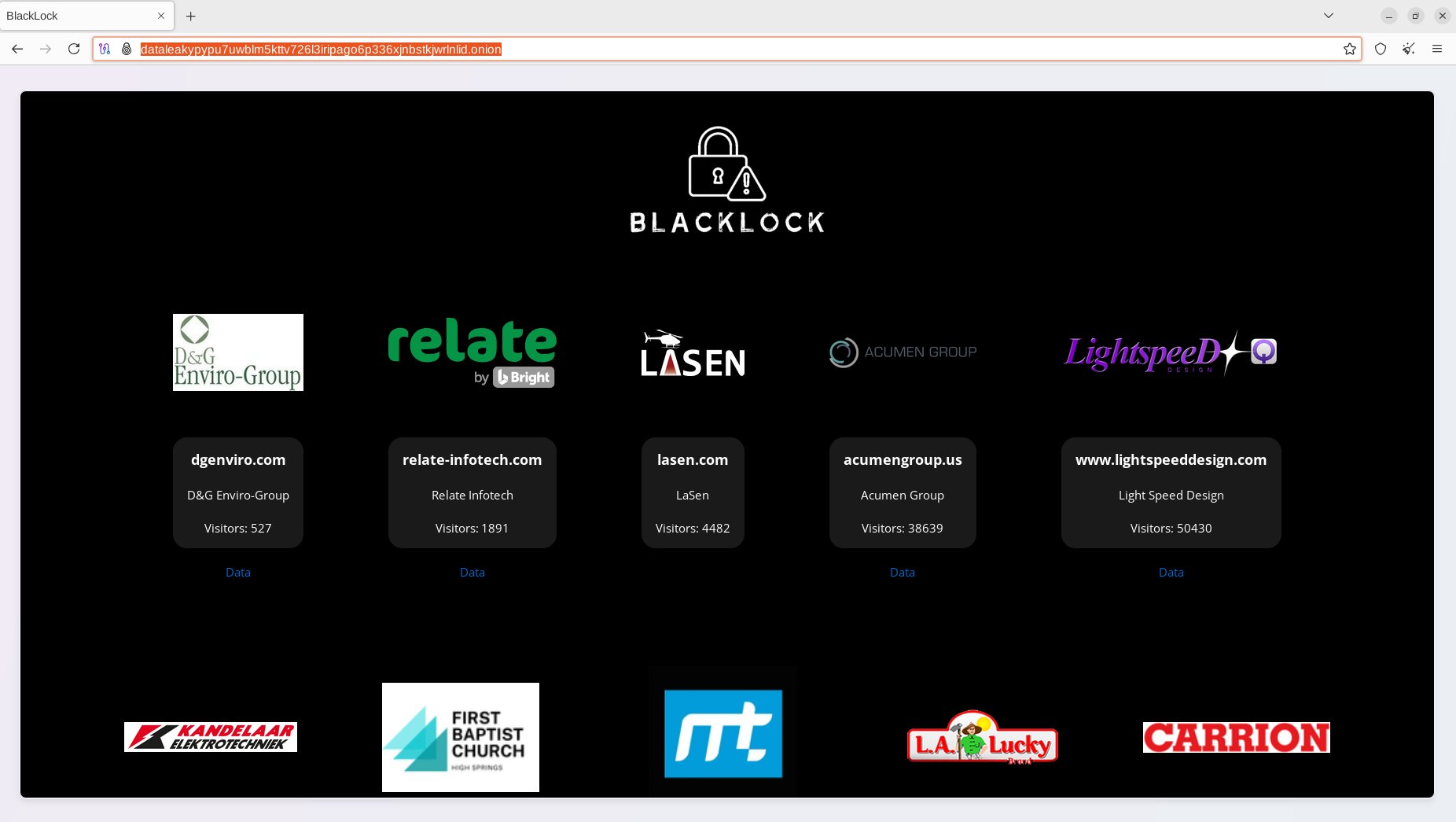

Tính đến tháng 02 năm 2025, đã có 46 nạn nhân trên các lĩnh vực khác nhau: kinh tế, bao gồm điện tử, học viện, tổ chức tôn giáo, quốc phòng, chăm sóc sức khỏe, công nghệ, nhà cung cấp CNTT/MSP và các cơ quan chính phủ. Các tổ chức bị ảnh hưởng có trụ sở tại Argentina, Aruba, Brazil, Canada, Congo, Croatia, Peru, Pháp, Ý, Tây Ban Nha, Hà Lan, Hoa Kỳ, Vương quốc Anh và UAE.

Điểm đặc biệt nguy hiểm của Blacklock là những kẻ tấn công sử dụng ngôn ngữ lập trình GO để triển khai các biến thể Ransomeware cho phép chúng hoạt động các hệ thống Windows, Linux và VMware ESXI.

Trong một báo cáo được ghi nhận khi mã độc thực thi chúng sẽ lấy cắp rất nhiều thông tin nhạy cảm của nạn nhân cũng như thông tin hệ thống máy chủ bao gồm các tệp cấu hình và thông tin đăng nhập.

Ảnh hưởng chính

Mất quyền truy cập dữ liệu

- Dữ liệu bị mã hóa hoàn toàn bởi BlackLock, nạn nhân không thể truy cập hệ thống hoặc tài liệu nội bộ quan trọng (kế toán, sản xuất, khách hàng, v.v.).

Thiệt hại tài chính

- Các tổ chức có thể bị đòi tiền chuộc từ vài ngàn đến hàng triệu USD.

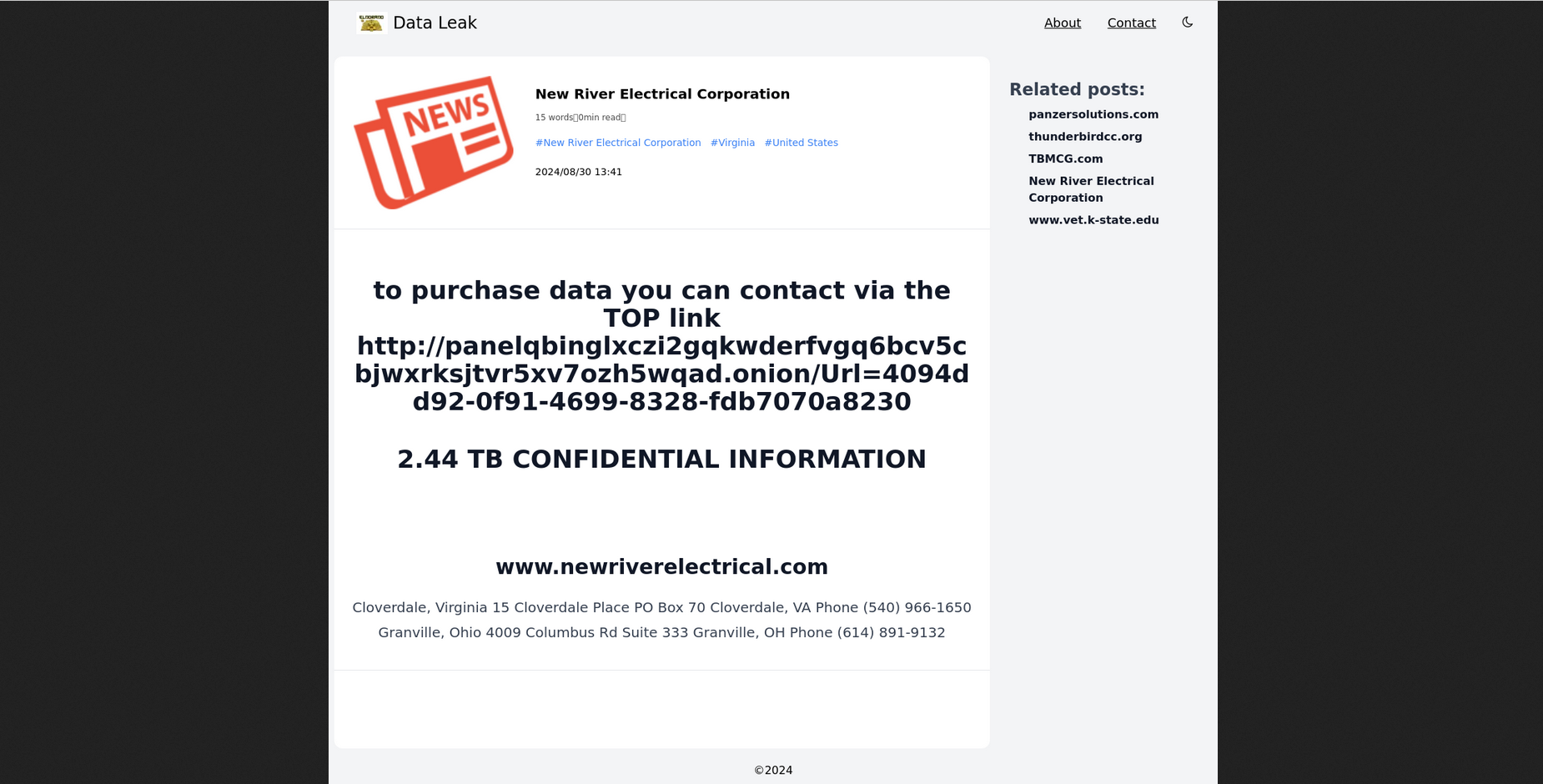

Rò rỉ thông tin nhạy cảm

- Dữ liệu rò rỉ có thể bao gồm: thông tin khách hàng, hợp đồng, mã nguồn nội bộ, tài liệu chính phủ.

Chuỗi kỹ thuật

Ban đầu cũng như nhiều nhóm tội phạm mạng khác thì BlackLock ransomware sẽ thực hiện trinh hát hệ thống mục tiêu với mục đích cụ thể là thu thập thông tin về nạn nhân trước khi triển khai tấn công. Như đã đề cập trước đó, BlackLock không giới hạn vào một ngành cụ thể, mà nhắm vào nhiều lĩnh vực (hạ tầng, IT, y tế, giáo dục, cơ quan ). Tại đây chúng có thể sử dụng các dịch vụ công cộng Shodan.io, WHOIS & DNS Enumeration hay trong một số trường hợp là Google Dorking để tìm kiếm một số thông tin cơ bản: IP public, VPN gateway, email doanh nghiệp, hệ thống exposed (VDI, RDP, Web server, email server….)

Sau đó mã độc sẽ chuyển qua giai đoạn xâm nhập ban đầu và mục tiêu chính là lấy được quyền truy cập đầu tiên vào hệ thống mục tiêu. Theo như phân tích từ Resecurity những kẻ tấn công sẽ thực hiện 4 kỹ thuật chính bao gồm:

Tấn công brute-force hoặc credential stuffing: Nếu có rò rỉ danh sách mật khẩu, có thể dùng để đăng nhập vào VPN, RDP hoặc email.

Email lừa đảo (Phishing): Gửi email có chứa mã độc hoặc liên kết dẫn tới tài liệu PDF/Office có macro độc hại.

Khai thác lỗ hổng chưa vá:

Web server (Apache, nginx, Wordpress, v.v.)

VPN/Firewall appliances (Fortinet, SonicWall,...)

Cài mã độc gián tiếp qua phần mềm bên thứ ba (supply-chain): Có khả năng nhóm khai thác MSP hoặc phần mềm có nhiều quyền hệ thống.

Sau đó thì kẻ tấn công sẽ thực hiện duy trì đăng nhập trên hệ thống mục tiêu. Tại đây chúng sẽ thực hiện tạo các tài khoản người dùng mới blog, dataleak, và thực hiện chuyển quyền giữa các user. Một điểm nguy hiểm là cách kẻ tấn công dùng chown, chmod, chgrp để chỉnh quyền thư mục ẩn .ssh, từ đó cho phép thiết lập truy cập SSH trái phép.

Không chỉ dừng lại ở tạo tài khoản mà ngay sau khi xâm nhập chúng đã xóa bỏ dấu vết của mình để né tránh các nhà phân tích cũng như hệ thống AV.

Tiếp theo những kẻ tấn công sẽ thực hiện leo thang đặc quyền trong hệ thống mục tiêu, mục đích chính là nhằm nâng cấp từ User thường lên quyền root hoặc admin. Tại đây chúng sẽ tìm thông tin nhạy cảm từ các file cấu hình /etc/shadow và .bash_history.

Sau khi đã có được quyền cấp cao, tiếp tục kẻ tấn công sẽ thực hiện trinh sát nội để tìm hiểu toàn bộ hệ thống mạng nhằm mục đích cho các bước tấn công chuyên sâu tiếp theo. Chủ yếu chúng sẽ thu thập thông tin từ Active Directory:

net group "domain admins" /domain.net user /domain,dsquery, BloodHound.

Bên cạnh đó là đọc các tài liệu nội bộ quan trọng, ví dụ: tài liệu IT, cấu trúc file server, backup server, credentials để truy cập đám mây, cũng như lập bản đồ các máy chủ chứa dữ liệu quan trọng để ưu tiên mã hóa sau này.

Tiếp đó kẻ tấn công sẽ bắt đầu thực hiện di chuyển giữa các máy trong mạng nội bộ nhằm mục đích từ một máy có thể kiểm soát được cả mạng. Trong quá trình phần tích các nhà nghiên cứu đã thấy một số công cụ và kỹ thuật được nhóm này thực hiện:

RDP / WinRM / SMB (Windows).

SSH (Linux).

Pass-the-Hash / Token Impersonation.

Remote PowerShell.

Copy và thực thi payload trên máy khác.

Sử dụng PsExec hoặc WMI để kích hoạt ransomware từ xa.

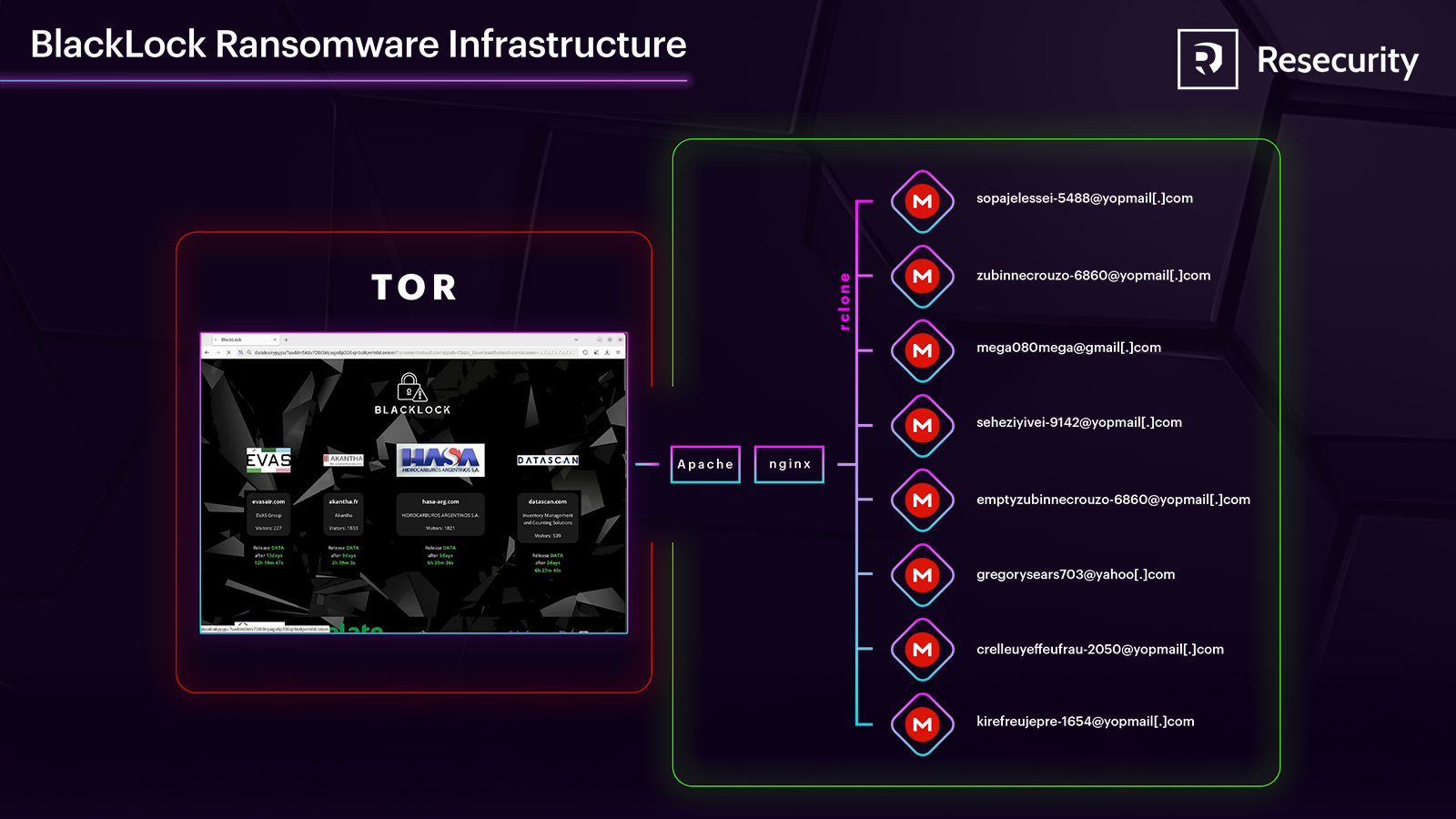

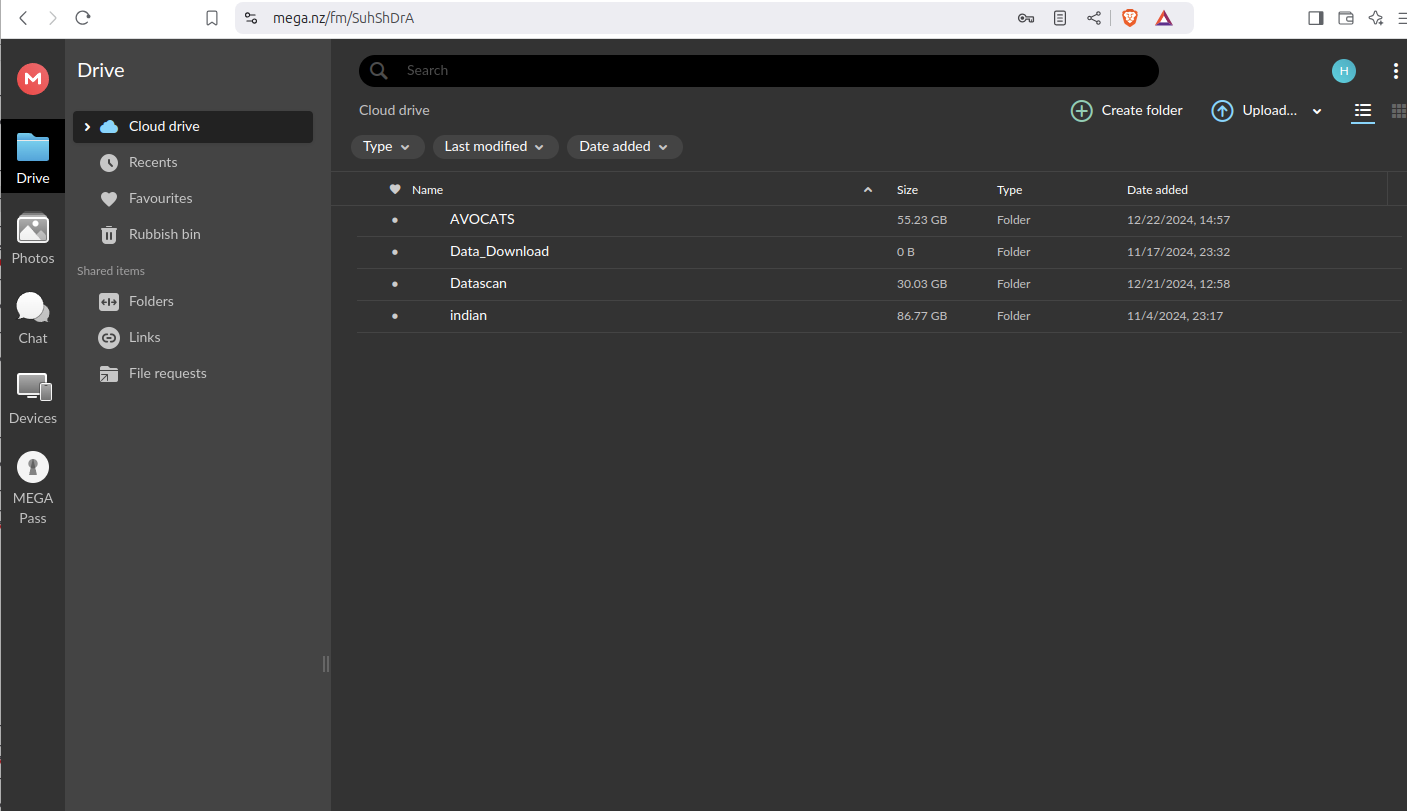

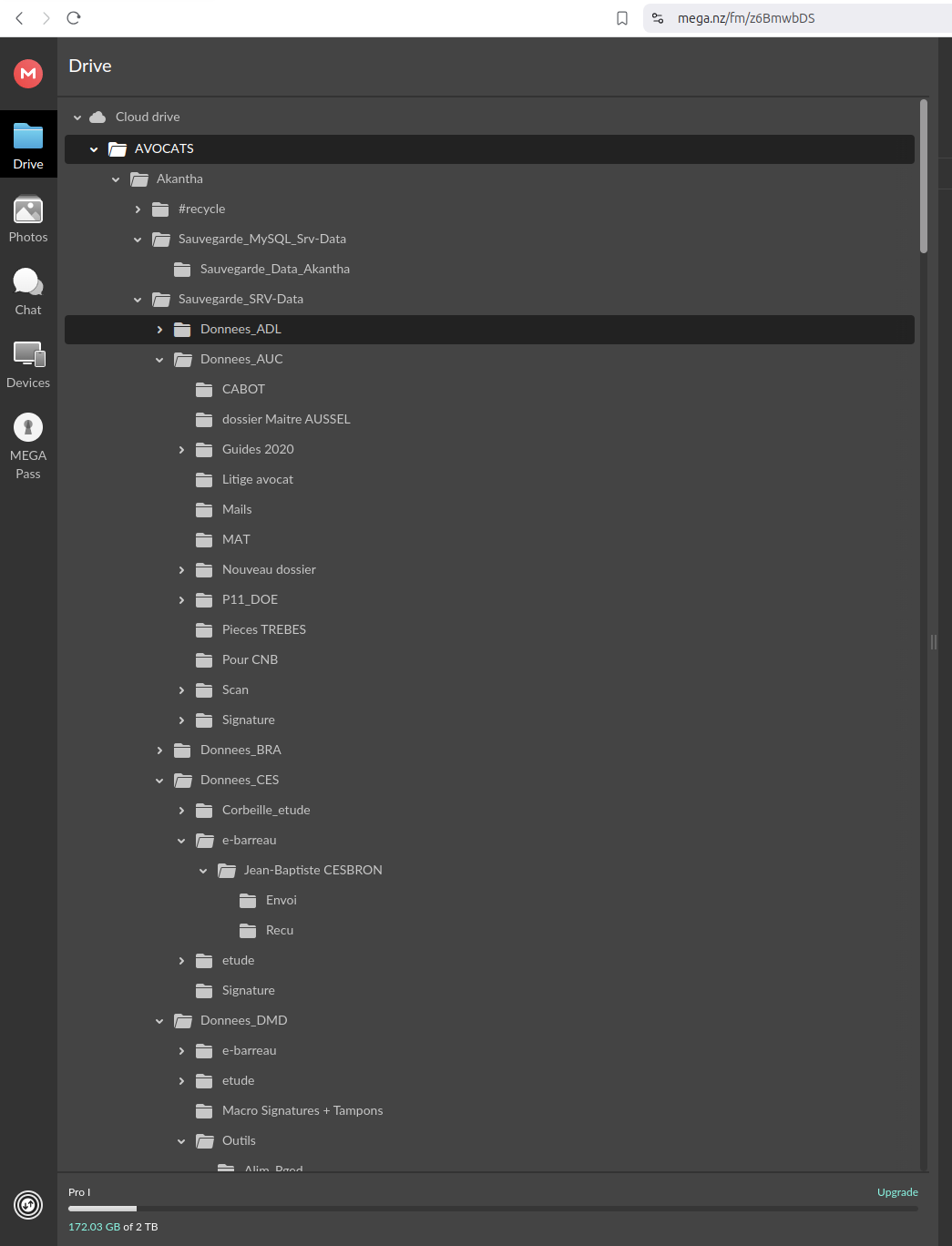

Một điểm đáng chú ý chính là quá trình thu thập thông tin và lọc dữ liệu. Tại đây chúng sử dụng rclone để tải dữ liệu lên MEGA.

Những kẻ tấn công sẽ thực hiện tạo tài khoản MEGA ẩn danh, sử dụng email @yopmail

sopajelessei-5488@yopmail.commega080mega@gmail.com

Mục đích này chủ yếu nhằm ẩn hoạt động qua TOR hoặc VPN, tránh bị phát hiện lưu lượng. Bên cạnh đó chúng sẽ cài đặt client MEGA ngay trên máy nạn nhân, giúp tải dữ liệu trực tiếp mà không cần chuyển ra ngoài qua máy chủ trung gian.

Cuối cùng sau khi đã hoàn tất các quá trình thu thập dữ liệu thì chúng sẽ xóa bỏ các dấu vết bằng việc xóa Log cũng như gỡ bỏ tool như rclone, MEGA client sau khi dùng xong.

Tuy nhiên có một điểm yếu của nhóm này là để lộ do sai sót OPSEC:

Không mã hóa toàn bộ logs

Sử dụng

bash_historybị lộĐể lại chứng chỉ, mật khẩu, logs MEGA

Kết luận

Chiến dịch ransomware BlackLock là một minh chứng rõ ràng cho thấy mức độ tinh vi, có tổ chức và nguy hiểm ngày càng gia tăng của các nhóm tội phạm mạng hiện nay. Chiến dịch không phải là một vụ tấn công ngẫu nhiên. Nhóm tấn công thực hiện đầy đủ mọi bước trong chuỗi kill chain, từ trinh sát, xâm nhập, leo thang, thu thập dữ liệu đến mã hóa và xóa dấu vết.

Việc sử dụng công cụ như rclone, MEGA client, và để lại các file cấu hình .bash_history cho thấy mức độ tùy chỉnh cao và linh hoạt trong tấn công.

Khuyến nghị

- Tăng cường bảo mật truy cập ban đầu

Tắt RDP nếu không cần.

Giới hạn IP truy cập VPN/RDP bằng firewall.

Bật xác thực đa yếu tố (MFA) cho tất cả truy cập từ xa.

- Cập nhật hệ điều hành

Vá lỗ hổng định kỳ (ít nhất hàng tháng).

Giám sát CVE liên quan tới VPN, firewall, email server.

- Bảo vệ dữ liệu và sao lưu định kỳ

Backup định kỳ (daily / weekly).

Giới hạn quyền truy cập thư mục chia sẻ.

Giám sát các hành vi tải dữ liệu số lượng lớn.

- Đào tạo nhận thức về An ninh mạng

Tổ chức training định kỳ.

Mô phỏng tấn công phishing nội bộ để kiểm tra phản ứng.

Cập nhật thường xuyên IOC (Indicators of Compromise).

IOC

- Malicious IP

185.147.124.54

218.92.0.252

45.144.225.49

185.225.73.252

62.204.41.67

- Malicious Domain

torproject.org

mega.nz

api.anotherdomain[.]xyz