Chiến dịch ClickFix mới giả mạo Windows Update để triển khai stealer thông qua steganography trong PNG

Một làn sóng tấn công ClickFix mới đang lợi dụng các màn hình Windows Update giả mạo để dụ nạn nhân tự chạy lệnh độc hại, từ đó triển khai các infostealer như Rhadamanthys và LummaC2.

1. Tổng quan chiến dịch

ClickFix là kỹ thuật social engineering khiến người dùng tự chạy command độc hại trên máy của họ—thường thông qua “bản vá giả”, “xác minh không phải robot”, hoặc các yêu cầu mở hộp thoại Run (Win+R). Trong năm qua, loại hình tấn công này tăng mạnh, được sử dụng bởi cả nhóm APT nhà nước và các băng nhóm tội phạm mạng. Microsoft đánh giá ClickFix hiện là kỹ thuật initial access phổ biến nhất.

Chiến dịch mới ghi nhận bởi Huntress và Joe Security cho thấy kẻ tấn công chuyển từ các lure “human verification” sang giao diện giả mạo Windows Update được thiết kế giống gần như hoàn toàn giao diện thật của Windows.

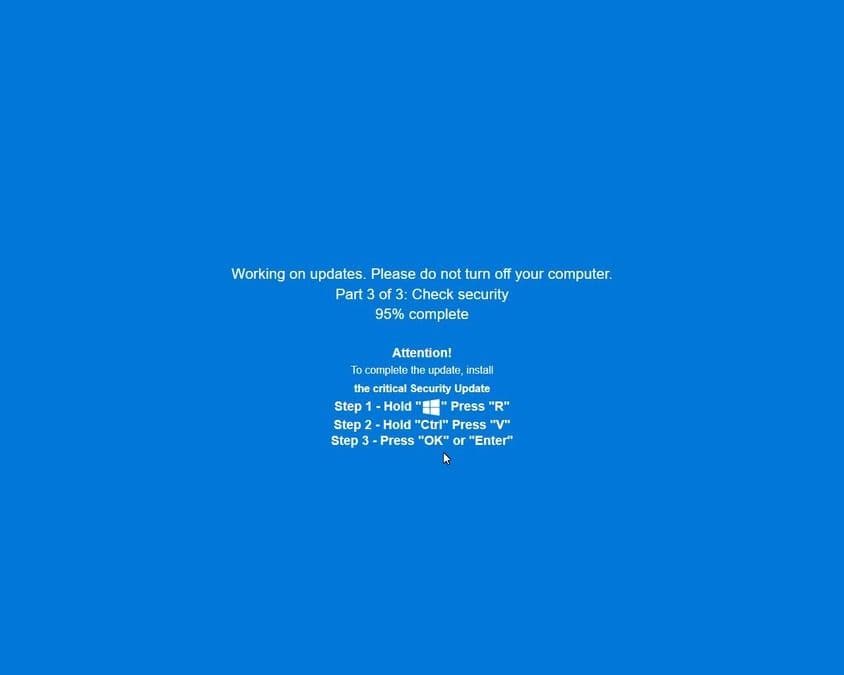

Khi nạn nhân truy cập website độc hại, trình duyệt bị ép vào fullscreen và hiển thị màn hình Windows Update màu xanh quen thuộc. Người dùng được yêu cầu cài “bản cập nhật bảo mật quan trọng” bằng cách mở hộp thoại Run và paste một command—một pattern điển hình của ClickFix.

2. Cơ chế tấn công

Nếu nạn nhân làm theo hướng dẫn, chuỗi tấn công nhiều tầng sẽ được kích hoạt:

Stage 1 — mshta.exe tải script độc hại

Lệnh nhúng trong clickboard là một command

mshta.exe.URL luôn có octet thứ hai được hex-encode, một dấu hiệu đặc trưng của chiến dịch.

JScript được tải từ máy chủ độc hại, thường dùng rotation URI để né blacklist.

Stage 2 — Script khởi chạy PowerShell

PowerShell được obfuscate bằng junk code để gây khó khăn cho quá trình phân tích.

Mục tiêu của stage này là giải mã và nạp tiếp thành phần .NET.

Stage 3 — Nạp .NET loader

PowerShell decrypt một assembly .NET.

Assembly được reflective load trực tiếp trong memory.

Loader này chuẩn bị cho giai đoạn steganographic payload.

Stage 4 — Steganographic Loader

Loader tiếp theo sẽ:

Tải PNG chứa shellcode được giấu trong pixel color channels, đặc biệt là kênh màu đỏ (R).

Chiến dịch sử dụng kỹ thuật steganography tùy biến:

Cấu trúc shellcode được nhúng vào pixel mà không làm thay đổi hình ảnh khi quan sát bằng mắt thường.

Mã độc trong PNG không xuất hiện dưới dạng file PE, giúp bypass signature-based detection.

Donut được sử dụng để đóng gói và nhúng shellcode.

Stage 5 — Injection vào tiến trình hợp pháp

Shellcode sau khi giải mã sẽ:

Sử dụng VirtualAllocEx, WriteProcessMemory và CreateRemoteThread để:

Nạp payload vào tiến trình tin cậy như explorer.exe.

Tránh bị phát hiện bởi EDR kém cấu hình.

Final Payload — Rhadamanthys / LummaC2

Các đợt gần đây ghi nhận:

Rhadamanthys Infostealer

LummaC2 Stealer

(đã được Huntress cung cấp cấu hình extractor)

Payload sẽ đánh cắp:

Credentials trình duyệt

Autofill data

Ví tiền mã hóa

Tài khoản ứng dụng

3. Quy mô tấn công và hạ tầng

Huntress xác nhận 76 sự cố từ 29/09 đến 30/10/2025, ảnh hưởng tổ chức ở US, EMEA và APJ.

Một địa chỉ IP liên quan: 141.98.80[.]175 (cần đưa vào IOC monitor).

Dấu hiệu chung:

Mọi mẫu đầu tiên đều chứa URL có octet thứ hai được mã hóa hex.

Tất cả đều dẫn đến steganographic loader.

Mặc dù chiến dịch trùng thời điểm với chiến dịch truy quét “Operation Endgame”, Huntress ghi nhận:

Đến 19/11, vẫn còn nhiều domain hoạt động.

Các lure trang Windows Update vẫn dùng cùng cấu trúc URL hex-encoded.

Payload Rhadamanthys tạm thời không còn được lưu trữ tại máy chủ.

Một số comment mã nguồn của trang lure được viết bằng tiếng Nga, gợi ý nguồn gốc tác nhân đe dọa.

4. Tại sao steganography trong PNG hiệu quả?

Các đặc điểm kỹ thuật chính:

Payload không tồn tại dưới dạng file .exe hay DLL.

Shellcode được ẩn trong một hình PNG “vô hại”.

EDR dựa trên signature khó phát hiện.

Toàn bộ quá trình giải mã diễn ra trong memory.

Kết quả:

Khả năng tránh detection rất cao.

Phù hợp với ClickFix—kỹ thuật vốn dựa trên sự tương tác của người dùng.

5. Khuyến nghị phòng thủ

1. Ngăn ClickFix bằng policy

Chặn hộp thoại Win+R với người dùng không cần thiết.

Vô hiệu mshta.exe nếu không sử dụng trong môi trường.

2. Tăng cường phát hiện hành vi

Theo dõi các hành vi bất thường:

explorer.exe → mshta.exeexplorer.exe → powershell.exemshta hoặc PowerShell chạy từ command-line lạ hoặc có URL hex-encoded.

3. Đào tạo người dùng

Windows Update thật không bao giờ yêu cầu chạy lệnh thủ công.

CAPTCHA thật không bao giờ yêu cầu copy-paste command.

4. Bảo vệ trình duyệt

- Sử dụng trình chặn nội dung và bảo vệ clipboard.

(Malwarebytes Browser Guard có cảnh báo khi website cố ghi vào clipboard.)

5. Chính sách hạn chế copy-paste command

Khuyến nghị người dùng tự nhập lệnh nếu bắt buộc phải chạy command.

Việc này giảm nguy cơ lệnh bị giấu ký tự.