Chiến dịch Horns & Hooves phát tán NetSupport RAT và BurnsRAT

Trong một bài viết được phát hành trên trang chủ của SecureList thuộc Kaspersky, các nhà nghiên cứu bảo mật đã công bố dữ liệu về chiến dịch phát tán mã độc được thực hiện trong thời gian gần đây.

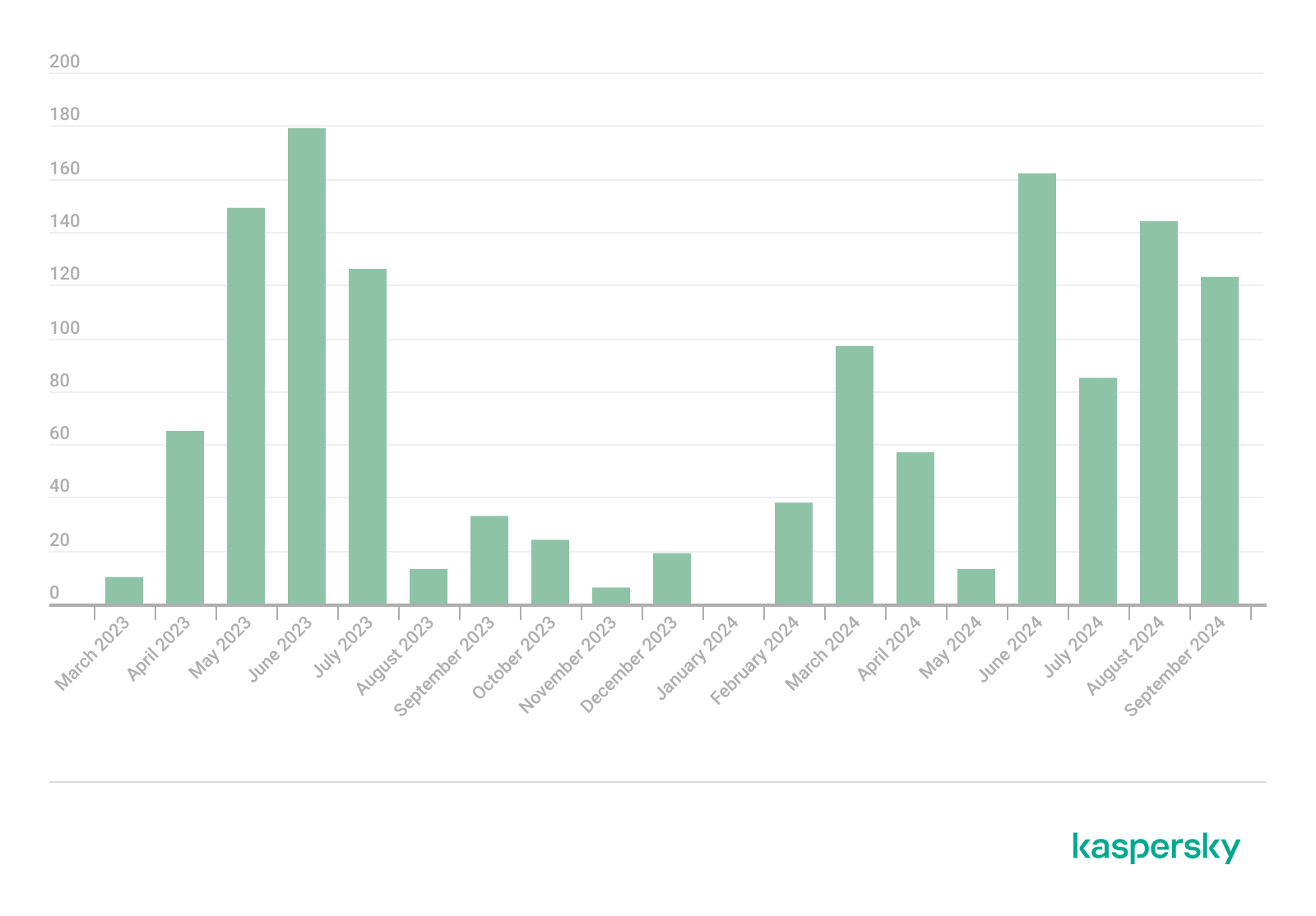

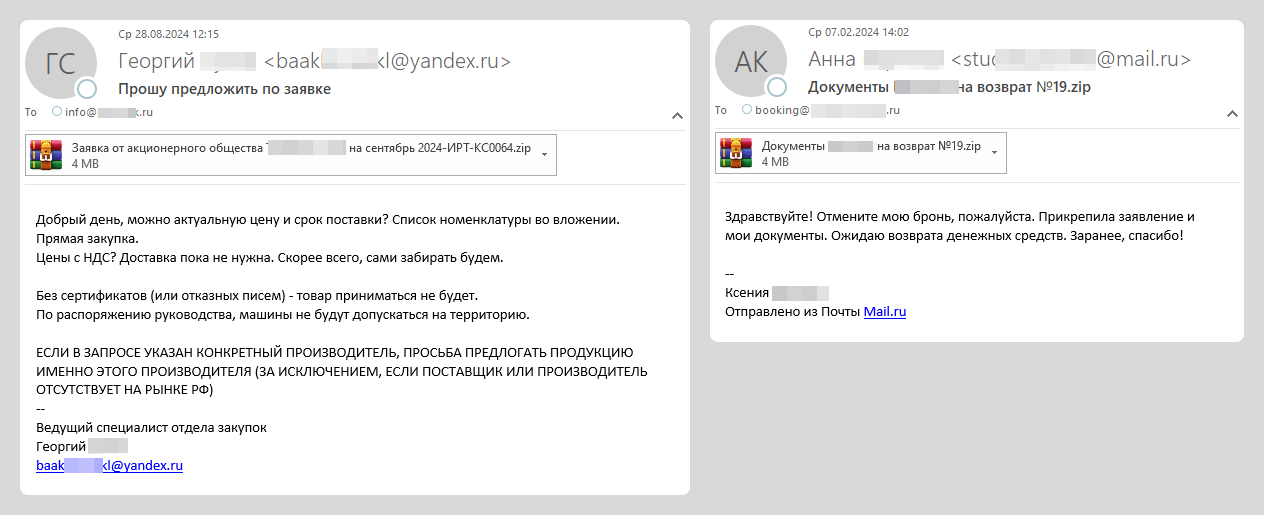

Cụ thể, trong giai đoạn từ tháng 03/2023 tới tháng 09/2024, hãng Kaspersky đã ghi nhận một số lượng lớn các email được đính kèm những tệp tin ZIP chứa các đoạn mã JScript độc hại. Các email này thường chứa nội dung về yêu cầu đấu thầu từ khách hàng hoặc các đối tác tiềm năng, được gửi từ các địa chỉ email có đuôi @yandex[.]ru hay @mail[.]ru tới người dùng tư nhân, các nhà bán lẻ hay doanh nghiệp dịch vụ chủ yếu tại Nga.

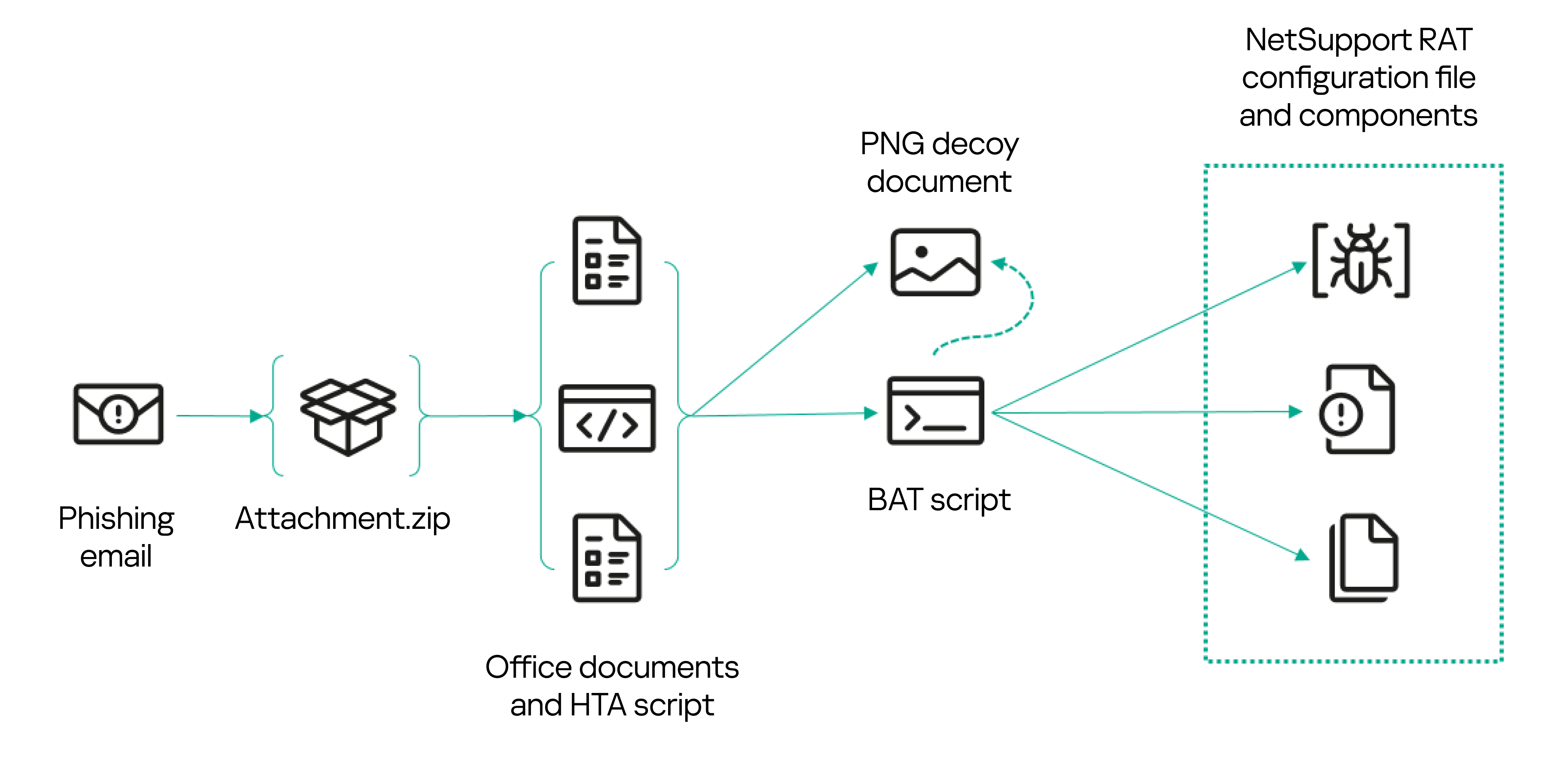

Độ phức tạp của chiến dịch này cũng đã được các nhà phân tích bảo mật của Kaspersky công bố trong bài viết trên SecureList. Trong đó, kẻ tấn công sử dụng chủ yếu 5 kịch bản tấn công tuỳ theo các trường hợp và đối tượng mà chúng nhắm tới. Một trong số năm kịch bản trên được tin tặc sử dụng phổ biến là gửi các email phishing đính kèm file ZIP chứa các tệp tin Office và các script HTA được nén bên trong.

Các script BAT được ẩn trong các file hình ảnh đuôi PNG trong các tệp tin Office trên. Khi nạn nhân giải nén và mở các tệp tin này lên, script BAT tiến hành khởi động các tiến trình được quy định sẵn trong nội dung của đoạn script. Khi NetSupport RAT được tải xuống và khởi chạy, nó sẽ thiết lập kết nối với máy chủ chính xoomep1[.]Com:1935 của kẻ tấn công được đặt trong tệp cấu hình client32.ini , hoặc tới máy chủ dự phòng có địa chỉ xoomep2[.]Com:1935.

BurnsRAT, NetSupport RAT đóng vai trò là một liên kết trung gian trong chuỗi tấn công, cho phép truy cập từ xa vào máy tính nạn nhân bị lây nhiễm. Trong một số trường hợp, các nhà nghiên cứu bảo mật đã phát hiện hành vi sử dụng NetSupport RAT của tin tặc để cài đặt các mã độc đánh cắp thông tin như Rhadamanthys và Meduza.

Mặt khác, các tin tặc đã cố gắng thay đổi một số chiến thuật của mình xuyên suốt chiến dịch phát tán. Những kẻ tấn công này đã thử nghiệm nhiều công cụ mới cũng như thay đổi việc sử dụng nhiều các máy chủ trong việc phân tán các payload độc tới máy nạn nhân, thay đổi để NetSupport RAT chạy trong một tập lệnh duy nhất nhằm tối ưu hơn trong hiệu suất cũng như khiến các nó khó bị phát hiện bởi các biện pháp bảo vệ hơn.

Tuy không có dự đoán nào về việc chiến dịch này có thể tiếp tục được nhân rộng về quy mô trong thời gian tới, người dùng vẫn nên cảnh giác với các email không rõ nguồn gốc. Sử dụng các biện pháp lọc thư rác, email spam hoặc sử dụng các công cụ bảo vệ có tính năng phát hiện và lọc các email nghi ngờ là email phishing, tránh trở thành nạn nhân của các chiến dịch này, đồng thời giảm thiểu nguy cơ đối diện với các sự cố về an toàn thông tin trong tương lai.

Tham khảo

- Horns&Hooves campaign delivers NetSupport RAT and BurnsRAT - SecureList: https://securelist.com/horns-n-hooves-campaign-delivering-netsupport-rat/114740/