Chiến dịch lừa đảo mới sử dụng các tài liệu Word để lẩn tránh khỏi các hệ thống phát hiện xâm nhập

Just a SOC Analyst ^^

Một cuộc tấn công lừa đảo mới lợi dụng tính năng khôi phục tệp Word của Microsoft bằng cách gửi các tài liệu Word bị hỏng dưới dạng tệp đính kèm email, cho phép chúng vượt qua các phần mềm bảo mật do chúng đang trạng thái bị hỏng nhưng vẫn có thể khôi phục được bằng Word sau khi file đã ở trên hệ thống.C khai thác

Cách thức tấn công

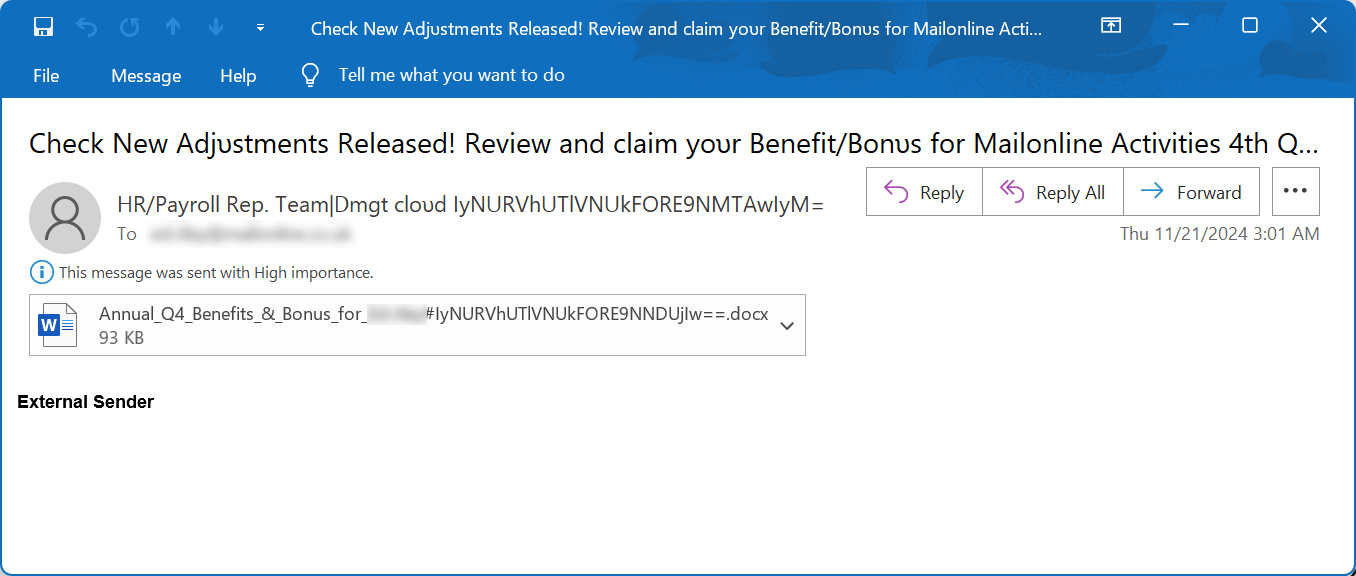

Chiến dịch tấn công này được AnyRun phát hiện. Kẻ tấn công gửi cho nạn nhân một email giả mạo phòng nhân sự với tệp đính kèm là các tài liệu Word bị lỗi giả mạo bảng lương.

Các tệp đính kèm này sử dụng nhiều tên khác nhau, tất cả đều xoay quanh phúc lợi và tiền thưởng của nhân viên, bao gồm:

Tất cả tên tài liệu trong chiến dịch này đều bao gồm chuỗi được mã hóa base64 "IyNURVhUTlVNUkFORE9NNDUjIw" ở cuối, sau khi giải mã ta nhận được: "##TEXTNUMRANDOM45##".

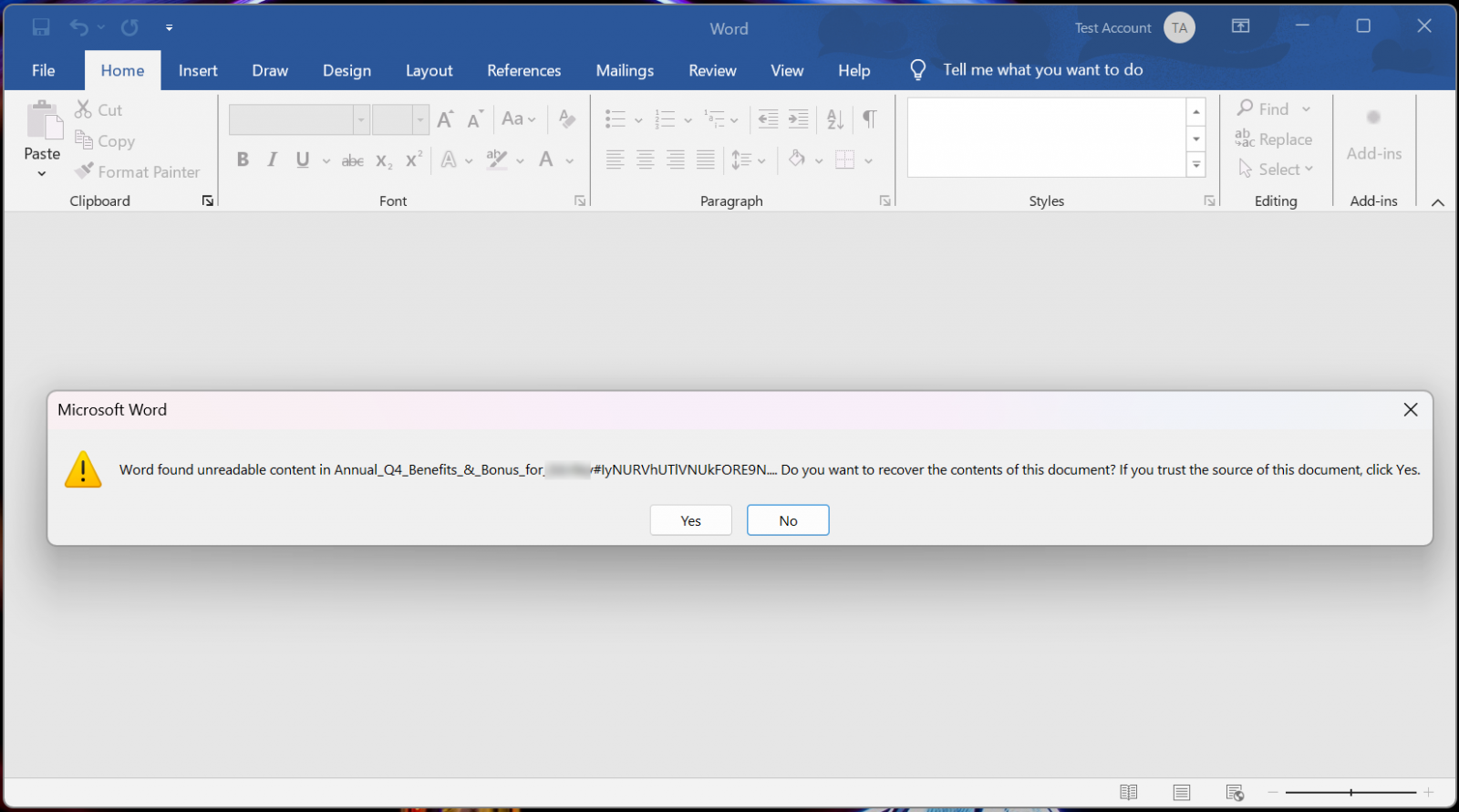

Khi mở tệp đính kèm, Word sẽ phát hiện tệp bị hỏng và thông báo "found unreadable content" trong tệp, và hỏi bạn có muốn khôi phục tệp đó không.

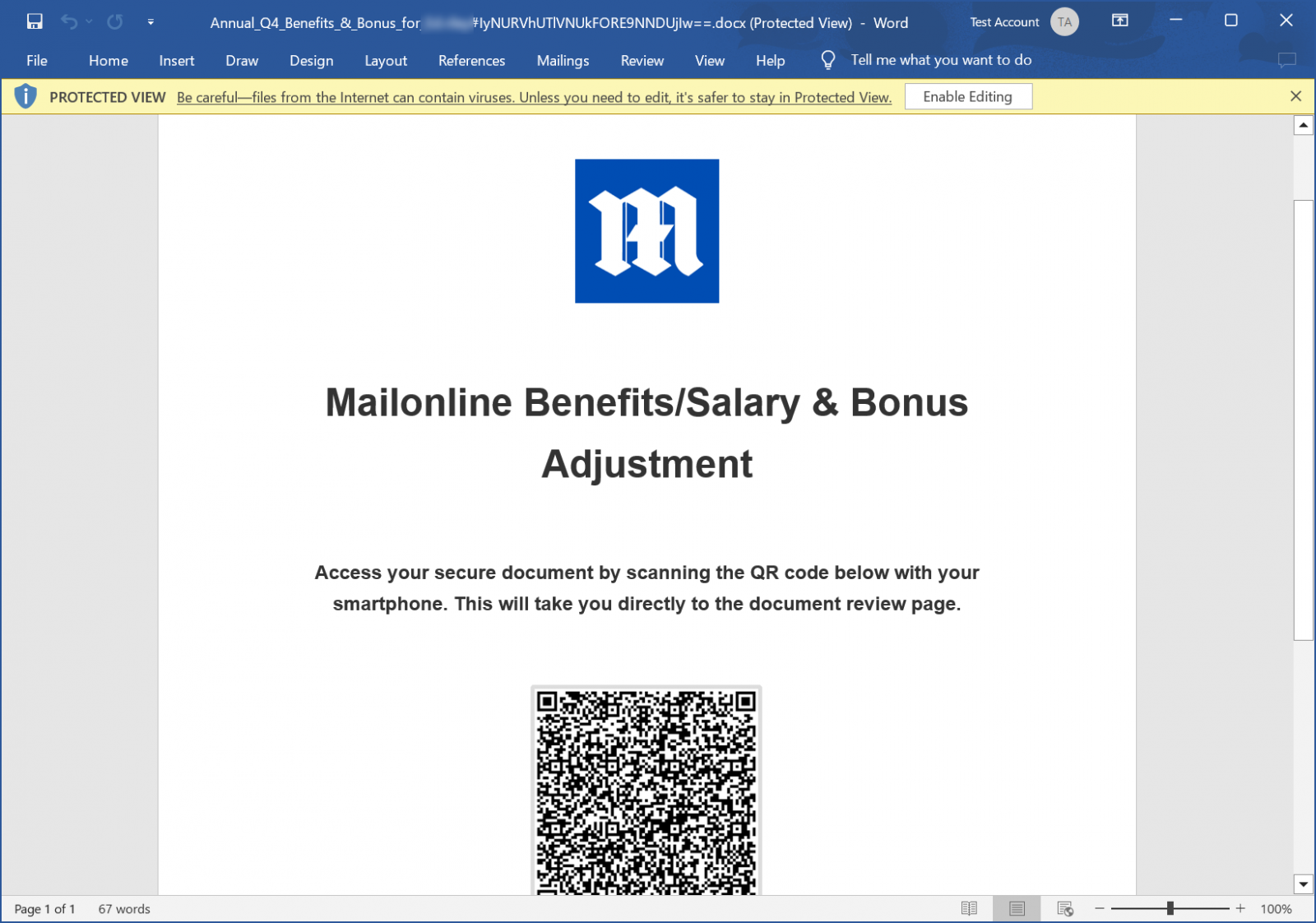

Những tài liệu lừa đảo này bị hỏng nhưng có thể dễ dàng khôi phục, theo đúng ý đồ của kẻ tấn công. Sau khi khôi phục, tài liệu này hiển thị một văn bản yêu cầu nạn nhân quét mã QR để lấy lại tài liệu. Những tài liệu này được gắn tên và logo của công ty nạn nhân, chẳng hạn như Daily Mail được hiển thị bên dưới.

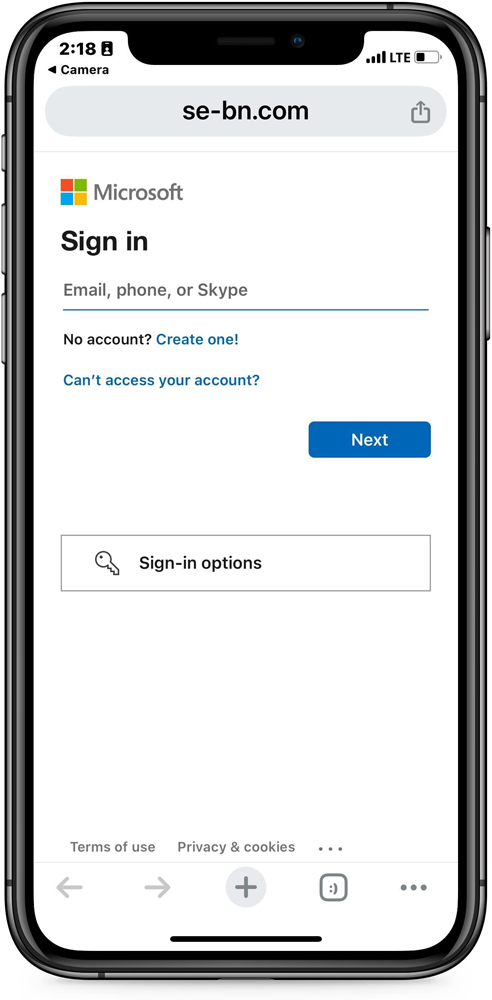

Quét mã QR sẽ đưa người dùng đến một trang web lừa đảo giả mạo thông tin đăng nhập của Microsoft, nhằm mục đích đánh cắp thông tin đăng nhập của người dùng.

Sử dụng tài liệu Word bị hỏng là một kỹ thuật bypass các hệ thống phòng thủ được đánh giá là khá tinh vi và mới lạ. Các tệp này chạy thành công trong hệ điều hành, nhưng chúng lại không bị phát hiện bởi hầu hết các giải pháp bảo mật. Và đặc biệt khi tải lên VirusTotal, đều trả về "Clean" hoặc "Item Not Found" vì chúng không thể phân tích tệp đúng cách. Một vấn đề nữa đó là không thực sự có mã độc hại nào được thêm vào tài liệu, chúng chỉ hiển thị mã QR dẫn đến trang web phishing.

Khuyến nghị

Phía FPT Threat Intelligence khuyến nghị tổ chức và cá nhân một số cách để phòng chống chiến dịch này:

Giáo dục và nâng cao nhận thức cho người dùng: Tăng cường nhận thức về các mối đe dọa, đặc biệt là email phishing.

Kiểm tra kỹ địa chỉ email người gửi: Đảm bảo địa chỉ email người gửi đến từ nguồn đáng tin cậy.

Sử dụng các giải pháp Email Security: triển khai các dịch vụ bảo mật email chuyên dụng để được bảo vệ toàn diện.

Không nhấp vào liên kết trong email không rõ nguồn gốc: Tránh nhấp vào liên kết hoặc tải xuống tệp đính kèm từ email lạ.

Sử dụng xác thực đa yếu tố (MFA): Áp dụng xác thực đa yếu tố cho các tài khoản quan trọng.

Theo dõi các chiến dịch mới: Sử dụng các dịch vụ Threat Intelligence để nhận thông báo mới nhất về các mã độc, chiến dịch độc hại.