Chiến dịch Phishing nguy hiểm lợi dụng Google OAuth và DKIM replay để giả mạo email từ Google

Những kẻ tấn công đã khai thác quy trình ký kết của Google OAuth và DKIM để gửi các email lừa đảo xuất hiện xác thực, bỏ qua kiểm tra bảo mật.

Tổng quan

Trong thời gian gần đây phía FPT Threat Intelligence đã ghi nhận một chiến dịch Phishing tinh vi đã được tin tặc thực hiện trên quy mô lớn. Trong đó kẻ tấn công lợi dụng Google OAuth và cơ chế DomainKeys Identified Mail (DKIM) để gửi email giả mạo mang chữ ký hợp lệ từ Google. Cuộc tấn công được gọi là DKIM replay attack – một kỹ thuật mà trong đó kẻ tấn công tái sử dụng một email đã được Google ký xác thực để phân phối lại với nội dung lừa đảo.

DKIM (DomainKeys Identified Mail) là một phương pháp xác thực email nhằm giúp người nhận xác minh rằng email thực sự được gửi từ tên miền của người gửi, và nội dung email không bị thay đổi trong quá trình truyền tải. Nói cách khác, DKIM giúp chống giả mạo email bằng cách sử dụng chữ ký số.

Điểm nguy hiểm ở đây là người nhận sẽ thấy email có chữ ký DKIM trông hợp lệ và đến từ tên miền google.com, khiến họ dễ tin tưởng và làm theo các yêu cầu trong email – chẳng hạn như đăng nhập vào một trang giả mạo, cấp quyền OAuth cho ứng dụng độc hại, hoặc tiết lộ thông tin cá nhân.

Chi tiết chiến dịch

Ban đầu những kẻ tấn công sẽ thực hiện tạo tài khoản Google mới và một ứng dụng OAuth chứa nội dung giống email lừa đảo.

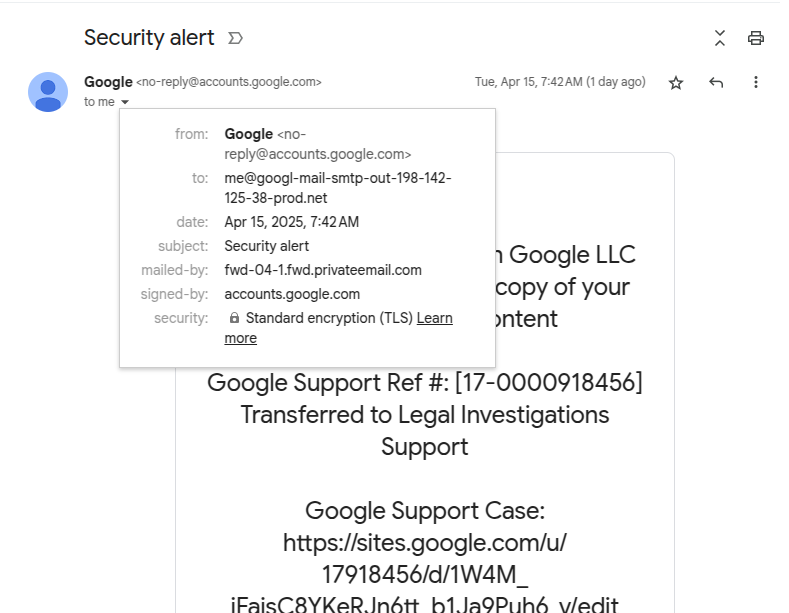

Bước tiếp theo tin tặc sẽ cấp quyền cho ứng dụng, Google gửi email cảnh báo đến chính tài khoản đó. Email này có chữ ký DKIM hợp lệ do Google phát ra chính vì vậy mà nó dễ dàng vượt qua các kiểm duyệt.

- Email Phishing được gửi từ địa chỉ: “no-reply@google.com” và không có bất kỳ cảnh báo nào từ Gmail. Nội dung email thông báo rằng tài khoản Google của họ đang bị điều tra theo lệnh của cơ quan pháp luật, và yêu cầu truy cập một đường link trên Google Sites để “xem chi tiết vụ việc” hoặc “gửi kháng cáo”.

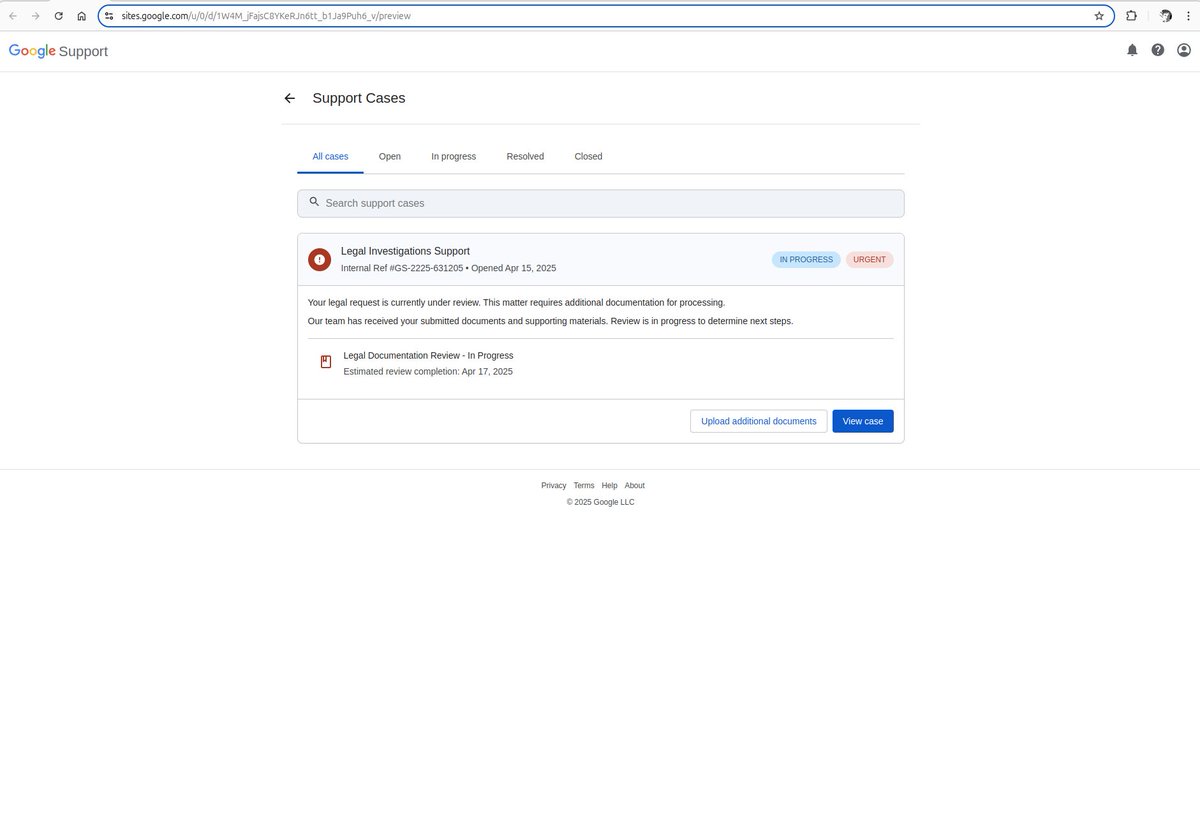

- Khi nhấp vào link, nạn nhân sẽ bị điều hướng trình duyệt tới một trang giả mạo Google Support được thiết kế rất giống thật. Trang này có các nút để “tải tài liệu” hoặc “xem hồ sơ vụ án”, và cả hai nút đó đều dẫn đến một trang đăng nhập Google giả có tên là “sites.google.com“.

Chỉ cần người dùng nhập tài khoản và mật khẩu, toàn bộ thông tin đăng nhập sẽ bị tin tặc thu thập. Điểm đáng nói là toàn bộ email này vượt qua tất cả các kiểm tra bảo mật như DKIM, SPF và DMARC – vốn thường được dùng để xác định email giả mạo.

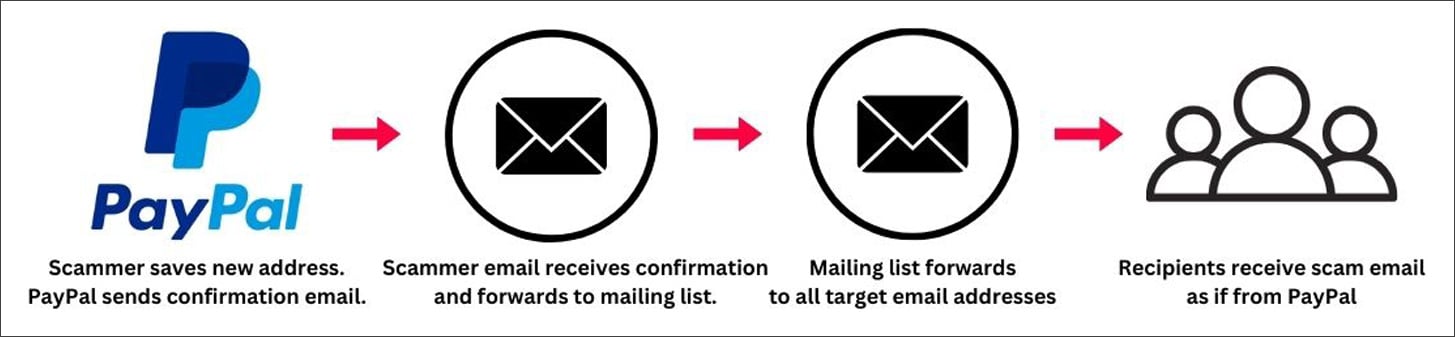

Bên cạnh đó theo tin tức an ninh mạng mới nhất mà FPT Threat Intelligence thu thập được, một chiến dịch tương tự cũng được tin tặc lợi dụng nhắm vào Paypal nhằm đánh cắp các thông tin thanh toán của người dùng.

- Trong trường hợp đó, kẻ tấn công đã sử dụng tính năng địa chỉ quà tặng trên mạng để thêm email và dán nội dung lừa đảo vào các mẫu mail sẵn có của PayPal. Và Email được tạo ra cũng đã vượt qua cơ chế DKIM checks khiến nó đáng tin cậy. Từ đó lừa nạn nhân và đánh cắp thông tin.

Khuyến nghị

- Áp dụng kiểm soát bảo mật nâng cao trong hệ thống email

Triển khai chính sách DMARC nghiêm ngặt (reject/quarantine), kết hợp DKIM và SPF để kiểm tra tính hợp lệ của email.

Giới hạn số lượng gửi lại (replay limit) từ cùng một DKIM signature (nếu nhà cung cấp dịch vụ email cho phép).

Theo dõi các chỉ số bất thường trong DKIM signature như: quá nhiều email giống nhau được gửi từ nhiều địa chỉ IP khác nhau, dùng cùng một chữ ký DKIM.

- Đào tạo nhận thức và nâng cao cảnh giác

Cảnh báo nhân viên/người dùng về các chiêu trò lợi dụng OAuth giả danh Google (ví dụ: nhấp vào "Sign in with Google" trên trang lạ, hoặc cấp quyền không rõ ràng cho ứng dụng).

Đào tạo kỹ năng kiểm tra:

URL thật của trang đăng nhập.

Nội dung email đáng ngờ.

Danh sách quyền mà ứng dụng yêu cầu trong OAuth.

- Giám sát và kiểm tra OAuth tokens

Sử dụng Google Admin Console (đối với G Suite) để theo dõi:

Ứng dụng bên thứ ba nào đang được cấp quyền truy cập.

Token nào đang được sử dụng.

Thu hồi quyền ngay nếu phát hiện quyền truy cập đáng ngờ.

Kết luận

Cuộc tấn công này cho thấy rằng ngay cả các chuẩn xác thực mạnh như DKIM cũng có thể bị khai thác nếu không được kết hợp với các cơ chế kiểm tra bổ sung như thời gian hiệu lực hoặc ngữ cảnh gửi email. Việc nâng cao nhận thức người dùng và áp dụng chính sách xác thực chặt chẽ là chìa khóa để giảm thiểu rủi ro.

Ngoài ra, nhiều chiến dịch phishing khác cũng đang sử dụng tệp SVG chứa mã độc để chuyển hướng người dùng đến các trang giả mạo Microsoft hoặc Google Voice. Theo thông tin thu thập được từ phía FPT Threat Intelligence, hơn 4.100 email kiểu này đã bị phát hiện chỉ trong vài tháng đầu năm 2025.

IOC

- sites.google.com