Honeymyte tái xuất: CoolClient đang âm thầm đánh cắp trình duyệt như thế nào?

Mustang Panda đang quay trở lại với một mối đe dọa âm thầm nhắm vào dữ liệu trình duyệt và thông tin người dùng toàn cầu.

Tổng quan

Trong nhiều năm trở lại đây thì mục tiêu chính của nhóm gián điệp HoneyMyte (còn gọi là Mustang Panda hoặc Bronze President) thường xuyên diễn ra ở Châu Á và Châu Âu, trong đó khu vực Đông Nam Á bị ảnh hưởng nhiều nhất.

Là một nhóm APT, HoneyMyte sử dụng nhiều công cụ phức tạp để đạt được mục tiêu của mình. Những công cụ này bao gồm các backdoor ToneShell, PlugX, Qreverse và CoolClient, USB Tonedisk và SnakeDisk, cùng nhiều công cụ khác. Thời gian trở lại đây chúng tiếp tục mở rộng ảnh hưởng của mình bằng cách triển khai backdoor CoolClient với các tính năng mới nhằm đánh cắp thông tin trình duyệt và dữ liệu nhạy cảm của người dùng.

Để có thể hiểu rõ hơn về nhóm Mustang Panda hay HoneyMyte người đọc có thể xem lại bài viết mà nhóm FPT Threat Intelligence đã đề cập trước đấy

Mustang Panda Sử Dụng Phần Mềm Độc Hại Mới Để Tấn Công Chính Phủ Myanmar, Việt Nam, Đài Loan

Mục tiêu chính

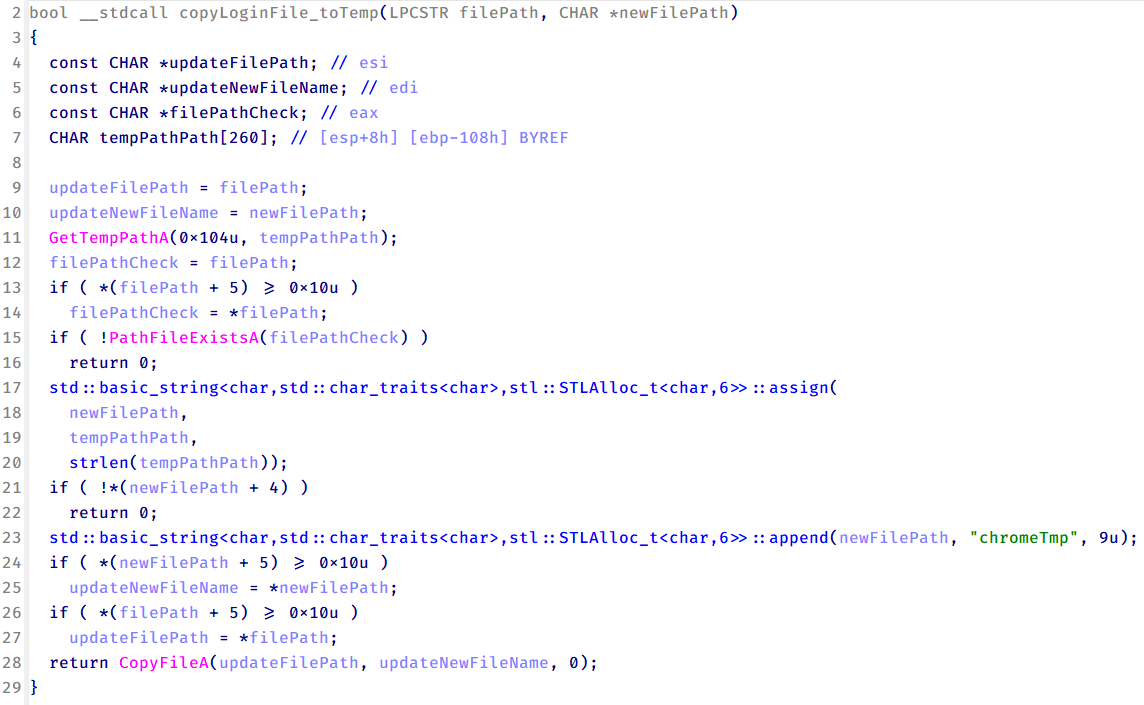

Dữ liệu trình duyệt: cookie, lịch sử truy cập, thông tin đăng nhập đã lưu, session đăng nhập.

Thông tin định danh người dùng: tài khoản email, mạng xã hội, dịch vụ nội bộ.

Dữ liệu phục vụ xâm nhập tiếp theo: token xác thực và thông tin phiên giúp vượt qua cơ chế đăng nhập đa yếu tố (MFA).

Nạn nhân có giá trị tình báo: cá nhân, tổ chức liên quan đến nghiên cứu, công nghệ, hoặc khu vực địa chính trị nhạy cảm.

Đôi nét về CoolClient backdoor

Như đã đề cập thì CoolClient không phải hoàn toàn là một backdoor mới nổi và nó cũng đã có cả một bề dày lịch sử tội phạm mạng từ trước những năm 2019. Với tiền thân trong các chiến dịch được cho là của Mustang Panda / Honeymyte chủ yếu sử dụng backdoor đơn giản và loader tùy biến. Mặc dù chưa có tên gọi chính thức ở giai đoạn này, nhưng đã xuất hiện các thành phần có chức năng tương tự: duy trì truy cập, tải module và điều khiển từ xa.

Sang đến giai đoạn từ năm 2019 - 2020 CoolClient bắt đầu được quan sát như một backdoor nhẹ, thường được triển khai sau giai đoạn xâm nhập ban đầu. Chức năng chính của backdoor ở giai đoạn này thường đem ý nghĩa cầu nối, thực hiện các kết nối tới C2, thực thi lệnh cơ bản và thu thập thông tin hệ thống.

Đến với giai đoạn từ 2022 trở đi CoolClient bắt đầu chuyển hướng với việc ưu tiên dữ liệu người dùng và phiên đăng nhập, thay vì chỉ kiểm soát máy. Đây có thể coi là dấu hiệu rõ rệt của chiến lược gián điệp lâu dài.

Đặc biệt thời gian gần đây thì CoolClient đã kết hợp trực tiếp với browser stealer chuyên biệt và sử dụng script để linh hoạt thay đổi hành vi theo mục tiêu.

Phân tích chiến dịch

Bây giờ chúng ta sẽ cùng đi qua luồng tấn công chi tiết trong chiến dịch lần này để có thể hiểu rõ hơn mức độ nguy hiểm của CoolClient. Cả chiến dịch là một multi-stage infection chain. Chúng được thiết kế nhằm ẩn mình, leo thang đặc quyền và duy trì kiểm soát lâu dài trên hệ thống nạn nhân.

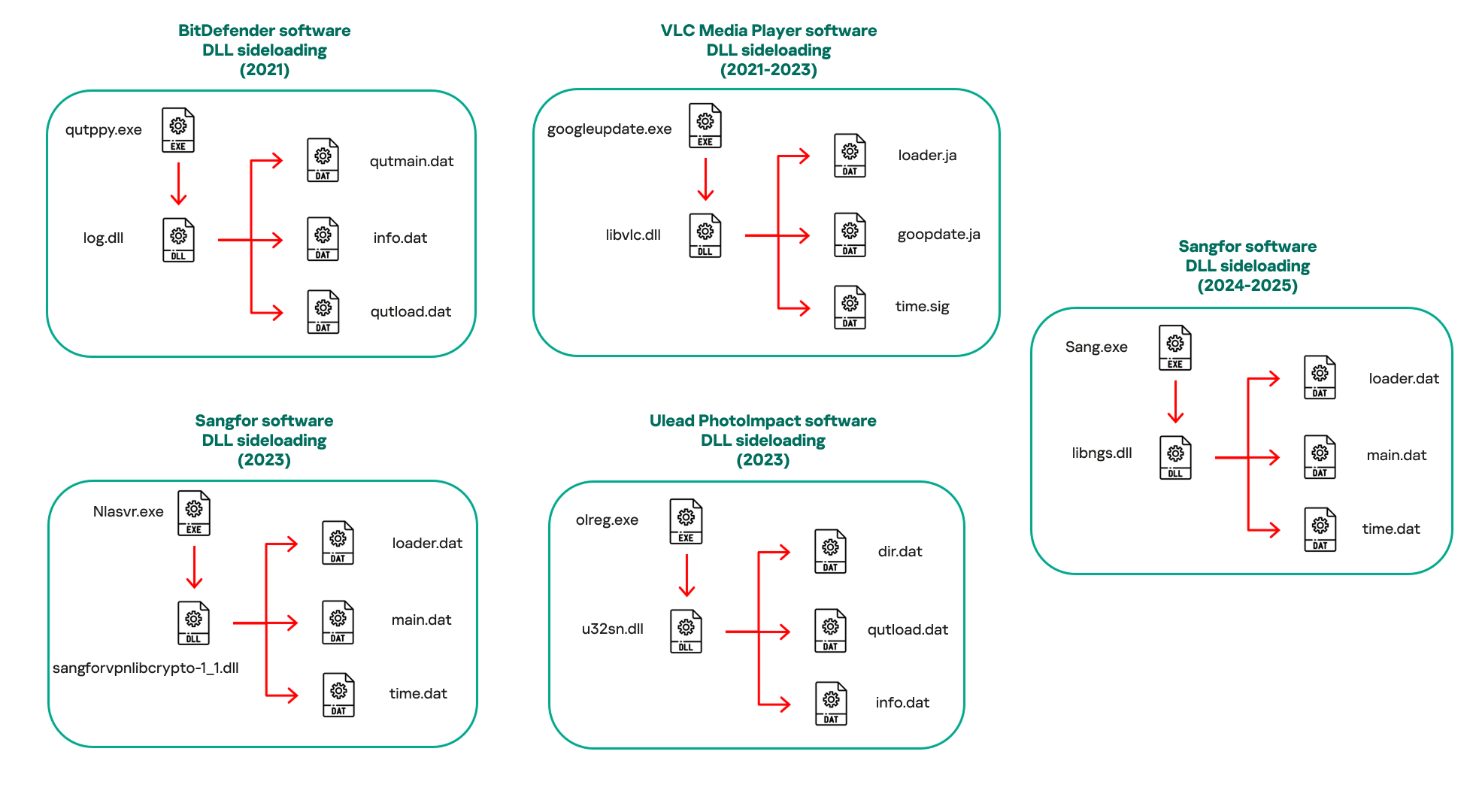

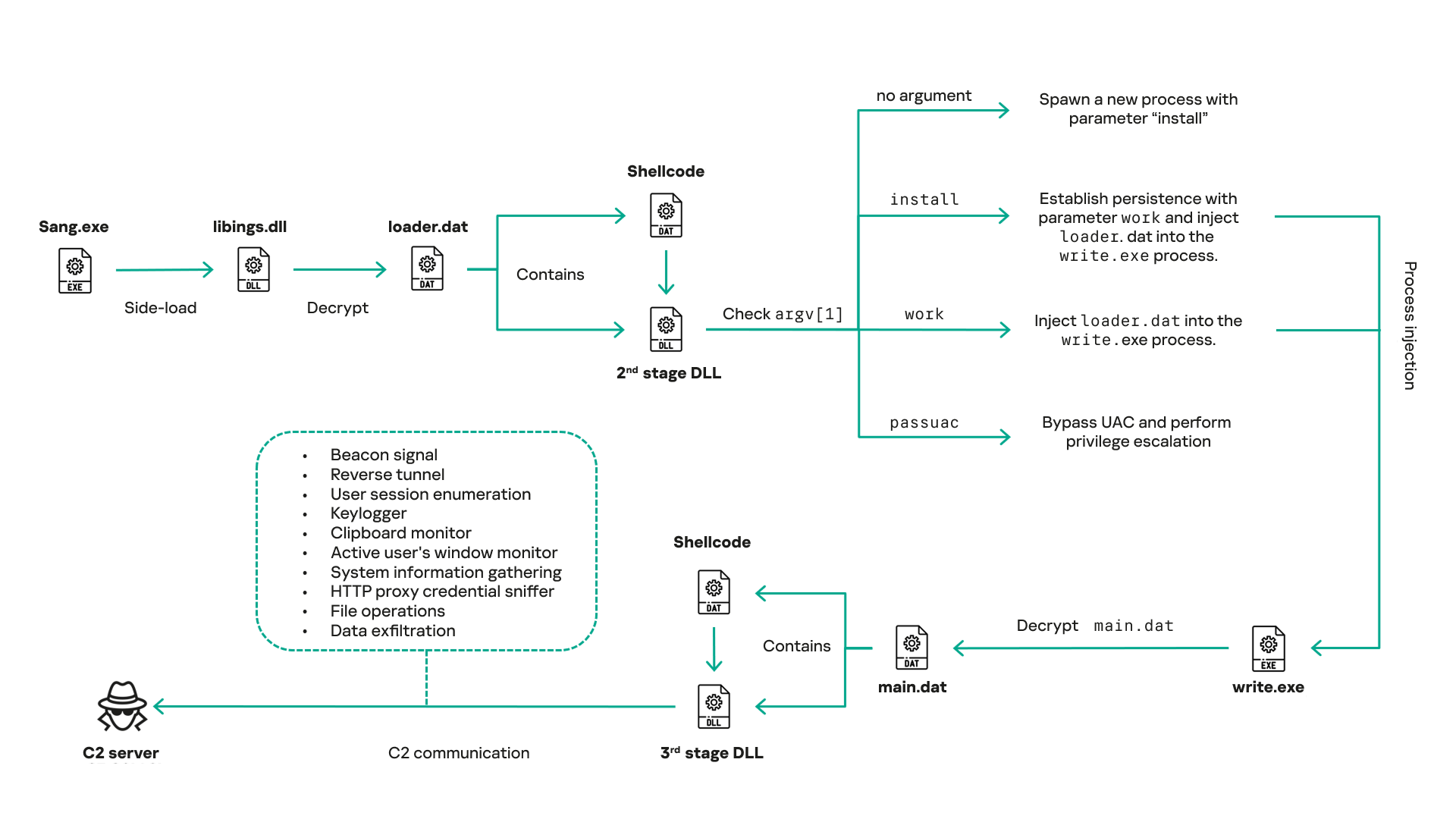

Với giai đoạn đầu tiên kẻ tấn công sử dụng kỹ thuật Side-loading DLL để thực hiện quá trình xâm nhập hệ thống. Nhóm APT đã dùng file Sang.exe để thực hiện ngụy trang, nó không phải là payload chính, mà là điểm khởi phát (initial execution vector) trong toàn bộ chuỗi lây nhiễm. Vai trò của file này mang tính chiến thuật hơn là kỹ thuật.

Cụ thể, Sang.exe được sử dụng để:

Đóng vai trò file thực thi hợp pháp (benign-looking executable).

Tự động load

libings.dllđộc hại do nằm cùng thư mục.Khởi động toàn bộ chuỗi loader mà không cần exploit hay macro.

Sau khi load libings.dll lập tức nó sẽ gọi đến một payload khác và thực thi “loader.dat“. Một điểm đáng chú ý là payload không tồn tại dưới dạng rõ ràng trên đĩa cũng như giảm khả năng bị quét chữ ký (signature-based detection). Kỹ thuật ở giai đoạn đầu này đã lợi dụng khôn khéo cơ chế Windows ưu tiên tải DLL cùng thư mục nhằm tránh bị phát hiện bởi một phần AV signature.

Sau khi đã nạp payload loader.dat thì nó sẽ được giải mã để trích xuất shellcode và 2nd-stage DLL với mục đích chính là:

Tách payload khỏi file thực thi ban đầu.

Tránh bị phân tích tĩnh (static analysis).

Cho phép cập nhật payload mà không cần thay đổi file gốc.

2nd-stage DLL khi này sẽ được dùng như một cầu nối trong chuỗi lây nhiễm nhiều tầng của chiến dịch. Nó sẽ liên tục kiểm tra tham số dòng lệnh (argv[1]) - giai đoạn nguy hiểm nhất về mặt hành vi, nhưng lại không chứa backdoor đầy đủ. Đây cũng được xem như là nơi diễn ra các hành vi:

Process injection.

Persistence setup.

Privilege escalation.

Chọn tiến trình hợp pháp (write.exe) để làm host.

Với giai đoạn này nhóm tin tặc còn thiết lập các cơ chế duy trì cũng như thực hiện bypass UAC, leo thang đặc quyền lên mức cao hơn và cho phép thao tác sâu hơn với hệ thống.

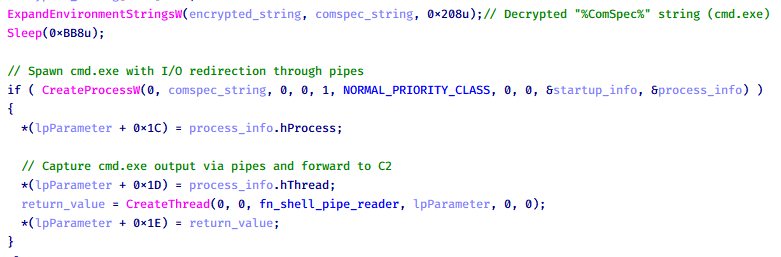

Sau khi đã có được quyền và thiết lập cơ chế duy trì trên hệ thống, CoolClient sẽ thực hiện tiêm các tiến trình độc hại vào hệ thống mục tiêu. Ở gian đoạn này tiến trình “write.exe“ sẽ được sử dụng làm bàn đạp cho một Palyload độc hại “main.dat“.

Giai đoạn này cũng rất khó bị phát hiện bởi hệ thống EDR/AV do kẻ tấn công đã lợi dụng tiến trình hợp pháp của Windows: write.exe. Toàn bộ shellcode cũng như DLL stage 3 (backdoor hoàn chỉnh). Chức năng chính của DLL stage 3 nhằm thực hiện các mục đích rất cụ thể:

Beacon signal (heartbeat)

Reverse tunnel

Enumerate user session

Keylogger

Clipboard monitor

Theo dõi cửa sổ đang hoạt động

Thu thập thông tin hệ thống

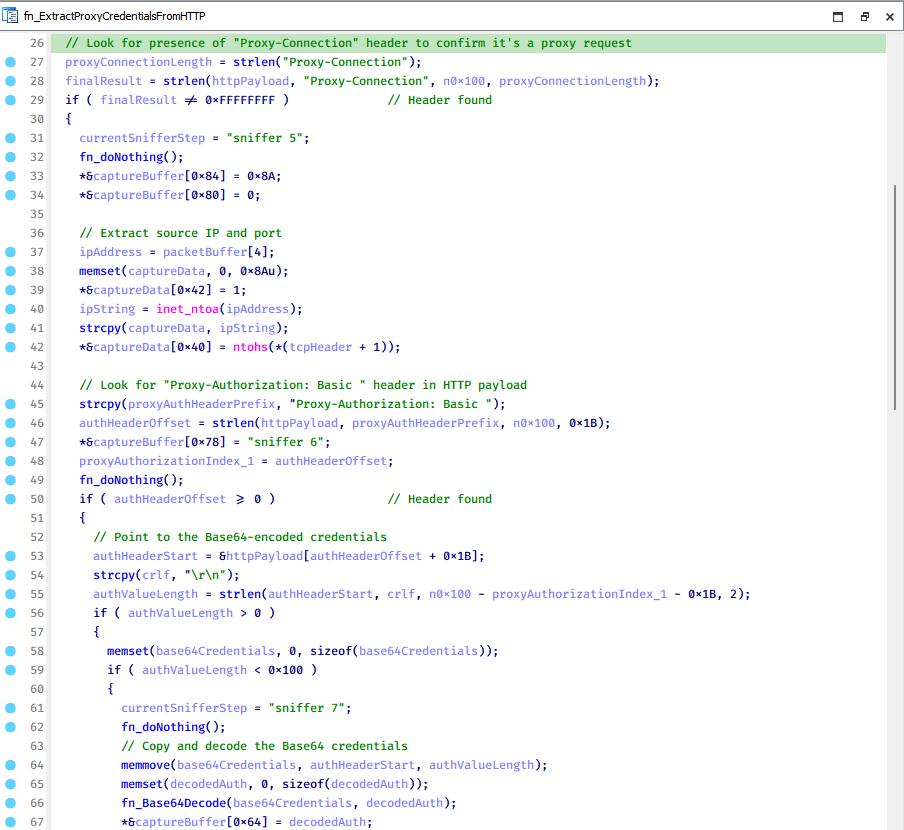

HTTP proxy credential sniffing

Thao tác file

Exfiltration dữ liệu

Toàn bộ các quá trình ở giai đoạn này sẽ liên tục thực hiện kết nối đến máy chủ C2 vừa để nhận lệnh cũng như lưu trữ thông tin.

Kết luận

Chiến dịch Honeymyte với sự xuất hiện của CoolClient cho thấy rõ sự thay đổi trong cách các nhóm đe dọa hiện đại tiếp cận mục tiêu: không ồn ào, không phá hoại ngay lập tức, mà âm thầm kiểm soát luồng dữ liệu người dùng. Việc lợi dụng trình duyệt là một thành phần quen thuộc và được tin cậy đã giúp kẻ tấn công thu thập thông tin nhạy cảm trong thời gian dài mà gần như không để lại dấu hiệu rõ ràng.

CoolClient không phải là một mã độc “ồn ào”, nhưng chính sự tinh vi, tính hợp pháp bề ngoài và khả năng kết hợp với các thành phần khác đã biến nó thành một mắt xích nguy hiểm trong chuỗi tấn công của Honeymyte. Dữ liệu trình duyệt bị đánh cắp không chỉ phục vụ cho mục tiêu gián điệp trước mắt, mà còn mở đường cho các hoạt động xâm nhập sâu hơn trong tương lai.

Honeymyte và CoolClient một lần nữa khẳng định rằng, trong bối cảnh đe dọa hiện nay, điều nguy hiểm nhất không phải là những cuộc tấn công gây gián đoạn tức thì, mà là những hoạt động âm thầm diễn ra ngay trước mắt chúng ta.

Khuyến nghị

Kiểm soát chặt chẽ phần mềm cài đặt

Chỉ cài đặt phần mềm từ nguồn chính thống và đáng tin cậy.

Tránh sử dụng các công cụ, tiện ích “miễn phí”, “bẻ khóa” hoặc không rõ nhà phát triển.

Kiểm tra chữ ký số và thông tin nhà phát hành trước khi cài đặt

Hạn chế rủi ro từ trình duyệt

Không lưu mật khẩu trực tiếp trên trình duyệt nếu không thực sự cần thiết.

Thường xuyên:

Xóa cookie và dữ liệu phiên đăng nhập.

Kiểm tra và gỡ bỏ các tiện ích mở rộng không rõ nguồn gốc.

Sử dụng trình quản lý mật khẩu chuyên dụng thay vì tính năng lưu mật khẩu mặc định.

Tăng cường bảo mật tài khoản

Bật xác thực đa yếu tố (MFA) cho tất cả các tài khoản quan trọng.

Không tái sử dụng mật khẩu giữa các dịch vụ.

Đổi mật khẩu ngay lập tức nếu phát hiện dấu hiệu đăng nhập bất thường.

Cập nhật hệ thống và phần mềm định kỳ

Luôn cập nhật:

Hệ điều hành

Trình duyệt

Phần mềm bảo mật

Các bản vá mới thường khắc phục lỗ hổng bị các nhóm APT lợi dụng.

Nâng cao nhận thức người dùng

Cảnh giác với email, file đính kèm hoặc liên kết lạ, kể cả khi có vẻ hợp pháp.

Hiểu rằng các mối đe dọa hiện đại không nhất thiết gây lỗi hay làm chậm máy, mà thường hoạt động âm thầm trong thời gian dài.

Thường xuyên kiểm tra các dấu hiệu bất thường trong hệ thống.

IOCs

CoolClient

F518D8E5FE70D9090F6280C68A95998F

1A61564841BBBB8E7774CBBEB3C68D5D

AEB25C9A286EE4C25CA55B72A42EFA2C

6B7300A8B3F4AAC40EEECFD7BC47EE7C

CoolClient plugins

7AA53BA3E3F8B0453FFCFBA06347AB34

A1CD59F769E9E5F6A040429847CA6EAE

1BC5329969E6BF8EF2E9E49AAB003F0B

Browser login data stealer

1A5A9C013CE1B65ABC75D809A25D36A7

E1B7EF0F3AC0A0A64F86E220F362B149

DA6F89F15094FD3F74BA186954BE6B05

Scripts

C19BD9E6F649DF1DF385DEEF94E0E8C4

838B591722512368F81298C313E37412

A4D7147F0B1CA737BFC133349841AAB

CoolClient C2

account.hamsterxnxx[.]com

popnike-share[.]com

japan.Lenovoappstore[.]com

FTP server

- 113.23.212[.]15