Hướng dẫn bảo vệ Zoom khỏi cuộc tấn công từ xa của ELUSIVE COMET

Just a SOC Analyst ^^

Các nhà nghiên cứu đã cảnh báo về chiến dịch ELUSIVE COMET, phương pháp tấn công của nhóm này nhắm vào tính năng điều khiển từ xa của Zoom. Bài viết này sẽ phân tích phương thức tấn công và đề xuất các biện pháp phòng thủ cụ thể mà các tổ chức có thể áp dụng để tự bảo vệ mình.

Bối cảnh

Hai tài khoản Twitter đã tiếp cận CEO của của một công ty, mời tham gia một loạt chương trình "Bloomberg Crypto" - một tình huống rất đáng ngờ. Những kẻ tấn công từ chối giao tiếp qua email và chỉ hướng dẫn lên lịch cuộc họp thông qua các trang Calendly giả mạo. Chính những bất thường trong quy trình - thay vì các dấu hiệu kỹ thuật - đã làm lộ ra bản chất thực sự của cuộc tấn công.

Hình 1. Tin nhắn X của kẻ lừa đảo giới thiệu chương trình crypto

Phương pháp của ELUSIVE COMET tương tự như kỹ thuật đã từng gây ra vụ hack 1,5 tỷ USD tại Bybit vào tháng 2, nơi mà những kẻ tấn công không khai thác lỗ hổng phần mềm mà thay vào đó lợi dụng quy trình vận hành. Điều này cho thấy rằng ngành công nghiệp blockchain đang đối mặt với những rủi ro an ninh vận hành rất lớn, nơi những cuộc tấn công nhắm vào con người đang trở thành mối đe dọa lớn hơn cả những lỗ hổng phần mềm.

Kịch bản khai thác

Hiểu về tính năng điều khiển từ xa của Zoom

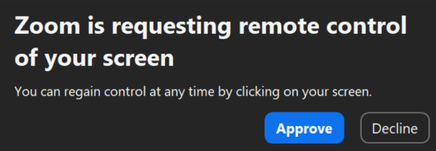

Tấn công của ELUSIVE COMET tận dụng tính năng điều khiển từ xa của Zoom - một chức năng cho phép người tham dự điều khiển máy tính của người khác nếu được cấp quyền. Khi một yêu cầu điều khiển được gửi đi, hộp thoại hiện lên đơn giản chỉ thông báo rằng “$PARTICIPANT is requesting remote control of your screen”.

Hình 2.Ví dụ về hộp thoại Zoom yêu cầu điều khiển màn hình, trong đó tên yêu cầu giả mạo là "Zoom"

Cuộc tấn công khai thác tính năng này thông qua một thủ thuật social engineering đơn giản nhưng hiệu quả:

Kẻ tấn công sắp xếp một cuộc họp có vẻ hợp lệ.

Trong lúc chia sẻ màn hình, họ yêu cầu quyền điều khiển từ xa.

Họ đổi tên hiển thị thành “Zoom” để yêu cầu trông giống thông báo hệ thống.

Nếu được cấp quyền, họ có thể cài mã độc, đánh cắp dữ liệu, hoặc chiếm đoạt tiền điện tử.

Điều khiến cuộc tấn công này đặc biệt nguy hiểm là sự giống nhau giữa hộp thoại yêu cầu quyền và các thông báo Zoom vô hại khác. Người dùng vốn quen với việc nhấn "Approve" có thể dễ dàng cấp quyền toàn bộ máy tính mà không nhận ra hậu quả.

Hình 3. Trang Calendly giả, sử dụng để đặt lịch phỏng vấn giả mạo "Bloomberg Crypto"

Tại sao cuộc tấn công thành công (ngay cả với chuyên gia bảo mật)

Chiến dịch ELUSIVE COMET thành công bằng cách khéo léo khai thác tâm lý hành vi của con người thông qua sự kết hợp giữa uy tín xã hội giả mạo, áp lực thời gian và giao diện gây nhầm lẫn. Cuộc tấn công xảy ra trong bối cảnh đàm phán kinh doanh, khiến nạn nhân không đề phòng; cùng với đó hộp thoại yêu cầu quyền không cảnh báo đủ rõ về rủi ro; và thói quen chấp nhận các yêu cầu Zoom khiến người dùng hành động theo bản năng; và sự tập trung của nạn nhân chủ yếu dành cho nội dung cuộc họp thay vì các cảnh giác về vấn đề bảo mật.

Chiến thuật này nhắm thẳng vào lỗ hổng vận hành thay vì khai thác lỗ hổng kỹ thuật.

Các IOCs liên quan đến chiến dịch ELUSIVE COMET

Twitter: @KOanhHa và @EditorStacy

Email: bloombergconferences[@]gmail.com

Zoom Meeting URL:

https://us06web[.]zoom[.]us/j/84525670750Lịch Calendly:

calendly[.]com/bloombergseriesvàcalendly[.]com/cryptobloomberg

Khuyến nghị

Phía FPT Threat Intelligence khuyến nghị tổ chức và cá nhân một số cách để phòng chống chiến dịch tấn công đặc biệt nguy hiểm này:

Để bảo vệ tổ chức của bạn trước vector tấn công này, chúng tôi khuyến nghị triển khai bộ công cụ sau:

create_zoom_pppc_profile.bash: tạo profile hệ thống chặn Zoom xin quyền Accessibility.

disable_zoom_accessibility.bash: kiểm tra và xóa bỏ quyền Accessibility đã được cấp cho Zoom.

uninstall_zoom.bash: gỡ bỏ hoàn toàn Zoom khỏi các máy tính trong tổ chức.

Giám sát mạng và phát hiện xâm nhập: Triển khai hệ thống giám sát mạng (NIDS/NDR) để phát hiện lưu lượng và hành vi bất thường liên quan ransomware.

Sao lưu dữ liệu an toàn: Đảm bảo có bản sao lưu ngoại tuyến để phục hồi dữ liệu khi bị mã hóa.

Cập nhật hệ thống: Cập nhật các bản vá và bảo mật mới nhất để vá lỗ hổng bị khai thác.

Quản lý quyền hạn: Giới hạn quyền truy cập người dùng, áp dụng phân đoạn mạng để ngăn di chuyển ngang trong hệ thống.

Bảo mật tài khoản: Sử dụng mật khẩu mạnh, duy nhất và kích hoạt xác thực đa yếu tố (MFA).

Mã hóa dữ liệu: Thực hiện mã hóa dữ liệu nhạy cảm để bảo vệ khỏi đánh cắp hoặc rò rỉ.

Giảm thiểu bề mặt tấn công: Vô hiệu hóa các chức năng không cần thiết để giảm nguy cơ khai thác.

Nâng cao nhận thức bảo mật: Đào tạo nhân viên về rủi ro bảo mật và phương thức tấn công mạng thường gặp.