Khi Tin Nhắn Đặt Phòng Trở Thành Cái Bẫy: Sự Trỗi Dậy Của ClickFix Phishing

Các nhà nghiên cứu an ninh mạng đã cảnh báo về một chiến dịch phishing (lừa đảo qua email) nhắm vào ngành khách sạn gây tổn thất cực kỳ lớn.

Tổng quan

Thời gian gần đây chiến dịch giả mạo các sàn thương mại du lịch theo mô hình “ClickFix” đã quay trở lại nhằm phát tán phần mềm độc hại PureRAT. Chiến dịch này ghi nhận từ đầu tháng 04 năm 2025 và vẫn hoạt động mạnh mẽ đến tháng 10 cùng năm với nhiều thủ đoạn tinh vi hơn. Kẻ tấn công sử dụng tài khoản email bị xâm nhập để gửi thư tới nhiều khách sạn trên nhiều quốc gia, mạo danh dịch vụ đặt phòng như Booking.com để dẫn dụ nạn nhân.

Trong bối cảnh cuối năm cận kề, nhiều người trên thế giới trong đó có Việt Nam đang tất bật lên kế hoạch du lịch cuối năm thì mối nguy hại này càng có cơ hội để phát triển mạnh mẽ, âm thầm rình rập sau những email tưởng như vô hại.

Tác động ban đầu

Chiếm quyền tài khoản quản trị khách sạn

Lây nhiễm mã độc PureRAT vào hệ thống

Mất kiểm soát quy trình vận hành khách sạn

Thiệt hại tài chính ban đầu

Rủi ro mở đường cho tấn công tiếp theo

Chi tiết chiến dịch

Ban đầu sẽ là bước xâm nhập bằng cách những kẻ tấn công thực hiện email phishing tới địa chỉ email của khách sạn (quản lý đặt phòng, hành chính). Email thường được gửi từ tài khoản đã bị xâm nhập hoặc “From” giả mạo để trông như được gửi từ Booking.com. Và đương nhiên Email này sẽ chứa đường dẫn dẫn tới hạ tầng chuyển hướng (TDS) rồi tới trang lừa đảo như: “booking-agreementstatementapril0225.com“.

\=> Ví dụ: Tiêu đề Email sẽ thường là “New last-minute booking (REF + DATE)”, “New guest message in reference to your unit – Tracking code:{ID}”…

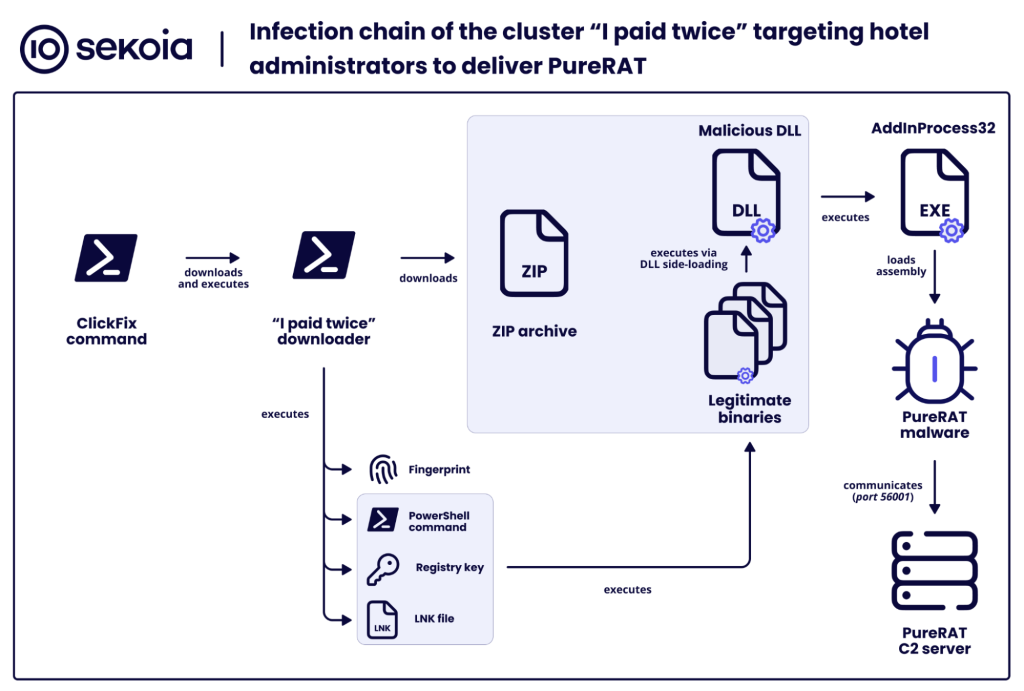

Chuyển sang giai đoạn 2, kẻ tấn công bắt đầu sử dụng kỹ thuật “Clickfix“ để tải PURE-RAT về hệ thống mục tiêu. Khi nhân viên khách sạn hoặc nạn nhân nhấn vào link trong Email có dạng: https://{randomname}.com/[a-z0-9]{4} nó sẽ thực hiện kiểm tra xem máy nạn nhân có đang chạy trong môi trường sandbox hay không? Nếu có thì lập tức sẽ thoát ngay. Sau khi đã hoàn tất kiểm tra link trên sẽ điều hướng trình duyệt qua một HTTP trung gian, điều này có tác dụng là đánh lừa công cụ phân tích và làm sạch URL. Điểm cuối của mục tiêu là trang ClickFix sẽ bao gồm:

Mang thương hiệu Booking.com hoặc admin extranet giả mạo

Giao diện trông hợp pháp, có logo, CSS giống trang thật

ClickFix ở đây là sao? Tại trang lừa đảo này có hướng dẫn nạn nhân thực hiện tự sao chép một đoạn lệnh PowerShell với lí do là hệ thống của khách sạn gặp lỗi yêu cầu nạn nhân:

Xác thực qua CAPTCHA (để tạo cảm giác “hợp pháp”)

Sao chép đoạn mã PowerShell (dài ~200–300 dòng)

Dán vào PowerShell và chạy

Các câu lệnh PowerShell này thường sẽ lấy đi một số thông tin ban đầu của nạn nhân sau đó gửi dữ liệu về server C2 để kẻ tấn công biết cách thực thi Payload phù hợp với từng mục tiêu.

hostname

OS version

AV / EDR đang chạy

CPU / RAM

cấu hình proxy

Điểm đáng chú ý ở đây là đoạn mã PowerShell trên đồng thời cũng tải xuống một file ZIP bao gồm:

1 file .exe (hợp pháp hoặc trông hợp pháp)

1 file .dll độc hại**

Tiếp theo kỹ thuật DLL Side-Loading sẽ được thực thi để load file .dll độc hại trên nhằm tải bổ xung mã PureRAT vào memory (fileless). Sau khi mã độc này đã được nạp vào máy nạn nhân nó sẽ có khả năng điều khiển máy đó cũng như chiếm được quyền tài khoản Booking.com. Từ đó kẻ tấn công có thể đăng nhập thẳng vào extranet của khách sạn mà không cần mật khẩu.

Remote desktop / HVNC

Keylogging

Truy cập webcam & microphone

Lấy cookie & session

Trích xuất thông tin trình duyệt

Chụp màn hình

Cài plugin bổ sung (modular)

Đến với giai đoạn cuối cùng là thực hiện khai thác tài khoản và lừa khách hàng. Kẻ tấn công sẽ sử dụng tài khoản vừa chiếm được đó thực hiện gửi các Email Phishing tới khách hàng đã đặt phòng với thông tin đúng (dữ liệu này lấy từ hệ thống), điều này để tăng độ tin cậy cho khách hàng. Và đương nhiên thông tin ngân hàng cũng như chi tiết thanh toán sẽ được kẻ tấn công thu thập tại các trang phishing của Booking.com.

Tài khoản quản lý booking cũng được giao dịch trong các forum tội phạm mạng: bán username/password, cookie, logs…., giá của chúng sẽ phụ thuộc vào độ giá trị (số đặt phòng, mức đối tác Genius, khu vực,…).

Khuyến nghị

Khuyến nghị cho khách sạn

Bật MFA (bắt buộc):

- Chỉ dùng MFA dựa trên app (Authenticator, Duo) → tránh SMS dễ bị chiếm đoạt.

Không dùng lại mật khẩu giữa Booking, email và PMS.

Chặn đăng nhập lạ bằng:

Kiểm tra mục Devices / Sessions → đăng xuất toàn bộ phiên nghi ngờ.

Giám sát email thông báo đăng nhập bất thường.

Cấm nhân viên bấm vào link thanh toán / ClickFix gửi qua chat Booking.

Thiết lập quy trình xác thực khách hàng:

- Nếu khách báo “đã thanh toán nhưng hệ thống chưa nhận”, phải kiểm tra trực tiếp trên trang Booking Partner, không qua link.

Đào tạo nhận diện TDS redirect:

URL lạ trước khi vào trang “giống Booking”.

Sử dụng kỹ thuật ngụy trang domain (IDN homograph).

Khuyến nghị cho người dùng

Không thanh toán qua link ngoài app.

Kiểm tra domain:

Booking thật:

*.booking.com.Giả:

booking-secure-payment.clickfix-support.com.

Không upload hộ chiếu hoặc CCCD qua link lạ.

Nếu nghi ngờ, phải:

Đổi mật khẩu Booking.

Xem lịch sử thanh toán.

Báo cáo ngay cho khách sạn và Booking.

Kết luận

Chiến dịch lần này là minh chứng cho việc tội phạm mạng ngày càng chuyên nghiệp và nhắm vào những ngành tưởng chừng “bình thường” như du lịch và khách sạn. Bằng cách xâm nhập hệ thống khách sạn, sử dụng dữ liệu thật để lừa khách hàng và triển khai kỹ thuật malware tinh vi, chúng khai thác được cả chuỗi đặt phòng từ khách sạn đến khách hàng.

Có thể thấy được dữ liệu đặt phòng là mục tiêu hấp dẫn không chỉ hiện tại mà kể cả trong tương lai vì có nhiều giao dịch, nhiều bên tham gia và dữ liệu khách hàng giá trị. Với việc chỉ bảo vệ dữ liệu khách hàng thôi là không đủ mà các tổ chức cần bảo vệ cả chuỗi cung ứng: khách sạn, đối tác hay hệ thống booking. Việc nhận diện và phản ứng sớm với các dấu hiệu bất thường là rất quan trọng trong lĩnh vực An ninh mạng hiện nay.

IOC

Url

hxxps[://]headkickscountry[.]com/lz1y hxxps[://]activatecapagm[.]com/j8r3 hxxps[://]homelycareinc[.]com/po7r hxxps[://]byliljedahl[.]com/8anf hxxps[://]byliljedahl[.]com/8anf hxxps[://]jamerimprovementsllc[.]com/ao9o hxxps[://]seedsuccesspath[.]com/6m8a hxxps[://]zenavuurwerkofficial[.]com/62is hxxps[://]brownsugarcheesecakebar[.]com/ajm4 hxxps[://]hareandhosta[.]com/95xh hxxps[://]zenavuurwerkofficial[.]com/62is hxxps[://]customvanityco[.]com/izsb hxxps[://]byliljedahl[.]com/lv6qhxxps[://]ctrlcapaserc[.]com/bomla hxxps[://]bknqsercise[.]com/bomla hxxps[://]bkngssercise[.]com/bomla hxxps[://]bkngpropadm[.]com/bomla hxxps[://]cquopymaiqna[.]com/bomla hxxps[://]emprotel[.]net[.]bo/updserc[.]zip hxxps[://]cabinetifc[.]com/upseisser[.]zipDomain

whooamisercisea[.]com whooamisercise[.]com aidaqosmaioa[.]com bqknsieasrs[.]com update-infos616[.]com mccplogma[.]com mccp-logistics[.]com cquopymaiqna[.]comThe indicators listed below are available in CSV format with additional metadata in the SEKOIA-IO/Community GitHub repository. contmasqueis[.]com update-info1676[.]com admin-extranet-reservationsinfos[.]com eiscoaqscm[.]com comsquery[.]com caspqisoals[.]com ctrlcapaserc[.]com admin-extranet-reservationsexp[.]com admin-extranetmngrxz-captcha[.]com admin-extranetrservq-cstmrq[.]com admin-extranetadmns-captcha[.]com extranet-admin-reservationssept[.]com bkngssercise[.]com admin-extranetmnxz-captcha[.]com bknqsercise[.]com admin-extranetadm-captcha[.]com bookreservfadrwer-customer[.]com bookingadmin-updateofmay2705[.]com breserve-custommessagehelp[.]com confvisitor-doc[.]com confirminfo-hotel20may05[.]com guestinfo-aboutstay1205[.]com confsvisitor-missing-items[.]com guesting-servicesid91202[.]com booking-agreementstatementapril0429[.]com booking-agreementaprilreviews042025[.]com booking-viewdocdetails-0975031[.]com booking-agreementstatementapril0225[.]com api-notification-centeriones[.]com booking-visitorviewdetails-64464043[.]com booking-reservationsdetail-id0025911[.]com booking-refguestitem-09064111[.]com reserv-captchaapril04152025[.]com booking-reviewsguestpriv-10101960546[.]com booking-aprilreviewstir-9650233[.]com booking-confviewdocum-0079495902[.]com booking-confview-doc-00097503843[.]com booking-reservationinfosid0251358[.]comPayload & C2

hxxps[://]ctrlcapaserc[.]com/loggqibkng hxxps[://]bqknsieasrs[.]com/loggqibkng 703355e8e93f30df19f7f7b8800bd623f1aee1f020c43a4a1e11e121c53b5dd1 5301f5a3fb8649edb0a5768661d197f872d40cfe7b8252d482827ea27077c1ec 64838e0a3e2711b62c4f0d2db5a26396ac7964e31500dbb8e8b1049495b5d1f3 sqwqwasresbkng[.]com 85.208.84[.]94:56001 77.83.207[.]106:56001