LNK Stomping: Kỹ Thuật Tấn Công Bỏ Qua Bảo Mật Windows

Trong bối cảnh các cuộc tấn công mạng ngày càng tinh vi, một kỹ thuật mới nổi lên đang gây lo ngại lớn cho các tổ chức sử dụng hệ điều hành Windows: LNK Stomping. Đây là phương pháp khai thác lỗ hổng trong cách Windows xử lý các file shortcut (LNK), cho phép hacker bỏ qua các biện pháp bảo mật cốt lõi như Mark of the Web (MoTW), Smart App Control (SAC) và SmartScreen. Kết quả? Các file độc hại có thể được thực thi mà không kích hoạt bất kỳ cảnh báo nào, dẫn đến rủi ro đánh cắp dữ liệu, lây lan mã độc hoặc kiểm soát hệ thống từ xa.

Tổng quan

Lỗ hổng CVE-2024-38217 được Microsoft chính thức công bố năm ngoái và đã được vá trong bản cập nhật bảo mật tháng 9/2024 (Patch Tuesday). Theo Cơ quan An ninh Mạng và Cơ sở hạ tầng Mỹ (CISA), lỗ hổng này đã bị khai thác thực tế trong ít nhất 6 năm qua, với các mẫu mã độc đầu tiên được phát hiện trên VirusTotal từ năm 2018. Là một doanh nghiệp, ta không thể xem nhẹ điều này, đặc biệt khi các cuộc tấn công qua email đính kèm file LNK đang gia tăng, nhắm vào nhân viên để xâm nhập mạng nội bộ.

Bài viết này sẽ giải thích rõ ràng, từng bước về LNK Stomping, cách nó hoạt động và quan trọng nhất các biện pháp bảo vệ cụ thể dành cho doanh nghiệp.

Một vài thông tin về lỗ hổng:

Mark of the Web (MoTW) là một tính năng bảo mật cơ bản của Windows, hoạt động như "nhãn cảnh báo" cho các file tải về từ internet. Khi bạn tải một file, Windows gắn thêm dữ liệu metadata (qua NTFS Alternate Data Stream – ADS Zone.Identifier) để SmartScreen và SAC kiểm tra và chặn nếu nghi ngờ độc hại. Ví dụ, khi mở một file EXE từ web, bạn sẽ thấy hộp thoại cảnh báo: "File này có thể gây hại cho máy tính của bạn".

Tuy nhiên, CVE-2024-38217 (đánh giá mức độ nghiêm trọng CVSS 5.4 – Trung bình nhưng bị khai thác rộng rãi) cho phép hacker "xóa" nhãn MoTW bằng cách khai thác quy trình chuẩn hóa đường dẫn (path normalization) của Windows Explorer. Kết quả: File độc hại chạy êm ru, giống như file nội bộ đáng tin cậy.

Tác động đến doanh nghiệp:

Rủi ro tài chính: Theo báo cáo của IBM, chi phí trung bình một vụ tấn công ransomware (thường bắt đầu từ file độc hại) lên đến 4,88 triệu USD năm 2024.

Mất dữ liệu nhạy cảm: Hacker có thể đánh cắp thông tin khách hàng, bí mật kinh doanh qua các payload ẩn trong LNK.

Gián đoạn hoạt động: Các cuộc tấn công như này thường lan rộng qua mạng nội bộ, ảnh hưởng đến hàng trăm máy tính.

Tuân thủ quy định: Vi phạm GDPR, HIPAA hoặc Luật An ninh mạng Việt Nam có thể dẫn đến phạt nặng nếu dữ liệu bị lộ.

CISA đã thêm CVE-2024-38217 vào danh mục Known Exploited Vulnerabilities (KEV) ngày 10/9/2024, yêu cầu các cơ quan liên bang Mỹ vá khẩn cấp – một tín hiệu rõ ràng cho doanh nghiệp toàn cầu hành động ngay.

Cách LNK Stomping Hoạt Động:

Hãy tưởng tượng file LNK như một "lối tắt" trên desktop, nó trỏ đến một chương trình khác. Cấu trúc binary phức tạp của LNK bao gồm phần LinkTarget IDList, chứa các Shell Item IDs mô tả vị trí file đích trong hệ thống Windows.

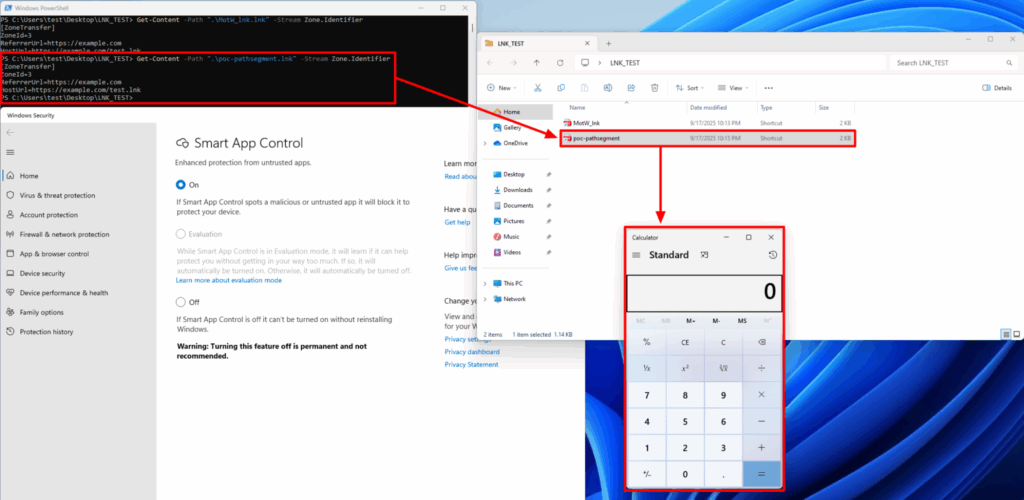

PathSegment Type (Tấn công phân đoạn đường dẫn): Hacker nhồi nhét toàn bộ đường dẫn file (ví dụ: C:\Users\Victim\malware.exe) vào một phần tử duy nhất của IDList, thay vì chia nhỏ theo thư mục. Khi người dùng click, Windows Explorer phát hiện "lỗi cấu trúc" và tự động "sửa" bằng cách ghi đè file LNK – vô tình xóa ADS Zone.Identifier (MoTW).

Dot Type (Tấn công dấu chấm/chữ cái): Thêm dấu chấm (.) hoặc khoảng trắng vào cuối đường dẫn thực thi, như "powershell.exe." thay vì "powershell.exe". Điều này kích hoạt quy trình chuẩn hóa, xóa MoTW trước khi kiểm tra an ninh.

Relative Type (Tấn công đường dẫn tương đối): Sử dụng tên file đơn lẻ (như "malware.exe") mà không chỉ rõ đường dẫn đầy đủ. Windows cố gắng "bình thường hóa" và lại xóa metadata bảo mật.

Quy trình tấn công điển hình:

Hacker gửi email với file LNK giả dạng hóa đơn hoặc tài liệu (thường nén trong RAR/ISO để tránh quét email).

Nhân viên click file – Explorer.exe kích hoạt, xóa MoTW.

Payload chạy qua công cụ Windows hợp pháp (như PowerShell), trông như hoạt động bình thường.

Kết quả: Mã độc tải về, lây lan mà không báo động.

Kỹ thuật này "ẩn náu" trong hành vi hệ thống hợp pháp, khiến antivirus dựa trên chữ ký (signature-based) khó phát hiện. Các mẫu đầu tiên trên VirusTotal từ 2018 cho thấy hacker đã thử nghiệm ít nhất 6 năm trước khi công khai.

Khai thác trong thực tế

LNK Stomping không phải "mới mẻ", nó được Elastic Security Labs công bố tháng 8/2024, nhưng bằng chứng cho thấy khai thác từ 2018. Joe Desimone (Elastic) phát hiện hàng loạt mẫu trên VirusTotal, với mẫu cũ nhất từ hơn 6 năm trước.

Sau chính sách chặn macro Office của Microsoft năm 2022, hacker chuyển sang LNK, ISO và RAR – tăng 300% các cuộc tấn công qua file nén theo báo cáo của Splunk. Chưa có nhóm threat actor cụ thể bị quy kết, nhưng CISA xác nhận khai thác tích cực, thường kết hợp với infostealer malware.

Khuyến Nghị

Phía FPT Threat Intelligent khuyến nghị các biện pháp để phòng chống cuộc tấn công trên:

| Biện Pháp | Mô Tả | Lợi Ích Cho Doanh Nghiệp | Công Cụ Gợi Ý |

| Cập Nhật Hệ Thống Ngay Lập Tức | Áp dụng Servicing Stack Update (KB5043936) và Security Update (KB5043083) tháng 9/2024 cho tất cả Windows 10/11. | Ngăn chặn 100% khai thác CVE-2024-38217. | WSUS hoặc Microsoft Endpoint Manager. |

| Kích Hoạt Và Cấu Hình Bảo Mật Windows | Bật SAC ở chế độ "App Control for Business" và SmartScreen ở mức cao nhất. Chặn macro Office tự động. | Giảm 70% rủi ro từ file tải về. | Group Policy: Computer Configuration > Administrative Templates > Windows Components > Windows Security. |

| Đào Tạo Nhân Viên | Huấn luyện nhận biết email đáng ngờ, không click file LNK từ nguồn lạ. Sử dụng mô phỏng phishing. | Giảm 90% lỗi con người – nguyên nhân chính của breach. | KnowBe4 hoặc Proofpoint. |

| Phát Hiện Dựa Trên Hành Vi | Triển khai EDR theo dõi explorer.exe ghi đè LNK hoặc đường dẫn bất thường. Quét ADS Zone.Identifier định kỳ. | Phát hiện sớm, ngay cả với kỹ thuật mới. | CrowdStrike Falcon hoặc Microsoft Defender for Endpoint. |

| Kiểm Soát Email Và File | Chặn đính kèm LNK/RAR/ISO ở gateway email. Quét bằng sandbox. | Ngăn 80% vector tấn công ban đầu. | Mimecast hoặc Proofpoint Essentials. |

| Giám Sát Và Phục Hồi | Thiết lập SIEM theo dõi log Windows (Event ID 4688 cho process creation). Backup offsite hàng ngày. | Phản ứng nhanh, giảm thời gian downtime. | Splunk hoặc ELK Stack. |

Lưu Ý: Nếu hệ thống cũ (Windows 10 v1507), kiểm tra regression từ bản vá tháng 3/2024 có thể tái kích hoạt lỗ hổng cũ. Đối với doanh nghiệp Việt Nam, ưu tiên vá theo hướng dẫn của Cục An toàn Thông tin (ANTT).