Lỗ Hổng Trên Apache Tomcat Bị Ảnh Hưởng Nghiêm Trọng Dẫn Đến RCE Qua Directory Traversal

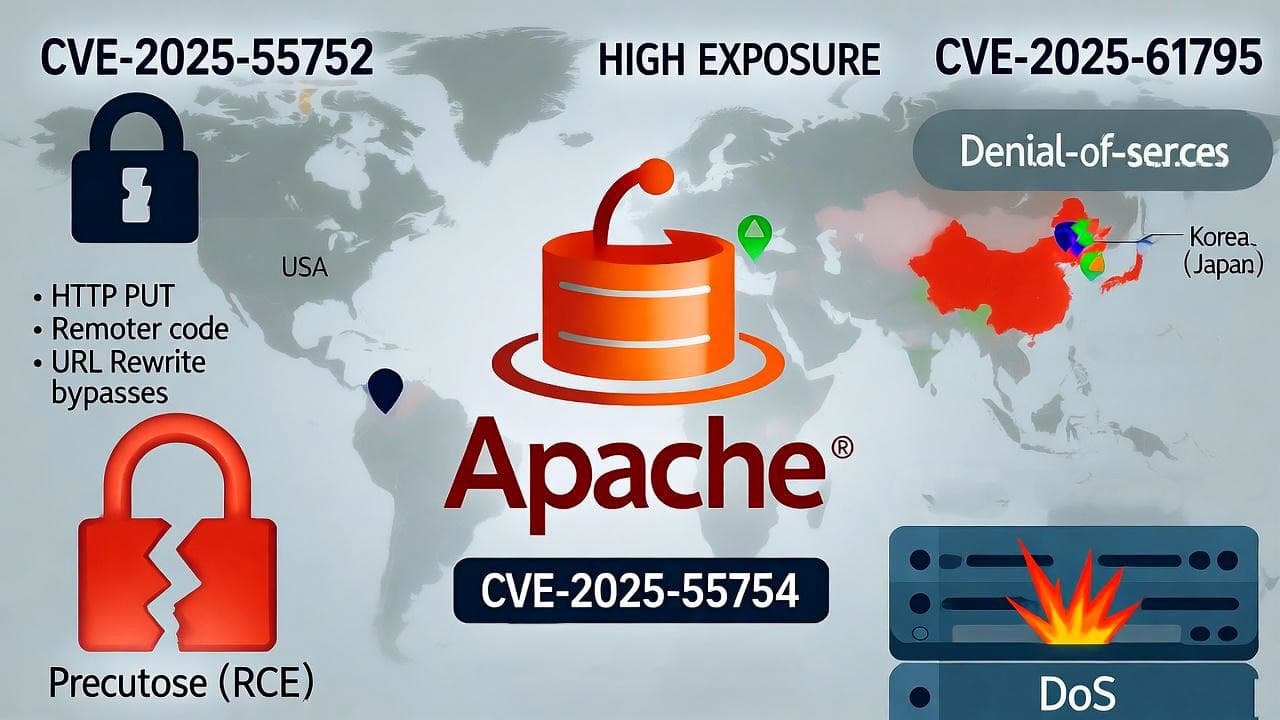

Apache Tomcat, một trong những servlet container Java phổ biến nhất, đang đối mặt với các lỗ hổng bảo mật nghiêm trọng được công bố trong cuối tháng 10/2025, bao gồm CVE-2025-55752, CVE-2025-55754 và CVE-2025-61795. Những lỗ hổng này ảnh hưởng đến các phiên bản 9.x, 10.x và 11.x, cho phép kẻ tấn công thực hiện remote code execution (RCE), thao tác console và denial-of-service (DoS) thông qua multipart upload. Mức độ nghiêm trọng cao nhất là "Important" đối với CVE-2025-55752, với hậu quả tiềm tàng bao gồm kiểm soát máy chủ, đánh cắp dữ liệu nhạy cảm và gián đoạn dịch vụ.

Theo dữ liệu từ Criminal IP, khoảng 546.614 instance Apache Tomcat bị expose toàn cầu, với phân bố chính tại Trung Quốc (162.658), Mỹ (67.945), Brazil (37.461), Hàn Quốc (19.699) và Nhật Bản (10.613). Các instance này dễ bị quét và khai thác, đặc biệt khi HTTP PUT được kích hoạt, dẫn đến rủi ro cao cho các hệ thống web-based doanh nghiệp.

Thông Tin Chi Tiết Lỗ Hổng

CVE-2025-55752 (Directory Traversal → RCE)

Lỗ hổng này xuất phát từ regression trong fix bug 60013 của URL Rewrite Valve, nơi URL được normalized trước khi decoded, cho phép kẻ tấn công thao túng query parameters để bypass bảo vệ /WEB-INF/ và /META-INF/, dẫn đến directory traversal.

Điều kiện khai thác yêu cầu HTTP PUT được kích hoạt (thường hạn chế cho người dùng đáng tin cậy) và sử dụng URL crafted như ?path=%2FWEB-INF%2Fweb.xml để local file inclusion (LFI), sau đó upload JSP/Servlet độc hại qua PUT request.

Kịch bản tấn công từ PoC trên GitHub (TAM-K592): Kẻ tấn công gửi request URI manipulated để traversal (ví dụ: python3 cve_2025_55752_detector.py http://target:8080 --check), kiểm tra bypass, upload file JSP test như exploit.jsp với payload <% out.println('PWNED'); %> qua python3 cve_2025_55752_detector.py http://target:8080 --filename exploit.jsp --payload "<% out.println('PWNED'); %>", và thực thi code nếu endpoint writable tồn tại.

Phiên bản bị ảnh hưởng: Tomcat 11.0.0-M1 đến 11.0.10, 10.1.0-M1 đến 10.1.44, 9.0.0-M11 đến 9.0.108, và EOL như 8.5.6 đến 8.5.100.

Mức độ nghiêm trọng: Important, CVSS ước tính 7.5 (CWE-23 Relative Path Traversal, Attack Vector: Network, Attack Complexity: Low).

CVE-2025-55754 (ANSI Escape Sequence → Console Manipulation)

Lỗ hổng liên quan đến việc không escape ANSI escape sequences trong log messages, cho phép inject qua URL crafted, dẫn đến thao tác console và clipboard.

Tác động chính trên Windows console hỗ trợ ANSI: Kẻ tấn công có thể manipulate display/clipboard để social engineering, lừa admin chạy command độc hại; trên OS khác, vector chưa được xác định nhưng có tiềm năng tương tự.

Kịch bản tấn công: Kẻ tấn công gửi URL crafted để inject sequences vào logs, ví dụ alter console hiển thị fake command prompt dẫn đến execution; theo Rapid7, có thể trick admin chạy attacker-controlled command qua log output.

Phiên bản bị ảnh hưởng: Tomcat 11.0.0-M1 đến 11.0.10, 10.1.0-M1 đến 10.1.44, 9.0.0.40 đến 9.0.108, EOL 8.5.60-8.5.100.

Mức độ nghiêm trọng: Low, CVSS ước tính 3.7 (CWE-150 Improper Neutralization of Escape Sequences, Attack Vector: Adjacent, Privileges Required: None).

CVE-2025-61795 (Multipart Upload DoS)

Lỗ hổng là improper resource shutdown trong xử lý multipart upload, nơi temporary files không được dọn dẹp ngay lập tức mà phụ thuộc vào garbage collection, dẫn đến integer overflow bypass size limits và DoS.

Tác động: Uncontrolled resource consumption, crash server qua disk exhaustion dưới tải cao.

Kịch bản tấn công: Kẻ tấn công gửi large multipart requests lặp lại để overflow và exhaust resources, đặc biệt khi JVM settings không tối ưu.

Phiên bản bị ảnh hưởng: Tomcat 11.0.0-M1 đến 11.0.11, 10.1.0-M1 đến 10.1.46, 9.0.0.M1 đến 9.0.109, EOL 8.5.0-8.5.100.

Mức độ nghiêm trọng: Low/Medium, CVSS ước tính 5.3 (Attack Vector: Network, Attack Complexity: High, Privileges Required: Low).

Khuyến Nghị

Phía FPT Threat Intelligence đưa ra một số khuyến nghị khẩn cấp như sau:

Ưu tiên 1: Nâng cấp ngay lập tức lên phiên bản vá để khắc phục regression trong URL Rewrite và multipart handling.

Ưu tiên 2: Vô hiệu hóa HTTP PUT request trừ khi cần thiết, và audit cấu hình Rewrite Valve để tránh URI manipulation.

Ưu tiên 3: Giám sát logs cho dấu hiệu traversal (như %2FWEB-INF%), ANSI escape sequences, và large multipart uploads; triển khai WAF rules chặn Directory Traversal và escape sequences.

Ưu tiên 4: Kiểm tra instance exposed qua công cụ như Shodan hoặc Criminal IP, và áp dụng network segmentation để hạn chế truy cập.

Phiên Bản Đã Vá An Toàn

Tomcat 11.0.11 (vá CVE-2025-55752/55754), 11.0.12 (vá CVE-2025-61795).

Tomcat 10.1.45 (vá CVE-2025-55752/55754), 10.1.47 (vá CVE-2025-61795).

Tomcat 9.0.109 (vá CVE-2025-55752/55754), 9.0.110 (vá CVE-2025-61795). Tham chiếu Apache advisory cho EOL versions (8.5.x không được hỗ trợ vá chính thức).

Khuyến nghị Bổ Sung

Doanh nghiệp nên kiểm tra cấu hình Rewrite Valve và PUT request định kỳ để tránh bypass /WEB-INF/, /META-INF/. Giám sát instance exposed qua Shodan/Criminal IP để phát hiện >500k instance dễ bị tấn công, đặc biệt với PoC public trên GitHub. Đào tạo admin tránh social engineering từ console logs chứa ANSI escape, và theo dõi exploit in-the-wild qua SOC Prime và JVN để cập nhật threat intelligence kịp thời.

Tham khảo

NVD CVE Pages: CVE-2025-55752, CVE-2025-55754, CVE-2025-61795.

Cybersecurity News: Apache Tomcat Security Vulnerabilities.

SOC Prime: CVE-2025-55752 and CVE-2025-55754.

The Cyber Express: Apache Tomcat CVE-2025-55752, 55754.

GitHub PoCs: TAM-K592/CVE-2025-55752.

Criminal IP Blog: Three Critical Apache Tomcat Vulnerabilities.

JVN: JVNVU#95235705.