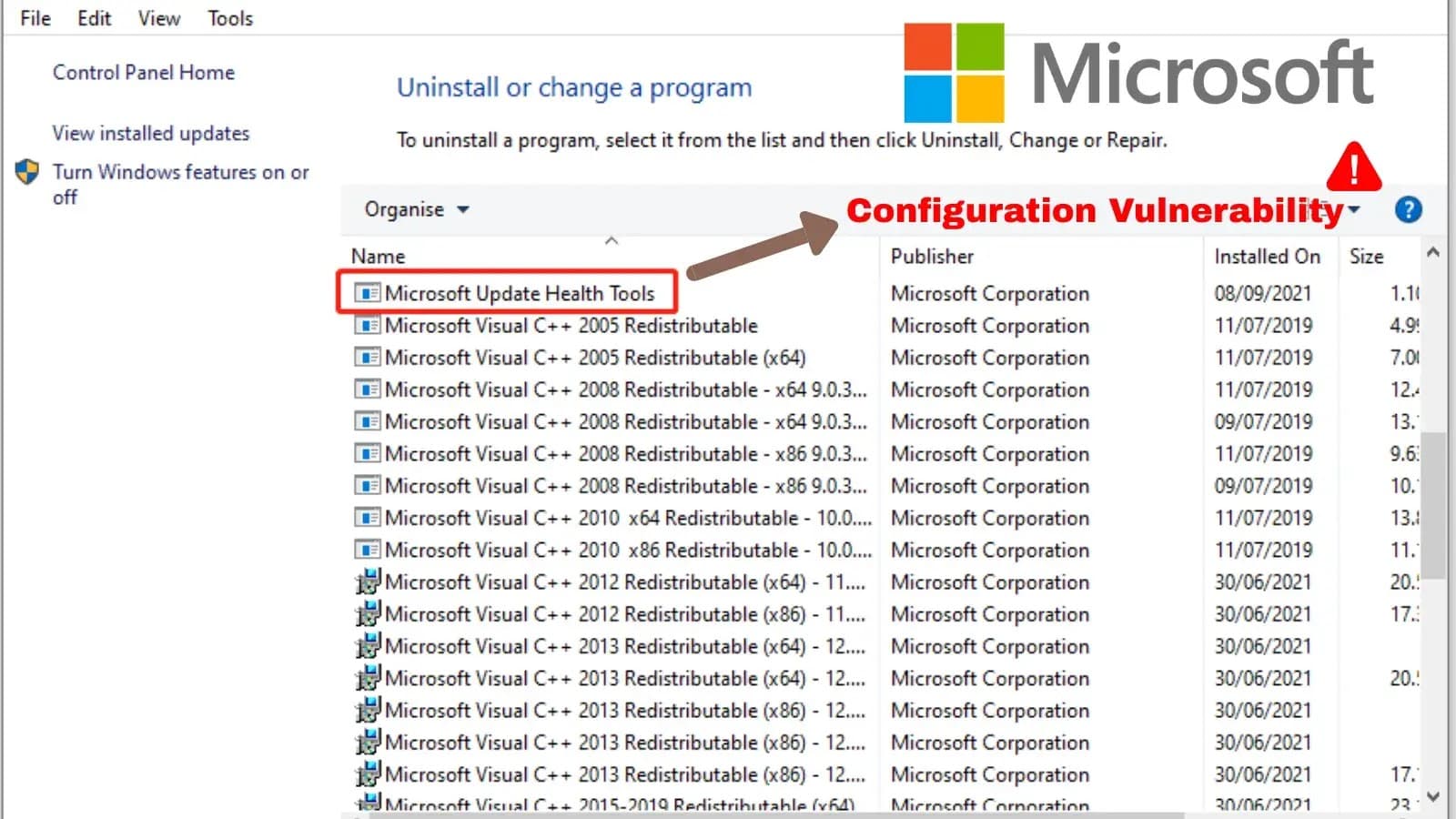

Lỗ hổng trong Update Health Tools cho phép tin tặc thực thi mã tuỳ ý trên hệ điều hành Windows

Mới đây, Microsoft đã ra khuyến nghị người dùng cần cài đặt gấp bản vá KB4023057 nhằm khắc phục một lỗ hổng đang tồn tại trong ứng dụng Microsoft Update Health Tools. Theo các chuyên gia an ninh mạng thuộc Eye Security, lỗ hổng này cho phép tin tặc lợi dụng và thực hiện từ xa tuỳ ý các đoạn mã độc trên hệ thống bị ảnh hưởng, cho thấy sự nghiêm trọng của lỗ hổng này.

Thông tin chi tiết

Microsoft Update Health Tools là một công cụ của Microsoft được thiết kế để giúp đảm bảo quá trình cập nhật Windows diễn ra suôn sẻ và ổn định. Công cụ này sẽ tự động khắc phục một số vấn đề có thể xảy ra trong quá trình cập nhật hệ điều hành, giúp người dùng dễ dàng nhận được các bản cập nhật mới nhất mà không gặp phải các sự cố liên quan đến phần mềm hoặc cài đặt.

Các tính năng chính của Microsoft Update Health Tools bao gồm:

Khắc phục lỗi cập nhật Windows: Nếu Windows gặp vấn đề trong việc tải hoặc cài đặt bản cập nhật, công cụ này sẽ giúp sửa chữa các sự cố đó.

Kiểm tra và sửa lỗi hệ thống: Nó sẽ quét các phần bị lỗi trong hệ thống có thể ngăn cản việc tải về và cài đặt các bản cập nhật.

Duy trì sự ổn định của hệ thống: Giúp duy trì tính ổn định của Windows Update và cải thiện hiệu suất khi tải hoặc cài đặt các bản cập nhật.

Thông thường, công cụ này sẽ được cài đặt và chạy tự động trong nền mà người dùng không cần phải can thiệp, thường xuất hiện trong danh sách các ứng dụng Windows khi thực hiện một bản cập nhật lớn, như cập nhật Windows 10 hoặc Windows 11.

Tuy nhiên, vừa qua theo báo cáo của các nhà nghiên cứu bảo mật thuộc Eye Security, công cụ được thiết kế để bảo vệ các hệ thống Windows này đang tồn tại một lỗ hổng nguy hiểm, cho phép tin tặc có thể lợi dụng và thực thi mã từ xa thông qua các kho lưu trữ Blob Azure (Azure blob storage) không được sử dụng tới. Các tài khoản từ những kho lưu trữ này có điểm chung đều xuất phát từ một đường dẫn có format lặp lại: payloadrod0 đến payloadprod15.blob.core.windows[.]net. Thống kê nhanh cho thấy 10 trong số 15 các blob đều nhận được hàng ngàn request lặp lại gửi tới từ gần 10.000 tenant của Azure tại khắp nơi trên thế giới với cấu trúc:

GET /<hash>/enrolled.json

GET /<hash>/Devices/<hash>.json

Đáng chú ý, tất cả những request trên đều sử dụng chung một user agent có tên UHSMAILBOX do dịch vụ uhssvc.exe hay Update Health Service nằm tại đường dẫn C:\Program Files\Microsoft Update Health Tools tạo ra. Bằng các biện pháp kỹ thuật, các chuyên gia bảo mật đã nghiên cứu cách thức hoạt động của công cụ này, giả định rằng các kỹ sư tại Microsoft tạo ra công cụ này cần một dịch vụ dễ dàng để kiểm tra những bản cập nhật nào cần cài đặt và quyết định sử dụng Azure blob storage cùng một vài tệp tin JSON chỉ định cấu hình làm lựa chọn cuối. Dưới đây là những kết luận:

Tại mỗi bản cập nhật mới sẽ kiểm tra xem thiết bị hiện tại có được Entra join/registered hay không. Nếu không, nó sẽ dừng lại quá trình cập nhật do đây là công cụ dành cho doanh nghiệp.

Dịch vụ kiểm tra xem tenant Entra này có được đăng ký vào hệ thống quản lý cập nhật hay không bằng cách tải xuống tệp từ

/<tenant_hash>/enrolled.jsonvà kiểm tra xem trường Enrolled trong JSON có được đặt thành true hay không.Nếu tenant được đăng ký, nó sẽ tiếp tục quá trình tự ghi danh. Việc này bao gồm tải xuống một JSON khác từ

/<tenant_hash>/Devices/<device_id_hash>.jsontrong đó chỉ có một trường duy nhất chứa policy ID được gán cho máy tính này.Sau đó, Update Health Tools sẽ bắt đầu polling đến:

/<tenant_hash>/Policies/<policy_id>/<cpu>_<osbuild>.jsonCông cụ sẽ xem trường EnterpriseActionType để xác định hành động cần thực hiện.

Quá trình phân tích cũng cho các nhà nghiên cứu phát hiện ra một lỗ hổng có thể bị lợi dụng để khai thác thực thi mã: ExecuteTool. Hành động này cho phép thực thi các tệp nhị phân được Microsoft ký (Microsoft-signed binaries). Mặc dù có vẻ an toàn, nhưng kẻ tấn công có thể lợi dụng cơ chế này.

Ngay lập tức một tệp JSON payload đã được các chuyên gia nghiên cứu tạo ra cho mục đích thử nghiệm. Payload độc hại này trỏ tới các tệp thực thi hợp lệ của Windows như explorer.exe hay calc.exe, đồng thời lợi dụng ExecuteTool như một bàn đạp để vượt qua bất kỳ các biện pháp bảo mật nào do tính hợp lệ của nó. Nội dung của tệp JSON này như sau:

{

"RequestId": "00000000-0000-0000-0000-000000000001",

"EnterpriseActionType": "ExecuteTool",

"EnterpriseExecutableClientPath": "..\\..\\Windows\\explorer.exe",

"EnterpriseExecutableClientParameters": "/root,C:\\Windows\\system32\\calc.exe",

"EnterpriseExecutableClientPayload": []

}

Kết quả thử nghiệm đã chứng minh giả thiết thông qua ExecuteTool, kẻ tấn công có thể lạm dụng để thực thi một lệnh hoặc một tệp thực thi hợp lệ khác trên hệ thống đích để đạt được khả năng remote code execution đầy đủ:

Mặc dù phiên bản mới hơn của Update Healthy Tool đã được hãng Microsoft phát hành, với việc một dịch vụ web chuẩn như devicelistenerprod.microsoft.com được triển khai, tuy nhiên các tuỳ chọn tương thích ngược vẫn có thể bị thay đổi và khiến hệ thống nằm trong nguy hiểm.

Khắc phục & Khuyến nghị

Các quản trị viên và người dùng cần thực hiện các hành động sau nhằm khắc phục lỗ hổng nguy hiểm đang tồn tại trong công cụ Update Healthy Tool:

Cập nhật bản vá mới nhất: Người dùng và các quản trị viên cần thực hiện cập nhật bản vá KB4023057 mới nhất cho công cụ này để khắc phục sớm nhất lỗ hổng đang tồn tại, tránh gặp rủi ro liên quan tới các vấn đề về an toàn thông tin.

Vô hiệu hoá kết nối tới các Azure blob storage cũ: Nếu hệ thống đang sử dụng Update Healthy Tool phiên bản 1.1 thì hành động này có thể được bỏ qua. Tuy nhiên nếu phiên bản 1.0 đang được sử dụng, việc vô hiệu quá các kết nối đến các Azure blob storage cũ cần được thực hiện ngay lập tức. Người dùng và quản trị viên cần đảm bảo registry key

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\UpdateHealthTools\UHS.ENABLEBLOBDSSCHECKkhông được đặt với giá trị bằng1Giám sát lưu lượng truy cập DNS, lưu lượng mạng: Triển khai các rule giám sát trong hệ thống EDR/SIEM nhằm cảnh báo và phát hiện sớm các kết nối đến danh sách các Azure blob storage cũ hay những kết nối tới các máy chủ lạ, có hành vi bất thường.