Lỗ hổng zero-day của VMware ESXi có thể đã bị khai thác một năm trước khi công bố

Huntress - một trong các công ty an ninh mạng hàng đầu của Mỹ, vừa qua đã cảnh báo về một chiến dịch tấn công khai thác của tin tặc Trung Quốc nhắm tới nền tảng ảo hoá VMware ESXi. Đáng chú ý, chiến dịch tấn công này lợi dụng và khai thác các lỗ hổng zero-day trong khoảng một năm trước khi những lỗ hổng ấy bị phát hiện và công bố trên không gian mạng.

Thông tin chi tiết

Cuối tháng 12 năm 2025, công ty an ninh mạng Huntress ghi nhận một vụ tấn công xâm nhập dẫn đến triển khai các mã khai thác nhắm vào nền tảng ảo hoá sử dụng VMware ESXi của một tổ chức khách hàng. Dựa trên các dấu vết, các chuyên gia bảo mật phát hiện tin tặc đã sử dụng SonicWall VPN là bước đệm ban đầu.

Ban đầu, cuộc tấn công này giống như nhắm tới việc khai thác các lỗ hổng zero-day đã được VMware ESXi vá. Tuy nhiên sau khi quan sát và điều tra kỹ hơn, các chuyên gia nhận định việc khai thác những lỗ hổng này đã diễn ra trong khoảng một năm trước khi bị hãng phát hiện và vá lại.

Dưới đây là danh sách các lỗ hổng:

| Định danh lỗ hổng | Điểm CVSS(3.1) | Mô tả |

| CVE-2025-22226 | 7.1 - MEDIUM | Lỗ hổng đọc ngoài phạm vi bộ nhớ (out-of-bounds read) trong thành phần HGFS, cho phép rò rỉ dữ liệu bộ nhớ từ tiến trình VMX |

| CVE-2025-22225 | 8.2 - HIGH | Một lỗ hổng ghi dữ liệu tùy ý trong ESXi cho phép thoát khỏi môi trường cô lập (sandbox) của VMX để thâm nhập vào nhân hệ thống (kernel) |

| CVE-2025-22224 | 9.3 - CRITICAL | Lỗ hổng TOCTOU (Time-of-Check Time-of-Use) trong thành phần VMCI dẫn đến việc ghi dữ liệu ngoài phạm vi bộ nhớ, cho phép thực thi mã dưới quyền của tiến trình VMX |

Tại thời điểm công bố (tháng 3/2025), VMware đã cảnh báo rằng những lỗ hổng này có thể bị tin tặc với quyền quản trị viên lợi dụng, kết hợp thành một chuỗi các hành vi khai thác nhằm chiếm được quyền truy cập vào lớp hypervisor.

Tuy nhiên, với báo cáo của Huntress, nhóm tin tặc Trung Quốc này đã có thể xâu chuỗi và tiến hành những hành động khai thác đầu tiên từ khoảng đầu tháng 2 năm 2024. Các nhà nghiên cứu phát hiện trong đường dẫn PDB của mã khai thác có một thư mục tên “2024_02_19”, cho thấy gói công cụ này được phát triển như một exploit zero-day tiềm năng.

C:\Users\test\Desktop\2024_02_19\全版本逃逸--交付\report\ESXI_8.0u3\

Cũng trong báo cáo của mình, các nhà nghiên cứu bảo mật của Huntress cho biết, tin tặc sử dụng VPN SonicWall bị xâm nhập từ trước, sau đó sử dụng tài khoản Domain Admin để truy cập tới các Domain Controller khác trước khi trích xuất và đánh cắp dữ liệu trong hệ thống ảo hoá.

Bộ công cụ khai thác bao gồm các thành phần sau:

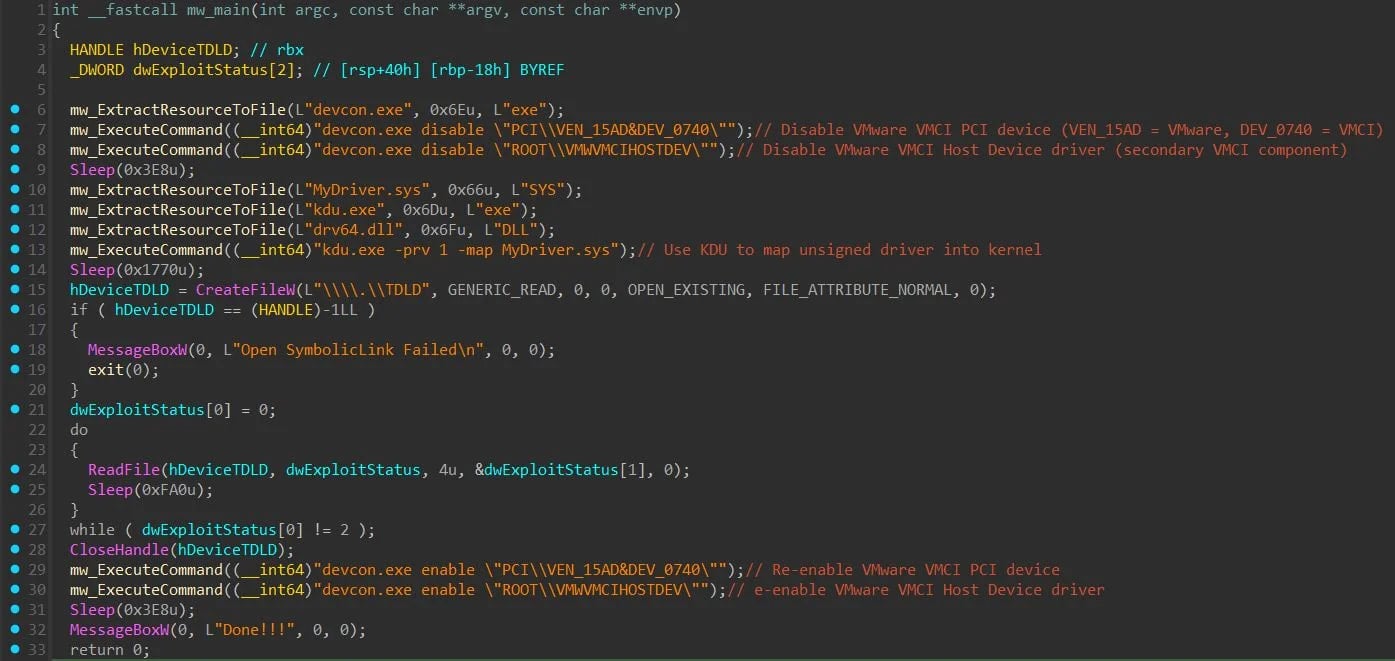

- MAESTRO (exploit.exe): Điều phối quá trình thoát VM bằng cách vô hiệu hóa các thiết bị VMCI của VMware, tải driver exploit chưa ký thông qua KDU, theo dõi việc khai thác thành công và khôi phục driver sau đó.

MyDriver.sys: Driver kernel chưa ký, thực hiện quá trình thoát VM, bao gồm phát hiện phiên bản ESXi, làm hỏng bộ nhớ VMX, thoát sandbox và triển khai backdoor trên hypervisor.

VSOCKpuppet: Backdoor dạng ELF chạy trên máy chủ ESXi, cung cấp khả năng thực thi lệnh và truyền tệp qua VSOCK, qua mặt các cơ chế giám sát mạng truyền thống.

GetShell Plugin (client.exe): Client VSOCK trên Windows, được dùng để kết nối từ máy ảo Guest tới máy chủ ESXi đã bị xâm nhập và tương tác với backdoor VSOCKpuppet.

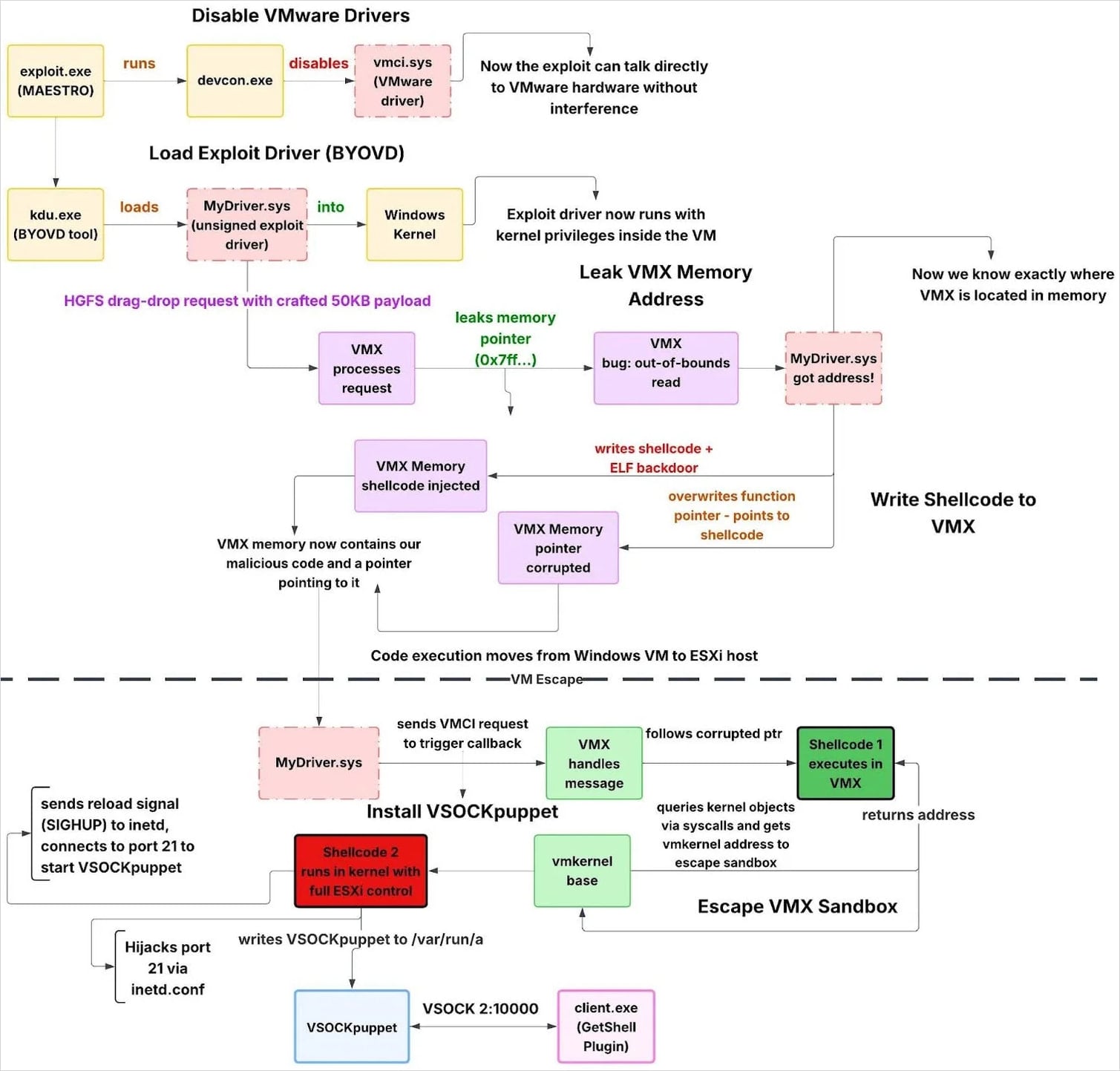

Dựa trên báo cáo kỹ thuật của Huntress, quy trình tấn công của tin tặc có thể được chia thành 6 giai đoạn chiến thuật chính theo mô hình Cyber Kill Chain:

Bước 1: Thâm nhập ban đầu (Initial Access)

Phương thức: Khai thác lỗ hổng hoặc chiếm quyền điều khiển tài khoản trên SonicWall VPN.

Mục tiêu: Đặt chân vào mạng nội bộ của nạn nhân. Dù mã khai thác phía sau rất tinh vi, điểm yếu đầu tiên vẫn nằm ở lớp bảo mật biên (VPN).

Bước 2: Chiếm quyền và Trinh sát (Privilege Escalation & Reconnaissance)

Hành động: Tin tặc sử dụng tài khoản Quản trị viên tên miền (Domain Admin - DA) đã chiếm được từ trước.

Công cụ: Triển khai một loạt công cụ quét để lập bản đồ mạng:

Advanced Port Scanner / Netscan: Rà quét, tìm kiếm các máy chủ đang hoạt động.

ShareFinder: Liệt kê các thư mục chia sẻ (Network Shares) để tìm dữ liệu nhạy cảm, kết quả lưu tại

shares.txt.

Bước 3: Di chuyển ngang hàng (Lateral Movement)

Hành động: Sử dụng giao thức RDP để kết nối từ máy trạm ban đầu sang các máy chủ quan trọng.

Mục tiêu: Truy cập vào Máy chủ điều khiển tên miền (Domain Controller - DC) cả bản chính và bản dự phòng. Tại đây, chúng cố gắng đổi mật khẩu quản trị thành

Password01$bằng bộ công cụ Impacket để duy trì quyền kiểm soát.

Bước 4: Vô hiệu hóa lớp phòng thủ & Chuẩn bị khai thác (Defense Evasion)

Để chuẩn bị cho việc tấn công vào lớp ảo hóa VMware, tin tặc thực hiện các bước dọn đường:

Cô lập máy chủ: Dùng lệnh

netshđể cấu hình tường lửa, chặn mọi kết nối đi ra ngoài (External Outbound) nhưng vẫn cho phép kết nối nội bộ. Điều này ngăn các công cụ bảo mật báo động về trung tâm.Vô hiệu hoá driver an toàn: Dùng

devcon.exeđể vô hiệu hóa các driver VMCI gốc của VMware nhằm tránh xung đột khi cài driver độc hại.Nạp driver lậu (BYOD): Sử dụng công cụ KDU để nạp driver khai thác không có chữ ký số (

MyDriver.sys) vào bộ nhớ nhân (Kernel) của Windows.

Bước 5: Thoát máy ảo (VM Escape)

Đây là giai đoạn kỹ thuật cao nhất, sử dụng bộ công cụ MAESTRO để khai thác chuỗi 3 lỗ hổng Zero-day trên VMware ESXi:

Gây rò rỉ thông tin (CVE-2025-22226): Đọc bộ nhớ từ tiến trình VMX để vượt qua cơ chế bảo mật ASLR.

Ghi đè bộ nhớ (CVE-2025-22224): Chèn shellcode vào tiến trình VMX.

Thoát Sandbox (CVE-2025-22225): Vượt ra khỏi máy ảo Guest để chiếm quyền điều khiển trực tiếp trên nhân (Kernel) của máy chủ vật lý ESXi.

Bước 6: Cài đặt Cửa hậu và Đánh cắp dữ liệu (Persistence & Exfiltration)

Cài Backdoor: Thiết lập VSOCKpuppet trên host ESXi. Đây là cửa hậu giao tiếp qua cổng VSOCK, giúp tin tặc ra lệnh cho máy chủ vật lý mà không bị tường lửa mạng phát hiện.

Nén dữ liệu: Sử dụng WinRAR để đóng gói dữ liệu lấy được.

Mục tiêu cuối: Thông thường sẽ dẫn đến mã hóa dữ liệu (Ransomware), nhưng trong trường hợp này đã bị Huntress SOC chặn đứng trước khi thực hiện.

Ngoài ra, manh mối về thời điểm build của bộ công cụ khai thác cũng được tiết lộ. Một đường dẫn PDB được nhúng trong tệp client.exe có chứa thư mục “2023_11_02”:

C:\Users\test\Desktop\2023_11_02\vmci_vm_escape\getshell\source\client\x64\Release\client.pdb

Điều này cho thấy thành phần này có thể là “một phần của bộ công cụ vmci_vm_escape rộng hơn, với thành phần getshell”.

Huntress tin rằng tin tặc có thể áp dụng cách tiếp cận module, trong đó các công cụ hậu khai thác (post-exploitation) được tách rời khỏi exploit. Cách làm này cho phép chúng tái sử dụng cùng một hạ tầng và chỉ cần thay thế các lỗ hổng mới, bao gồm việc sử dụng HGFS để rò rỉ thông tin, VMCI để làm hỏng bộ nhớ, và shellcode thoát lên kernel.

Khuyến nghị & Khắc phục

Cập nhật phần mềm: Cập nhật bản vá mới nhất cho hệ thống ảo hóa (VMware ESXi) và các thiết bị mạng (SonicWall) lên phiên bản mới nhất.

Bật xác thực 2 lớp (MFA): Đây là rào cản hiệu quả nhất. Ngay cả khi lộ mật khẩu, tin tặc cũng không thể xâm nhập vào VPN hoặc hệ thống nội bộ nếu không có mã xác nhận. Ngoài ra người dùng cũng nên thực hiện thay đổi mật khẩu các tài khoản quan trọng theo chu kỳ có kiểm soát.

Kiểm soát quyền quản trị: Hạn chế tối đa số người có quyền "Admin". Chỉ cấp quyền cao nhất khi thực sự cần thiết để giảm thiểu rủi ro khi một tài khoản bị chiếm đoạt. Trong trường hợp này, tin tặc đã chiếm được một tài khoản có quyền quản trị (Domain Admin), từ đó có thể dễ dàng triển khai các bước tấn công sau đó.

Giám sát bất thường & Sao lưu: Giám sát bảo mật 24/7 đối với các hệ thống quan trọng để mau chóng phát hiện và ngăn chặn các hành vi bất thường, rà quét hệ thống để tìm các tệp tin lạ (như

exploit.exehayMyDriver.sys), tổng kiểm tra các hoạt động đăng nhập bất thường từ đầu năm 2024 đến nay. Ngoài ra, luôn thực hiện sao lưu dữ liệu trên các hệ thống quan trọng, đảm bảo các dữ liệu sao lưu này luôn sẵn sàng để đem ra sử dụng nếu hệ thống gặp sự cố.

IOC

| Tên tệp | Mã băm SHA-256 |

| MAESTRO payload (exploit.exe) | 37972a232ac6d8c402ac4531430967c1fd458b74a52d6d1990688d88956791a7 |

| GetShell Plugin (client.exe) | 4614346fc1ff74f057d189db45aa7dc25d6e7f3d9b68c287a409a53c86dca25e |

| VSOCKpuppet | c3f8da7599468c11782c2332497b9e5013d98a1030034243dfed0cf072469c89 |

| Binary.zip | dc5b8f7c6a8a6764de3309279e3b6412c23e6af1d7a8631c65b80027444d62bb |

| MyDriver.sys | 2bc5d02774ac1778be22cace51f9e35fe7b53378f8d70143bf646b68d2c0f94c |