Mã độc tống tiền Albabat mở rộng mục tiêu tấn công, lợi dụng GitHub để thực hiện chiến dịch

Tổng quan về mã độc Albabat

Mã độc Albabat được ghi nhận ra mắt vào cuối năm 2023 và đầu năm 2024, và phiên bản gần đây của mã độc này được đội nghiên cứu đến Trendmicro phát hiện được. Trong phiên bản 2.0.0 và 2.5 này, mã độc không chỉ nhắm tới các máy tính chạy hệ điều hành Windows mà còn thu thập thông tin trên các máy chạy hệ điều hành nhân Linux và macOS. Vào tháng 1 năm ngoái, sau khi khi phát hiện trên màn hình một máy tính có dấu hiệu bị nhiễm mã độc Albabat đề cập tới Linux, Fortinet đã cảnh báo về việc mã độc này có thể chạy trên nhiều hệ điều hành khác nhau.

Phân tích hành vi mã độc

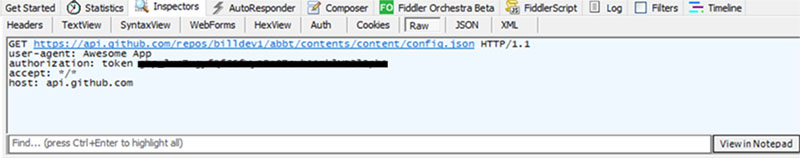

Trong phiên bản mới nhất, mã độc này sẽ lấy thông tin thiết lập thông qua GitHub REST API sử dụng user-agent tên là “Awesome App”. Thông tin thiết lập lấy về trong đó đó có thiết lập hành vi của mã độc và các tham số để thực thi.

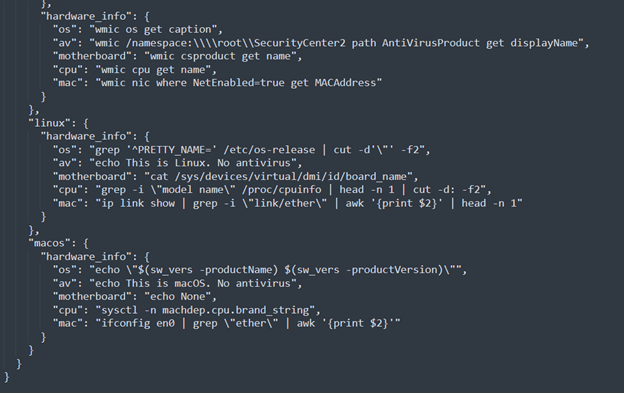

Phân tích các thông tin thiết lập, các nhà nghiên cứu thấy rằng:

Mã độc sẽ bỏ qua một số các Folder: Searches, AppData, $RECYCLE.BIN, System Volume Information, windows.old, steamapps, perflogs, ansel, tmp, node_modules, cache, vendor, target, Mozilla, venv, env, Chrome, google-chrome, pypoetry, vimfiles, viminfo, site-packages, scoop, go và temp.

Mã hóa các file có phần mở rộng là: ~$, .src, .ico, .cur, .theme, .themepack, .bat, .com, .cmd, .cpl, .prf, .icls, .idx, .mod, .pyd, .vhdx, ._pth, .hta, .mp3, .CHK, .pickle, .pif, .url, .ogg, .tmp, .dat, .exe, .lnk, .win, .vscdb, .bin, .cab, .inf, .lib, .tcl, .cat, .so, .msi, .vpk, .vc, .cur, .ini, .bik, .sfx, .xnb, .ttf, .otf, .woff, .woff2, .vfont, .resource, .N2PK, .log, .pkg, .desktop, .dll, .pkr, .arc, .sig, .bk2, .arz, .swf, .qt, .wma, .mp2, .vdf, .pdb, .nfo, .whl, .mui, .srm, .smc, .dic, .lock, .pyc, .TAG, .locale, .store, .sdi, .library-ms, .acf, .po và .mo.

Ngoài ra nó cũng sẽ ngừng các tiến trình sau: askmgr.exe, processhacker.exe, regedit.exe, code.exe, excel.exe, powerpnt.exe, winword.exe, msaccess.exe, mspub.exe, msedge.exe, virtualboxvm.exe, virtualbox.exe, chrome.exe, cs2.exe, steam.exe, postgres.exe, mysqlworkbench.exe, outlook.exe, mysqld.exe, windowsterminal.exe, powershell.exe, cmd.exe, sublime_text.exe, microsoft.photos.exe, và photosapp.exe.

Sau khi thu thập thông tin trên máy nạn nhân, mã độc sẽ kết nối tới cơ sở dữ liệu PostgreSQL:

postgres://postgres.<username>:<password>@aws-0-us-west-1.pooler.supabase[.]com:5432/postgres

Việc sử dụng cơ sở dữ liệu nhằm để theo dõi sự lây nhiễm và giao dịch. Thông tin lấy được giúp cho các kẻ tấn công đưa ra yêu cầu tiền chuộc và bán dữ liệu của nạn nhân.

Ngoài ra thông tin thiết lập còn có một số câu lệnh cho máy tính chạy Linux và macOS, cho thấy mã độc có được thiết kế để nhắm tới các hệ điều hành này.

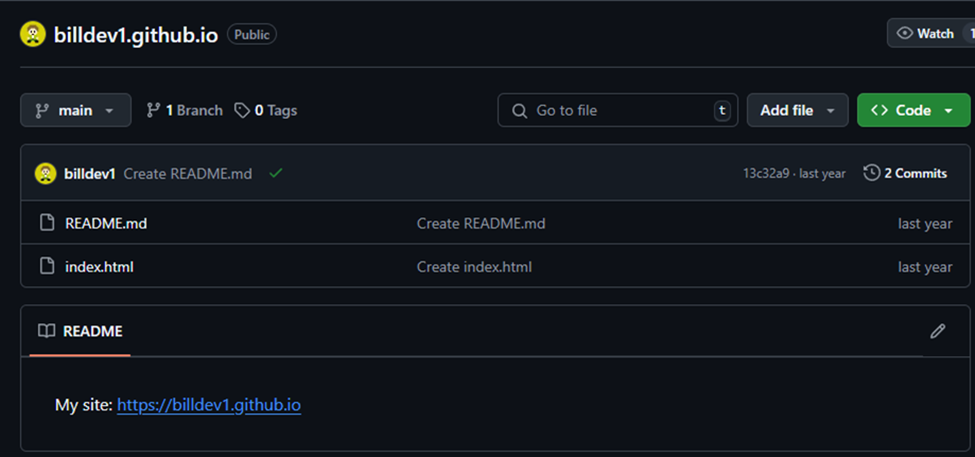

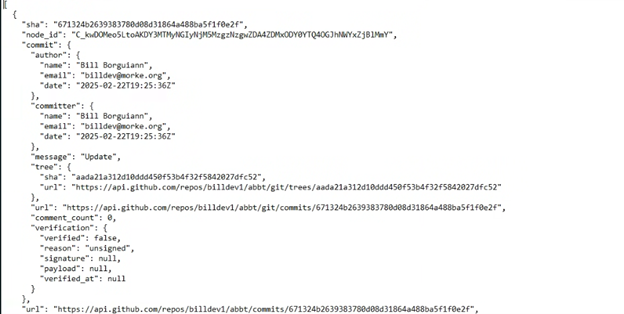

Liên quan tới GitHub

Thông tin thiết lập của mã độc được lưu trong Github repository tại billdev.github.io và đang được để private, tuy nhiên vẫn có thể truy cập được thông qua token xác thực thu được trong Fiddler. Khi điều tra sâu hơn tài khoản GitHub trên thì phát hiện ra rằng được tạo vào 27/02/2024, và được đăng ký dưới tên là Bill Borguiann. Trong lịch sử commit cho thấy lần gần nhất là 22/02/2025 và email thực hiện là billdev@morke[.]org.

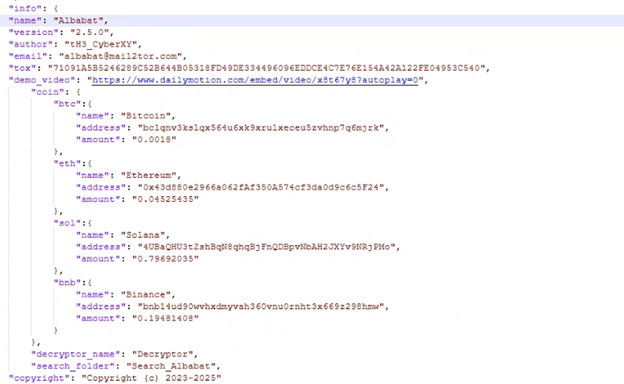

Ngoài ra còn phát hiện thêm một folder tên là 2.5.x, cho thấy rằng có thể một phiên bản mới hơn của mã độc Albabat này đang trong giai đoạn phát triển. Trong thư mục này có chứa file config.json, có thêm thông tin ví tiền điện tử cho Bitcoin, Ethereum, Solana và BNB.

Khuyến nghị

Để phát hiện, ngăn chặn kịp thời cũng như có biện pháp phòng ngừa, phía FPT Threat Intelligence đưa ra các khuyến nghị sau:

Thường xuyên sao lưu dữ liệu quan trọng, kiểm tra quy trình sao lưu để có thể thực hiện phục hồi nhanh chóng nếu có sự cố xảy ra.

Phân đoạn mạng để giảm thiểu lây lan của mã độc trong tổ chức. Các dữ liệu nhạy cảm, hệ thống quan trọng có thể cô lập ở một khu riêng.

Thường xuyên cập nhật và vá các lỗ hổng, đây là điều rất quan trọng không để cho các kẻ tấn công lợi dụng khai thác lỗ hổng để thực hiện triển khai mã độc.

Thực hiện đào tạo nhận thức cho nhân viên và người dùng để phòng tránh phishing, đường link lạ cũng như các phần mềm độc hại và crack.

Cập nhật IOC của mã độc để có thể nhanh chóng phát hiện và ngăn chặn.

IOC

| SHA1 | Detection |

| 1cc2d1f2a991c19b7e633a92b1629641c019cdeb | Ransom.Win64.ALBABAT.THBBEBE |

| c7c52fdaecf325dfaf6eda14e0603579feaed40a | Ransom.Win64.ALBABAT.THBBEBE |

| 8a3ea65147a156d381d8f1773e91eb8e0f6b1e40 | Ransom.Win64.ALBABAT.THBBEBE |

| 8de54cad9d6316679580c91117b484acb493ab72 | Ransom.Win64.ALBABAT.THBBEBE |

| d67dc8c4232a3943a66608d62874923e9a3fb628 | Ransom.Win64.ALBABAT.THBBEBE |

Tham khảo

Albabat Ransomware Expands Targets, Abuses GitHub - SecurityWeek