Máy chủ IIS tại Việt Nam đang bị lợi dụng để kiếm tiền cho hacker Trung Quốc như thế nào?

Gần đây một chiến dịch âm thầm đang lan rộng trong hệ sinh thái IIS tại châu Á và đặc biệt là Việt Nam vừa được ghi nhận.

Tổng quan

Trong bối cảnh các mối đe dọa mạng ngày càng dịch chuyển từ phá hoại trực diện sang khai thác âm thầm để trục lợi dài hạn, chiến dịch UAT-8099 nổi lên như một ví dụ điển hình cho xu hướng tấn công “lặng lẽ nhưng hiệu quả”. Thay vì mã hóa dữ liệu hay làm gián đoạn dịch vụ, nhóm đe dọa này tập trung chiếm quyền kiểm soát các máy chủ Microsoft IIS hợp pháp, sau đó âm thầm biến chúng thành công cụ phục vụ cho SEO fraud, chuyển hướng lưu lượng truy cập và thu thập thông tin nhạy cảm.

UAT-8099 được biết đến là một nhóm tấn công có liên hệ với Trung Quốc, hoạt động có tổ chức và duy trì hiện diện lâu dài trên các hệ thống bị xâm nhập. Chiến dịch chủ yếu nhắm vào các quốc gia châu Á, trong đó Việt Nam và Thái Lan là hai khu vực bị ảnh hưởng đáng kể, với hàng loạt máy chủ IIS bị cài cắm backdoor và module độc hại.

Bên cạnh đó chiến dịch này còn phân phối các tệp apk độc hại nhắm vào cả người dùng Android lẫn IOS.

Lịch sử hoạt động

Vào tháng 04 năm 2025, các chuyên gia bảo mật của Cisco Talos phát hiện hoạt động ban đầu của UAT-8099, với việc nhóm này xâm nhập vào các máy chủ IIS dễ bị tấn công ở nhiều quốc gia và thiết lập các tác nhân điều khiển từ xa bằng web shell để đánh giá lỗ hổng và thu thập thông tin hệ thống.

Giai đoạn tháng 10 cùng năm nhóm này tiếp tục mở rộng chiến dịch với việc không chỉ dừng ở một vài nạn nhân đơn lẻ mà đã mở rộng sang nhiều khu vực khác nhau, bao gồm Ấn Độ, Thái Lan, Việt Nam, Canada và Brazil.

Cuối năm 2025 đầu năm2026 – Nhóm tiếp tục tinh chỉnh kỹ thuật tấn công, triển khai các biến thể BadIIS malware tinh vi hơn, trong đó có những biến thể “region-locked” chuyên biệt cho từng thị trường và ngôn ngữ, đồng thời tập trung mục tiêu vào các máy chủ IIS ở Thái Lan và Việt Nam.

Mục tiêu chính

Chiếm quyền kiểm soát máy chủ IIS hợp pháp để lợi dụng danh tiếng và độ tin cậy sẵn có của website.

Thao túng kết quả tìm kiếm (SEO fraud) thông qua việc tiêm nội dung, tạo backlink và chuyển hướng truy vấn từ công cụ tìm kiếm đến các trang do nhóm kiểm soát.

Duy trì quyền truy cập lâu dài nhằm khai thác liên tục, thay vì thực hiện các hành vi gây chú ý như mã hóa dữ liệu hay phá hoại hệ thống.

Thu thập thông tin cấu hình, chứng chỉ và thông tin đăng nhập, vừa phục vụ việc mở rộng tấn công, vừa có thể mang lại giá trị thương mại trên các thị trường ngầm.

Chi tiết chiến dịch

Như đã đề cập từ trước thì UAT-8099 không cần RCE phức tạp ngay từ đầu mà thay vào đó chúng chỉ cần “Ghi được file thực thi lên IIS“ và khiến IIS load hoặc execute file đó. Mục tiêu là làm sao cho ít crash, ít log và ít alert nhất có thể làm khó cho các chuyên gia giám sát. Để làm điều đó thì chúng sẽ quét diện rộng các máy chủ IIS và đặc điệt các Website có:

Domain lâu năm.

Trust cao (edu, gov, telco, enterprise).

Bên cạnh đó ở giai đoạn nhóm tin tặc cũng tập chung vào các ứng dụng web cho phép upload các file như: .aspx, .ashx, .config. Sau đó một số Payload nhẹ ban đầu sẽ được thực thi cho phép kẻ tấn công có thể:

Thực thi lệnh (

cmd.exe).Upload/download file.

Gọi PowerShell.

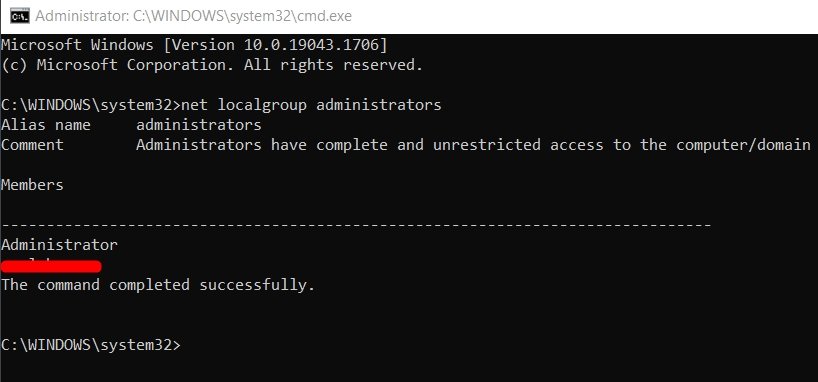

Sau khi đã vào được hệ thống kẻ tấn công tiếp tục thực hiện các lệnh thăm dò trên máy nạn nhân: whoami, ipconfig /all, systeminfo, net user, net localgroup, administrators… Mục đích của việc này là xem các quyền hiện tại và có thể tiếp tục theo thang đặc quyền được hay không.

Ngay sau khi đã kiểm tra hoàn tất các quyền hạn trên hệ thống nạn nhân, UAT-8099 tiếp tục kích hoạt Guest account. Nó thực sự rất nguy hiểm bời Guest thường không được giám sát cũng như khó trigger alert giống việc tạo tài khoản mới. Bên cạnh đó chúng cũng thực hiện việc tạo user ẩn: admin$.

Để thiết lập duy trì từ xa và không muốn phụ thuộc vào webshell, nhóm UAT-8099 đã sử dụng các công cụ: FRP (Reverse proxy, expose RDP), SoftEther VPN (VPN toàn tunnel) và EasyTier (mesh vpn). Điểm đặc biệt là những công cụ như này cho phép chúng truy cập RDP như một máy nội bộ thông thường, che đấu đi IP thật và duy trì lâu dài trên hệ thống.

Sau khi đã có foothold ổn định như ở trên, chúng sẽ chuyển qua khai thác giá trị thật của server”

chứ không chỉ SEO fraud. Như đã nói ở trên thì UAT-8099 không exfil đại trà như ransomware mà thay vào đó chúng chọn lọc rất kỹ, tập trung vào dữ liệu giúp:

Duy trì truy cập lâu dài.

Mở rộng tấn công.

Tối ưu SEO cloaking.

Kiếm tiền gián tiếp.

Sẽ có bốn loại file được kẻ tấn công thu thập trong quá trình điều tra và phân tích. Đến giai đoạn này đều có các kết nối đến máy chủ C2 để ghi nhận.

web.configappsettings.json.envCustom config XML

Các dữ liệu này sau khi đã được thu thập sẽ được đón gói lại và thực hiện bán, dùng cho các cuộc tấn công tiếp theo hoặc phục vụ SEO cloaking chính xác hơn. Đặc biệt là sau giai đoạn này nhóm UAT-8099 sẽ triển khai BadIIS - mục đích chính cũng như giai đoạn nguy hiểm nhất của cả chiến dịch này.

Phân tích BadIIS

BadIIS là một malware dành riêng cho Microsoft IIS (Internet Information Services) được UAT-8099 triển khai trên các máy chủ web bị xâm nhập để thực hiện Search Engine Optimization (SEO) fraud, tức lừa Google và các crawler khác để nâng thứ hạng tìm kiếm và điều hướng người dùng đến mục tiêu có lợi cho kẻ tấn công.

Đầu tiên BadIIS hoạt động bằng cách gắn như một HTTP module vào quy trình xử lý yêu cầu của IIS. Khi kẻ tấn công đã có quyền administrator mà chúng đã lấy được từ trên, chúng sẽ đặt file DLL độc hại vào vị trí mà IIS có thể tải vào pipeline xử lý HTTP.

C:\Windows\system32\cmd.exe /c C:\ProgramData\iis.bat - Script này sẽ đảm nhận vai trò thực thi những bước cần thiết để đăng ký BadIIS làm module của IIS.

Sau khi đã cài đặt BadIIS thực hiện load mọi khi IIS nhận HTTP request tức là nó sẽ càn thiệp vào các handler như: CHttpModule::OnBeginRequest và CHttpModule::OnSendResponse. Điều này cho phép BadIIS:

Xem toàn bộ request vào.

Quyết định cách phản hồi.

Chèn nội dung, proxy, hay trả dữ liệu khác với nội dung gốc.

Điểm đặc biệt là BadIIS chính thức có ba chế độ hoạt động chính, quyết định dựa trên các yếu tố User-Agent, Referer và URL path trong yêu cầu HTTP.

Proxy Mode

Proxy Mode sẽ được kích hoạt khi request có User-Agent cho thấy đây là Googlebot. URL khớp các pattern liên quan nội dung SEO mà malware muốn đẩy (ví dụ: /cash, /bet, /gambling…). Mục tiêu của chúng là đánh lừa Google crawler để tin rằng trang này có nội dung hữu ích với các từ khóa mục tiêu → tăng ranking SEO.

BadIIS trích địa chỉ C2 server được mã hoá trong mã.

Gửi yêu cầu tới C2 để lấy nội dung HTML.

Trả nội dung này cho crawler Google như thể nội dung là của máy chủ thật.

SEO Fraud Mode

SEO Fraud Mode sẽ được kích hoạt khi có request từ crawler (ví dụ Googlebot). Ở mode này BadIIS sẽ thực hiện các hành vi cụ thể:

Trả về HTML chứa nhiều backlink tới các trang mà attacker muốn “đẩy”.

Những backlink này giúp thuật toán Google đánh giá trang đó có liên quan, từ đó giúp nâng thứ hạng các site mà kẻ tấn công muốn quảng bá.

Backlink là sao? Tại sao nó quan trọng? Theo các cơ chế thì Google dùng backlink để đánh giá “mức độ uy tín” của nội dung, SEO fraud tận dụng điều này để “đánh lừa” thuật toán tìm kiếm, kể cả khi nội dung đó không có giá trị thật.

Injector Mode

Injector Mode sẽ được kích hoạt ngay khi người dùng thực sự truy cập trang từ kết quả tìm kiếm Google. Request này có header Referer trỏ từ kết quả Google, và BadIIS dùng điều kiện này để phân biệt crawler và người dùng thật. Khi này người dùng thật bị điều hướng tới site cờ bạc, quảng cáo gian lận, hoặc landing page kiếm tiền khác.

Toàn bộ các quá trình thực thi này BadIIS liên tục thực hiện các giao tiếp với C2 Server

Kết luận

Chiến dịch UAT-8099 là minh chứng rõ ràng cho sự chuyển dịch trong bản chất của các mối đe dọa mạng hiện đại: từ phá hoại sang chiếm dụng, từ tấn công ồn ào sang khai thác âm thầm nhưng bền bỉ. Thay vì mã hóa dữ liệu hay làm gián đoạn dịch vụ, nhóm tấn công đã lựa chọn con đường ít gây chú ý hơn nhưng mang lại giá trị lâu dài - biến các máy chủ IIS hợp pháp thành công cụ thao túng lưu lượng tìm kiếm và tạo lợi ích kinh tế.

Điểm nguy hiểm của UAT-8099 không nằm ở kỹ thuật quá phức tạp, mà ở cách kết hợp hiệu quả giữa lỗ hổng cấu hình, thiếu giám sát và tâm lý chủ quan của người vận hành hệ thống. Malware như BadIIS cho thấy chỉ cần kiểm soát được nội dung phản hồi theo đối tượng truy cập, kẻ tấn công đã có thể tồn tại trong hệ thống suốt thời gian dài mà không bị phát hiện.

Khuyến nghị

Gia cố và cấu hình an toàn IIS

Hạn chế chức năng upload file:

Chỉ cho phép các định dạng thực sự cần thiết.

Vô hiệu hóa thực thi script trong thư mục upload.

Rà soát phân quyền thư mục web root:

- Tránh cấp quyền ghi (write) cho tài khoản dịch vụ IIS ở các thư mục không cần thiết.

Vô hiệu hóa module hoặc tính năng IIS không sử dụng để giảm bề mặt tấn công.

Quản lý bản vá và cấu hình hệ điều hành

Cập nhật Windows Server và IIS đầy đủ các bản vá bảo mật.

Định kỳ kiểm tra:

Các tài khoản cục bộ (local users)

Nhóm Administrators

Phát hiện và loại bỏ các tài khoản bất thường có hậu tố như:

admin$,mysql$, hoặc tên trông giống tài khoản hệ thống

Giám sát hành vi và phát hiện sớm

Theo dõi log IIS và Windows Event Log để phát hiện:

Truy cập bất thường vào file

.aspx,.ashxThay đổi nội dung web không rõ nguyên nhân

Triển khai EDR/XDR hoặc WAF có khả năng:

Phát hiện web shell

Phát hiện hành vi PowerShell đáng ngờ

Định kỳ quét mã nguồn website để phát hiện:

Đoạn mã redirect lạ

Logic chỉ kích hoạt với crawler (Googlebot, Bingbot)

Kiểm soát kết nối mạng và truy cập từ xa

Giới hạn RDP:

Không để mở công khai trên Internet

Áp dụng IP whitelist hoặc VPN

Giám sát outbound traffic để phát hiện:

Kết nối tới VPN bất thường (SoftEther, EasyTier)

Reverse proxy như FRP

Áp dụng Network Segmentation để hạn chế lateral movement nếu bị xâm nhập.

Kiểm tra và bảo vệ uy tín website

Thường xuyên:

Kiểm tra kết quả tìm kiếm Google với site của mình

So sánh nội dung trả về cho crawler và người dùng

Sử dụng công cụ SEO/website monitoring để phát hiện:

Redirect bất thường

Nội dung spam, backlink lạ

IOCs

File Hash

762db01f0dc61a3f4aa1695cb24a92fa21d236d8c5577926337ac1799d6569a5

7276bc5fe4d29daf7a23a9a68022330290be45cc3a5a1d76e82063135b85ce5c

046417685ad2eb075f33a0f757391df84750d2395fa6f82b1f05359710b7c9b6

f7cc8cf5a8e565c1aa8b7bd524f4f9fac392387de749657cb9d1cf4d694c4ad2

b3d08508b1e8962e56da007408450e2a40fae8cac1ee7d526914be80e31f6854

8b2a61f29fdeda908d299515975a4dd3abd1a7508dbe8487bcb2a56fad2ec16f

e042f1a9b0a1d69311a5a1bd4eea37cc1a8a02cffe3f9ad5eb0c78fa79f326e2

5a6dd4bb2db005adee56732b96fa6f4ceed47fc42298daf7bb3e6db32b59eac6

f659c4cfe4517a07b9c944cb7818be4022fdc42187766808ad02987a4152a875

7ddf475abc6e01a1e703f4c54e5a2c8601fef4767b3b1859b78cfdc18b173004

0afa8830d2c664a192af94b638ab6b1c096d13e41a7f1886b71ff020e0d9bd93

088fa3063c3015978955b572d5ddcff0838a945ce25665f24cca83d33e039cb9

c85a942a0d17c7accbabbf68ce04635327b757a662687c798e998c983c2a744c

e1342bca7bc4f3ff9453c68cd16532f4e6567a1ada37b6e2635cbc1c1ba325ac

0c532a4a9f398fa2f5e12c2eac00c81ff4a70ac6746cf462c3f2206ed910693f

94d8eaef036231cd604d0c769f0918e826501644a149876c09e967811c104860

5284d5e034aa8c077469d3ef8fb2c09aa041c475703ea99c87855cf6eecf9564

fee057cee9da92d3d29078e7c30da7472ce99cc2ecaf4e13e8b3d6f266a6d35f

299aabc6b9b03d92a6aed9d12eed45a669e5795763092693ac98322107cf8217

85cf3c802a97facb5ae4c1e945c5042915017f35bdf1a570754b88710facf3f3

0c364717dea76cbff870a2dbf2099213615a4caacaa5de61f7271c7eec73759f

2eedd804c1fa4578485b55f4872145b7f891016510fe88fa760b61b8248dec82

704ce326c380e4a35594df2b7d9bd17517709378451f3d9788728d01df36d0f6

b8626f0c45c68f6176540a64e2f8c6d5ac8b942a5ec030b590870a6eaffb931f

cbb4a9172f4b0185d3aecbaa60b8e04d8910889da8905e5089df3efdec0a38dd

ee6288fa8e5f111571475211b15522bc987da8421e9687a8089d1edef1df14a2

74eb8d245d5571f3ee9a4e5417fb919034662681ff26a298a3526032307f16a4

cd86344937c7e7c9895fde8eecc682eb347c583e1ded491075aef548a8e255a4

49740a5785f0d6790ee7f82915d2a95866332fc3eaf6fb0da59645404e4aed0c

0511345f452e8c5ff2ca903553ba72f4fcb4f029f72b12e27f6a33e33977e5d2

1149c50a049dca8ada30247532d0b2f18b94c199b45fd5dc129b5a9fda0991e9

78f813c4474dcb4a1be9354d341bedcae6ef8689828a150c5936c308a0490777

Malicious Domain

hxxps://cdn[.]windowserrorapis[.]com:8443/v5/owa/rYpKZYehSa0sW1gFbbaVg4KB1m.cab

aspx2[.]ggseocdn[.]com

th1[.]ggseocdn[.]com

bxphp[.]ggseocdn[.]com

bx[.]ggseocdn[.]com

list[.]ggseocdn[.]com

ar[.]ggseocdn[.]com

bx[.]ggseocdn[.]com

x2[.]ggseocdn[.]com

x3[.]ggseocdn[.]com

alex[.]rootggseo[.]com

modll[.]win123888[.]com

mo2dll[.]win123888[.]com

cheng[.]win123888.com

th1[.]win123888[.]com

x5[.]westooo[.]com

joydphp[.]westooo[.]com

joyddll[.]westooo[.]com

bx[.]westooo[.]com

ar[.]mnnoxzmq[.]com

iis[.]ihack[.]one

mejsc1[.]com

ceshi[.]mejsc4[.]com

link[.]mejsc4[.]com

meindi11[.]com

mulu[.]ihack[.]one

tdk[.]ihack[.]one

xl[.]luodixijin[.]com

xldll[.]xijingdafa[.]com

meindi11[.]com

google[.]dfbdfwrthgef[.]top

buvmfuwecndskmkvhndfjk[.]dfbdfwrthgef[.]top

suidcbdewjskbcsdjvbwehcsdj[.]dfbdfwrthgef[.]top