MostereRAT — Mã Độc RAT tinh vi, “ẩn mình” và vô hiệu hóa công cụ bảo mật

Trong bối cảnh các mối đe dọa mạng ngày càng tinh vi, một biến thể phần mềm độc hại mới tên MostereRAT đang thu hút sự chú ý của cộng đồng an ninh mạng. Ban đầu được phát triển như một công cụ nhắm vào hệ thống ngân hàng, MostereRAT đã tiến hóa thành một Remote Access Trojan (RAT) mạnh mẽ, cho phép kẻ tấn công duy trì quyền truy cập lâu dài vào máy tính nạn nhân. Theo báo cáo từ Fortinet's FortiGuard Labs, phần mềm độc hại này chủ yếu nhắm vào người dùng Windows, đặc biệt ở Nhật Bản, nhưng có tiềm năng lan rộng toàn cầu. Hãy cùng tìm hiểu về mối đe dọa này để bảo vệ bản thân và tổ chức của bạn.

Tổng quan

MostereRAT được phân phối qua các chiến dịch lừa đảo phishing tinh vi, thường dưới dạng email giả mạo thư từ kinh doanh hợp pháp. Khi người dùng nhấp vào liên kết độc hại, họ sẽ tải về một tài liệu Word được vũ khí hóa, chứa tệp lưu trữ ẩn. Tệp này sẽ thiết lập cơ sở hạ tầng và cơ chế duy trì trên hệ thống, dẫn đến việc triển khai MostereRAT.

Điểm nổi bật của MostereRAT là khả năng "hòa quyện" vào hoạt động bình thường của hệ thống để tránh phát hiện. Nó được viết bằng Easy Programming Language (EPL) – một ngôn ngữ lập trình ít phổ biến từ Trung Quốc, giúp khó khăn hơn cho các công cụ phân tích và phát hiện. Malware này chứa danh sách cứng (hardcoded) của hàng loạt phần mềm antivirus (AV) và endpoint detection and response (EDR) phổ biến như Windows Defender, ESET, Avast, Kaspersky, Bitdefender, và thậm chí các sản phẩm từ Trung Quốc như 360 Safe hay Tencent PC Manager.

Sử dụng Windows Filtering Platform (WFP) – một tính năng hợp pháp của Windows – MostereRAT chặn các công cụ bảo mật này truyền dữ liệu phát hiện, cảnh báo, nhật ký sự kiện hoặc telemetry khác. Kỹ thuật này được lấy cảm hứng từ công cụ red-teaming EDRSilencer, giúp malware vô hiệu hóa hàng rào bảo vệ mà không gây báo động. Ngoài ra, nó có thể chạy dưới quyền "TrustedInstaller" để chỉnh sửa tệp hệ thống, registry và cài đặt, đồng thời ghi lại keystroke, trộm dữ liệu nhạy cảm, tạo tài khoản quản trị ẩn.

Để kiểm soát từ xa, MostereRAT triển khai các công cụ hợp pháp như AnyDesk hoặc TightVNC, cho phép kẻ tấn công truy cập đầy đủ mà không bị nghi ngờ, vì những công cụ này thường được sử dụng trong hỗ trợ IT. Với 37 lệnh chức năng và giao tiếp command-and-control (C2) được mã hóa hai chiều (mTLS), malware này mang lại sự linh hoạt cao cho kẻ xấu.

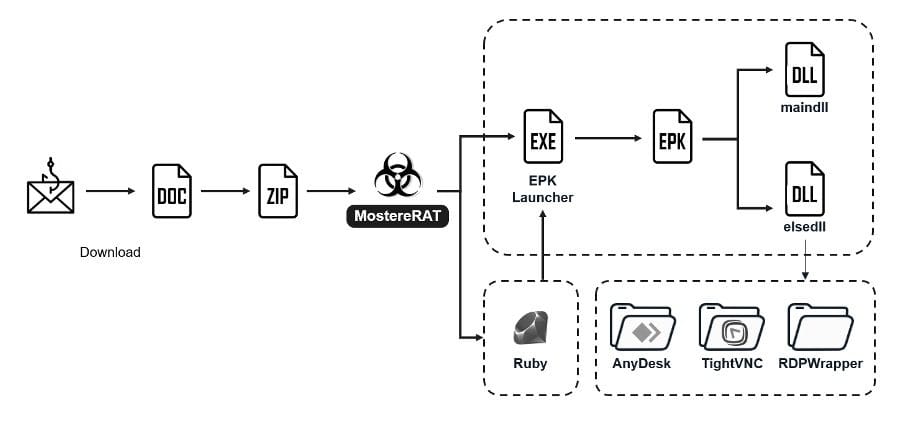

Luồng tấn công:

- Giai đoạn lây nhiễm ban đầu (Initial Access)

Kênh phát tán: Email (phishing/malspam) → nạn nhân nhận được email có tệp đính kèm.

File mồi nhử: Tệp DOC (Word document) chứa macro hoặc script độc hại.

Khi người dùng mở file DOC, macro/script sẽ tải xuống file ZIP từ internet hoặc giải nén payload nhúng.

Kỹ thuật Spearphishing Attachment (MITRE ATT&CK: T1566.001).

- Giải nén & thực thi (Execution & Deployment)

ZIP sau khi mở sẽ giải nén ra payload MostereRAT.

Payload chính là một EXE (Launcher) có nhiệm vụ triển khai RAT theo cơ chế nhiều tầng.

Sử dụng kỹ thuật Archive File (T1560) để che giấu payload.

- Triển khai RAT (Execution Chain)

MostereRAT EXE khởi chạy và load file EPK (Easy Programming Language pack).

EPK Launcher sẽ giải nén ra 2 thư viện động (DLLs):

maindll → chứa core RAT (điều khiển, C2, persistence).

elsedll → thực hiện các chức năng phụ (plugin, hỗ trợ kỹ thuật tấn công khác).

Kỹ thuật Dynamic-link Library Injection / Load (T1574).

- Sử dụng ngôn ngữ Ruby

Một module độc hại được viết bằng Ruby, hỗ trợ điều phối hoặc tải thêm thành phần.

- Ruby thường ít phổ biến trên endpoint Windows, điều này giúp kẻ tấn công tránh detection (vì EDR không giám sát Ruby runtime nhiều như PowerShell/Python).

Kỹ thuật Scripting (T1059).

- Củng cố quyền truy cập (Persistence)

MostereRAT lạm dụng các phần mềm truy cập từ xa hợp pháp để duy trì quyền kiểm soát mà không cần backdoor phức tạp:

AnyDesk

TightVNC

RDPWrapper (cho phép nhiều session RDP đồng thời, vượt qua giới hạn mặc định của Windows).

Kỹ thuật Abuse of Legitimate Tools (Living-off-the-land).

Rủi Ro Và Tác Động

MostereRAT không chỉ đánh cắp thông tin cá nhân hoặc tài chính mà còn mở cửa cho các cuộc tấn công tiếp theo, như ransomware hoặc gián điệp. Vì nó khai thác quyền truy cập quá mức (overprivileged users) và thiếu kiểm soát ứng dụng, malware có thể lan rộng trong mạng nội bộ, gây thiệt hại lớn cho doanh nghiệp. Các báo cáo gần đây cho thấy chiến dịch này đang gia tăng, với mục tiêu chính là duy trì truy cập lâu dài để thu thập dữ liệu hoặc thực hiện các hoạt động phá hoại.

Đối với người dùng cá nhân, rủi ro bao gồm mất dữ liệu cá nhân, tài khoản ngân hàng bị xâm phạm. Đối với tổ chức, nó có thể dẫn đến vi phạm dữ liệu quy mô lớn, ảnh hưởng đến uy tín và tuân thủ pháp lý.

Khuyến nghị

Phía FPT Threat Intelligence khuyến nghị các biện pháp để giảm thiểu rủi ro từ MostereRAT:

Cảnh Giác Với Phishing: Luôn kiểm tra email đáng ngờ, tránh nhấp vào liên kết hoặc tải tệp từ nguồn không quen thuộc. Sử dụng công cụ lọc email và đào tạo nhận thức an ninh mạng cho nhân viên.

Hạn Chế Quyền Truy Cập: Loại bỏ quyền quản trị cục bộ (local admin privileges) trên các endpoint để ngăn malware khai thác. Áp dụng nguyên tắc least privilege – chỉ cấp quyền cần thiết.

Giám Sát Công Cụ Truy Cập Từ Xa: Theo dõi và chặn các phần mềm như AnyDesk hoặc TightVNC nếu không được phê duyệt. Sử dụng EDR để phát hiện hoạt động bất thường.

Cập Nhật Và Bảo Vệ Hệ Thống: Giữ phần mềm antivirus và hệ điều hành luôn cập nhật. Kích hoạt Windows Defender và các tính năng bảo mật tích hợp. Sử dụng firewall để giám sát lưu lượng mạng.

Phát Hiện Sớm: Theo dõi dấu hiệu như tệp EPL lạ, thay đổi registry, hoặc kết nối C2 bất thường. Công cụ như SOCPrime có thể giúp phát hiện MostereRAT qua quy tắc Sigma.