Nhóm APT Nga Lạm Dụng Hyper-V Của Windows Để Duy Trì Sự Hiện Diện Và Thực Thi Mã Độc

Trong bối cảnh căng thẳng địa chính trị ngày càng leo thang, các nhóm tấn công mạng được hậu thuẫn bởi nhà nước Nga tiếp tục chứng minh sự tinh vi của mình qua những kỹ thuật mới mẻ và khó phát hiện. Một báo cáo mới từ các nhà nghiên cứu an ninh mạng hàng đầu cho thấy nhóm APT thân Nga có tên "Curly COMrades" đang lạm dụng công nghệ ảo hóa Hyper-V của Microsoft để ẩn náu mã độc và duy trì sự hiện diện lâu dài trên các hệ thống Windows bị xâm nhập. Kỹ thuật này không chỉ bỏ qua các công cụ phát hiện endpoint truyền thống mà còn cho phép kẻ tấn công thực hiện các hoạt động gián điệp mà không bị phát hiện, nhắm chủ yếu vào các tổ chức chính phủ và tư pháp ở các quốc gia Đông Âu như Moldova và Georgia.

Tổng quan

Curly COMrades, được phát hiện lần đầu bởi Bitdefender vào tháng 8 năm nay, là một nhóm APT được cho là hoạt động để hỗ trợ lợi ích địa chính trị của Nga. Tên gọi của nhóm xuất phát từ việc lạm dụng công cụ curl.exe – một tiện ích dòng lệnh phổ biến để truyền dữ liệu mạng – kết hợp với việc can thiệp vào các đối tượng Component Object Model (COM) của Windows để duy trì sự kiên trì. Mục tiêu chính của nhóm không phải là phá hoại hoặc trục lợi tài chính, mà tập trung vào gián điệp và truy cập lâu dài, đặc biệt ở các khu vực địa chính trị nóng bỏng như Đông Âu.

Theo báo cáo từ Bitdefender, hợp tác với Trung tâm Phản ứng Sự cố Mạng (CERT) của Gruzia, nhóm này đã triển khai một chiến dịch tinh vi bắt đầu từ việc kích hoạt vai trò Hyper-V trên các máy Windows bị xâm nhập. Hyper-V, một hypervisor bare-metal tích hợp sẵn trong Windows 10/11 Pro, Enterprise và Windows Server, cho phép tạo máy ảo (VM) mà không cần phần mềm bên thứ ba. Kẻ tấn công khai thác điều này bằng cách sử dụng công cụ Windows Deployment Image Servicing and Management (DISM) để bật Hyper-V một cách lén lút, đồng thời vô hiệu hóa giao diện quản lý đồ họa Hyper-V Manager để tránh thu hút sự chú ý.

Kịch bản tấn công

Sau khi kích hoạt Hyper-V, Curly COMrades tải xuống một kho lưu trữ RAR ngụy trang dưới dạng file video MP4. Bên trong chứa các file VHDX (ổ đĩa cứng ảo) và VMCX (cấu hình VM) cho một máy ảo Alpine Linux tối giản – chỉ chiếm 120MB dung lượng đĩa và 256MB bộ nhớ. Sử dụng các lệnh PowerShell như Import-VM và Start-VM, kẻ tấn công nhập khẩu và khởi động VM này, đặt tên là "WSL" (gợi nhớ đến Windows Subsystem for Linux – một công cụ phổ biến của lập trình viên, giúp giảm nghi ngờ).

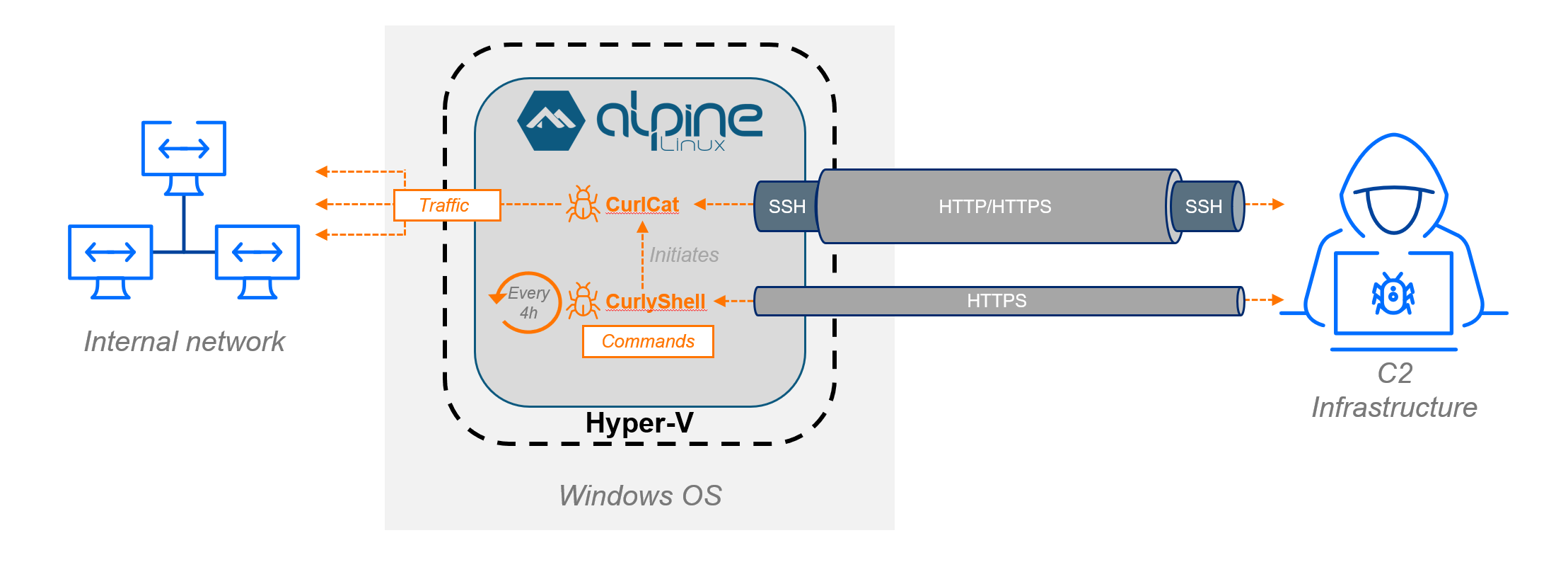

Bên trong VM, hai implant tùy chỉnh được triển khai:

CurlyShell: Một reverse shell dựa trên libcurl (thư viện mã nguồn mở hỗ trợ nhiều giao thức mạng). Nó kết nối với máy chủ điều khiển (C2) để lắng nghe lệnh, thực thi trên dòng lệnh Linux và trả về kết quả, cho phép kẻ tấn công kiểm soát từ xa mà không cần phần mềm phức tạp.

CurlCat: Một reverse proxy dùng để tunnel lưu lượng SSH qua các yêu cầu HTTP, che giấu hoạt động trước các công cụ giám sát mạng. Nhóm còn vô hiệu hóa kiểm tra thu hồi chứng chỉ trong CurlCat để triển khai chứng chỉ tùy chỉnh trên máy chủ C2, hỗ trợ lưu lượng HTTPS mã hóa trên cổng 443 – một cổng phổ biến cho lưu lượng hợp pháp.

Ngoài ra, nhóm sử dụng các script PowerShell để:

Chèn vé Kerberos vào quy trình LSASS (Local Security Authority Subsystem Service) nhằm xác thực từ xa và thực thi lệnh trên các máy khác trong mạng.

Triển khai qua Group Policy Domain để thay đổi hoặc tạo mật khẩu cho các tài khoản như "user" hoặc "camera", tạo điểm tiếp cận kiên trì.

Kỹ thuật này cách ly mã độc trong VM, khiến các giải pháp Endpoint Detection and Response (EDR) dựa trên host khó phát hiện. Tất cả lưu lượng ra ngoài đều xuất phát từ IP của máy chủ hợp pháp, tạo lớp ngụy trang hoàn hảo. "Bằng cách cô lập môi trường thực thi mã độc trong một VM, kẻ tấn công đã hiệu quả bỏ qua nhiều phát hiện EDR dựa trên host truyền thống," các nhà nghiên cứu Bitdefender nhấn mạnh.

Tác động ảnh hưởng

Kỹ thuật này ảnh hưởng đến bất kỳ hệ thống Windows nào hỗ trợ Hyper-V, bao gồm Windows 10/11 Pro/Enterprise và Windows Server. Các mục tiêu chính là các tổ chức chính phủ và tư pháp ở Moldova và Georgia – những quốc gia đang hướng tới hội nhập EU, nơi Nga có lợi ích địa chính trị rõ rệt. Với khả năng duy trì truy cập lâu dài và di chuyển ngang (lateral movement) qua Kerberos, Curly COMrades có thể thu thập dữ liệu nhạy cảm, giám sát hoạt động và chuẩn bị cho các chiến dịch lớn hơn.

Sự tinh vi này phản ánh xu hướng lớn hơn: Khi EDR/XDR trở thành công cụ phổ biến, các nhóm APT đang chuyển sang các phương pháp né tránh như ảo hóa. "Đây là một sự tiến hóa đáng kể và đáng lo ngại trong chiến thuật của kẻ tấn công," Victor Vrabie, nhà nghiên cứu an ninh cao cấp tại Bitdefender, cho biết.

Khuyến nghị

Để giảm thiểu từ cuộc tấn trên phía FPT Threat Intelligence khuyến nghị một số biện pháp như sau:

Kiểm tra mạng dựa trên host: Bổ sung cho EDR để phát hiện lưu lượng C2 thoát khỏi VM.

Cứng hóa chủ động: Hạn chế lạm dụng các binary hệ thống gốc như DISM và PowerShell.

Phòng thủ đa tầng (Defense-in-Depth): Thiết kế môi trường thù địch với kẻ tấn công, bao gồm giám sát mạng cho doanh nghiệp lớn và dịch vụ Managed Detection and Response (MDR) cho tổ chức nhỏ.

Cập nhật và vá lỗi: Đảm bảo Hyper-V được cấu hình an toàn, và giám sát các thay đổi Group Policy.

"EDR cần được bổ sung bởi kiểm tra mạng dựa trên host để phát hiện lưu lượng C2 thoát khỏi VM, và các công cụ cứng hóa chủ động để hạn chế lạm dụng ban đầu của các binary hệ thống gốc," Martin Zugec, Giám đốc Giải pháp Kỹ thuật tại Bitdefender, nhấn mạnh.

IOCs

MD5 Hash

c6dbf3de8fd1fc9914fae7a24aa3c43d

1a6803d9a2110f86bb26fcfda3606302

22515396e03a5b2533cff96f3087b98f

cb1c3d52a74a6ca2ba8fe86e06462a6d

IP

45[.]43[.]91[.]10

194[.]87[.]245[.]239

91[.]99[.]25[.]54

Domain

yohi[.]cc

77[.]221[.]137[.]132[.]sslip[.]io