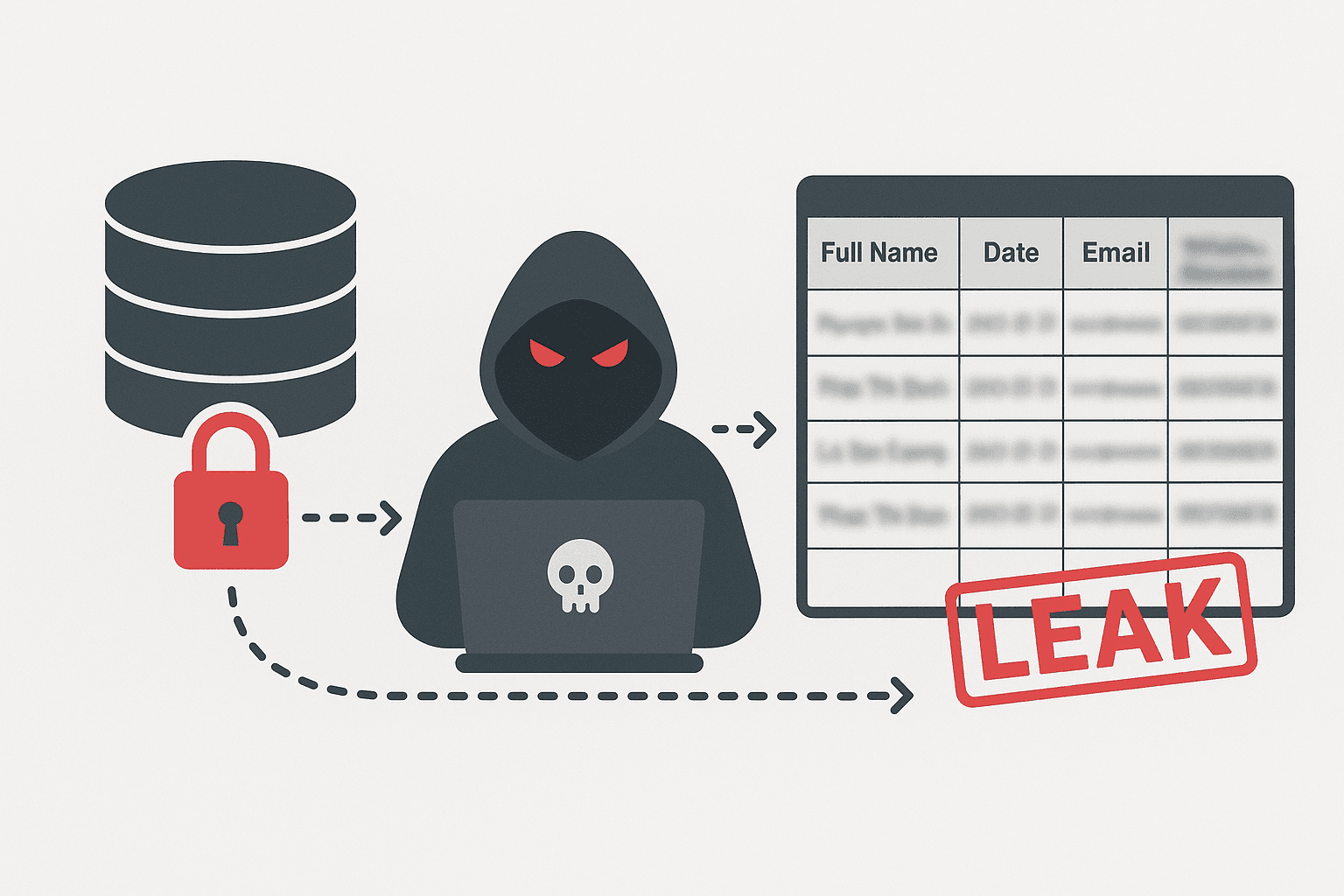

Nóng: Cơ sở dữ liệu của một nền tảng giáo dục tại Việt Nam đang được ra bán trên chợ đen. Mối hiểm họa từ dữ liệu cá nhân bị rò rỉ ra ngoài.

Phân tích tin tức Dark Web

Một đối tượng đe doạ trên một diễn đàn hacker nổi tiếng đang rao bán cơ sở dữ liệu được cho là thuộc về một nền tảng giáo dục tại Việt Nam. Theo thông tin công bố, kẻ này đưa ra mức giá 2.000 USD cho toàn bộ tập dữ liệu, đồng thời sẵn sàng bán lẻ từng phần theo nhu cầu của người mua.

Phân tích từ Brinztech

Mục tiêu bị nhắm tới

Mặc dù tên nền tảng chưa được tiết lộ, bối cảnh cho thấy đây nhiều khả năng là một hệ thống quản lý học tập (LMS) hoặc dịch vụ EdTech được sử dụng rộng rãi tại Việt Nam. Lĩnh vực giáo dục thường xuyên trở thành mục tiêu tấn công do:

Số lượng lớn danh tính “mới” (học sinh, sinh viên)

Mức độ đầu tư cho an ninh mạng thường thấp hơn so với tài chính – ngân hàng

Dữ liệu bị lộ

Cơ sở dữ liệu bị rao bán được cho là chứa nhiều thông tin nhận dạng cá nhân (PII) nhạy cảm, bao gồm:

Họ và tên đầy đủ kèm theo ngày tháng (có thể là ngày sinh hoặc ngày nhập học)

Thông tin liên hệ: địa chỉ email và số điện thoại

Kênh phân phối (Telegram)

Đối tượng sử dụng Telegram làm kênh chính để đàm phán và phân phối dữ liệu. Nền tảng này cho phép chia sẻ nhanh, có mã hoá và khó kiểm soát, làm gia tăng nguy cơ dữ liệu bị lan truyền rộng rãi và nhanh chóng bị khai thác cho các hoạt động tấn công tiếp theo.

Nhận định rủi ro an ninh mạng

Vụ rò rỉ dữ liệu bị cáo buộc này đặt ra nhiều nguy cơ nghiêm trọng đối với lĩnh vực giáo dục Việt Nam và người dùng:

Đánh cắp danh tính học sinh

Tại Việt Nam, tổ hợp Họ tên + Ngày sinh + Số điện thoại thường đủ để đăng ký nhiều dịch vụ trực tuyến hoặc thực hiện các hành vi gian lận như SIM swap. Đối với học sinh nhỏ tuổi, việc lộ dữ liệu có thể dẫn tới rủi ro đánh cắp danh tính kéo dài nhiều năm trước khi họ tham gia thị trường lao động.

Lừa đảo có chủ đích (Phishing & Smishing)

Việc lộ email và số điện thoại tạo điều kiện cho các chiến dịch lừa đảo nhắm mục tiêu cụ thể.

Kịch bản điển hình:

Phụ huynh nhận tin nhắn Zalo hoặc SMS:

“Khẩn cấp: Học phí của [Tên học sinh] đã quá hạn. Vui lòng chuyển khoản để tránh bị đình chỉ học.”

Việc sử dụng tên thật của học sinh khiến thông điệp trở nên rất thuyết phục.

Tấn công Credential Stuffing

Học sinh và giáo viên thường có xu hướng tái sử dụng mật khẩu giữa hệ thống LMS và các nền tảng cá nhân như Facebook, Gmail hoặc dịch vụ trò chơi. Kẻ tấn công có thể dùng danh sách email bị lộ để thử đăng nhập hàng loạt trên các nền tảng phổ biến.

Khai thác thương mại dữ liệu

Việc bán dữ liệu theo từng phần cho thấy khả năng cao đối tượng đang nhắm tới các công ty marketing hoặc mạng lưới spam, ví dụ như danh sách “phụ huynh tại TP. Hồ Chí Minh” hoặc theo độ tuổi học sinh.

Khuyến nghị giảm thiểu rủi ro

Trước cáo buộc này, đơn vị vận hành nền tảng giáo dục nói chung và các nền tảng khác nói riêng cũng như người dùng cần triển khai ngay các biện pháp sau:

Kiểm tra và xác minh nội bộ

Rà soát log truy cập cơ sở dữ liệu để phát hiện các truy vấn bất thường, đặc biệt là các lệnh SELECT quy mô lớn hoặc hành vi xuất dữ liệu hàng loạt

Đối chiếu dữ liệu mẫu do hacker công bố với dữ liệu thực tế để xác minh tính xác thực của vụ rò rỉ

Thông báo người dùng

Nếu sự cố được xác nhận, cần thông báo ngay lập tức tới học sinh, phụ huynh và nhân viên

Khuyến cáo cảnh giác với mọi yêu cầu thanh toán qua SMS, email hoặc mạng xã hội không đến từ kênh chính thức

Buộc đặt lại mật khẩu

Vô hiệu hoá toàn bộ phiên đăng nhập hiện tại

Áp dụng reset mật khẩu bắt buộc cho tất cả tài khoản, ưu tiên mật khẩu mạnh và xác thực đa yếu (MFA) nếu có

Giám sát Telegram và Dark Web

Theo dõi các kênh Telegram liên quan để xác định liệu toàn bộ cơ sở dữ liệu có bị phát tán công khai hay không

Nếu dữ liệu bị rò rỉ rộng rãi, cần kích hoạt quy trình incident response ở mức độ cao hơn